Token的组成详解:解密数字身份凭证的构造艺术

在当今的互联网身份认证体系中,Token如同数字世界的"安全护照",承载着用户的身份信息和访问权限。据统计,现代应用中80%以上的身份验证依赖于Token机制。本文将深入解析Token的各个组成部分,通过典型实例揭示其设计原理和安全考量,帮助我们全面理解这一关键技术。

一、Token的宏观结构

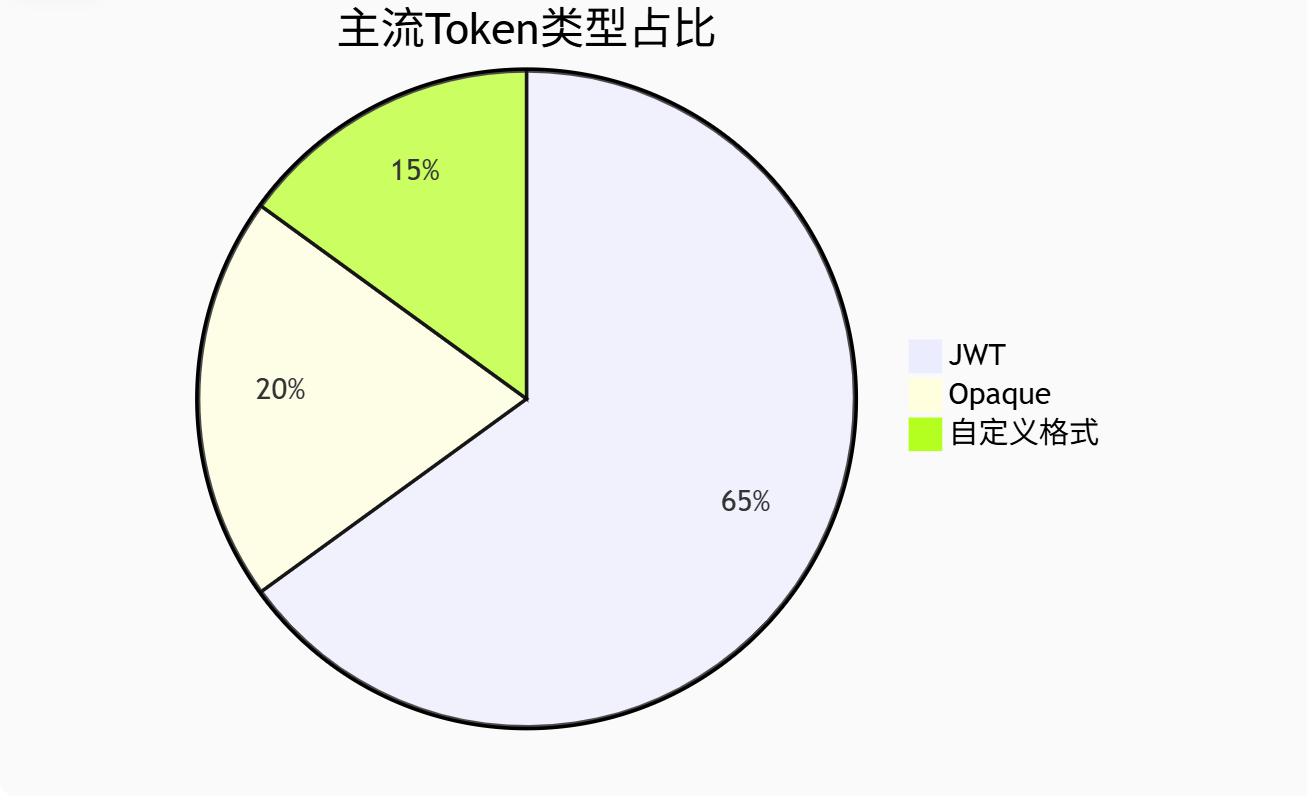

1. 通用Token结构分类

2. 典型结构对比

-

JWT:标准化三部分结构(Header.Payload.Signature)

-

Opaque Token:无意义字符串+后端查询(如SessionID)

-

自定义Token:特定业务规则的二进制/字符串格式

实例对比:

-

微信开放平台:JWT格式的access_token

-

AWS S3:自定义格式的临时安全凭证

-

传统银行系统:Opaque Token+中心化验证

二、JWT的标准化结构详解

1. Header(头部)

核心字段:

-

alg:签名算法(HS256/RS256等) -

typ:令牌类型(通常为JWT) -

kid:密钥标识(多密钥轮换时使用)

安全实例:

某政务云平台因未限制alg字段,攻击者将其改为none绕过签名验证。正确做法应固定算法并校验。

2. Payload(负载)

标准声明字段:

| 字段名 | 说明 | 示例值 |

|---|---|---|

| iss | 签发机构 | "auth.example.com" |

| sub | 用户标识 | "user123" |

| exp | 过期时间(timestamp) | 1672502400 |

| iat | 签发时间 | 1672498800 |

| jti | 唯一标识 | "a1b2c3d4" |

自定义业务字段:

-

电商平台可能添加:

"role": "premium_member" -

物联网系统可能包含:

"device_type": "temperature_sensor"

危险案例:

某P2P平台在Token中存储"balance": 5000,被用户篡改后非法提现。敏感数据应仅存储引用ID。

3. Signature(签名)

生成原理:

签名 = 算法(base64(header) + "." + base64(payload),密钥 )

典型算法:

-

对称加密:HS256(单密钥,速度快)

-

非对称加密:RS256(公私钥对,更安全)

实例分析:

支付宝采用RS256算法,私钥签名后公钥可验证,避免密钥泄露风险。

三、Opaque Token的内部构造

1. 基本组成要素

-

随机字符串:加密安全的随机数(如UUID v4)

-

存储引用:关联后端会话数据库

-

元数据编码:可能隐含颁发者、版本等信息

银行系统案例:

中国银行网银Token由以下部分组成:

BOC-APP-<随机16位字符>-<分行代码3位>-<版本2位>

2. 安全增强设计

-

绑定设备指纹:隐含设备特征防止盗用

-

动态片段:部分内容定期变化

-

自毁机制:错误尝试超限后自动失效

四、自定义Token的特殊结构

1. 权限分层设计

云计算平台案例:

AWS STS Token包含:

-

访问密钥ID(20字符)

-

安全密钥(40字符)

-

会话Token(Base64编码的JSON)

2. 二进制Token

游戏平台实例:

Steam的登录Token采用:

-

4字节:版本号

-

8字节:时间戳

-

16字节:随机数

-

32字节:HMAC签名

五、Token的扩展组件

1. 刷新令牌(Refresh Token)

典型特征:

-

比Access Token更长有效期

-

单独存储于安全区域

-

通常不可直接用于业务请求

OAuth2.0实例:

微信开放平台的refresh_token有效期30天,用于获取新的access_token。

2. 附加安全要素

-

IP绑定:记录签发时客户端IP

-

使用范围(scope):限制API访问权限

-

使用次数:单次有效Token(如银行转账)

六、Token组成的安全黄金法则

-

最小信息原则:只包含必要信息

-

签名必须验证:拒绝未签名或弱签名Token

-

敏感数据隔离:余额等关键数据应存于服务端

-

版本控制机制:支持算法和格式升级

反面教材:

某社交平台旧版Token包含MD5密码哈希,被破解后导致撞库攻击。应彻底避免在Token中存储凭证衍生值。

七、不同场景的Token组成策略

1. 高安全场景(如金融)

-

组成:JWT+动态验证码+设备指纹

-

有效期:≤15分钟

-

特点:多因素组合,短期有效

2. 物联网场景

-

组成:自定义二进制+CRC校验

-

有效期:数月到数年

-

特点:低功耗设备友好

3. 内部微服务

-

组成:不透明Token+集中式鉴权

-

有效期:按任务周期

-

特点:高频率验证

八、总结:Token设计的平衡之道

优秀的Token设计需要权衡:

-

安全性与性能:算法强度与验证开销

-

状态与无状态:服务端存储负担与扩展性

-

灵活性与规范:业务需求与标准兼容

记住:"Token如同数字身份证,既要防伪耐用,又要方便查验"。理解Token的组成原理,有助于我们设计更安全、高效的认证系统,在数字化浪潮中守护好每一条身份凭证。