CTF — ZIP 文件密码恢复

遇到忘记密码的 ZIP/CTF 压缩包时,常见的恢复思路有三类:暴力恢复(Brute Force)、密码字典(Dictionary)恢复以及借助现成软件工具(如 ARCHPR)与命令行工具(如 Hashcat、ZipCracker)。

📖 引言

当你面对一个受密码保护的 ZIP(或 RAR、7z 等)文件时,可以尝试多种恢复方法。

理论上所有密码都能被“恢复”,但实际成本与时间差距极大:

- 弱密码可在数分钟或数小时内恢复;

- 强复杂密码可能需耗费数月甚至更久的计算资源,现实中通常不可行。

因此,选择合适的攻击策略和工具是关键。

🚀 常见方法概览

1️⃣ 暴力恢复(Brute Force)

概念:

按密码长度与字符集(小写、大写、数字、特殊字符)枚举所有可能组合,逐一尝试。

优点:

✅ 理论上必然成功。

缺点:

❌ 时间复杂度极高;密码长度超过 8 时几乎不现实。

一句话理解:

“就是把所有可能的密码都试一遍!”

💡 适用场景:已知密码结构(如全数字、固定长度)或小空间测试。

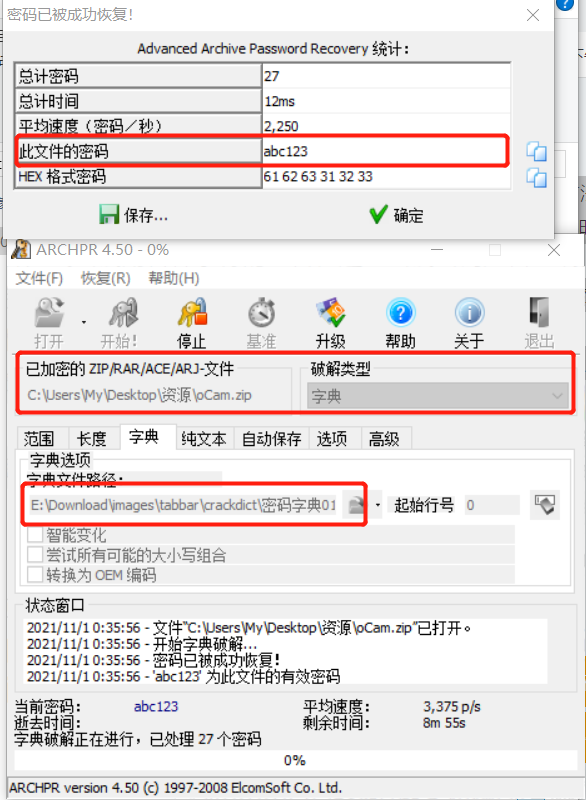

2️⃣ 密码字典恢复(Dictionary Attack)

概念:

使用常见密码集合或目标定制词库,逐条尝试密码组合,可结合规则(大小写变形、数字后缀等)提升命中率。

优点:

✅ 快速、现实命中率高(成功率可达 90%)。

缺点:

❌ 依赖字典质量;随机复杂密码无效。

一句话理解:

“用别人常用的密码去试!”

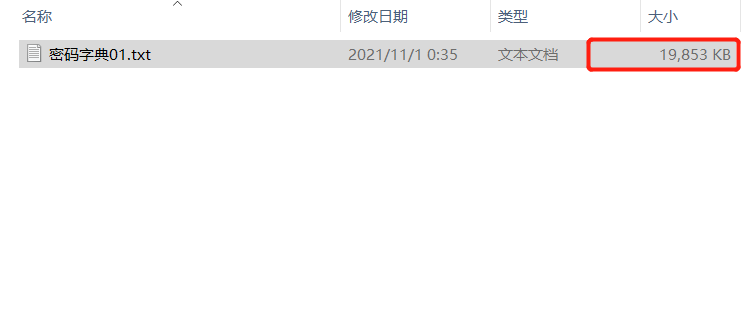

💡 提示:

字典来源可包括泄露密码库(如rockyou.txt)、社工信息(生日、昵称、公司名等),或自定义生成。

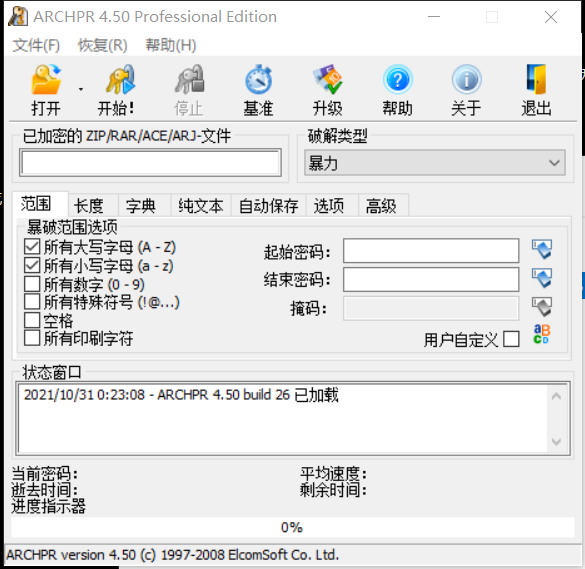

3️⃣ 软件工具(以 ARCHPR 为例)

介绍:

ARCHPR(Advanced Archive Password Recovery)是一款 Windows 下流行的压缩包密码恢复工具,支持 ZIP、RAR、ACE 等格式。

优点:

✅ 图形界面,使用简便。

缺点:

❌ 对强加密无能为力;授权版本可能受限。

⚠️ 仅用于合法用途(CTF、取证、自有文件)

⚙️ 高性能工具实战

🧠 Hashcat — GPU 密码恢复巨兽

Hashcat 是全球最广泛使用的 GPU 密码恢复工具,支持上百种算法(包括 AES ZIP)。

特性:

- GPU 加速,速度远超 CPU;

- 多攻击模式(字典、掩码、混合);

- 跨平台支持 Windows/Linux/macOS。

命令示例:

# 提取 ZIP 哈希

zip2john test.zip > test.hash# 字典攻击(AES 模式 13600)

hashcat -m 13600 test.hash /path/to/wordlist.txt# 掩码攻击(四位数字)

hashcat -m 13600 test.hash ?d?d?d?d# 字典 + 掩码混合模式

hashcat -a 6 -m 13600 test.hash /dict.txt ?d?d

| 模式编号 | 攻击类型 | 示例 |

|---|---|---|

0 | 字典攻击 | /dict.txt |

3 | 掩码攻击 | ?l?l?l?d |

6 | 字典+掩码 | /dict.txt ?d?d |

🧩 ZipCracker — CTF 定制恢复利器

ZipCracker 是由 Hx0 战队 开发的高性能多线程恢复工具,专为 CTF 设计。

🔹 特点:

- 伪加密识别与修复(秒破陷阱题)

- 智能线程调度 自动调优性能

- 内置 6000+ 常用密码词典

- 支持 CRC32 碰撞恢复(小文件)

- 支持 AES ZIP 恢复与掩码攻击

🔧 示例命令:

# 伪加密检测与修复

python3 ZipCracker.py test01.zip# 使用内置字典

python3 ZipCracker.py test02.zip# 自定义字典

python3 ZipCracker.py test02.zip YourDict.txt# 加载多个字典目录

python3 ZipCracker.py test02.zip YourDictDirectory# CRC32 碰撞模式

python3 ZipCracker.py test03.zip# 掩码攻击示例

python3 ZipCracker.py test04.zip -m '?uali?s?d?d?d'

| 掩码 | 含义 |

|---|---|

?d | 数字 |

?l | 小写字母 |

?u | 大写字母 |

?s | 特殊符号 |

?? | 字面问号 |

⚔️ 工具对比与联合使用流程

| 特性 | Hashcat | ZipCracker |

|---|---|---|

| GPU 加速 | ✅ 是 | ❌ 否 |

| 伪加密识别 | ❌ 无 | ✅ 有 |

| CRC32 碰撞恢复 | ❌ 无 | ✅ 有 |

| 掩码攻击 | ✅ 有 | ✅ 有 |

| 内置字典 | ❌ 需自备 | ✅ 6000+ 内置 |

| 适合场景 | GPU 爆破 / 安全审计 | CTF 快速分析 |

| 难度 | 较高 | 低,命令行友好 |

🔄 联合恢复推荐流程

flowchart TD

A[输入加密ZIP] --> B[ZipCracker检测伪加密/CRC32]

B -->|伪加密| C[自动修复提取内容]

B -->|真实加密| D[提取哈希(zip2john)]

D --> E[Hashcat GPU暴力恢复]

E --> F[获取密码 / 解压成功]

🧰 实操建议与注意事项

- 🔍 优先检测伪加密:CTF 题常藏陷阱。

- ⚡ 小文件尝试 CRC32 碰撞:高效、秒级恢复。

- 💪 GPU 攻击强密码:用 Hashcat 提速爆破。

- 🧠 先字典后暴力:结合社工字典与掩码优化范围。

- 💾 保存进度:Hashcat 可恢复中断,避免重复计算。

📚 推荐工具与资源

| 类别 | 工具 / 资源 |

|---|---|

| 图形化 | ARCHPR (Advanced Archive Password Recovery) |

| 命令行 | Hashcat, John the Ripper, ZipCracker |

| 字典资源 | rockyou.txt, 常用泄露库, 社工生成字典 |

| 辅助工具 | zip2john (提取 ZIP 哈希), fcrackzip, 7z2hashcat |

🏁 总结

| 目标 | 推荐工具 | 理由 |

|---|---|---|

| 检测伪加密 / CRC32 修复 | ZipCracker | 自动识别伪加密结构 |

| 快速爆破常规 ZIP 密码 | ZipCracker | 并发 + 内置字典 |

| GPU 加速恢复 AES ZIP | Hashcat | 多卡并行性能强 |

| 综合分析全流程 | 二者联合 | 检测 + 哈希提取 + GPU 恢复 |

🚩 一句话总结:

“用 ZipCracker 探路,用 Hashcat 收官。”

—— 这是众多 CTF 战队恢复 ZIP 密码的经典流程。

下载地址

恢复工具

实用小工具

App Store 截图生成器、应用图标生成器 、在线图片压缩和 Chrome插件-强制开启复制-护眼模式-网页乱码设置编码

乖猫记账,AI智能分类的最佳聊天记账App。

Elasticsearch可视化客户端工具