腾讯云EdgeOne安全防护:快速上手,全面抵御Web攻击

为什么需要专业的安全防护?

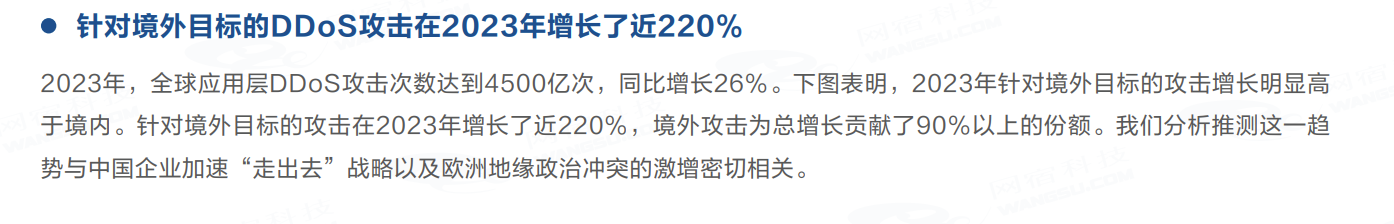

在当今数字化时代,网站面临的安全威胁日益增多。据统计,2023年全球Web应用程序攻击超7千亿次,持续快速增长。

其中最常见的包括:

- DDoS攻击:通过海量请求使服务器瘫痪

- Web应用攻击:如SQL注入、XSS跨站脚本等

- 恶意爬虫:窃取数据或消耗服务器资源

EdgeOne产品优势

边缘安全加速平台 EO(Tencent Cloud EdgeOne,下文简称为 EdgeOne)是国内首款基于全新架构的真正一体化的边缘安全加速平台。提供全面的安全防护、网络&应用性能加速、领先的边缘计算和完善的监控运营分析能力。EdgeOne提供了一站式的安全防护解决方案,相比传统安全产品具有以下优势:

- 零部署成本:无需安装任何软件或硬件

- 智能防护:基于AI的实时威胁检测

- 干净流量计费:拦截的攻击流量不计费

- 可视化控制:直观的攻击数据报表

一、边缘安全加速平台EO配置

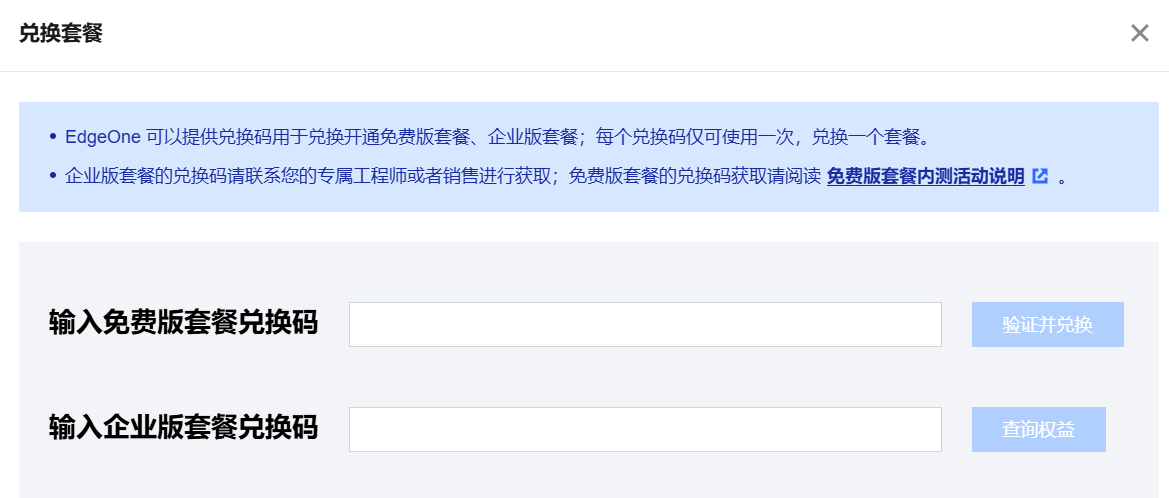

近期EdgeOne有活动,可以免费获取兑换码下面是两种兑换的方式:

EdgeOne 产品当前和国内部分 KOL 进行合作,国内用户可以关注 EdgeOne 相关内容,在合作的 KOL 处获取兑换码:或参与腾讯云会员中心活动,晒单得 EdgeOne 免费版套餐兑换码。

获取兑换码后,在边缘安全加速平台 EO 控制台找到套餐管理,并进行兑换

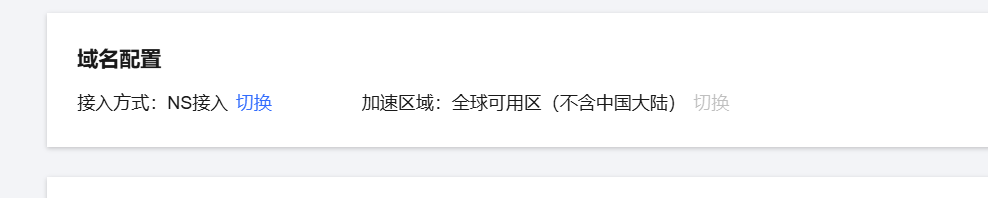

兑换后,选择接入方式和加速区域

选择加速区域,加速区域主要用于分配服务当前站点的节点资源,各加速区域的区别如下和域名备案要求如下:

| 加速区域 | 说明 |

|---|---|

| 中国大陆可用区 | 选择加速区域为中国大陆可用区时,EdgeOne 将为站点下的域名分配使用中国大陆可用区的节点提供安全加速服务,选择该区域加速时,接入域名需完成工信部备案,如果域名未备案,请参考 备案流程 完成域名备案。 |

| 全球可用区 | 选择加速区域为全球可用区时,EdgeOne 将为站点下的域名分配使用全球可用区的节点提供安全加速服务,选择该区域加速时,接入域名需完成工信部备案,如果域名未备案,请参考 备案流程 完成域名备案。 |

| 全球可用区(不含中国大陆) | 选择加速区域为全球可用区(不含中国大陆)时,EdgeOne 将为站点下的域名分配使用除中国大陆可用区外的其他节点提供安全加速服务,选择该区域加速时,接入域名不要求工信部备案。 |

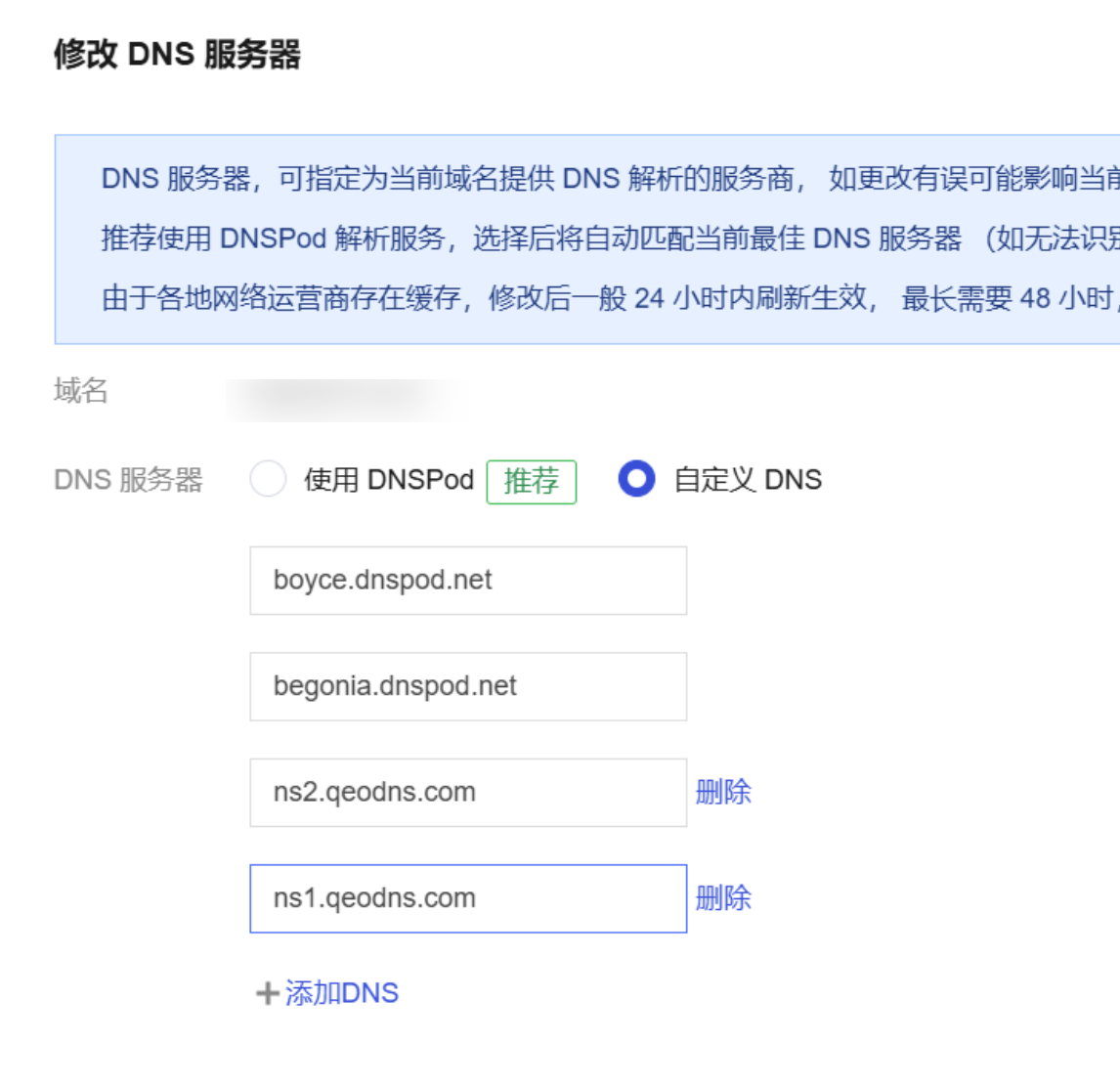

选择接入模式,EdgeOne 提供了三种接入模式,分别为 NS 接入模式、CNAME 接入模式和 DNSPod 托管接入,不同的接入模式区别如下:

| 模式 | NS 接入(推荐) | CNAME 接入 | DNSPod 托管接入 |

|---|---|---|---|

| 适用场景 | 可修改原有域名解析服务商,将域名解析托管至 EdgeOne。 | 当前域名已托管在其他域名解析服务商处,不希望更改原有解析服务商。 | 当域名托管在腾讯云 DNSPod 时,建议使用该模式接入。 |

| 接入方式 | 只需要去原域名解析服务商修改一次 DNS 服务器,托管域名解析后可针对域名一键开启安全加速。 | 每次新增子域名并开启加速时,都需要去相应的 DNS 解析服务商添加一次 CNAME 记录。 | 在域名已托管在腾讯云 DNSPod 内且状态为已生效的情况下,选择该模式经 EdgeOne 后台验证后,可直接完成接入。 |

| 验证方式 | 需修改原有 NS 服务器至 EdgeOne 指定的地址。 | 通过添加 DNS 记录或者文本验证的方式验证主域名归属权。 | 无需归属权校验。 |

| 优势 | 域名开启加速后,可直接解析出 A 记录指向最近的 EdgeOne 边缘节点。 | 域名开启加速后,通过 Cname 调度至最近的 EdgeOne 边缘节点。 | 域名开启加速后,通过 CNAME 调度至最近的 EdgeOne 边缘节点。 |

这里选择NS和全球可用区(不含中国大陆)

下一步按照提示,修改DNS服务器

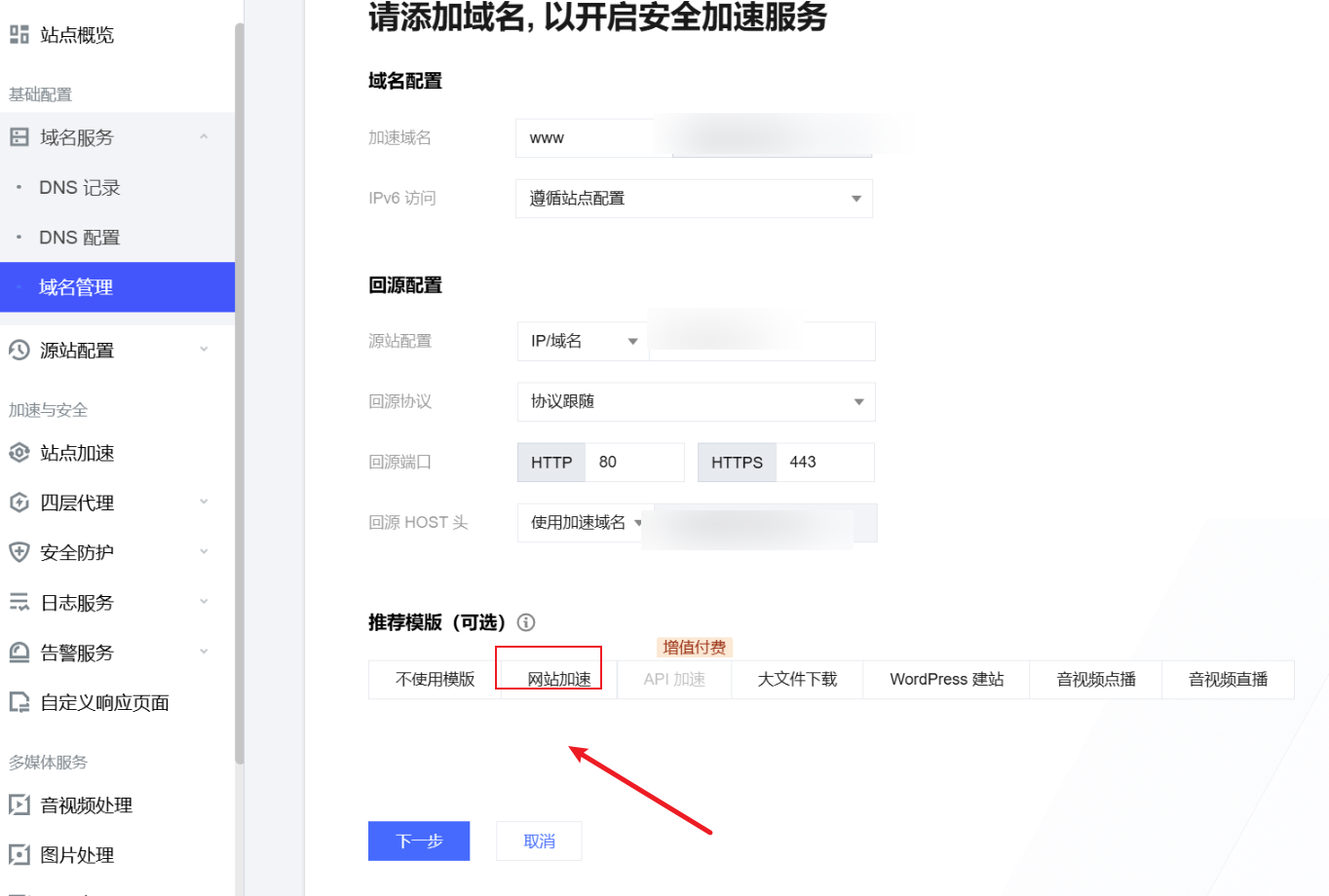

之后在DNS记录添加为加速域名,并根据个人情况合理配置相关内容

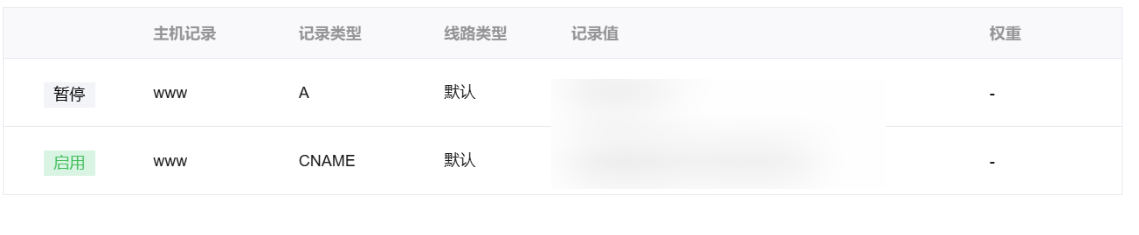

最后添加一下CNAME

完成上面的步骤就可以开启EO加速了

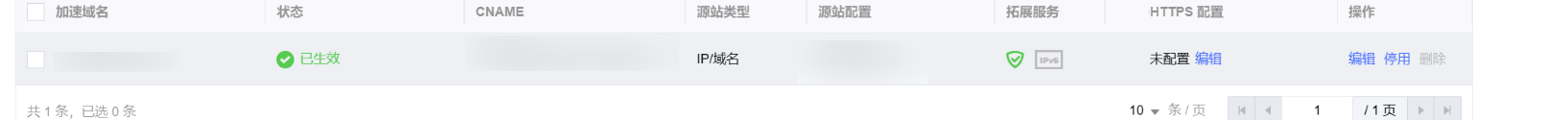

开启后,回到EdgeOne服务总览,点击刚刚加速的站点

二、Web防护配置

选择刚刚开启EO加速的站点,进入安全防护→Web防护

自定义规则可以让用户根据个人需求特点重点防护,其中包含了基础访问规则和精确匹配规则,基础访问可以进行简单的防护例如黑白名单等,精确匹配规则相对更加具体完善,有需求的可以自行升级

速率限制功能可以防止恶意用户或爬虫通过高频访问消耗服务器资源。用户可以设置:

- 请求频率阈值:如每秒最大请求数。

- 触发后的处理方式:如返回429状态码或展示自定义拦截页面。

Bot管理功能可以识别并管理自动化程序的访问行为:

- 合法Bot:如搜索引擎爬虫,允许其正常访问。

- 恶意Bot:如数据爬取工具,限制或拦截其访问。

- 动态调整:根据Bot行为实时调整策略,确保防护效果

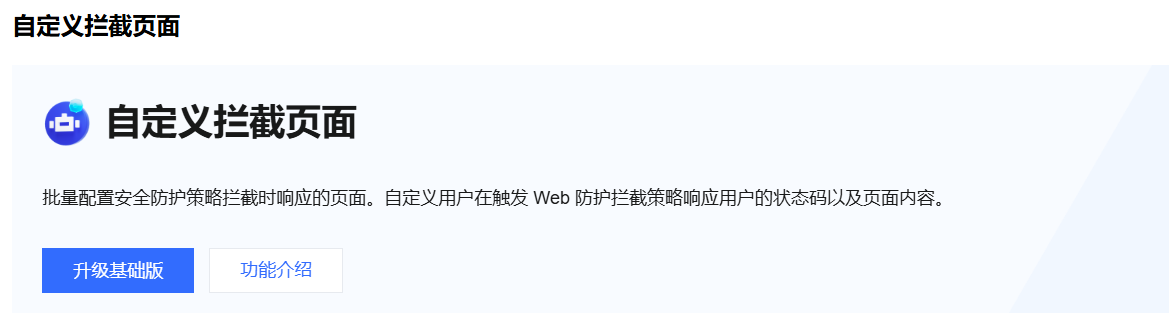

自定义拦截页面是为了当用户触发防护规则时,可以展示自定义的拦截页面:

- 内容自定义:支持添加品牌Logo、提示信息等。

- 多语言支持:满足全球用户的需求。

- 动态提示:根据触发规则展示不同的提示信息。

三、DDoS 防护防护配置

独立 DDoS 防护可针对业务防护需求,提供灵活的 DDoS 自定义防护和流量管控策略,可根据特殊业务特点灵活设置,应对不断变化的攻击手法。对于四层代理实例,支持以下自定义规则能力配置:

| 防护模块 | 功能说明 |

|---|---|

| IP 黑白名单 | 在 DDoS 攻击中通过匹配 IP 黑白名单的方式来限制对 EdgeOne 站点的访问。 |

| 端口过滤 | 在 DDoS 攻击中通过自定义端口规则,限制指定端口范围访问 EdgeOne 站点。 |

| 协议封禁 | 可配置仅允许用户通过指定协议访问 EdgeOne 站点。 |

| 连接类攻击防护 | 支持对连接型攻击进行防护,对连接行为异常的客户端自动封禁。 |

| 特征过滤 | 在 DDoS 攻击中支持针对 IP、TCP 及 UDP 报文头或载荷中的特征自定义拦截策略。 |

| 区域封禁 | 在 DDoS 攻击中通过匹配区域的方式来限制对 EdgeOne 站点的访问。 |

四、源站防护配置

源站防护是EdgeOne的一项重要功能,旨在保护用户的源站服务器免受直接攻击

- 隐藏源站IP:通过EdgeOne的边缘节点代理访问,隐藏源站真实IP。

- 访问控制:仅允许EdgeOne节点访问源站,其他请求将被拦截。

- 流量过滤:过滤恶意流量,仅将合法请求转发至源站。

开启源站防护配置,点击立即使用

勾选需要防护的域名

开启后源站IP不暴露,攻击者无法直接攻击源站,同时减少负载:恶意流量在边缘节点被拦截,减轻源站压力。

五、告警通知推送配置

Web 安全监控规则可提供实时、定制化的安全事件通知,并支持 Webhook 推送,使告警与常用企业通讯工具无缝对接,提高安全运维效率,帮助快速发现并应对潜在风险。同时可以根据业务需求和风险评估,灵活配置监控范围、阈值和告警频率。

官方提供了一个案例:场景一:监控站点遭遇 CC 攻击事件并在 5 分钟内告警

金融站点www.example.com可在EdgeOne控制台配置CC攻击告警:当10秒内攻击超过5万次(即5000QPS)时,立即通过消息中心推送告警,满足5分钟快速响应的合规要求。

六、EdgeOne安全防护核心优势

| 防护层级 | 防护类型 | 防护能力 |

|---|---|---|

| 网络层 | DDoS防护 | 抵御SYN Flood/UDP Flood等 |

| 应用层 | WAF | 防护OWASP Top 10漏洞 |

| 业务层 | CC/Bot防护 | 防止业务滥用 |

与传统方案对比

- 部署速度:分钟级 vs 传统方案数天

- 防护效果:AI实时检测 vs 规则库被动防御

- 成本:按干净流量计费 vs 固定套餐+超额费用

结语:构建全方位安全防护

在网络安全威胁日益严峻的今天,EdgeOne通过其多层防护体系、智能化的防护能力和灵活的配置选项,为用户提供了全方位的安全保障。无论是应对DDoS攻击、Web应用漏洞,还是防止恶意爬虫和业务滥用,EdgeOne都能以高效、低成本的方式帮助用户构建坚实的安全防线。

通过EdgeOne,不仅可以保护业务免受网络威胁,还能提升用户体验,确保服务的稳定性和可靠性。