订阅式红队专家服务:下一代网络安全评估新模式

传统渗透测试已过时?2025年企业安全评估的全新选择

在2025年网络安全威胁日益复杂的背景下,一种新型的安全评估服务——订阅式红队专家服务正在迅速崛起。某大型金融机构采用订阅式红队服务后,在半年内成功阻断了3次高级持续性威胁(APT)攻击;而另一家电商平台通过持续的红队评估,将安全事件平均响应时间从72小时缩短至4小时。这种服务模式正在重新定义企业安全评估的标准。

一、什么是订阅式红队专家服务?

订阅式红队专家服务是一种持续性的、基于订阅模式的安全评估服务。它通过模拟真实攻击者的战术、技术和程序(TTPs),对企业的整体防御体系进行全方位、多层次的测试,而不仅仅是检测技术漏洞。

与传统的一次性渗透测试不同,订阅式红队服务提供持续的安全评估,包括定期攻击模拟、安全控制有效性验证和持续的改进建议。它类似于企业的"专属攻击团队",能够随时测试企业的防御能力。

二、订阅式红队vs传统渗透测试:五大核心区别

| 评估维度 | 传统渗透测试 | 订阅式红队服务 |

|---|---|---|

| 评估目标 | 发现技术漏洞和弱点 | 测试整体安全防护和事件响应能力 |

| 评估范围 | 特定系统或应用 | 整个组织(人员、流程、技术全方位评估) |

| 评估方式 | 短期(1-3周) | 长期持续性评估(3-8周或持续订阅) |

| 隐蔽性 | 通常不隐蔽 | 完全隐蔽(蓝队不知情) |

| 最终成果 | 漏洞列表和修复建议 | 攻击叙事、检测差距分析、响应时间线 |

1. 范围与目标的本质差异

传统渗透测试主要关注技术层面的漏洞发现,目的是尽可能找全某个系统的漏洞,对于漏洞的利用基本是点到为止(确认其可利用性和危害)。它是一种"定点"测试,通常针对特定应用或系统。

订阅式红队服务则采用全方位评估,旨在通过全场景、多维度的"真实"攻击来检验企业实际的安全防护水平和发现安全防护体系的缺陷。它不仅评估技术控制措施,还测试人员安全意识、物理安全控制和组织流程漏洞。

2. 时间跨度和持续性的不同

传统渗透测试通常是短期 engagement(一般为1-3周),完成后生成报告并交付客户。而订阅式红队服务提供持续性评估,可以按月、季度或年订阅,使企业能够持续监测和改进其安全状态。

这种持续性使红队能够深入了解企业环境,开展更复杂、更隐蔽的攻击模拟,如长期的钓鱼活动、横向移动和数据外泄测试。

3. 最终交付价值的升级

传统渗透测试交付物主要是漏洞列表和修复建议,而订阅式红队服务提供全面的攻击叙事,详细说明攻击者如何突破防御、绕过检测机制并达成目标。

红队服务还会提供检测差距分析,指出SOC、EDR、SIEM和响应团队在哪些地方未能检测或阻止攻击,以及响应时间线,详细记录从初始入侵到最终目标达成的时间线,以及蓝队响应每个阶段所需的时间。

三、订阅式红队服务的核心优势

1. 模拟真实攻击,提供实战验证

订阅式红队服务模拟真实世界攻击者的TTPs(战术、技术和程序),而不仅仅是利用已知漏洞。包括:

多阶段攻击:从初始入侵到横向移动、权限提升和数据外泄

多样化攻击手段:结合网络攻击、社会工程、物理入侵等多种方式

绕过检测技术:使用合法工具、加密通道和其他技术绕过安全控制

2. 测试人员、流程和技术三大要素

红队评估不仅测试技术控制,还评估人员安全意识和组织流程有效性:

人员:通过钓鱼邮件、电话诈骗等方式测试员工安全意识

流程:测试事件响应流程、通信协议和决策机制

技术:评估预防、检测和响应控制的有效性

3. 提供持续改进的安全能力

由于是订阅式服务,企业可以持续评估和改进其安全状态,而不是仅仅在单一点时间进行评估。这种持续性允许:

验证修复措施:确认之前发现的问题已正确修复

检测新出现的漏洞:在新系统部署或配置变更后立即测试

持续评估:定期评估安全状态,确保安全控制持续有效

4. 降低成本,提高资源利用效率

订阅式模式使企业能够以可预测的成本获得顶级安全专家的服务,而无需雇佣全职红队人员。特别是对于优秀红队人才培养成本高、周期长,高水平专家在市场上十分稀缺的情况,订阅服务提供了获取这些专家服务的便捷途径。

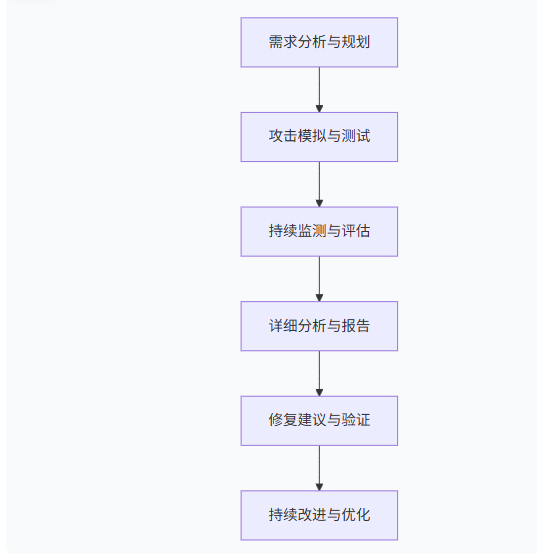

四、订阅式红队服务的典型工作流程

1. 规划与侦察阶段

红队首先了解客户环境,包括网络架构、安全控制措施和业务流程。基于这些信息,红队制定定制化的攻击计划,确定攻击目标和路径。

2. 攻击模拟阶段

红队执行攻击计划,使用各种技术尝试入侵客户环境并达成目标。在整个过程中,红队保持隐蔽操作,尽可能避免被蓝队检测到。

3. 分析与报告阶段

攻击完成后,红队提供详细报告,包括攻击叙事(详细描述攻击步骤和技术)、检测差距(指出哪些安全控制未能检测或阻止攻击)和改进建议(提供可操作的安全加固建议)。

4. 修复与验证阶段

红队协助客户理解并实施修复建议,并在后续的订阅周期中验证修复措施的有效性,确保安全问题得到彻底解决。

五、2025年订阅式红队服务的发展趋势

1. AI驱动的攻击模拟

人工智能和机器学习正在被用于自动化攻击路径发现和自适应攻击模拟,使红队能够更有效地识别和利用复杂的安全漏洞。

2. 云环境专项评估

随着企业大量采用云服务,红队服务正在开发专门的云环境评估方法,测试云配置错误、跨云攻击和容器安全等新兴领域。

3. 行业专属攻击模拟

针对不同行业的特点,红队服务正在开发行业专属的测试方案,如金融行业的交易系统攻击、医疗行业的医疗设备攻击等。

4. 自动化与集成

红队工具正在与安全编排、自动化和响应(SOAR) 平台集成,使企业能够自动化和简化红队发现的修复工作。

六、企业如何选择适合的红队服务

1. 明确评估目标

首先确定评估的主要目标,是满足合规要求、测试特定控制措施,还是全面评估安全状态。不同的目标需要不同类型的红队服务。

2. 评估服务提供商能力

选择红队服务提供商时,考虑以下因素:

经验和专业知识:提供商在类似行业和环境的经验

工具和技术:使用的工具和技术是否先进和多样化

报告和沟通:报告质量和与团队沟通的能力

参考和口碑:以往客户的评价和反馈

3. 制定合理的评估范围

根据企业实际情况,制定合理的评估范围,确保红队评估既能提供有价值的信息,又不会对业务运营造成不必要的干扰。

结语

订阅式红队专家服务代表了网络安全评估的新范式,从传统的漏洞发现转向全面的防御能力评估。它使企业能够持续评估和改进其安全状态,更好地准备应对真实世界的网络威胁。

虽然订阅式红队服务不能完全取代传统渗透测试,但它提供了一个更全面、更真实的安全评估方法。在2025年日益复杂的威胁环境下,采用订阅式红队服务可能是企业构建强大安全防御体系的关键一步。

讨论话题:你的企业是否尝试过订阅式红队服务?有什么经验和教训?欢迎在评论区分享你的见解和实践经验!