Linux运维核心知识体系总结:从安全加密到服务部署

1.在 “自建 CA 实践” 实验中,请详细梳理从创建 CA 私钥、生成自签证书,到为服务器生成证书请求、CA 签名颁发证书的完整步骤,并说明每一步操作的注意事项。

2.简述 “rsync 守护进程管理实践” 的实现流程,包括 rsync 配置文件的创建与关键参数设置、守护进程的启动与停止方式、客户端通过守护进程模式进行数据同步的具体命令及步骤。

一、Rsync 守护进程模式概述

Rsync 守护进程模式允许通过固定的模块名称进行数据同步,比 SSH 模式更适合自动化任务和服务器之间的定期备份。

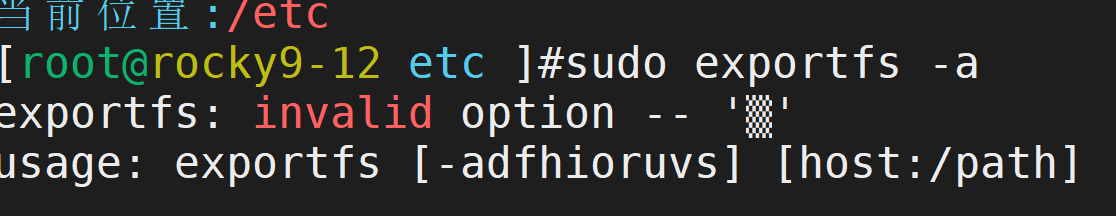

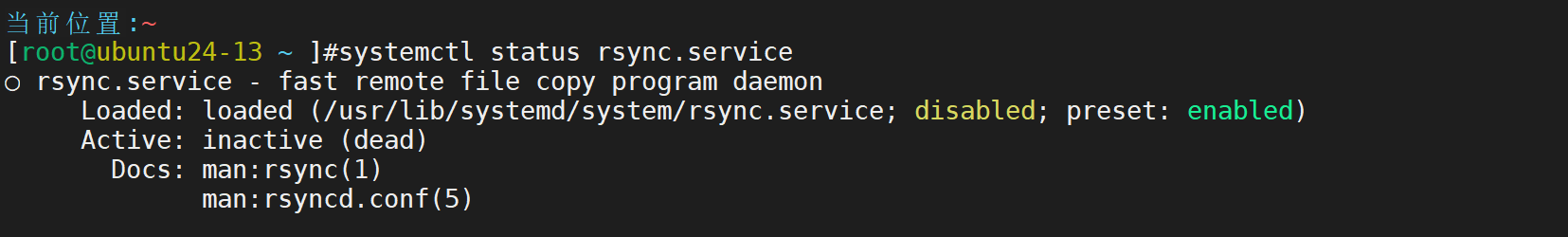

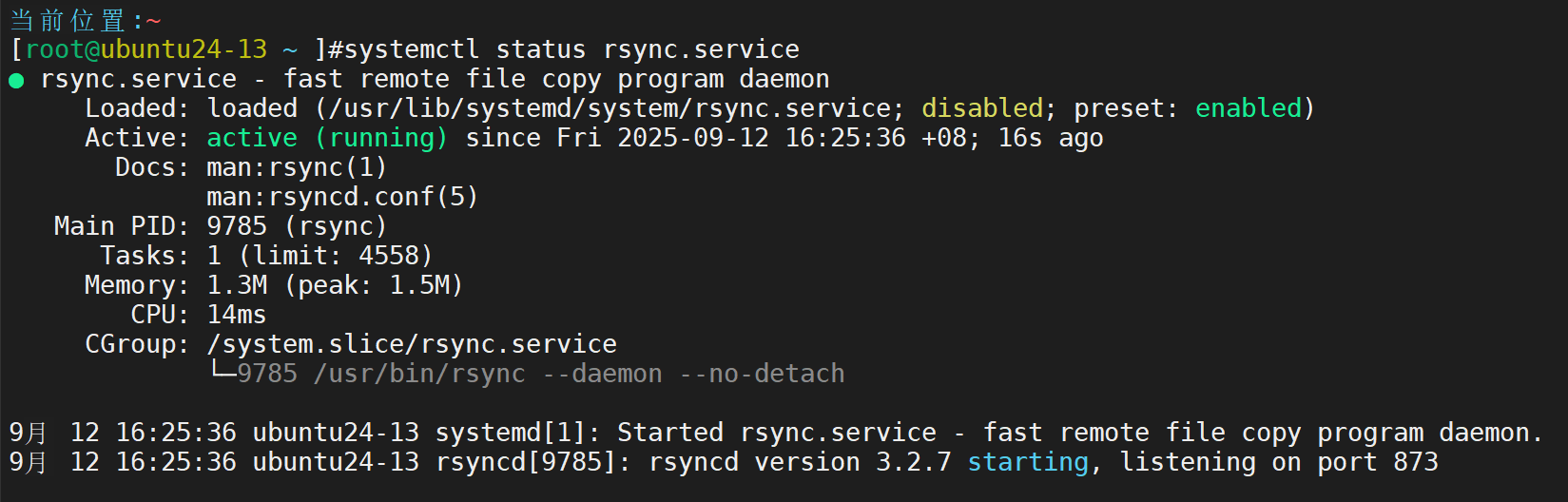

检查rsync服务状态,没有启动,进入相关文件查看原因

查看文件可以发现,有一个文件没有创建

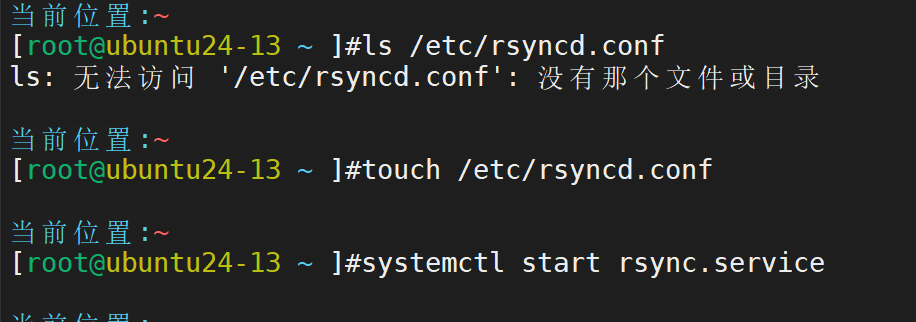

创建该文件,并进行重新启动

启动状态成功

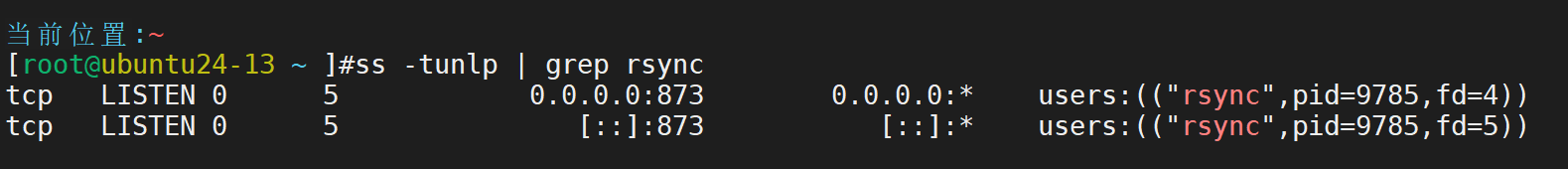

检查监听端口

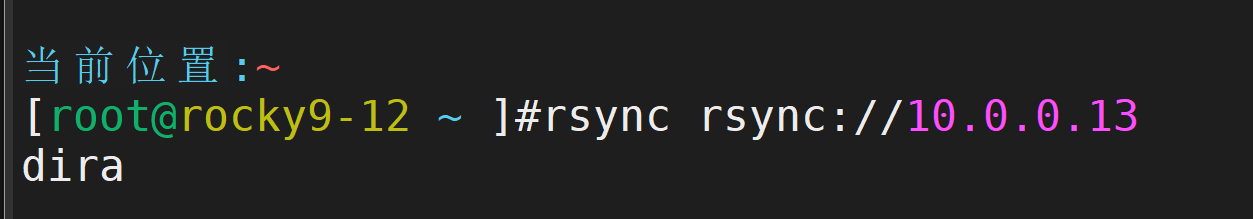

客户端连接不报错,但也没结果

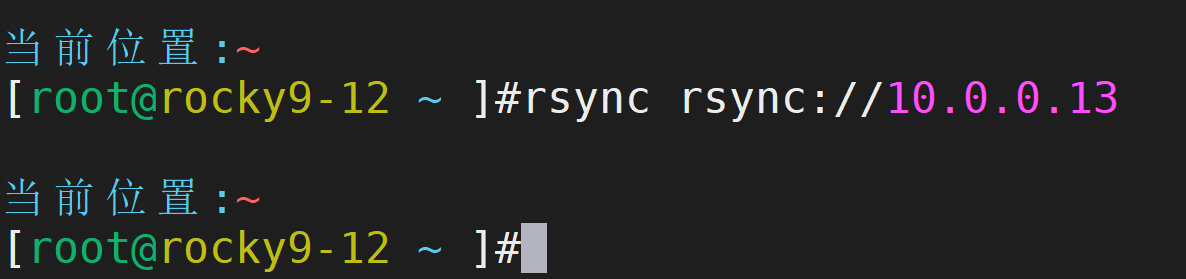

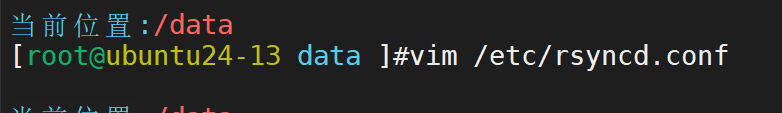

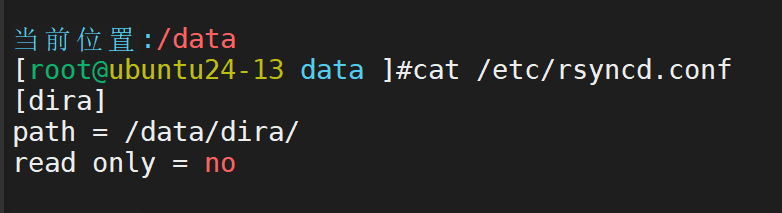

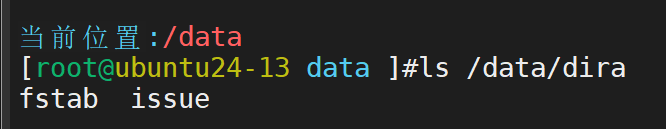

在配置文件中,增加相关的信息(增加的共享文件目录一定要存在)

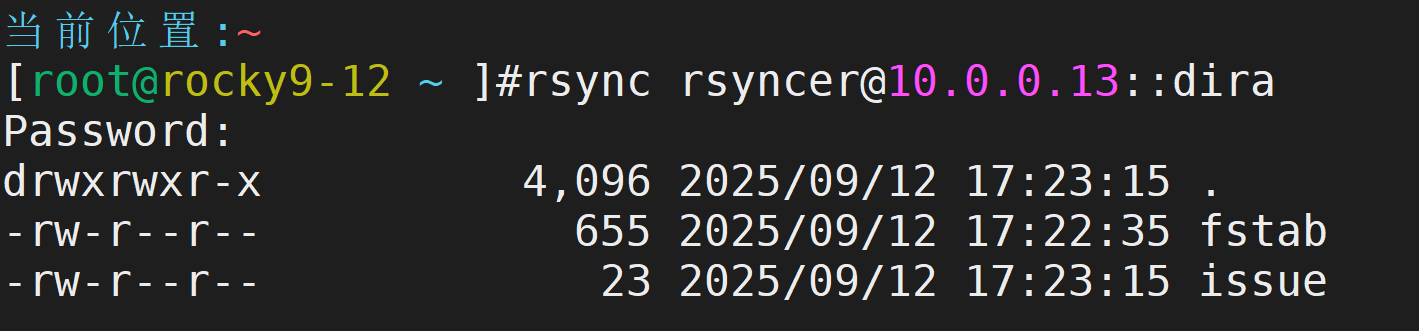

客户端再进行连接,就可以看到内容

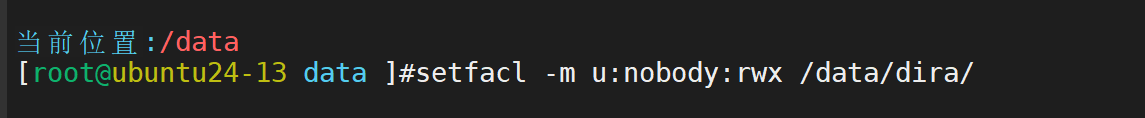

目前还无法上传文件到共享文件夹中,在服务端配置文件夹开放权限

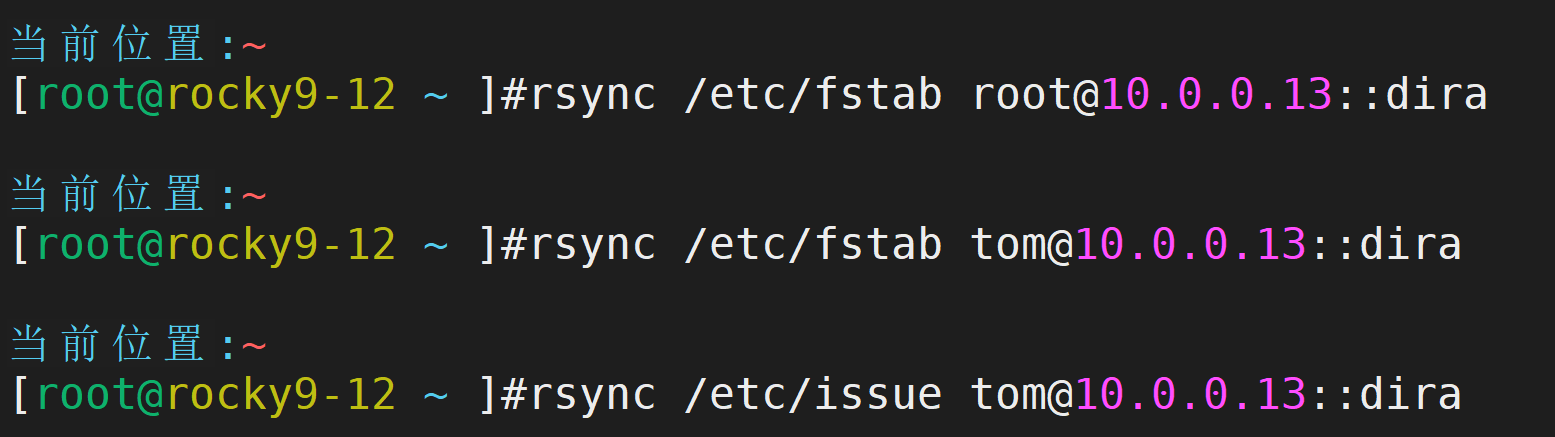

尝试文件上传,可以看到不管是root或者虚拟的Tom用户都可以进行传输,目前状态为匿名传输

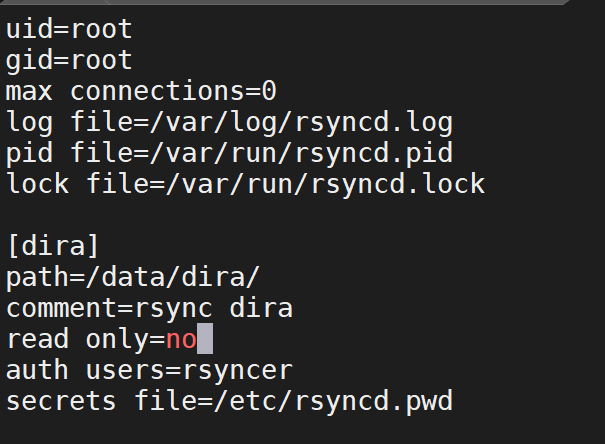

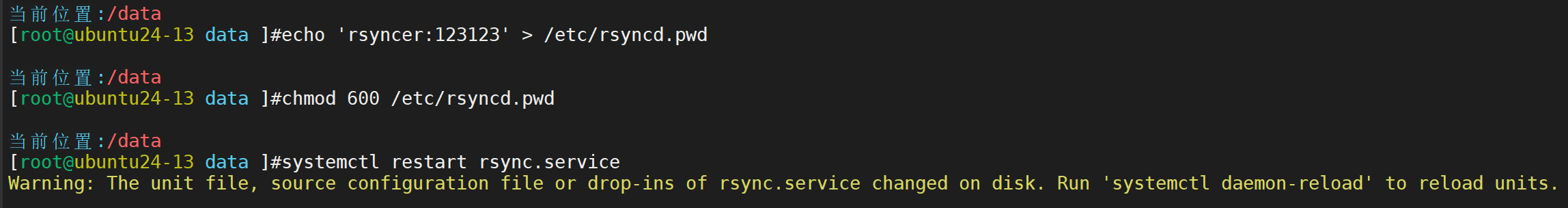

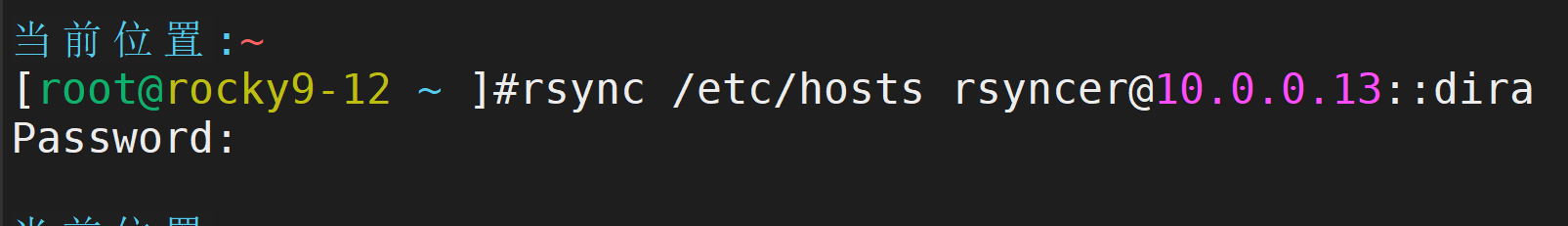

接下来,修改相关配置,使得只能让指定用户进行传输

属性解读

uid=root:设置 rsync 服务运行时使用的用户ID为 root。这意味着 rsync 服务将以 root 用户的权

限运行,对于访问和传输的文件和目录,需要有相应的权限。

gid=root:设置 rsync 服务运行时使用的组ID为 root。这同样意味着服务将以 root 组的权限运行。

max connections=0:设置最大并发连接数为0。这里有一个常见的误解,实际上设置为0并不表示不允许任

何连接,而是表示没有限制连接数。rsync 官方文档指出,设置为0意味着没有限制,允许任意数量的连接。

log file=/var/log/rsyncd.log:指定 rsync 服务的日志文件路径为 /var/log/rsyncd.log。所

有关于 rsync 服务的日志信息都会被记录在这个文件中,用于调试和监控。

pid file=/var/run/rsyncd.pid:指定 rsync 守护进程的进程ID(PID)文件路径为

/var/run/rsyncd.pid。这个文件包含了 rsync 守护进程的PID,可以用于停止或重启服务。

lock file=/var/run/rsyncd.lock:指定 rsync 服务的锁文件路径为 /var/run/rsyncd.lock。这

个文件用于确保 rsync 服务在同一时间只运行一个实例。

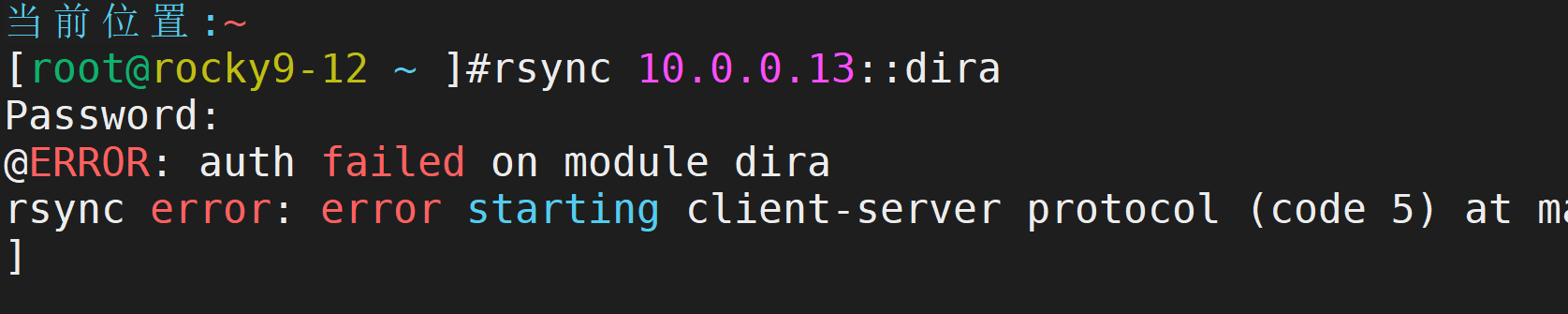

在此连接会发现不管密码对错,都会报错

只能使用指定用户链接

正常传输文件

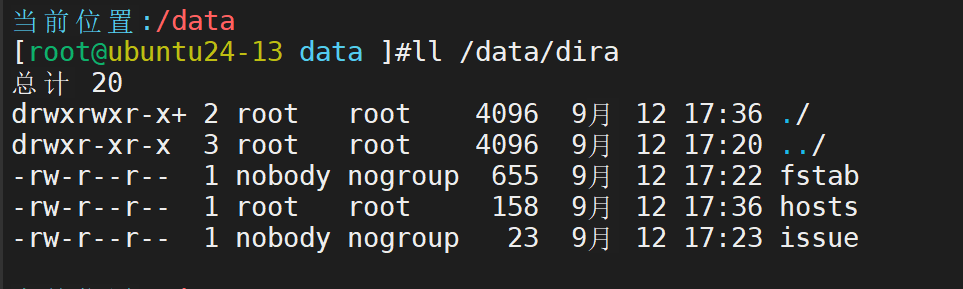

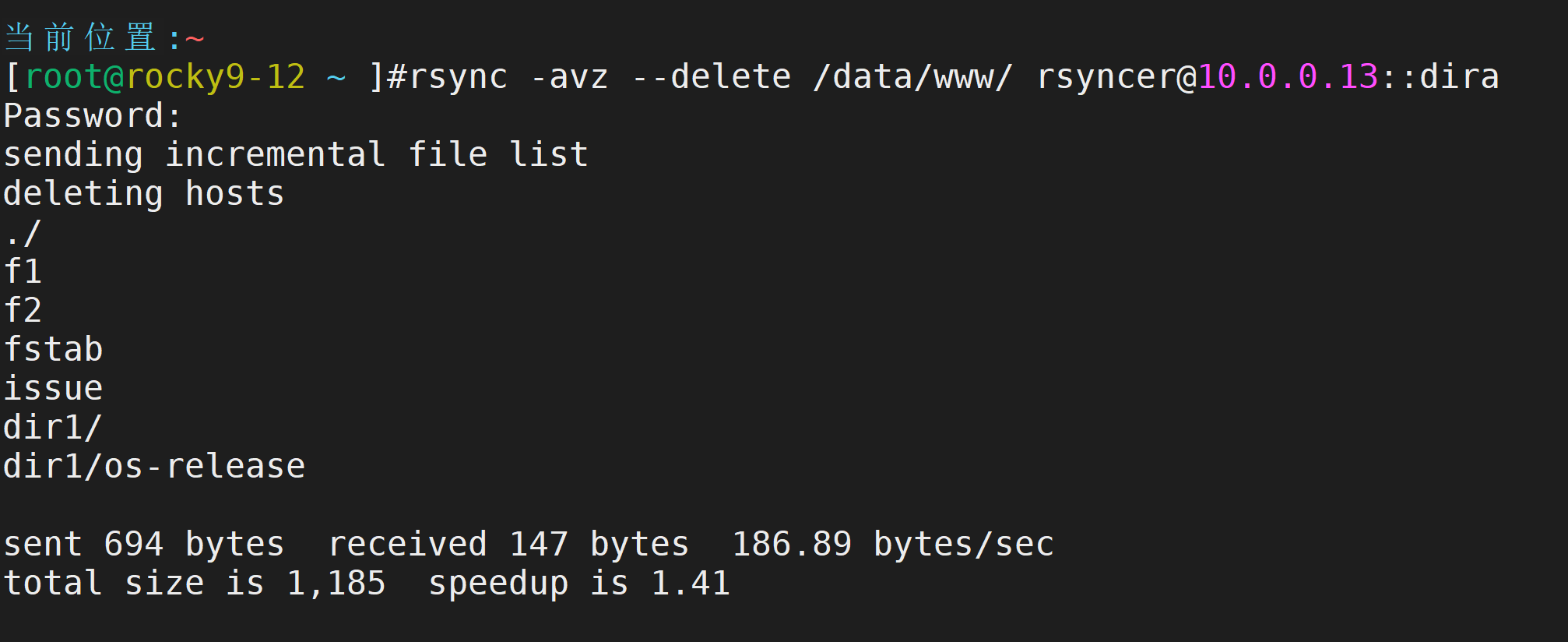

以上是通过rsync服务进行传输文件的操作,接下来进行文件数据同步操作

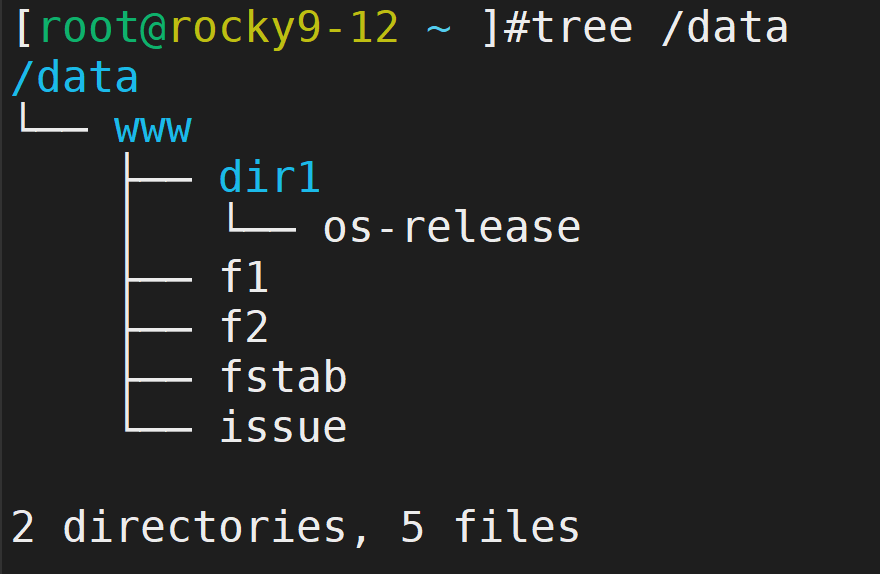

先进行数据准备,可以复制或常见一些文件

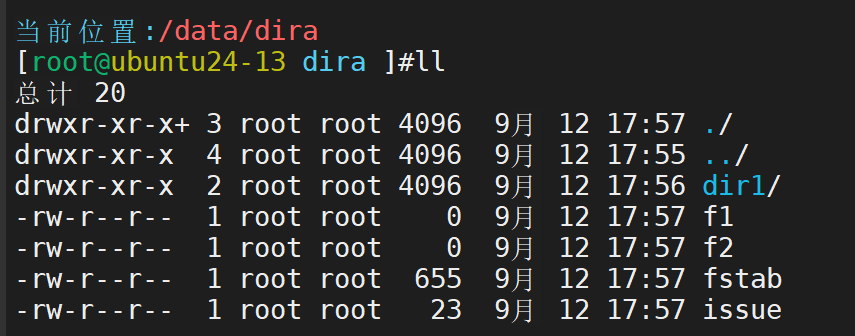

同步成功

命令效果解析

--delete 选项,此次同步完成后,删除服务端不在此次同步中的文件

-a 保留属性

-v 显示过程

-z 压缩传输

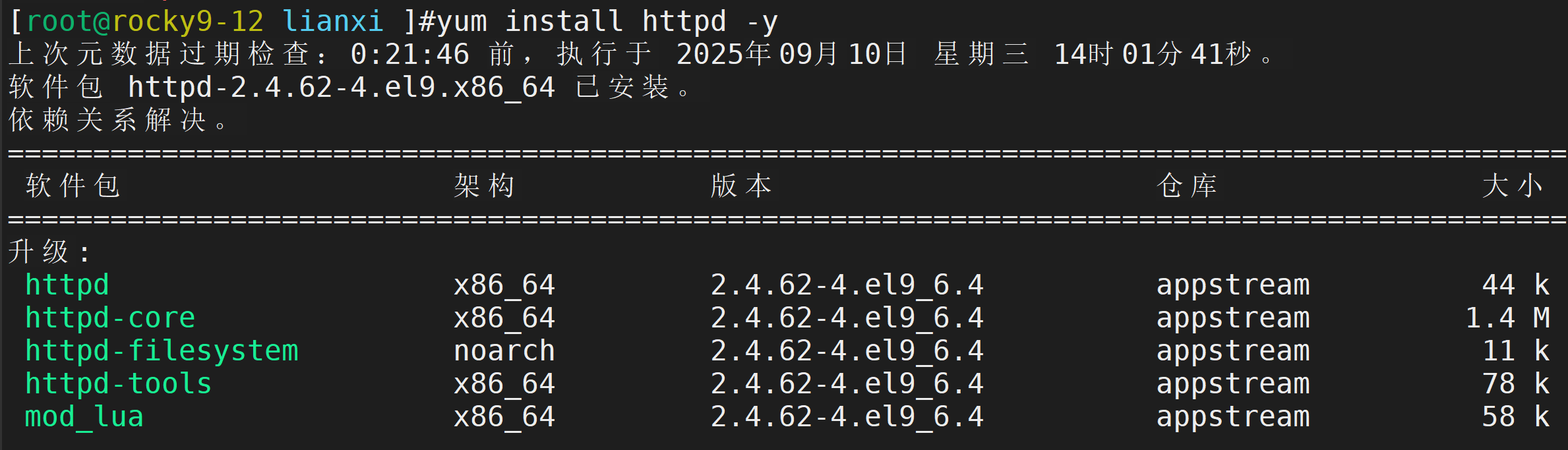

3.回忆 “LAMP 案例实践”,请按顺序列出搭建 LAMP 环境的主要步骤,包括 Linux 系统基础配置、Apache 安装与启动、MySQL 安装与安全初始化、PHP 安装及与 Apache 的关联配置,以及测试 LAMP 环境是否搭建成功的方法。

简介

LAMP架构是一种常用的Web应用程序开发和部署架构,它由四个核心组件组成,分别是:

- L 是指 Linux 操作系统

- A 是指 Apache ,用来提供Web服务

- M 指 MySQL,用来提供数据库服务

- P 指 PHP,是动态网站的的一种开发语言

LAMP 是中小型动态网站的常见组合,虽然这些开放源代码程序本身并不是专门设计成同另几个程序一起工作的,但由于它们各自的特点和普遍性,使得这个组合在搭建动态网站这一领域开始流行起来。

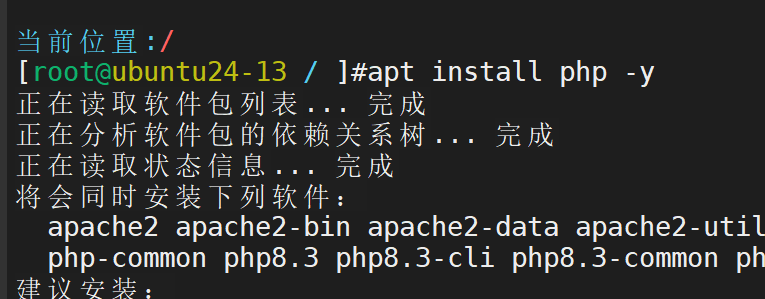

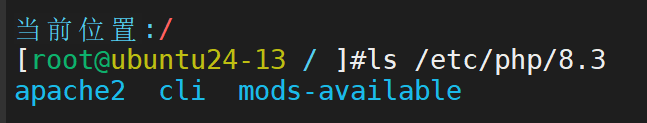

安装PHP

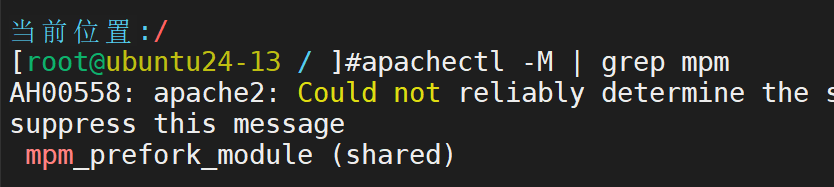

安装完后,查看模块是否存在

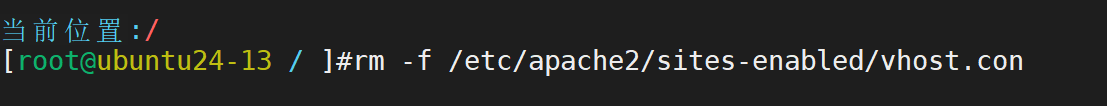

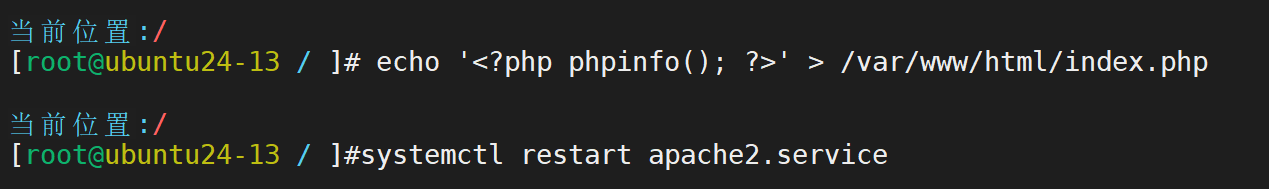

定制一个页面并重启服务

在浏览器上访问

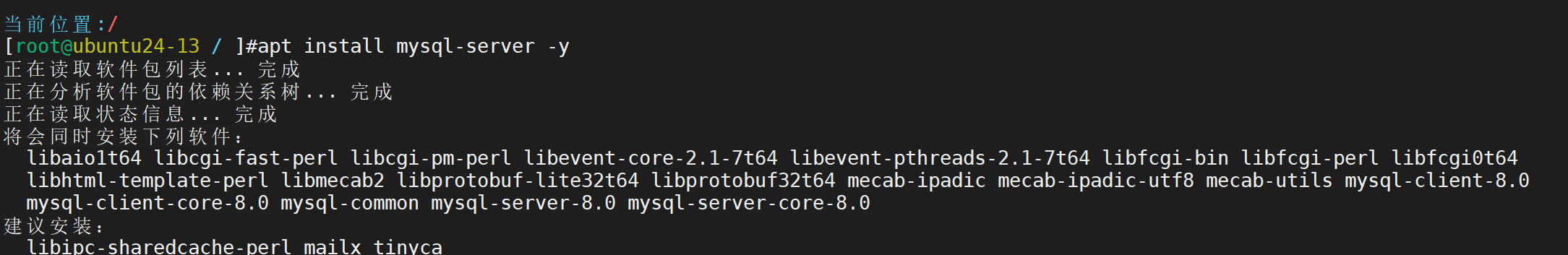

安装MySQL

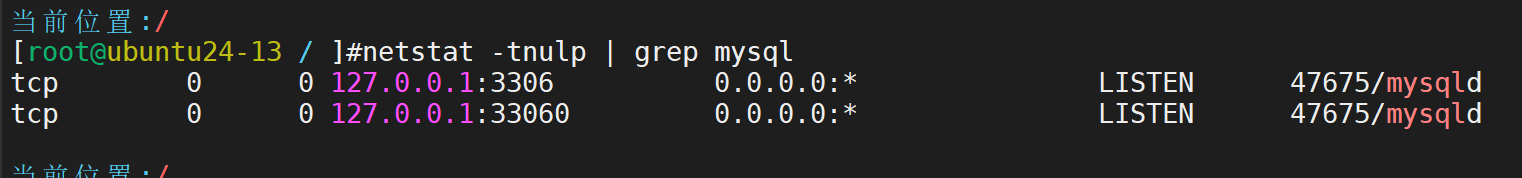

查看端口

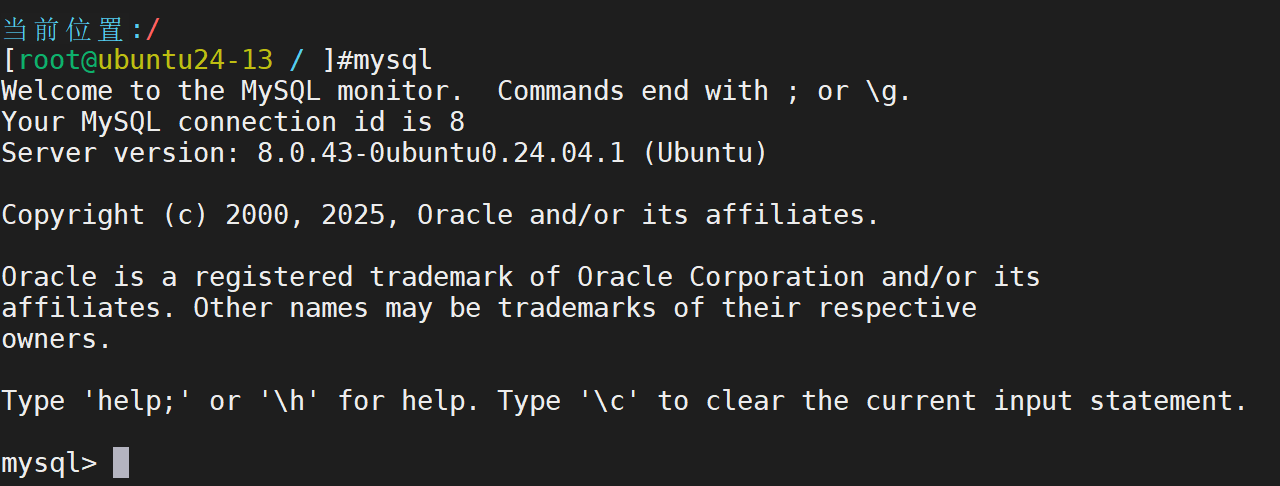

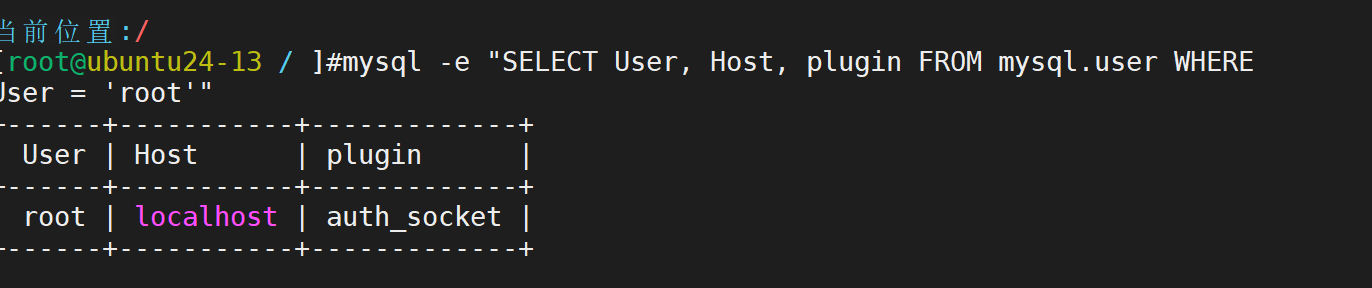

默认情况下,可以登录,密码为空

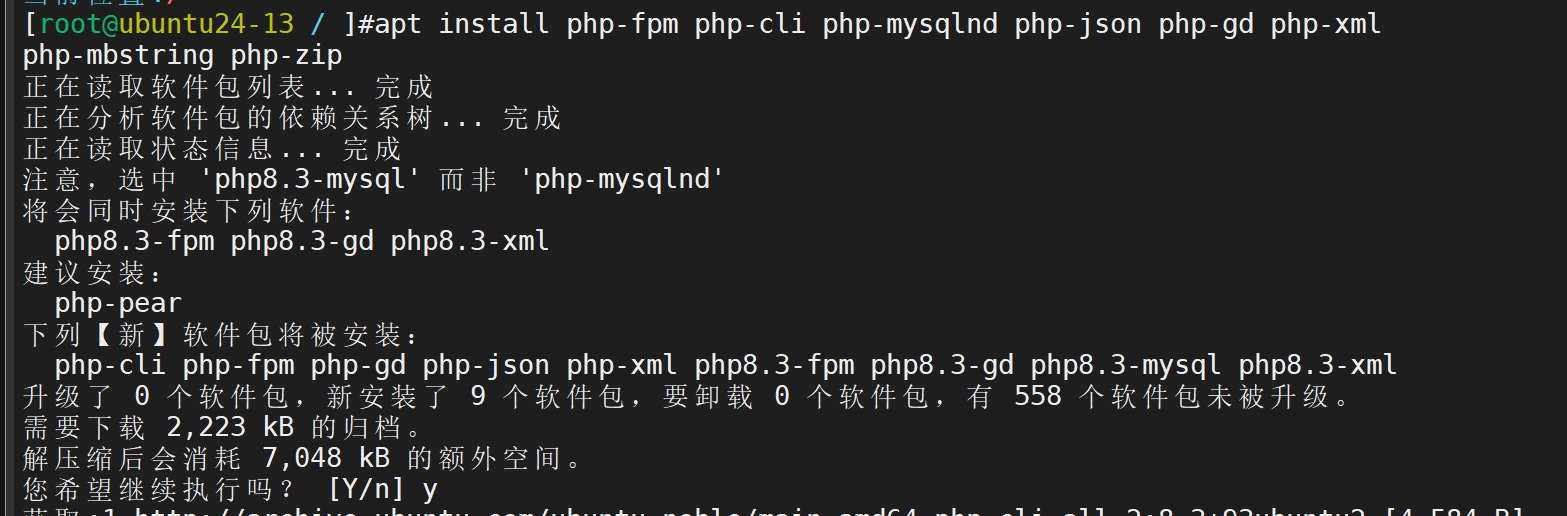

安装php和mysql的模块

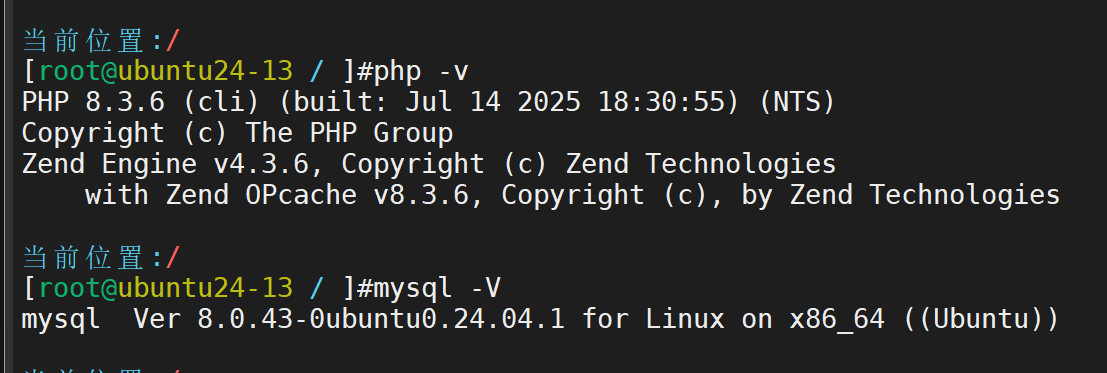

检查软件环境

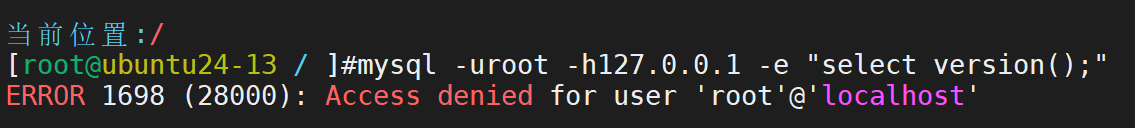

默认情况下,mysql连接支持 localhost方式通过sock进行操作

但是无法通过127.0.0.1 的方式去访问,原因是,默认情况下,root无法通过127.0.0.1进行登录

大多数情况下, localhost 最终都会被解析为 127.0.0.1 ,表现出相似的效果,但在一

些特定场景,如数据库权限设置、服务连接方式等方面,二者存在明显差异。

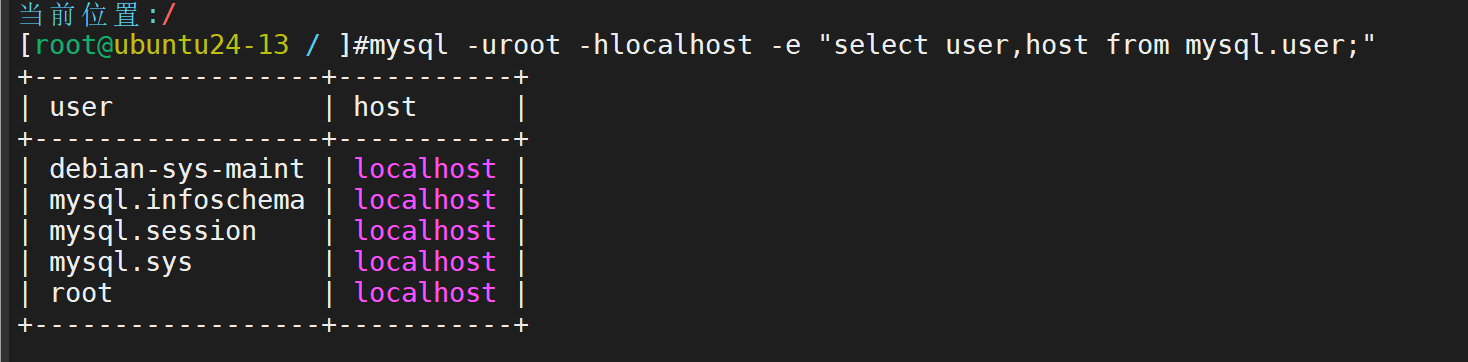

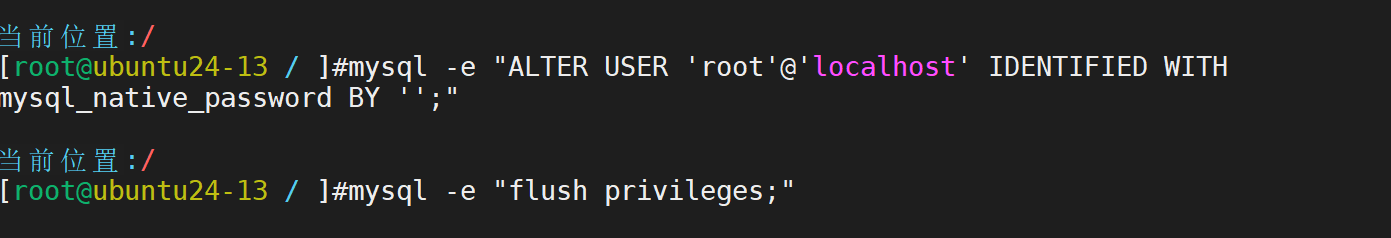

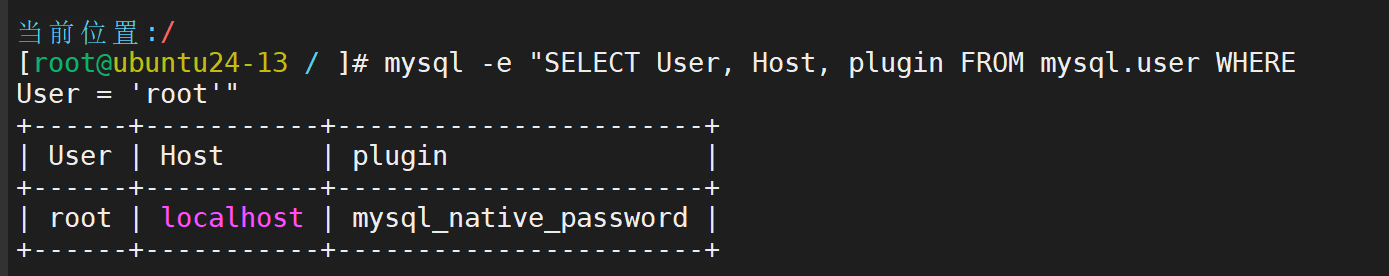

查看root登录用户密码,

如果authentication_string字段为空,说明确实是空密码;

如果有值,那代码里填空密码就会认证失败。

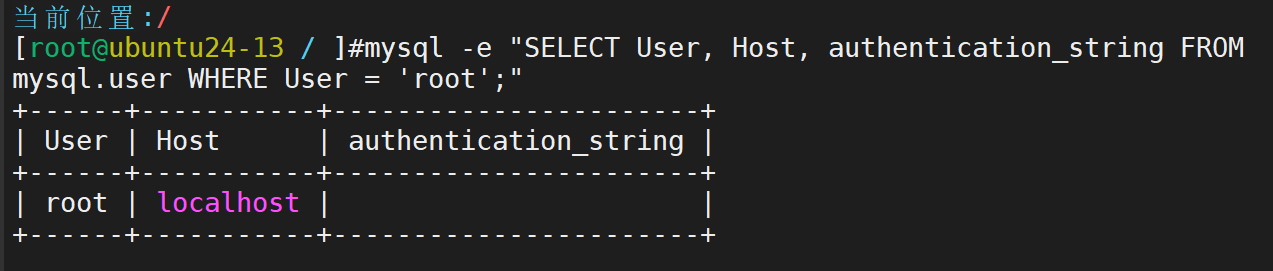

确认当前用户登录的认证插件

那么,默认的ubuntu环境下,无法使用空密码进行验证操作,需要设定用户登录密码

验证插件和密码

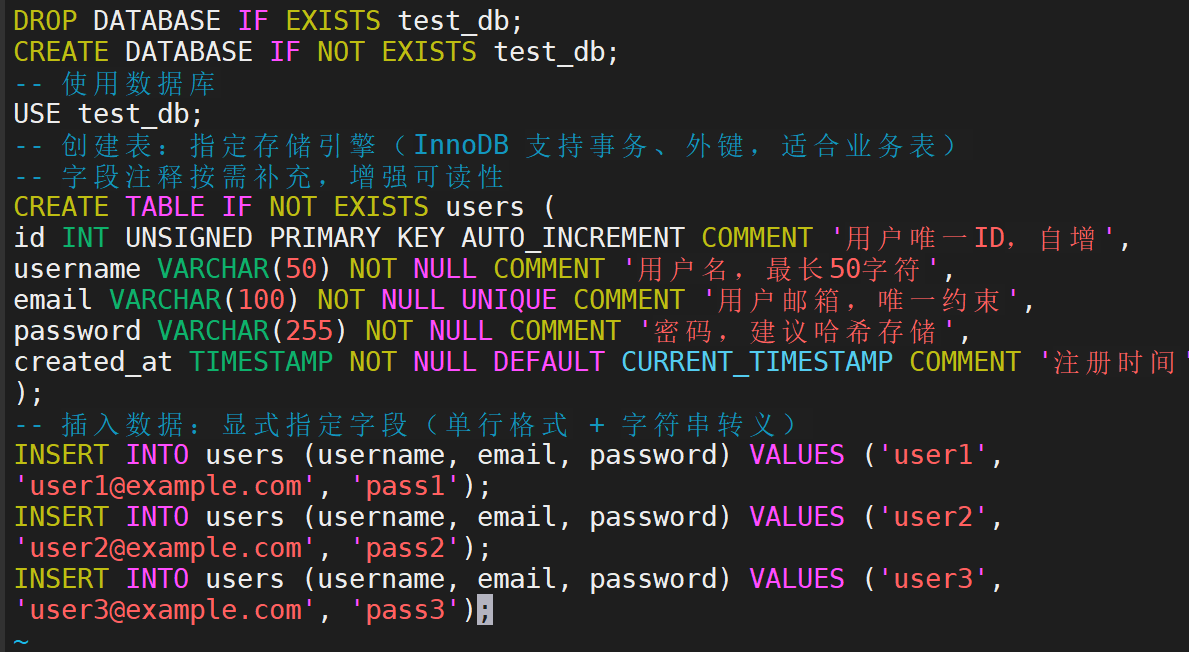

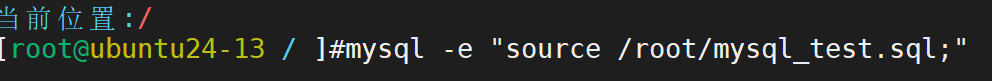

创建数据库

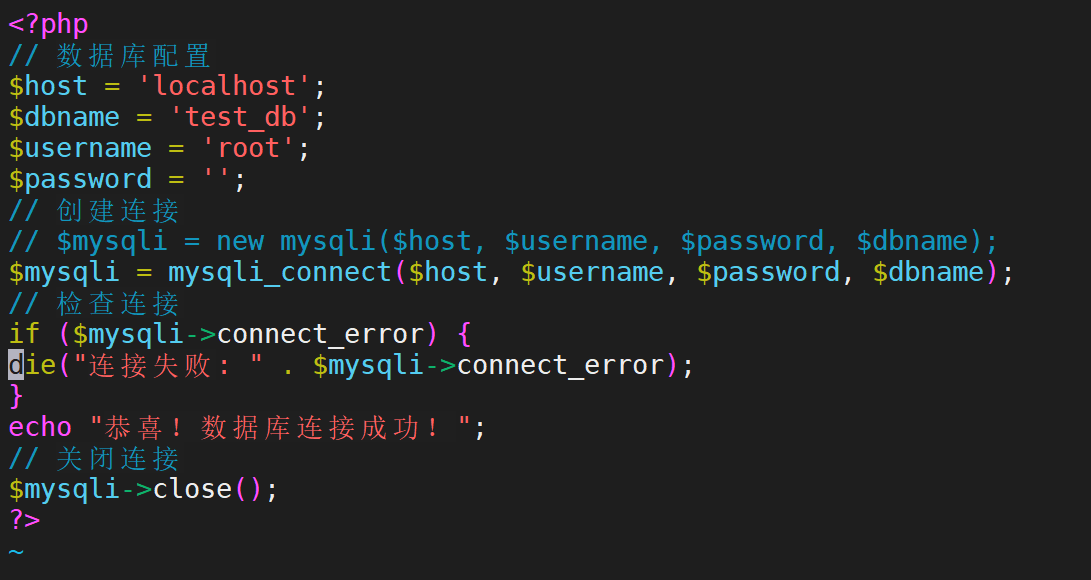

进行测试,定制测试文件vim /var/www/html/test_mysql.php

最终结果

4.总结 “nfs 简单实践” 的实验步骤,涵盖 NFS 服务器端的安装、配置文件编写、服务启动,以及客户端的安装、挂载 NFS 共享目录和验证挂载是否成功的操作流程。

实验环境说明

服务器端:IP 地址 10.0.0.12

客户端:IP 地址 10.0.0.15

共享目录:/shared_data

一、NFS 服务器端配置

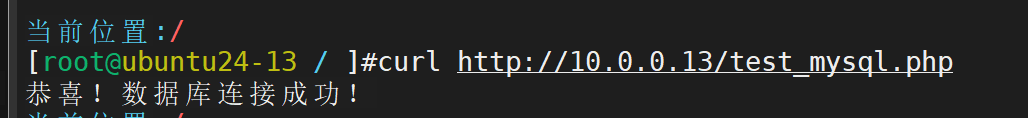

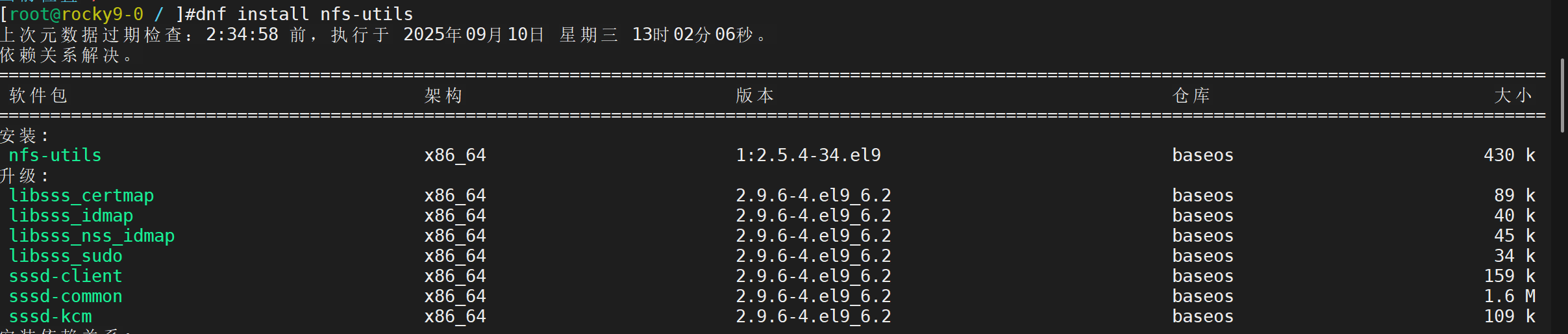

1. 安装 NFS 服务器软件包

dnf install nfs-utils

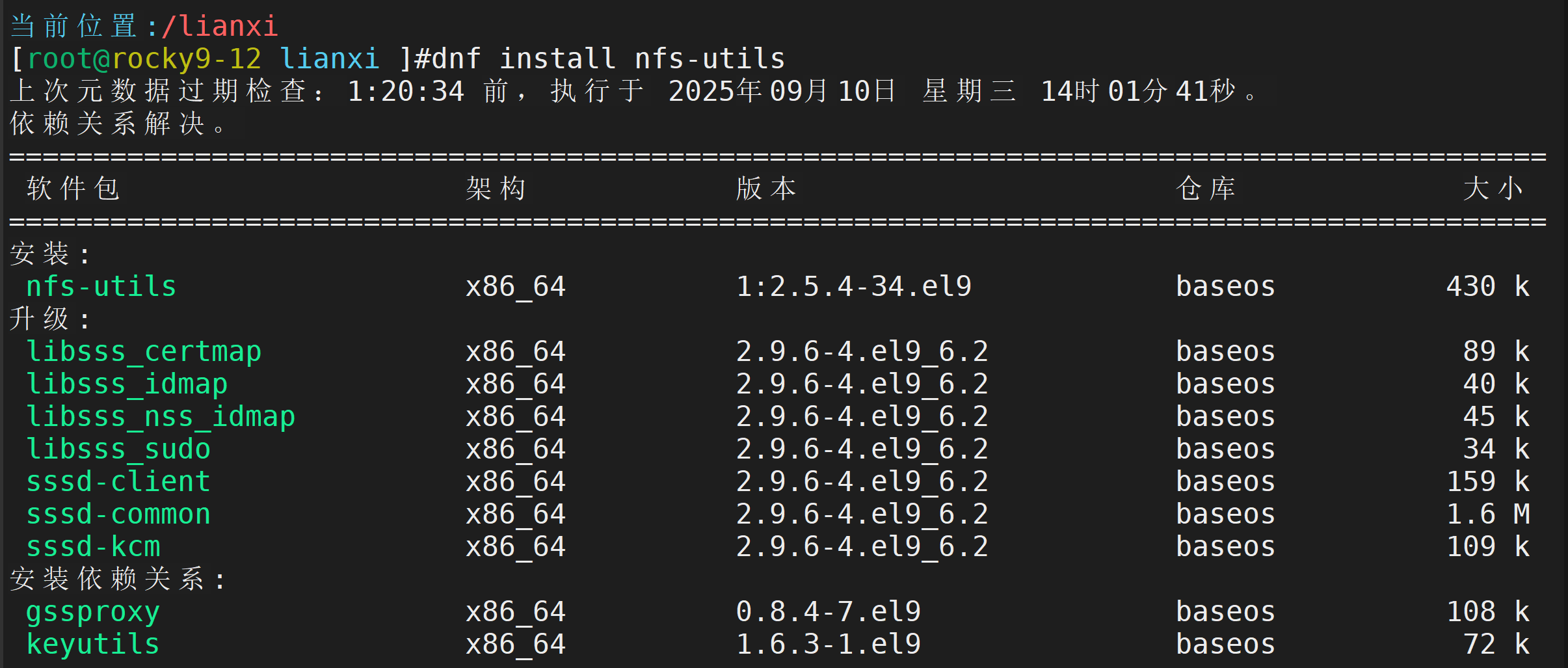

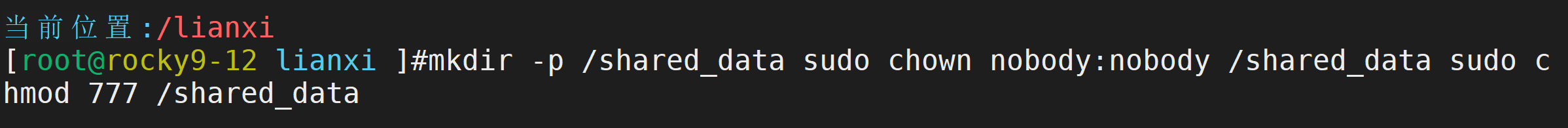

2. 创建共享目录并设置权限

mkdir -p /shared_data sudo chown nobody:nobody /shared_data sudo chmod 777 /shared_data (为确保实验顺利赋予宽松的权限)

3. 配置 NFS 导出目录

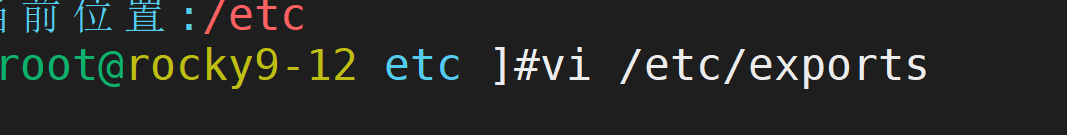

编辑 /etc/exports文件:vi /etc/exports

添加以下内容:# 语法:共享目录 客户端IP(选项) /shared_data 192.168.1.101(rw,sync,no_root_squash)

选项说明:

rw:读写权限

ro:只读权限

sync:同步写入,更安全但稍慢

async:异步写入,更快但风险更高

no_root_squash:允许root用户保持权限

root_squash:将root用户映射为匿名用户(默认)

4. 启动并启用 NFS 服务

systemctl enable --now nfs-server sudo systemctl enable --now rpcbind

5. 应用导出配置

sudo exportfs -a

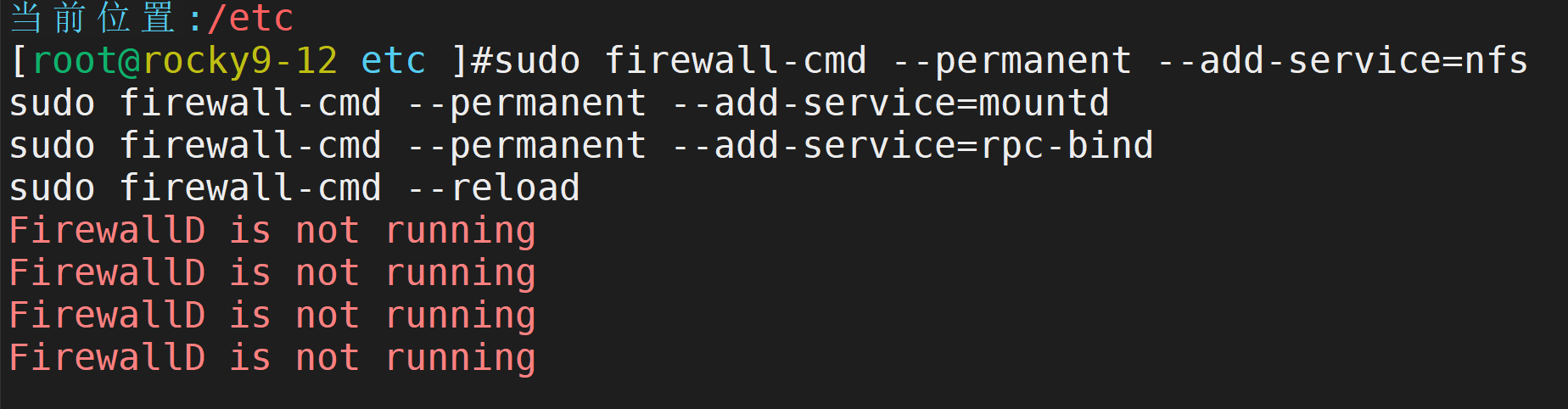

6. 配置防火墙(如果启用)

二、NFS 客户端配置

1. 安装 NFS 客户端软件

dnf install nfs-utils

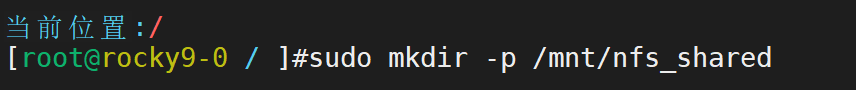

2. 创建本地挂载点

sudo mkdir -p /mnt/nfs_shared

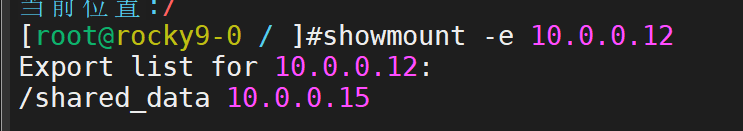

3. 查看服务器可用的 NFS 共享

showmount -e 10.0.0.12

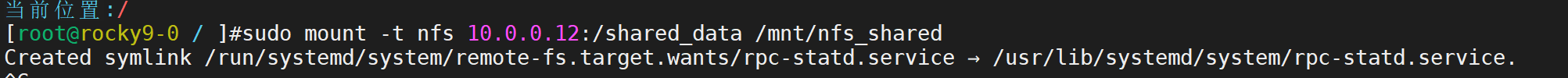

4. 手动挂载 NFS 共享

sudo mount -t nfs 10.0.0.12:/shared_data /mnt/nfs_shared

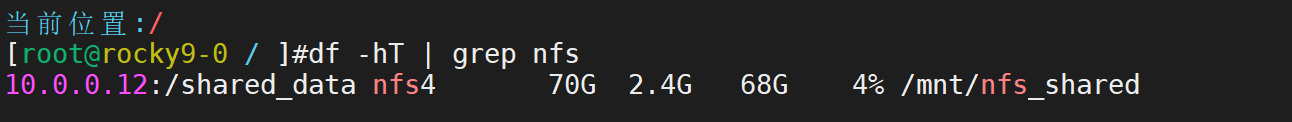

5. 验证挂载是否成功

查看挂载点

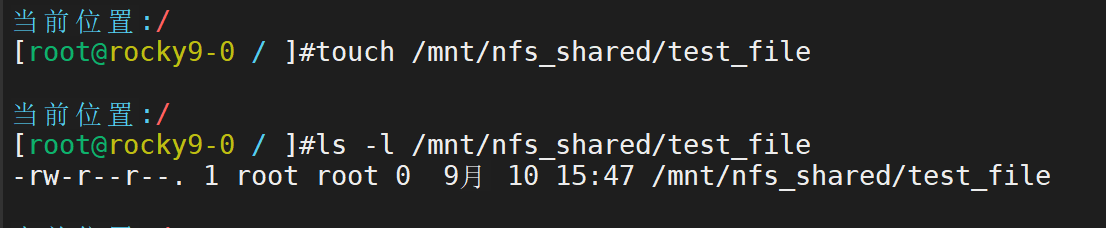

测试写入权限 touch /mnt/nfs_shared/test_file ls -l /mnt/nfs_shared/test_file

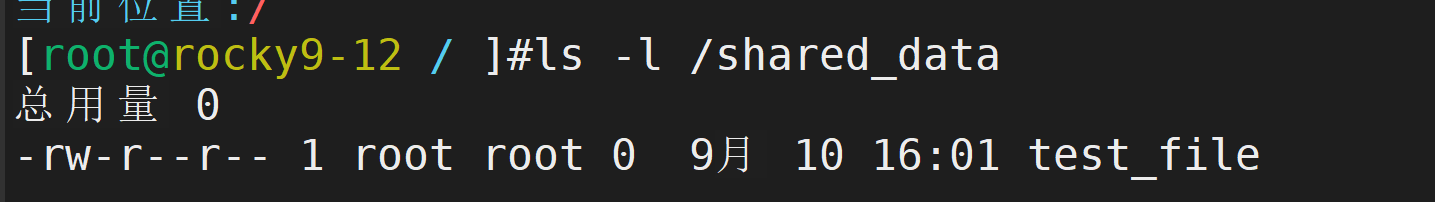

服务器端也创建成功

5.简述三类加密算法(对称加密、非对称加密、哈希算法)的基本原理、各自的特点,并举出至少两种每种算法的常见实例及其典型应用场景。

(1)对称加密

基本原理

对称加密使用同一个密钥(称为秘密密钥)进行数据的加密和解密。发送方和接收方必须预先安全地共享这个密钥

加密过程:明文+密钥 ---> 加密算法 ---> 密文 --->解密算法 ---> 明文+密钥

特点

优点:效率高,速度快。算法通常计算量小,机密解密过程非常迅速;开销低

缺点:密钥分发困难,密钥管理相对复杂

常见实例

3DES:三重数据加密算法

作为DES向AES进行过渡的算法,对于每个数据块进行三次加密,大大提高了安全性

AES:高级加密标准

是目前最广泛、最受信任的对称加密方式,

典型应用场景

Wi-Fi加密(WPA2/WPA3)。

文件加密(如VeraCrypt, BitLocker等加密软件)。

SSL/TLS协议:用于加密HTTPS连接中传输的实际数据。

(2)非对称加密

基本原理

非对称加密使用一对 mathematically related 的密钥:公钥和私钥。公钥可以公开给任何人,私钥必须严格保密

加密:用接收方的公钥加密数据,加密后的数据只能由接收方的私钥解密。

签名:用发送方的私钥对数据生成签名,任何人可以用发送方的公钥验证签名,以确认数据来源和完整性。

加密过程:明文 + 接收方公钥-> (加密算法) -> 密文-> 密文 + 接收方私钥-> (解密算法) -> 明文

特点

1.优点:解决了密钥分发问题:公钥可以公开,无需安全通道传输。

实现了身份认证和不可否认性:通过数字签名技术。

2.缺点:速度慢:算法计算复杂,比对称加密慢几个数量级,不适合加密大量数据。

典型实例和应用场景

RSA

简介:最著名、应用最广泛的非对称加密算法,其安全性基于大数分解的难度。

应用场景:

SSL/TLS握手:用于在HTTPS连接建立时,安全地交换对称加密的会话密钥(解决对称加密的密钥分发问题)。

数字签名:用于软件发布(验证软件未被篡改)、数字证书、电子邮件(S/MIME)。

(3)哈希算法

基本原理

哈希算法是一种单向的密码学算法,它将任意长度的输入数据(如消息、文件)映射为一个固定长度的唯一散列值(或称摘要)。它不是加密,因为过程不可逆。

过程:任意大小数据-> (哈希函数) -> 固定长度哈希值

特点

.1.单向性:从哈希值无法反推出原始数据。

2.抗碰撞性:极难找到两个不同的输入得到相同的哈希输出。

3.确定性:相同的输入总是产生相同的输出。

4.雪崩效应:输入的微小改变(如一个比特位)会导致输出的哈希值发生巨大且不可预测的变化。

典型实例和应用场景

SHA-256

简介:安全哈希算法家族中的一员,输出256位(32字节)的哈希值。是目前应用最广泛的加密哈希算法。

应用场景:区块链和加密货币:比特币使用SHA-256进行挖矿和构建交易链。

密码存储:网站不会明文存储你的密码,而是存储其哈希值(通常会加盐)。登录时对比哈希值是否一致。

文件完整性校验:下载文件时,提供方会公布文件的SHA-256校验和,你下载后计算本地文件的哈希值与之对比,即可验证文件是否完整且未被篡改。

6.说明 DNS 的工作原理,包括 DNS 的定义、域名解析的过程(从递归查询到迭代查询的详细流程),以及 A 记录、CNAME 记录、MX 记录等常见 DNS 规则记录的作用。

(1)DNS的定义

DNS(Domain Name System,域名系统) 是一种将人类可读的域名(如www.eddy.com)转换为计算机可识别的IP地址(如192.1688.21.45)的分布式数据库系统。

简单来说,DNS相当于互联网的“通讯录”,它解决了用户难以记忆复杂IP地址的问题,让人们能通过简单好记的域名访问互联网上的网站和服务。

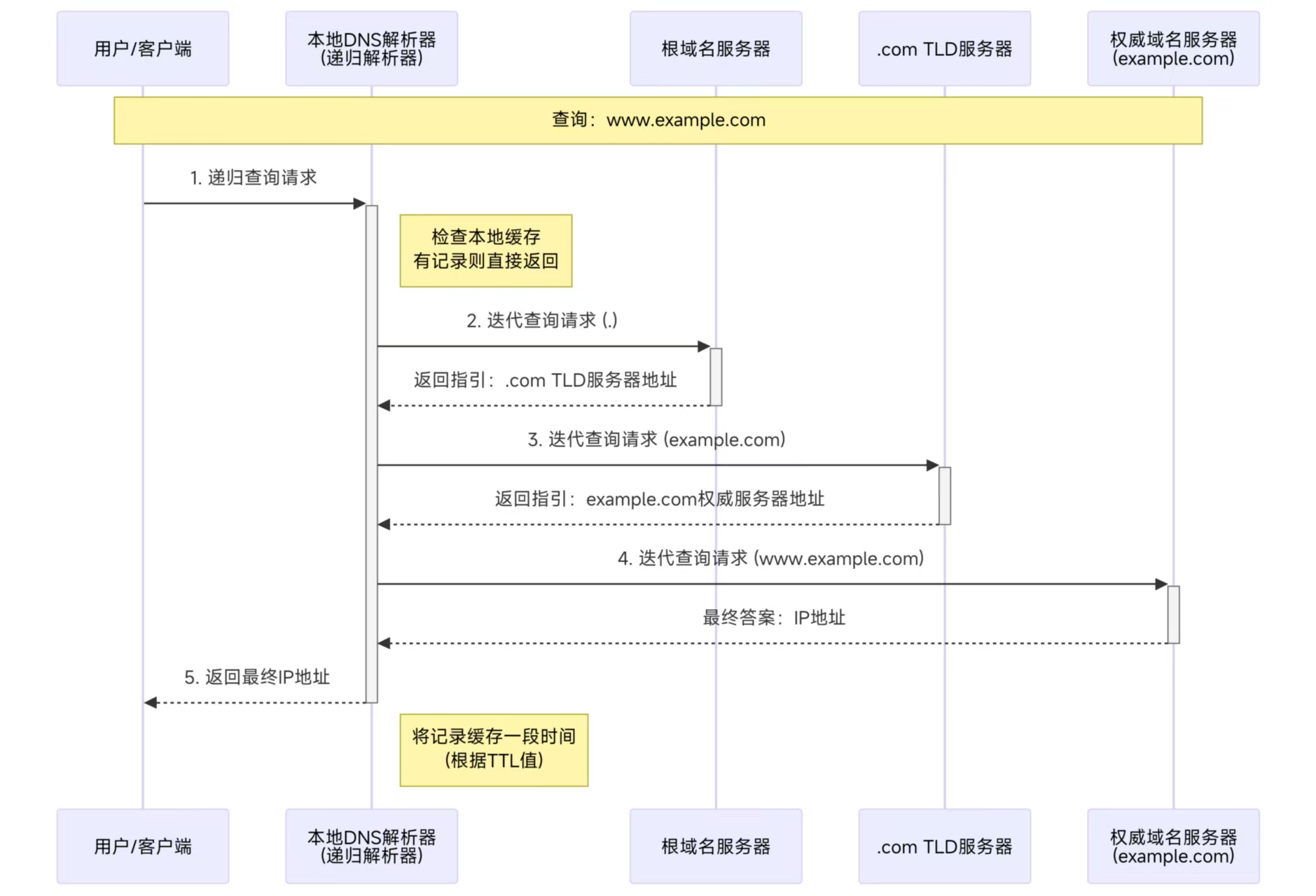

(2)DNS的域名解析过程

1. 本地缓存查询:用户在浏览器输入域名后,首先查询本地设备(如电脑、手机)的DNS缓存。若缓存中存在该域名对应的IP地址,直接返回结果,解析结束;若不存在,进入下一步。

2. 递归查询本地DNS服务器:本地设备向运营商分配的“本地DNS服务器”发起递归查询(即请求本地DNS服务器全程处理,无需自己后续操作)。本地DNS服务器先查询自身缓存,若有结果则直接返回;若无,进入迭代查询环节。

3. 迭代查询根DNS服务器:本地DNS服务器向“根DNS服务器”(全球共13组,负责顶级域名管理)发起迭代查询。根DNS服务器不直接返回IP,而是告知本地DNS服务器:“该域名的顶级域名(如.com、.cn)由对应的顶级域名DNS服务器管理”,并提供顶级域名DNS服务器的地址。

4. 迭代查询顶级域名DNS服务器:本地DNS服务器根据根DNS服务器提供的地址,向“顶级域名DNS服务器”(如.com对应的服务器)发起迭代查询。顶级域名DNS服务器同样不返回IP,而是告知本地DNS服务器:“该域名由其对应的权威DNS服务器管理”,并提供权威DNS服务器的地址。

5. 查询权威DNS服务器:本地DNS服务器向“权威DNS服务器”(域名注册时指定的服务器,存储该域名的所有DNS记录)发起查询。权威DNS服务器查询自身数据库,找到该域名对应的IP地址(或其他记录),并返回给本地DNS服务器。

6. 结果返回与缓存:本地DNS服务器将获取到的IP地址返回给用户设备,同时将该域名与IP的映射关系存入自身缓存(方便后续同类查询快速响应)。用户设备拿到IP地址后,即可与目标服务器建立连接,访问对应的网站或服务。

(3)常见 DNS 记录类型及其作用

记录类型 | 作用描述 | 应用场景示例 |

|---|---|---|

A | 地址记录,将域名直接指向一个 IPv4 地址。 |

|

AAAA | IPv6 地址记录,将域名指向一个 IPv6 地址。 |

|

CNAME | 规范名称记录,将域名指向另一个域名(别名),而非IP地址。 |

|

MX | 邮件交换记录,指定负责接收该域名邮件的邮件服务器的域名。 |

|

TXT | 文本记录,通常用于存放一些说明性或验证性的文本信息。 | 用于域名所有权验证(如Google Search Console)、SPF记录(反垃圾邮件)、DKIM记录(邮件加密验证)等。 |

NS | 权威名称服务器记录,指定由哪个DNS服务器来管理该域名的解析。 |

|

SOA | 起始授权机构记录,存储关于该DNS区域的管理信息(如主DNS服务器、管理员邮箱、序列号、刷新时间等)。 | 每个DNS区域必须有且仅有一条SOA记录,它是区域传输等操作的关键。 |

7.解释 HTTP 的机制,包括 HTTP 的协议特点、请求 - 响应模型的具体流程、常见的 HTTP 请求方法(GET、POST 等)的区别,以及 HTTP 与 HTTPS 的主要差异。

1)协议特点

HTTP 是一个用于从 web 服务器传输超文本(如 HTML)到本地浏览器的应用层协议。它是互联网数据通信的基础。

核心特点

无连接

含义:早期的 HTTP/1.0 版本每次请求都需要建立一次 TCP 连接,请求完成后立即断开。

现状:HTTP/1.1 引入了持久连接,允许在一个 TCP 连接上发送多个请求和响应,大大提高了效率。但协议本身的设计理念仍然是“无连接”的,即服务器在处理完请求并发送响应后,不会记住此次连接的任何信息。

无状态

含义:协议本身对于发送过的请求或响应都不做存储。每个请求都是独立的,服务器不会记住之前的请求信息。

问题与解决方案:这导致无法处理需要连续交互的场景(如用户登录、购物车)。为了解决这个问题,引入了 Cookie(客户端存储)和 Session(服务器端存储)等技术来“管理状态”。

基于请求-响应模型

通信总是由客户端(如浏览器)发起请求,服务器端返回响应。服务器无法主动向客户端推送消息。

简单、灵活、可扩展

2)请求-响应模型的具体流程

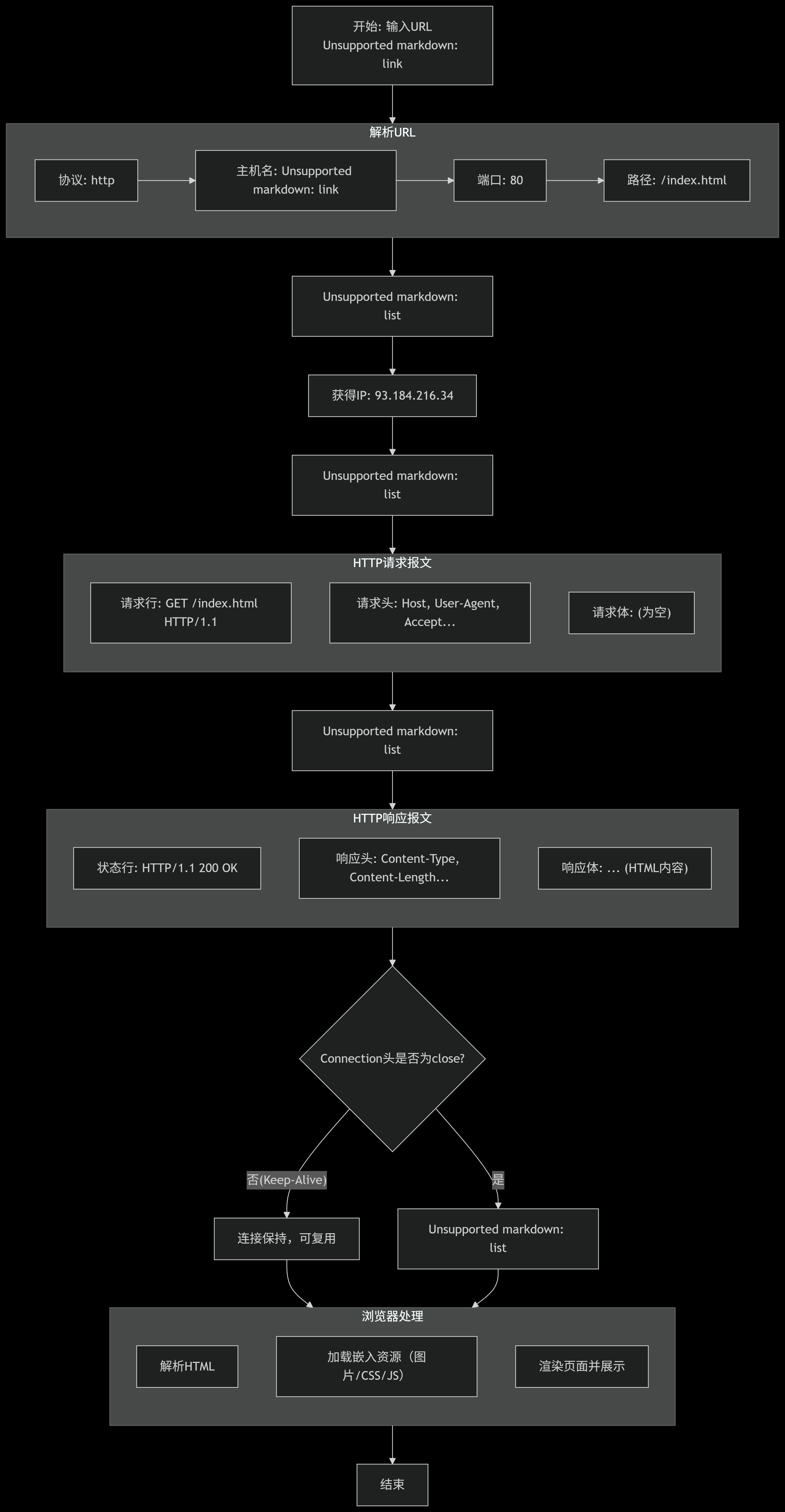

一次完整的 HTTP 通信流程如下(以访问 http://www.example.com/index.html为例):

1.解析 URL:浏览器解析 URL,提取出协议(http)、主机名(www.example.com)、端口(默认 80)和路径(/index.html)。

2.DNS 解析:浏览器向 DNS 服务器查询主机名 www.example.com对应的 IP 地址(如 93.184.216.34)。这是之前讨论过的 DNS 过程。

3.建立 TCP 连接:浏览器根据获取到的 IP 地址和端口号,通过 “三次握手” 与服务器建立 TCP 连接。HTTP 依赖于可靠的 TCP 连接来传输数据。

4.发送 HTTP 请求:建立连接后,浏览器向服务器发送一个 HTTP 请求报文。该报文包括:

请求行:包含方法(GET)、路径(/index.html)、HTTP 版本(HTTP/1.1)。

请求头:包含一些元信息,如 Host(主机名)、User-Agent(浏览器标识)、Accept(能接受的数据类型)等。

请求体:可选。通常用于 POST、PUT 等方法,包含要发送给服务器的数据(如表单数据、JSON 等)。

5.服务器处理请求并返回响应:服务器接收到请求后,根据路径和参数找到对应的资源,然后返回一个 HTTP 响应报文。该报文包括:

状态行:包含 HTTP 版本、状态码(如 200)和状态消息(如 OK)。

响应头:包含一些元信息,如 Content-Type(响应体的数据类型)、Content-Length(响应体长度)、Set-Cookie(设置 Cookie)等。

响应体:最主要的部分,即请求的资源本身(如 HTML 文件内容)。

6.关闭 TCP 连接:数据传输完毕后,根据 HTTP 版本和头部信息(如 Connection: keep-alive)决定是否关闭 TCP 连接。HTTP/1.1 默认会保持连接以供复用。

7.浏览器解析渲染:浏览器接收到响应后,解析 HTML、CSS、JavaScript,并加载其中嵌入的其他资源(如图片、样式表),最终将页面渲染展示给用户。

3)常见HTTP请求方法的区别

方法 | 作用 | 是否幂等 | 是否安全 | 是否有请求体 |

|---|---|---|---|---|

GET | 获取资源。用于从服务器检索(读取)数据,参数通常直接放在 URL 中。 | 是 | 是 | 通常没有 |

POST | 提交数据。用于向服务器发送数据(如提交表单、上传文件),数据通常放在请求体中。 | 否 | 否 | 有 |

PUT | 更新资源。用于向指定位置替换或创建整个资源。 | 是 | 否 | 有 |

PATCH | 部分更新资源。用于对资源进行局部修改。 | 否 | 否 | 有 |

4)HTTP与HTTPS的主要差异

特性 | HTTP | HTTPS |

|---|---|---|

全称 | HyperText Transfer Protocol | HyperText Transfer Protocol Secure |

安全性 | 不安全 | 安全 |

协议与端口 | 基于 TCP,默认端口 80 | 基于 SSL/TLS 加密的 TCP,默认端口 443 |

工作原理 | 数据以明文传输 | 数据经 SSL/TLS 加密后传输 |

数字证书 | 不需要 | 必须由权威的数字证书认证机构颁发,用于验证服务器身份,防止中间人攻击 |

8.总结 openssl 命令的常见用法,包括生成私钥、生成证书请求、自签证书、查看证书信息等操作的具体命令,并说明各命令中关键参数的含义。

简介

OpenSSL是一个开放源代码的软件库包,应用程序可以使用这个包来进行安全通信,避免窃听,同时确认另一端连线者的身份。这个包广泛被应用在互联网的网页服务器上。

其主要库是以C语言所写成,实现了基本的加密功能,实现了SSL与TLS协议。OpenSSL可以运行在OpenVMS、 Microsoft Windows以及绝大多数类Unix操作系统上(包括Solaris,Linux,Mac OS X与各种版本的开放源代码BSD操作系统)。

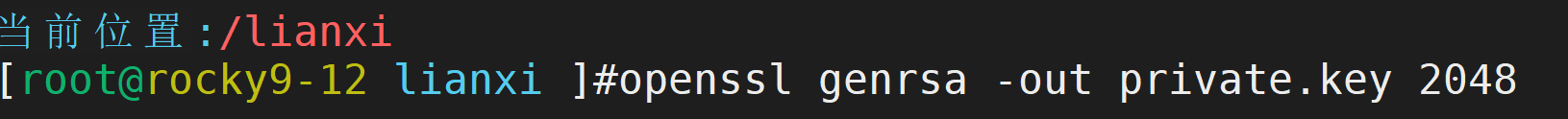

一、生成私钥

参数说明

enrsa:生成RSA密钥-out:指定输出文件2048:密钥位数(推荐2048或4096)

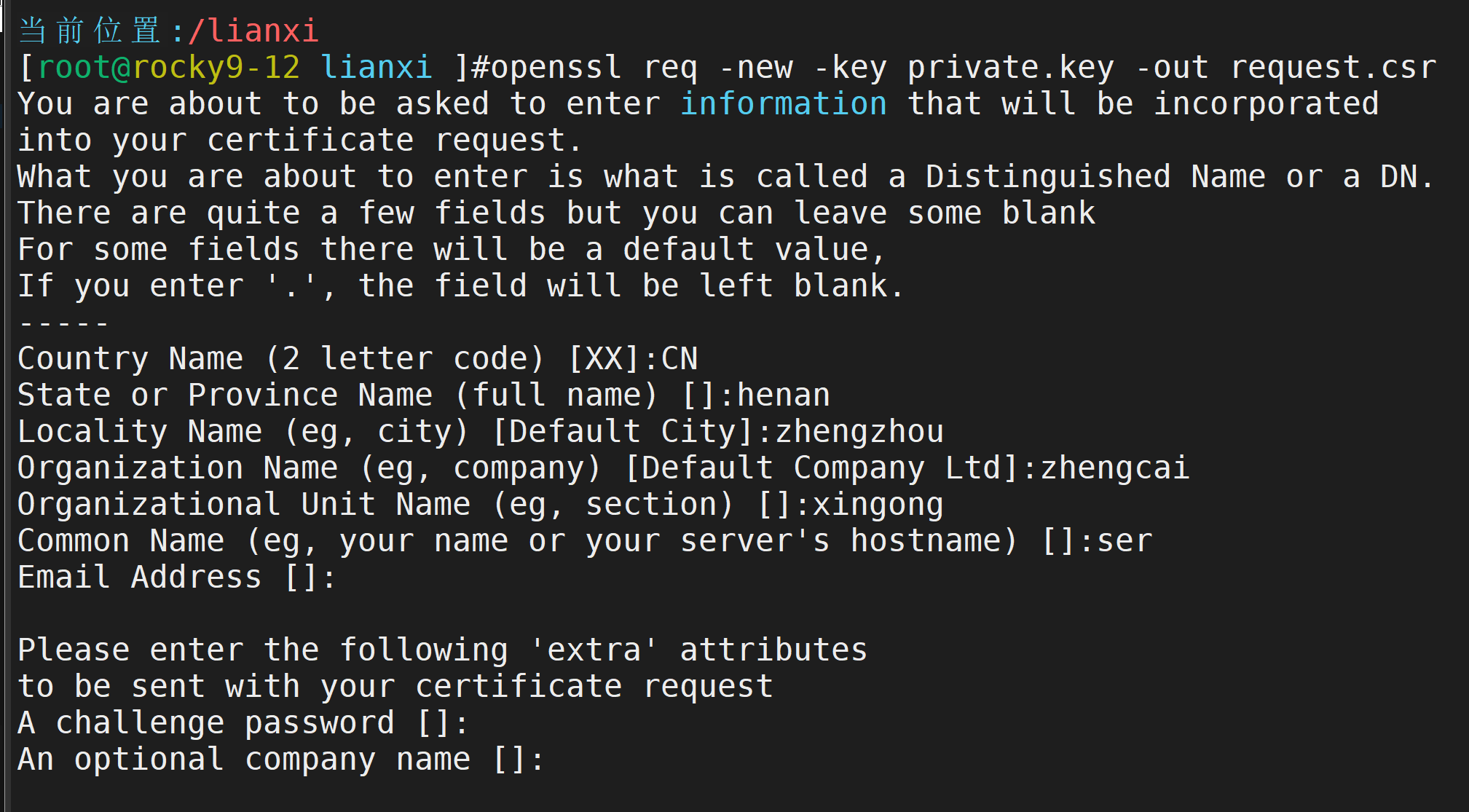

二、生成证书签名请求(CSR)

交互式信息:

Country Name:国家代码(如CN)

State or Province:省/州

Locality Name:城市

Organization Name:组织名称

Organizational Unit:部门名称

Common Name:域名(最重要!如www.example.com)

Email Address:邮箱地址

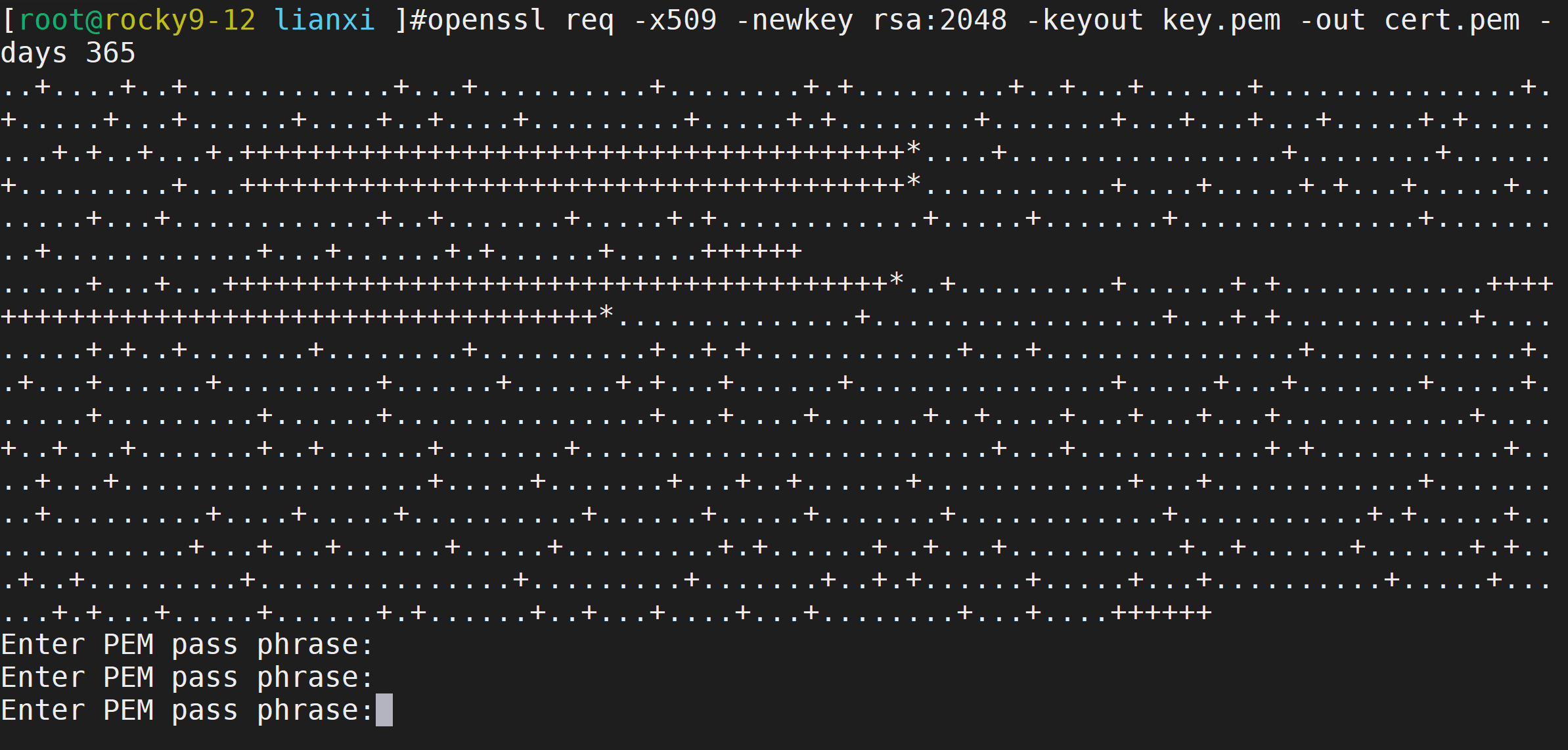

三、生成自签名证书

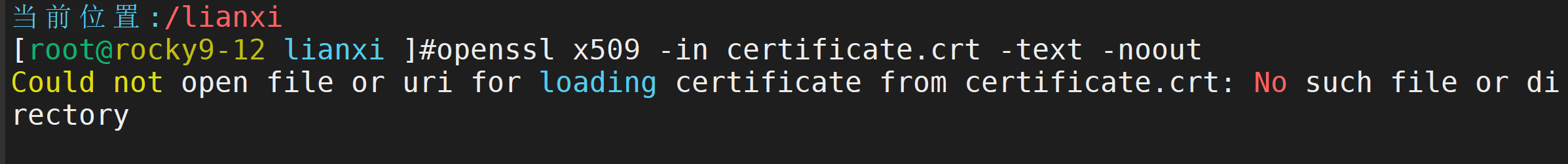

四、查看证书信息

查看内容

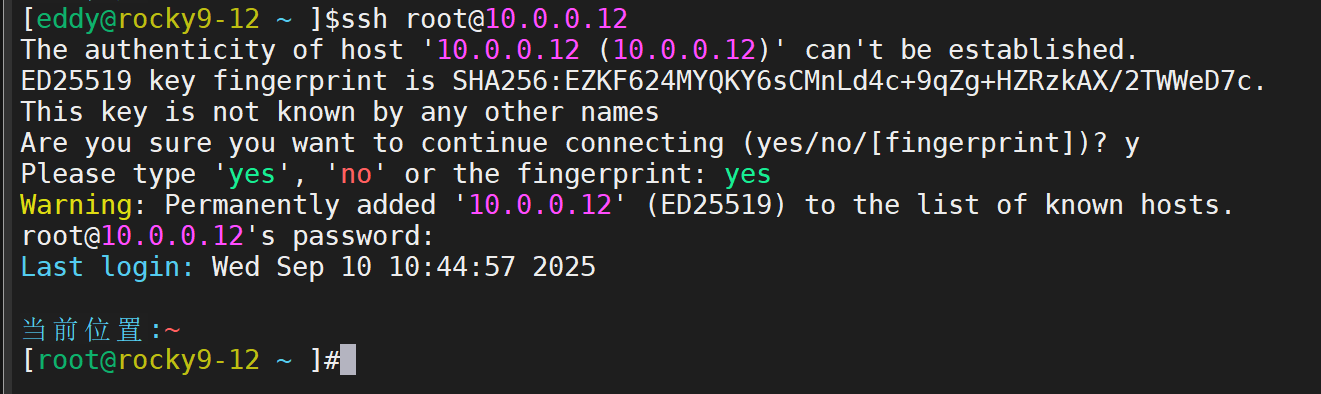

9.列出 awk 命令在数组操作和自定义函数方面的常用语法,包括数组的定义、赋值、遍历,自定义函数的声明与调用方法,并举例说明如何使用 awk 数组处理文本中的重复数据。

(1)数组操作

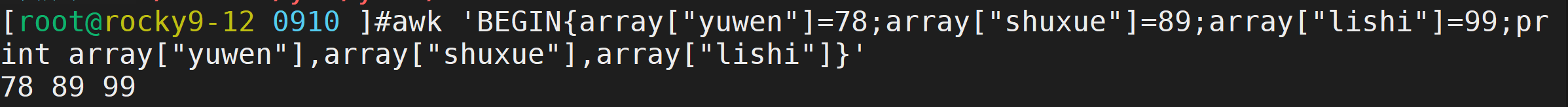

数组的简单定义和调用

awk

'BEGIN{array["yuwen"]=78;array["shuxue"]=89;array["lishi"]=99;print

array["yuwen"],array["shuxue"],array["lishi"]}'

通过AWK直接创建数组(yuwen,shuxue,lishi),对其进行定义赋值后然后输出赋值结果

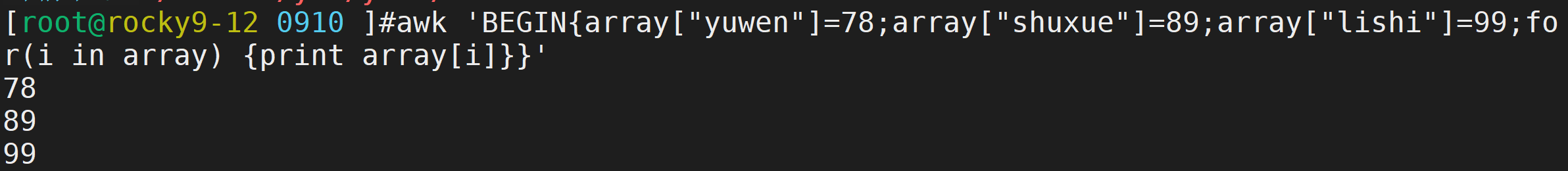

数组定义和遍历

awk

'BEGIN{array["yuwen"]=78;array["shuxue"]=89;array["lishi"]=99;for(i in array)

{print array[i]}}'

内容自动遍历

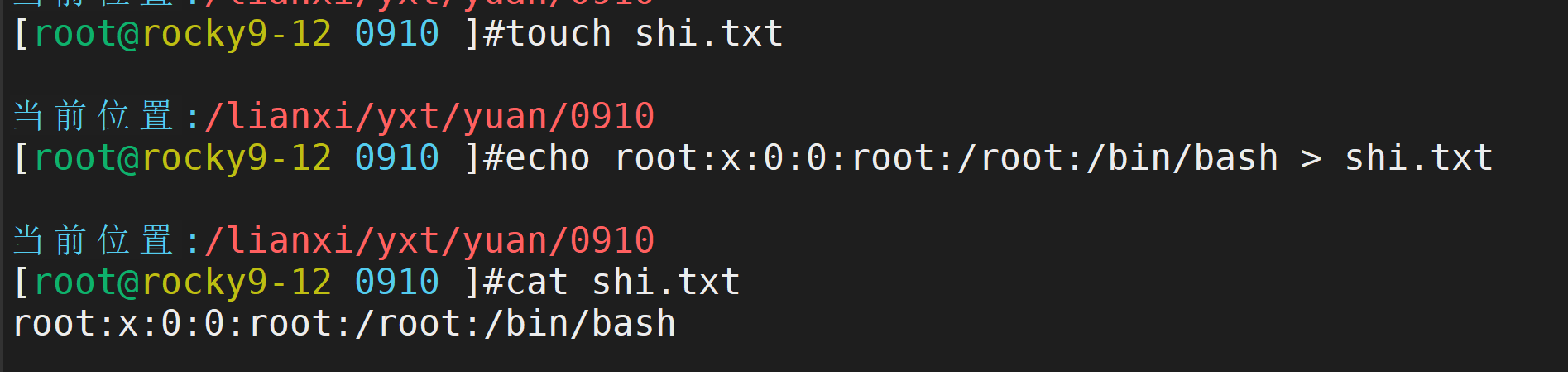

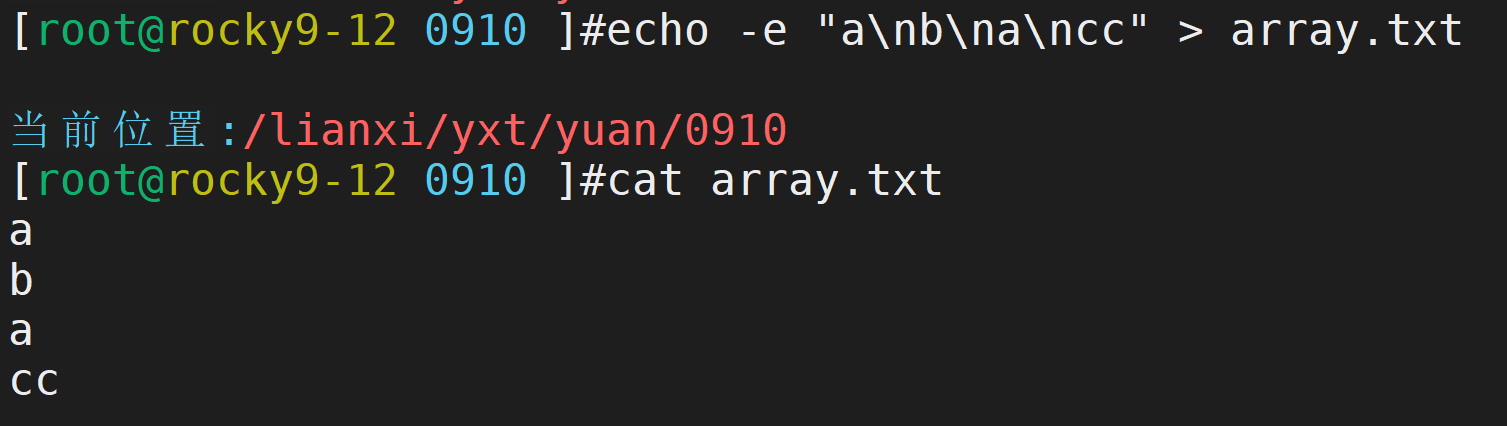

先创建一个文本文件,向其中输入内容

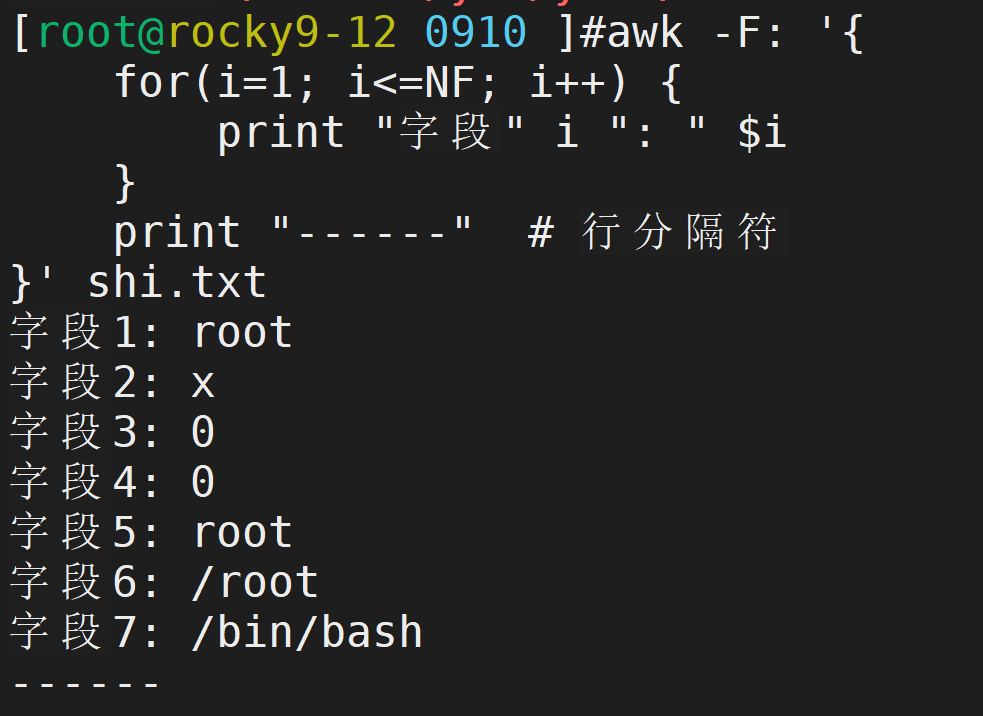

在进行AWK遍历的编写

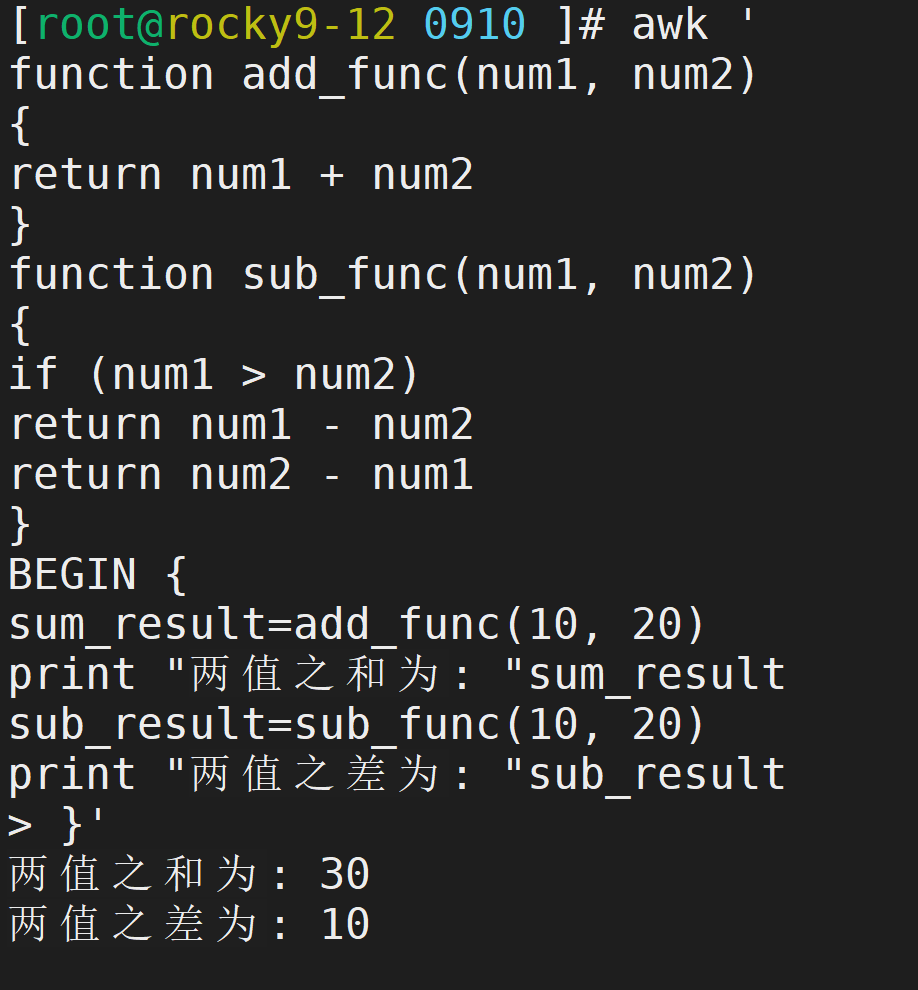

自定义函数的声明与调用

需求:虽然awk提供了内置的函数来实现相应的内置函数,但是有些功能场景,还是需要我们自己来设定,这就用到了awk的自定义函数功能了。

awk的函数目的,与shell的函数目的一致,都是提高代码的复用能力和功能灵活性

函数格式:

语法格式

function 函数名(参数1, 参数2, ...)

{

函数体代码

}

注意:

函数名不能用awk的关键字信息

实践 通过定义add函数和sub函数来进行接下来的运算

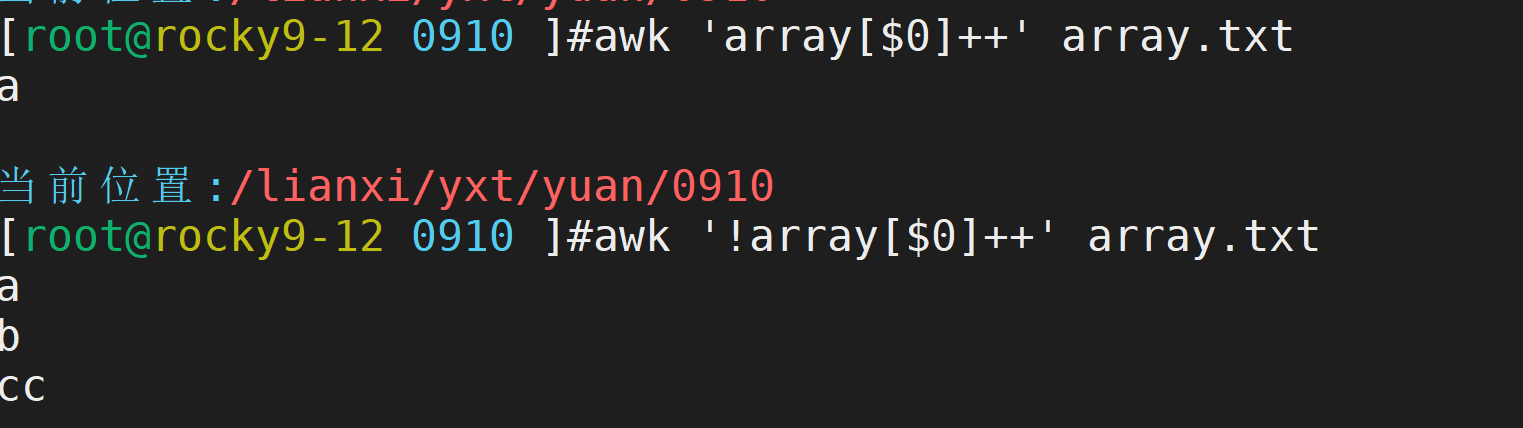

使用AWK对文本重复内容处理

数组数据去重

进行数据准备

编写去重程序

数据统计

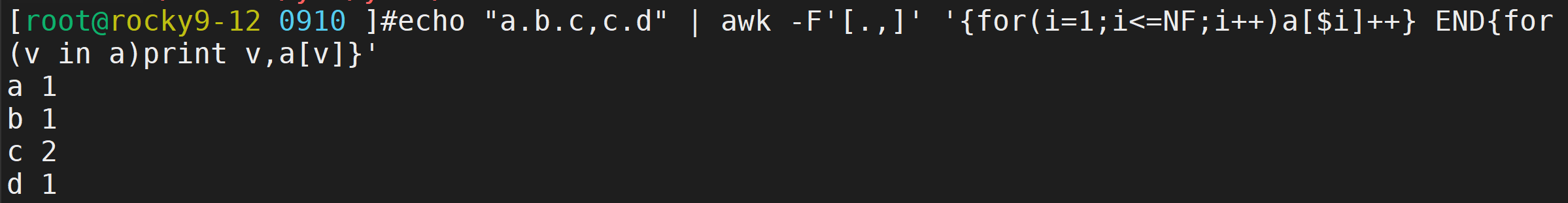

10.简述 ssh 命令的常用选项及用法,包括远程登录、远程执行命令、文件传输(scp/sftp)的具体命令,以及如何通过 ssh 密钥登录实现免密码认证的相关命令。

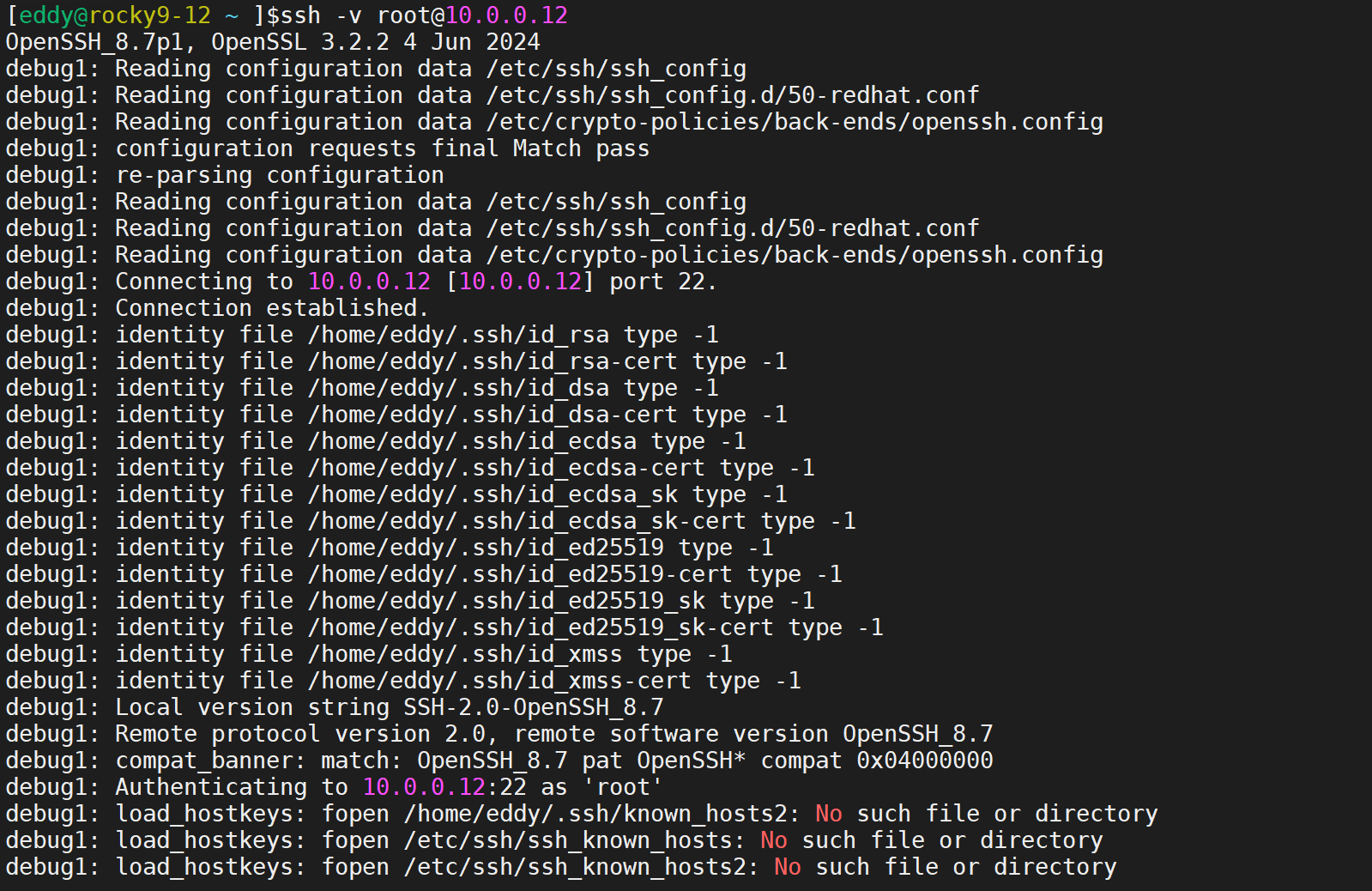

一、基础远程登录

详细模式

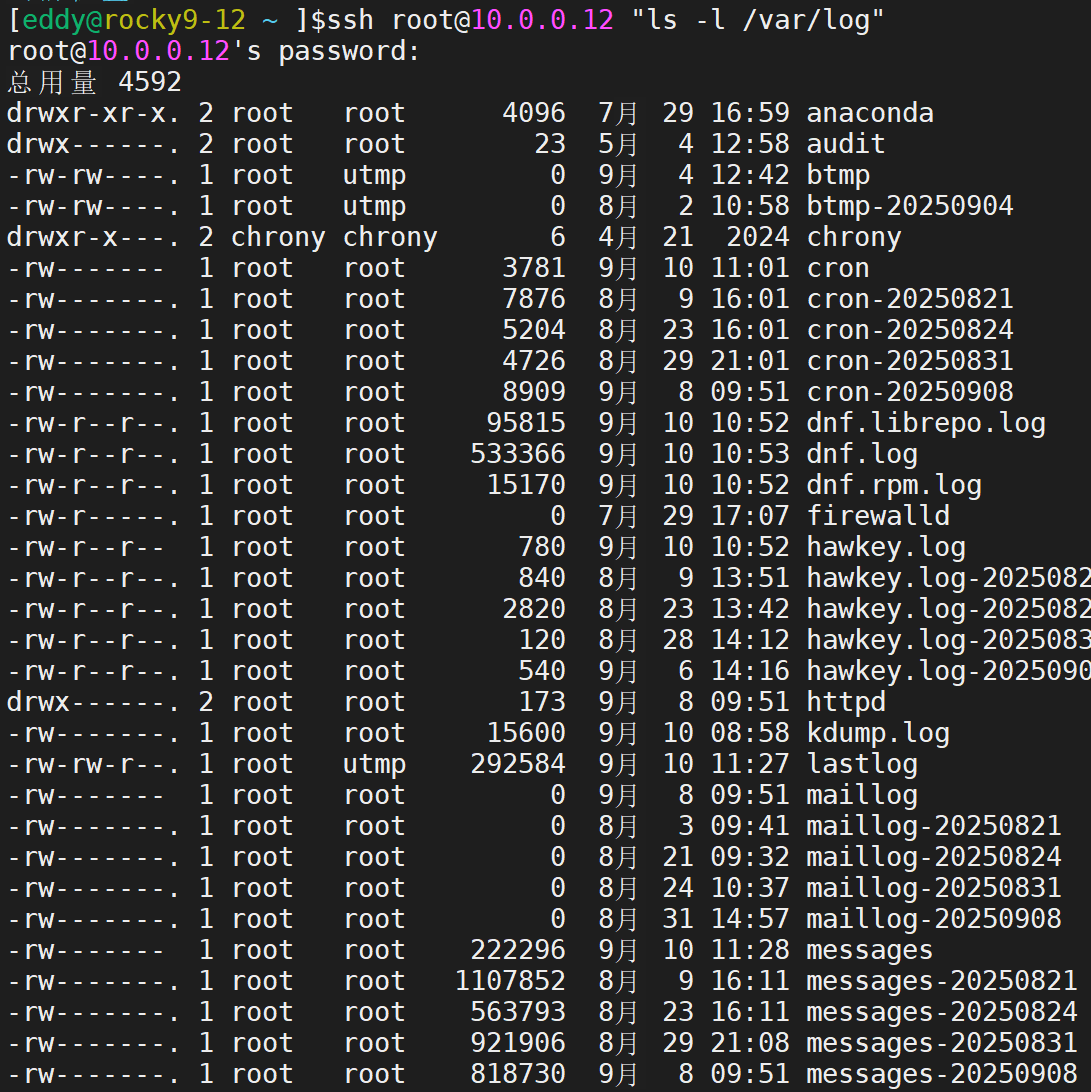

二、远程执行命令

ssh username@remote_host "ls -l /var/log"

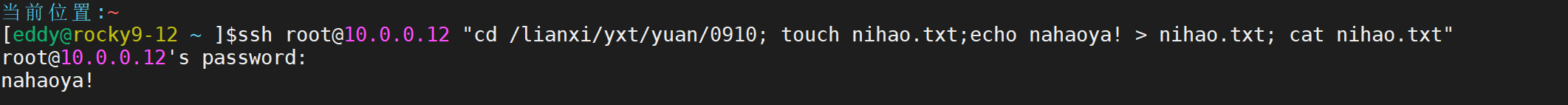

执行多条命令

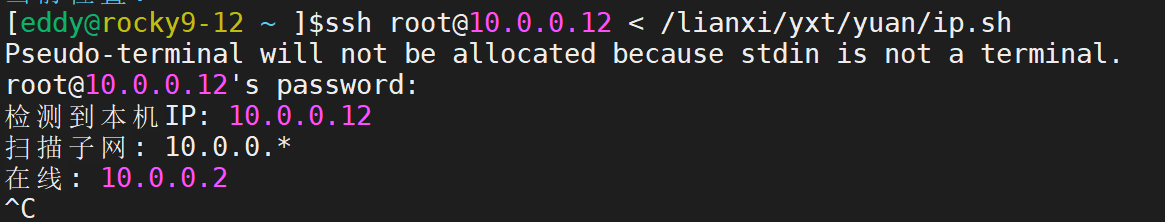

执行脚本

三、文件传输

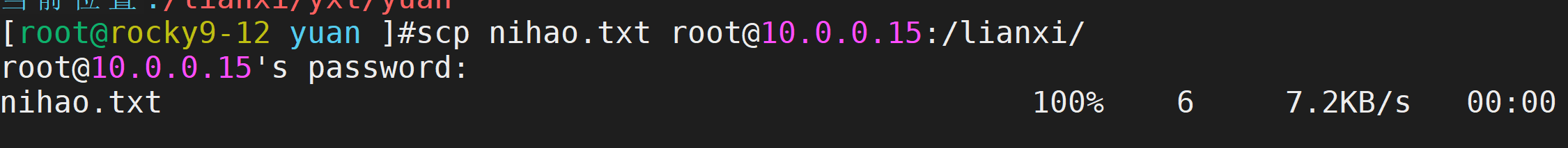

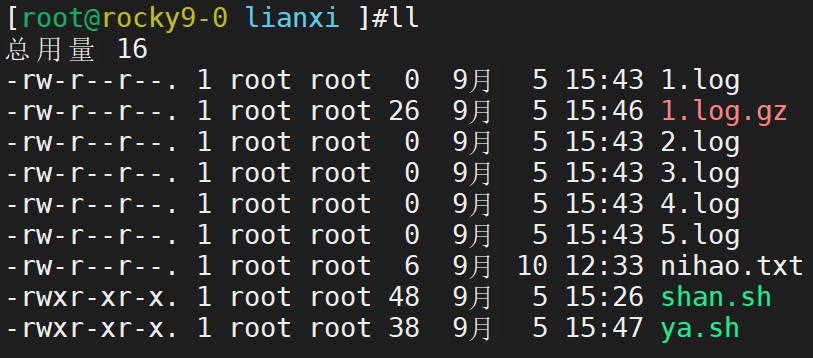

本地到远程

远程到本地

四、SSH密钥认证(免密码登录)

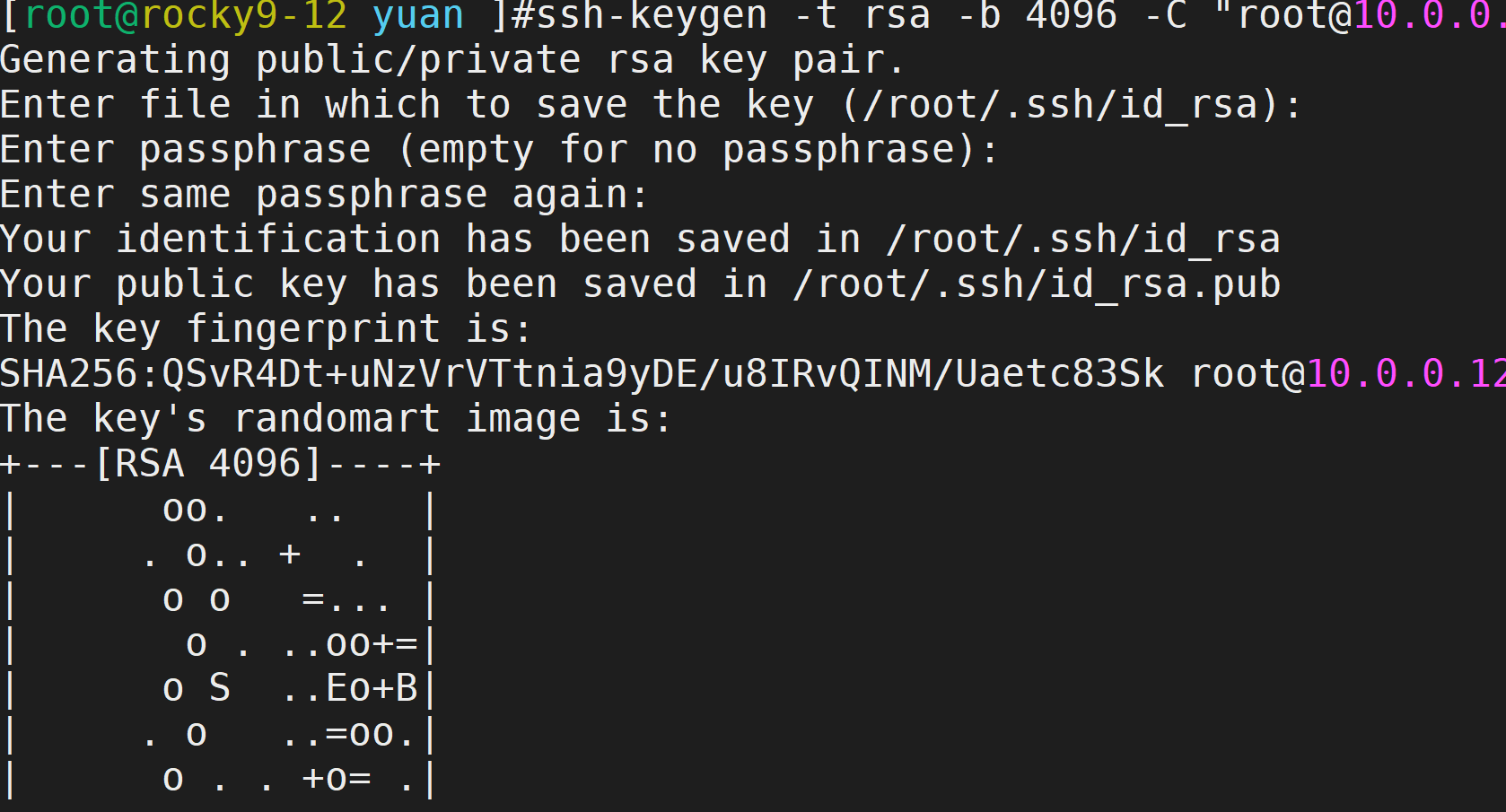

生成密钥

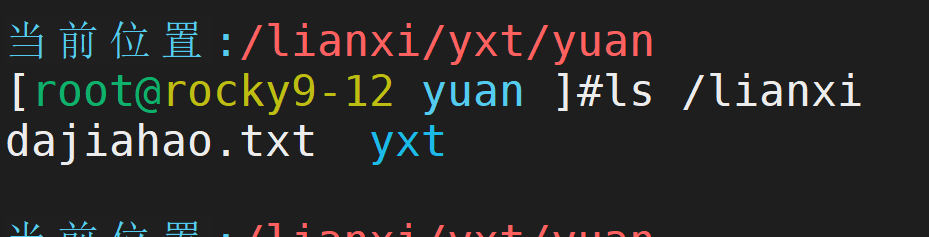

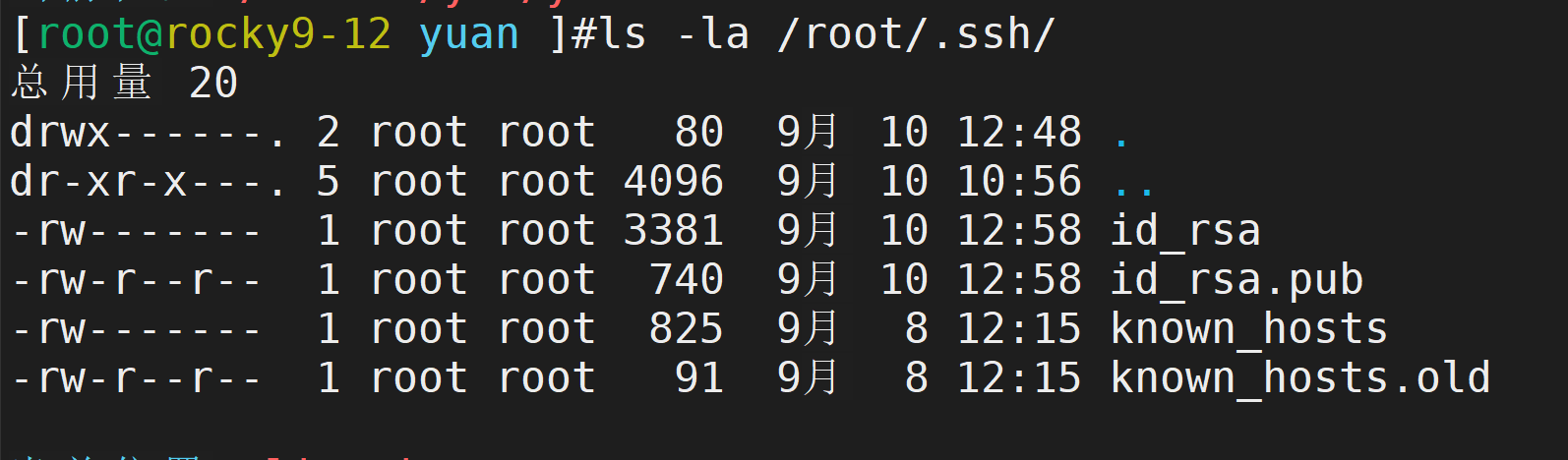

检查是否创建

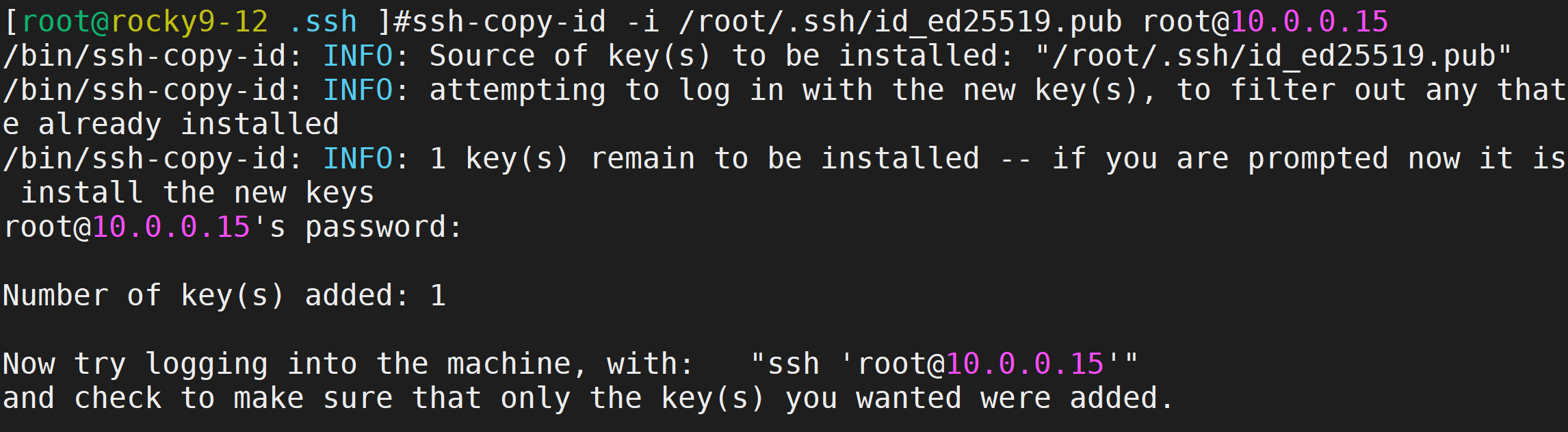

传输

直接登陆成功

11.总结 rsyslog 日志服务相关的命令,包括 rsyslog 服务的启动、停止、重启命令,查看日志文件的常用命令,以及如何配置 rsyslog 实现日志的远程转发。

一、服务管理命令

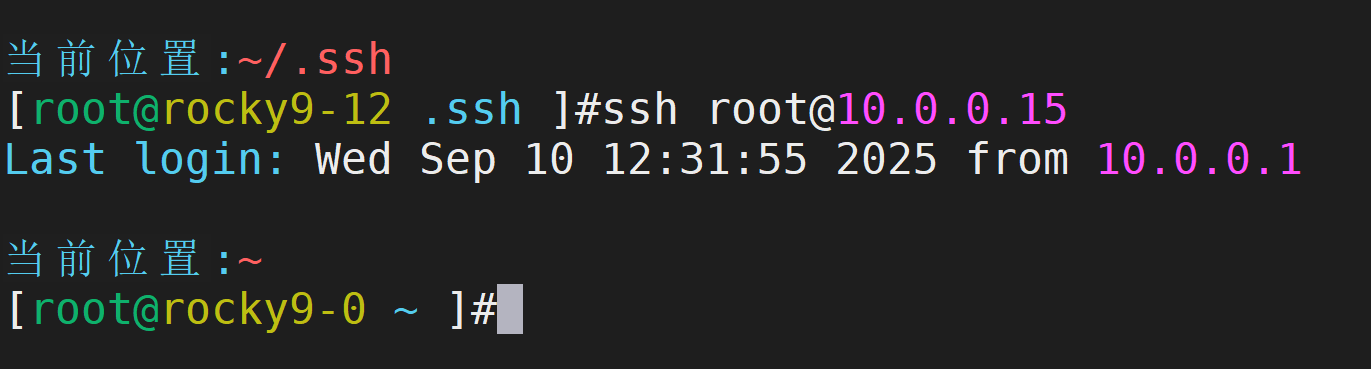

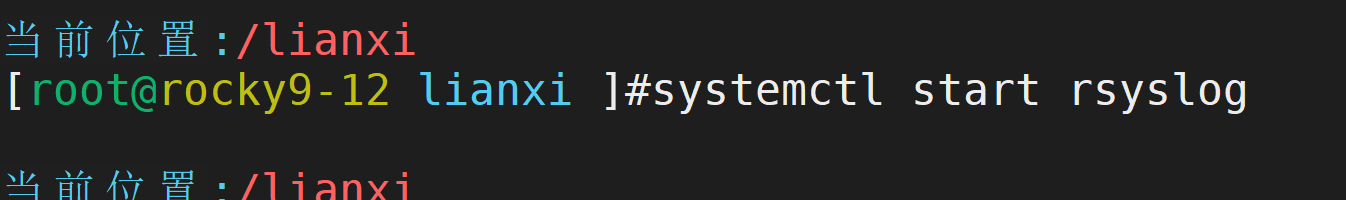

开启服务

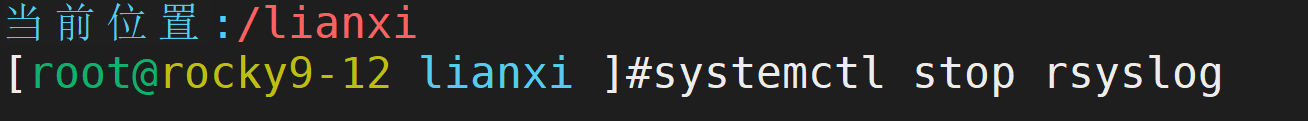

关闭服务

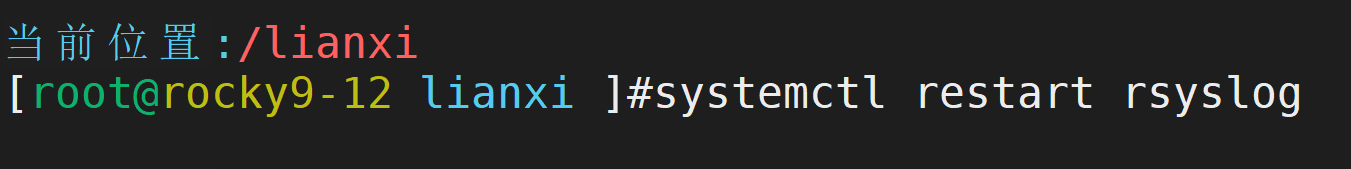

重启服务

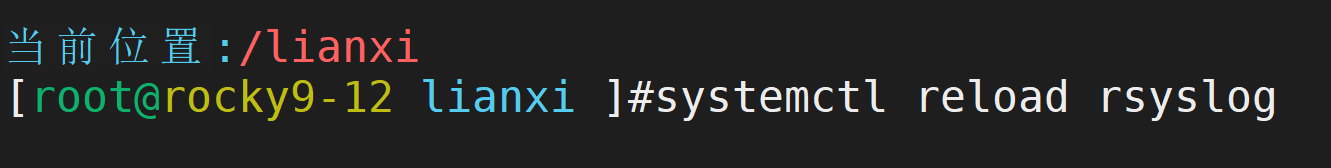

重新加载配置(不中断服务)

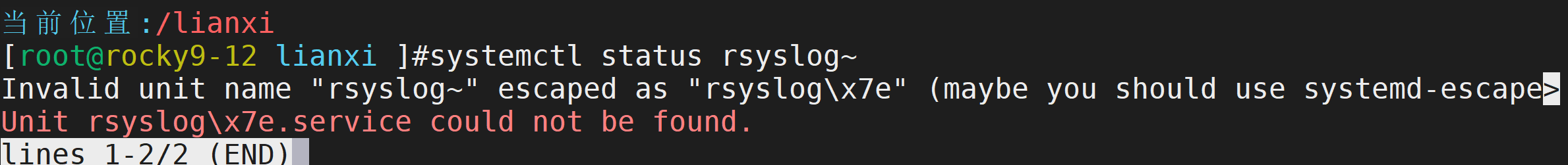

查看服务状态

二、日志文件查看命令

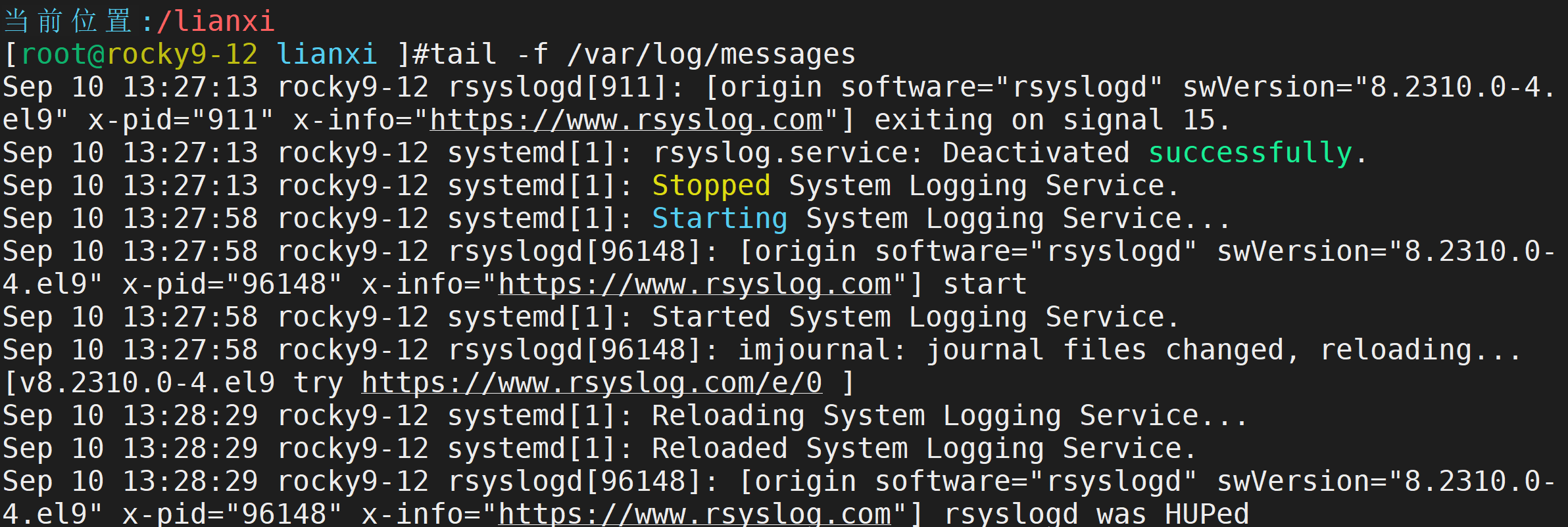

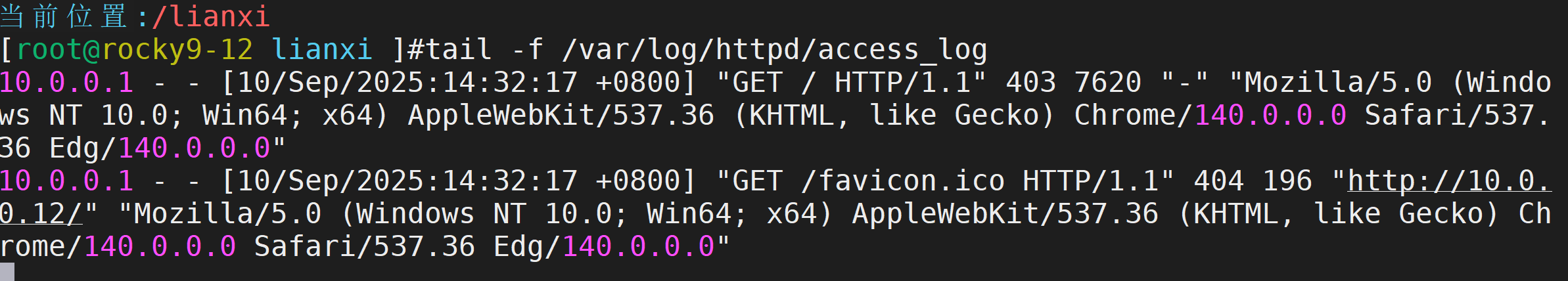

实时查看最新日志

查看特定数量的日志

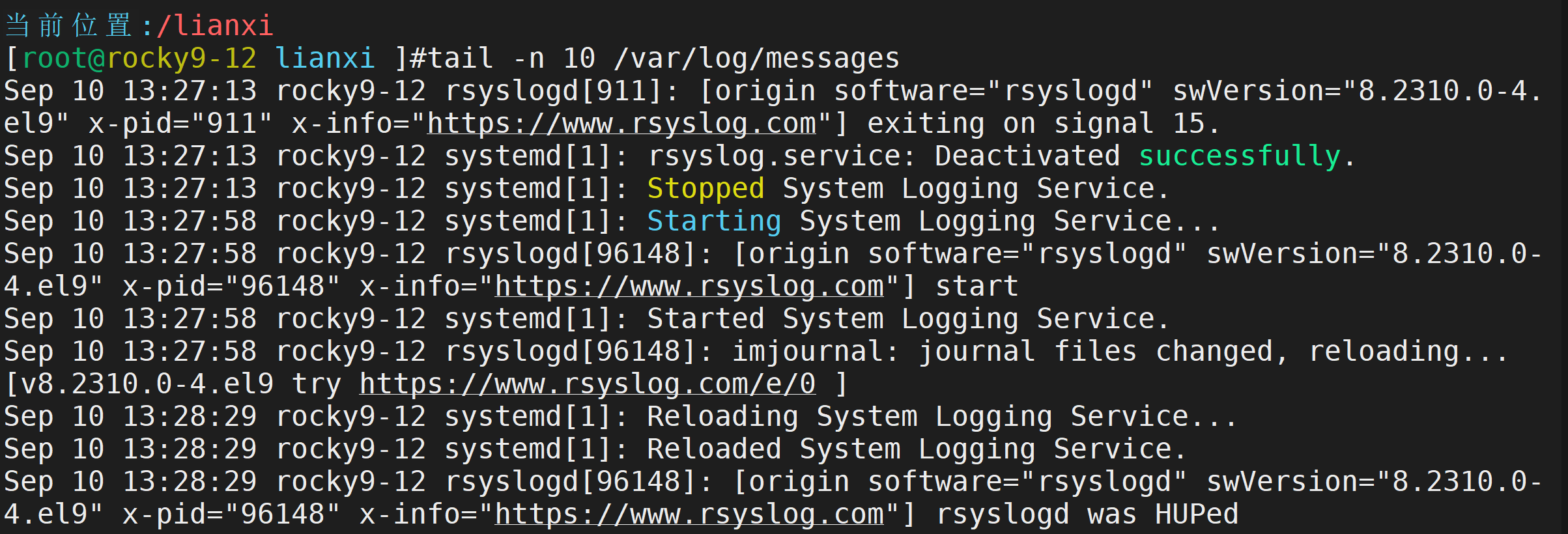

查看相关安全日志less /var/log/messages

按时间筛选

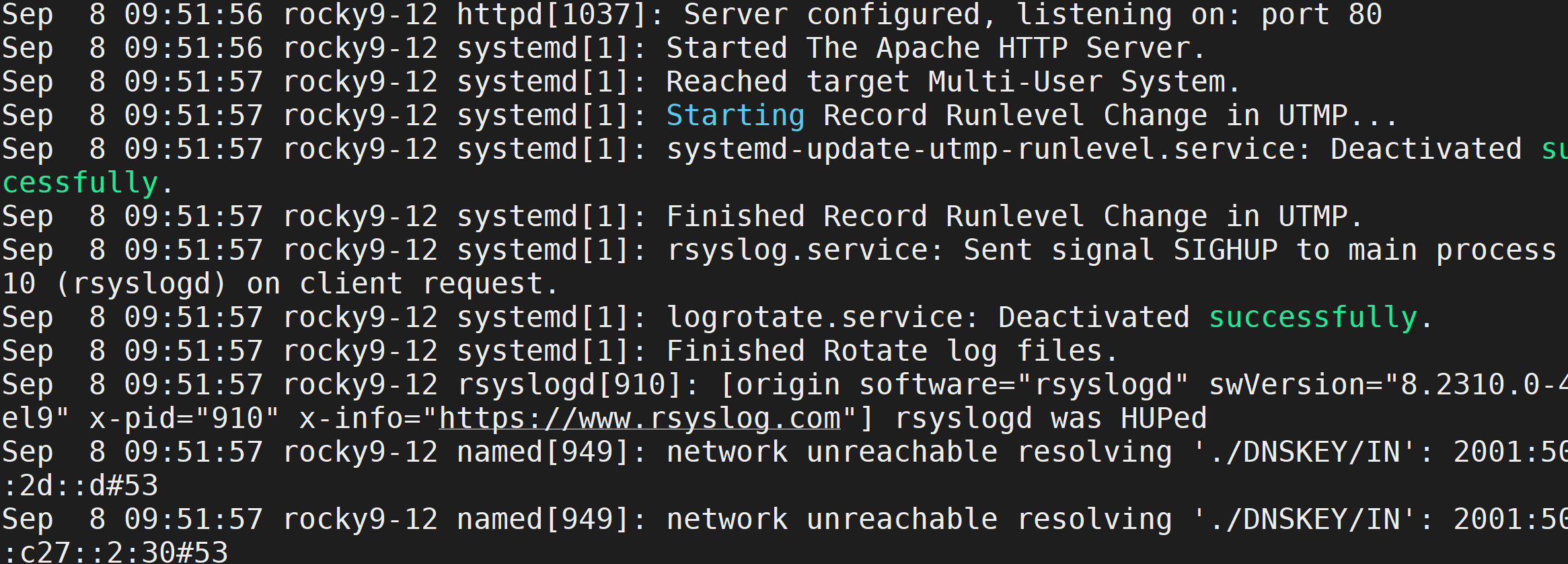

三、配置文件位置

# 主配置文件

/etc/rsyslog.conf

# 自定义配置目录

/etc/rsyslog.d/

# 日志文件存储目录

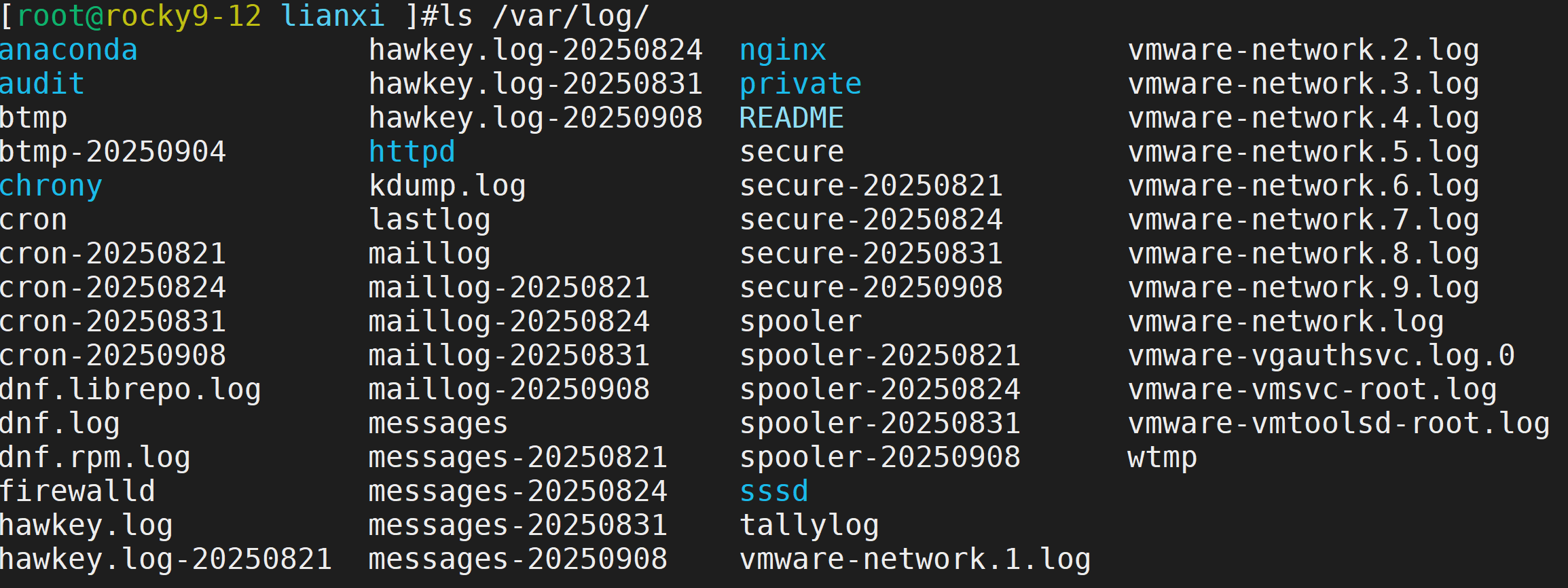

/var/log/

四、远程日志转发配置

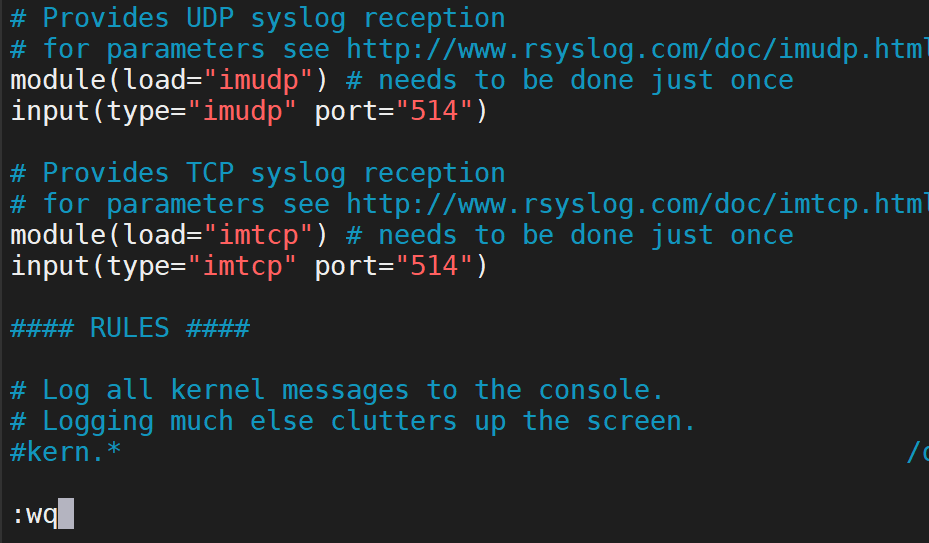

服务端配置 vi /etc/rsyslog.conf 将一下四行的注释取消

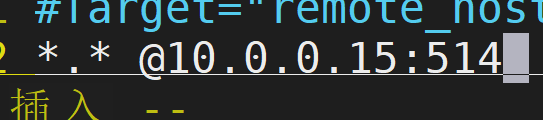

客户端配置

vi /etc/rsyslog.conf

配置完成后重启服务

systemctl restart rsyslog

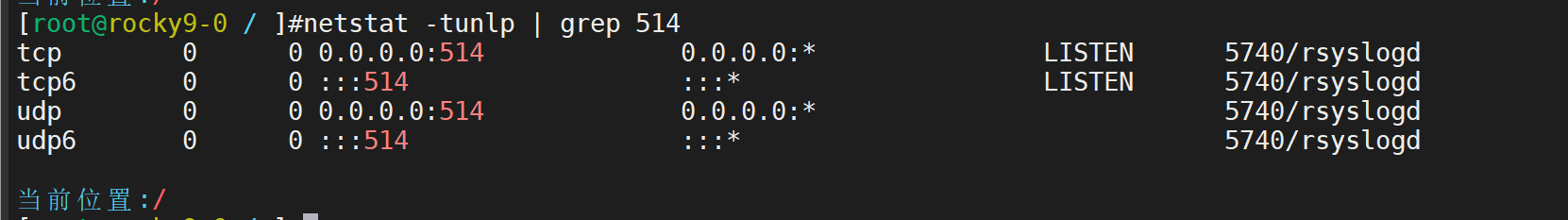

检查端口监听(服务器端)

12.列出 apache 配置相关的常用命令,包括 apache 服务的启动、停止、重启及状态查看命令,检验 apache 配置文件语法正确性的命令,以及如何通过命令查看 apache 的访问日志和错误日志。

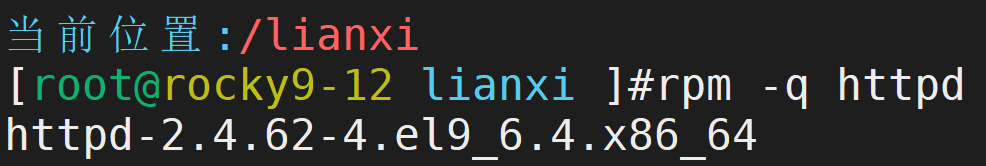

Rocky9系统中apache的用户是 httpd

安装

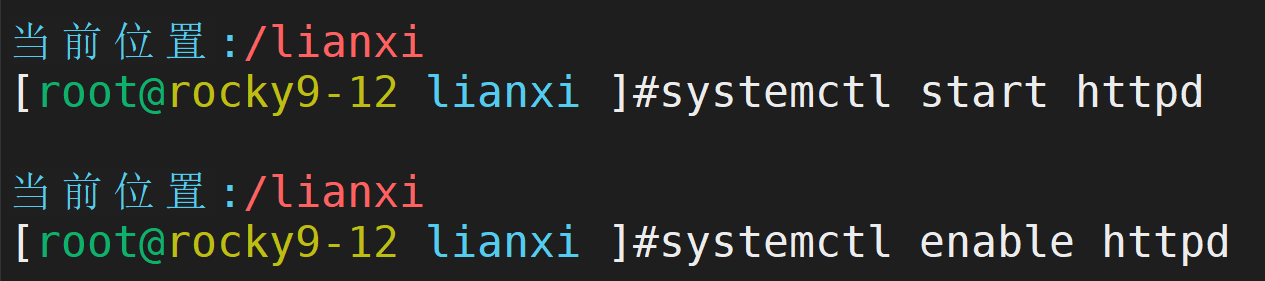

一、服务管理命令

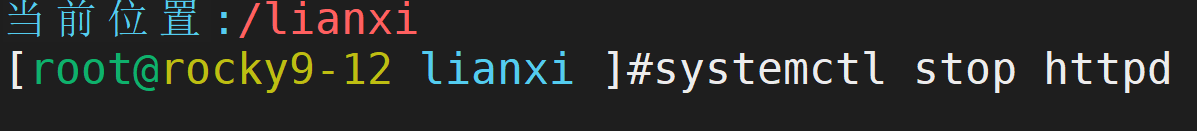

启动

停止

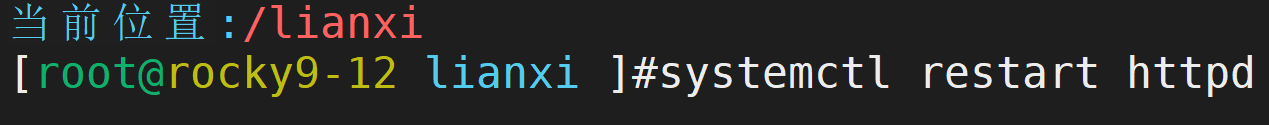

重启

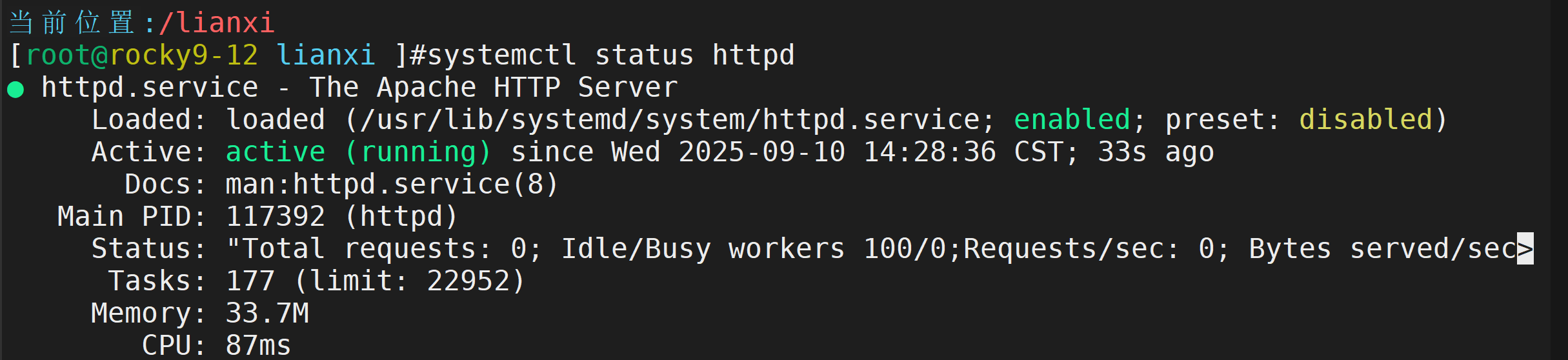

查看状态

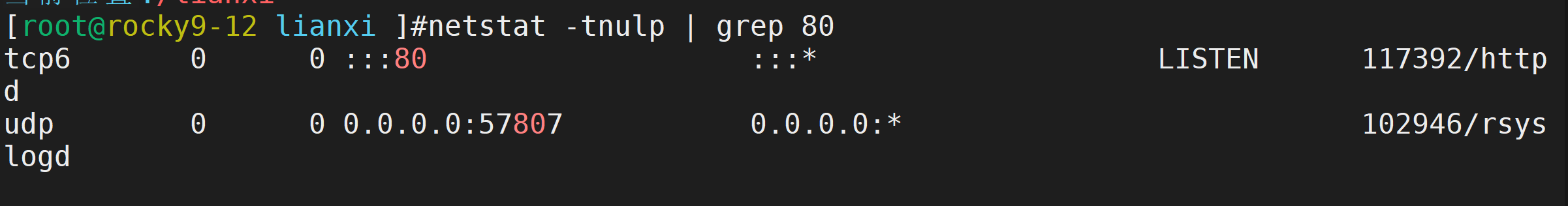

检查效果

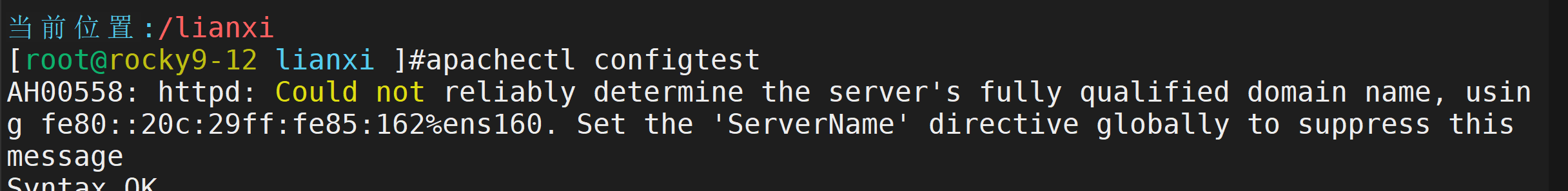

二、配置文件语法检查

显示OK

三、日志文件查看

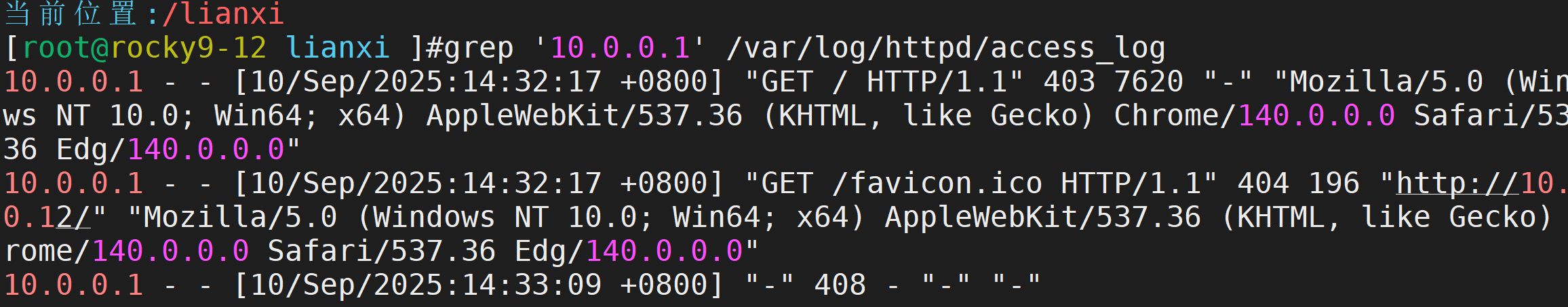

查看特定IP访问

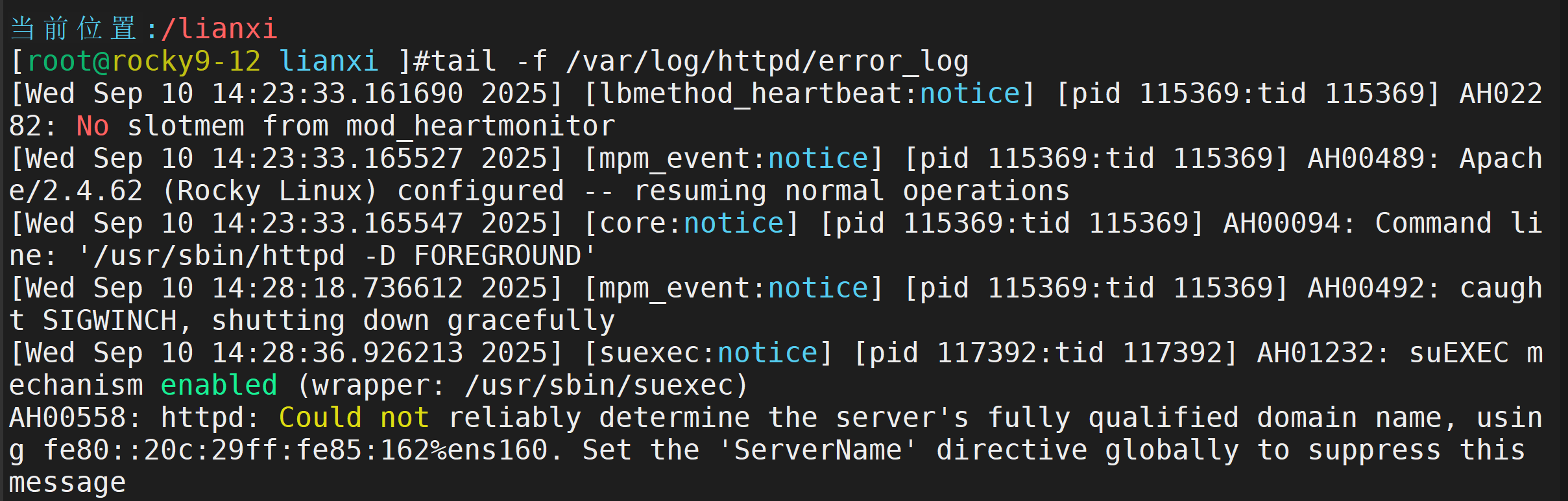

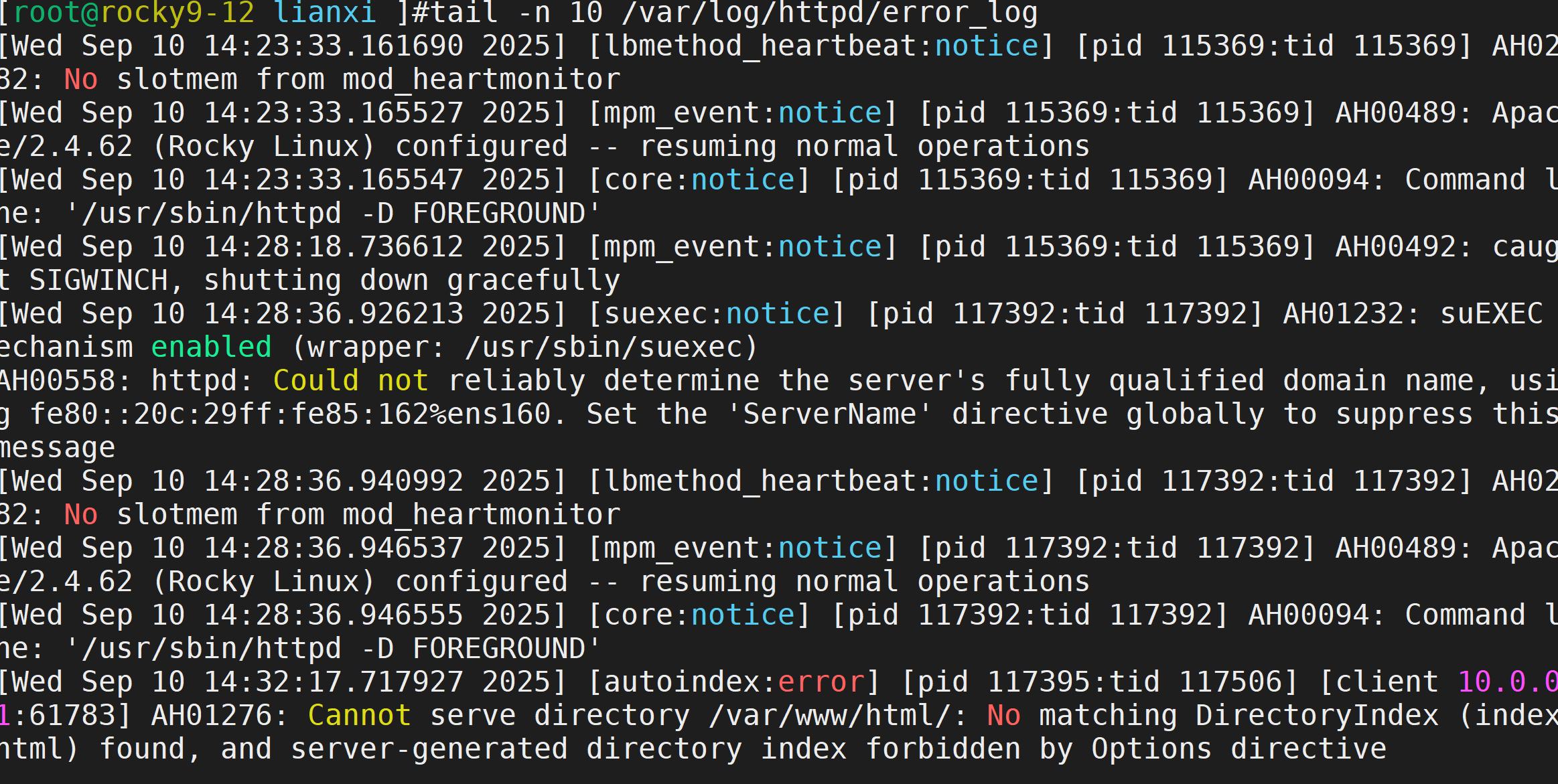

实时监控错误日志

只查看最近10条

四、配置文件位置

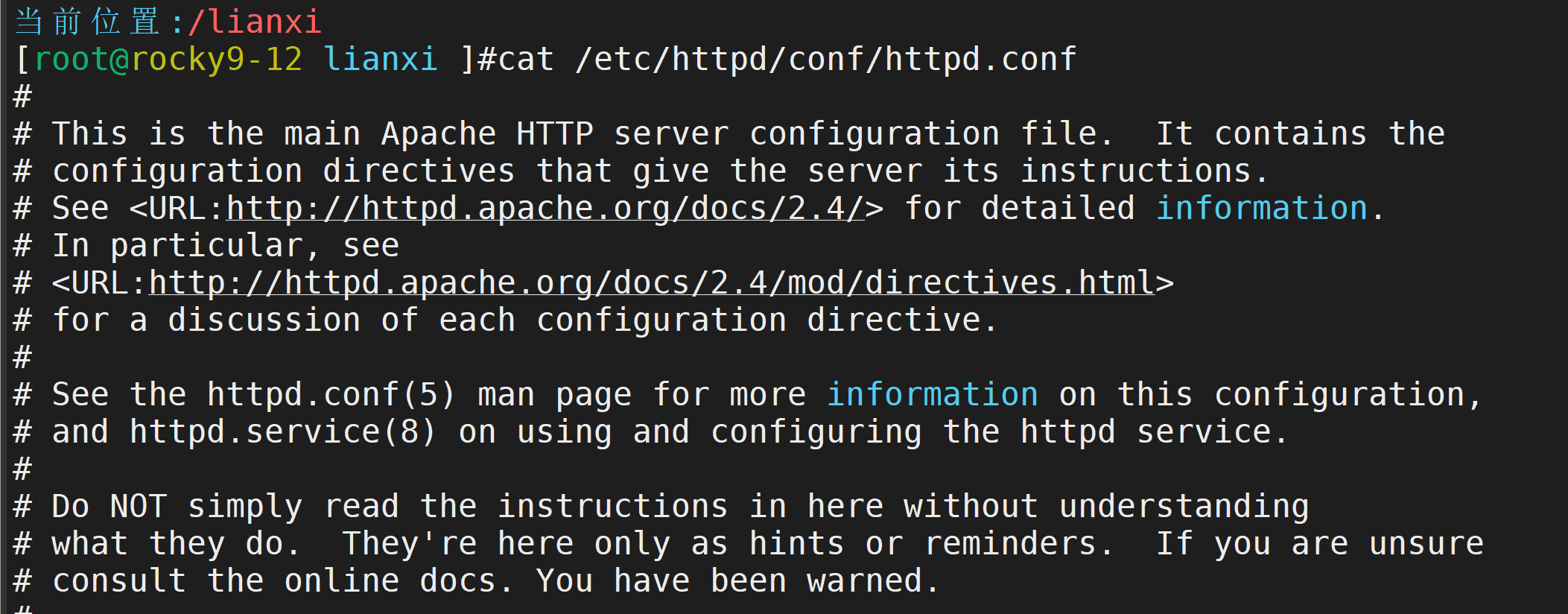

# 主配置文件

/etc/httpd/conf/httpd.conf

# 额外配置文件目录

/etc/httpd/conf.d/

# 虚拟主机配置示例

/etc/httpd/conf.d/vhost.conf

# 默认站点目录

/var/www/html

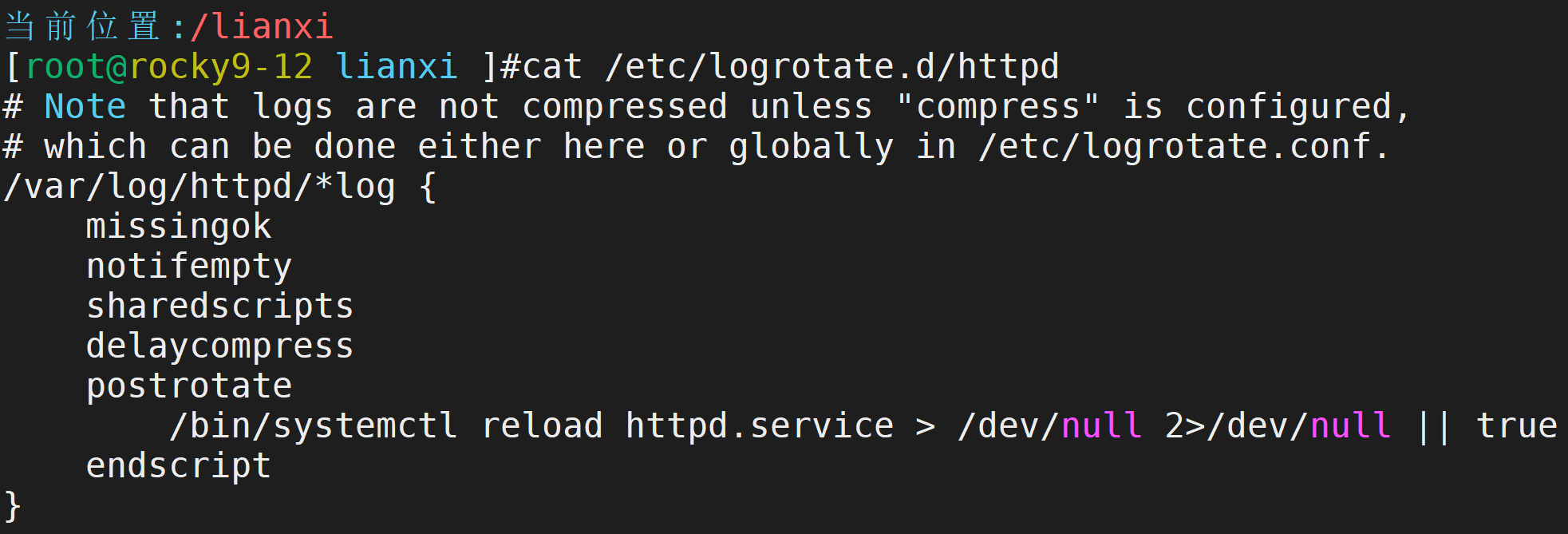

五、日志轮转管理

查看日志轮转配置

手动执行轮转

六、高级操作命令

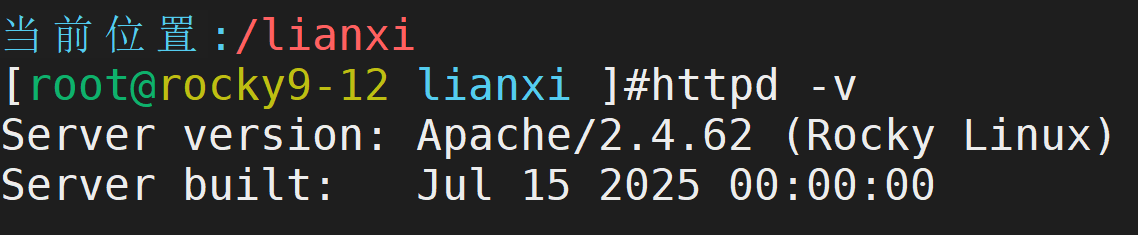

查看Apache版本

httpd -v

查看已加载模块

httpd -M

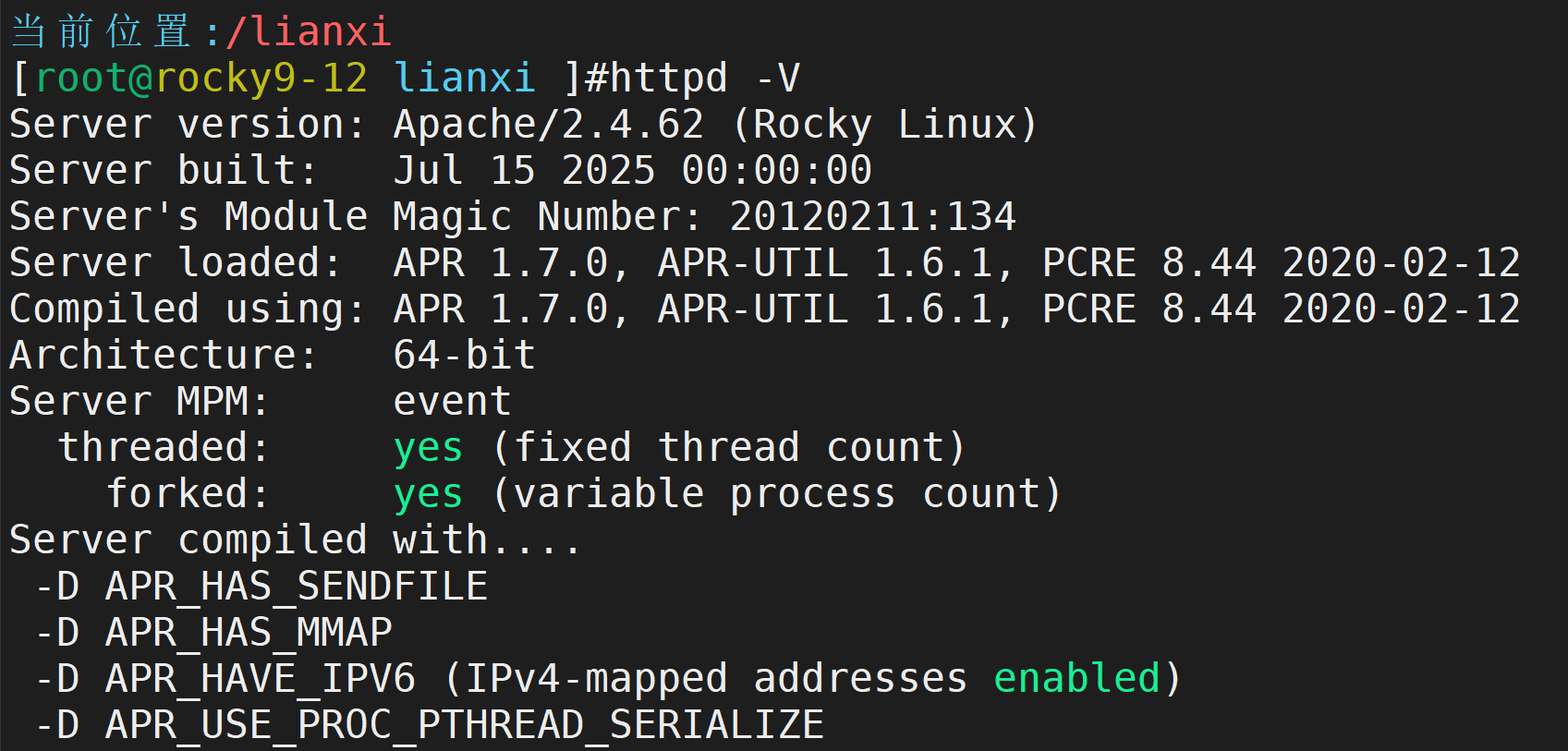

查看编译配置参数

httpd -V

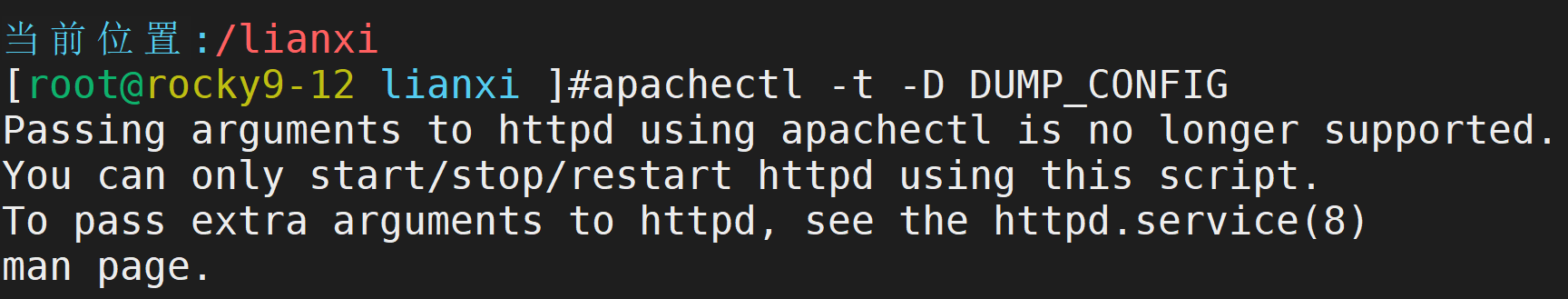

查看当前运行配置

apachectl -t -D DUMP_CONFIG

13.总结 sudo 命令的常用用法,包括使用 sudo 执行单条命令、切换到 root 用户、配置 sudoers 文件授权普通用户权限的命令,以及查看 sudo 操作日志的方法。

简介

sudo(superuser do 的缩写)是一个在类Unix操作系统(如Linux和macOS)中广泛使用的命令,

它允许授权的用户以另一个用户(通常是超级用户或root)的安全权限来运行命令,如halt reboot,su等。

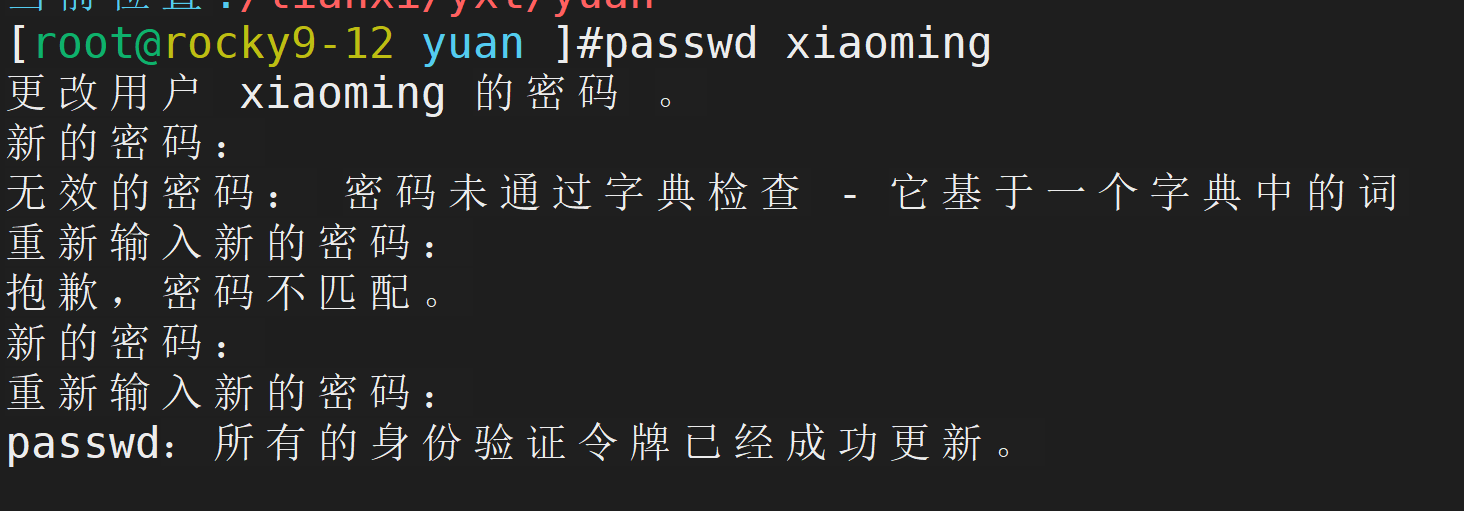

准备工作,创建一个新用户并更改密码

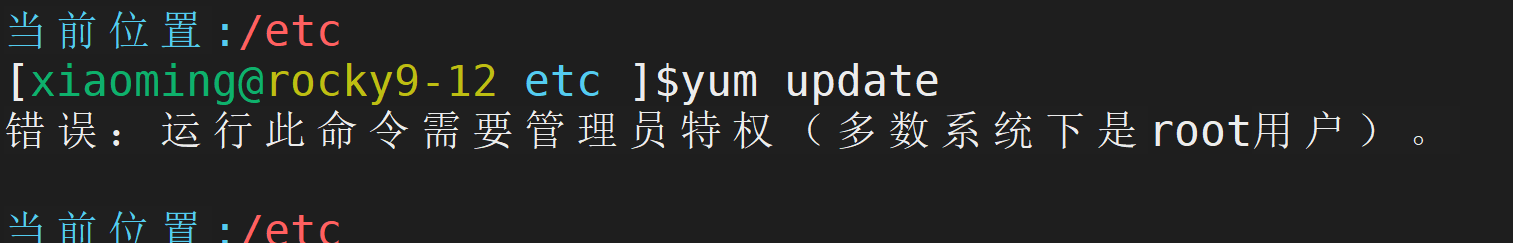

(1)单条命令执行

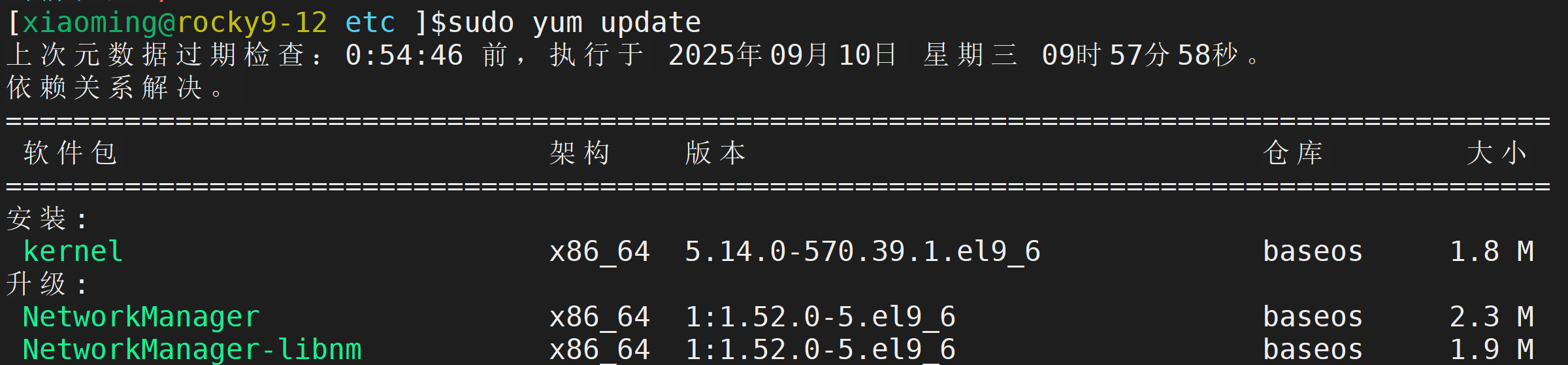

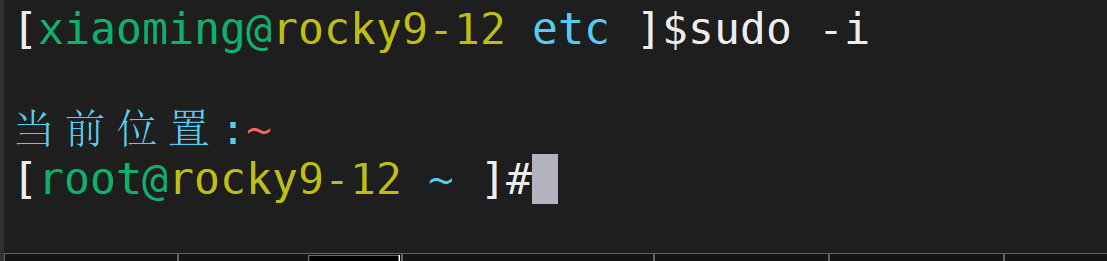

(2)切换用户

直接使用sudo -i 即可直接切换目录

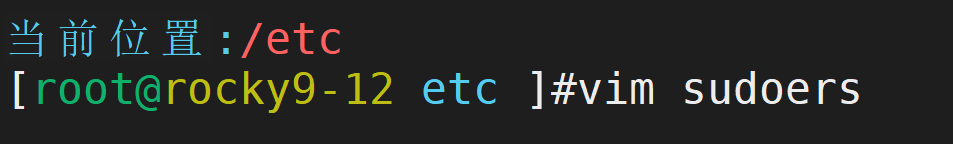

(3)配置sudoers文件授权

在打开的文件中,找到类似 root ALL=(ALL:ALL) ALL的一行。在它下面添加一行,规则完全相同,只是把 root换成 xiaoming:

xiaoming ALL=(ALL:ALL) ALL

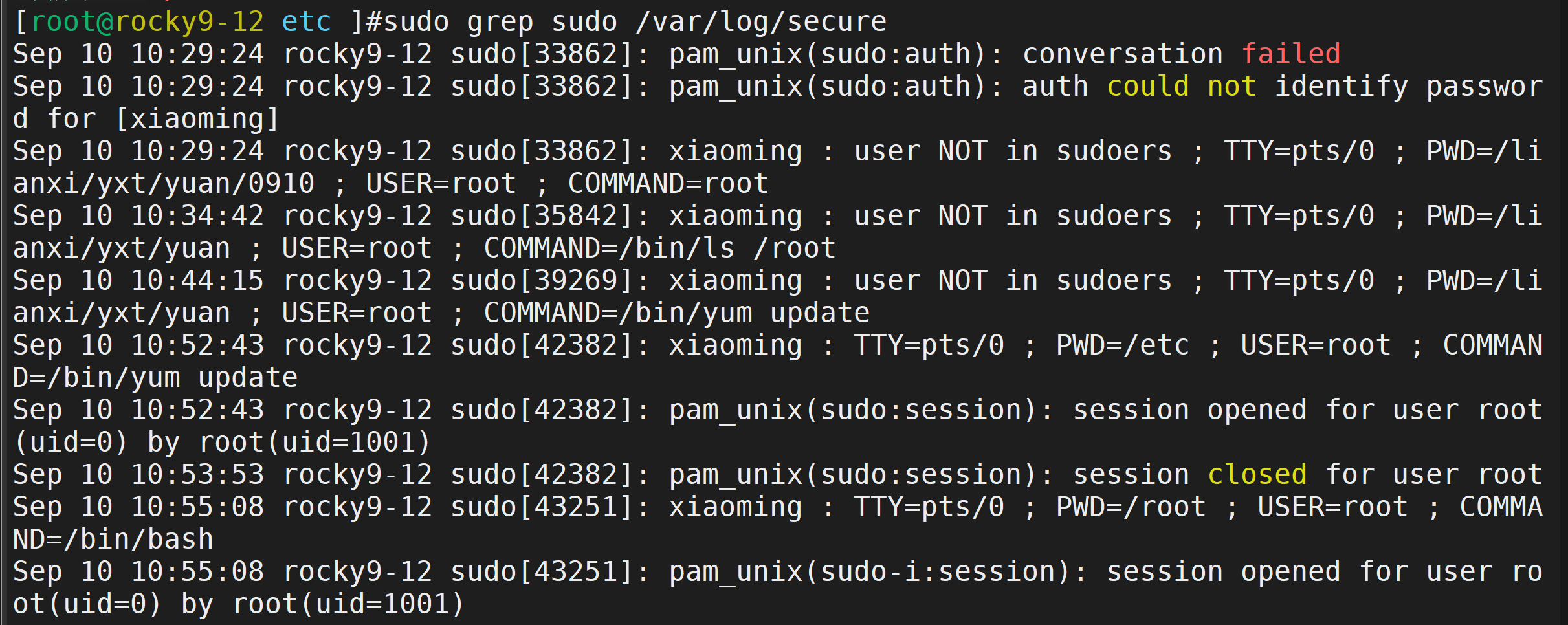

(4)操作日志

查看日志

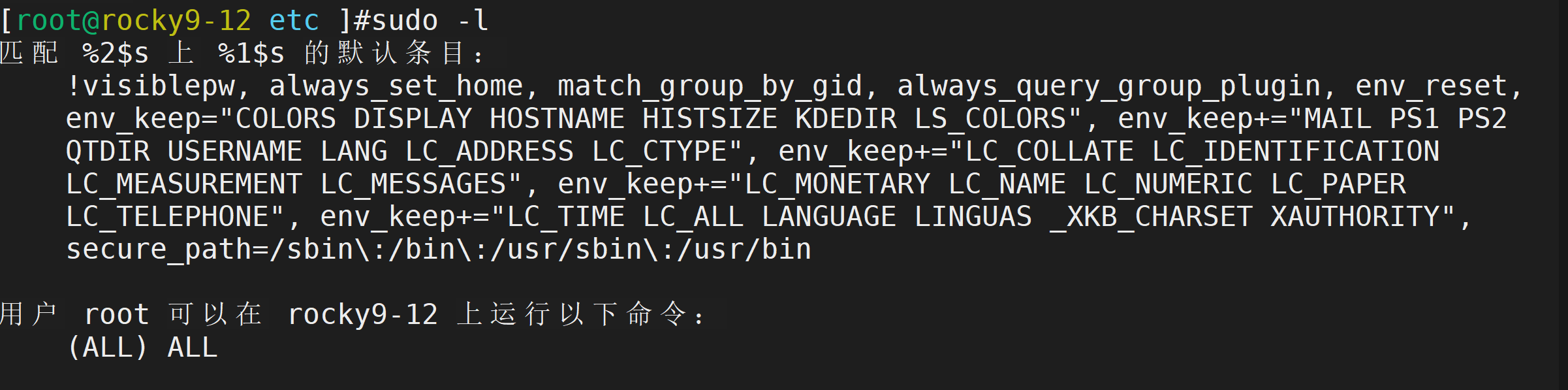

查看当前目录可用的权限