芯片没有型号能解密程序么?

芯片没有型号能解密程序么?

虽然这是一个非常常见的问题,答案是:虽然极其困难,但是也有可能。

我可以从技术和现实角度为您详细解释为什么。这更像是一个电子逆向工程(Reverse Engineering)的顶级难题,需要庞大的知识、经验和设备。

第一步:尝试识别芯片型号(必须完成)

1、外观检查:仔细观察芯片表面的激光印记,即使用刀片刮过或被打磨,有时在特定角度光线下仍能看到痕迹。

2、电路分析:

(1)数引脚:确认是8pin,16pin,32pin还是更多?

(2)画电路图:追踪PCB板上的走线。找到VCC(电源)和GND(地)引脚通常是第一步(通常连接到大电容或电源芯片)。然后尝试找出可能是复位引脚、晶振引脚(连接到一个晶振和两个小电容)的线路。这能大大缩小范围。

(3)对比法:根据引脚数量、封装形式、外围电路(接了什么样的晶振、传感器、接口),去搜索引擎或芯片采购网站(如立创商城、得捷电子)上进行筛选对比,猜测可能的型号系列。

第二步:获取芯片结构(如果第一步失败)

1、开盖(Decapping):使用发烟硝酸或激光等手段小心地去除芯片表面的环氧树脂封装,露出内部的硅晶圆。

2、显微镜成像:在超高倍率显微镜下对晶圆进行拍照,获取电路布局。

3、逆向分析:由资深专家分析晶圆上的电路结构,反向推导出这是什么架构的CPU,存储器在哪里,保护电路是如何工作的。这个过程耗时数月甚至数年,成本高达数十万甚至上百万美元,只有顶尖的实验室或国家级别的情报机构才会为此投入资源。

对于个人或普通公司来说,第二步在成本和技术上都是完全不可行的。

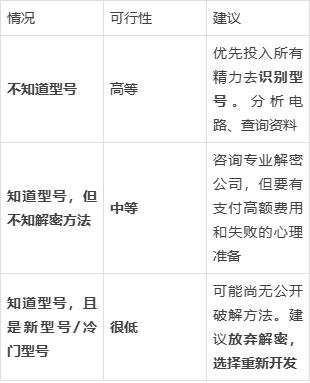

三、现实建议

1. 尽一切努力先确定型号:这是唯一现实的道路。通过分析电路、对比板卡功能、查询产品手册、甚至询问原设计人员来搞清型号。

2. 考虑重新开发:在大多数情况下,尤其是项目时间紧张、预算有限时,放弃解密,基于功能需求重新开发软件,是成本最低、效率最高、风险最小的选择。解密本身存在法律风险(可能侵犯知识产权)和物理风险(芯片被损坏无法读取)。

总结

#凯基迪科技#最终建议: 除非这个芯片里的程序价值高,且没有任何其他方式可以获得,否则重新开发是远比尝试解密一个未知型号芯片更明智的选择。