OpenSCA开源社区每日安全漏洞及投毒情报资讯|18th Aug. , 2025

公开漏洞精选

1.1 ThingsBoard Add Gateway Handler 模板引擎特殊元素处理不当漏洞

漏洞详情

发布日期:2025-08-18

漏洞编号:CVE-2025-9094

漏洞描述:ThingsBoard 是一个开源的物联网平台,主要用于设备管理、数据收集和可视化分析。漏洞出现在 ThingsBoard 4.1 版本的 Add Gateway Handler 组件中,该组件可能用于管理网关设备的添加操作。漏洞的根本原因是模板引擎在处理用户输入时未正确中和特殊元素,导致攻击者可以通过构造恶意输入来操控模板渲染过程。此漏洞可以被远程利用,相关的漏洞利用代码已经公开。

漏洞类型:输入验证错误

漏洞评级:高危

利用方式:远程

PoC状态:已公开

影响范围:<4.2

修复方案

官方补丁:已发布

官方修复:官方已发布补丁更新包,请升级至无漏洞版本进行修复。

参考链接:

https://nvd.nist.gov/vuln/detail/CVE-2025-9094

1.2 Linux 内核 KVM 模块CPU调度问题导致CPU卡死漏洞

漏洞详情

发布日期:2025-08-17

漏洞编号:CVE-2025-38506

漏洞描述:Linux 内核是一款广泛用于服务器和嵌入式设备的操作系统核心,提供资源管理、硬件抽象和系统调用等功能。KVM(Kernel-based Virtual Machine)是一个内核模块,用于在 Linux 上实现虚拟化功能,支持运行虚拟机。此漏洞出现在运行 SEV-SNP(安全加密虚拟化 - 安全嵌套页面)类型虚拟机时,当虚拟机内存量较大(例如 1TB 或以上)时,内核函数 kvm_vm_set_mem_attributes() 会尝试设置整个虚拟机内存范围的属性。然而,由于在此过程中缺乏适当的调度点(例如 cond_resched()),导致内核任务长时间占用 CPU,触发了 CPU 的软锁死(soft lockup)。软锁死是一种内核态的卡死现象,通常由长时间未调度的内核任务引起。具体表现为系统 watchdog 检测到 CPU 卡死,且受影响的任务(如 qemu-kvm)无法继续执行。

漏洞类型:拒绝服务

利用方式:本地

PoC状态:未公开

修复方案

官方补丁:已发布

官方修复:官方已发布补丁更新包,请升级至无漏洞版本进行修复。

参考链接:

https://nvd.nist.gov/vuln/detail/CVE-2025-38506

组件投毒情报

2.1 Python组件swiv窃取系统平台信息

投毒详情

投毒概述:组件swiv 的 swiv/__init__.py 文件包含恶意代码,其主要功能是窃取系统平台信息(包括主机名、用户名、工作目录、公网IP地址等)并发送到攻击者服务器:http://cwcypxwrelhwvpogwgwoyc1a57it46b77.oast.fun。

投毒编号:XMIRROR-MAL45-F726D90F

项目主页:https://pypi.org/project/swiv

投毒版本:0.0.1; 0.3; 0.4

发布日期:2025-08-18

总下载量:61次

修复方案

开发者可通过命令 pip show swiv 在项目目录下使用查询是否已安装存在恶意投毒的组件版本,如果已安装请立即使用 pip uninstall swiv -y 进行卸载。此外,也可使用悬镜安全开源工具 OpenSCA-cli进行扫描检测。

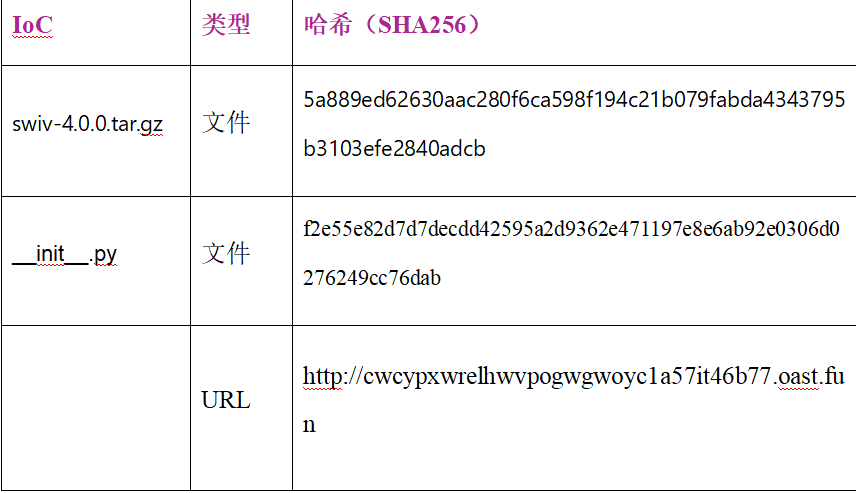

IOC信息: