vulnhub-Doubletrouble靶机

一、信息收集

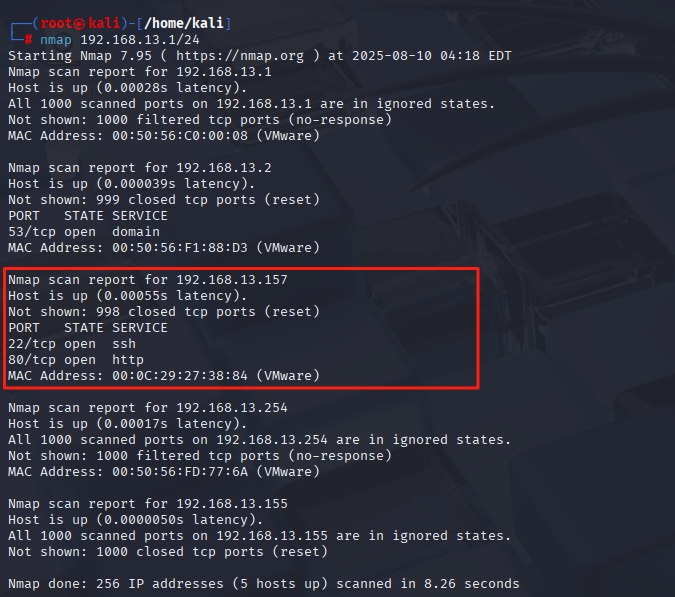

我用的是nat模式扫描的IP。

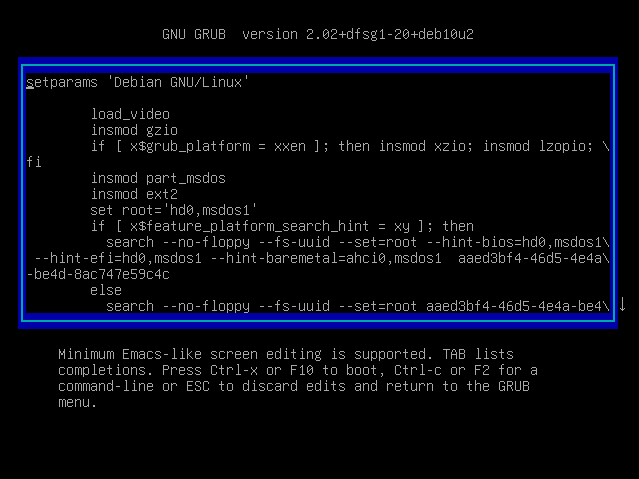

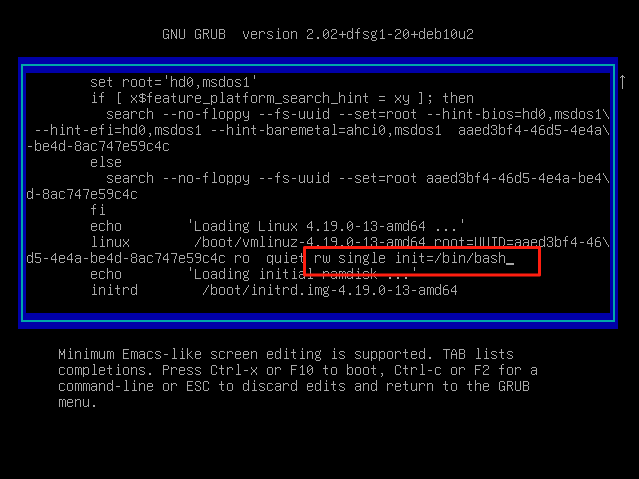

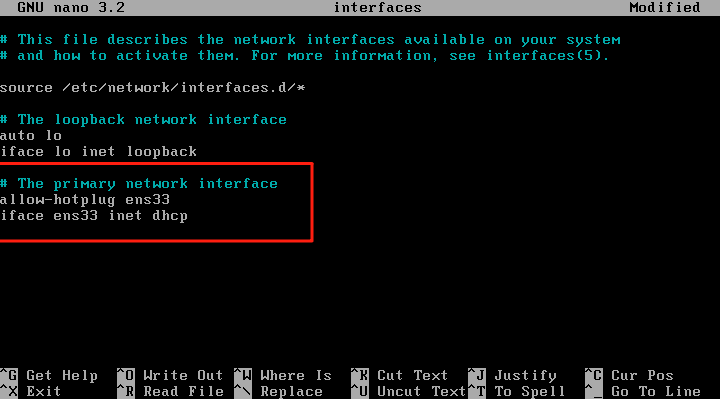

扫不到ip,就改一下网卡配置。重启按shift,然后按e,进入下面的页面,按照下面的步骤进行。

然后按ctrl+x,输入ip a 查看网卡ens33,然后修改etc/network/network。重启一下就能扫到ip了。

cd etc

cd network

nano interface

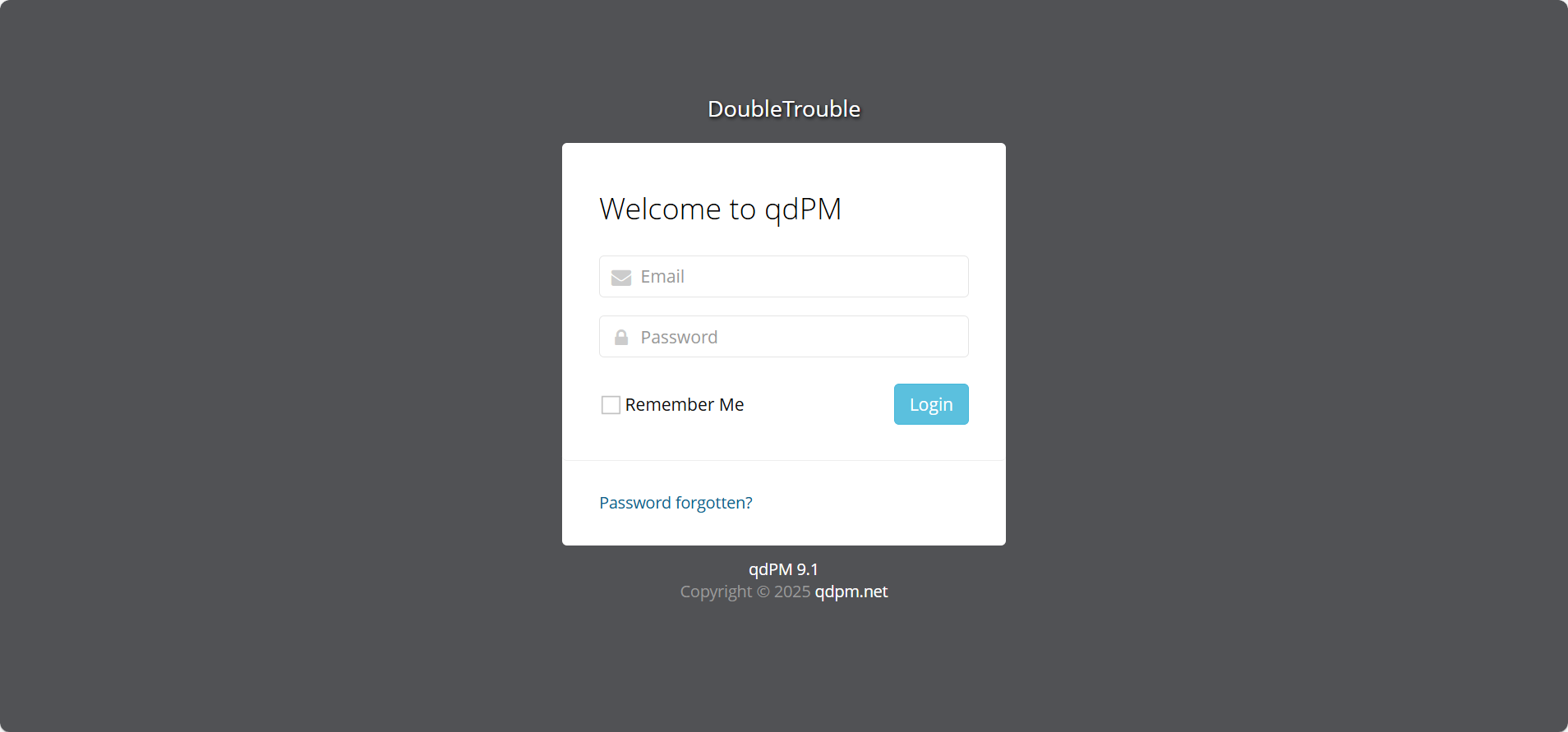

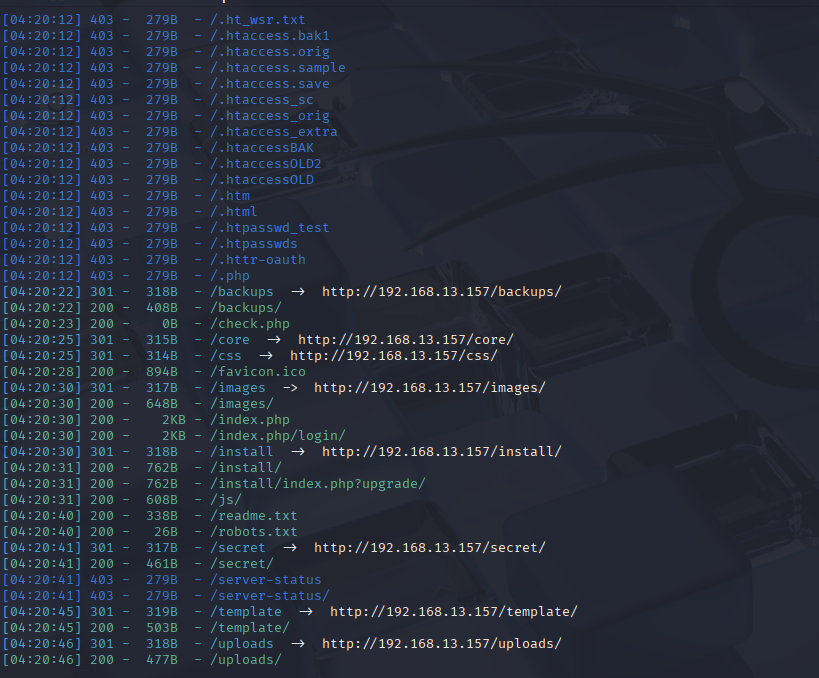

访问页面,没什么可以利用的。那我们去扫一下目录。

dirsearch -u http://192.168.13.157

然后去访问一下,发现在secret目录里存放了一张照片。

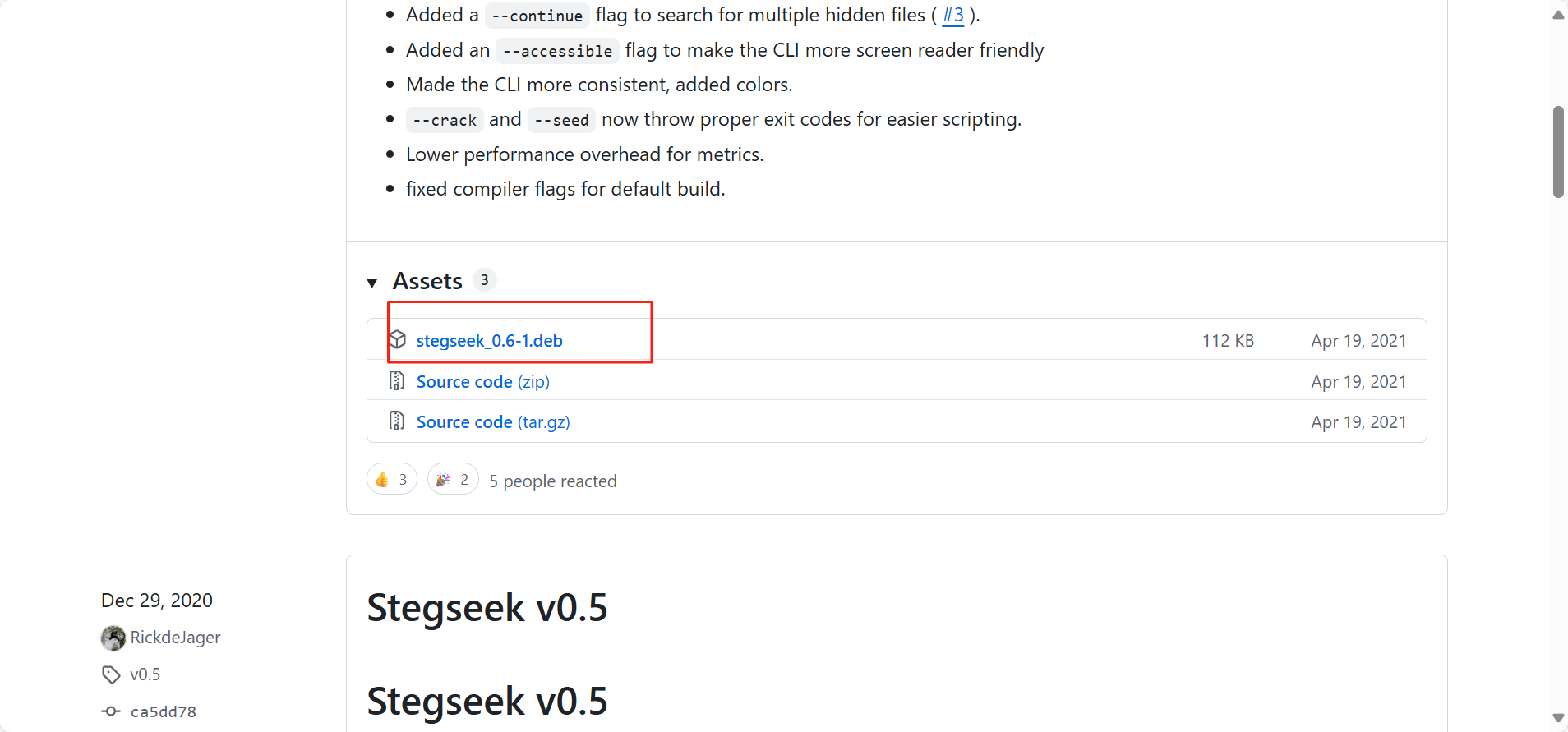

爆破一下。首先下载工具:Releases · RickdeJager/stegseek

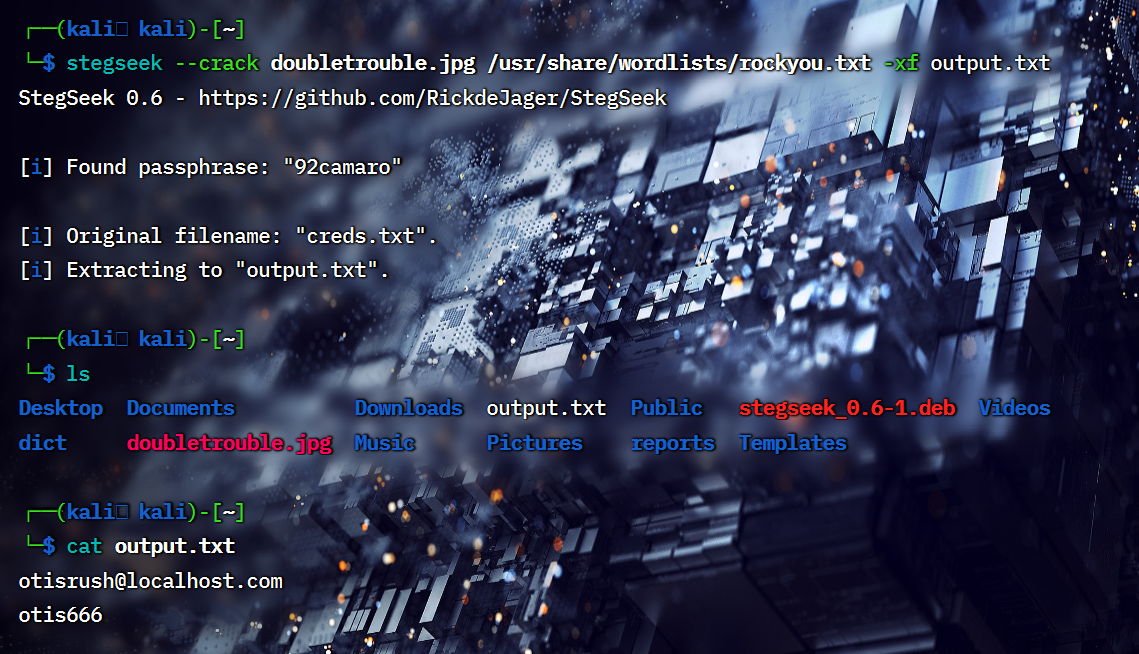

我在这里是用finalshell连上kali,直接拖进去的(照片也要拖进去)。然后运行下面的语句即可。

sudo dpkg -i stegseek_0.6-1.deb

gunzip /usr/share/wordlists/rockyou.txt.gz

stegseek --crack doubletrouble.jpg /usr/share/wordlists/rockyou.txt -xf output.txt

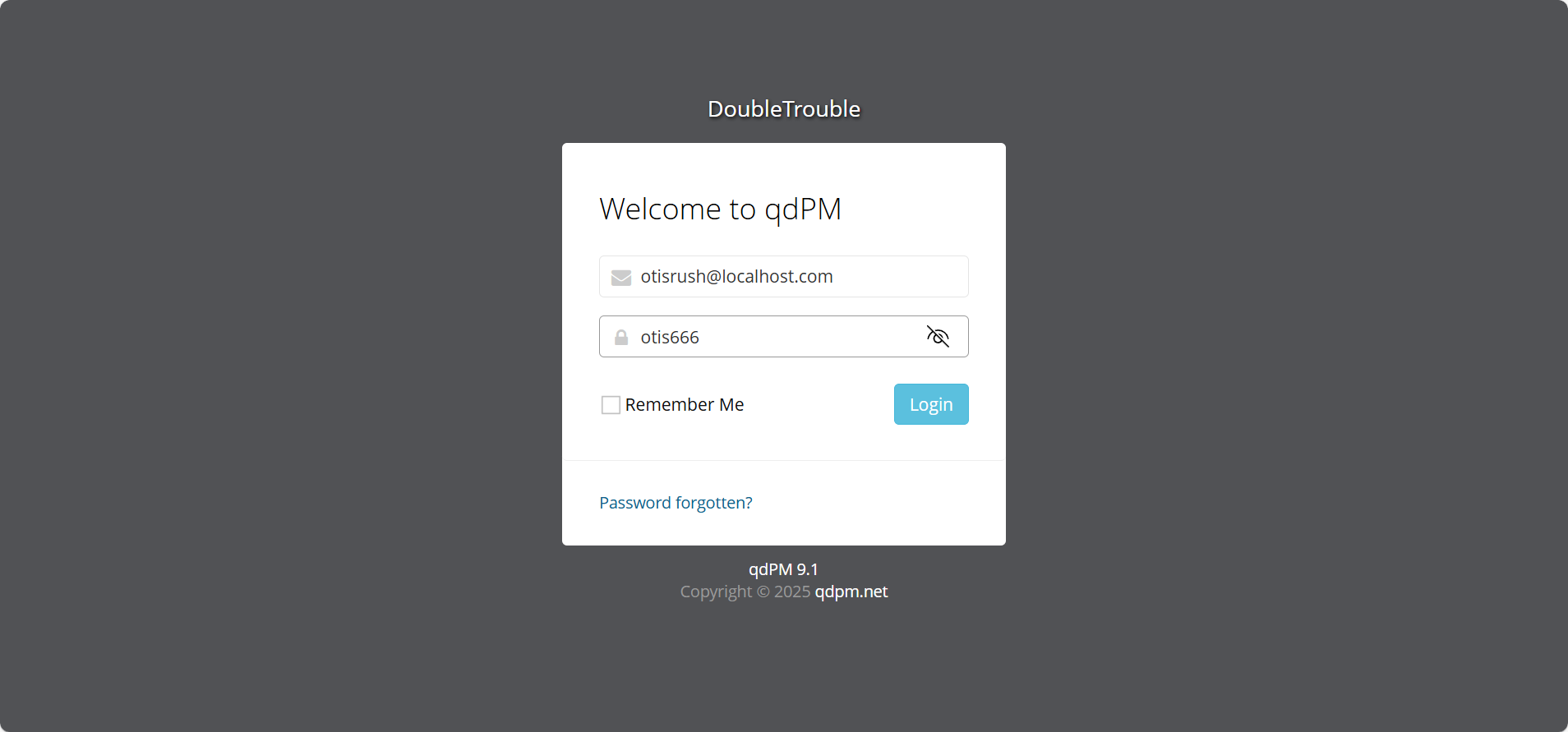

得到了一个邮箱和密码,登录一下试试。

二、漏洞利用

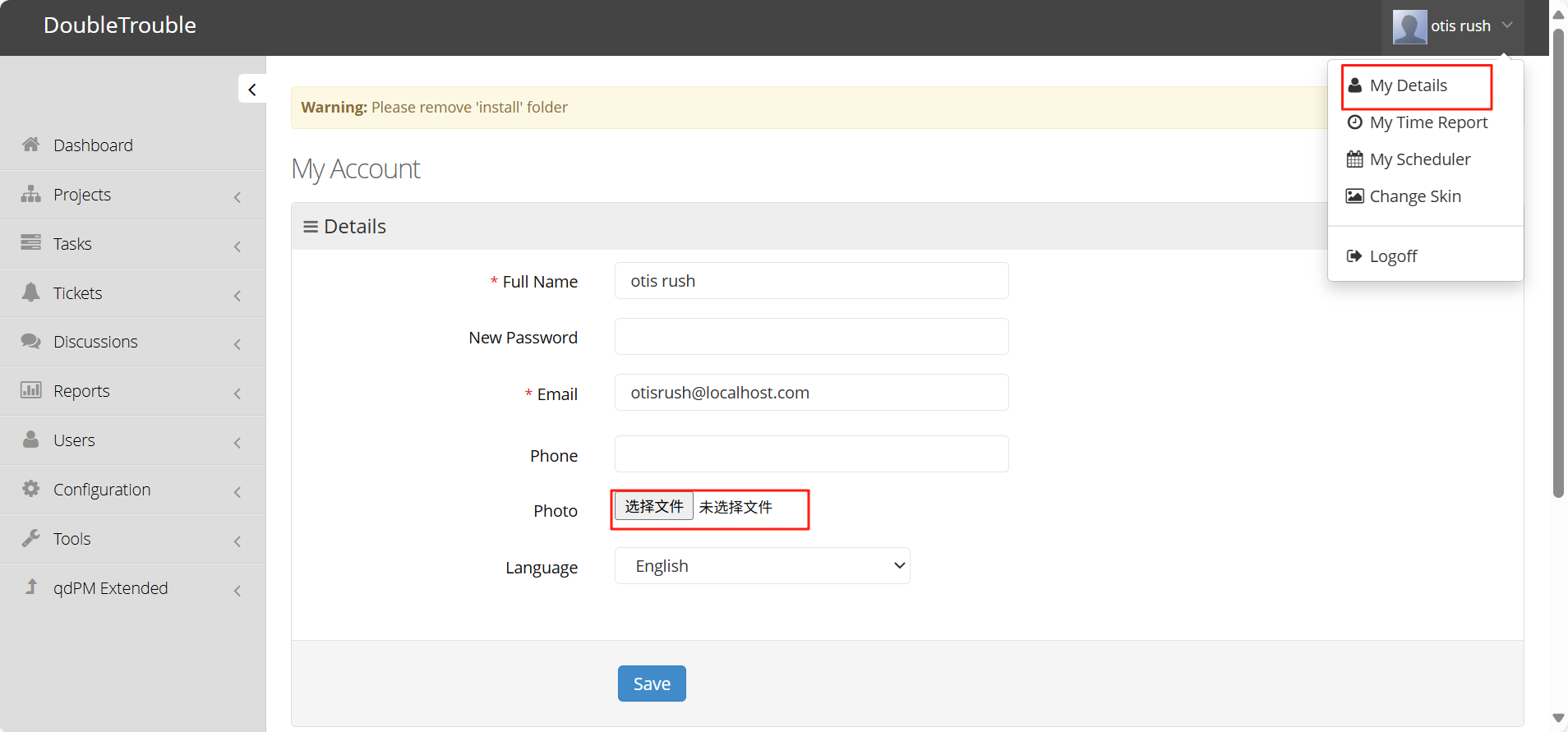

登陆进去找找可以利用的地方。发现了一个可以上传文件的地方。

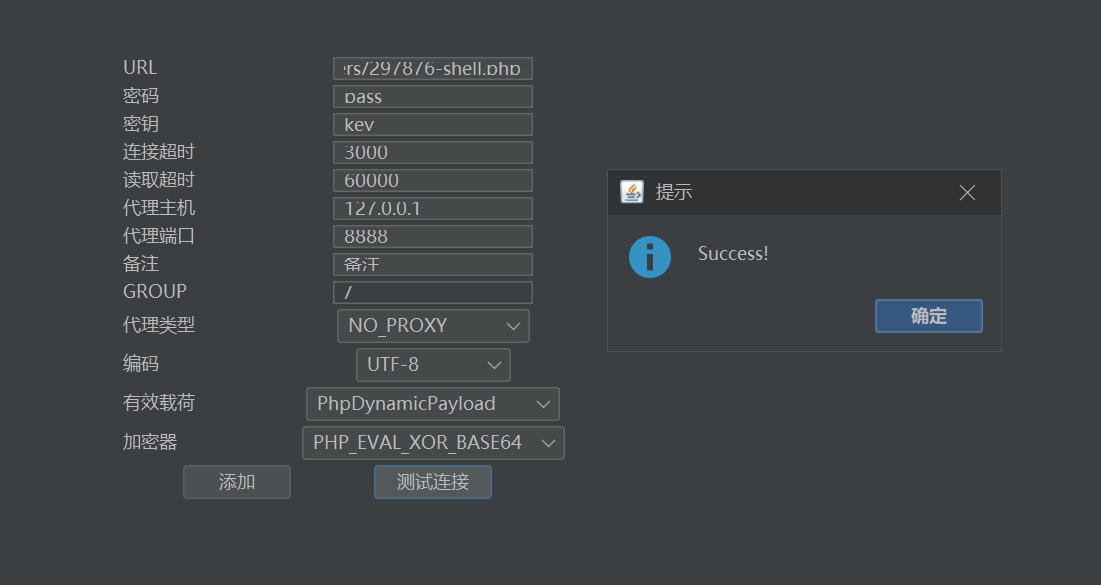

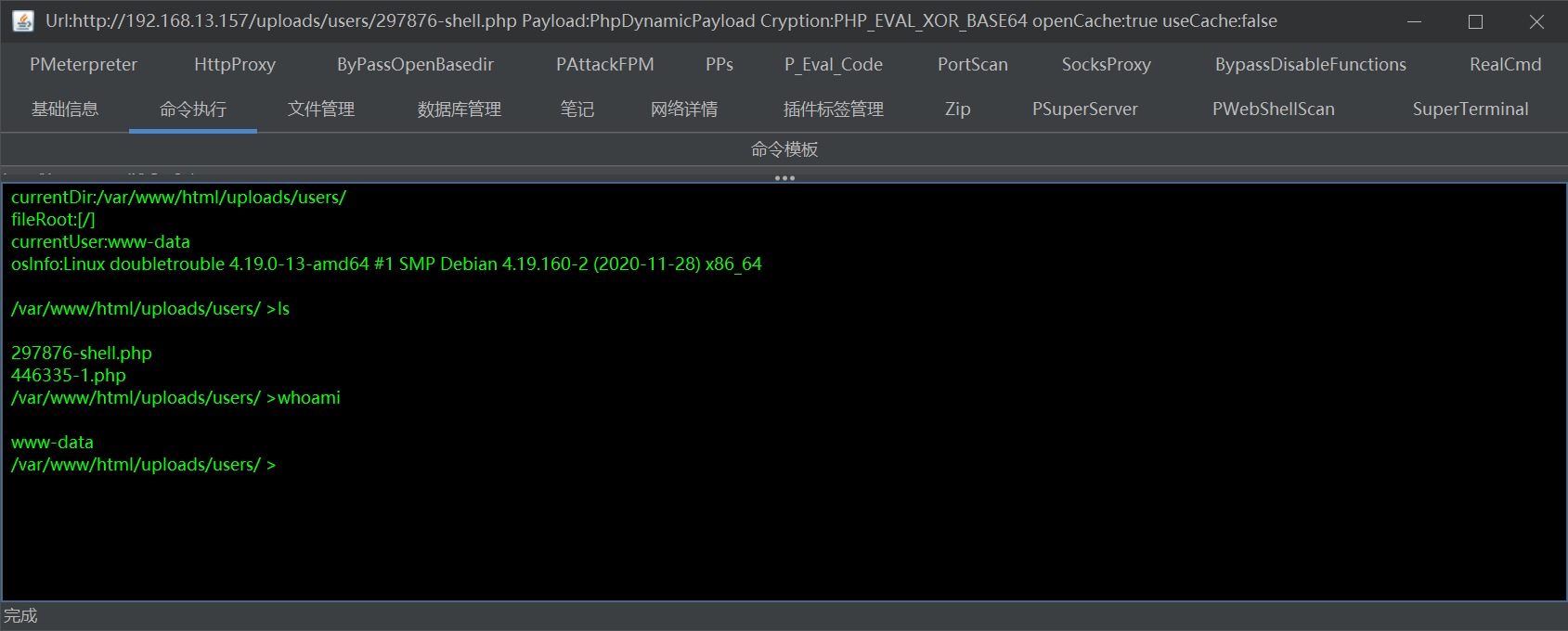

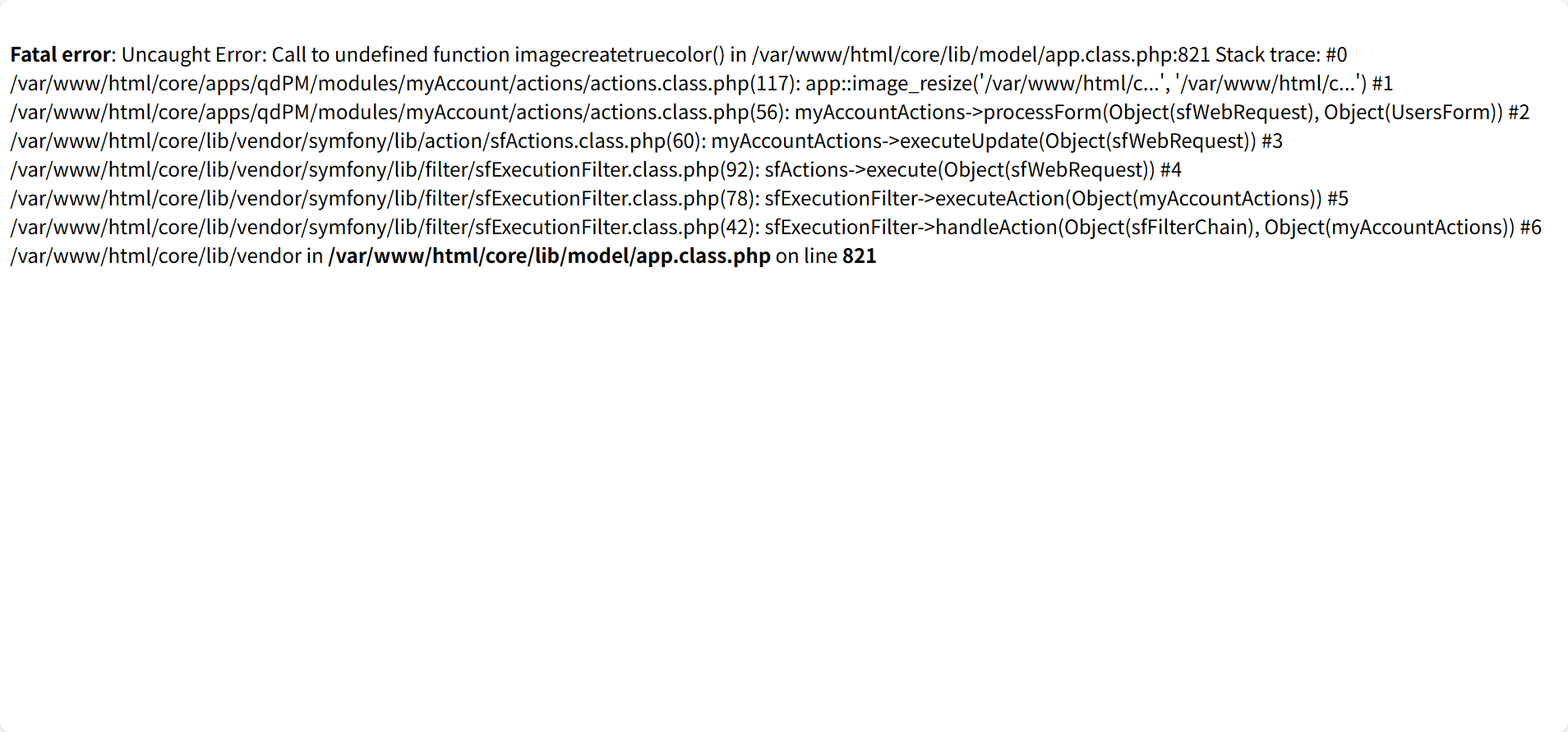

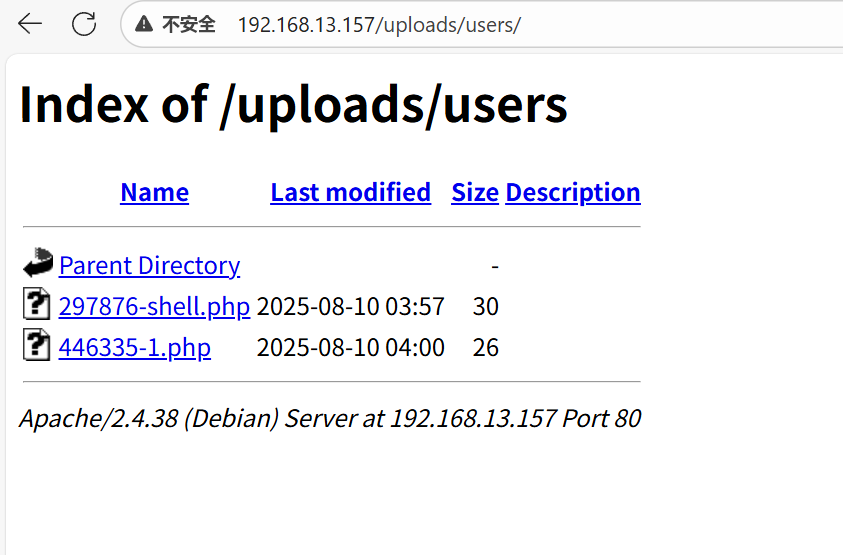

准备一个木马文件,然后去上传。我是用哥斯拉直接生成的php木马文件。上传出现了下面问题,但是已经上传成功了。

使用哥斯拉去连接。