JS逆向-Sign签名绕过技术算法可逆替换库模拟发包堆栈定位特征搜索安全影响

知识点:

JS逆向-Sign绕过-签名影响&加密解密

Sign(签名)机制广泛应用于API请求、数据传输、身份验证等场景,用于确保数据的完整性和来源可信性。它对渗透测试(Penetration Testing)带来了显著的影响,既有安全增强作用,也增加了测试的挑战,测试人员需要结合逆向分析、动态Hook、服务器逻辑测试等方法,才能有效发现潜在的绕过漏洞。

Sign机制对渗透测试的正面影响:

1、提高安全性,减少低风险漏洞

防篡改:Sign通常基于HMAC、RSA、AES等算法,确保数据在传输过程中未被篡改,减少中间人攻击(MITM)风险。

防重放攻击(Replay Attack):时间戳(Timestamp)和Nonce机制使得截获的请求无法直接重放。

防未授权访问:请求必须携带正确的签名,否则会被服务器拒绝,减少越权漏洞(如未授权API访问)。

2、推动更深入的测试方法

迫使更关注业务逻辑漏洞(如绕过签名校验),而非仅依赖自动化工具扫描。

Sign机制对渗透测试的负面影响:

1、增加渗透测试的复杂度

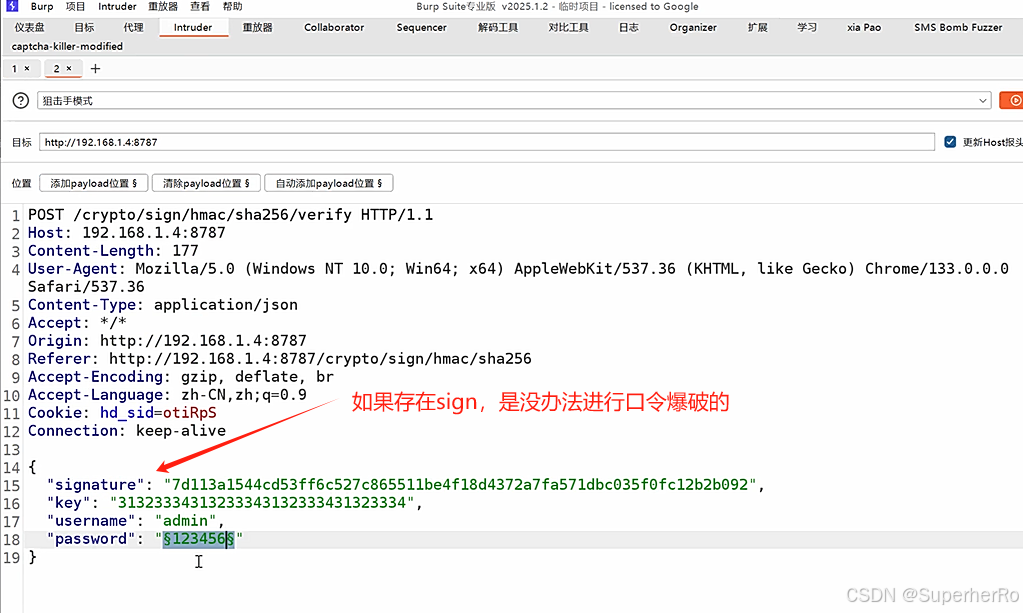

逆向分析难度大:如果Sign算法被混淆或加密,测试人员需花费大量时间逆向JavaScript/App代码。动态调试受限:Burp Suite、Fiddler等工具难以直接修改请求,因为签名错误会导致请求失效。自动化扫描失效:大多数Web漏洞扫描器(如AWVS、Nessus)无法自动处理签名,导致误报或漏报。

2、可能掩盖漏洞,导致误判

误以为“有Sign=安全”:开发人员可能过度依赖Sign,忽略其他安全措施(如输入过滤、权限控制)。签名绕过漏洞:如果签名校验逻辑存在缺陷(如客户端计算签名、弱密钥、算法可预测),仍可能被绕过。

3、影响测试效率

每次测试需重新生成签名,手动测试效率降低。

如果Sign机制频繁变更(如密钥轮换),测试脚本可能失效。

演示案例-JS逆向-Sign绕过-签名影响&加密解密

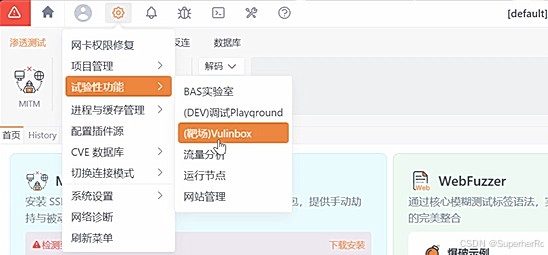

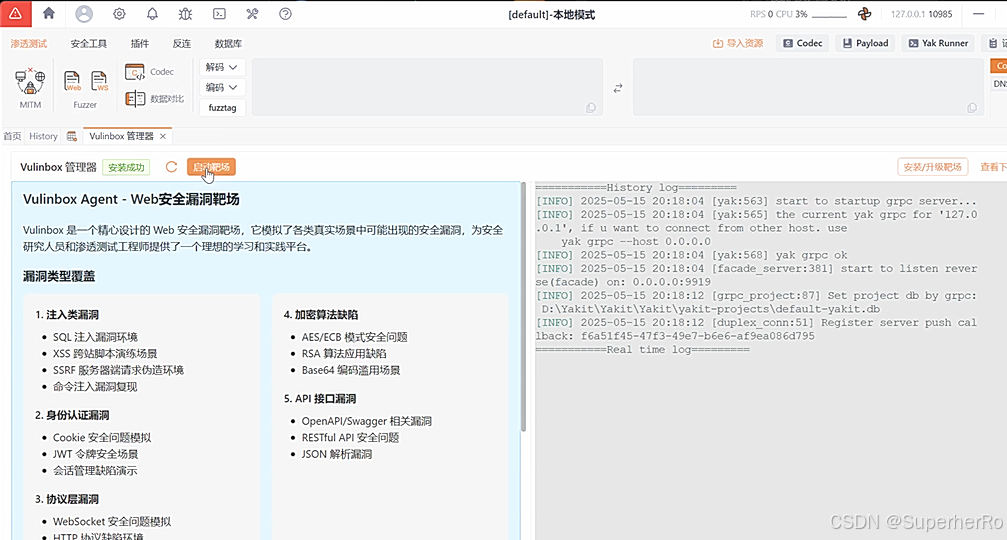

案例1-Yakit(主要了解安全影响)

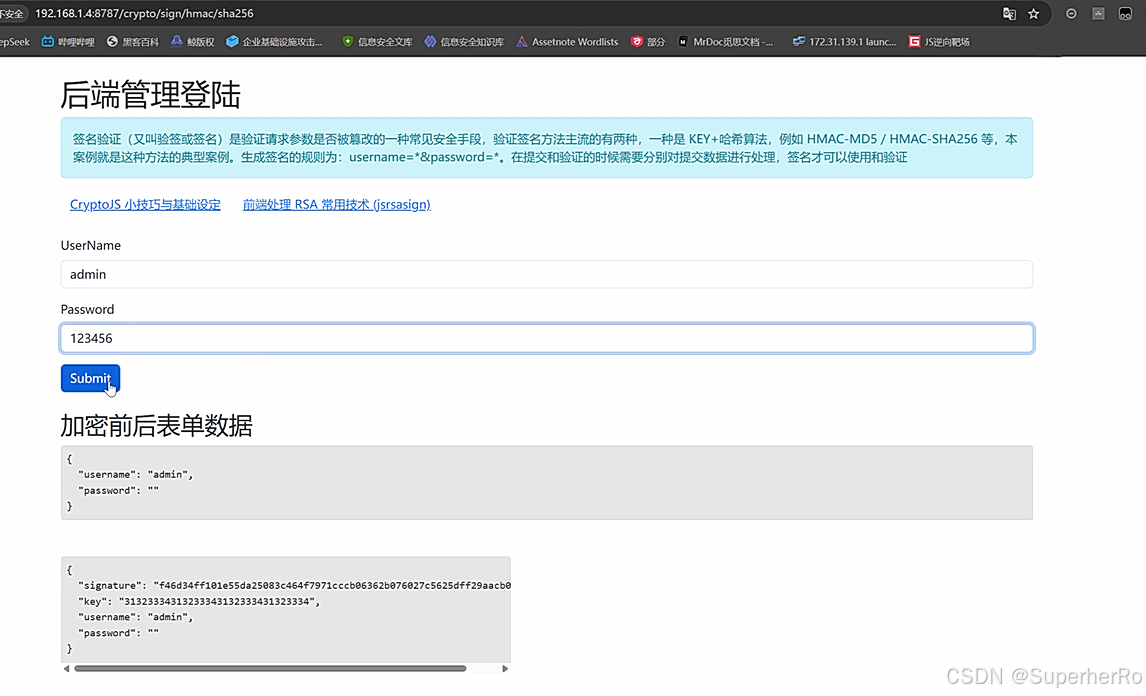

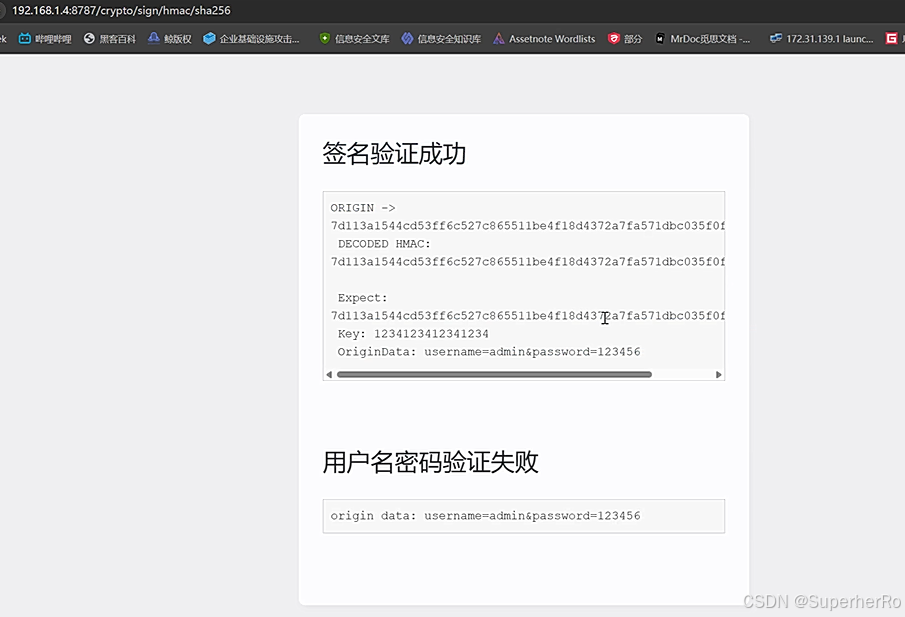

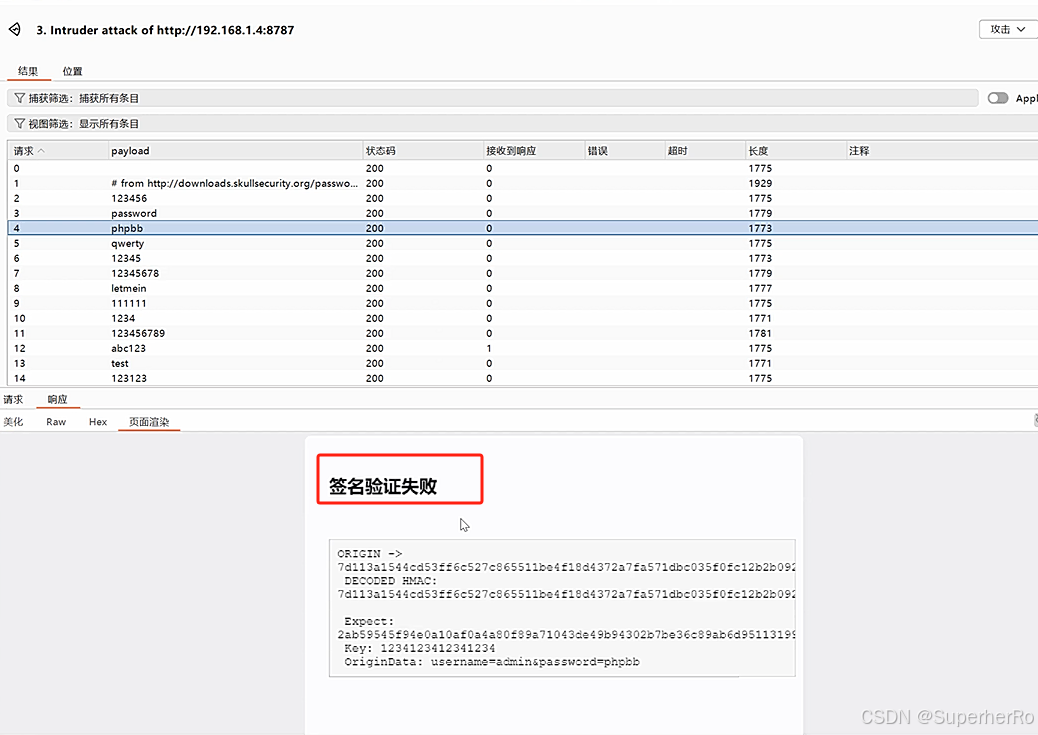

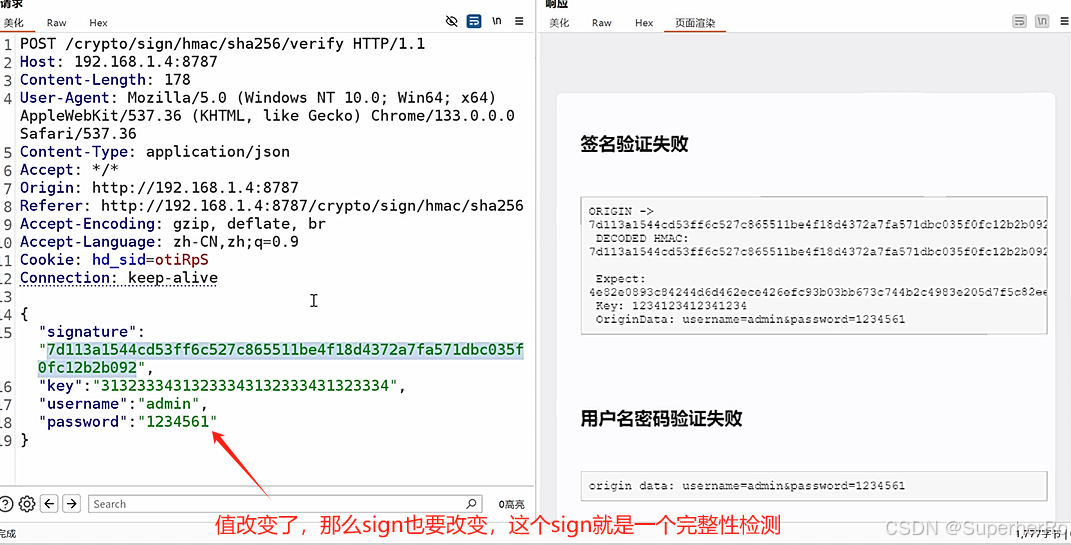

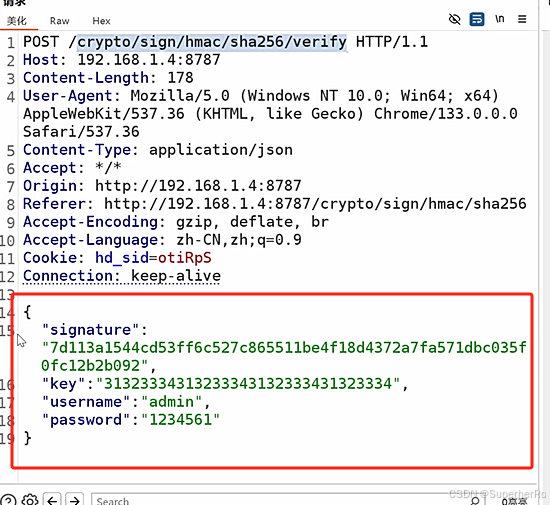

如登录框口令爆破-数据包完整性校验才能进入正常逻辑

0、签名带来的干扰

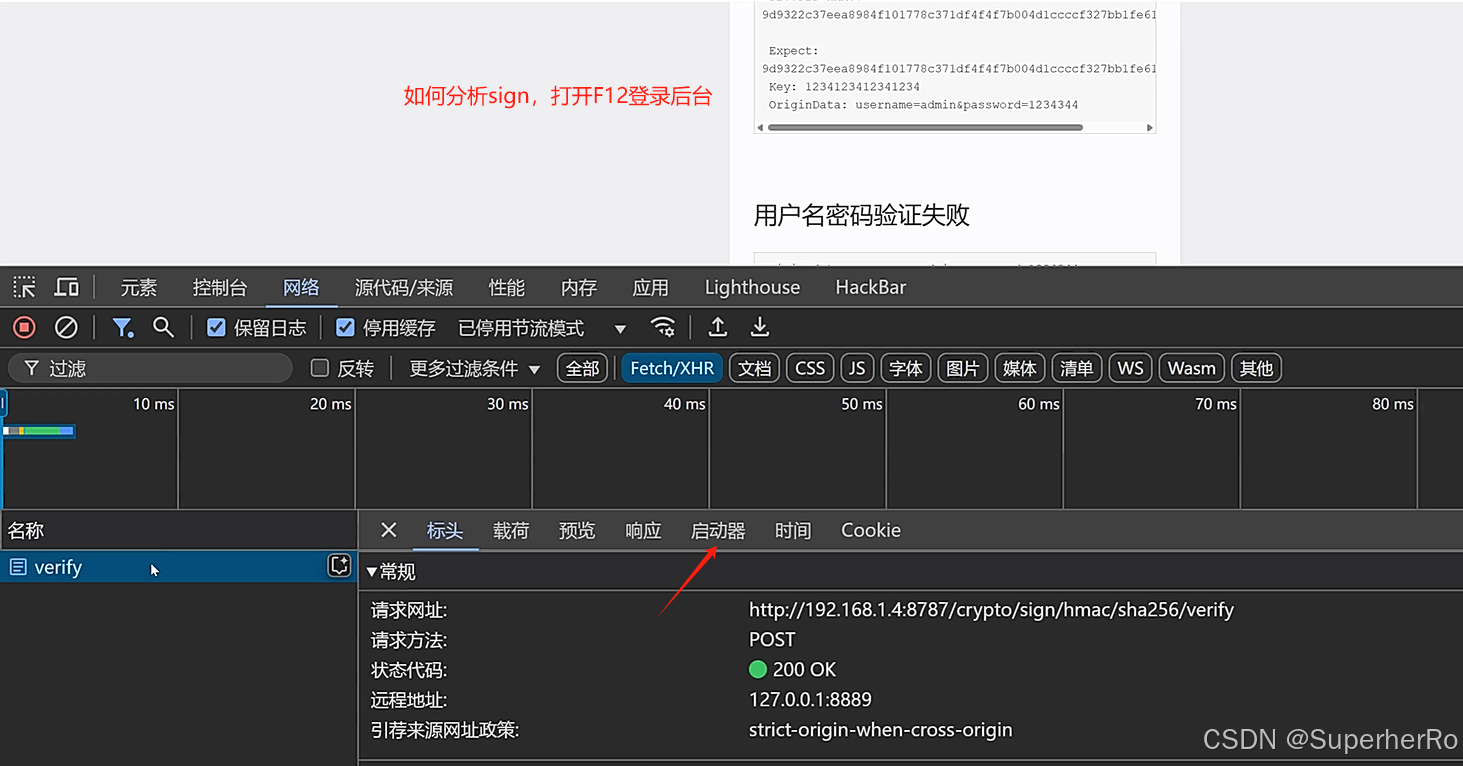

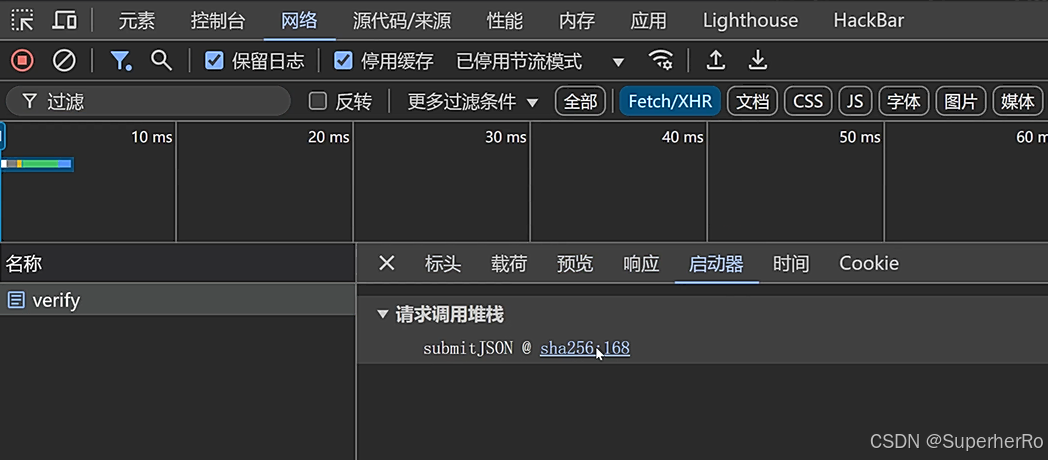

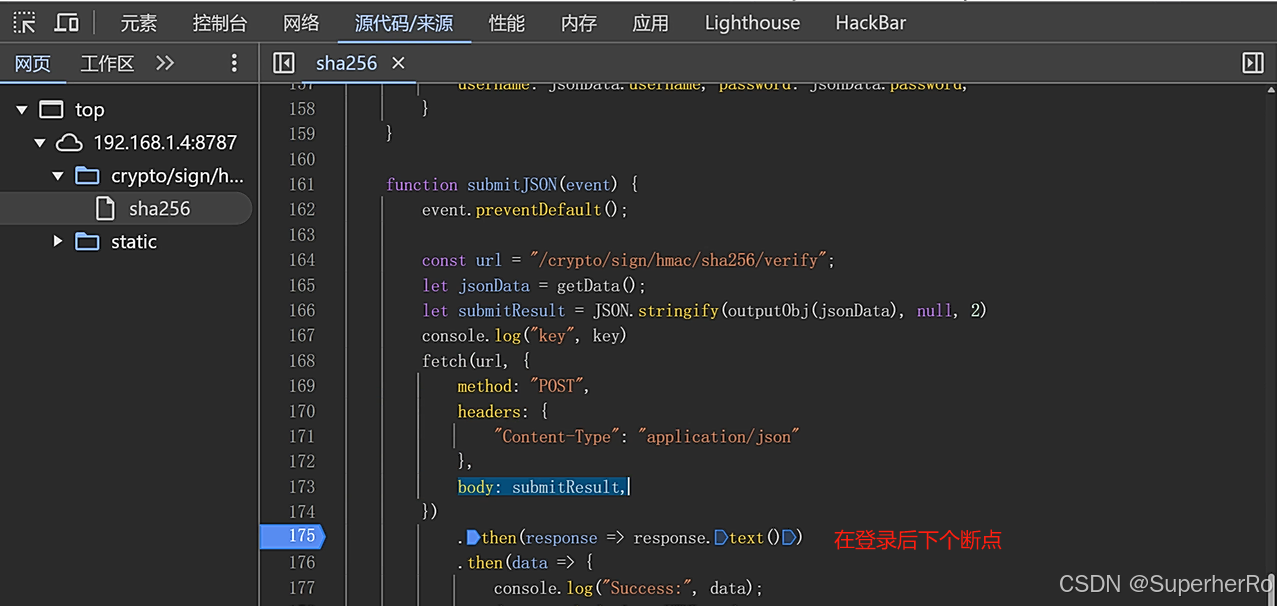

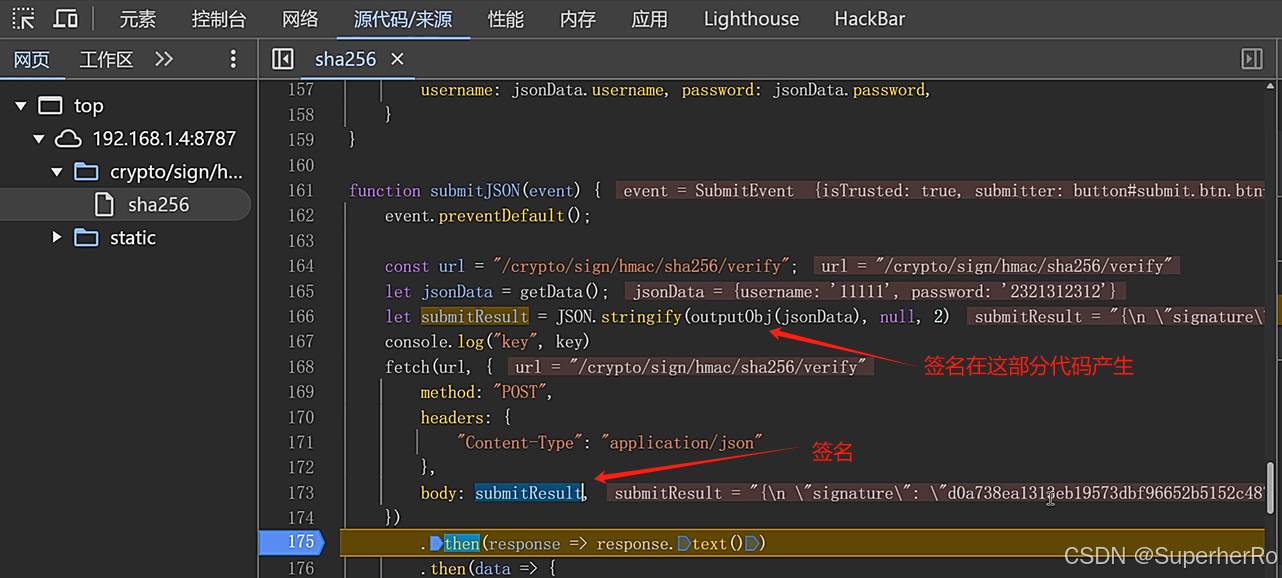

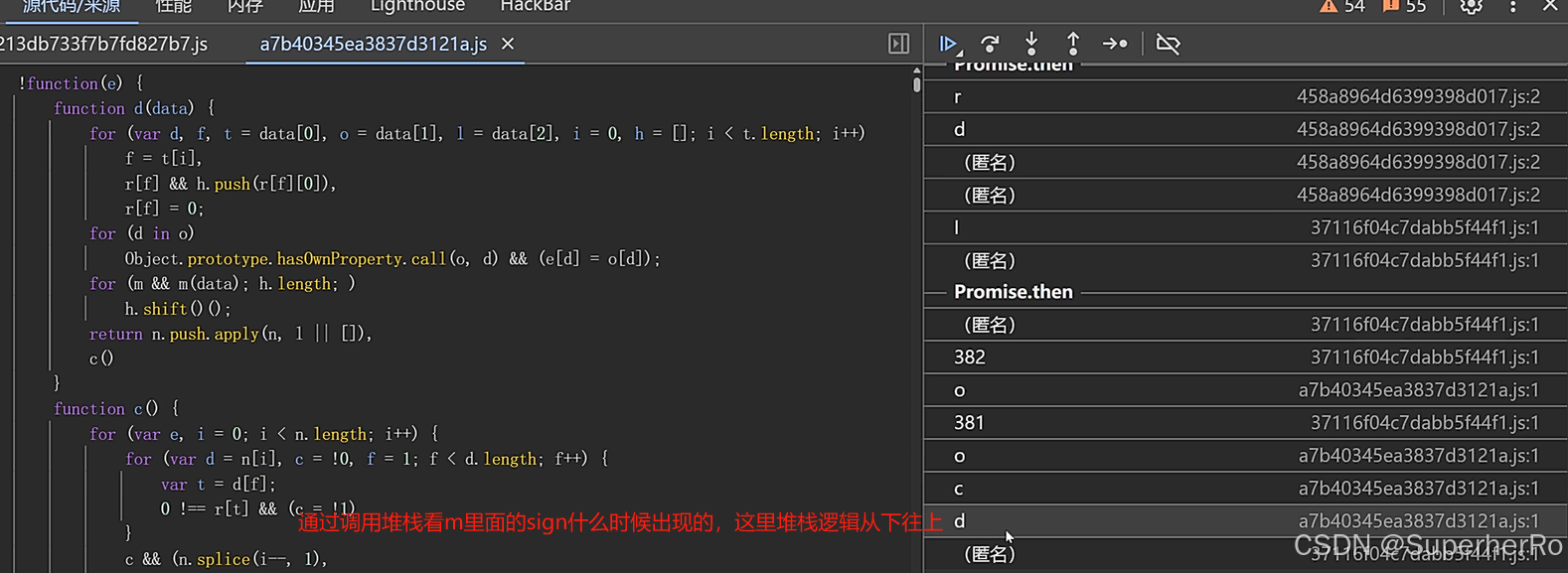

1、调用堆栈

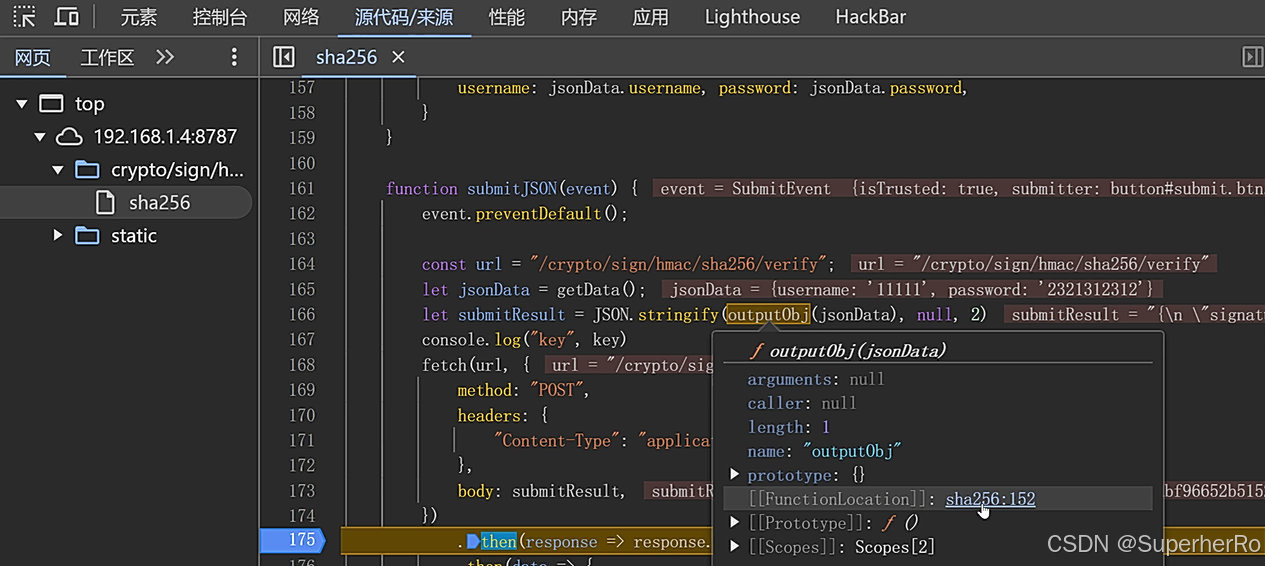

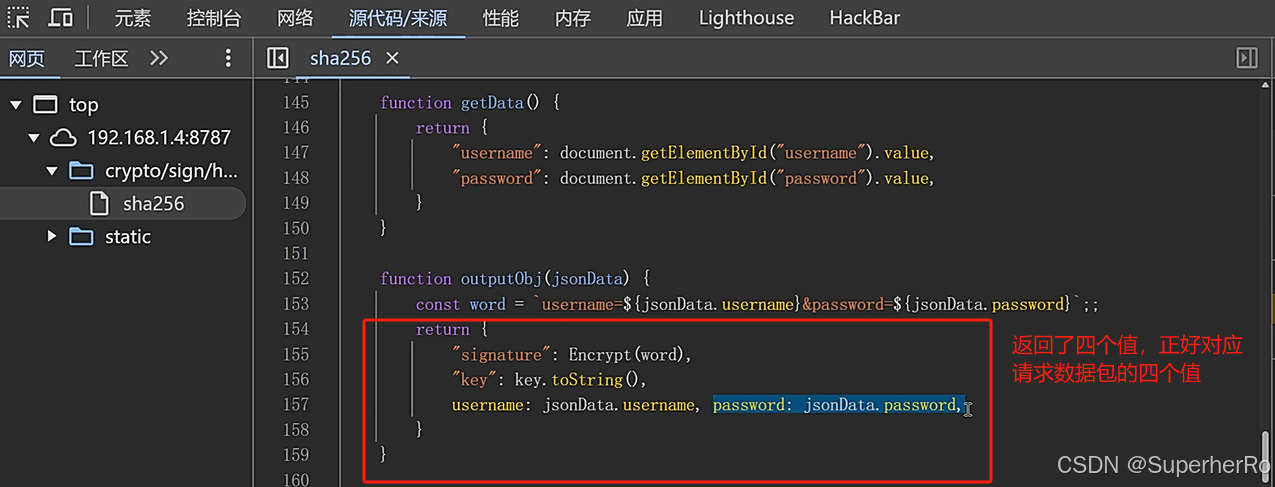

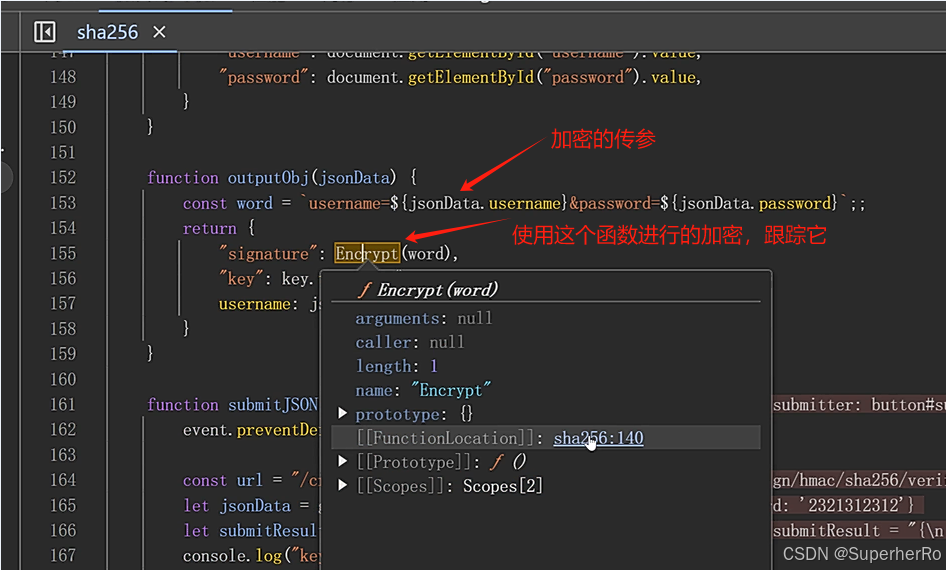

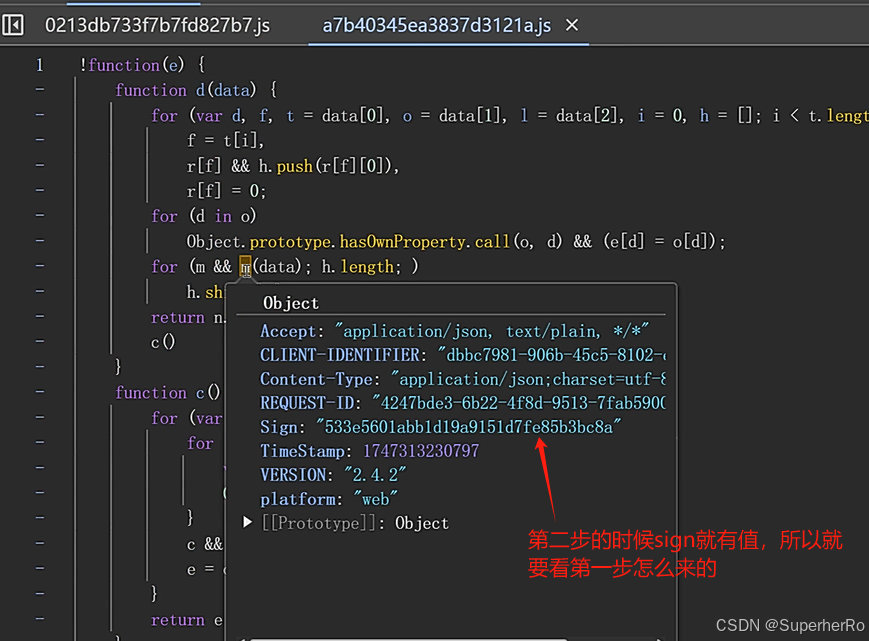

2、分析outputObj

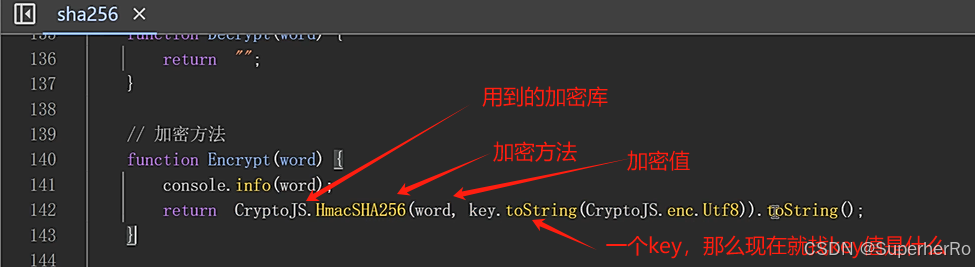

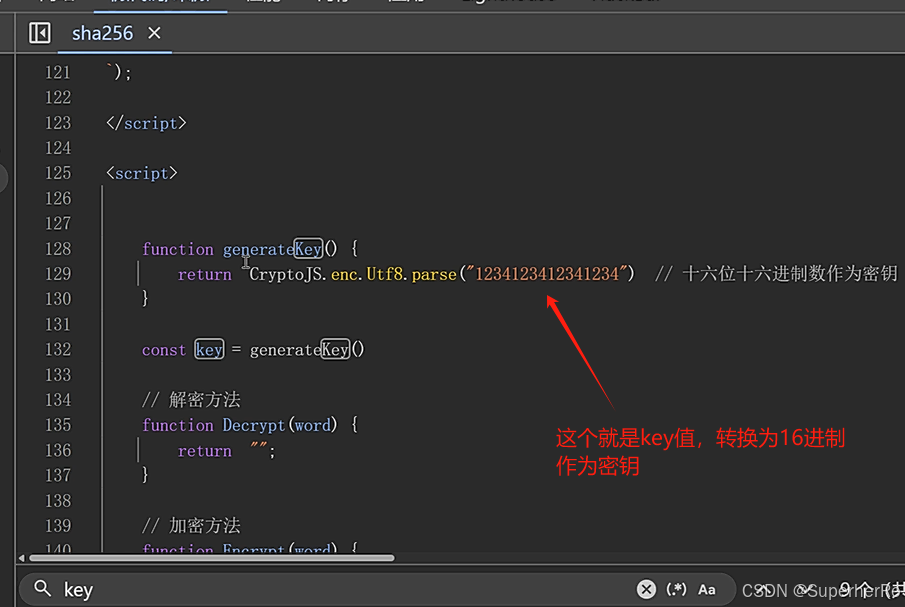

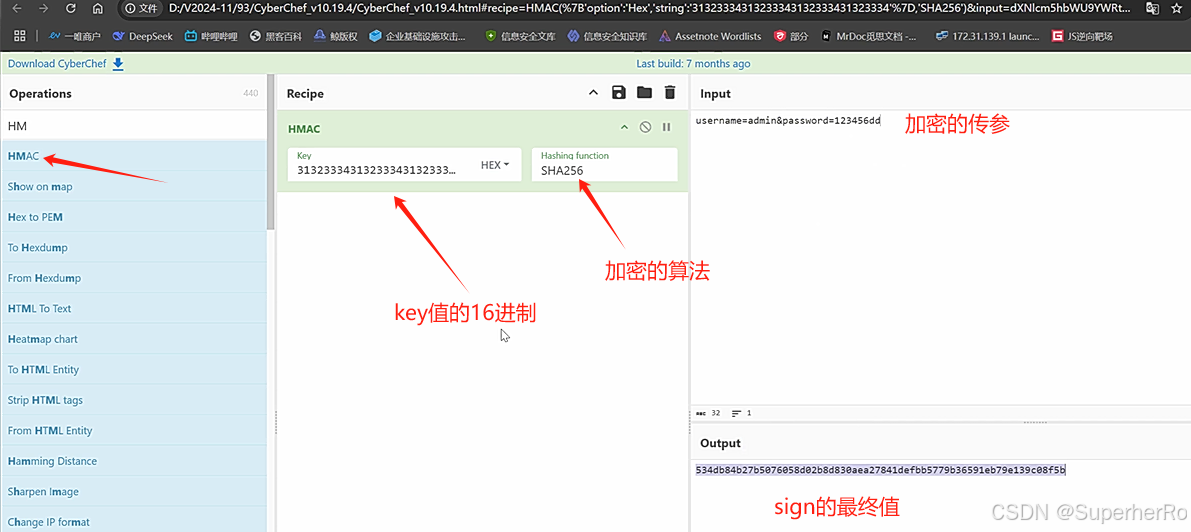

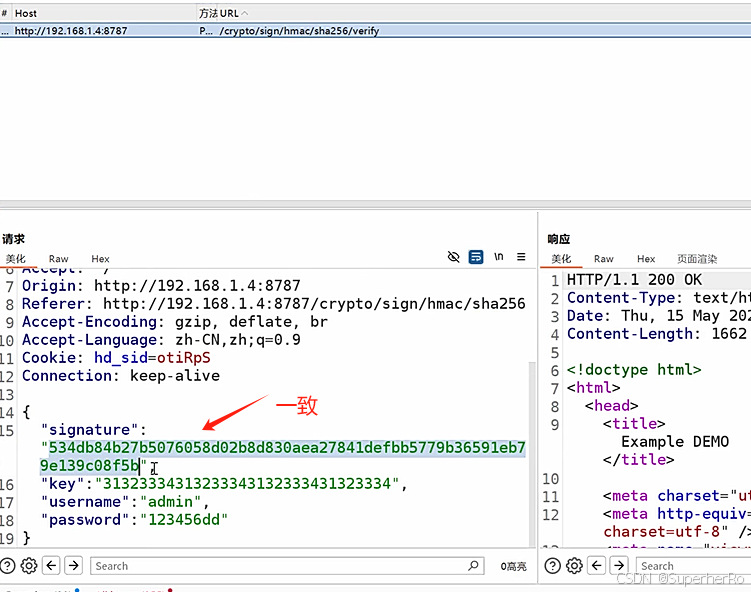

3、验证sign逻辑

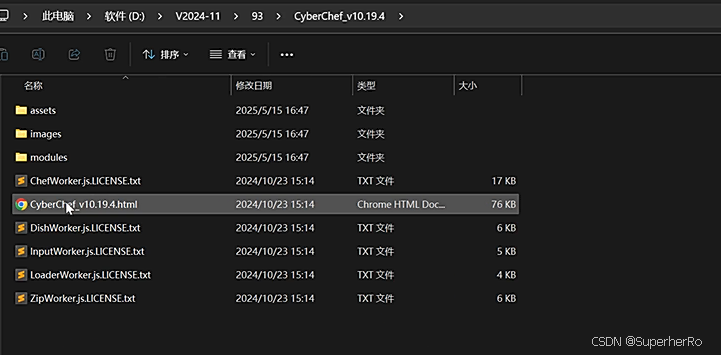

推荐项目:https://github.com/gchq/CyberChef

案例2-算法逆向绕过

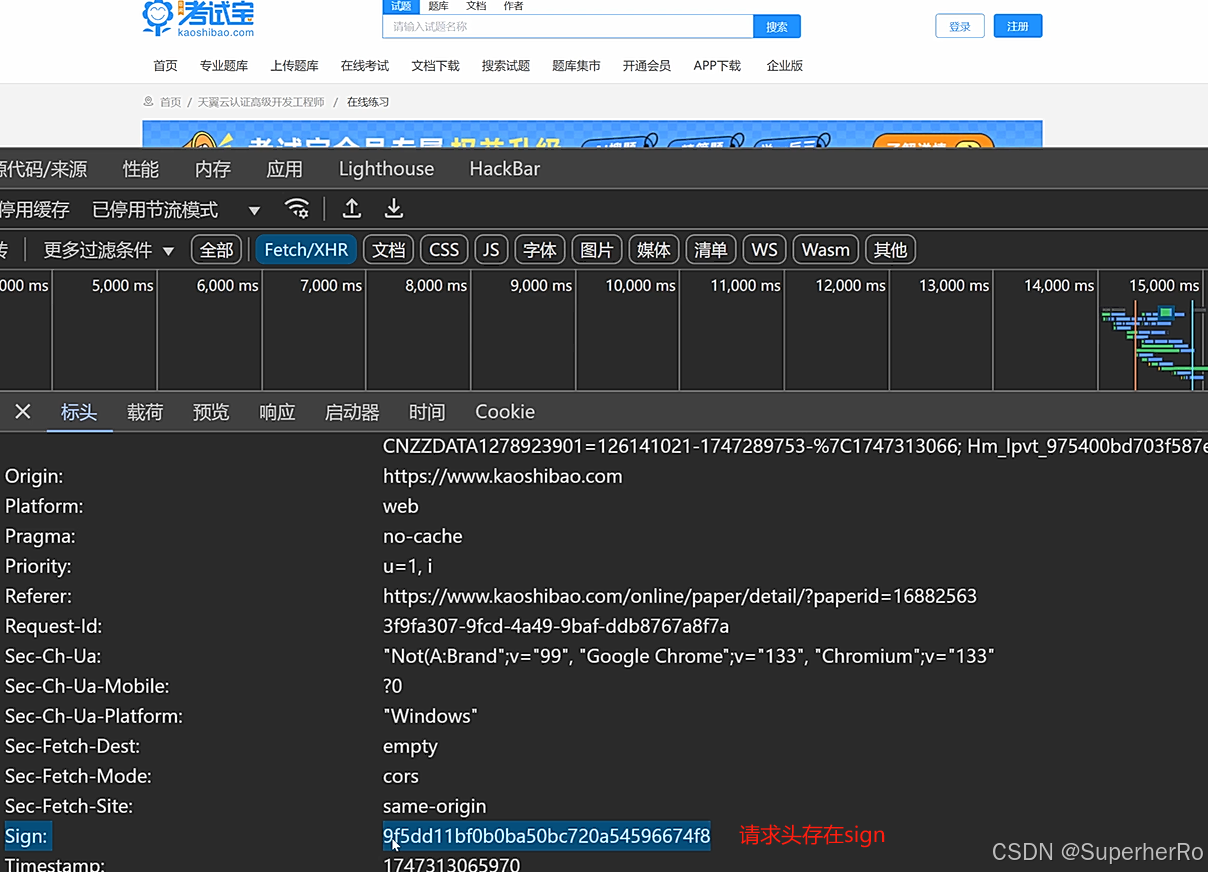

测试地址:https://www.kaoshibao.com/

0、入口

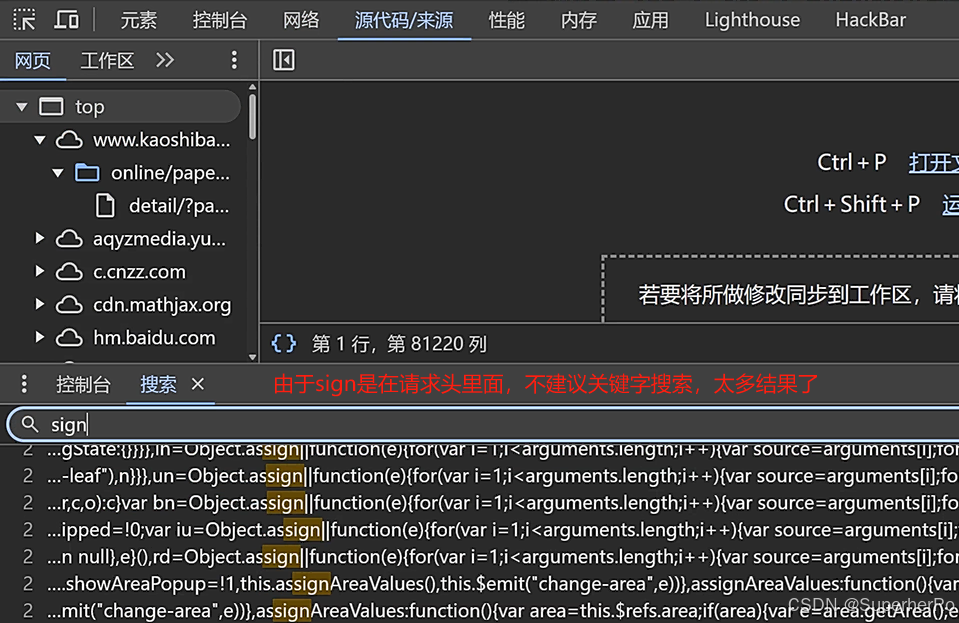

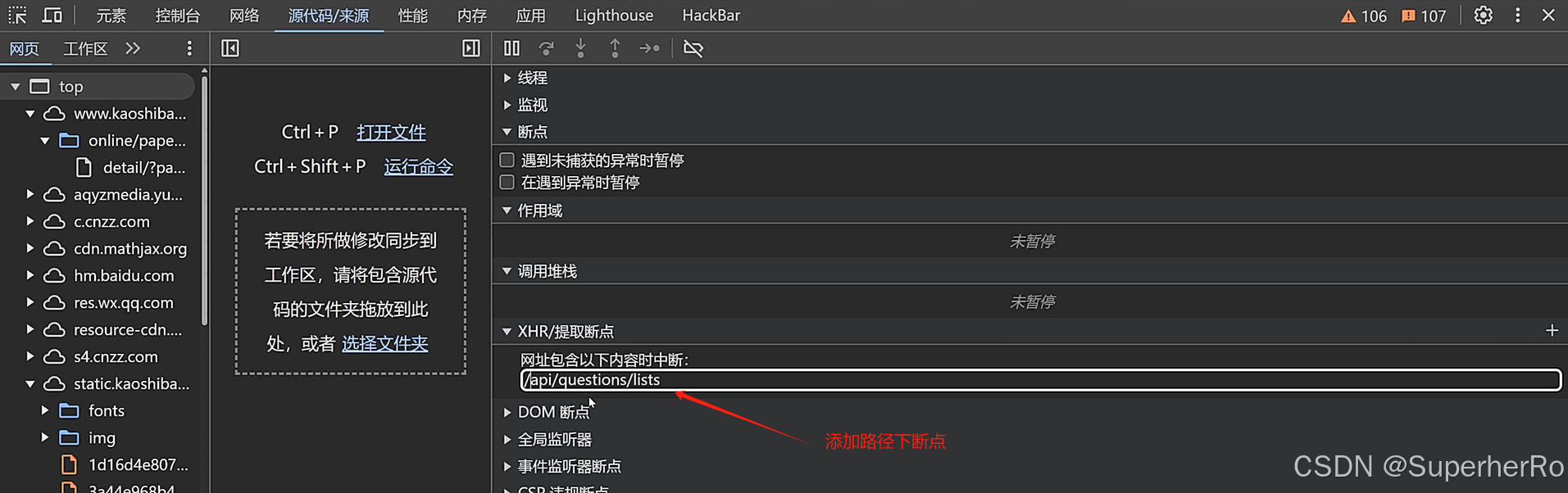

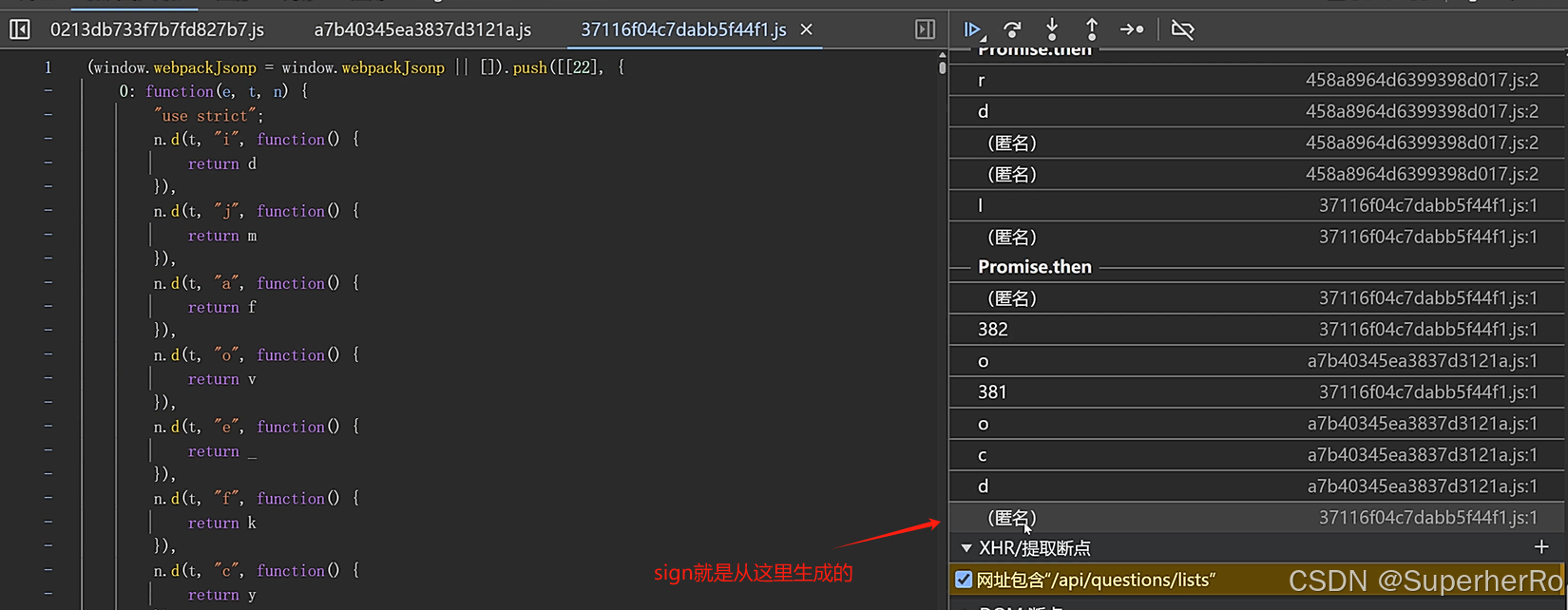

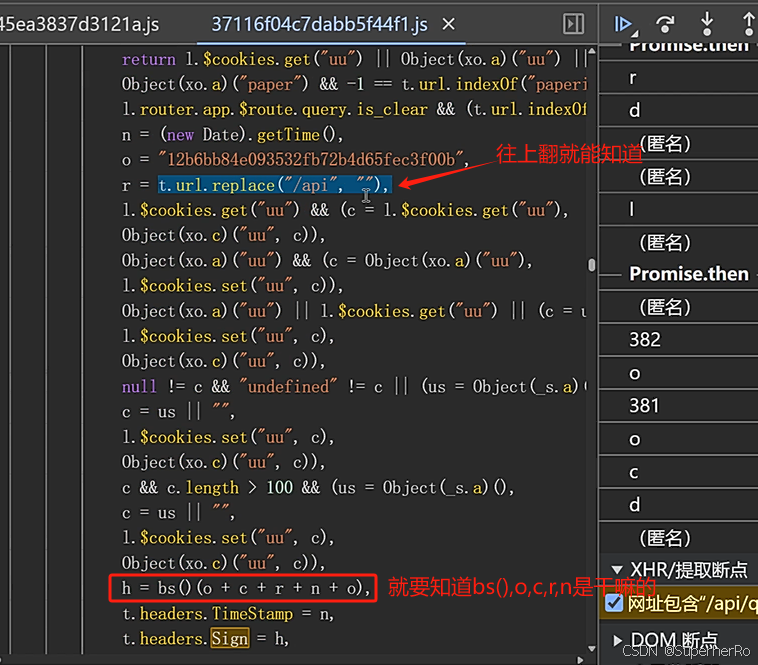

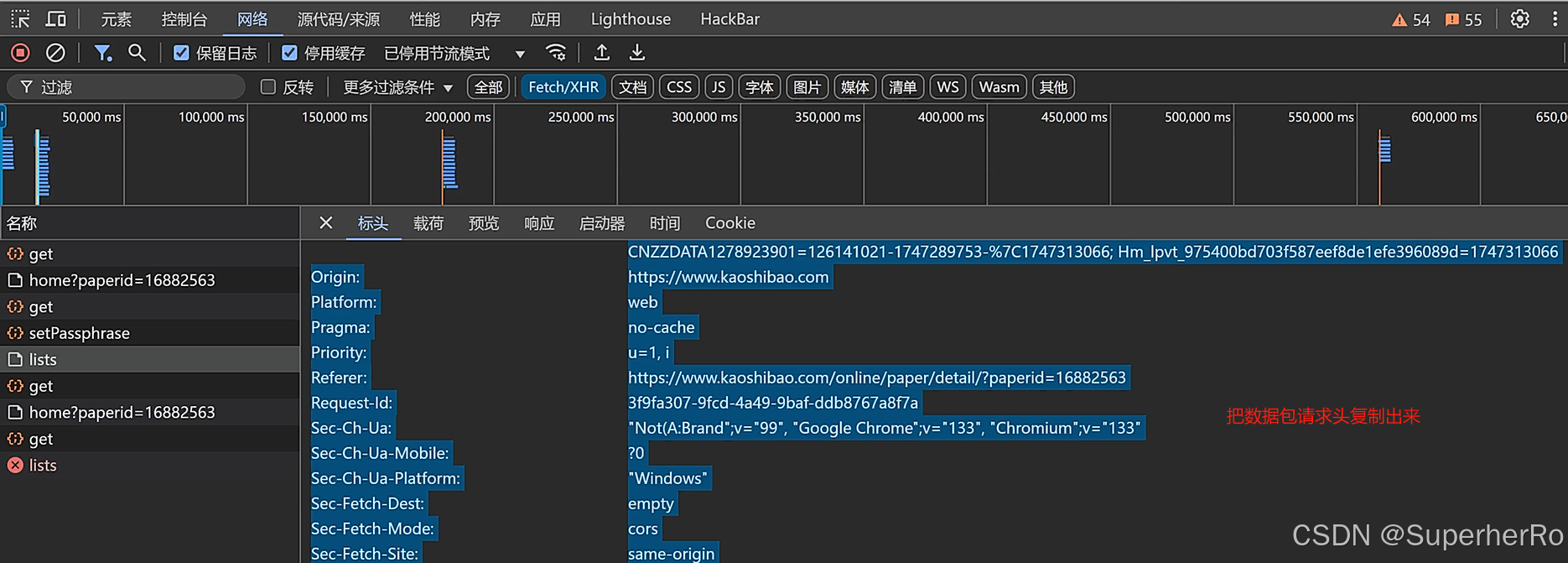

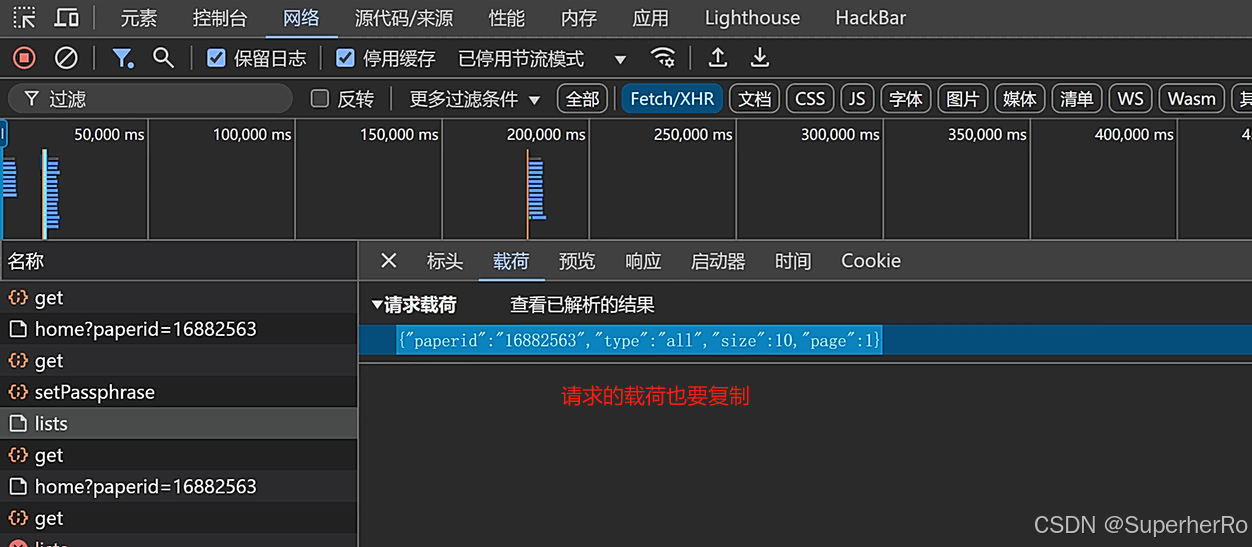

根据URL路径下XHR断点:/api/questions/lists

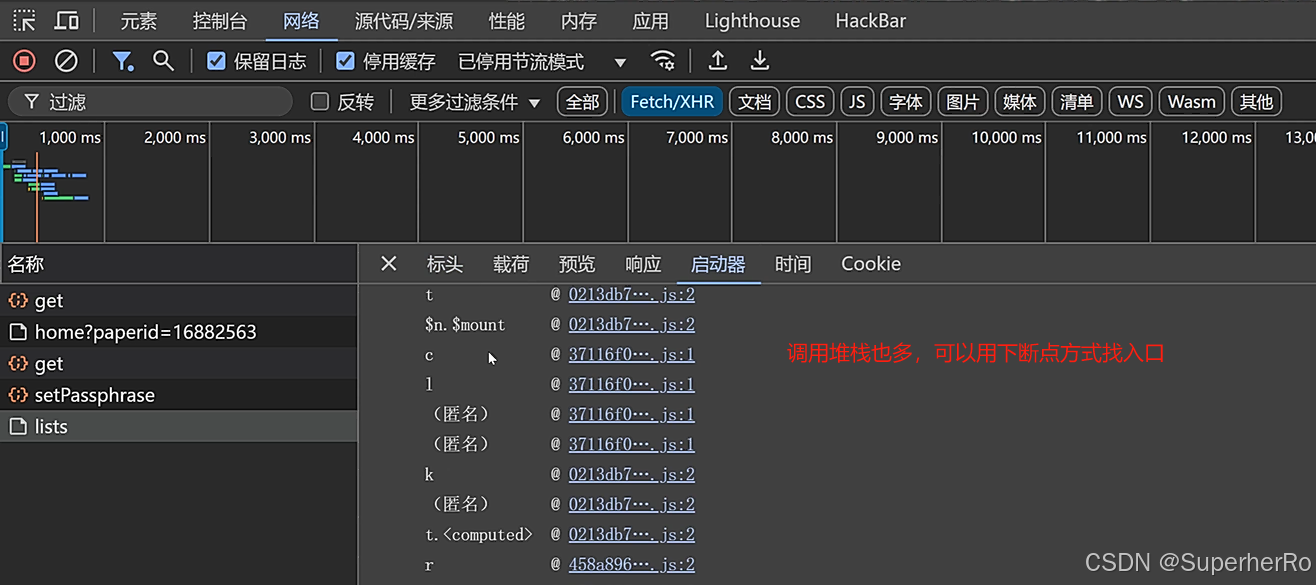

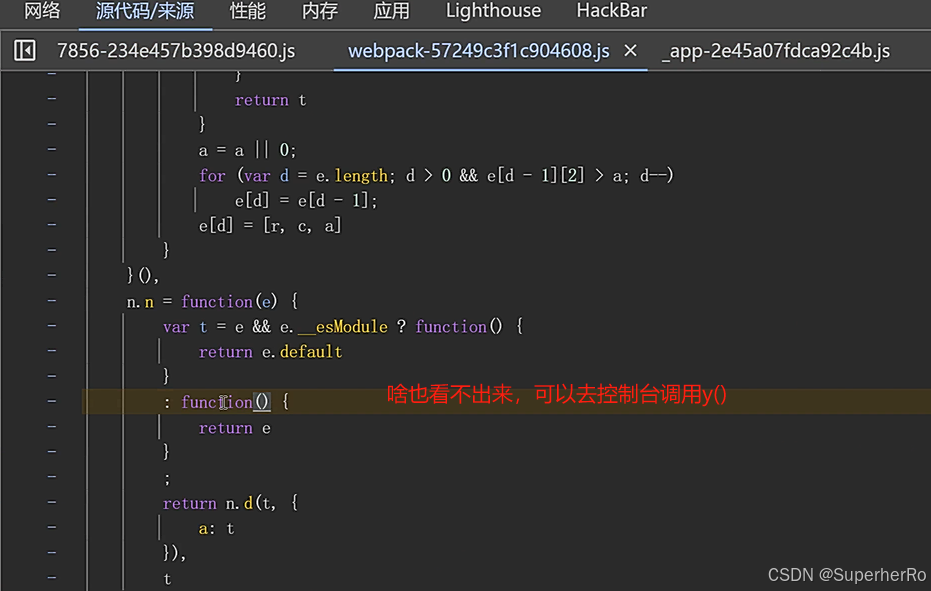

1、调用堆栈

根据调用堆栈找sign加密逻辑

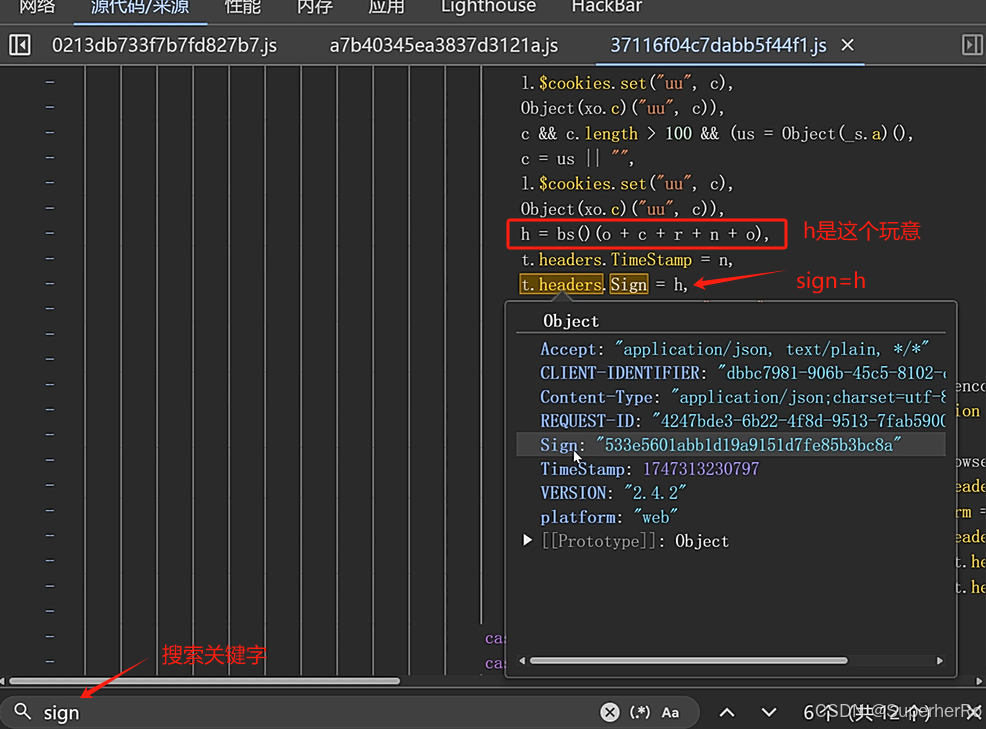

t.headers.Sign = h

h = bs()(o + c + r + n + o)

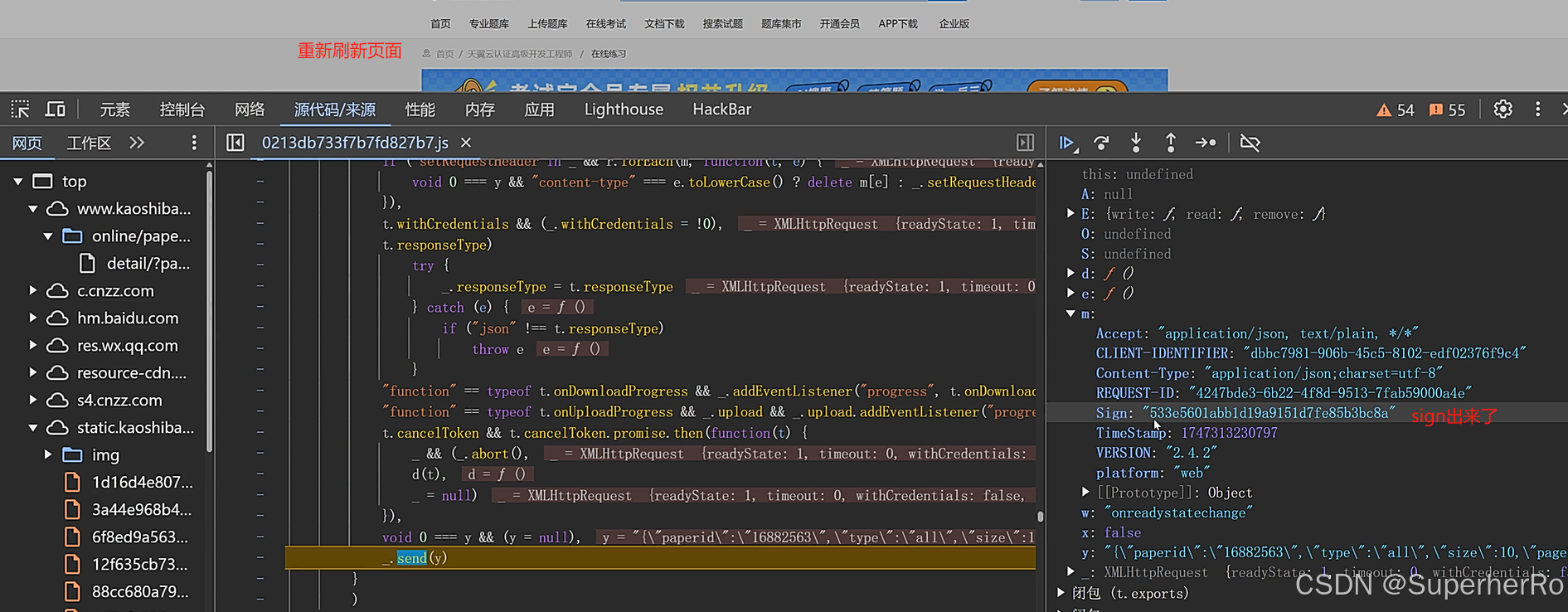

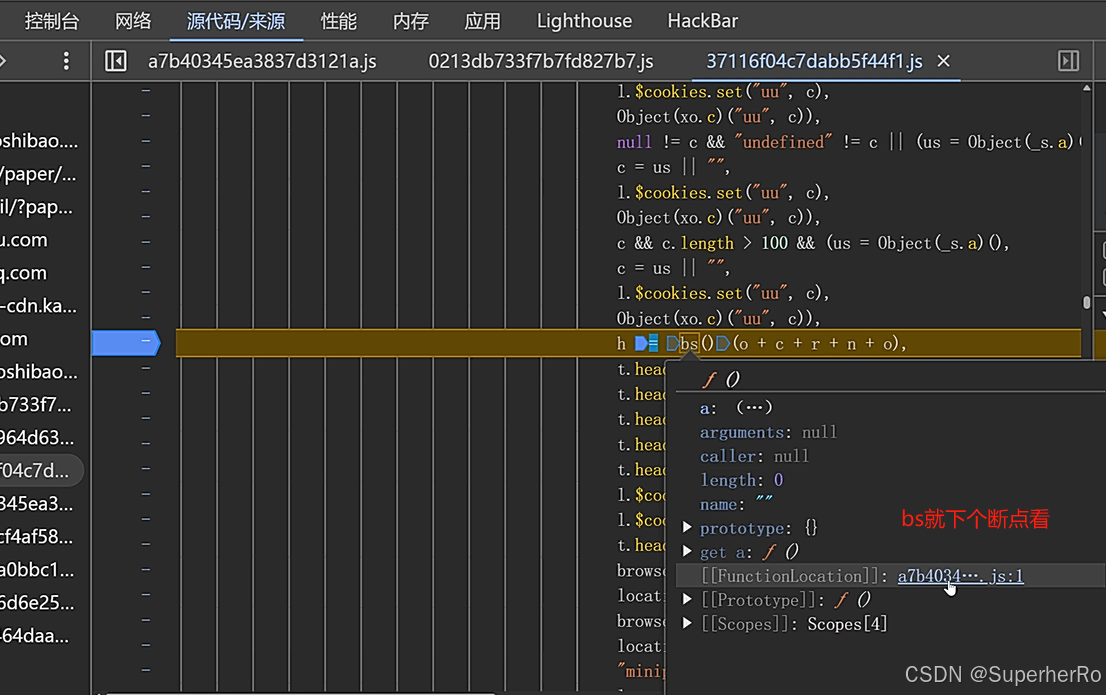

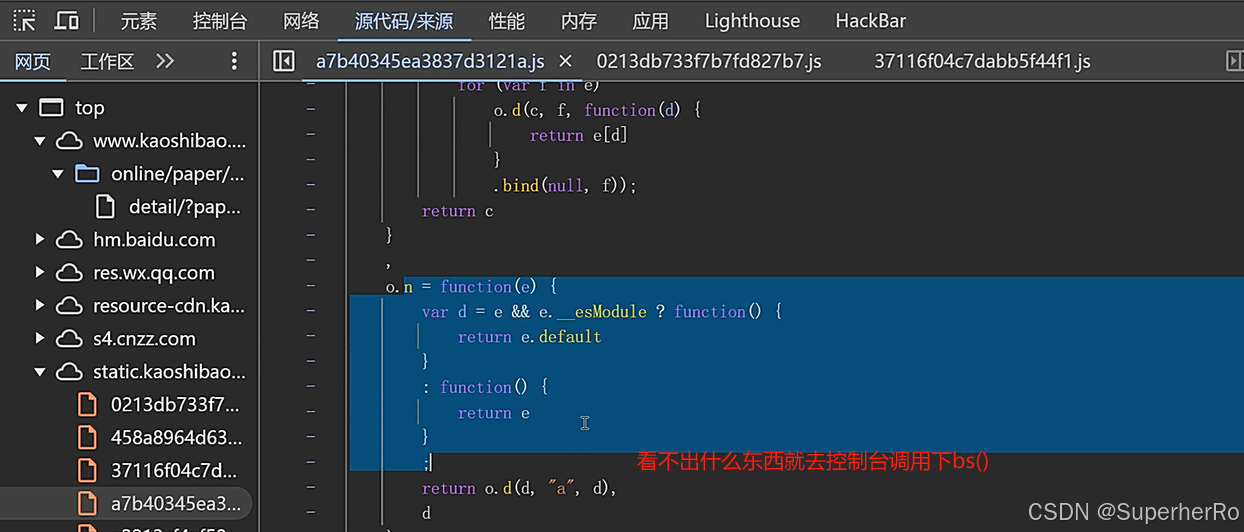

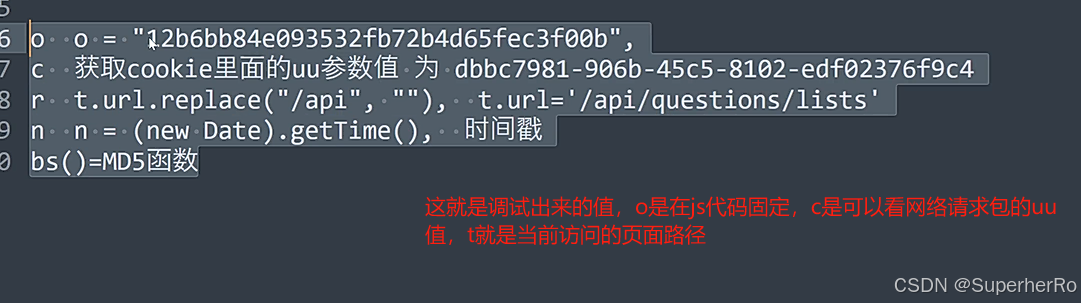

2、分析bs()和参数值

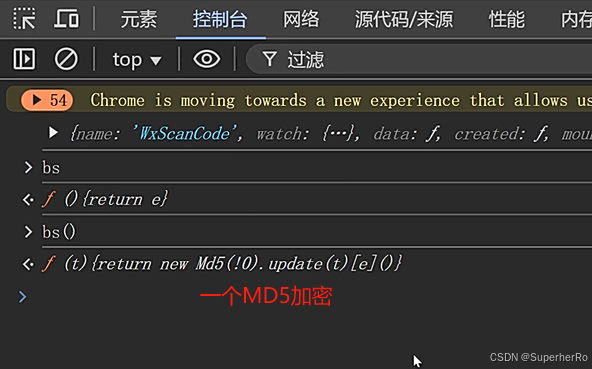

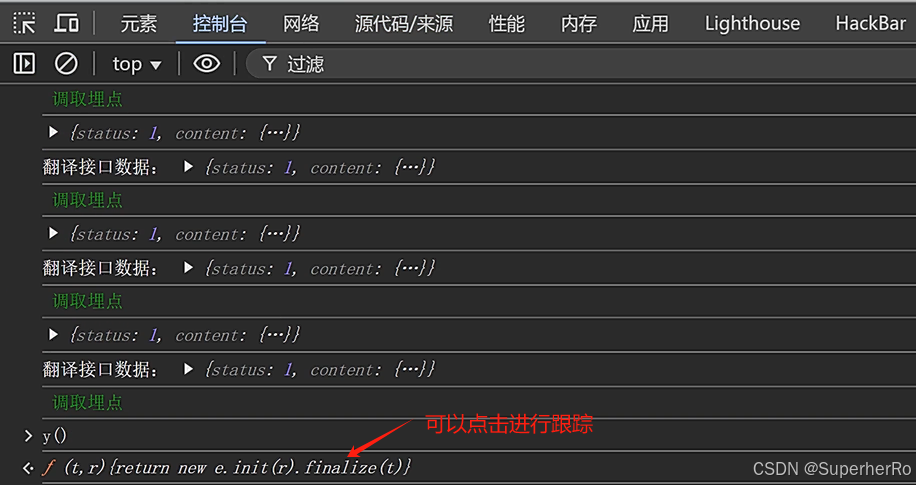

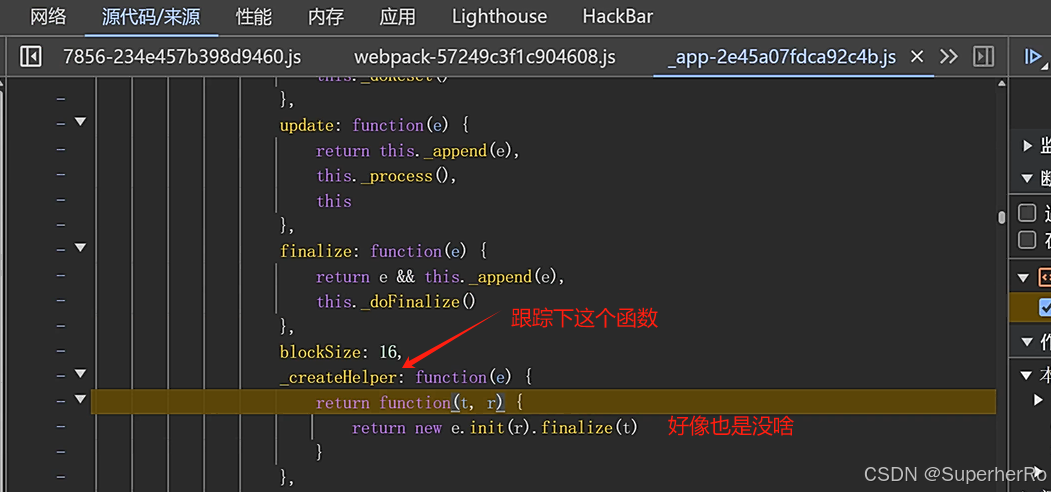

下断点bs,调试输出找声明为MD5算法

o是上边写死的

c是cookie里面uu参数的值

r = t.url.replace("/api", "")

n是时间戳n = (new Date).getTime()

bs()=MD5o = "12b6bb84e093532fb72b4d65fec3f00b"

c = "dbbc7981-906b-45c5-8102-edf02376f9c4"

r = "/api/questions/lists".replace("/api", "")

n = (new Date).getTime()

sign = crypto.MD5(o + c + r + n + o).toString()

console.log(sign)

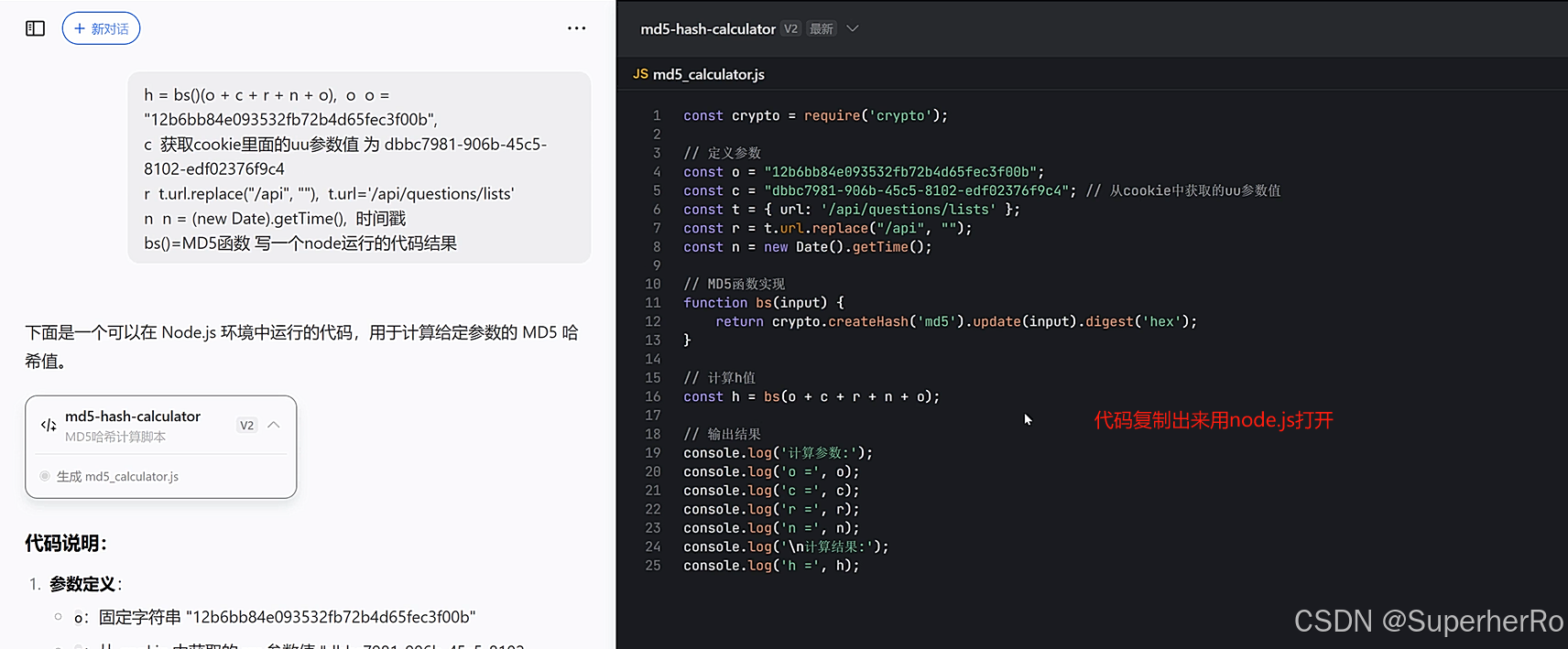

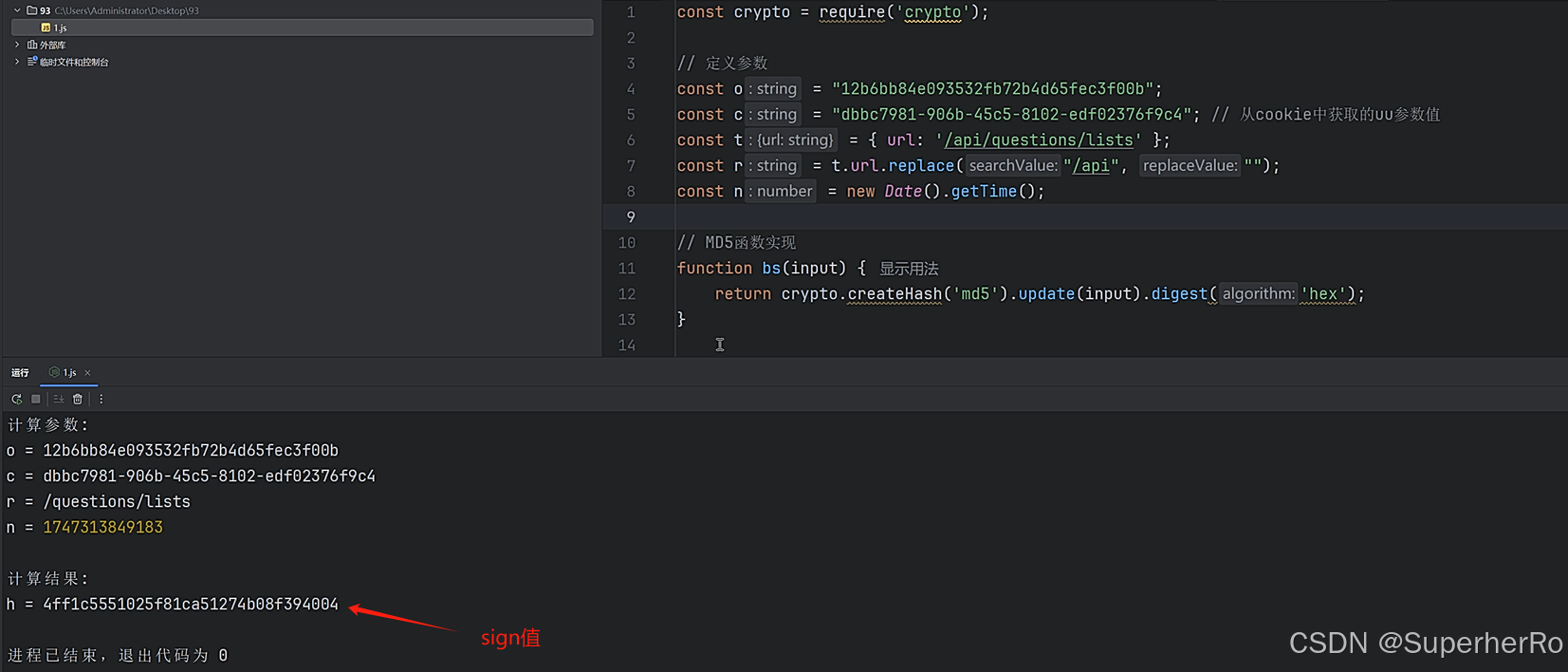

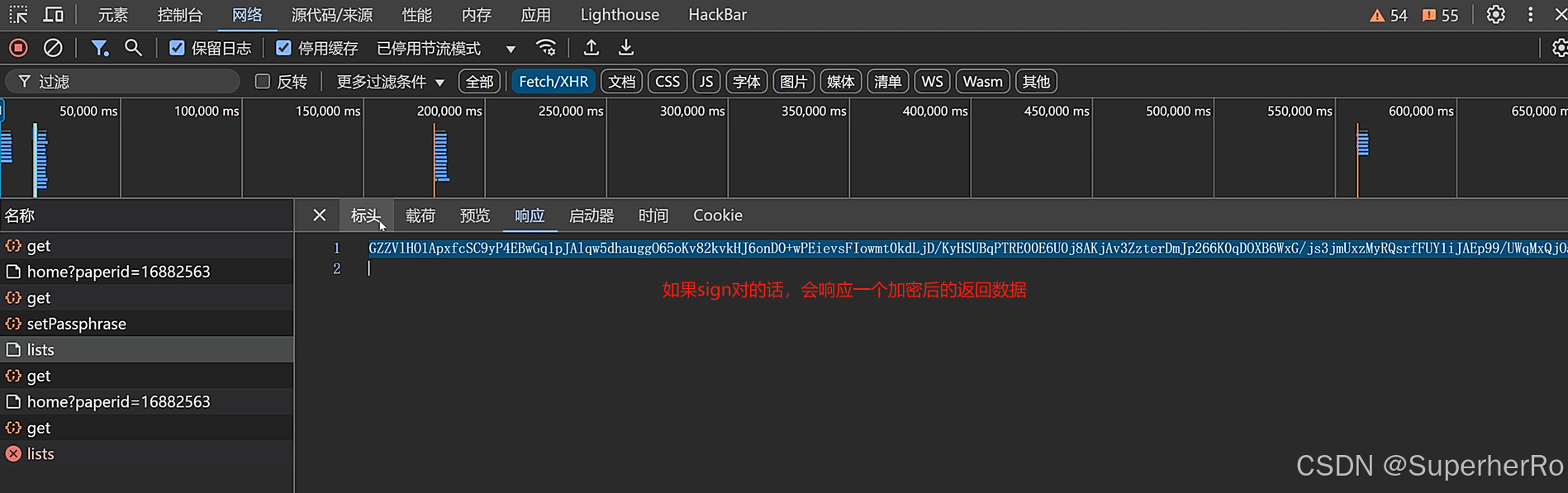

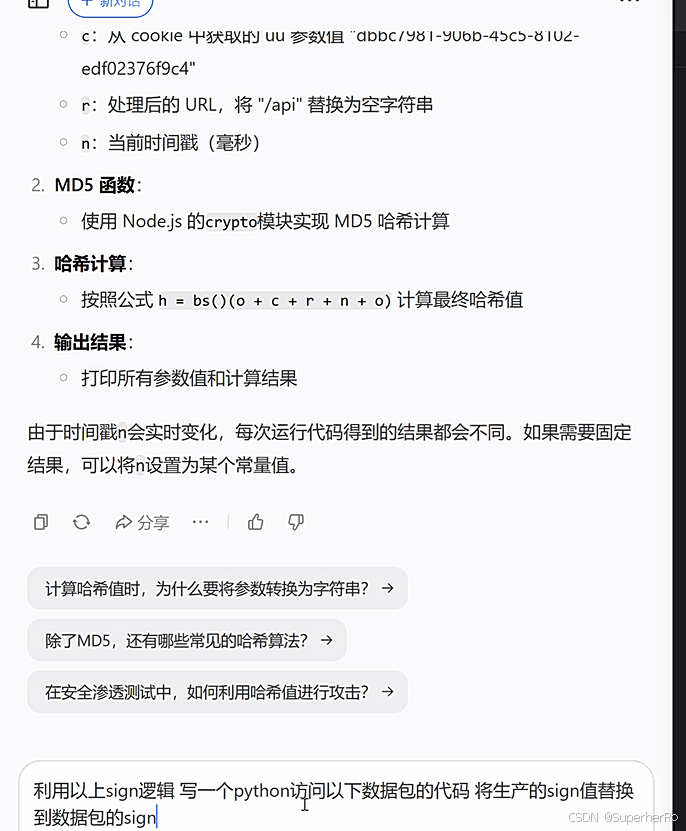

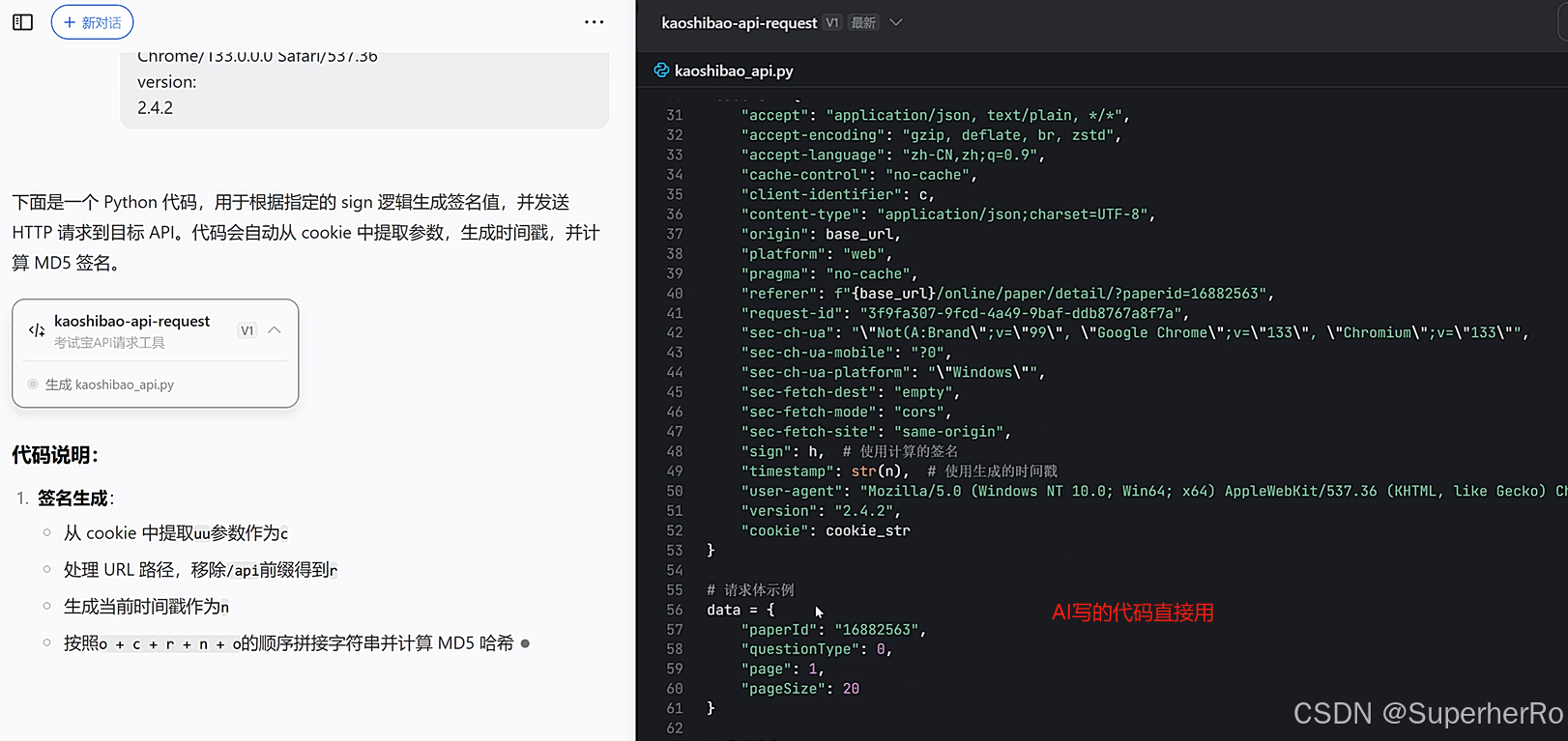

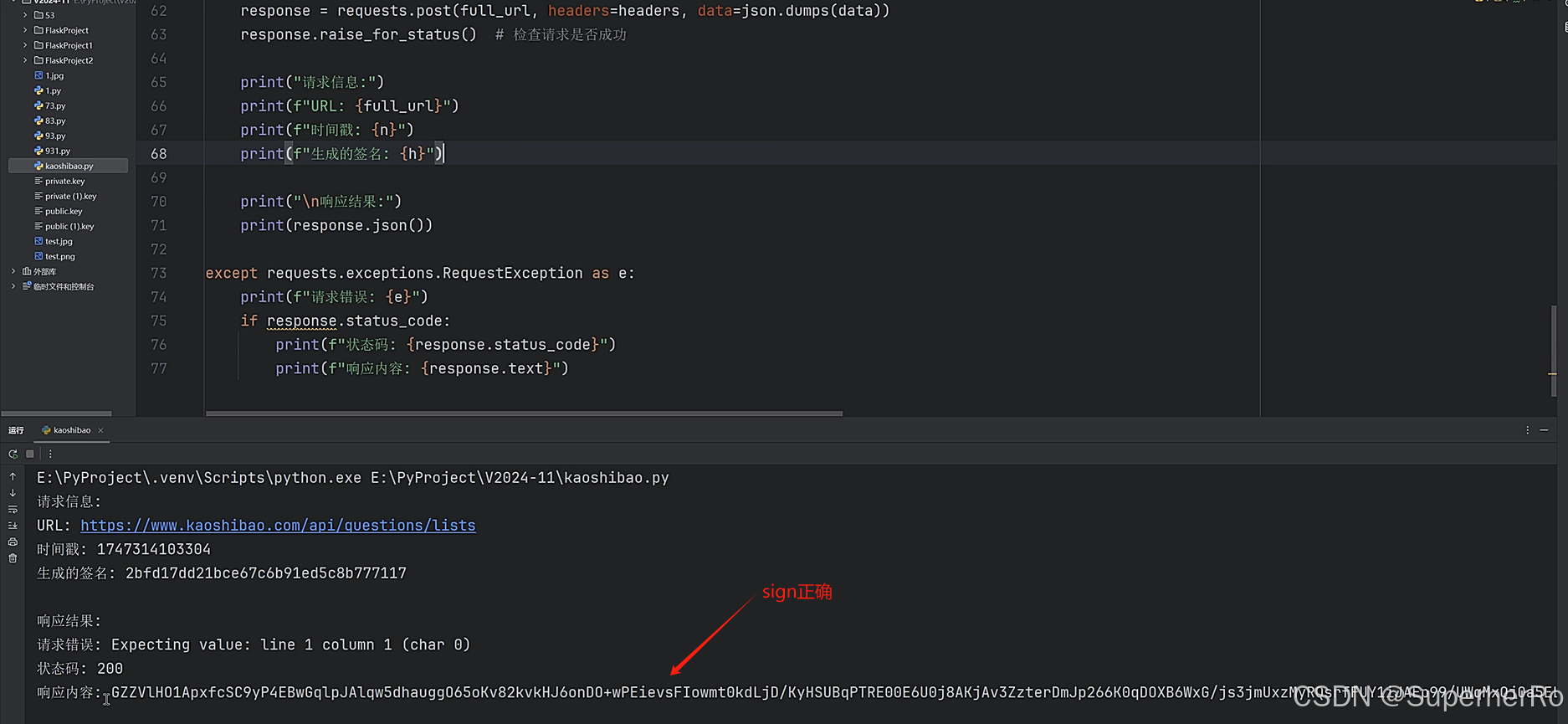

3、验证sign逻辑(配合AI发包)

由于有时间戳的关系,sign每时每刻都在变化,这里可以尝试利用python去替换sign,看是否能获取到加密后的数据。

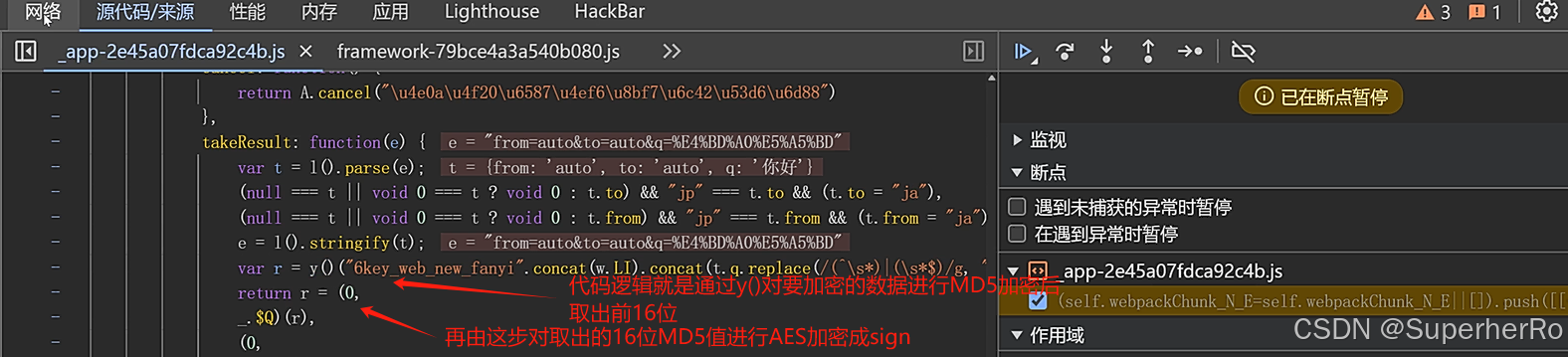

案例3-算法逆向绕过

测试地址:https://www.iciba.com/

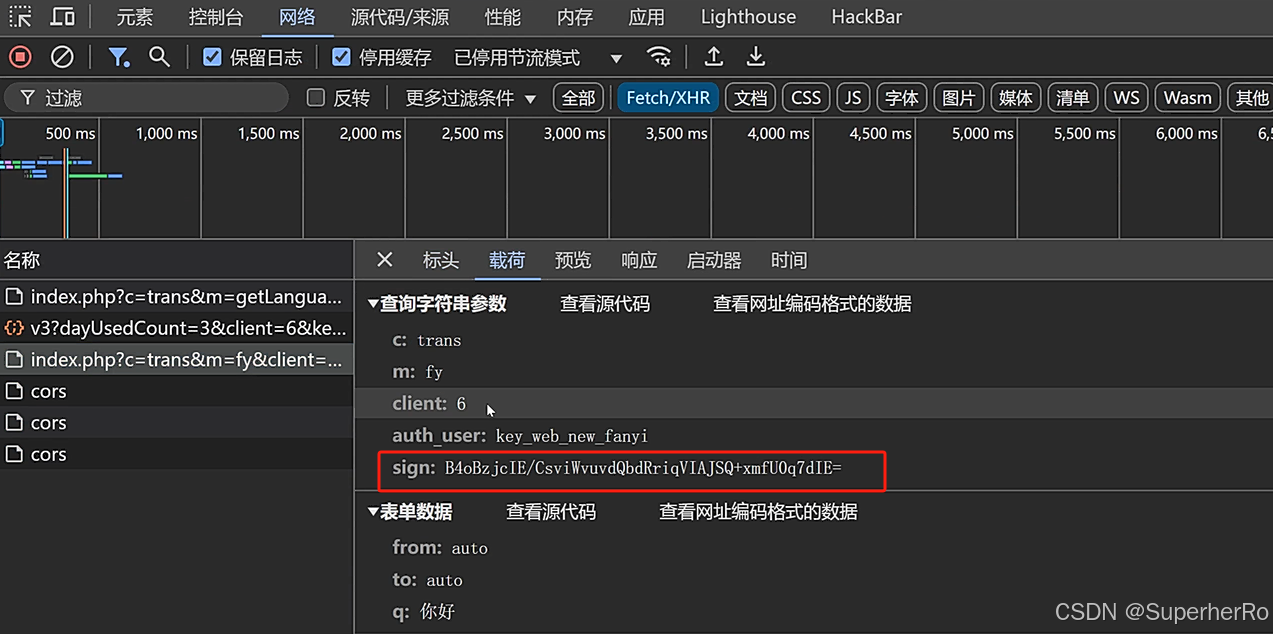

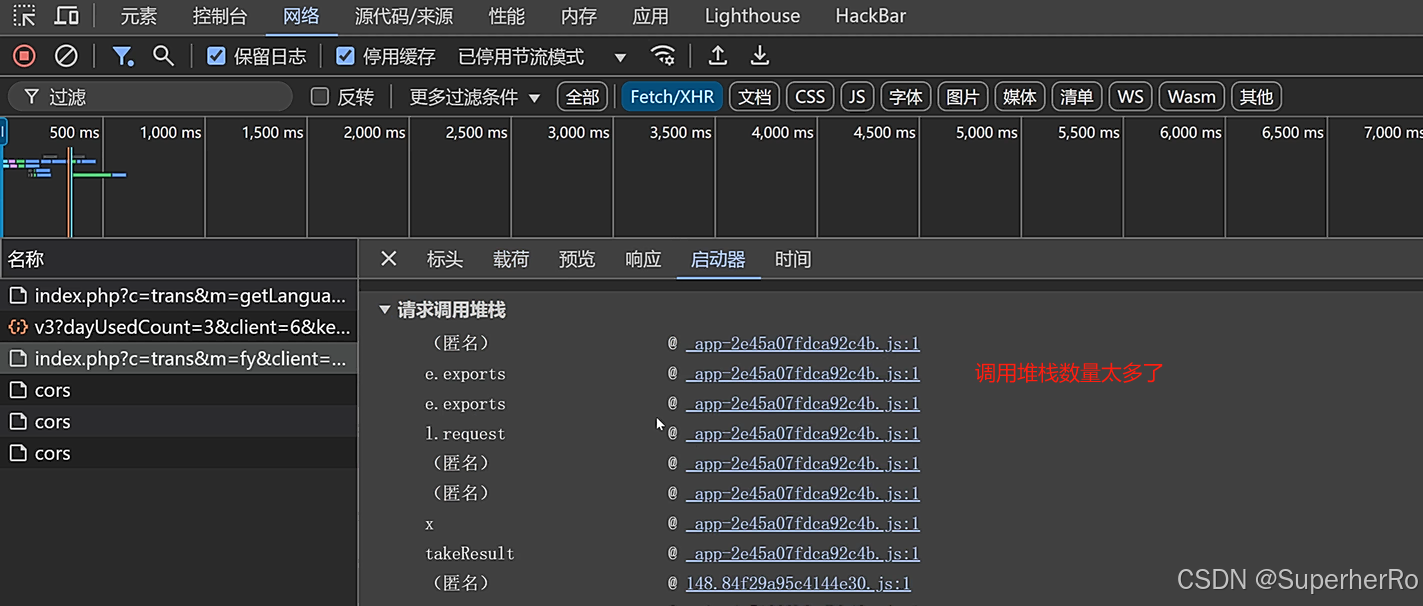

0、入口

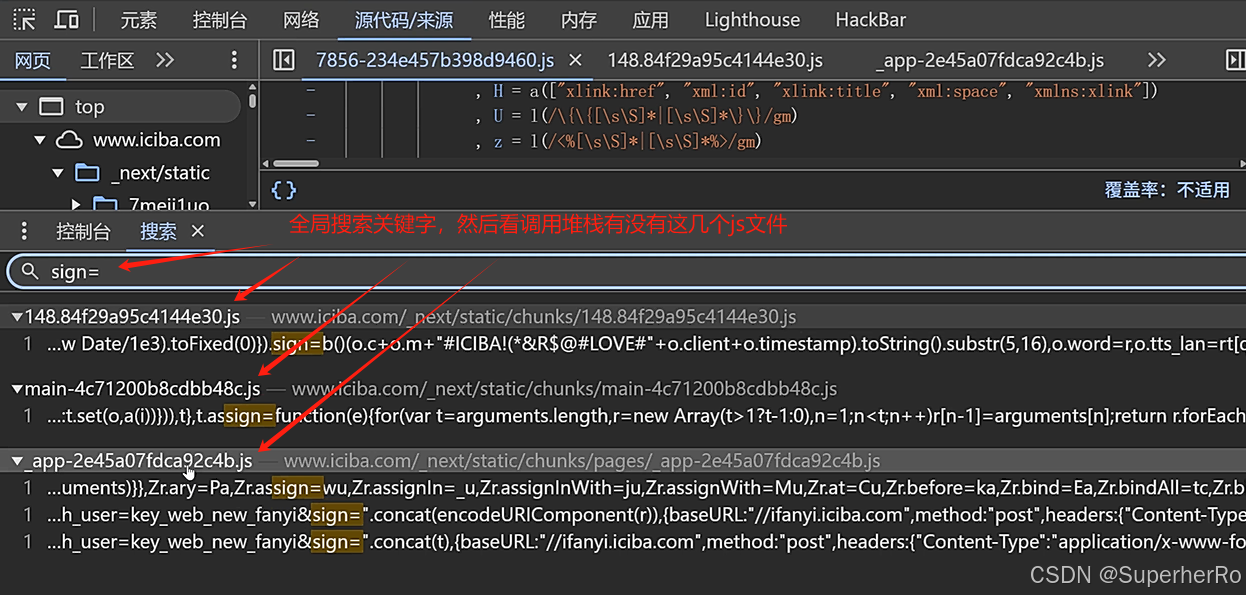

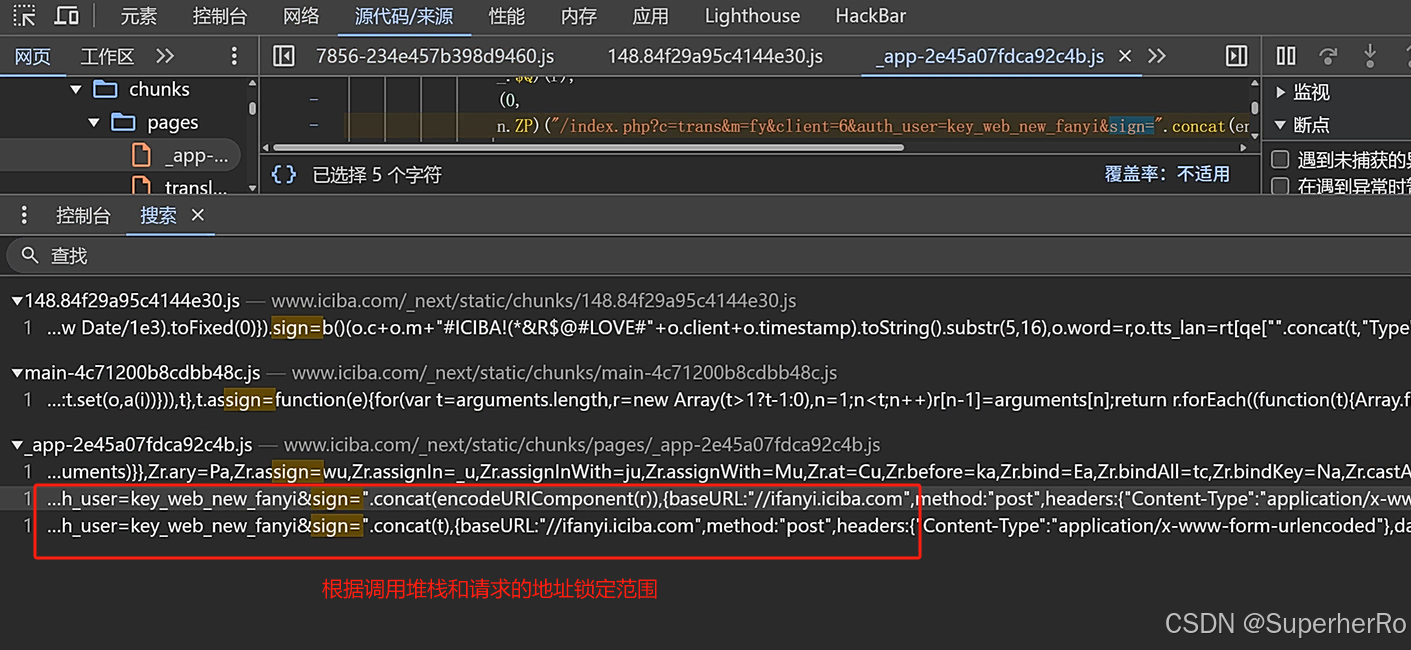

根据URL参数名,全局搜索sign=

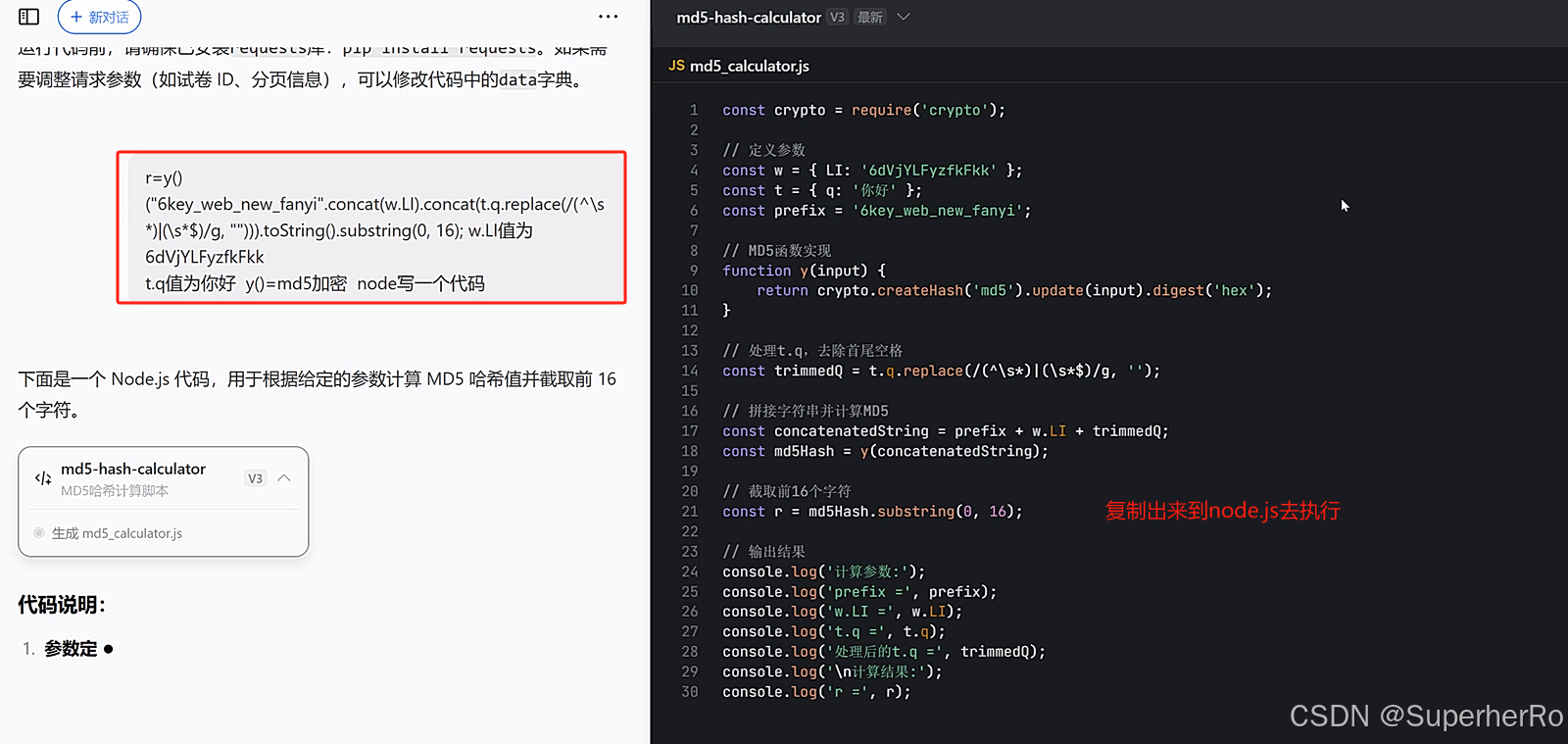

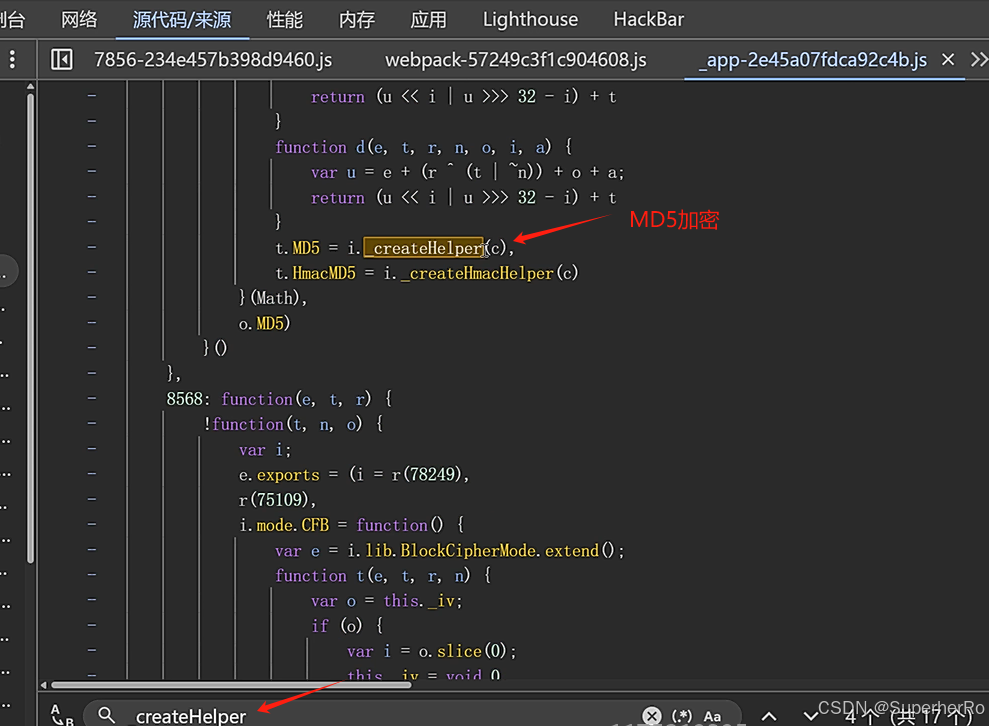

1、MD5算法

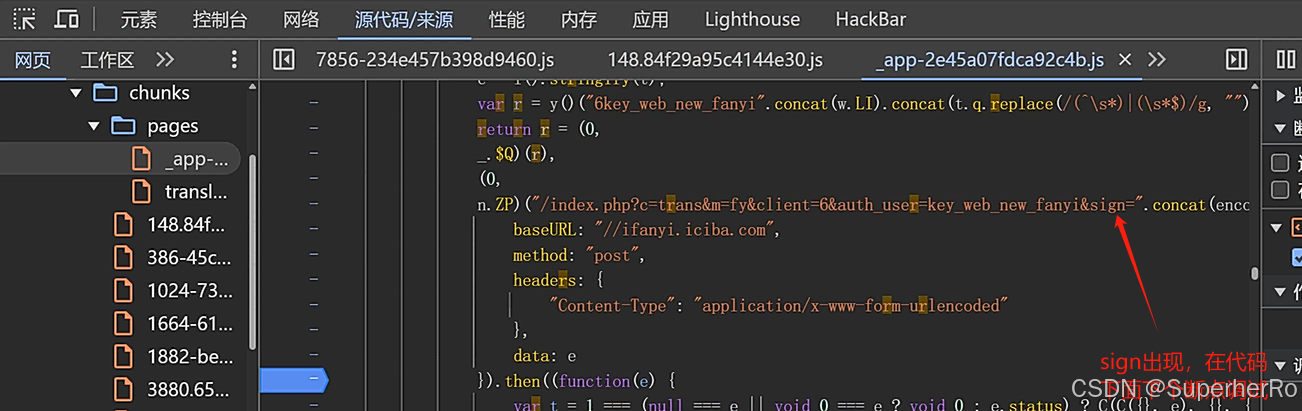

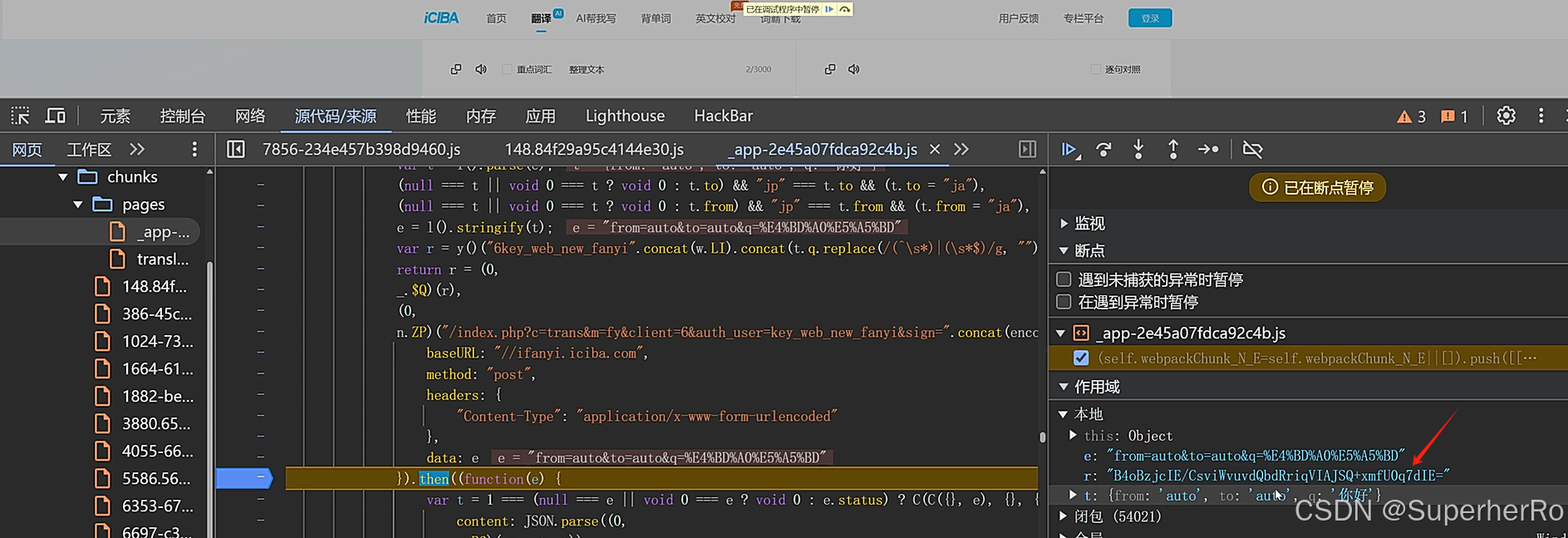

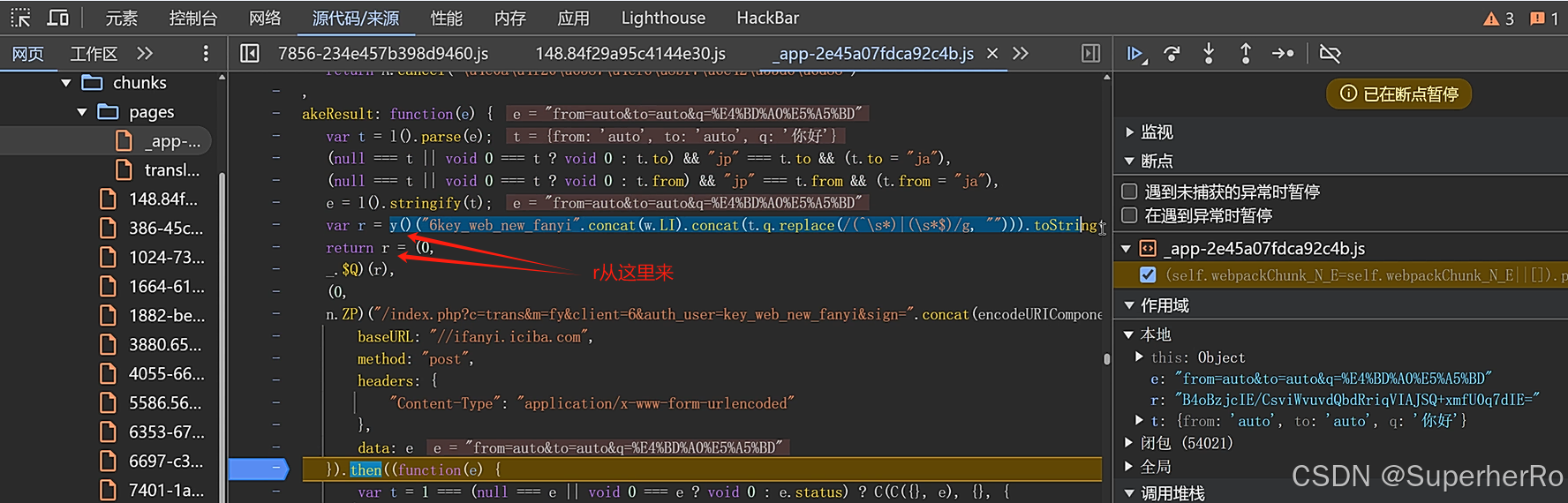

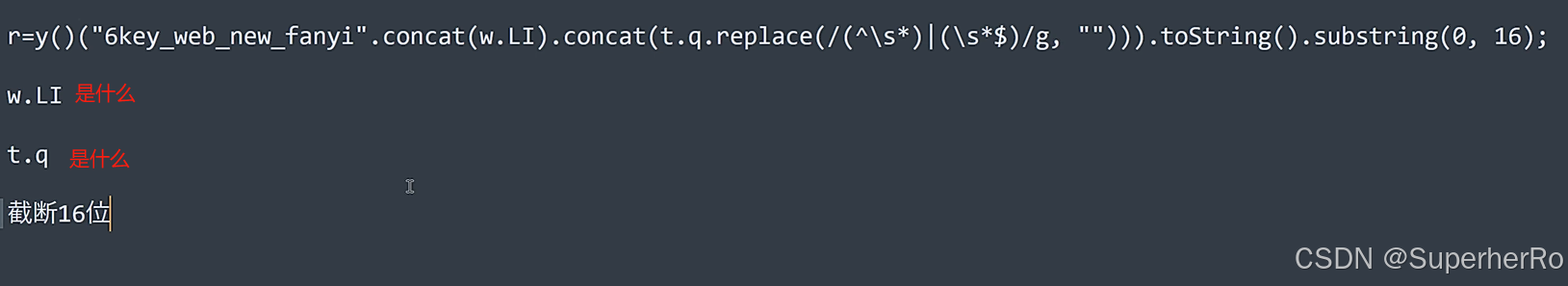

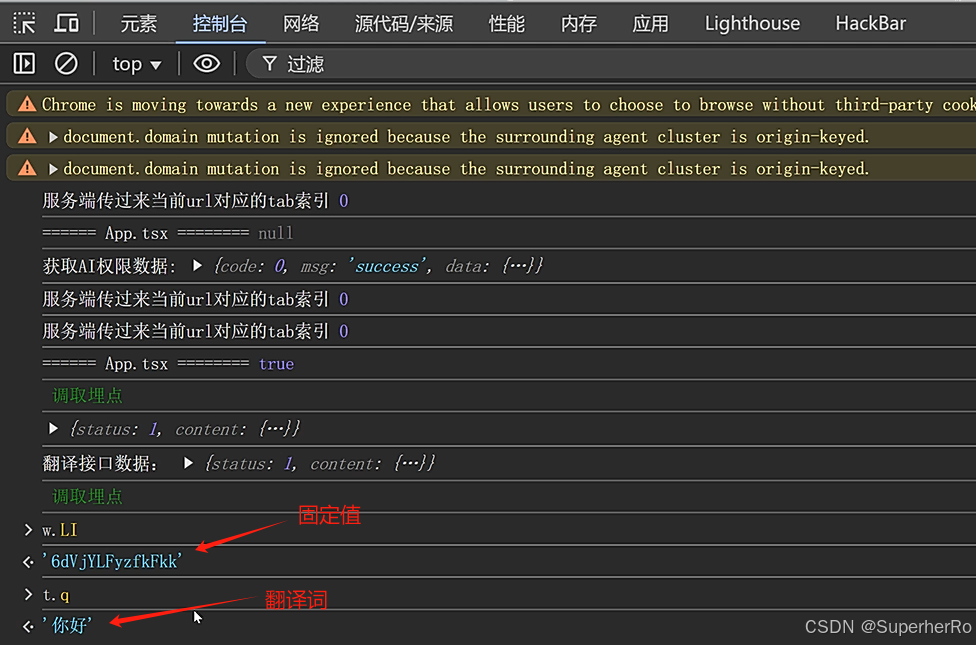

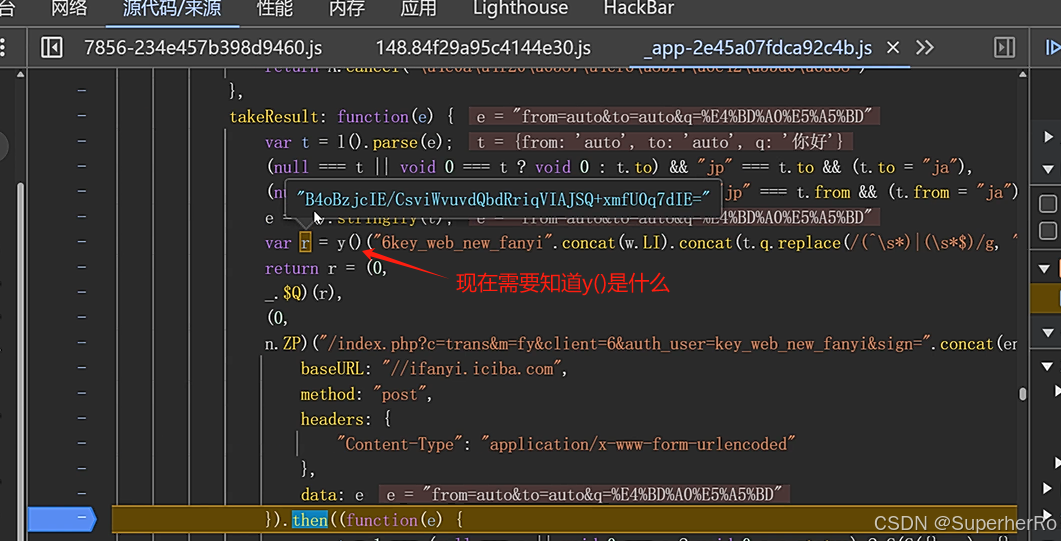

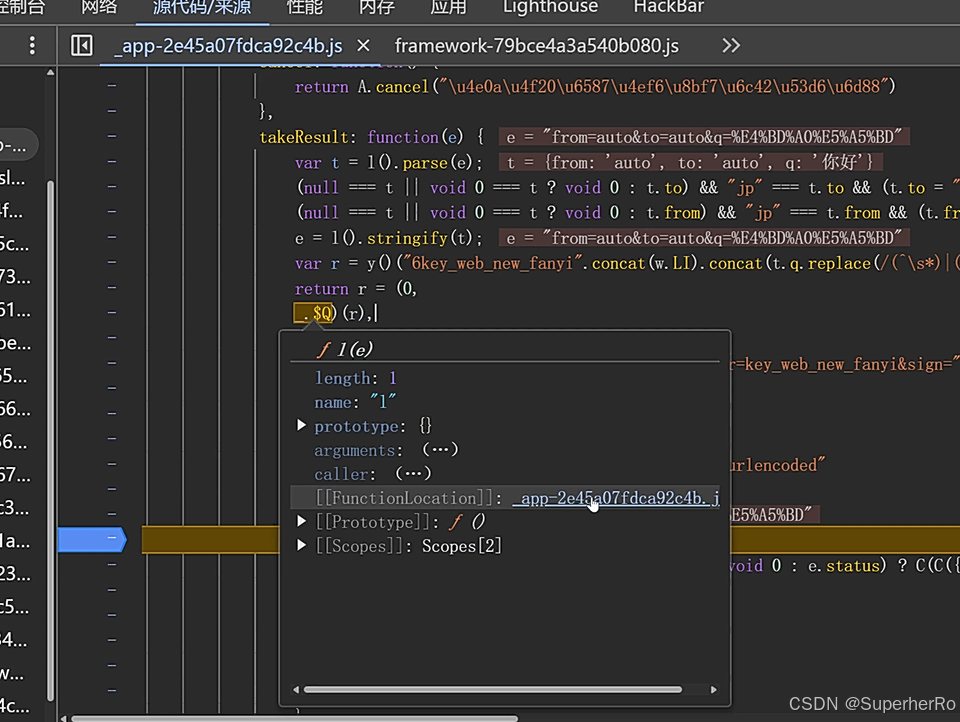

r=y()("6key_web_new_fanyi".concat(w.LI).concat(t.q.replace(/(^\s*)|(\s*$)/g, ""))).toString().substring(0, 16);

固定w.LI=6dVjYLFyzfkFkk t.q翻译词

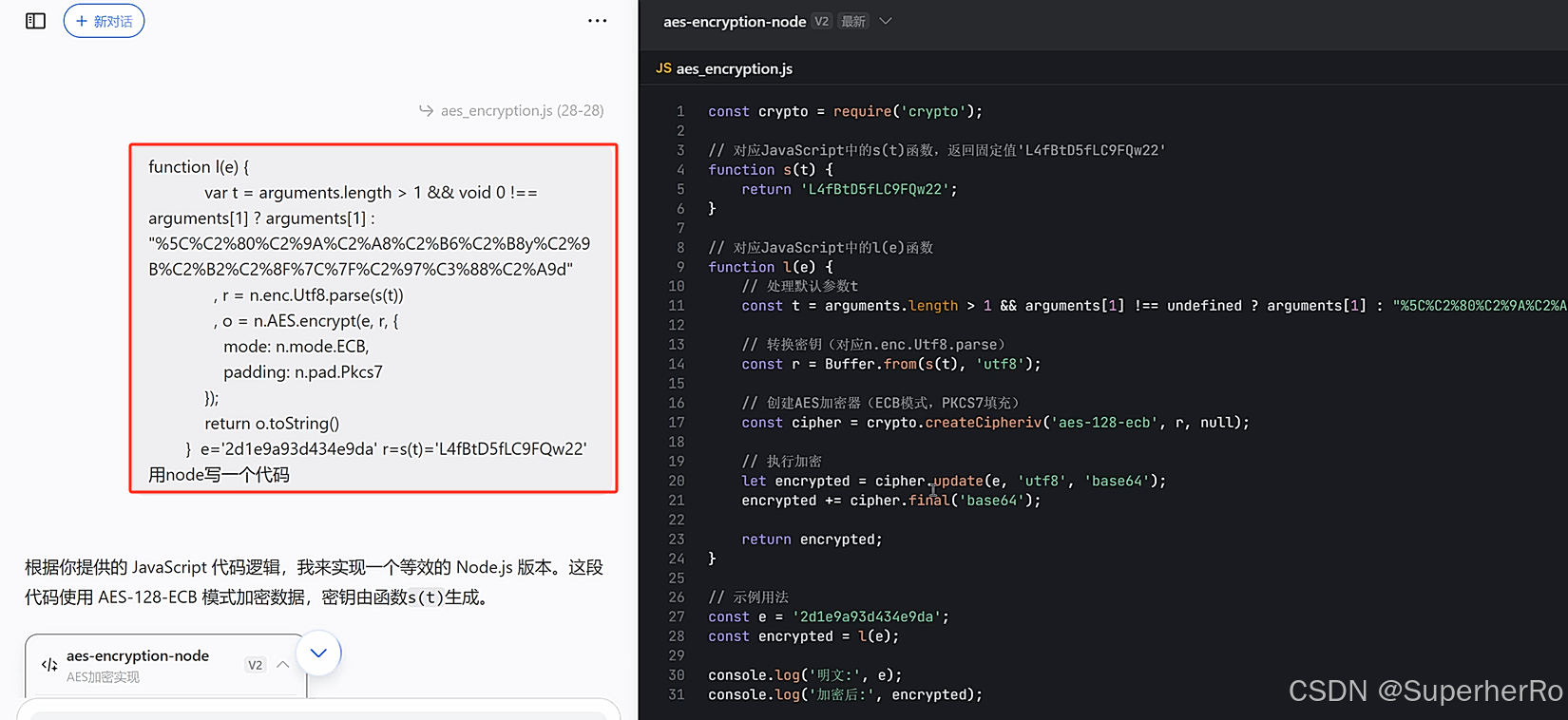

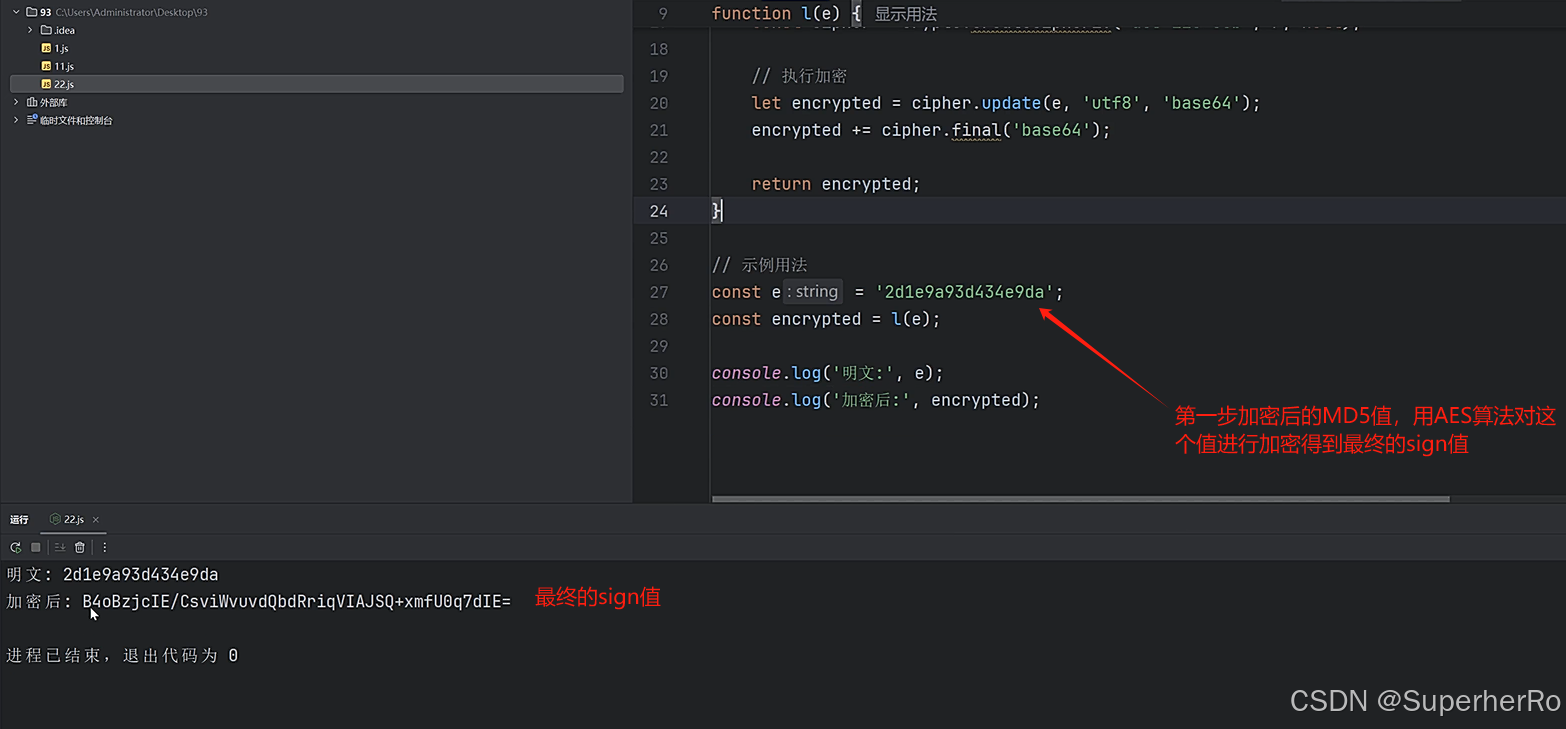

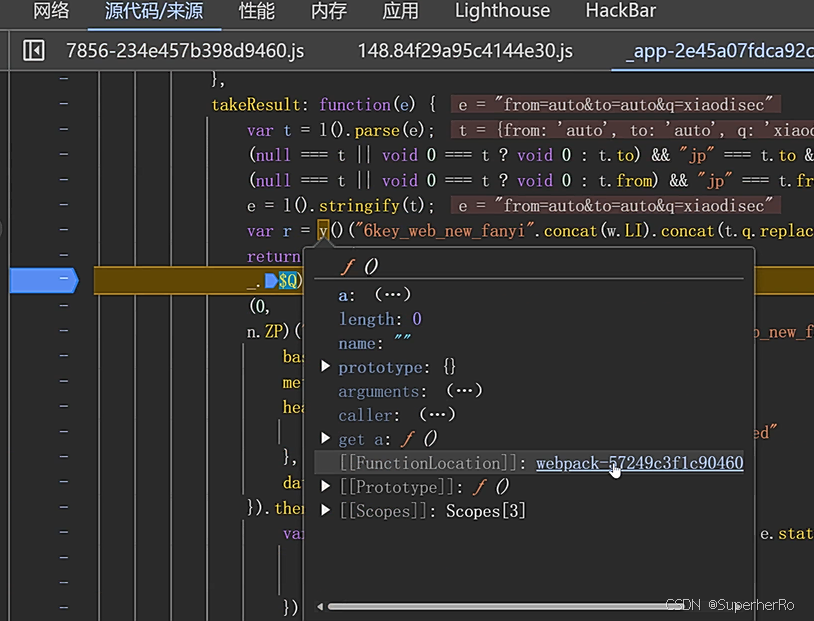

2、$Q

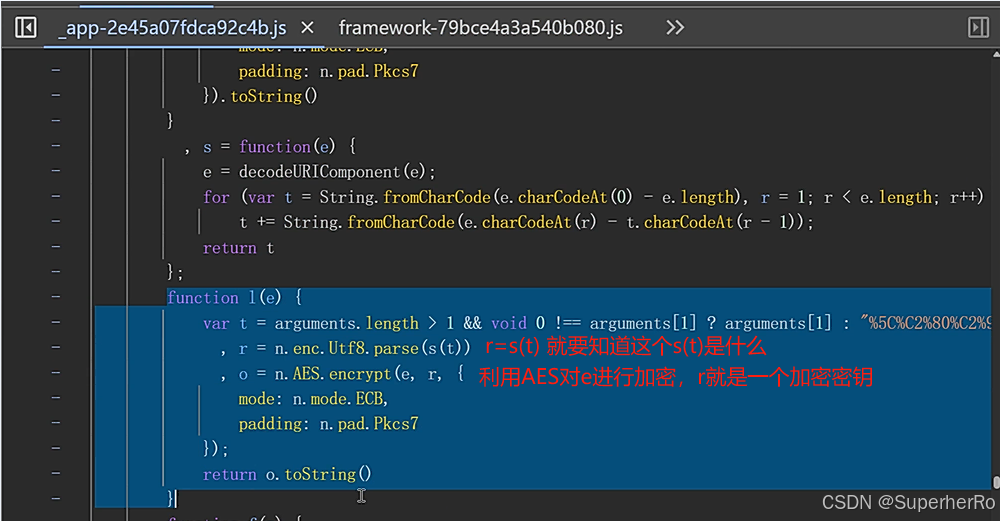

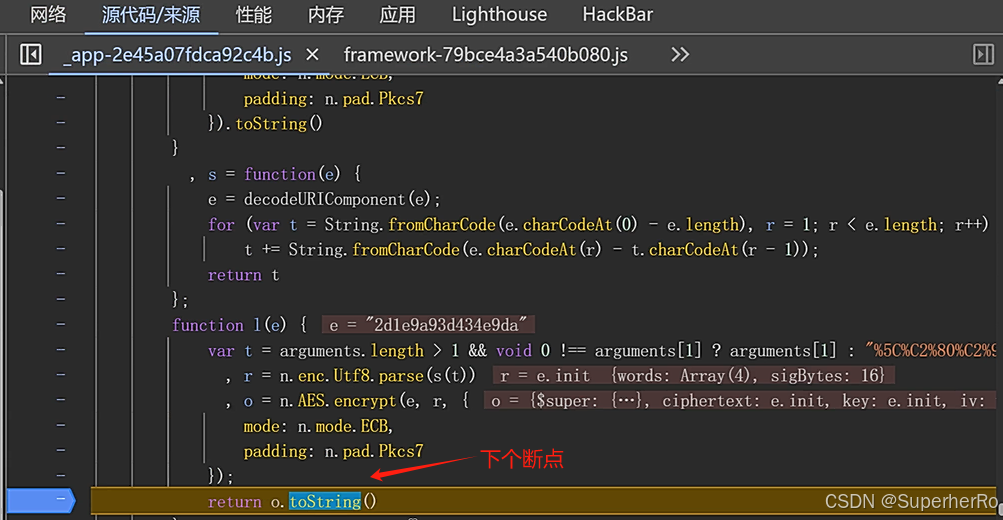

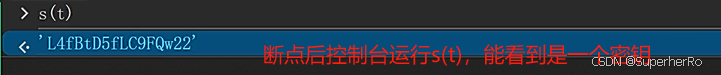

找密钥 r = s(t)=L4fBtD5fLC9FQw22

function l(e) {var t = ......., r = n.enc.Utf8.parse(s(t)), o = n.AES.encrypt(e, r, {

mode: n.mode.ECB,

padding: n.pad.Pkcs7});return o.toString()}

3、验证sign逻辑