Windows驱动开发与双机调试环境[驱动开发环境配置高阶]

目录

🏗️ 1. 驱动开发与双机调试概述

🔧 驱动开发的高风险性

🔍 双机调试环境的必要性

📚 2. PE文件结构与加密壳在驱动开发中的关联

🔧 PE文件结构详解

🏠 2.1 DOS头(IMAGE_DOS_HEADER)

🏛️ 2.2 PE头(IMAGE_NT_HEADERS)

🛋️ 2.3 区段表(IMAGE_SECTION_HEADER)

📦 2.4 区段数据

📋 2.5 数据目录(DataDirectory)

🔗 加密壳与PE结构的结合

🛠️ 3. 双机调试环境配置与WinDbg使用

🔧 双机调试环境概述

📥 3.1 WDK与WinDbg安装

🔌 3.2 配置双机调试

🖥️ 3.3 WinDbg界面与操作

🧪 4. 驱动开发与调试实战

🔧 4.1 驱动开发流程

🔍 4.2 调试驱动

🔐 5. 加密壳在驱动开发中的实现

🔧 5.1 加密壳原理

🔍 5.2 MFC实现加壳工具

🛡️ 5.3 壳代码实现

🚀 6. WinDbg常用调试命令

📋 6.1 调试命令列表

🆕 6.2 调试优化技巧

🌈 7. 壳分类与免杀技术

🔧 7.1 壳分类

🔍 7.2 免杀技术

🖥️ 8. Windows与Linux加壳差异

📖 9. 总结与逻辑整合

🏗️ 1. 驱动开发与双机调试概述

🔧 驱动开发的高风险性

专业术语解释: Windows驱动程序运行在内核态(Ring 0),拥有最高权限,直接操作硬件和系统资源。错误代码可能导致蓝屏(BSOD)、数据丢失或安全漏洞。由于内核态无法直接使用用户态调试工具(如Visual Studio Debugger),需要专门的双机调试环境来捕获实时信息、分析崩溃和优化性能。

通俗易懂解释: 驱动程序像操作系统的“大脑”,权限很高,但出错就像“脑溢血”,可能让系统崩溃。普通调试工具对内核不管用,所以需要双机调试,像在两台电脑上分工:一台跑程序,一台盯着找问题。

知识点细化:

-

内核态 vs 用户态:

-

内核态:运行在Ring 0,访问所有硬件和内存,直接与内核交互。

-

用户态:运行在Ring 3,权限受限,通过API间接访问内核。

-

驱动错误(如空指针、越界访问)可能导致系统异常(如IRQL_NOT_LESS_OR_EQUAL)。

-

-

调试挑战:

-

内核态调试需要捕获低级信息(如寄存器、调用栈)。

-

传统工具(如GDB)无法直接调试内核,需专用工具如WinDbg。

-

-

风险示例:

-

驱动中的未初始化指针可能导致访问无效内存,触发蓝屏。

-

同步问题(如锁竞争)可能导致死锁或性能瓶颈。

-

🔍 双机调试环境的必要性

专业术语解释: 双机调试通过两台计算机(主机Host和目标机Target)分离开发与调试环境。主机运行WinDbg,目标机运行驱动程序,通过串口、USB或网络(如命名管道)连接,捕获内核日志、调用栈和崩溃信息。隔离确保主机稳定,目标机崩溃不影响开发。

通俗易懂解释: 双机调试像医生和病人:医生(主机)用显微镜(WinDbg)观察病人(目标机)的运行情况,病人出问题不会影响医生工作,能实时看到问题、快速修复。

优势细化:

-

隔离性:目标机崩溃不影响主机,保护开发环境。

-

实时性:捕获内核态的寄存器、堆栈和日志,定位问题。

-

快速迭代:支持快速加载/卸载驱动,缩短开发周期。

-

硬件交互:模拟硬件行为,验证驱动与设备的交互。

-

性能分析:监控驱动的执行时间、资源占用,优化代码。

📚 2. PE文件结构与加密壳在驱动开发中的关联

🔧 PE文件结构详解

专业术语解释: Portable Executable (PE) 是Windows可执行文件(.exe、.sys、.dll)的标准格式,驱动程序(.sys)也遵循PE结构。壳通过加密、压缩或混淆封装PE文件,防止逆向工程或反病毒检测。以下细化PE结构的每个字段、计算方式及与壳的关联。

通俗易懂解释: PE文件像房子的蓝图,告诉系统怎么运行程序(包括驱动)。壳是给房子加的“隐形斗篷”,保护代码不被偷看或杀毒软件发现。

🏠 2.1 DOS头(IMAGE_DOS_HEADER)

-

结构:64字节,包含MS-DOS兼容信息,引导加载器定位PE头。

-

字段详解:

-

e_magic(2字节):标识“MZ”(0x5A4D),确认可执行文件。 -

e_lfanew(4字节):偏移到PE头(IMAGE_NT_HEADERS),通常在0x3C。 -

其他字段(如

e_cblp、e_cp):DOS兼容,现代PE文件少用。

-

-

计算:

e_lfanew指向PE头的Signature,偏移为文件开头+e_lfanew。 -

壳的关联:

-

壳工具读取

e_lfanew定位PE头。 -

驱动开发中,.sys文件的DOS头保持不变,确保加载兼容性。

-

🏛️ 2.2 PE头(IMAGE_NT_HEADERS)

-

结构:包含

Signature、FileHeader和OptionalHeader。 -

字段详解:

-

Signature(4字节):标识“PE\0\0”(0x00004550)。

-

FileHeader(20字节,

IMAGE_FILE_HEADER):-

Machine:目标架构(0x014C for x86,0x8664 for x64)。 -

NumberOfSections:区段数,决定区段表大小。 -

Characteristics:属性,如IMAGE_FILE_EXECUTABLE_IMAGE(可执行)、IMAGE_FILE_SYSTEM(驱动)。

-

-

OptionalHeader(x86: 224字节,x64: 240字节):

-

Magic:0x10B(PE32)、0x20B(PE32+)。 -

AddressOfEntryPoint:入口点RVA,驱动指向DriverEntry。 -

ImageBase:首选加载基址(如0x10000000)。 -

SectionAlignment:内存对齐(0x1000)。 -

FileAlignment:文件对齐(0x200)。 -

SizeOfImage:内存映像大小,包含所有区段。 -

DataDirectory:16项数组,指向导入表、重定位表等。

-

-

-

计算:

-

SizeOfImage:所有区段的VirtualSize(按SectionAlignment对齐)+SizeOfHeaders。 -

AddressOfEntryPoint:驱动的DriverEntry函数RVA。

-

-

壳的关联:

-

壳修改

AddressOfEntryPoint指向.stub区段。 -

驱动加壳需确保

Characteristics包含IMAGE_FILE_SYSTEM。

-

🛋️ 2.3 区段表(IMAGE_SECTION_HEADER)

-

结构:每个区段40字节,

NumberOfSections决定数量。 -

字段详解:

-

Name(8字节):如.text、.data、.rsrc。 -

VirtualSize:内存中未对齐大小。 -

VirtualAddress:内存RVA,按SectionAlignment对齐。 -

SizeOfRawData:文件中大小,按FileAlignment对齐。 -

PointerToRawData:文件偏移。 -

Characteristics:权限,如IMAGE_SCN_MEM_EXECUTE(可执行)。

-

-

常见区段:

-

.text:驱动代码(如DriverEntry),可执行。 -

.data:全局变量,可读写。 -

.rdata:只读数据,如导入表。 -

.reloc:重定位表,驱动加载时调整地址。

-

-

壳的关联:

-

添加

.stub区段,存放壳代码。 -

加密

.text段,修改PointerToRawData数据。 -

更新

SizeOfImage和NumberOfSections。

-

📦 2.4 区段数据

-

内容:存储代码、数据或资源,映射到

VirtualAddress。 -

壳的关联:

-

.text段加密,壳代码在.stub中解密。 -

驱动的

.text包含DriverEntry,壳需确保解密后正确执行。

-

📋 2.5 数据目录(DataDirectory)

-

结构:16×8字节数组,指向导入表、导出表等。

-

主要目录:

-

IMAGE_DIRECTORY_ENTRY_IMPORT:驱动依赖的API。 -

IMAGE_DIRECTORY_ENTRY_BASERELOC:重定位表。

-

-

壳的关联:

-

调整导入表(IAT),支持动态加载API。

-

驱动加壳需保留

IMAGE_DIRECTORY_ENTRY_BASERELOC。

-

🔗 加密壳与PE结构的结合

专业术语解释: 加密壳通过加密.text段、添加.stub区段、修改AddressOfEntryPoint、运行时解密和跳转,保护驱动代码。驱动开发中,壳可防止逆向工程(如分析DriverEntry)或规避杀毒软件。

通俗易懂解释: 壳把驱动的“大脑”(代码)锁起来,藏“钥匙”(壳代码)在安保室,改门指向安保室,运行时解锁后跳回DriverEntry。

实现步骤:

-

加密.text段:用XOR或AES加密

PointerToRawData数据。 -

添加.stub区段:设置可执行权限,存放壳代码。

-

修改入口点:指向

.stub的VirtualAddress。 -

运行时解密:壳代码解密

.text,恢复DriverEntry。 -

跳转:跳回原始

AddressOfEntryPoint。

驱动开发中的应用:

-

保护知识产权:防止驱动代码被逆向。

-

免杀:规避杀毒软件检测,隐藏特征码。

-

调试对抗:添加反调试逻辑,增加逆向难度。

新增知识点:

-

壳代码性能优化:减少解密指令,降低驱动加载延迟。

-

脱壳对抗:插入花指令(如NOP、假跳转),干扰静态分析。

-

驱动特定性:壳需兼容驱动的

DRIVER_OBJECT和IRQL级别。

PE文件结构与壳逻辑图

[PE结构]

├── DOS头

│ ├── e_magic (MZ, 0x5A4D)

│ └── e_lfanew (PE头偏移)

├── PE头

│ ├── Signature (PE\0\0)

│ ├── FileHeader (Machine, NumberOfSections)

│ └── OptionalHeader (AddressOfEntryPoint, ImageBase, DataDirectory)

├── 区段表

│ ├── .text (DriverEntry代码)

│ ├── .data (全局变量)

│ └── .stub (壳代码)

└── 区段数据

[壳操作]

├── 加密.text段

├── 添加.stub区段

├── 修改AddressOfEntryPoint

├── 运行时解密

└── 跳转DriverEntry🛠️ 3. 双机调试环境配置与WinDbg使用

🔧 双机调试环境概述

专业术语解释: 双机调试通过主机(运行WinDbg)和目标机(运行驱动)分离调试环境,使用串口、USB或命名管道连接。WinDbg捕获目标机的内核状态(如寄存器、调用栈),支持断点、内存检查和崩溃分析。

通俗易懂解释: 主机像“监控室”,目标机像“实验室”。监控室用WinDbg看实验室的驱动运行,随时暂停、检查、修复问题。

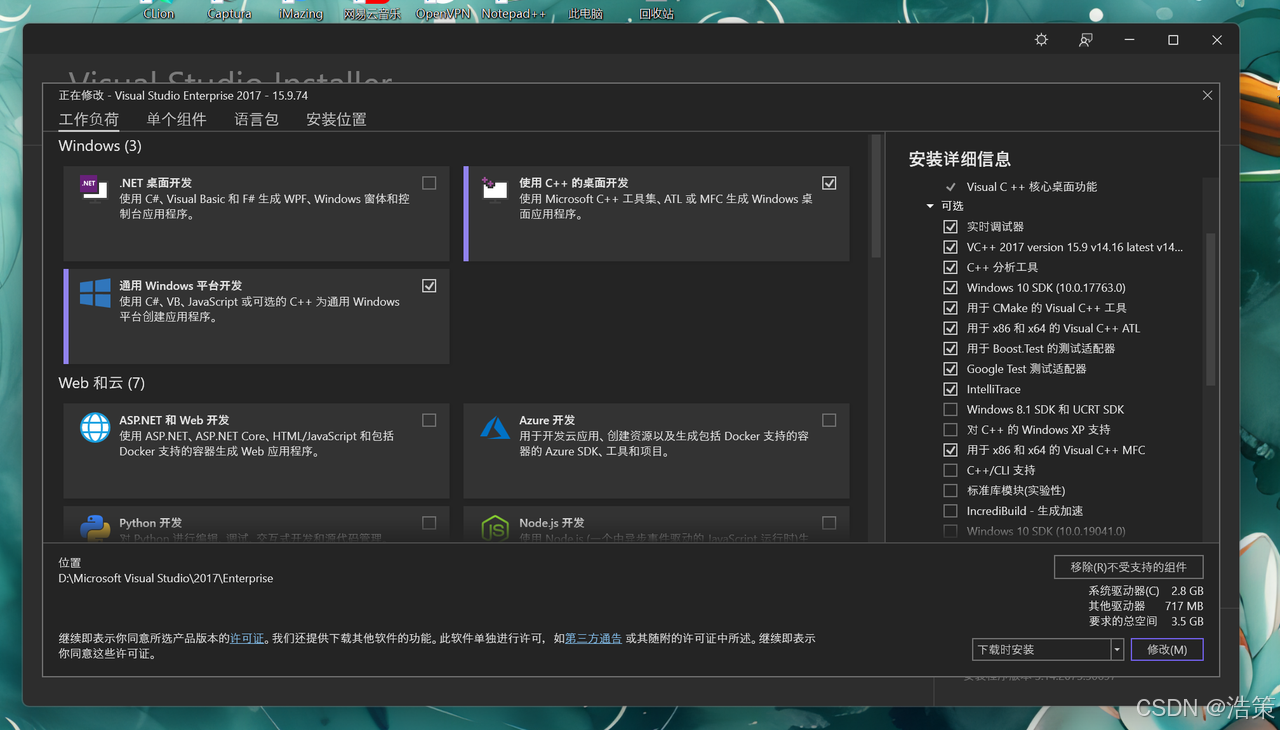

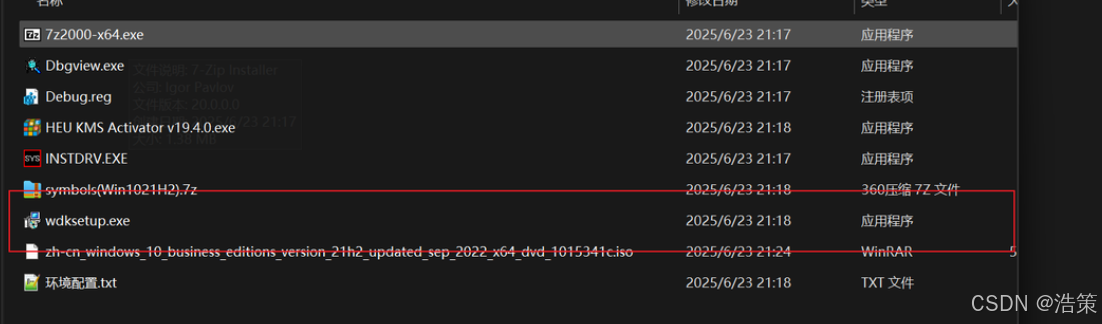

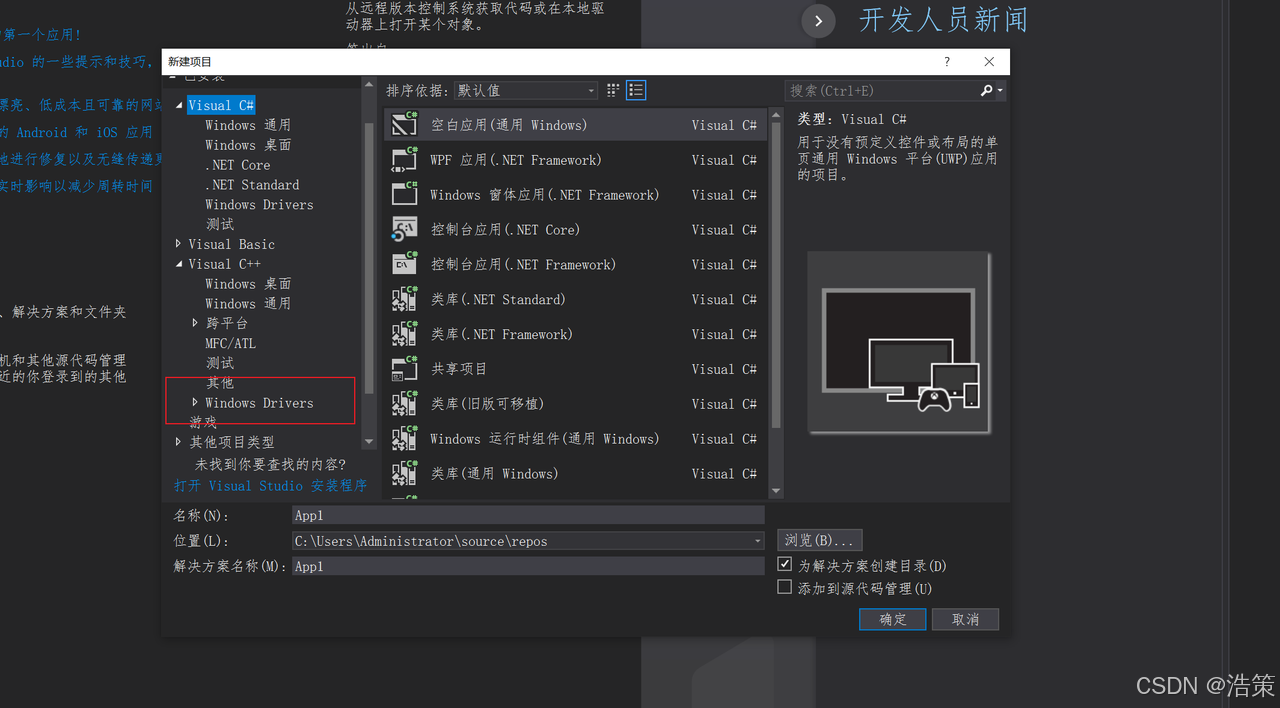

📥 3.1 WDK与WinDbg安装

步骤:

-

下载WDK:

-

访问Microsoft官网,下载最新WDK(如10.0.26100.1,支持Windows 11)。

-

选择MSI或NuGet包,需匹配SDK版本。

-

-

安装WDK:

-

默认路径:

C:\Program Files (x86)\Windows Kits\10. -

勾选Debugging Tools(包含WinDbg)。

-

-

验证安装:

-

创建KMDF驱动项目,编译成功则WDK正常。

-

-

安装WinDbg:

-

默认安装在

C:\Program Files (x86)\Windows Kits\10\Debuggers\x64(或x86)。 -

包含

windbg.exe、kd.exe等工具。

-

新增知识点:

-

WDK版本匹配:确保WDK与SDK版本一致(如10.0.26100.0),避免编译错误。

-

ARM64支持:WDK 10.0.26100.1支持ARM64驱动开发。

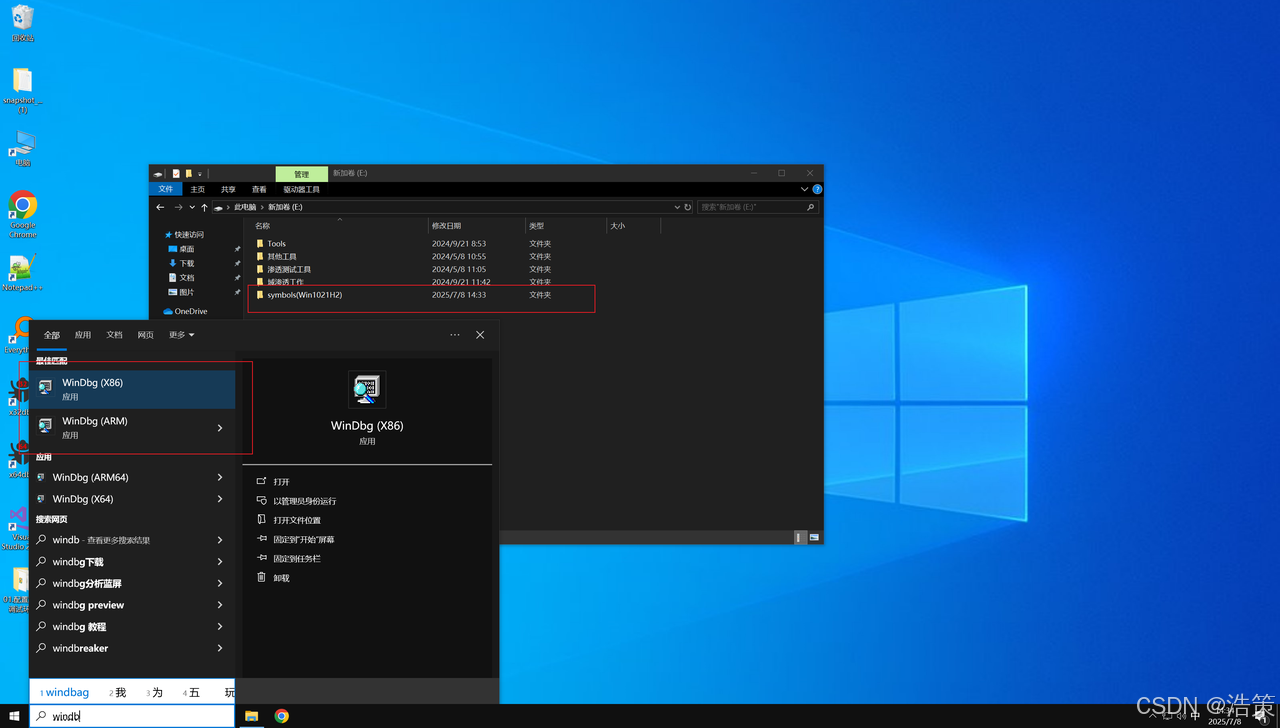

🔌 3.2 配置双机调试

步骤:

-

目标机配置:

-

启用调试:

bcdedit /debug on。 -

设置调试端口:

bcdedit /dbgsettings serial debugport:1 baudrate:115200(串口)或bcdedit /dbgsettings net hostip:<host_ip> port:<port>(网络)。 -

重启目标机:

shutdown /r /t 0.

-

-

主机配置(WinDbg):

-

启动命令:

"C:\Program Files (x86)\Windows Kits\10\Debuggers\x64\windbg.exe" -y srv*E:\symbols(Win1021H2)*https://msdl.microsoft.com/download/symbols -b -k com:port=\\.\pipe\com_1,baud=115200,pipe -

参数说明:

-

-y:符号路径,缓存到E:\symbols(Win1021H2)。 -

-b:初始断点。 -

-k:连接方式,com:port=\\.\pipe\com_1,baud=115200,pipe表示命名管道。

-

-

-

符号配置:

-

创建符号文件夹:

E:\symbols(Win1021H2)。 -

设置路径:

.sympath srv*E:\symbols(Win1021H2)*https://msdl.microsoft.com/download/symbols. -

验证:

.reload和lm检查符号加载。

-

-

虚拟机配置(VMware/VirtualBox):

-

添加串口:

\\.\pipe\com_1,主机为服务端,目标机为客户端。 -

勾选“连接时启动连接”。

-

新增知识点:

-

符号路径优化:使用SSD存储符号文件,减少加载时间。

-

网络调试:比串口/管道更快,适合高带宽环境。

-

调试版系统:安装Windows调试版(带Checked Build),提供更多调试信息。

🖥️ 3.3 WinDbg界面与操作

-

命令窗口:输入命令(如

bp MyDriver!DriverEntry)。 -

寄存器视图:显示/修改寄存器(如

r eax=5)。 -

输出窗口:显示DbgPrint输出和日志。

-

快捷键:

-

F5:继续执行(g)。 -

F10:步过(p)。 -

F11:步入(t)。 -

Ctrl+Break:中断执行。

-

新增知识点:

-

WinDbgX:图形化版本,界面更友好,适合初学者。

-

鼠标捕获:VMware按

Ctrl+Alt,VirtualBox按Host+Home释放。

🧪 4. 驱动开发与调试实战

🔧 4.1 驱动开发流程

专业术语解释: Windows驱动基于WDK(Windows Driver Kit),使用KMDF(Kernel-Mode Driver Framework)或WDM(Windows Driver Model)开发。驱动程序包含DriverEntry(入口函数,初始化驱动)、DriverUnload(卸载函数)等。

通俗易懂解释: 驱动像设备的“翻译官”,告诉系统怎么和硬件沟通。开发驱动需要写代码、编译、加载到目标机,用WinDbg检查运行情况。

示例代码(简单驱动):

#include <ntddk.h> // 内核驱动头文件

// 卸载函数

VOID DriverUnload(PDRIVER_OBJECT DriverObject) {DbgPrint("DriverUnload!\r\n"); // 输出卸载信息

}

// 入口函数

NTSTATUS DriverEntry(PDRIVER_OBJECT DriverObject, PUNICODE_STRING RegistryPath) {DbgPrint("DriverEntry!\r\n"); // 输出初始化信息DriverObject->DriverUnload = DriverUnload; // 设置卸载函数return STATUS_SUCCESS; // 返回成功状态

}代码逻辑解释:

-

DriverEntry:驱动加载时调用,初始化

DRIVER_OBJECT,设置卸载函数。 -

DriverUnload:驱动卸载时调用,清理资源。

-

DbgPrint:输出调试信息,需设置

nt!Kd_DEFAULT_MASK显示。

🔍 4.2 调试驱动

步骤:

-

加载驱动:

-

使用

sc create和sc start加载驱动到目标机。 -

或通过WinDbg手动加载:

!drvobj MyDriver.

-

-

设置断点:

bu MyDriver!DriverEntry

-

在

DriverEntry设置断点,检查初始化逻辑。

-

-

启用调试输出:

ed nt!Kd_DEFAULT_MASK 0xF

-

设置

nt!Kd_DEFAULT_MASK为0xF,显示所有DbgPrint输出。

-

-

运行与分析:

-

g:继续执行。 -

k:查看调用栈。 -

!process 0 0:列出进程。

-

-

蓝屏分析:

-

加载转储文件:

windbg -z C:\Windows\MEMORY.DMP. -

分析:

!analyze -v.

-

新增知识点:

-

Driver Verifier:启用

verifier /standard /driver MyDriver.sys,检测驱动问题。 -

性能优化:使用

wt跟踪函数调用,分析瓶颈。 -

漏洞调试:设置数据断点(如

ba w4 nt!HalDispatchTable),监控内存修改。

🔐 5. 加密壳在驱动开发中的实现

🔧 5.1 加密壳原理

专业术语解释: 加密壳通过以下步骤保护驱动的.sys文件:

-

加密

.text段,防止静态分析。 -

添加

.stub区段,存放壳代码(解密、反调试、跳转)。 -

修改

AddressOfEntryPoint指向.stub。 -

运行时解密

.text,跳转到DriverEntry。

通俗易懂解释: 壳把驱动代码锁进“保险箱”,运行时用“钥匙”(壳代码)解锁,跳回DriverEntry。

🔍 5.2 MFC实现加壳工具

步骤:

-

创建MFC项目:

-

Visual Studio创建对话框项目,设计GUI(文件选择、密钥输入)。

-

配置VSCode编译:

tasks.json和launch.json。

-

-

实现加壳逻辑:

#include <afxwin.h> #include <windows.h> class CShellDlg : public CDialog { public:CShellDlg() : CDialog(IDD_DIALOG1) {}enum { IDD = IDD_DIALOG1 }; protected:virtual void DoDataExchange(CDataExchange* pDX) override {CDialog::DoDataExchange(pDX);DDX_Control(pDX, IDC_EDIT_FILE, m_editFile);}DECLARE_MESSAGE_MAP() public:CEdit m_editFile;afx_msg void OnBnClickedPack() {CString filePath;m_editFile.GetWindowText(filePath);HANDLE hFile = CreateFile(filePath, GENERIC_READ | GENERIC_WRITE, 0, NULL, OPEN_EXISTING, FILE_ATTRIBUTE_NORMAL, NULL);if (hFile == INVALID_HANDLE_VALUE) {AfxMessageBox(L"打开文件失败!");return;}DWORD fileSize = GetFileSize(hFile, NULL);BYTE* fileBuffer = new BYTE[fileSize + 0x1000];DWORD bytesRead;ReadFile(hFile, fileBuffer, fileSize, &bytesRead, NULL);PIMAGE_DOS_HEADER dosHeader = (PIMAGE_DOS_HEADER)fileBuffer;if (dosHeader->e_magic != IMAGE_DOS_SIGNATURE) {AfxMessageBox(L"无效的PE文件!");delete[] fileBuffer;CloseHandle(hFile);return;}PIMAGE_NT_HEADERS ntHeader = (PIMAGE_NT_HEADERS)(fileBuffer + dosHeader->e_lfanew);PIMAGE_SECTION_HEADER sectionHeader = IMAGE_FIRST_SECTION(ntHeader);for (int i = 0; i < ntHeader->FileHeader.NumberOfSections; i++) {if (strcmp((char*)sectionHeader[i].Name, ".text") == 0) {BYTE* sectionData = fileBuffer + sectionHeader[i].PointerToRawData;for (DWORD j = 0; j < sectionHeader[i].SizeOfRawData; j++) {sectionData[j] ^= 0x5A; // XOR加密}break;}}PIMAGE_SECTION_HEADER newSection = §ionHeader[ntHeader->FileHeader.NumberOfSections];strcpy((char*)newSection->Name, ".stub");newSection->VirtualAddress = sectionHeader[ntHeader->FileHeader.NumberOfSections - 1].VirtualAddress +sectionHeader[ntHeader->FileHeader.NumberOfSections - 1].Misc.VirtualSize;newSection->SizeOfRawData = 0x1000;newSection->PointerToRawData = fileSize;newSection->Characteristics = IMAGE_SCN_MEM_EXECUTE | IMAGE_SCN_MEM_READ | IMAGE_SCN_MEM_WRITE;ntHeader->FileHeader.NumberOfSections++;ntHeader->OptionalHeader.SizeOfImage += 0x1000;DWORD oldEntryPoint = ntHeader->OptionalHeader.AddressOfEntryPoint;ntHeader->OptionalHeader.AddressOfEntryPoint = newSection->VirtualAddress;BYTE shellCode[] = { 0x90, 0x90 }; // 占位壳代码WriteFile(hFile, fileBuffer, fileSize, &bytesRead, NULL);SetFilePointer(hFile, 0, NULL, FILE_END);WriteFile(hFile, shellCode, sizeof(shellCode), &bytesRead, NULL);CloseHandle(hFile);delete[] fileBuffer;AfxMessageBox(L"加壳完成!");} }; BEGIN_MESSAGE_MAP(CShellDlg, CDialog)ON_BN_CLICKED(IDC_BUTTON_PACK, &CShellDlg::OnBnClickedPack) END_MESSAGE_MAP()

新增知识点:

-

驱动壳的特殊性:壳代码需运行在内核态,调用

KeStackAttachProcess等API。 -

反调试:添加

IsDebuggerPresent或NtQueryInformationThread检测调试器。

🛡️ 5.3 壳代码实现

#include <windows.h>

extern "C" __declspec(dllexport) void ShellCode() {HMODULE hKernel32 = GetModuleHandle("kernel32.dll");typedef HMODULE(WINAPI *pLoadLibrary)(LPCSTR);pLoadLibrary loadLib = (pLoadLibrary)GetProcAddress(hKernel32, "LoadLibraryA");HMODULE hModule = GetModuleHandle(NULL);PIMAGE_DOS_HEADER dosHeader = (PIMAGE_DOS_HEADER)hModule;PIMAGE_NT_HEADERS ntHeader = (PIMAGE_NT_HEADERS)((BYTE*)hModule + dosHeader->e_lfanew);PIMAGE_SECTION_HEADER sectionHeader = IMAGE_FIRST_SECTION(ntHeader);for (int i = 0; i < ntHeader->FileHeader.NumberOfSections; i++) {if (strcmp((char*)sectionHeader[i].Name, ".text") == 0) {BYTE* sectionData = (BYTE*)hModule + sectionHeader[i].VirtualAddress;for (DWORD j = 0; j < sectionHeader[i].SizeOfRawData; j++) {sectionData[j] ^= 0x5A; // XOR解密}break;}}DWORD originalEntryPoint = 0x1000; // 假设入口点((void(*)())originalEntryPoint)(); // 跳转

}新增知识点:

-

内核态壳代码:使用

Zw系列API(如ZwQuerySystemInformation)代替用户态API。 -

虚拟化壳:将

DriverEntry代码转为虚拟指令,增加免杀效果。

🚀 6. WinDbg常用调试命令

📋 6.1 调试命令列表

以下是与驱动调试相关的高频WinDbg命令,涵盖调试控制、断点、内存操作、符号处理、线程进程、异常处理和驱动特定命令。

| 🛠️ 命令 | 📜 语法 | 📝 功能描述 | 🚗 驱动调试用途 |

|---|---|---|---|

| g | g | 恢复程序执行 | 继续运行到DriverEntry的下一个断点 |

| p | p | 单步执行(步过) | 逐行检查DriverEntry逻辑 |

| t | t | 单步执行(步入) | 进入DriverEntry调用的子函数 |

| bp | bp <address> | 设置断点 | 在DriverEntry地址设置断点 |

| bu | bu MyDriver!DriverEntry | 延迟断点 | 在驱动加载后断在DriverEntry |

| bl | bl | 列出断点 | 查看DriverEntry断点状态 |

| ba | ba w4 nt!Kd_DEFAULT_MASK | 数据断点 | 监控调试输出设置 |

| ed | ed nt!Kd_DEFAULT_MASK 0xF | 修改内存值 | 启用所有DbgPrint输出 |

| d | d <address> | 显示内存内容 | 查看DriverEntry变量值 |

| r | r | 显示寄存器 | 检查DriverEntry执行时的寄存器 |

| lm | lm | 列出模块 | 确认MyDriver.sys加载 |

| .reload | .reload /f | 强制加载符号 | 加载MyDriver!DriverEntry符号 |

| !process | !process 0 0 | 列出进程 | 查看驱动所属进程 |

| !thread | !thread <address> | 显示线程信息 | 检查DriverEntry线程状态 |

| !analyze | !analyze -v | 分析异常 | 分析驱动蓝屏原因 |

| !drvobj | !drvobj MyDriver | 显示驱动对象 | 验证DriverEntry的DRIVER_OBJECT |

ed nt!Kd_DEFAULT_MASK 0xF 详解:

-

功能:设置内核变量

nt!Kd_DEFAULT_MASK为0xF,启用所有DbgPrint消息级别(错误、警告、信息、详细)。 -

用途:确保

DbgPrint("DriverEntry!\r\n")输出到WinDbg,方便调试驱动初始化。 -

持久化:通过注册表

HKLM\SYSTEM\CurrentControlSet\Control\Session Manager\Debug Print Filter设置DEFAULT为0xF。

🆕 6.2 调试优化技巧

-

符号加载优化:使用本地符号缓存(如

E:\symbols),减少网络延迟。 -

源代码调试:设置

.srcpath+指向驱动源代码目录,启用.lines查看行号。 -

断点条件:使用

bp MyDriver!DriverEntry "j (eax==0) 'gc'"设置条件断点。 -

日志记录:

.logopen debug.log记录DbgPrint输出。

🌈 7. 壳分类与免杀技术

🔧 7.1 壳分类

-

压缩壳(如UPX):减小文件体积,易被脱壳。

-

加密壳:

-

普通加密:加密

.text段。 -

反调试:检测

IsDebuggerPresent或ptrace。 -

免杀:代码混淆、动态API加载。

-

虚拟化:代码转为虚拟指令。

-

🔍 7.2 免杀技术

-

代码加密:隐藏特征码。

-

花指令:插入NOP、冗余跳转。

-

动态加载:使用

LoadLibrary、GetProcAddress。 -

行为伪装:模拟合法操作(如文件读写)。

驱动开发中的免杀:

-

驱动壳需规避内核态AV(如Windows Defender)。

-

使用虚拟化壳(如VMProtect)将

DriverEntry转为虚拟指令。

🖥️ 8. Windows与Linux加壳差异

-

Windows(PE):

-

结构:DOS头、PE头、区段表。

-

操作:加密

.text,添加.stub,修改AddressOfEntryPoint。 -

工具:Themida、VMProtect。

-

-

Linux(ELF):

-

结构:ELF头、程序头表、节表。

-

操作:加密

.text,添加新节,修改e_entry。 -

工具:UPX、Burneye。

-

新增知识点:

-

跨平台壳:UPX支持PE和ELF,需适配不同加载机制。

-

驱动壳差异:Windows驱动需考虑内核态API,Linux驱动需适配

ptrace。

📖 9. 总结与逻辑整合

逻辑整合:

-

驱动开发:基于WDK,使用KMDF/WDM,编写

DriverEntry和DriverUnload。 -

PE结构与壳:驱动(.sys)遵循PE格式,壳通过加密

.text、添加.stub保护代码。 -

双机调试:主机(WinDbg)与目标机(运行驱动)分离,捕获内核信息。

-

WinDbg命令:

ed nt!Kd_DEFAULT_MASK 0xF确保调试输出,bp MyDriver!DriverEntry检查初始化。 -

免杀与优化:加密壳结合反调试、虚拟化,优化性能和安全性。

新增逻辑:

-

调试流程优化:结合Driver Verifier和SysInternals工具,全面分析驱动行为。

-

壳代码模块化:将解密、反调试、跳转功能分模块,提高复用性。

-

跨场景应用:驱动调试的经验可应用于蓝屏分析、漏洞研究。

驱动开发与双机调试逻辑图

[驱动开发]

├── 编写代码 (DriverEntry, DriverUnload)

├── 编译 (WDK, Visual Studio)

├── 加载 (sc create/start)

└── 调试 (WinDbg)

[Double-Machine Debugging]

├── Host (WinDbg)

│ ├── Symbols (srv*E:\symbols*https://msdl.microsoft.com/download/symbols)

│ └── Commands (bp, ed nt!Kd_DEFAULT_MASK 0xF)

├── Target (Driver)

│ ├── BCD (bcdedit /debug on)

│ └── Debug Port (serial, net, pipe)

[Shell Protection]

├── Encrypt .text

├── Add .stub

├── Modify AddressOfEntryPoint

├── Decrypt in Memory

└── Jump to DriverEntry