探索机器学习:从核心概念到实战应用

作为一名长期关注AI领域的从业者,我经常被问到:机器学习到底是什么?它为什么能改变我们的生活?

今天,我就带大家系统梳理这个话题,分享我的理解。

一、机器学习的本质

机器学习并非魔术,而是人工智能的核心支柱。简单说,它让计算机通过分析历史数据,自动发现隐藏模式并构建预测模型。举个例子,就像教孩子识字:不是死记硬背,而是通过大量例子总结规律。最终,系统能对未知数据做出分类、预测或聚类决策。支付宝的“扫福字”功能就是个典型应用——它用图像识别模型快速辨识福字,背后正是机器学习在驱动。

(说明:图片嵌入在解释应用案例时,紧邻“扫福字”描述,符合原始位置。)

二、机器学习 vs 传统编程:为什么选择前者?

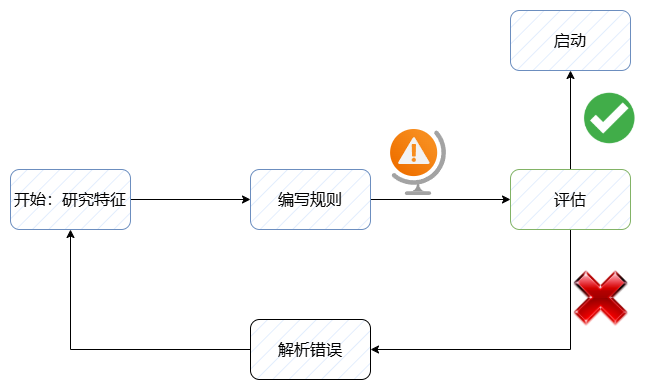

过去,我们总依赖规则编程解决问题,但现实往往复杂得多。假设要区分猫狗图片:传统方法需人工定义特征(如猫耳朵更尖),再写代码判断。但品种差异大、光线干扰多,代码很快变得冗长易错。

(说明:图片在对比传统方法时嵌入,匹配原文案例。)

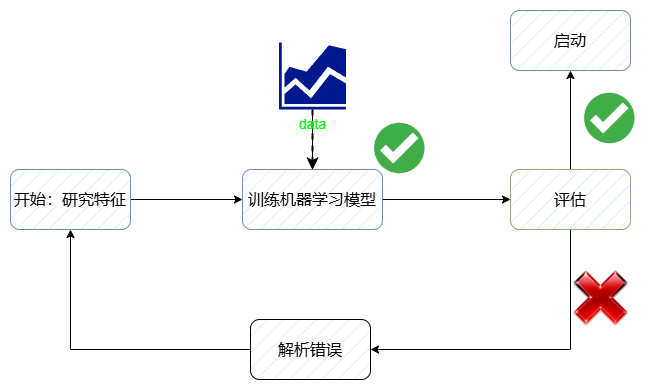

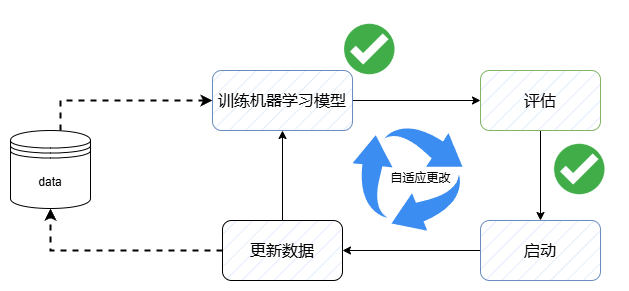

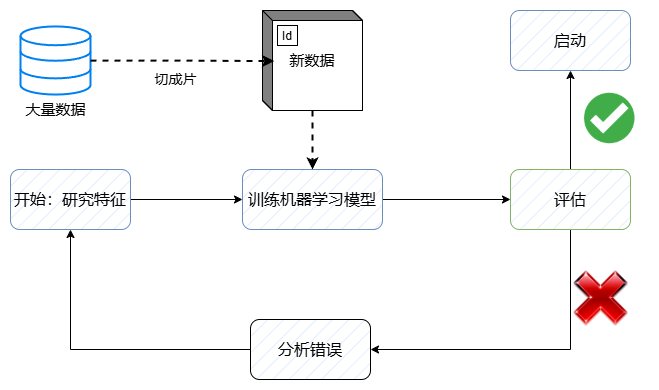

机器学习则更高效:只需提供大量标注图片,算法自动学习特征并建模。结果呢?代码更简洁、维护更轻松,准确度还更高。更重要的是,系统能自我优化——如果某类狗被误判为猫,只需追加新数据训练模型,无需手动改代码。

(说明:图片紧邻“自我优化”描述,突出机器学习优势。)

这种适应性在复杂场景(如自动驾驶)中尤显关键。人类难以预写所有交通规则,机器学习却能让车辆通过海量驾驶数据自主“学会”决策。此外,它还能帮我们发现隐藏关联:比如房价预测模型中,朝南户型可能比预期更影响价格——这种洞察来自数据挖掘,而机器学习正是其核心工具。

三、机器学习系统的多样类型

系统设计因任务而异,我常从三个维度分类:

1. 训练监督方式

监督学习:数据带标签,像有参考答案的练习。例如,用患者病史预测疾病(分类任务),或用房屋特征预测价格(回归任务)。标签让学习更精准。

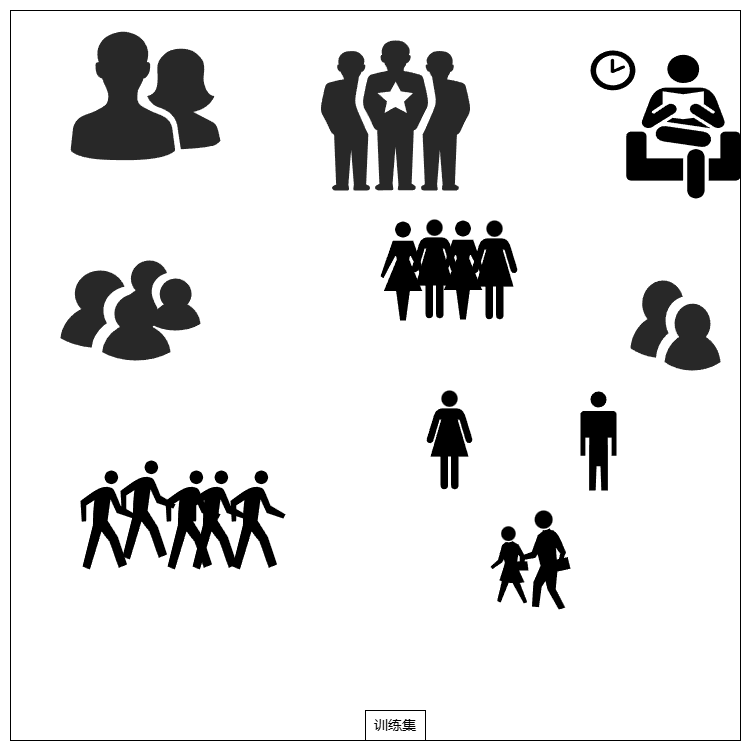

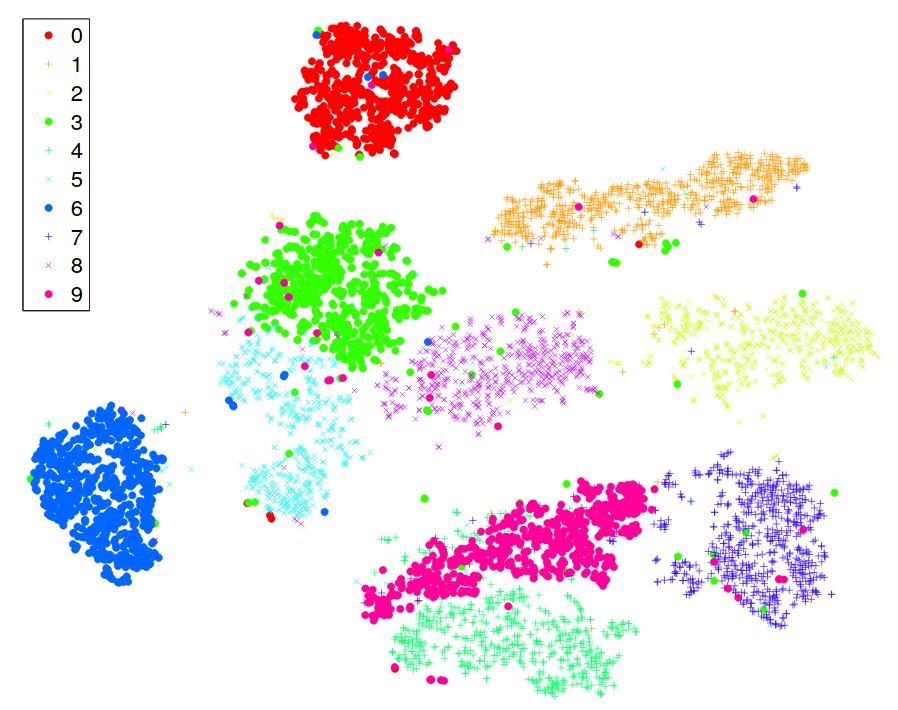

无监督学习:数据无标签,系统自行探索。常用在聚类(如客户分群)、降维(简化数据特征)或异常检测(识别欺诈交易)。

(说明:图片嵌入在聚类解释后,符合无监督学习上下文。)

半监督学习:混合标注与未标注数据,实用且高效。例如,网盘服务先用聚类分组相似照片,再人工微调标签。

自监督学习:让数据自己生成标签,比如遮住图片部分区域训练模型补全。这常作为迁移学习的基础。

强化学习:智能体通过环境反馈学习策略,如AlphaGo下棋或机器人学走路。

2. 学习方式

批量学习:一次性全量训练,适合稳定场景,但需定期更新防数据漂移。

在线学习:流式数据增量训练,响应快且省资源,适合边缘设备或大数据集。

(说明:图片在描述在线学习时嵌入,匹配“流式数据”部分。)

3. 泛化方式

基于实例学习:直接比较新数据与存储样本,依赖相似度度量。

基于模型学习:构建抽象模型(如线性方程),从数据中提炼规律。这也是主流方法的工作流程:分析数据→选模型→训练优化→推理泛化。

四、实战应用场景

机器学习已渗透各领域:

工业质检:用CNN识别产品缺陷,提升效率。

医疗诊断:分割CT影像辅助肿瘤分析,为医生提供决策支持。

文本处理:分类新闻或过滤攻击评论,依赖RNN或Transformer。

语音助手:时序模型处理音频,实现精准识别。

(说明:图片在讨论降维时嵌入,与可视化算法关联。)

五、关键挑战与应对

模型效果取决于数据与算法平衡:

坏数据:量不足时模型学不透彻;非代表性数据导致泛化差;噪声需清洗;无关特征干扰学习。

坏算法:过拟合(模型复杂度过高,死记噪声)或欠拟合(模型太简单,忽略规律)。解决需调整模型复杂度或特征工程。

(说明:图片在异常检测部分嵌入,紧邻上下文。)

六、总结与学习建议

机器学习让计算机从经验中“成长”,解决了传统编程难以处理的复杂问题。通过本文,我希望帮你理清核心概念:从监督学习到强化学习,从数据挑战到应用实例。

从我个人的学习经验看,理论需结合实践——如果你想系统掌握基础,

我推荐这门视频课程:https://pan.quark.cn/s/c4b9b7d478d1

它覆盖了机器学习概述,适合入门者构建知识框架。