上网行为安全管理与组网方案

一、上网行为安全概述

1.1 上网行为管理背景与必要性

互联网已成为重要生产资料,组织业务逐渐向互联网迁移,但互联网的"双刃剑"特性带来了诸多管理难题:

网络行为"看不见管不住"风险巨大

新应用层出不穷,移动互联网和无线环境使管理更复杂

管控与隐藏技术形成对抗循环(识别→隐藏→再管控→再隐藏)

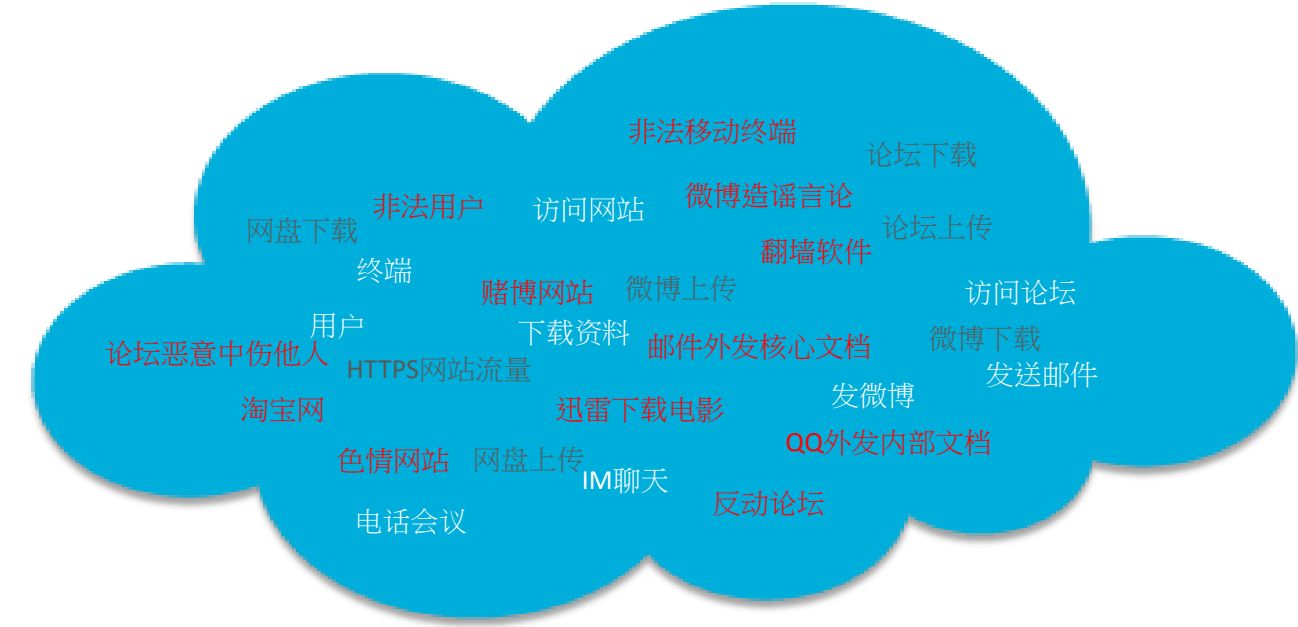

1.2 主要问题与风险

1.2.1 带宽滥用

现象:P2P/流媒体占70%带宽,影响核心业务;单纯扩容治标不治本

后果:语音视频会议中断,邮件发送受阻,IT部门绩效受影响

1.2.2 工作效率低下

企业办公室沦为免费网吧

政务人员上班炒股网游被曝光

学生电子阅览室用于聊天看视频

1.2.3 信息泄露

高层邮件、研发代码泄漏

经营决策被竞争对手获取

主动外发与黑客被动窃取并存

1.2.4 网络违法

论坛成为造谣攻击重灾区

反动/赌博/色情信息外发

代理翻墙软件绕过管理

1.2.5 安全威胁

无防护终端易感染木马

访问正常网页可能中招

病毒爆发、ARP欺骗等问题

1.3 上网行为管理三要素体系

用户和终端 | 应用和内容 | 流量 |

|---|---|---|

非法移动终端/合法用户 | 色情网站/工作论坛 | 流媒体/P2P |

合法终端/非法用户 | 翻墙软件/网盘上传 | 迅雷下载 |

赌博网站/造谣言论 | 加密流量 |

二、上网行为管理核心功能

2.1 用户认证

目的:确立身份合法性,为行为控制提供标识

方式:IP/MAC绑定、本地认证、第三方认证、双因素认证、单点登录、短信/微信认证

2.2 网页过滤

千万级URL识别库+智能识别系统

过滤非法网站、恶意网页、娱乐网站

2.3 应用控制

封堵IM/炒股/游戏/代理等应用

特征识别库+标签化管理+精细化管控

2.4 流量管理

基于用户/应用/网站类型的流控

多级父子通道+P2P智能流控

保障核心业务带宽

2.5 行为审计

网页/邮件/IM/文件外发全记录

满足公安部82号令要求

提供上网行为统计分析

三、应用场景解决方案

3.1 互联网上网行为管控

目标客户:全行业互联网出口

方案特点:

路由/网桥模式部署

URL过滤+应用封堵组合

动态流控保障核心业务

全面内容审计报表

3.2 一体化网关

目标客户:多分支企业/政府/金融

价值:

IPSEC组网+行为管控+防火墙三合一

节省投资,满足监管要求

3.3 无线Wi-Fi管控营销

认证方式:Portal重定向+多种认证界面

特色功能:

微信公众号推广

集中认证管理

日志汇总分析

3.4 无线防共享上网

技术优势:低漏判率/误判率

应用场景:

企业政府防私接Wi-Fi

高校防止运营商收益受损

3.5 全网上网态势分析

目标客户:教育局/多分支企业/政府单位

价值:多分支统一可视化管理

四、设备部署与操作指南

4.1 设备登录方法

默认配置:

eth0(LAN): 10.251.251.251/24

eth1(DMZ): 10.252.252.252/24

默认账号admin/admin

找回地址方法:

保留IP地址(128.127.125.252/29)

使用升级系统工具查找

4.2 部署模式对比

功能 | 路由模式 | 网桥模式 | 旁路模式 |

|---|---|---|---|

DHCP/NAT | ✓ | ✗ | ✗ |

VPN支持 | ✓ | ✗ | ✗ |

非TCP控制 | ✓ | ✓ | ✗ |

流量管理 | ✓ | ✓ | ✗ |

SSL识别 | ✓ | ✓ | ✗ |

网络影响 | 大 | 中 | 无 |

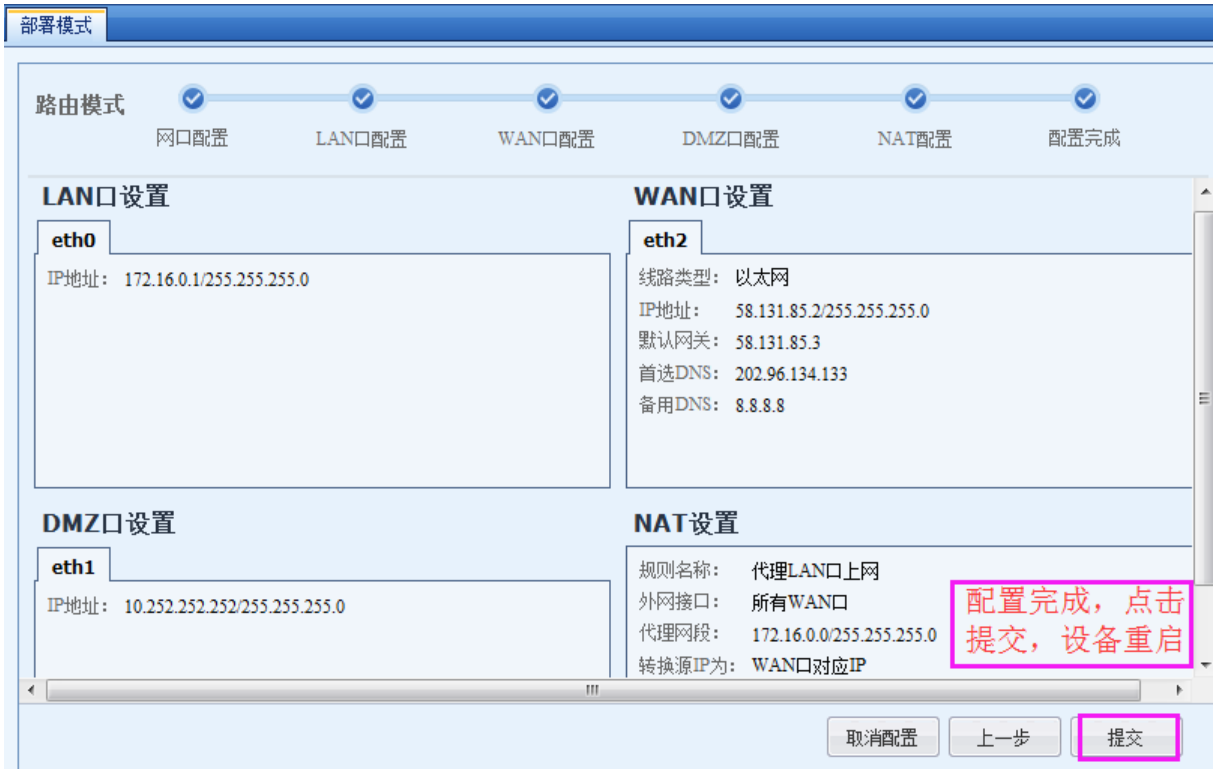

4.2.1 路由模式

特点:替代出口路由器,具备NAT/路由功能

配置要点:

网口地址配置(固定IP/ADSL拨号)

多网段需添加回包路由

SNAT与路由检查

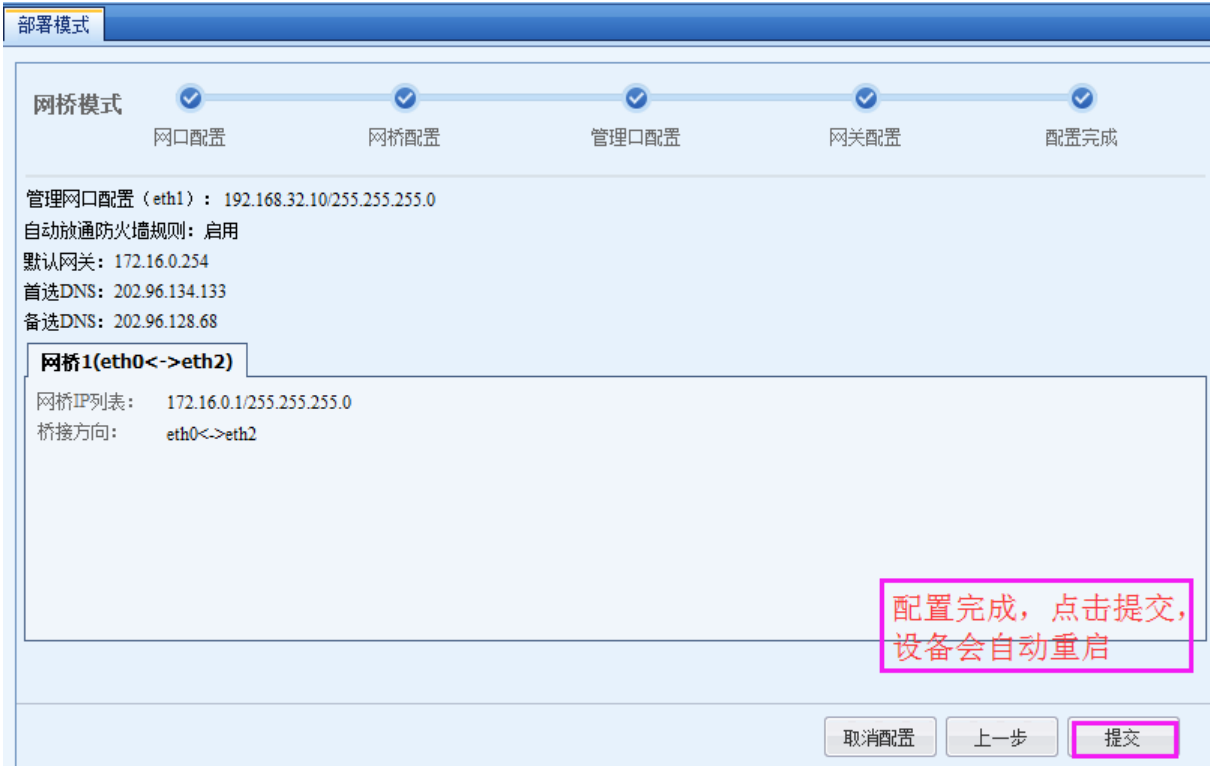

4.2.2 网桥模式

特点:透明部署,支持硬件bypass

配置要点:

网桥地址/网关/DNS配置

三层环境需添加回包路由

防网线反接/地址冲突

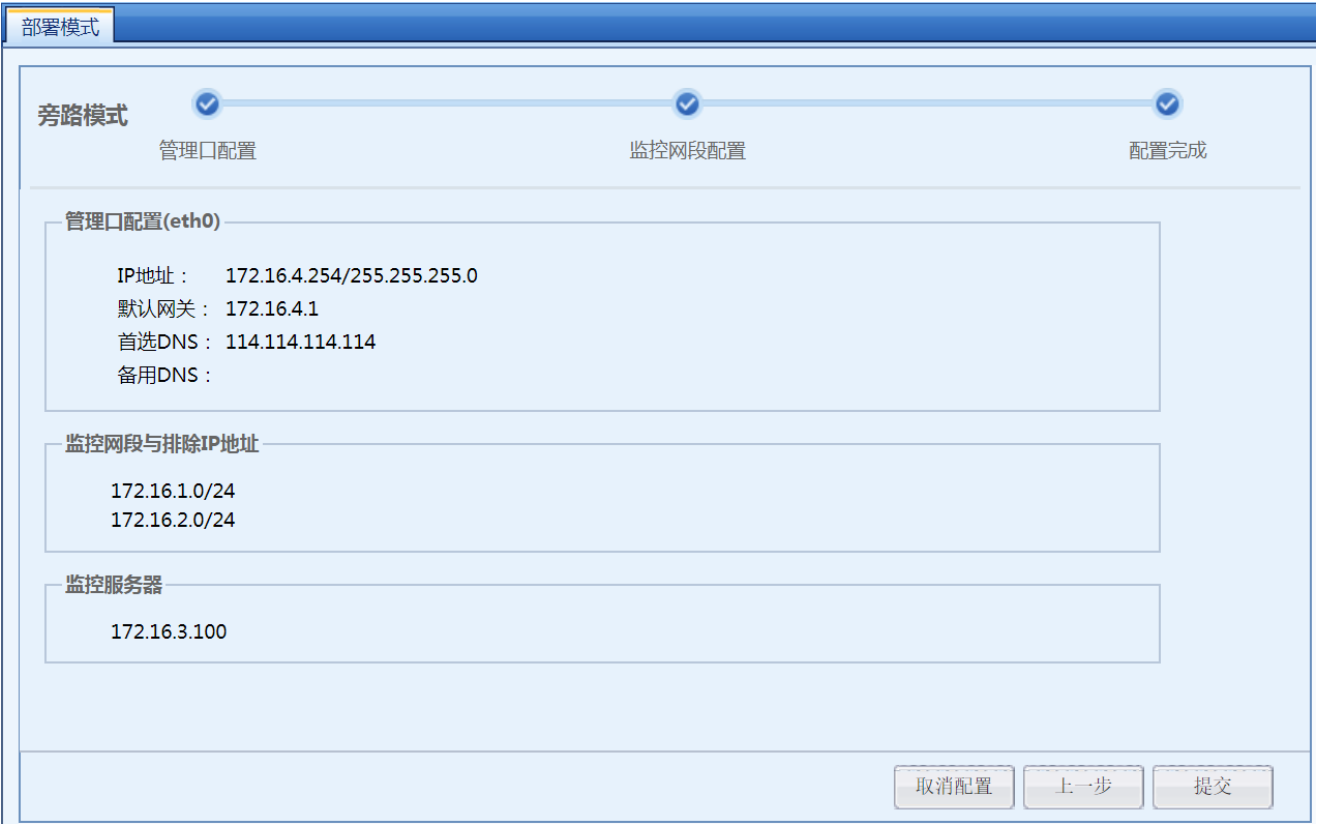

4.2.3 旁路模式

特点:镜像流量,纯审计功能

限制:仅能对TCP应用控制

配置流程:

交换机设置镜像口

配置审计网段

配置管理口地址

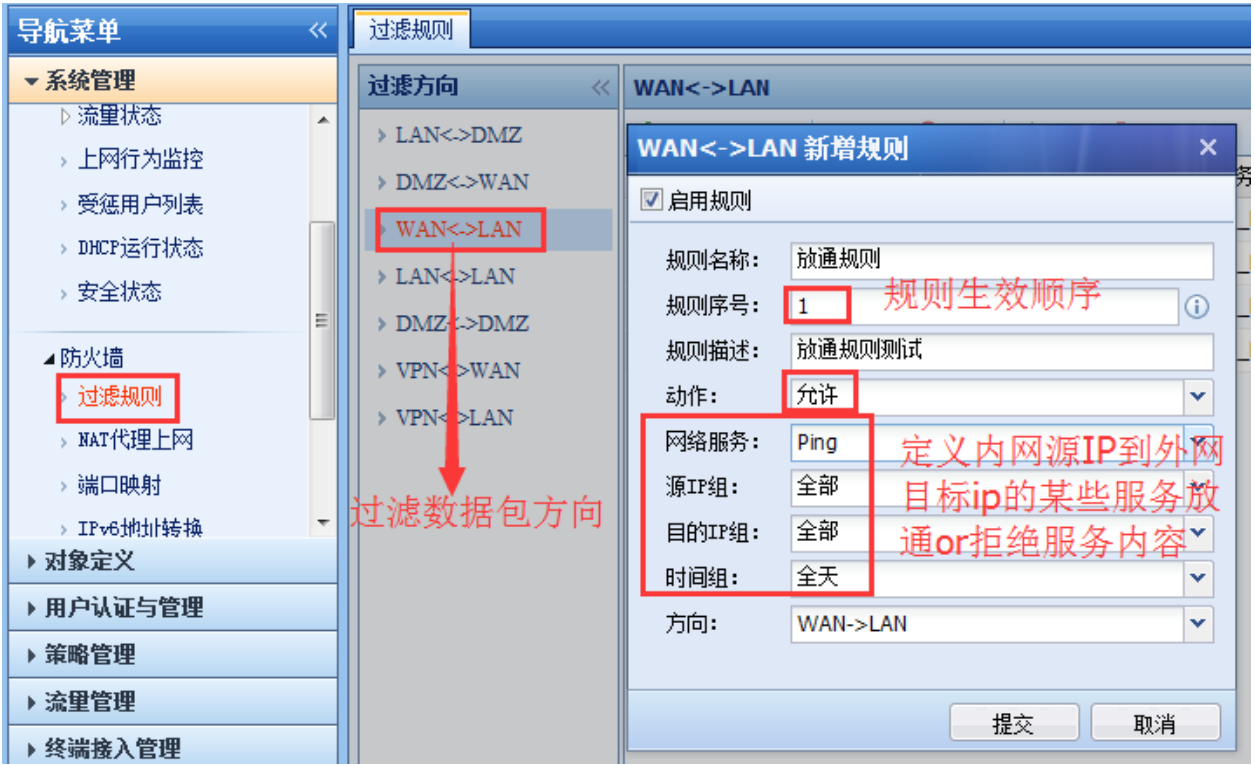

4.3 防火墙技术应用

4.3.1 过滤规则

基于IP/端口的四层控制

各网口数据转发开关

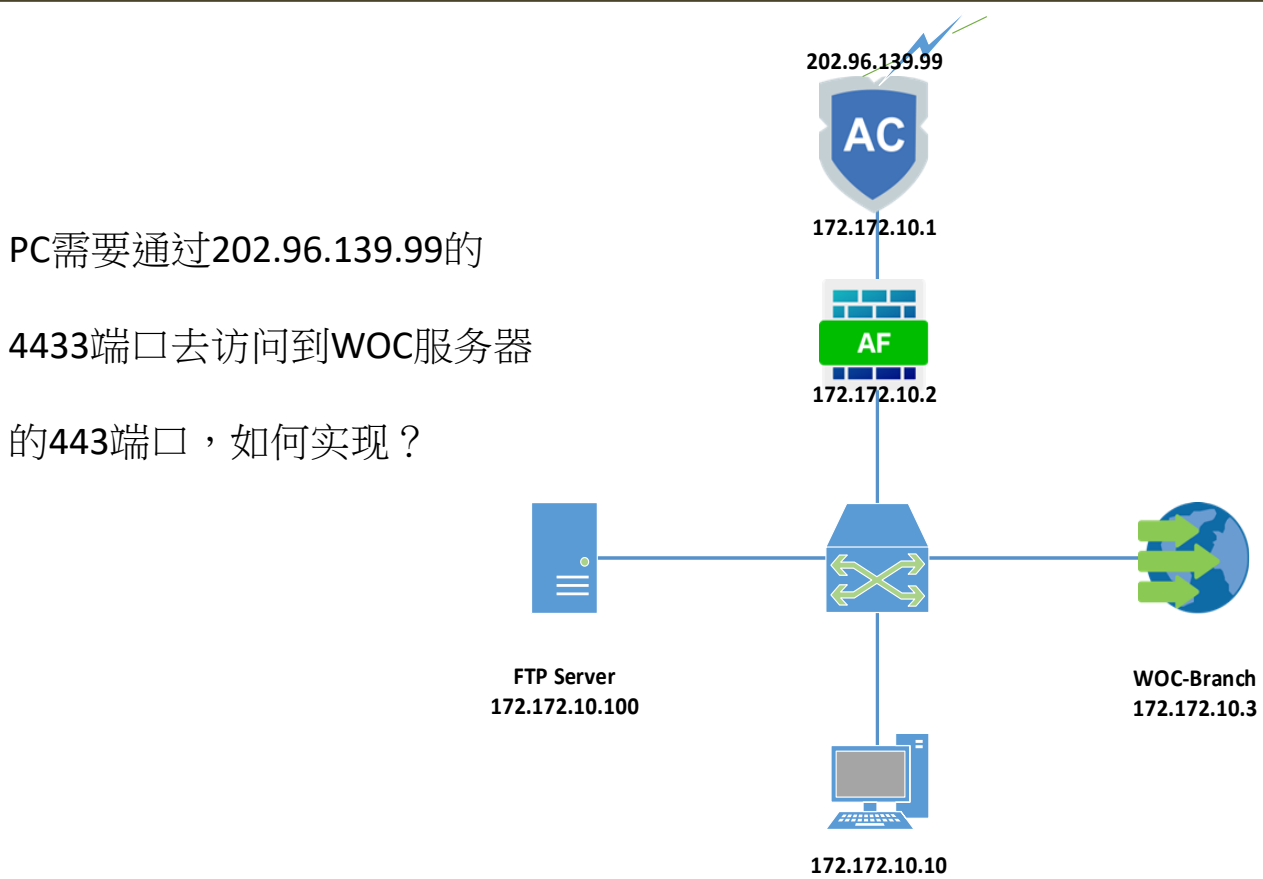

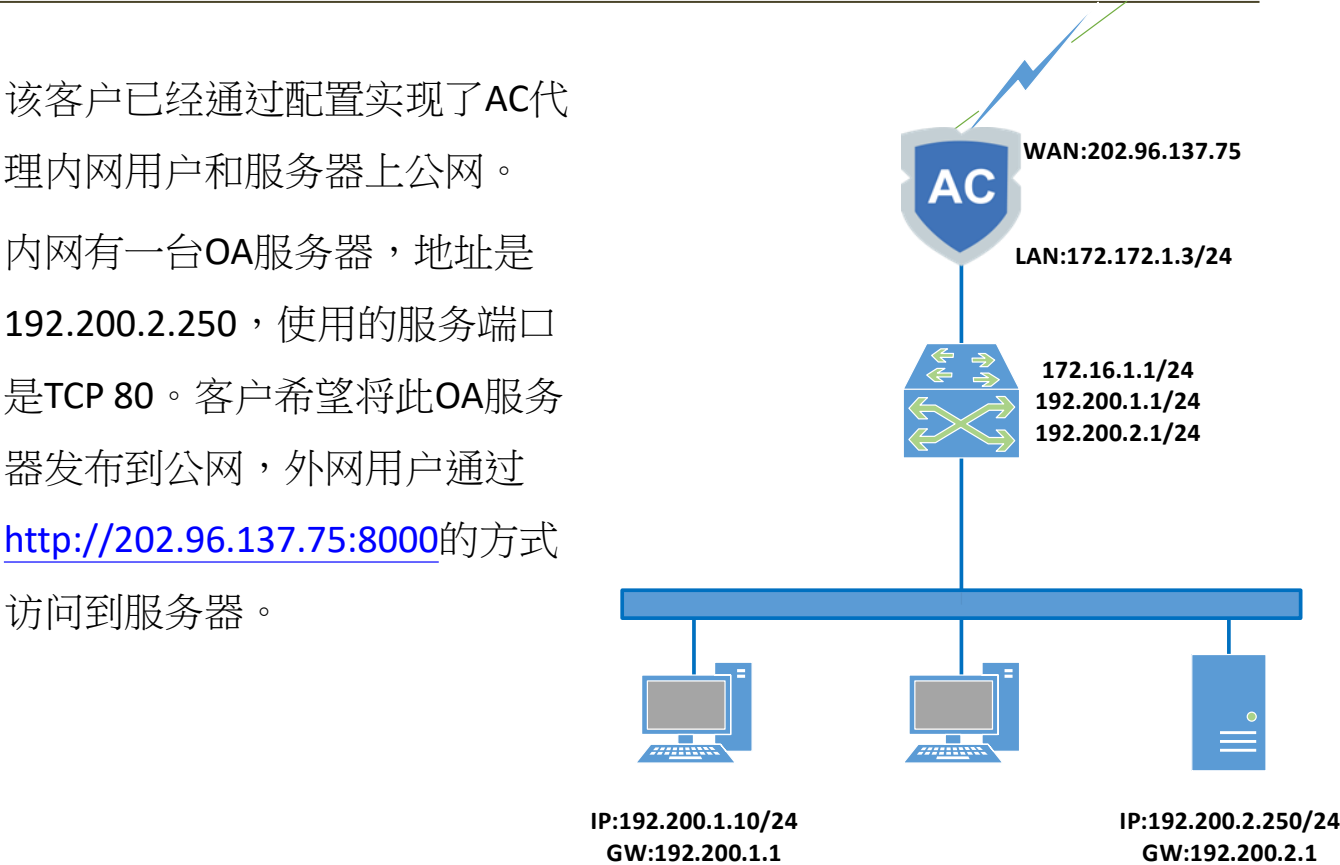

4.3.2 端口映射(DNAT)

应用场景:

内网服务器公网发布

LAN-LAN特殊访问需求

配置要点:

"发布服务器"选项控制内网访问权限

防火墙自动放行设置

源IP转换配置