上网行为安全概述

1.带宽滥用

现 象

上网体验差,分支机构与总部间数据交互慢;

语音、视频会议系统断断续续;

邮件发送、资料下载受严重影响;

员工抱怨网络环境,核心业务无法保障,IT部门

屡遭投诉,部门绩效受到影响。

分 析

P2P、流媒体等流量占用了70%以上的带宽;

带宽缺乏合理划分与分配措施;

单纯扩容带宽,治标不治本。

现 象

2.上网难监管

现 象

企业办公室沦为免费网吧,办公效率低;

政务人员上班时间网络聊天、炒股、网游,遭

暗访曝光,影响单位形象;

学校电子阅览室,学生使用IM聊天、看在线视

频、网游,影响学习。

分 析

用户上网权限缺乏管理;

互联网应用泛滥、复杂、更新快等加大管理的

困难性;

移动应用快速增长,增加管理难度。

3.信息泄露

现 象

高层领导的邮件信息、公司研发代码等重要信息

泄漏;

公司经营决策、内幕消息被竞争对手提前知晓。

分 析

上网授权缺失,用户肆意上网,为网络泄密提供

了通道;

主动外发信息泄密,或被黑客远程控制而被动泄

密并存;

泄密后无据可查,责任难追究,难以形成威慑。

4.网络违法

现 象

天涯、百度贴吧等已经成为网络造谣、人身

攻击的重灾区;

肆意外发反动、赌博、色情信息,遭受法律

追究;

流行的自由门、无界浏览器等代理翻墙软件,

绕过公司管理。

分 析

上网监管缺失,用户肆意上网;

Web2.0使每人都成信息发布者;

缺乏日志记录,无法举证追踪。

5.安全威胁

现 象

无杀毒软件、具有安全隐患的终端肆意上网,

极易感染威胁;

访问看似正常的网页,却可能因此感染木马、

恶意插件;

已感染威胁,用户不知晓;甚至爆发病毒、

ARP欺骗等大问题。

分 析

管理制度如同空文,缺乏技术监督导致执行

效果差;

互联网威胁越来越多、隐蔽和感染技术越来

越先进;

限于成本原因,网络中没有部署安全设备。

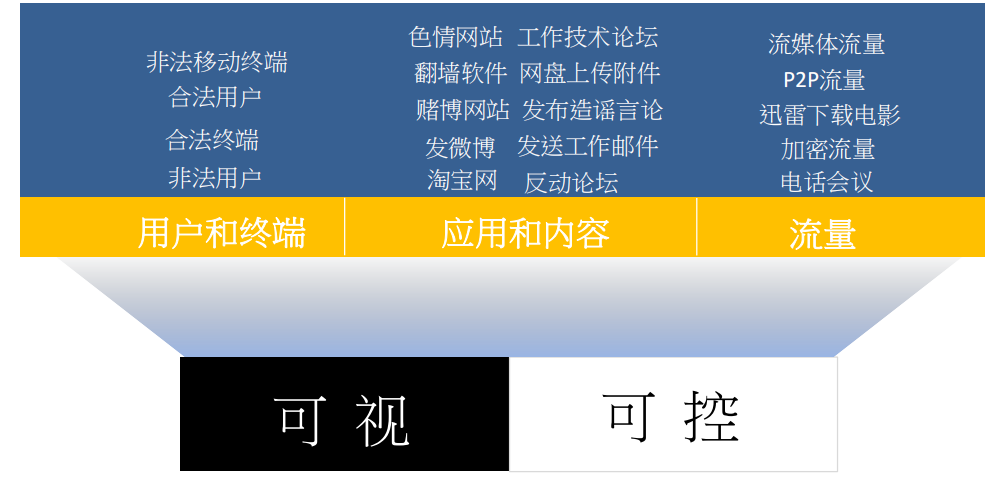

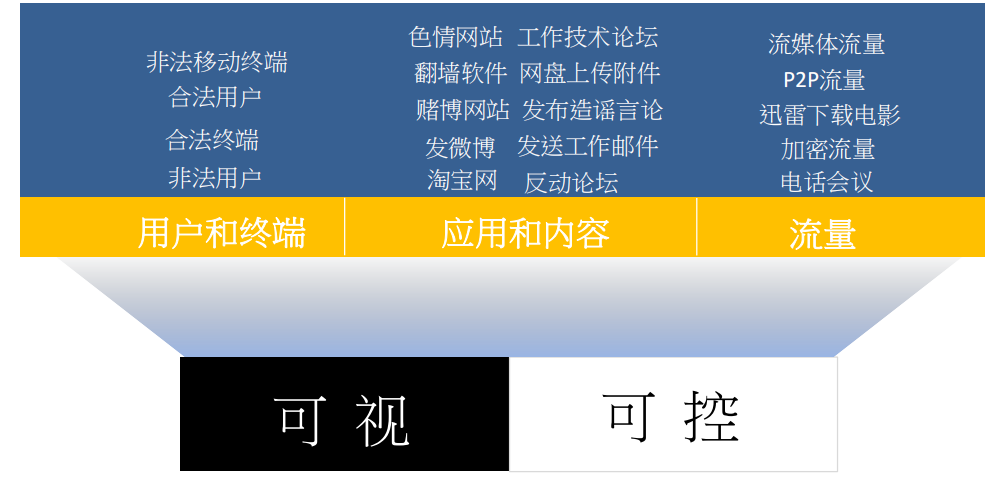

6.上网行为管理三要素

7.用户认证

目 的

确立上网用户身份,验证其合法性;

以该信息作为用户标识,对用户的上网行为进行控制及审计;

获取用户的手机号,微信号等为企业营销提供高质量营销对象。

功 能

IP/MAC绑定;

本地用户名-密码认证;

第三方服务器认证;

DKEY双因素认证;

单点登录;

短信认证/微信认证。

终端类型识别

8.网页过滤

过滤非法、不良网站,避免法律风险;

过滤游戏、赌博、购物、在线视频等网站,提高员工工作效率;

过滤恶意网页,保障上网安全;

URL

过滤

千万级URL识别库;

URL智能识别系统;

URL云共享;

自定义URL;

恶意网址过滤

9.应用控制

封堵IM聊天、炒股、游戏、下载、在线视频等应用,规范上网行为, 提高员工工作效

率;

封堵代理、翻墙软件,规避不当上网行为带来的法律风险;

封堵邮件,防止敏感信息泄露;

功 能

目 的

应用特征识别库;

应用管理标签化;

精细化管控;

防代理防共享。

10.流量管理

根据业务类型进行带宽限制或保障,保证核心业务畅通运行;

灵活分配带宽资源,实现动态调整,提高带宽利用率;

功 能

基于用户/用户组/应用/网站类型的流控;

多级父子通道;

动态流控;

P2P智能流控;

流控黑名单

11.行为审计

记录内网用户的上网行为,一旦发生网络违法违规事件可作为追查证据;

统计用户的上网时间、应用流量、应用分布等,为企业决策提供依据;

记录内网安全事件,帮助管理员发现安全威胁。

功 能

网页访问审计;

邮件审计;

IM聊天应用审计;

外发文件审计;

微博、论坛发帖等

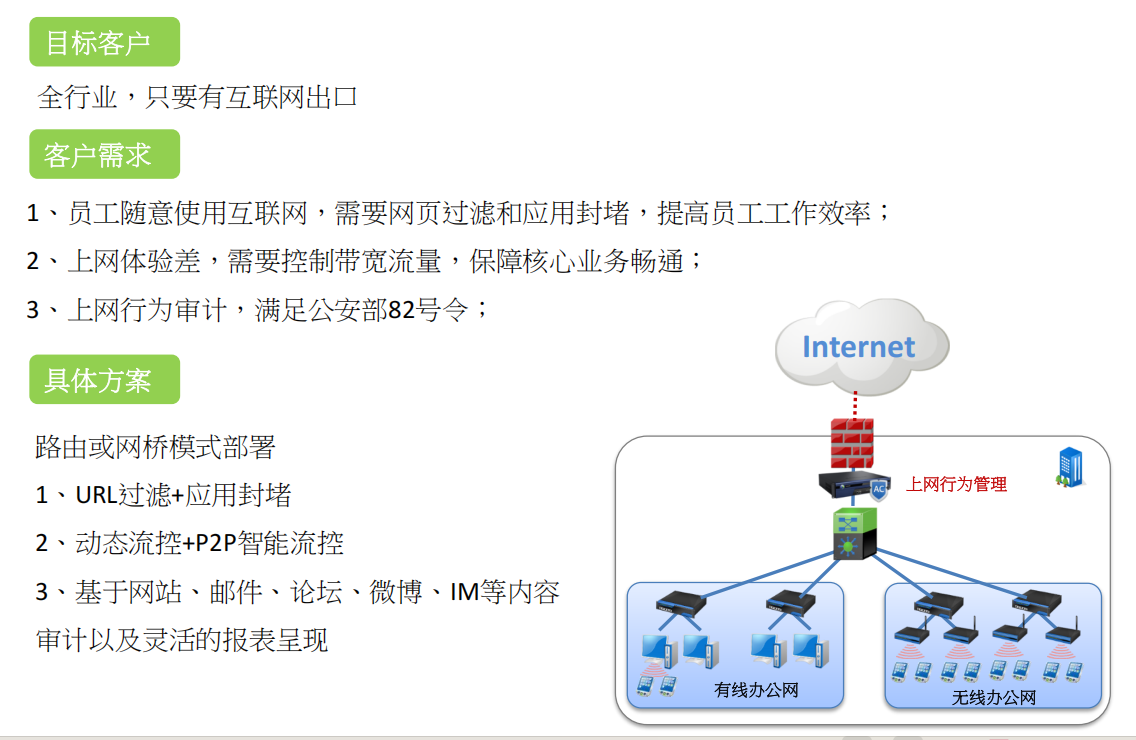

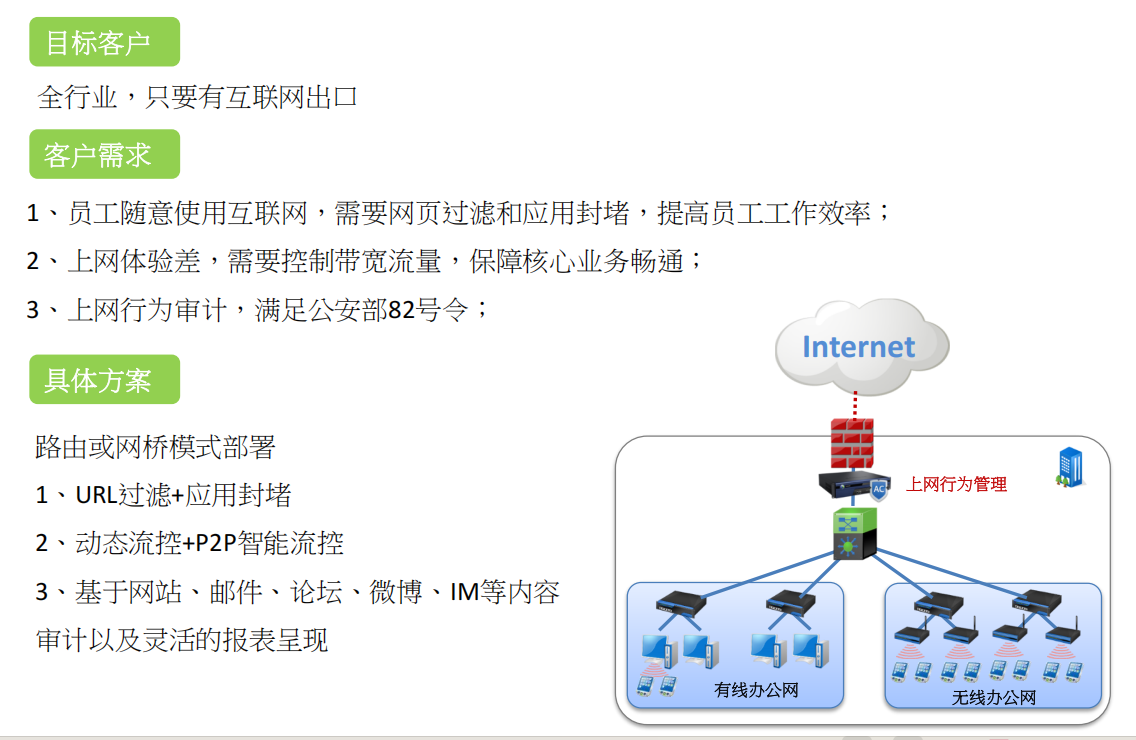

12.互联网上网行为管控

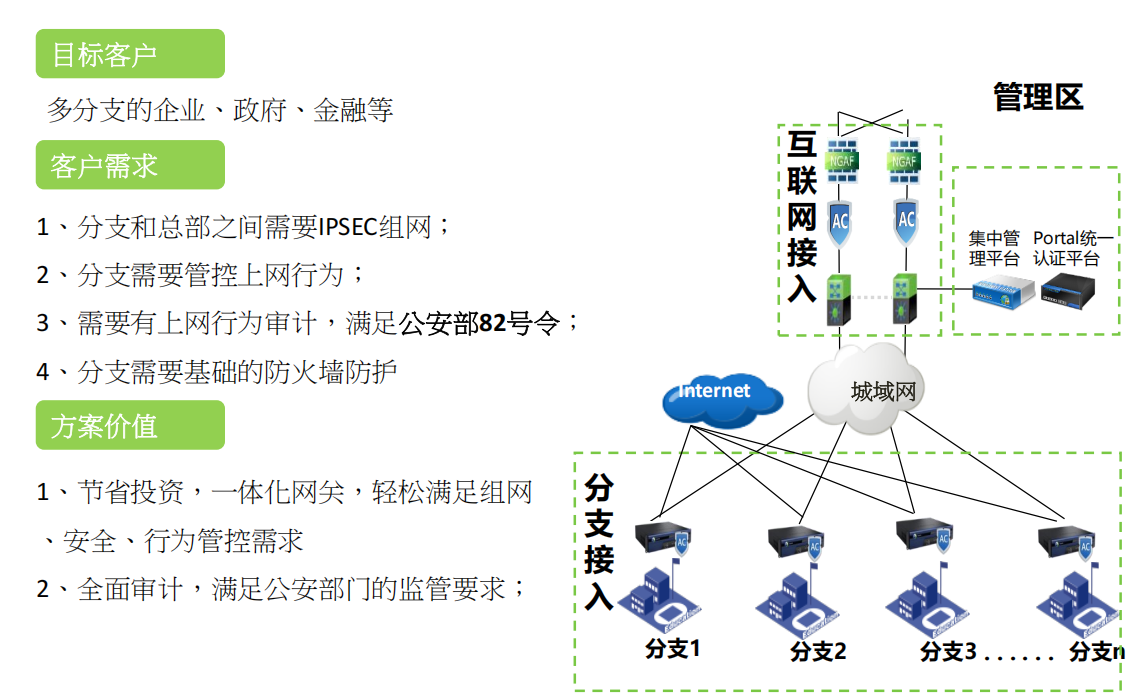

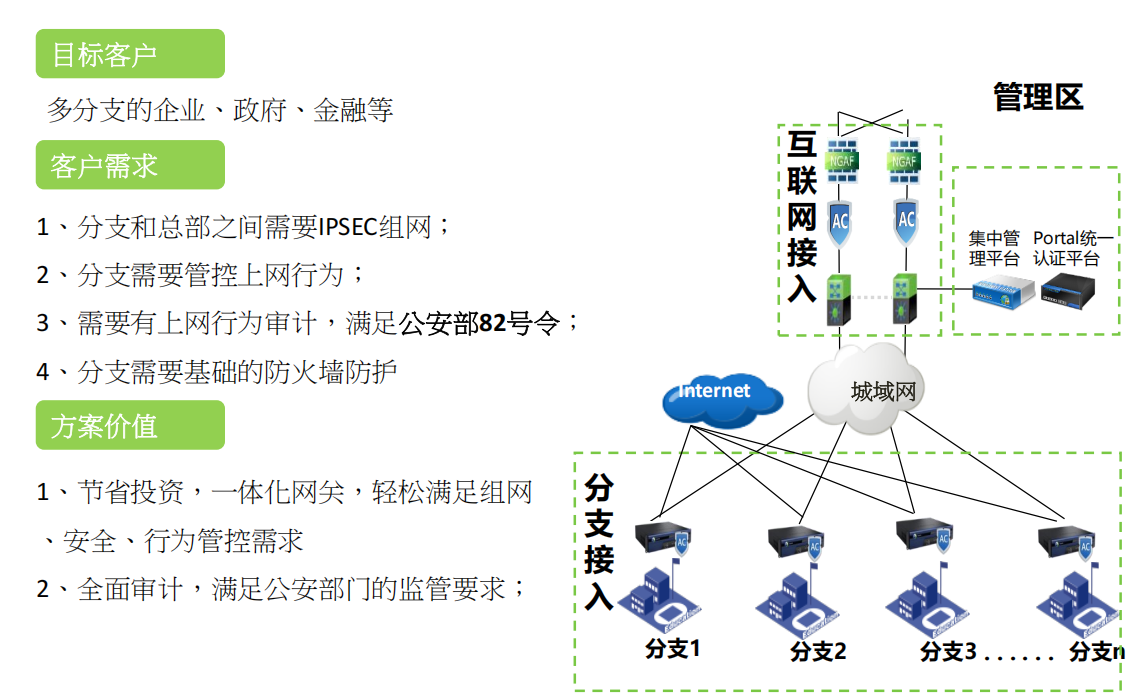

13.一体化网关

千万级

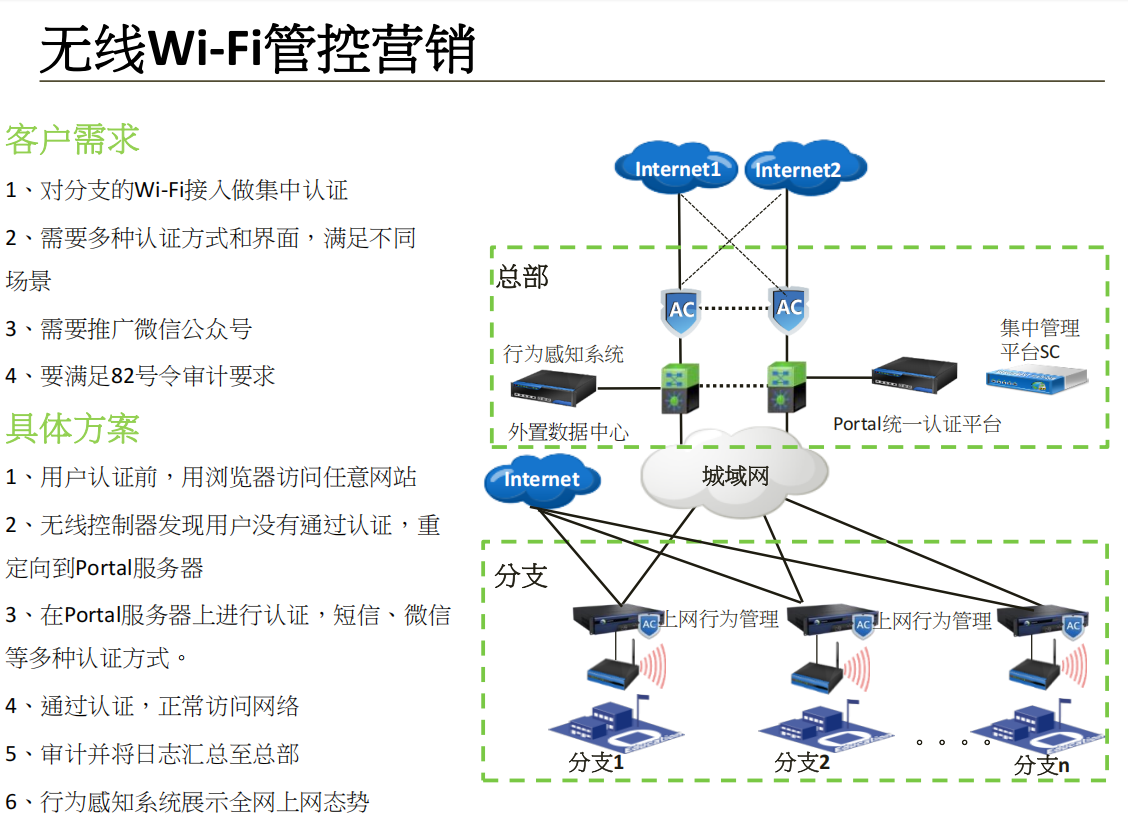

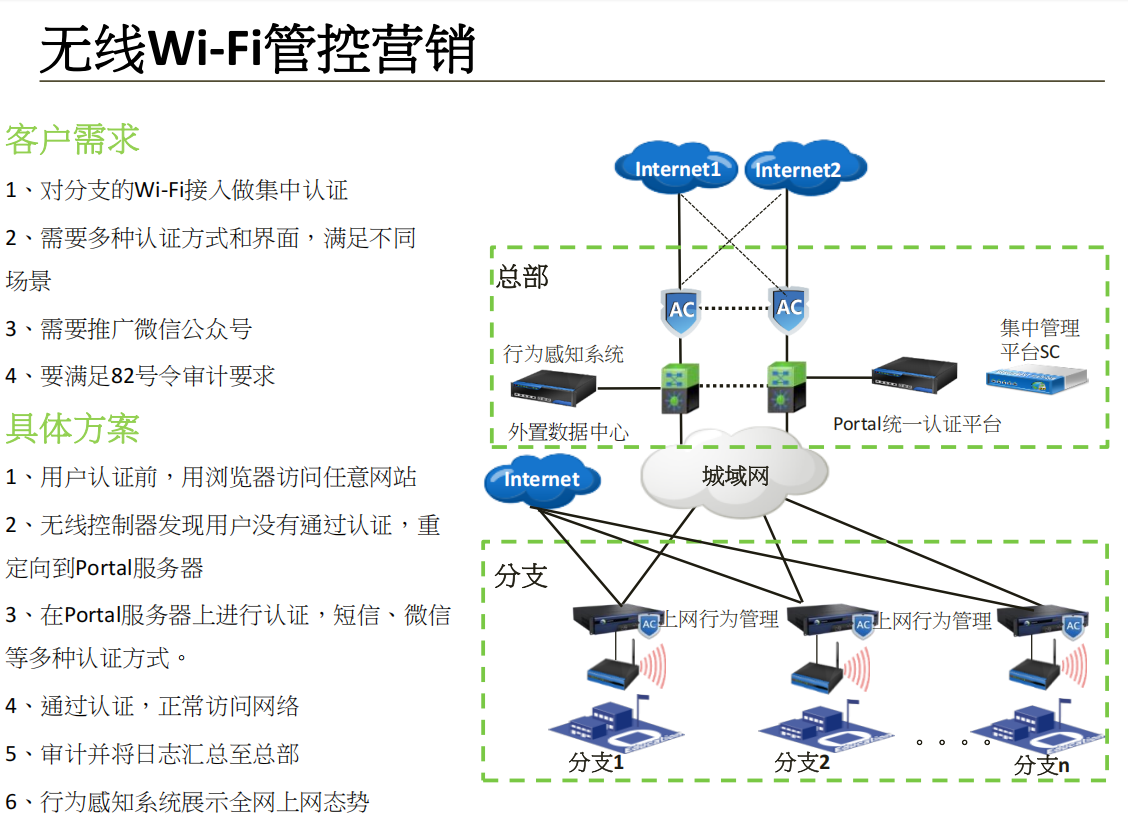

14.无线wifi管控营销

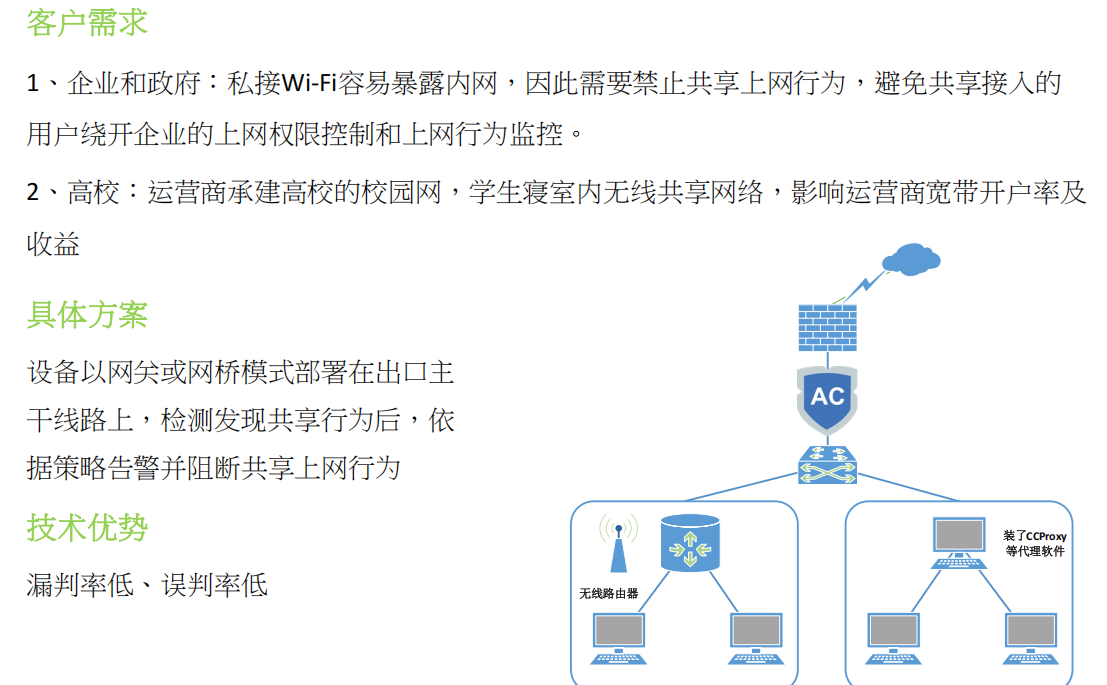

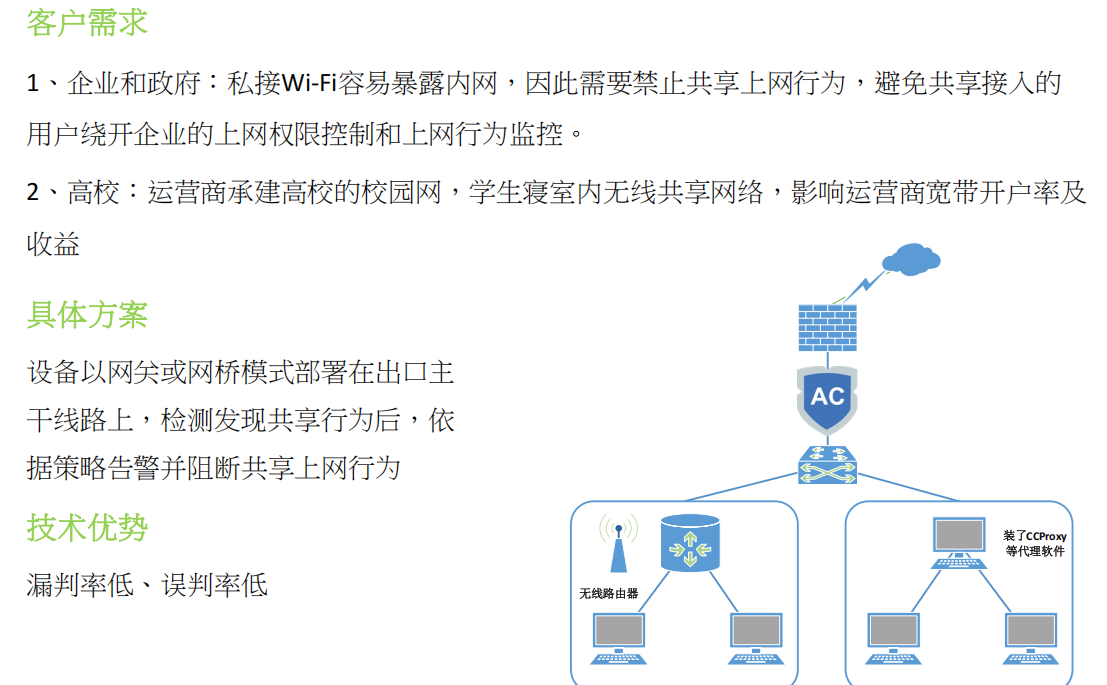

15.无线防共享上网

16.全网上网态势分析

URL库15

URL智能

识别

云共享

自定义

URL

恶意网

址过滤

网页

过滤

功 能

目