企业安全防护:堡垒机技术解析

目录

一、堡垒机:企业IT运维的安全守门人

1.1 核心价值矩阵

1.2堡垒机典型部署架构

二、堡垒机如何构建安全防线

2.1 四层防护体系

2.2 关键工作流程

三、堡垒机关键技术指标对比表

四、智能堡垒机的发展趋势

一、堡垒机:企业IT运维的安全守门人

在数字化转型浪潮中,企业的核心运维人员掌握着信息系统的"上帝权限"。某大型金融机构的案例显示,80%的内部数据泄露源于权限滥用。堡垒机(Bastion Host)正是解决这一痛点的关键设施,它通过"权限漏斗"原理,将分散的运维权限集中管控,形成企业IT架构中的"安全阀门"。

1.1 核心价值矩阵

| 传统运维模式 | 堡垒机管控模式 | |

|---|---|---|

| 权限管理 | 分散在各设备 | 集中账号仓库 |

| 访问控制 | 无细粒度控制 | 基于角色的权限矩阵 |

| 操作追溯 | 依赖设备日志 | 全协议操作录像 |

| 风险预警 | 事后发现 | 实时行为分析 |

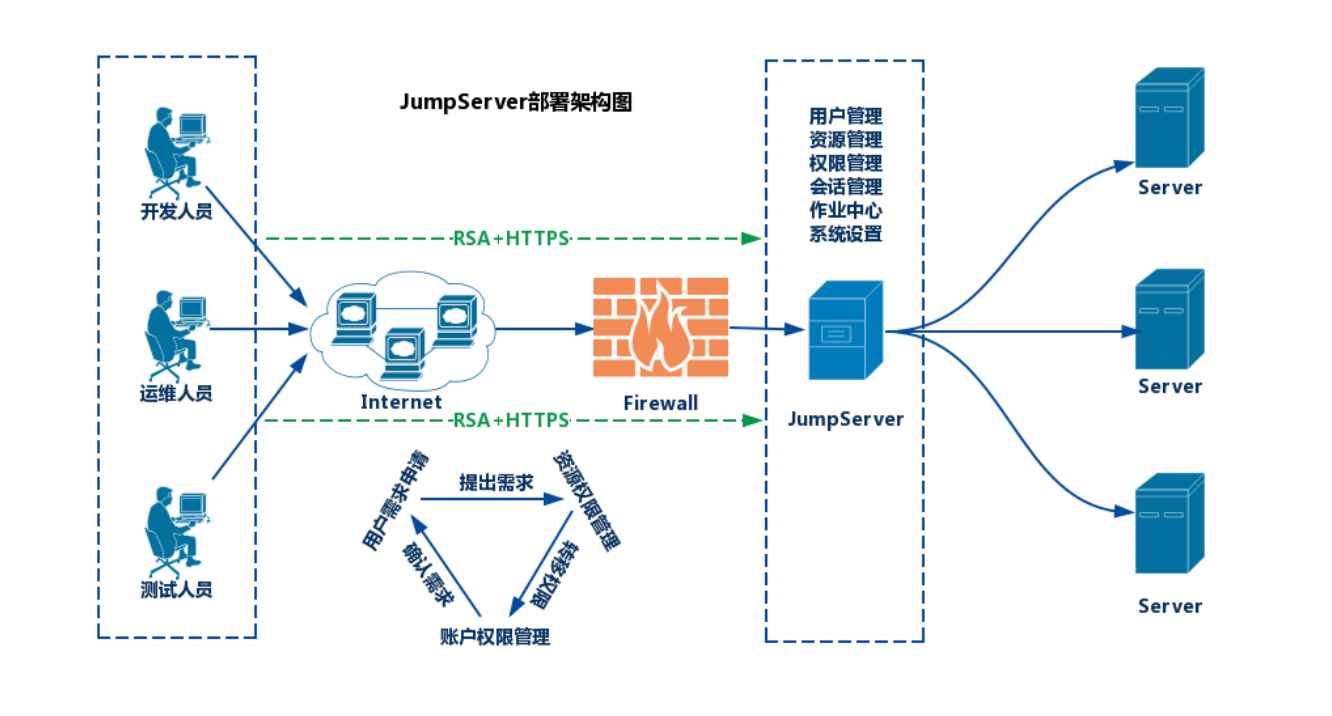

1.2堡垒机典型部署架构

堡垒机典型部署架构,位于内外网交界处,形成运维访问的唯一通道

二、堡垒机如何构建安全防线

2.1 四层防护体系

-

接入层:双向SSL证书认证+动态令牌

-

协议层:SSH/RDP协议深度解析引擎

-

会话层:操作指令实时语义分析

-

审计层:4K高清会话录像存储

2.2 关键工作流程

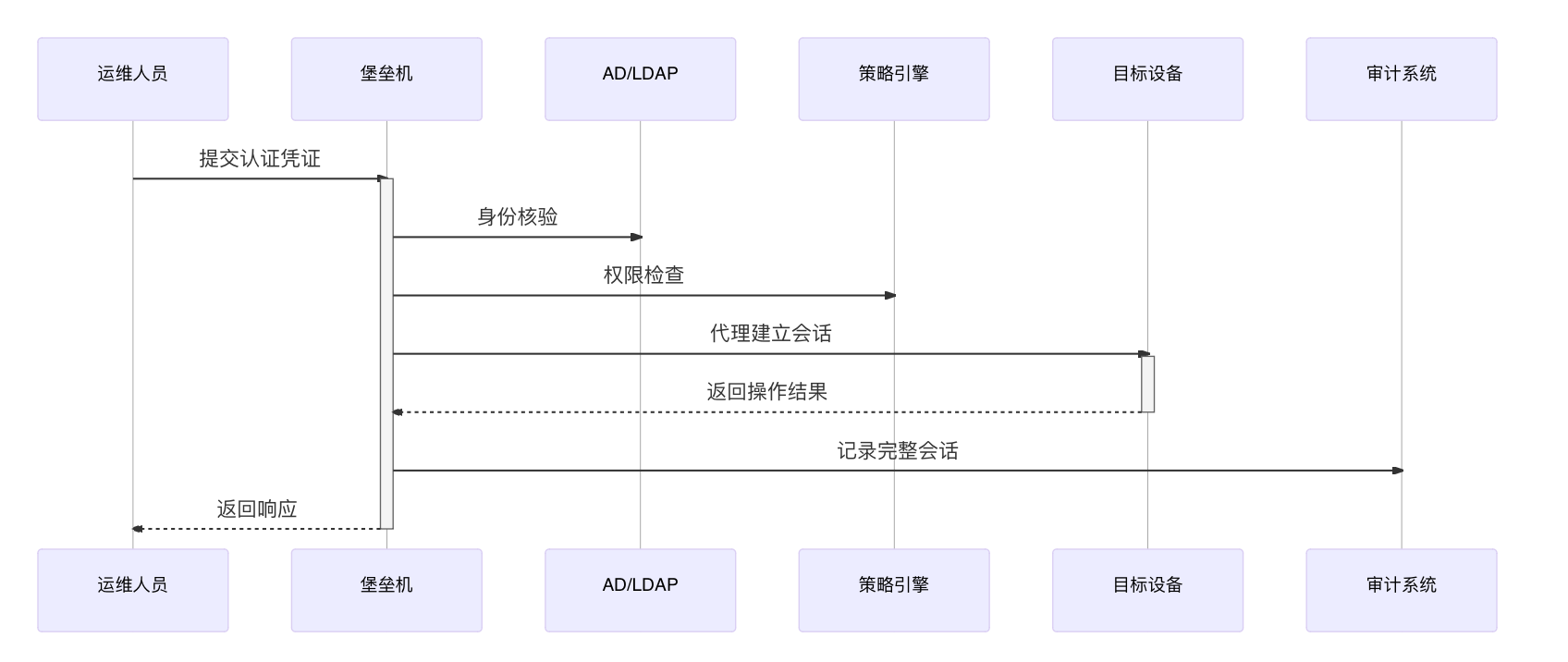

三、堡垒机关键技术指标对比表

| 评估项 | 基础版 | 企业版 | 军工级 |

|---|---|---|---|

| 并发会话数 | ≤200 | 200-2000 | ≥2000 |

| 审计存储周期 | 3个月 | 1年 | 5年+异地备份 |

| 协议支持数量 | 5种基础协议 | 15+种协议 | 全协议支持 |

| 响应延迟 | <500ms | <200ms | <100ms |

| 灾备能力 | 本地双机 | 同城双活 | 两地三中心 |

四、智能堡垒机的发展趋势

-

AI赋能:

-

基于用户行为画像的异常操作实时阻断

-

自然语言处理分析运维指令意图

-

-

云原生架构:

-

容器化部署实现弹性扩展

-

与云管平台深度集成

-

-

零信任集成:

-

动态访问控制策略

-

微隔离技术应用

-

某省级政务云实践显示,部署智能堡垒机后:

✅ 运维事故率下降72%

✅ 事件响应速度提升60%

✅ 合规审计成本降低45%