【HTB】Windwos-easy-Legacy靶机渗透

靶机介绍,一台很简单的WIndows靶机入门

知识点

-

msfconsole利用

-

SMB历史漏洞利用

-

WIndows命令使用,type查看命令

目录标题

- 一、信息收集

- 二、边界突破

- 三、权限提升

一、信息收集

- 靶机ip:10.10.10.4

- 攻击机ip:10.10.16.26

扫描TCP端口

全面扫描,发现开启SMB服务在445端口

扫描SMB漏洞,CVE-2008-4250,CVE-2017-0143

二、边界突破

搜索历史漏洞

进入msfconsole,搜索改漏模块

第一个是靶机参数,第二个是攻击机参数

设置参数

执行,也可以使用exploit,成功拿到shell

三、权限提升

查看配置信息

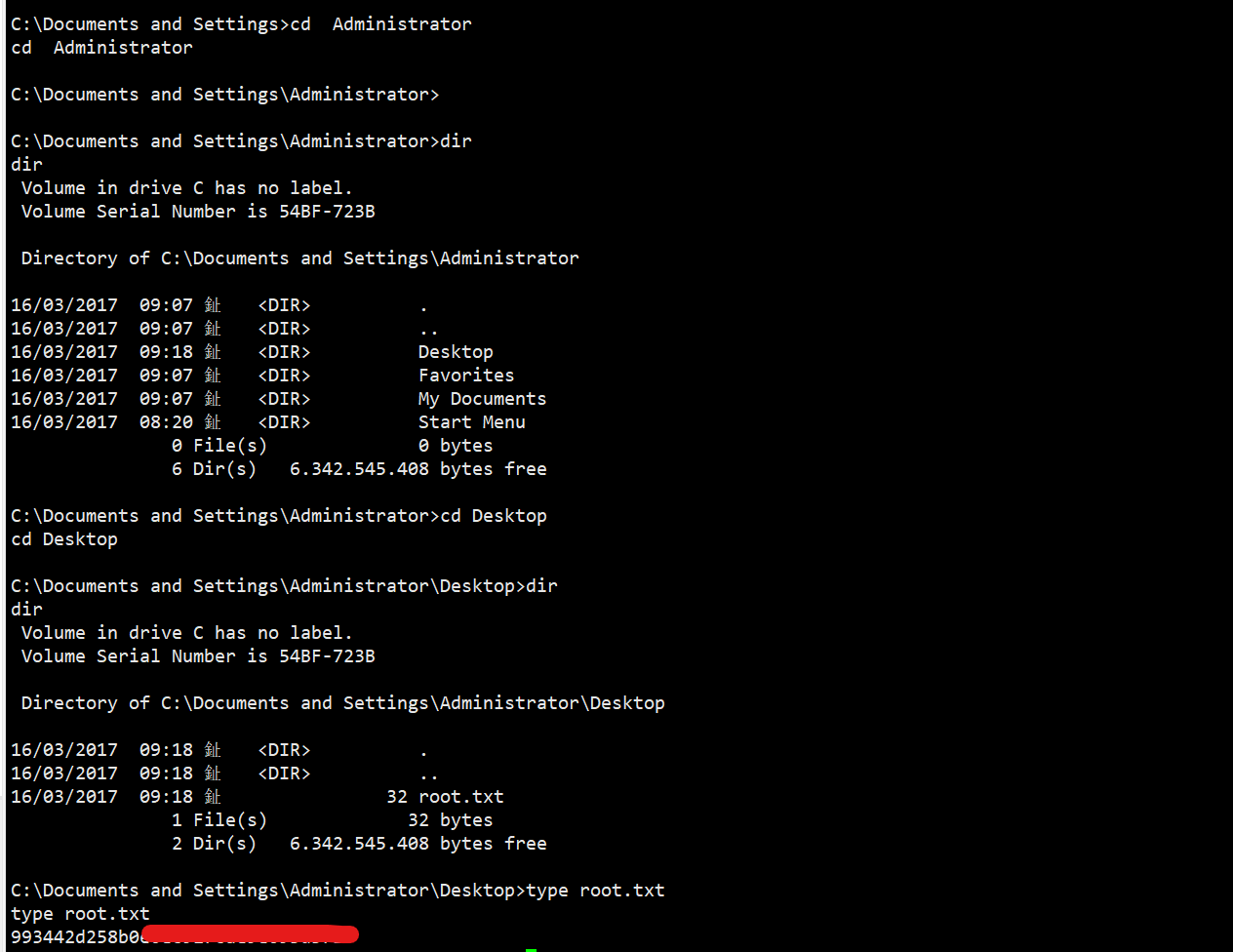

进入跟目录,选择文件与设置

先看john用户

查看user.txt

退回目录

进入管理员目录,type查看root.txt