【区块链安全 | 第九篇】基于Heimdall设计的智能合约反编译项目

文章目录

- 背景

- 目的

- 安装

- 1、安装 Rust

- 2、克隆 heimdall-dec

- 3、编译 heimdall-dec

- 4、运行 heimdall-dec

- 使用说明

- 1、访问 Web 界面

- 2、输入合约信息

- 3、查看反编译结果

- 实战演示

- 1、解析普通合约

- 2、解析代理合约

背景

在区块链安全研究中,智能合约的审计和分析至关重要。

RPC端点为与区块链节点(如以太坊、Polygon、BSC等)之间的通信提供了一种方式。通过RPC端点,任何人都可以访问区块链上合约的字节码、状态数据等信息。而合约地址则是定位特定智能合约的唯一标识符。

通过RPC端点和合约地址,我们能够与区块链节点上的合约进行通信,查询该合约的字节码。合约字节码是编译后的 Solidity 代码,包含了合约的执行逻辑,但不以可读的形式展示。

Heimdall 是一款智能合约反编译工具,通过反编译字节码,可将其还原为易于理解的可读 Solidity 代码。

基于 Heimdall 的反编译功能,heimdall-dec 项目实现了一个 Web 前端,能够通过图形化界面展示反编译后的合约代码。它不仅支持普通合约的反编译,还能自动解析代理合约(Proxy Contract),并找到对应的实现合约(Implementation Contract)进行反编译,极大地方便了合约分析工作。

该项目的 GitHub 地址如下:

https://github.com/smartdone/heimdall-dec

目的

本篇文章的目的:

1.介绍 heimdall-dec 反编译工具的安装和使用方法。

2.解析智能合约,包括普通合约和代理合约。

3.实战演示,展示如何使用 heimdall-dec 反编译合约。

安装

由于 heimdall-dec 是基于 Rust 开发的,首先需要安装 Rust。

1、安装 Rust

curl --proto '=https' --tlsv1.2 -sSf https://sh.rustup.rs | sh

安装完成后,执行以下命令确认 Rust 是否安装成功:

source $HOME/.cargo/env # 让终端识别 Rust 命令

rustc --version

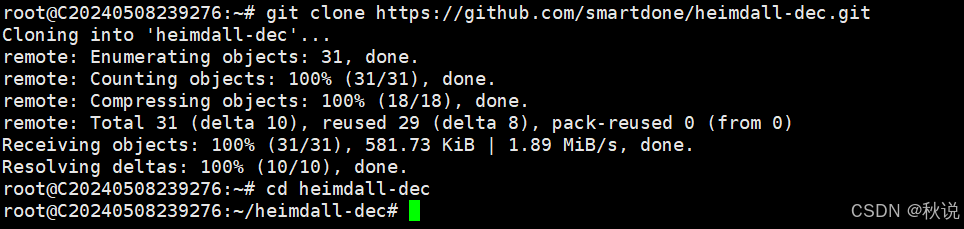

2、克隆 heimdall-dec

克隆项目代码仓库:

git clone https://github.com/smartdone/heimdall-dec.git

cd heimdall-dec

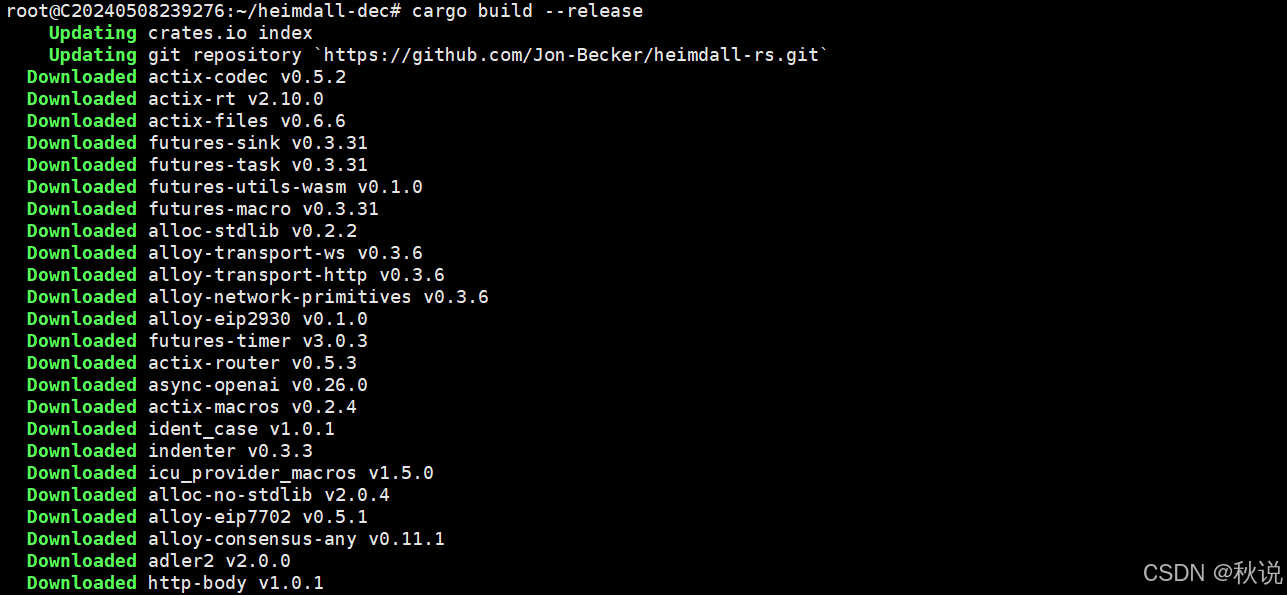

3、编译 heimdall-dec

使用 cargo build 进行编译:

cargo build --release

编译完成后,生成的可执行文件位于:

./target/release/heimdall-dec

4、运行 heimdall-dec

./target/release/heimdall-dec

此时,heimdall-dec 将启动一个本地 Web 服务器,默认监听 http://127.0.0.1:8080。

使用说明

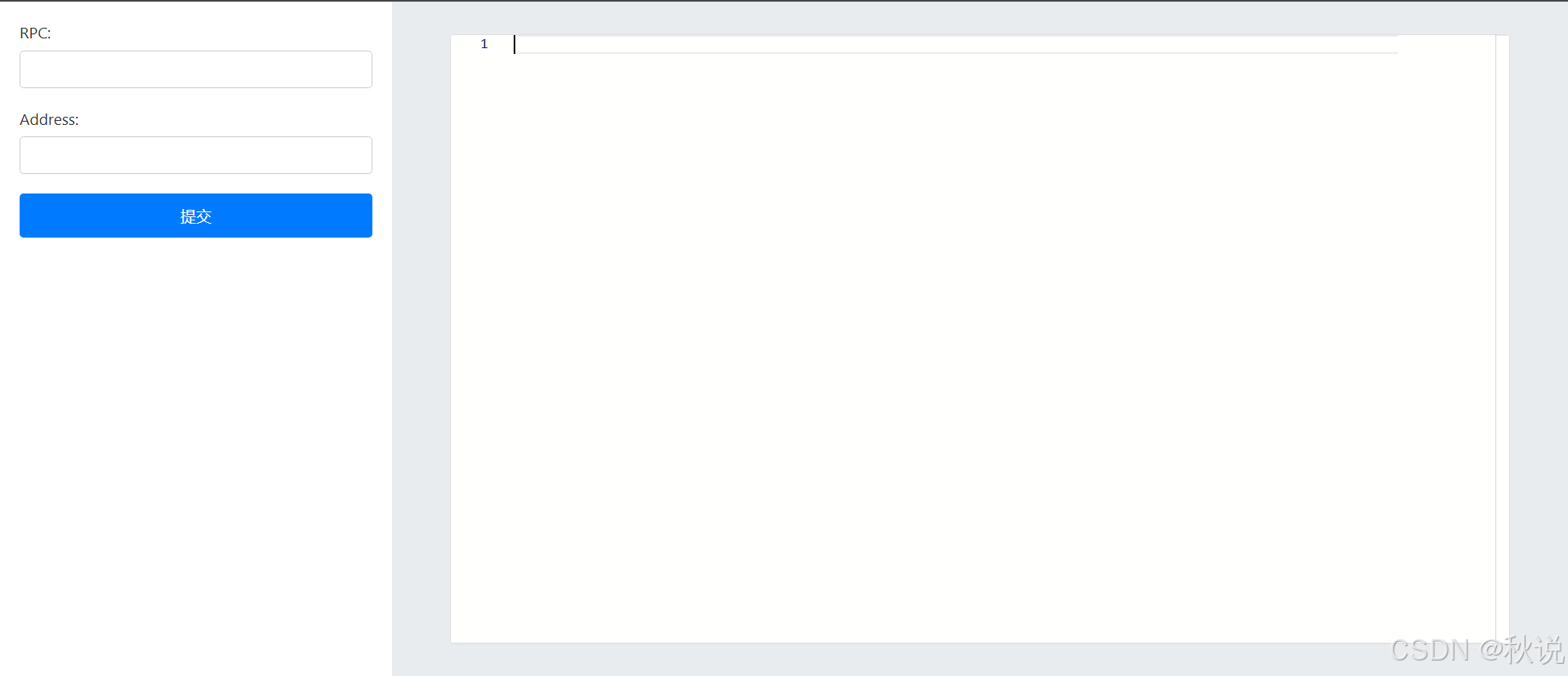

1、访问 Web 界面

在浏览器中打开:http://127.0.0.1:8080

2、输入合约信息

RPC 链接:输入区块链网络的 RPC 端点(可从 Chainlist 获取)。例如:

以太坊主网:https://mainnet.infura.io/v3/YOUR_API_KEY

Polygon:https://polygon-rpc.com

BSC:https://bsc-dataseed.binance.org

合约地址:输入需要反编译的智能合约地址。

3、查看反编译结果

点击提交后,Heimdall 将查询该地址的合约字节码。如果是代理合约,自动解析其实现合约,反编译字节码并显示可读的 Solidity 代码。

实战演示

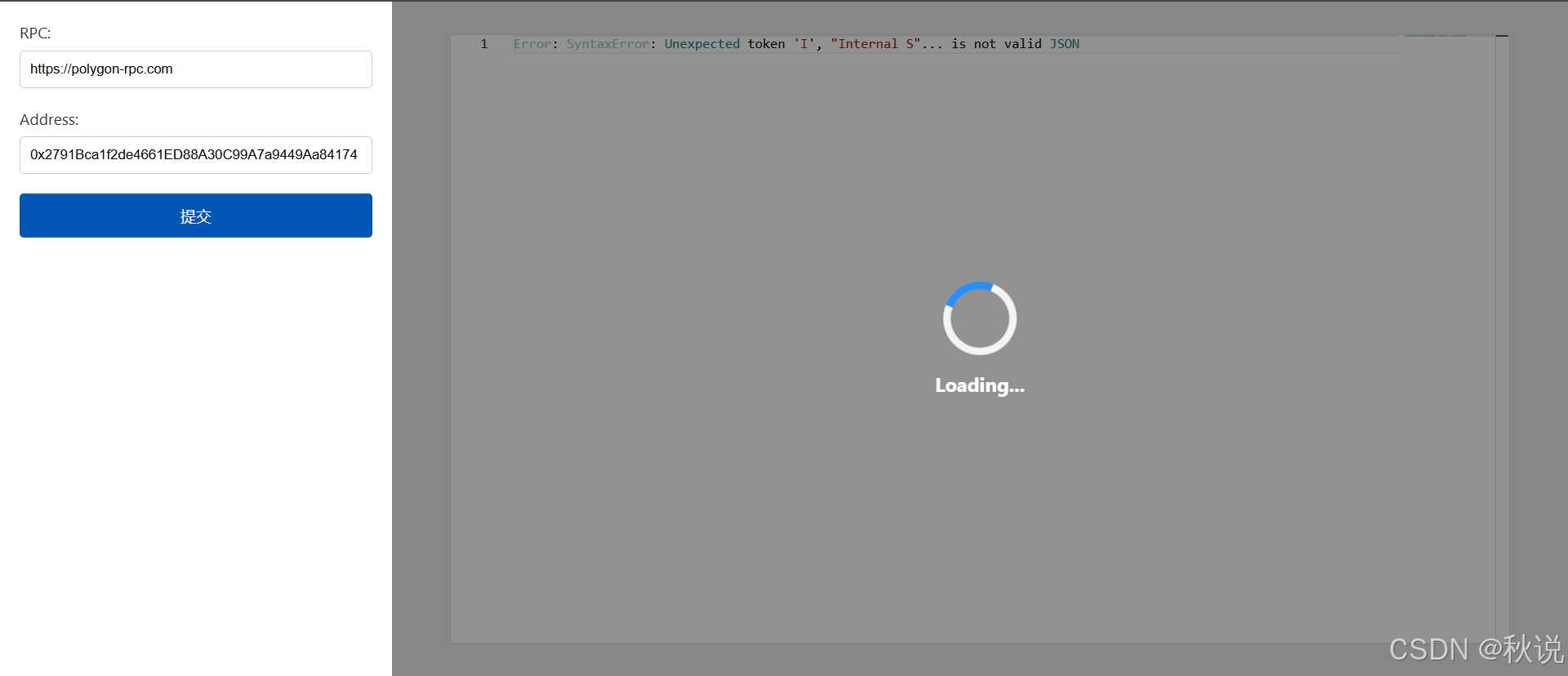

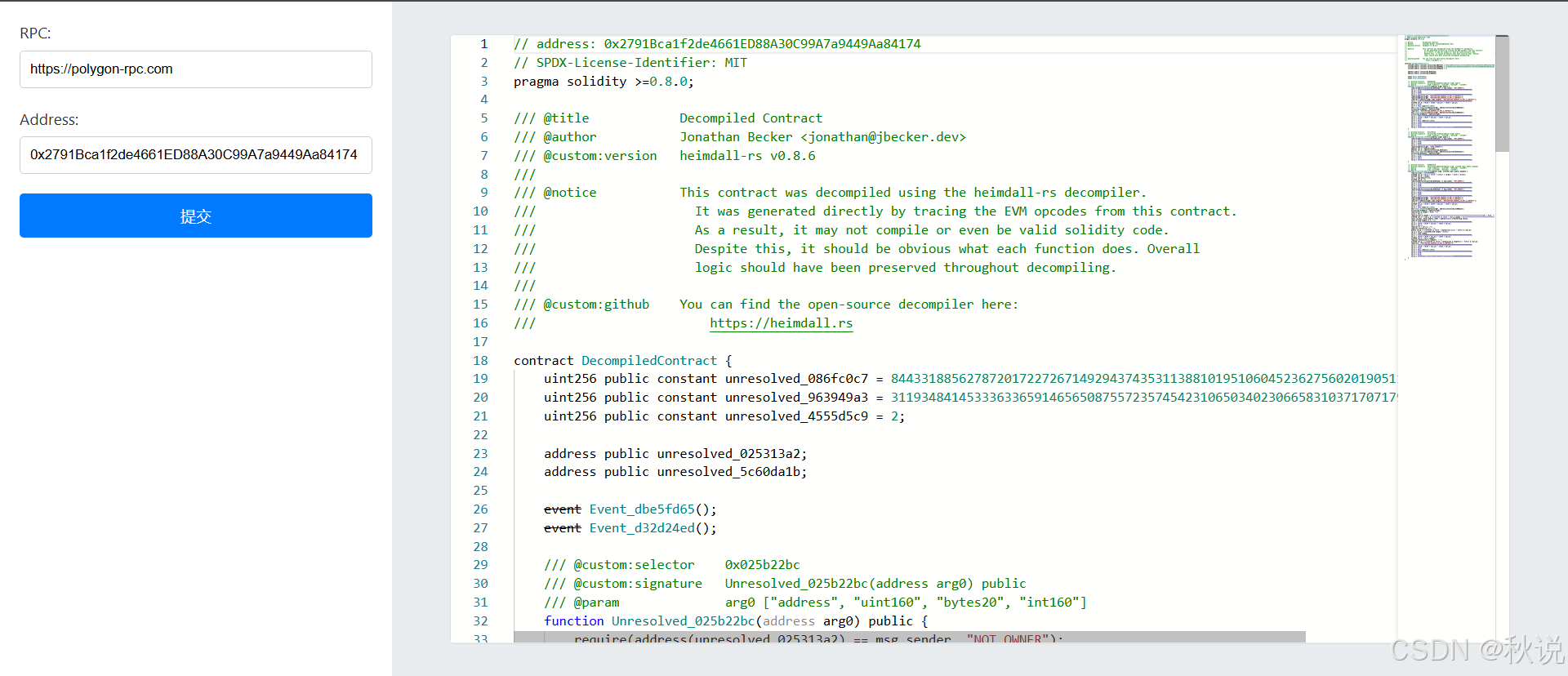

1、解析普通合约

Polygon(Matic)对应的 RPC 为:

https://polygon-rpc.com

该网络上的 USDC(Token USD Coin)智能合约地址为:

0x2791Bca1f2de4661ED88A30C99A7a9449Aa84174

输入 RPC 和合约地址,点击提交:

查看解析后的 Solidity 代码,分析其逻辑:

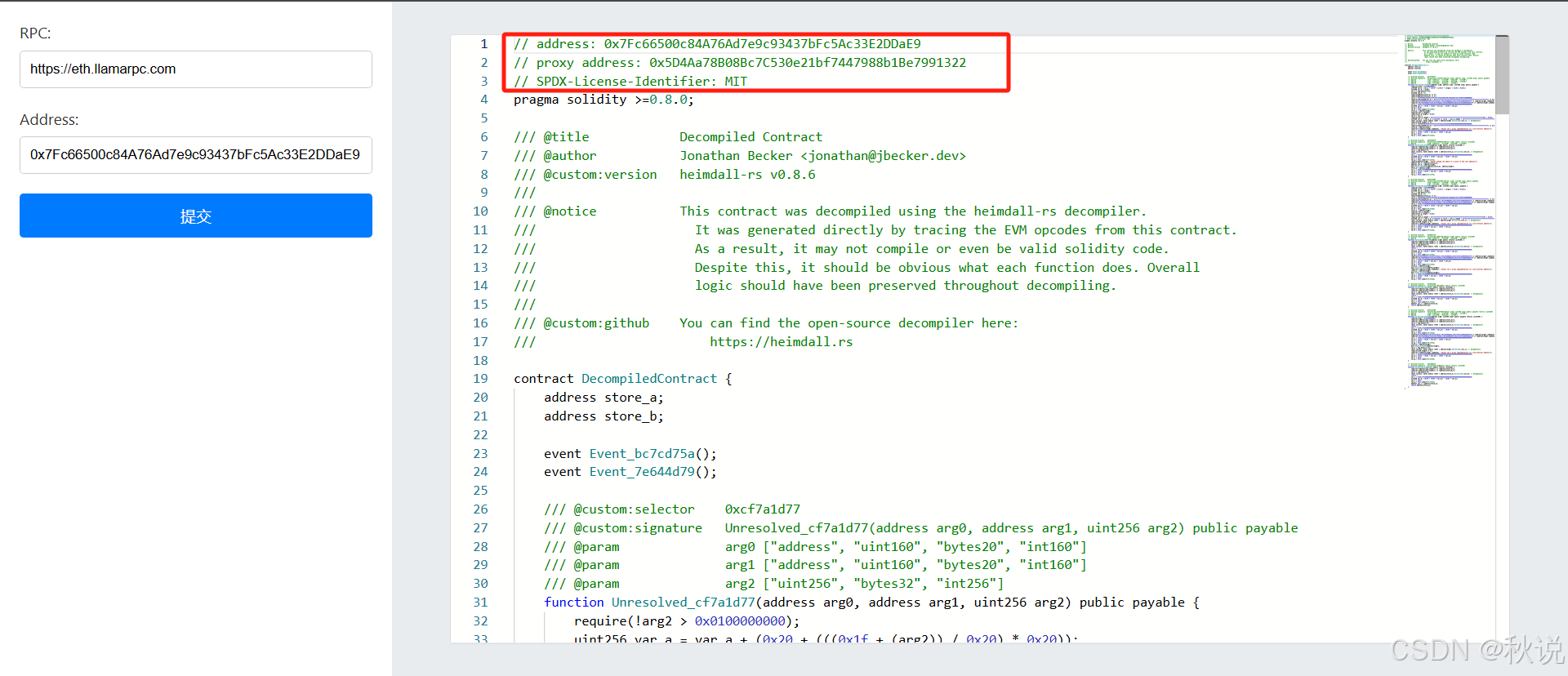

2、解析代理合约

在智能合约部署之后,通常无法修改其逻辑代码。一旦合约发布,就无法直接更新或者修复漏洞。为了解决这个问题,代理合约采用了将逻辑合约和存储分离的设计。代理合约只是一个转发请求的合约,而实际的业务逻辑由实现合约(Implementation Contract)来执行。如果发现某些漏洞或需要添加新功能时,开发者只需要部署新的实现合约,并将代理指向新合约。

许多 DeFi 项目使用代理合约(如 Transparent Proxy、UUPS Proxy),直接查询合约无法获取完整代码。

但该项目能够解析代理合约,并找到对应的实现合约(Implementation Contract)进行反编译。

举个例子,提交:

RPC:https://eth.llamarpc.com

Address:0x7Fc66500c84A76Ad7e9c93437bFc5Ac33E2DDaE9

输出结果如下图所示:

// proxy address: 0x5D4Aa78B08Bc7C530e21bf7447988b1Be7991322

这意味着:

- 0x7Fc66500c84A76Ad7e9c93437bFc5Ac33E2DDaE9 是一个代理合约(Proxy Contract)

- 0x5D4Aa78B08Bc7C530e21bf7447988b1Be7991322 是实现合约(Implementation Contract)

同时,也可通过终端查看输出(不含源码):