⸢ 拾叁-Ⅰ⸥⤳ 安全水位评估框架(上):威胁路径模型

👍点「赞」📌收「藏」👀关「注」💬评「论」

👍点「赞」📌收「藏」👀关「注」💬评「论」

更多文章戳👉晖度丨安全视界-CSDN博客🚀(原名:whoami!)

在金融科技深度融合的背景下,信息安全已从单纯的技术攻防扩展至架构、合规、流程与创新的系统工程。作为一名从业十多年的老兵,将系统阐述数字银行安全体系的建设路径与方法论,旨在提出一套可落地、系统化、前瞻性的新一代安全架构。

| 序号 | 主题 | 内容简述 |

|---|---|---|

| 1 | 安全架构概述 | 全局安全架构设计,描述基础框架。 |

| 2 | 默认安全 | 标准化安全策略,针对已知风险的标准化防控(如基线配置、补丁管理)。 |

| 3 | 可信纵深防御 | 多层防御体系,应对未知威胁与高级攻击(如APT攻击、零日漏洞)。 |

| 4 | 威胁感知与响应 | 实时监测、分析威胁,快速处置安全事件,优化第二、三部分策略。 |

| 👉5 | 实战检验 | 通过红蓝对抗演练验证防御体系有效性,提升安全水位。 |

| 6 | 安全数智化 | 运用数据化、自动化、智能化(如AI)提升安全运营(各部分)效率。 |

目录

13 安全水位评估框架

13.1 安全水位定义编辑

13.2 威胁路径图模型

13.2.1 威胁路径图模型介绍

13.2.2 威胁路径图模型的数据结构

13.2.2.1 攻防实体

13.2.2.2 攻防场景

13.2.2.3 攻击技术

13.2.2.4 攻击技术链

13.2.2.5 攻防关联

13.2.2.6 攻击用例

13.2.3 威胁路径图能力介绍

13.2.3.1 攻防能力沉淀:构建统一的“组织作战知识库”

13.2.3.2 计算攻击路径:洞悉所有潜在的攻击路线

13.2.3.3 指导演练:驱动高效、全面的安全验证

👍点「赞」➛📌收「藏」➛👀关「注」➛💬评「论」

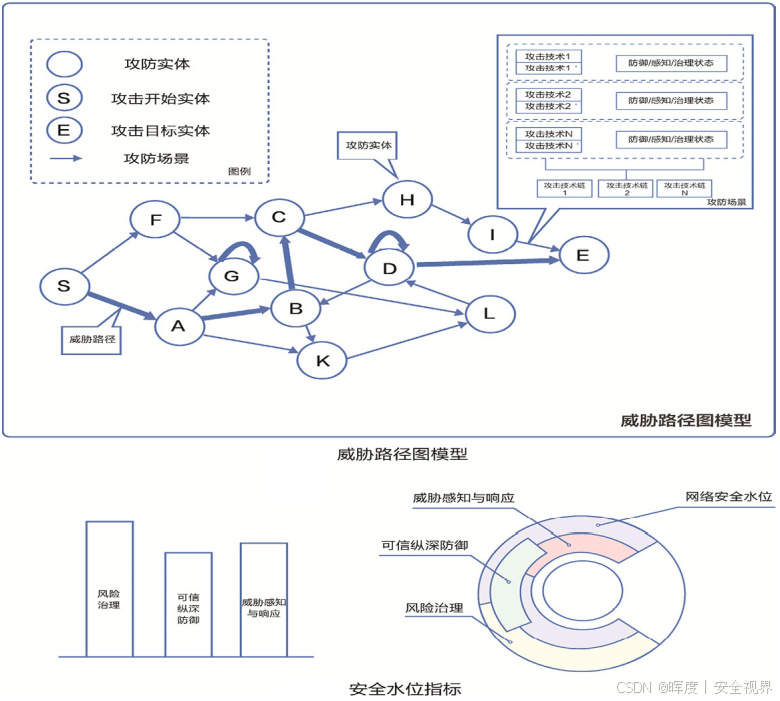

13 安全水位评估框架

安全水位评估框架:该框架旨在系统化评估企业应对网络攻击的能力。分成三个部分:安全水位定义、威胁路径图模型、安全水位指标。这些部分共同构成一个完整的评估体系,帮助企业量化安全防护水平并持续改进。下面详细展开每个部分,并通过图表和生动描述增强理解。

13.1 安全水位定义

安全水位是企业安全能力的综合衡量指标,它反映了组织在攻击全生命周期中的防御强度。我们将其定义为由以下三部分能力组成,覆盖攻击前、攻击中和攻击后的全过程:

| 组成部分 | 关键作用 | 示例 |

|---|---|---|

| 🔒 事前安全建设 | 减少攻击面,提供基础防护 | 默认安全策略 |

| 🛡️ 事中动态防御 | 实时拦截攻击,应对未知威胁 | 可信纵深防御 |

| 📢 事后威胁感知与响应 | 感知和响应攻击,确保快速恢复 | 安全事件监控 |

通过这三层能力的交叉覆盖,企业能够防御的最大攻击面代表了其安全水位。简单来说,安全水位就像一座水库的蓄水线——水位越高,代表企业抵御“洪水”(攻击)的能力越强。

详细解读

-

事前安全建设:这是安全防护的“基石”,通过默认安全措施最小化潜在风险。例如,定期更新系统和应用补丁,就像加固堤坝以防止洪水渗透。

-

事中动态防御:在攻击发生时实时行动,类似于“防洪闸门”,能够动态拦截异常行为。通过可信纵深防御技术,有效应对0Day漏洞等突发威胁。

-

事后威胁感知与响应:作为“安全网”,提供最后一道防线。通过监控和响应机制,企业能快速发现并处理漏网之鱼,减少损失。

13.2 威胁路径图模型

威胁路径图模型是安全水位评估框架的基石。它本质上是一个将攻防能力与企业IT环境深度融合的数字化数据模型。

简单来说,它就像一份为黑客绘制的“攻击地图”,但这份地图掌握在我们防守方手中。基于此模型构建的数据集,囊括了所有可能的攻击路径和攻击技术,为评估安全水位提供了最基础的攻击数据支撑。

13.2.1 威胁路径图模型介绍

威胁路径图模型是一个以图论为基础的数字化攻击描述模型。

-

图论核心概念:图论研究的是由“点”(节点)和连接点的“线”(边)构成的图形。

-

模型映射关系:该模型巧妙地将这一概念应用于网络安全领域:

-

🔘 点 = 企业IT资产 (如:服务器、工作站、数据库)

-

➿ 线 = 攻击关系 (如:利用漏洞进行入侵、通过凭证横向移动)

-

🛣️ 路径 = 完整的黑客攻击链 (从初始入侵到最终目标)

-

通过在点和线上附加丰富的属性(如资产价值、漏洞编号、攻击技术等),威胁路径图模型将一个抽象的攻击过程,转变为一个可被计算机处理和分析的数字化模型。

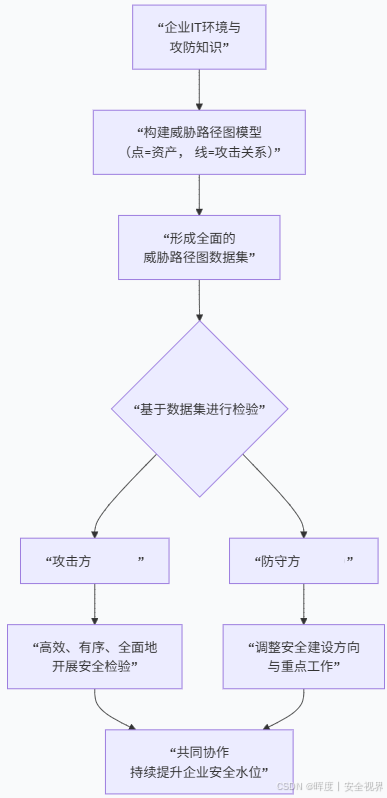

下图描绘了威胁路径图的构建流程:

攻防双方的共同语言与行动指南

基于威胁路径图,安全工作的开展变得前所未有的清晰:

-

对于攻击方 :可以根据威胁路径图中的数据,进行高效、有序、全面的模拟攻击检验,告别了以往“凭感觉”测试的随机性。

-

对于防守方 :可以根据检验结果暴露出的薄弱环节,精准地调整安全建设方向和资源投入。

最终,攻防双方将基于同一张“地图”协同作战,共同推动企业安全水位的持续提升。

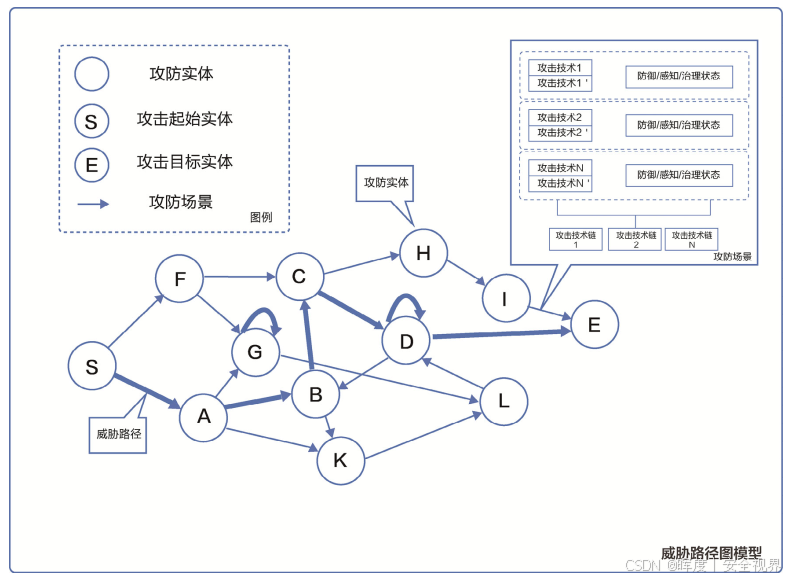

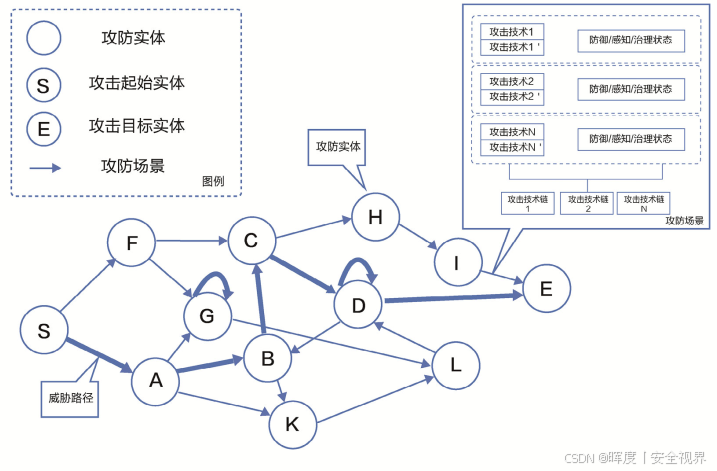

13.2.2 威胁路径图模型的数据结构

威胁路径图模型以图结构为核心,将各个数据要素有机地关联在一起,共同描绘出企业面临的完整攻击画面。下图从全局视角展示此数据结构:

-

圆圈 (攻防实体):代表企业的IT资产,是攻击图上的“据点”。

-

连线 (攻防场景):代表攻击发生的网络路径与位置。

-

技术链 (攻击技术链):附着在连线上,代表在该路径上可使用的具体攻击方法组合。

上图中的加粗路径,正是一条从起点到目标的完整攻击链,清晰地展示了黑客的攻击轨迹。

为了深入理解,下面将详细解析构成此模型的各个核心名词与数据结构。

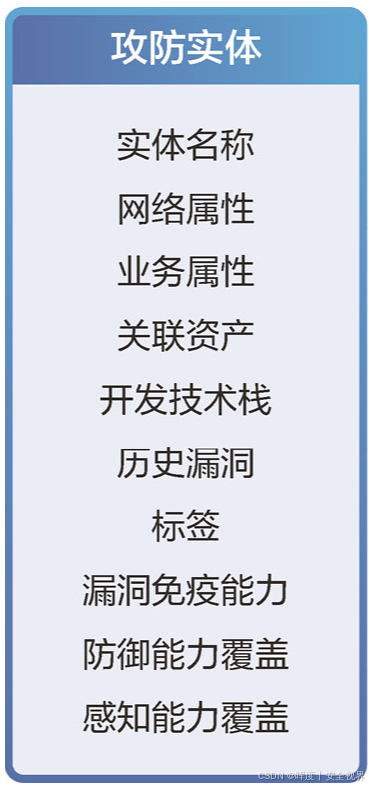

13.2.2.1 攻防实体

攻防实体是威胁路径图模型中的“点”,是对企业内各类IT资产的抽象化描述。

比喻:它就像是军事地图上的一个个堡垒 🏰 或据点,代表着需要防守的目标。

为了提升效率,对具有相同特性的实体进行了归一化(聚类) 处理。例如:

-

将一组功能相同的负载均衡服务器抽象为一个实体。

-

将办公网内型号相同的终端设备归为一类实体。

归一化的好处:使得资产视图更清晰,并大幅减少计算量,提升模型性能。每个攻防实体都附有丰富的属性标签,使其信息更加立体:

| 属性分类 | 具体属性 | 说明与作用 |

|---|---|---|

| 基础属性 | 网络属性、业务属性 | 明确实体在网络和业务中的角色 |

| 关联信息 | 关联资产、标签 | 标明与其他资产的关系和业务标签 |

| 核心能力 | 漏洞免疫能力、防御能力覆盖、感知能力覆盖 | 标识该实体固有的安全能力,其中漏洞免疫能力构成了最基础的安全水位 |

13.2.2.2 攻防场景

攻防场景是威胁路径图模型中的“线”,连接两个攻防实体,表示攻击发生的抽象网络位置。

-

数据结构:主要由 两个攻防实体 + 一个场景类型 构成。

生动描述:它就像是连接两个据点之间的道路,是攻击者行军的通道。

攻防场景主要分为两大类型:

| 场景类型 | 描述 | 攻击行为举例 |

|---|---|---|

| 端上攻防场景 | 攻击在单个实体内部发生 | Windows权限提升、权限持久化、凭据信息收集等 |

| 跨实体攻防场景 | 攻击从一个实体向另一个实体发起 | Web漏洞远程代码执行、远程命令注入、远程溢出等 |

此外,场景还扩展了攻击成本、攻击难度、发生概率等属性,为后续的安全水位量化评估提供数据输入。

13.2.2.3 攻击技术

攻击技术是构成攻击的最小实施单元,描述了攻击的原理。

-

管理方式:采用ATT&CK矩阵 🎯 形式进行标准化管理。

生动描述:它是攻击者“武器库” 🗡️ 里的单一武器或工具。

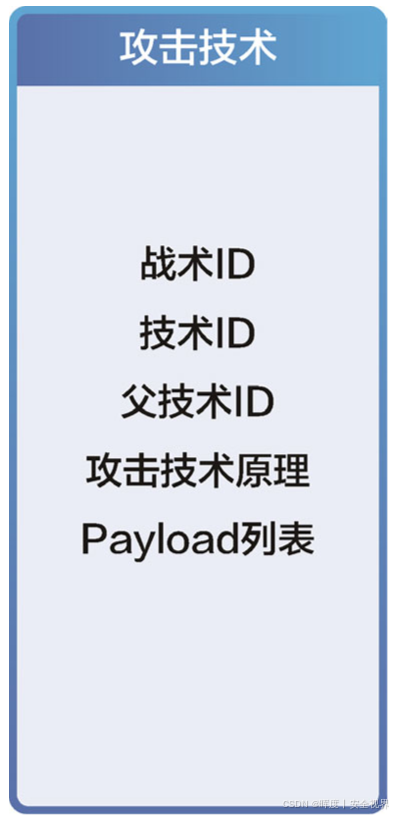

其攻击技术的结构包含:

-

战术ID、技术ID、父技术ID:用于矩阵式定位与管理。

-

攻击技术原理:阐明攻击的实现方式。

-

Payload列表:提供具体的攻击载荷信息。

13.2.2.4 攻击技术链

攻击技术链是对从起点到终点达成攻击目的的完整过程描述。

生动描述:它是一次精心策划的完整作战计划 🗺️,由多个步骤有序组成。

其结构包含:

-

攻击文档:记录完整的攻击步骤,确保可复现。

-

关联软件:攻击所使用的工具。

-

攻击阶段:将攻击过程划分为多个阶段,同一阶段内的攻击技术可以相互替换,这极大地增强了攻击链的灵活性,使攻击者可以自由组合,形成多样化的攻击行为。

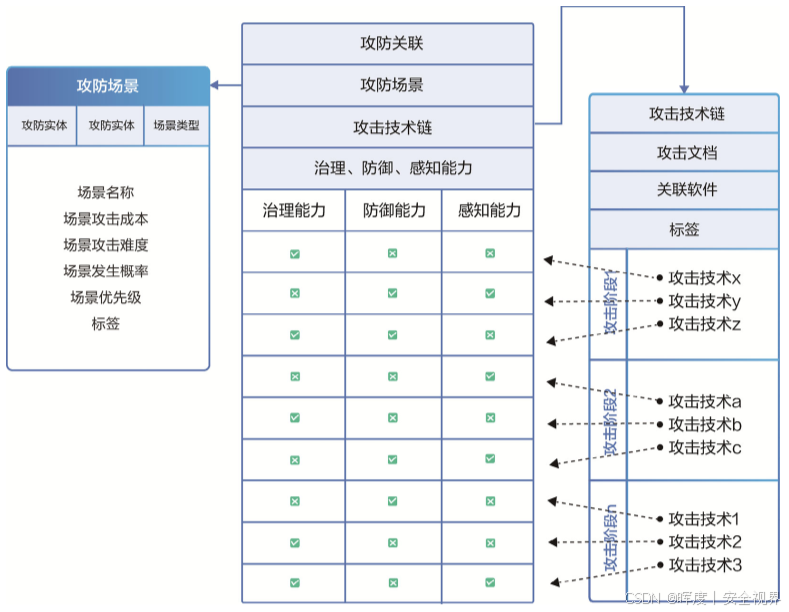

13.2.2.5 攻防关联

攻防关联实体是预期企业安全能力的体现,它将攻击能力与防御能力关联起来。

生动描述:它是防守方在“攻击地图”上标注的防御工事 🛡️ 分布图。

用于:

-

将攻防场景与攻击技术链进行关联。

-

标记在特定场景下,企业针对特定攻击技术链所具备的治理、防御、感知能力。

-

通过对这些数据进行计算,得出防御能力的覆盖率等关键指标,指导防守方进行针对性建设。

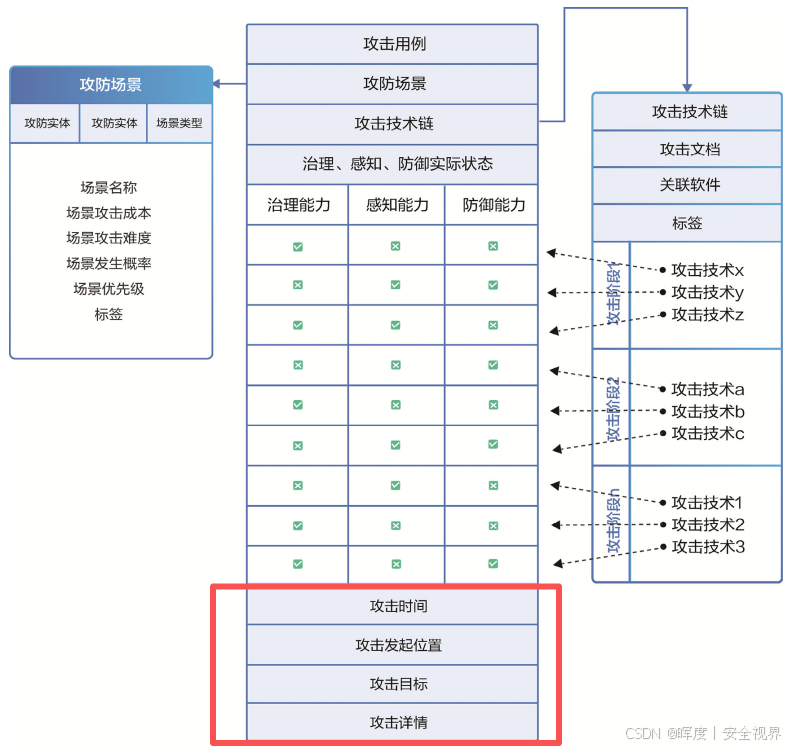

13.2.2.6 攻击用例

攻击用例代表一次真实的攻击过程及其对应的防御状态记录。

生动描述:它是一次实战演习 ⚔️ 的战后报告,详实地记录了攻防双方的交战过程。

其结构与攻防关联相似,但增加了实战独有的字段:

-

攻击时间、发起位置、攻击目标

-

攻击详情

每次红蓝对抗演练后,攻击方将操作整理成攻击用例,防守方据此标记实际防御情况,为安全水位的评估与提升提供宝贵的现实依据。

通过以上六大核心组件的协同作用,威胁路径图模型将一个复杂的攻击面,转化为了一个结构清晰、可计算、可分析的数字化安全基座。

13.2.3 威胁路径图能力介绍

威胁路径图不仅是一个数据模型,更是一个强大的战略工具。它通过三大核心能力,将静态数据转化为动态的、可指导实践的安全战斗力。

13.2.3.1 攻防能力沉淀:构建统一的“组织作战知识库”

威胁路径图的核心价值之一在于将分散的、隐性的攻防知识系统化地沉淀、整合与管理,形成一个企业级的共享知识库。

生动描述:它如同一个不断进化的“攻防兵法” 📚,记录所有已知的攻击手段与防御布局。

核心价值体现在:

| 受益方 | 核心价值 |

|---|---|

| 新员工 & 防守方 | 快速学习:从中全面了解攻击方的技术能力(攻击技术链),从而更有针对性地建设防御规则。 |

| 全体攻防人员 | 全局视野:通过攻防实体,清晰掌握企业的网络架构、资产分布和业务关系。 |

| 攻击方 | 精准打击:通过防御能力标记,了解公司现有防御体系,从而设计更复杂、更贴近实战的演练方案,以发现深层风险。 |

关键点:它打破攻防双方的信息壁垒,让安全建设从“经验驱动”升级为“数据与知识驱动”。

13.2.3.2 计算攻击路径:洞悉所有潜在的攻击路线

威胁路径图在数学上是一个完整的图结构,使我们能够运用算法自动化地计算出所有可能的攻击路径。

生动描述:这就像是为整个企业网络绘制了一张“风险热力图” 🗺️,并能一键生成从任意起点到核心目标的 “入侵路线全集”。

实现方式:

-

设定参数:

-

攻击起点 (S):通常设定为 “外部黑客实体”。

-

攻击终点 (E):设定为企业需要重点保护的核心资产。

-

-

路径计算:利用图遍历算法(如DFS、BFS),系统会自动计算出从 S 到 E 的所有可能路径。

举例说明:

-

一条可能的攻击路径为:S → A → B → C → D → E

-

通过计算,我们可以得到所有类似于此的路径集合,从而实现对风险的全面、量化评估。

13.2.3.3 指导演练:驱动高效、全面的安全验证

威胁路径图为安全演练(如红蓝对抗)提供科学的行动指南,确保演练有序、全面且高效。

生动描述:它为攻击方(红队)提供了一份详尽的“闯关攻略” 📋,同时又为防守方指明了需要加固的“战略要地”。

如何指导演练:

| 功能 | 说明 |

|---|---|

| 优先级覆盖 | 攻防场景与攻击技术链均带有优先级标记,引导攻击方从高风险到低风险进行有序、全面的覆盖,避免遗漏。 |

| 实时导航 | 在演练中,攻击方可在任意节点通过威胁路径图快速定位: 1. 当前实体的属性。 2. 下一步可攻击的实体列表。 3. 可用的攻击技术链。从而实现高效“导航式”攻击。 |

| 闭环管理 | 通过系统化的覆盖,间接实现了对所有潜在攻击路径的验证,确保演练不再凭经验“抽样测试”,而是系统性的“全面体检”。 |

参考资料:《数字银行安全体系构建》

👍点「赞」➛📌收「藏」➛👀关「注」➛💬评「论」

🔥您的支持,是我持续创作的最大动力!🔥