9. linux shell命令(6)Linux网络配置管理

6.1 网络配置基础

-

用户既可以通过命令行的方式,也可以通过友好的图形界面,轻松完成网络配置。

-

实现Linux网络配置的惟一目标就是修改系统中众多的网络配置文件,如/etc/interfaces、/etc/hosts,/etc/resolv.conf 等等。

-

通常,用户可能使用普通以太网卡、无线网卡、调制解调器等不同类型的设备接入网络。不同类型的网络设备在主机中被映射为相应的网络接口,比如以太网卡映射为eth,无线网卡映射为wlan。有时,用户还可能同时使用多个网络设备,就会出现eth0、eth1…,或wlan0、wlan1…的情况。

-

那么,如何标识每个连接到Internet的网络接口呢?

-

解决办法是:为每个网络接口分配一个全世界范围内惟一的32bit的标识符。这个标识符就是IP(Internet Protocol)地址。

6.2 配置IP地址

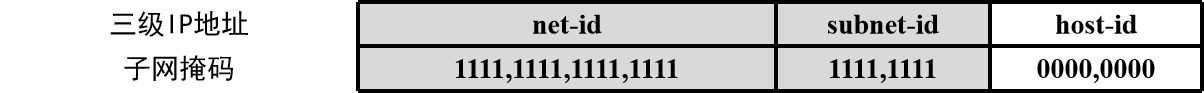

- IP地址包括三部分:Internet网络号(Net-ID)、子网号(Subnet-ID)和主机号(Host-ID)。

-

因而可以这样解释:一个IP地址惟一标识了,处在某个互联网中的,某个子网的,某个网络接口。

-

根据Internet网络号的字段长度(1,2,3字节长),IP地址区分为A类、B类、C类。三类IP地址的掩码如下所示。

A类地址的默认子网掩码是255.0.0.0,或0xFF000000;

B类地址的默认子网掩码是255.255.0.0,或0xFFFF0000;

C类地址的默认子网掩码是255.255.255.0,或0xFFFFFF00;

通俗讲:IP地址分类与子网掩码(从“为什么”到“怎么用”)

很多人刚接触IP地址时,会被“分类”“子网掩码”绕晕——其实核心是解决一个问题:如何在海量IP中,快速分清“哪部分是网络编号(相当于小区号),哪部分是设备编号(相当于单元房号)”。下面用“小区类比”从头讲,保证好懂。

一、先搞懂:为什么要分A、B、C类IP地址?

早期互联网刚设计时,不同场景需要的设备数量天差地别:

- 像谷歌、电信这样的大公司/运营商,需要几万、几十万设备联网(“大小区”);

- 普通公司可能只需要几百台设备(“中小区”);

- 家庭或小办公室,十几台设备就够了(“小小区”)。

如果不分类型,给小办公室分配一个能装10万台设备的IP段,会造成极大浪费(就像给3口之家分一栋100层的楼)。于是就有了 A、B、C类IP地址——按“网络部分的长度”划分,对应不同大小的“网络容量”。

二、IP地址的核心结构:“网络部分 + 主机部分”

所有IPv4地址(比如192.168.1.100)都由两部分组成,就像门牌号“XX小区-XX单元-XX房号”里,“XX小区”是网络部分,“XX单元-XX房号”是主机部分:

- 网络部分:标识设备属于哪个“网络”(比如你家的WiFi网络、公司的内网);

- 主机部分:标识这个“网络”里的具体设备(比如你家的手机、电脑)。

问题来了:怎么知道“哪几位是网络部分,哪几位是主机部分”?——这就需要 子网掩码 来“划界限”。

三、子网掩码:给IP地址“划界限”的工具

子网掩码的本质是一个“32位二进制数”,核心作用只有一个:用“1”标记IP地址的“网络部分”,用“0”标记“主机部分”。

可以把它想象成“一把尺子”:对着IP地址量一下,“尺子上画1的部分是网络,画0的部分是主机”。

1. 子网掩码的两种表示方法(不用死记,理解对应关系)

日常用两种格式表示,本质完全一样:

- 点分十进制:把32位二进制分成4组(每组8位),转成十进制,用点分隔(比如

255.255.255.0); - 十六进制:把32位二进制分成4组(每组8位),转成十六进制,用

0x开头(比如0xFFFFFF00)。

举个例子:255.255.255.0(点分十进制)转二进制是 11111111.11111111.11111111.00000000——前24位是“1”,后8位是“0”,意思是“IP地址的前24位是网络部分,后8位是主机部分”。

2. A、B、C类的“默认子网掩码”:对应不同的“网络大小”

A、B、C类的核心区别,就是“网络部分的长度不同”,所以它们的“默认子网掩码”(不用手动改的基础掩码)也不同——默认掩码直接对应“网络部分的长度”:

| IP地址类别 | 核心特点(网络部分长度) | 默认子网掩码(点分十进制) | 默认子网掩码(十六进制) | 适用场景(“小区大小”) | 举例IP地址 |

|---|---|---|---|---|---|

| A类 | 网络部分占1字节(8位) | 255.0.0.0 | 0xFF000000 | 超大型网络(比如早期的大型运营商) | 10.2.3.4(前1字节“10”是网络,后3字节“2.3.4”是主机) |

| B类 | 网络部分占2字节(16位) | 255.255.0.0 | 0xFFFF0000 | 中型网络(比如大公司、高校) | 172.16.5.6(前2字节“172.16”是网络,后2字节“5.6”是主机) |

| C类 | 网络部分占3字节(24位) | 255.255.255.0 | 0xFFFFFF00 | 小型网络(家庭、小办公室) | 192.168.1.100(前3字节“192.168.1”是网络,后1字节“100”是主机) |

关键提醒:“默认”的意思

默认子网掩码是“不用手动配置时,系统自动用的掩码”——比如你家路由器给电脑分配的C类IP(192.168.1.XXX),默认掩码就是255.255.255.0,这时候你家网络里最多能连254台设备(因为主机部分8位,能表示0-255,去掉0和255两个特殊地址,剩254个)。

四、子网掩码的“实际用处”:解决两个核心问题

搞懂概念后,更重要的是知道“子网掩码到底有什么用”——日常网络中,它主要帮你解决两个问题:

1. 快速判断:两台设备能不能“直接通信”

只有当两台设备的“网络部分相同”时,它们才能直接通信(不用经过路由器转发)。怎么判断“网络部分是否相同”?——用 IP地址和子网掩码做“与运算”,结果相同就是同一网段。

举个生活例子:

- 你的电脑IP:

192.168.1.100,掩码255.255.255.0; - 室友的电脑IP:

192.168.1.101,掩码255.255.255.0。

做“与运算”(二进制里1&1=1,1&0=0,0&0=0):

- 你的IP与掩码:

192.168.1.100 & 255.255.255.0 = 192.168.1.0; - 室友的IP与掩码:

192.168.1.101 & 255.255.255.0 = 192.168.1.0。

结果相同,所以你们的电脑能直接传文件(不用连路由器也能通,比如插同一个交换机)。

如果室友的IP是192.168.2.101,与运算结果是192.168.2.0,和你的192.168.1.0不同,就需要路由器转发才能通信。

2. 灵活划分“子网络”:避免IP浪费

比如一个公司有3个部门,每个部门50台设备。如果给整个公司分配一个B类IP段(默认掩码255.255.0.0),能装65534台设备,会浪费大量IP。

这时候可以“修改子网掩码”(不只用默认的),把B类地址分成多个“子网”:

- 原B类IP:

172.16.0.0,默认掩码255.255.0.0(网络部分16位); - 改掩码为

255.255.252.0(网络部分22位),就能分成64个子网,每个子网能装1022台设备——刚好满足3个部门的需求,避免浪费。

总结:一句话理清逻辑

IP地址是“网络号+主机号”的组合,子网掩码是“划清哪部分是网络号、哪部分是主机号的尺子”;A、B、C类是按“网络号长度”分的类型,对应不同大小的网络,它们的默认掩码就是“刚好覆盖网络号长度的尺子”。

如果还是觉得绕,不妨先记住:家庭网络里常见的192.168.1.XXX是C类IP,默认掩码255.255.255.0,同一网段的设备能直接传文件——先从日常场景理解,再慢慢深入~

- IP网络中通常用最小的IP地址标识网络本身,将最大的IP地址作为该网络的广播地址,其余所有IP地址都分配给网络中的主机。然而,局域网中的主机并不能直接访问Internet,需要通过一个作为代理的网关或网络地址转换服务(NAT)才能访问Internet。通常将IP地址的第一个或最后一个留给该网络的Internet网关。

这段话其实是在讲「局域网IP的3个核心规则」,用“小区类比”拆解后会很容易懂——把你的局域网(比如家里WiFi、公司内网)想象成一个“小区”,IP地址就是“门牌号”,这样每个概念都能对应上:

一、先懂前提:同一局域网的IP是“一串连续的门牌号”

比如你家WiFi的IP段是 192.168.1.0 - 192.168.1.255(这是最常见的C类网段,子网掩码255.255.255.0),这就像小区的门牌号从“1号楼0号”到“1号楼255号”,共256个编号。

二、规则1:最小IP(如192.168.1.0)= 网络本身的“编号”,不给设备用

最小的IP地址(比如上面的192.168.1.0),不是给手机、电脑这些“住户”用的,而是用来标识“这个网络本身”——相当于小区的“正式名称”(比如“幸福小区1号楼”),是对外的“身份标识”,比如路由器之间通信时,会用这个地址确认“要找的是哪个网络”。

关键:这个IP是“网络的身份证”,永远不会分配给具体设备(手机、电脑永远拿不到这个IP)。

三、规则2:最大IP(如192.168.1.255)= 网络的“广播地址”,用来发“全员通知”

最大的IP地址(比如192.168.1.255)是“广播地址”,作用是“给这个网络里所有设备发消息”——相当于小区的“广播喇叭”:只要往这个地址发数据,网络里所有设备(手机、电脑、电视)都能收到,不用一个个单独发。

比如公司内网发“全员会议通知”,或者打印机找同一网络里的电脑,就可能用到广播地址。

四、规则3:剩下的IP(如192.168.1.1 - 192.168.1.254)= 给设备用的“住户门牌号”

去掉最小的“网络编号”和最大的“广播地址”,剩下的IP(上面例子里是254个),才是给手机、电脑、打印机这些“设备住户”分配的实际IP——比如你家电脑可能是192.168.1.100,手机是192.168.1.101,这些IP是设备在局域网内的“专属门牌号”,能互相通信(比如电脑给手机传文件)。

五、为什么局域网设备不能直接上外网?需要网关/NAT?

这里要先搞懂一个关键:你家局域网的IP(比如192.168.1.XXX)是“私有IP”——相当于小区里的“内部门牌号”,只能在小区内用,出了小区(到公网/Internet)就“不认”了(公网上没有192.168开头的IP,这些IP是全球统一预留的“内网专用”)。

就像你去外地,只说“我住1号楼100号”,别人不知道是哪个城市、哪个小区——必须有个“中转代理”,这就是「网关」和「NAT」的作用:

1. 网关:局域网的“大门”,所有设备上外网都要经过它

网关其实就是你家路由器的“内网IP”(比如常见的192.168.1.1),它是局域网和外网之间的“唯一通道”——相当于小区的“大门”,所有设备要出小区(上外网,比如刷抖音、逛淘宝),数据都必须先送到网关(路由器),再由网关转发到外网。

2. NAT:给设备“换公网身份证”,让外网能回传数据

网关的核心功能之一就是“NAT(网络地址转换)”:

- 你家设备的私有IP(如192.168.1.100)不能直接访问外网,网关会把这个“私有IP”换成自己的“公网IP”(比如你家宽带的IP:202.103.XXX.XXX)——相当于小区大门给每个出门的住户“换一张全市通用的身份证”;

- 外网服务器(比如抖音服务器)收到请求后,会把数据发回这个“公网IP”,再由网关把数据转发给对应的私有IP设备(比如你手机)。

没有NAT,私有IP设备就像“没带身份证出门”,外网根本不知道该把数据发给谁。

六、最后:网关IP通常用“第一个或最后一个可用IP”,好记且不冲突

比如上面的例子,可用IP是192.168.1.1 - 192.168.1.254,网关常选192.168.1.1(第一个可用IP)或192.168.1.254(最后一个可用IP)——就像小区大门的编号选“1号楼1号”或“1号楼254号”,既好记(用户不用记复杂的中间数字),也不容易和其他设备的IP冲突(很少有人会把设备IP设成第一个或最后一个)。

总结:一句话串起来

你家WiFi是一个“小区”,IP段是“门牌号范围”:最小IP是“小区名”,最大IP是“广播喇叭”,中间IP是“住户门牌号”;住户要出小区(上外网),必须经过“大门(网关,常是1或254号)”,大门会给住户“换公网身份证(NAT)”,不然外网不认。

6.3 NAT

NAT(网络地址转换)全面解析:内网与外网的桥梁

NAT(Network Address Translation)是连接私有网络与公共互联网的核心技术,它通过修改数据包的IP地址和端口号,实现了多设备共享单一公网IP的能力。这项技术不仅解决了IPv4地址短缺问题,还增强了网络安全性,已成为现代网络架构中不可或缺的组成部分。下面我将从原理、类型、应用场景和未来发展四个维度全面解析NAT技术。

一、NAT的基本概念与工作原理

1. 为什么需要NAT?

NAT技术的诞生主要解决两个关键问题:

- IPv4地址枯竭:IPv4仅有约42亿个地址,远不能满足全球设备的连接需求

- 私有网络隔离:企业内部网络使用私有IP地址(如192.168.x.x),需要安全访问公网而不暴露内部结构

2. NAT的核心工作原理

NAT设备(通常是路由器或防火墙)位于私有网络和公共互联网之间,扮演"地址翻译官"的角色。其工作流程如下:

- 内网设备发起请求:私有网络中的设备(如手机、电脑)向目标服务器(如百度)发送数据包

- 数据包到达NAT设备:NAT设备拦截数据包并检查其源IP地址和源端口号

- 修改数据包头部:NAT设备将数据包的源IP地址(私有IP)替换为公有IP地址,并为源端口号分配一个临时公有端口

- 记录映射关系:NAT设备在会话表中记录私有IP:私有端口与公有IP:公有端口的对应关系

- 转发修改后的数据包:修改后的数据包通过公有IP地址发送到目标服务器

- 返回数据包处理:当目标服务器返回响应时,NAT设备根据会话表将目的IP和端口还原为原始私有IP和端口,再转发给内网设备

整个过程中,会话表是NAT技术的核心数据结构,它确保了数据包能够准确地在私有网络和公共互联网之间双向传输。

二、NAT的三大类型详解

根据映射方式的不同,NAT可分为三种主要类型,各自适用于不同场景:

| NAT类型 | 映射方式 | 工作原理 | 适用场景 | 优缺点对比 |

|---|---|---|---|---|

| 静态NAT | 一对一固定映射 | 私有IP永久映射到固定公有IP | 对外提供服务的服务器(Web、邮件)、需要固定公网IP的设备 | 优点:地址固定,访问速度快 缺点:消耗大量公网IP,安全性较低 |

| 动态NAT | 多对多动态映射 | 从公有IP地址池中临时分配IP | 企业内网员工访问互联网、内部设备数量较多但不需要固定公网地址的环境 | 优点:比静态NAT更节省IP地址 缺点:地址池耗尽时新会话无法建立 |

| PAT(NAPT) | 多对一映射 | 通过端口号区分不同设备,共享一个公有IP | 家庭路由器、企业网关、大规模内网用户共享公网IP的环境 | 优点:极大节省IP地址,适合大规模部署 缺点:可能影响某些依赖端口的应用 |

1. 静态NAT:固定的"一对一"翻译

静态NAT将一个私有IP地址固定映射到一个公有IP地址,这种映射关系永久不变。例如:

内网IP:192.168.1.100 → 公网IP:203.0.113.10

应用场景:

- 企业Web服务器、邮件服务器等需要对外提供服务的设备

- 远程访问场景,如员工需要从外部网络访问内部服务器

2. 动态NAT:灵活的"多对多"翻译

动态NAT使用一个公有IP地址池,当内网设备需要访问外网时,NAT设备从地址池中选择一个未被使用的公有IP进行临时映射。会话结束后,该公有IP被释放回地址池。

应用场景:

- 企业网络中员工临时访问互联网

- 需要动态分配公网IP但不需要固定映射的环境

3. PAT(NAPT):最常用的"多对一"翻译

PAT(Port Address Translation)是最广泛应用的NAT类型,它通过端口号来区分不同设备,实现多个私有IP地址共享一个公有IP地址。例如:

内网设备1(192.168.1.2:1234)→ 公网IP:203.0.113.1:5000

内网设备2(192.168.1.3:5678)→ 公网IP:203.0.113.1:5001

应用场景:

- 家庭网络中的路由器,让多台手机、电脑共享一个公网IP

- 小型企业网络,员工数量多但公网IP资源有限

- 任何需要高效利用IP地址资源的大规模网络环境

三、NAT的优缺点与应用场景

1. NAT的主要优势

节省IPv4地址资源:多个设备共享一个公网IP,有效缓解了IPv4地址短缺问题。

增强网络安全性:隐藏内部网络拓扑结构,外部攻击者无法直接获取内网设备的真实IP地址,减少了潜在的安全威胁。

简化网络管理:内网设备无需配置公网IP地址,降低了网络管理的复杂度;内部网络规划可以不依赖公网IP段,更改ISP时内部网络无需重新编址。

提高灵活性:企业可以根据需求动态分配IP地址,同时保持内部网络结构的独立性。

2. NAT的局限性

可能影响某些应用:一些将IP地址嵌入到数据载荷中的协议(如FTP主动模式、IPsec VPN、SIP等)需要特殊处理才能正常工作。

增加网络延迟:NAT设备需要维护会话表并修改数据包头部,可能影响网络性能。

不利于端到端通信:P2P应用(如BitTorrent、视频会议)需要额外的NAT穿透技术支持才能正常工作。

网络故障排查难度增加:NAT设备改变了数据包的原始IP地址,可能导致网络监控和故障排查变得复杂。

3. 典型应用场景

家庭宽带接入:家庭路由器使用PAT技术,让多台设备共享一个公网IP地址,是最常见的应用场景。

企业网络:

- 静态NAT用于对外提供服务的服务器(如Web、邮件服务器)

- 动态NAT/PAT用于员工访问互联网,同时隐藏内部网络结构

云计算与数据中心:NAT网关允许私有子网访问互联网,但不允许外部直接访问内部资源,提供了安全隔离。

游戏主机与P2P应用:需要特殊的NAT穿透技术(如UPnP、STUN/TURN)以绕过NAT限制,实现对等通信。

四、NAT与其他网络技术的关系

1. NAT与防火墙的协同作用

NAT设备本身就提供了一定程度的防火墙功能:

- 它隐藏了内部网络结构,使外部攻击者难以直接攻击内网设备

- 它只允许响应内部请求的外部流量返回,有效阻止了未请求的入站连接

然而,NAT不能完全替代专业防火墙,现代网络架构通常将两者结合使用,形成多层安全防护。

2. NAT与VPN的复杂关系

VPN与NAT之间存在兼容性问题:

- 冲突点:IPSec VPN使用AH(认证头)协议时与NAT不兼容,因为AH会对数据包头部进行签名,而NAT修改IP地址会使签名失效

- 解决方案:使用UDP封装(如NAT-T技术)或使用ESP(封装安全载荷)协议替代AH协议

当VPN穿越NAT时,通常需要特殊配置:

- 启用NAT-T(NAT穿越)功能

- 调整VPN客户端和服务器的加密算法和认证方式

- 确保NAT设备支持必要的ALG(应用层网关)

五、NAT穿透技术:突破内网限制

尽管NAT增强了网络安全性,但它也阻碍了P2P通信和某些应用的正常工作。为此,人们开发了多种NAT穿透技术:

1. STUN(Session Traversal Utilities for NAT)

工作原理:客户端向STUN服务器发送请求,服务器返回客户端的公网IP和端口信息。

应用场景:

- 获取NAT后的公网IP地址和端口

- 发现NAT类型(完全锥型、受限锥型、端口受限锥型、对称型)

- 主要用于UDP协议的应用(如VoIP、在线游戏)

局限性:

- 无法穿越对称NAT(随机分配端口)

- 无法穿越多层NAT

- 需要公网STUN服务器支持

2. TURN(Traversal Using Relays around NAT)

工作原理:作为STUN的扩展,当STUN无法直接建立连接时,TURN服务器作为中继,转发客户端之间的所有数据。

应用场景:

- 当STUN无法穿越NAT时作为替代方案

- 需要高可靠性连接的应用(如视频会议)

- 对称NAT环境

优势:

- 能穿越所有类型的NAT

- 提供可靠的中继服务

劣势:

- 增加了延迟和带宽消耗

- 需要公网TURN服务器支持

3. UPnP(通用即插即用)

工作原理:允许设备自动在NAT设备上配置端口映射,实现外部设备对内网设备的直接访问。

应用场景:

- 家庭网络中的智能设备

- 需要外部访问的游戏主机

- P2P文件共享应用

优势:

- 自动配置,无需用户干预

- 无需公网服务器支持

劣势:

- 存在安全风险(可能被攻击者利用)

- 不是所有NAT设备都支持UPnP

4. ICE(Interactive Connectivity Establishment)

工作原理:整合STUN和TURN技术,在建立连接时尝试多种NAT穿透方法,选择最佳路径。

应用场景:

- WebRTC等需要高实时性的Web应用

- 跨平台P2P通信

- 需要在各种网络环境下保持连接的应用

优势:

- 结合多种穿透技术,成功率高

- 自适应网络环境变化

六、NAT的未来发展趋势

尽管IPv6提供了海量的地址空间(约3.4×10^38个地址),理论上不再需要NAT来解决地址短缺问题,但NAT技术不会很快消失,而是将演变为新的形式:

1. 作为过渡技术的NAT

NAT64技术:实现IPv4与IPv6网络的互通,是IPv4向IPv6过渡的关键技术。

- 允许IPv6设备访问IPv4网络资源

- 不需要在客户端进行任何配置

- 已在多个大型网络中部署

2. "网络去NAT"运动

中国正在推进"网络去NAT"专项工作:

- 目标是增加IPv6地址使用率和流量

- 基础电信企业被要求增加IPv6互联网专线产品供给

- 到2024年底,固定宽带用户IPv6连通率不低于80%

- 工信部预计到2025年7月底前停止NAT设备增长

3. NAT的未来角色转变

即使在IPv6全面部署后,NAT仍将扮演重要角色:

- 安全隔离:继续提供网络安全隔离功能

- 网络管理:简化IP地址管理和访问控制

- 服务质量(QoS)控制:提供流量管理和优先级控制

- 多协议支持:支持多种网络协议的转换和互通

4. 未来NAT技术发展方向

- 集成化:与防火墙、VPN等安全设备深度融合,提供更全面的安全解决方案

- 智能化:自动识别和适应不同的网络环境,优化数据包处理路径

- 云原生:适应云计算和容器化环境,提供弹性NAT服务

- 可编程:支持通过API进行动态配置和管理,适应SDN(软件定义网络)架构

总结:NAT的核心价值与未来

NAT作为连接私有网络与公共互联网的桥梁,不仅解决了IPv4地址短缺问题,还提升了网络安全性和管理效率。尽管IPv6的普及将减少对NAT的依赖,但在可预见的未来,NAT仍将在企业网络、云计算和家庭宽带中发挥重要作用。

无论您是网络工程师、系统管理员还是普通用户,理解NAT的工作原理和配置方法,对于优化网络性能、解决连接问题和保障网络安全都至关重要。随着网络技术的不断发展,NAT也将继续演进,以适应新的网络环境和应用需求。

6.4 网络相关命令

ifconfig

ifconfig(interface configuration)是 Linux/Unix 系统中用于配置和查看网络接口信息的经典命令,虽然现在部分系统推荐使用 ip 命令替代,但它依然是网络管理的基础工具,尤其适合快速查看和临时配置网络接口。

一、先搞定:安装 ifconfig(如果提示命令不存在)

现代 Ubuntu 系统默认可能未安装 ifconfig,需要先安装 net-tools 工具包:

sudo apt update # 更新软件源

sudo apt install net-tools # 安装包含 ifconfig 的工具包

二、核心功能:查看网络接口信息(最常用)

输入 ifconfig 命令,会显示所有活动网络接口(有线、无线、虚拟网卡等)的详细信息。

1. 基础用法:ifconfig(查看所有活动接口)

示例输出(重点字段已标注):

eth0: flags=4163<UP,BROADCAST,RUNNING,MULTICAST> mtu 1500inet 192.168.1.102 netmask 255.255.255.0 broadcast 192.168.1.255inet6 fe80::a00:27ff:fe8a:b1c2 prefixlen 64 scopeid 0x20<link>ether 08:00:27:8a:b1:c2 txqueuelen 1000 (Ethernet)RX packets 1234 bytes 1234567 (1.2 MB)RX errors 0 dropped 0 overruns 0 frame 0TX packets 567 bytes 567890 (567.8 KB)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0lo: flags=73<UP,LOOPBACK,RUNNING> mtu 65536inet 127.0.0.1 netmask 255.0.0.0inet6 ::1 prefixlen 128 scopeid 0x10<host>loop txqueuelen 1000 (Local Loopback)RX packets 100 bytes 8000 (8.0 KB)RX errors 0 dropped 0 overruns 0 frame 0TX packets 100 bytes 8000 (8.0 KB)TX errors 0 dropped 0 overruns 0 carrier 0 collisions 0

2. 字段详解(看懂输出的关键)

以 eth0(有线网卡)为例,核心字段含义:

eth0:网络接口名称(有线常用eth0/enp0s3,无线常用wlan0/wlp2s0,虚拟接口可能有特殊名称)。- lo代表主机本身,也称回送接口(Loopback),其IP地址约定为127.0.0.1。

flags=4163<...>:接口状态标识:UP:接口已启用(插了网线或连了WiFi);BROADCAST:支持广播;RUNNING:接口正在运行(有数据传输);MULTICAST:支持多播;LOOPBACK(仅lo接口):本地回环接口(用于本机内部通信)。

inet 192.168.1.102:IPv4 地址(设备在网络中的“门牌号”)。netmask 255.255.255.0:子网掩码(划分网络部分和主机部分)。broadcast 192.168.1.255:广播地址(给同一网络所有设备发消息的地址)。inet6 ...:IPv6 地址(新一代IP地址,格式较长)。ether 08:00:27:8a:b1:c2:MAC地址(硬件地址,全球唯一,类似设备的“身份证号”)。RX/TX packets:接收/发送的数据包数量,bytes是总字节数(可判断网络流量)。

3. 查看指定接口:ifconfig 接口名

只查看某一个接口的信息(避免输出过多):

ifconfig wlan0 # 查看无线网卡 wlan0 的信息

ifconfig lo # 查看本地回环接口 lo 的信息(lo 接口的 IP 固定为 127.0.0.1,用于本机测试)

4. 查看所有接口(包括未启用的):ifconfig -a

默认 ifconfig 只显示“活动接口”(已启用的),加 -a 可显示所有接口(包括未插网线、未连接WiFi的):

ifconfig -a # 即使接口未启用,也会显示其 MAC 地址等基础信息

三、进阶功能:用 ifconfig 配置网络接口(临时生效)

ifconfig 不仅能查看信息,还能临时配置网络接口(重启后失效,适合测试)。

1. 配置静态 IP 地址和子网掩码

语法:sudo ifconfig 接口名 IP地址 netmask 子网掩码

示例:给有线网卡 eth0 设置 IP 为 192.168.1.105,子网掩码 255.255.255.0:

sudo ifconfig eth0 192.168.1.105 netmask 255.255.255.0

2. 启用/禁用网络接口(相当于“开关”)

- 禁用接口(断开网络连接,类似拔网线):

sudo ifconfig eth0 down # 禁用 eth0 接口,此时无法通过该接口上网 - 启用接口(恢复网络连接):

sudo ifconfig eth0 up # 重新启用 eth0 接口

3. 临时修改 MAC 地址(需先禁用接口)

MAC 地址默认是硬件固化的,但可通过软件临时修改(用于测试或绕过某些限制):

步骤:

- 先禁用接口:

sudo ifconfig eth0 down - 修改 MAC 地址:

sudo ifconfig eth0 hw ether 00:11:22:33:44:55(新 MAC 地址) - 重新启用接口:

sudo ifconfig eth0 up

验证:ifconfig eth0 查看 ether 字段是否已更新。

4. 设置最大传输单元(MTU)

MTU 是接口一次能传输的最大数据包大小(默认 1500 字节),可根据网络调整:

sudo ifconfig eth0 mtu 1400 # 将 eth0 的 MTU 设为 1400 字节(适合某些特殊网络环境)

四、注意事项(避坑指南)

- 临时配置,重启失效:用

ifconfig设置的 IP、MAC 等,重启系统或网络服务后会恢复默认值。若需永久生效,Ubuntu 需修改/etc/netplan/目录下的配置文件(具体方法可单独问)。 - 需要 root 权限:修改接口配置(如设置 IP、禁用接口)时,必须加

sudo,否则会报错“权限不够”。 - 与

ip命令的关系:现代 Linux 推荐用ip命令(如ip addr查看地址,ip link set eth0 up启用接口),但ifconfig更简单直观,适合初学者。

总结:ifconfig 核心用法速查表

| 需求 | 命令 |

|---|---|

| 查看所有活动接口 | ifconfig |

| 查看所有接口(含未启用) | ifconfig -a |

| 查看指定接口(如 wlan0) | ifconfig wlan0 |

| 给接口设置静态 IP | sudo ifconfig eth0 192.168.1.100 netmask 255.255.255.0 |

| 禁用接口 | sudo ifconfig eth0 down |

| 启用接口 | sudo ifconfig eth0 up |

| 临时修改 MAC 地址 | sudo ifconfig eth0 down && sudo ifconfig eth0 hw ether 00:11:22:33:44:55 && sudo ifconfig eth0 up |

多动手测试几次查看和配置命令,很快就能熟练掌握 ifconfig 的用法~

MAC 地址是什么和子网掩码 ip地址什么关系

要搞懂三者的关系,先把每个概念拆成“通俗身份”,再看它们如何协同工作——简单说:IP地址是“门牌号”,子网掩码是“区分小区的尺子”,MAC地址是“设备身份证”,三者分工不同但共同完成数据传输。

一、先明确:MAC地址是什么?

MAC地址(Media Access Control Address,媒体访问控制地址)是网络设备的“硬件身份证”,核心特点和作用如下:

- 硬件固化,全球唯一:由设备厂商烧录在网卡(有线/无线网卡)里,像手机、电脑、路由器的网卡,都有一个独一无二的MAC地址(格式是6组十六进制数,比如

08:00:27:8a:b1:c2),无法通过软件永久修改(只能临时伪装)。 - 作用范围:仅限局域网内:MAC地址只在“小范围网络”里有用(比如你家WiFi、公司内网),用来识别“同一局域网内的具体设备”——就像在小区里,用“身份证号”精准找到某户人家的具体设备。

- 核心功能:局域网内“点对点传数据”:当你家电脑给手机传文件时,数据在WiFi局域网内传输,靠的就是双方的MAC地址定位设备,而不是IP地址。

二、回顾:IP地址和子网掩码的核心作用

先快速回顾两者的定位,方便对比:

| 概念 | 通俗身份 | 核心作用 | 特点 |

|---|---|---|---|

| IP地址 | 网络“门牌号” | 1. 标识设备在“全球/大网络”中的位置; 2. 指导数据跨网络传输(比如从你家到百度服务器) | 逻辑地址,可手动/自动修改(比如改WiFi的IP) |

| 子网掩码 | 区分“小区”的尺子 | 划分IP地址的“网络部分”和“主机部分”,判断两台设备是否在同一局域网(同一“小区”) | 配合IP使用,无单独意义 |

三、三者的关系:分工协作,完成数据传输

三者不是“替代关系”,而是“上下游协作”——就像你给外地朋友寄快递,需要“朋友的城市+小区(IP+子网掩码)”找到大致范围,再用“朋友家的具体门牌号+身份证(MAC地址)”精准送达。

1. 第一步:子网掩码帮IP“划范围”,判断是否在同一局域网

当设备A要给设备B传数据时,先通过“IP地址+子网掩码”做“与运算”,判断B是否和A在同一局域网(同一“小区”):

- 如果在同一局域网(比如你家电脑传文件给手机):下一步用MAC地址找设备;

- 如果不在同一局域网(比如你用手机访问百度):下一步用IP地址跨网络路由,到目标网络后再用MAC地址找设备。

2. 第二步:不同场景,用不同地址定位

数据传输分“局域网内”和“跨网络”两种场景,三者的协作方式不同:

场景1:局域网内传数据(比如电脑→手机传文件)

- IP地址+子网掩码:先判断“手机和电脑在同一WiFi(同一局域网)”;

- MAC地址:数据在WiFi内传输时,靠MAC地址精准找到手机(因为同一局域网内可能有多个设备,IP可能重复,但MAC绝对唯一);

- 这里的关键:IP地址只是“辅助判断范围”,真正定位设备靠MAC地址。

场景2:跨网络传数据(比如手机→百度服务器)

这是更复杂的场景,三者需要“接力配合”,分3步:

- 手机→家里路由器:同一局域网内,靠MAC地址把数据传给路由器(手机的网关);

- 路由器→百度服务器:跨网络传输,靠IP地址路由(路由器用百度的IP地址,通过运营商网络找到百度的服务器所在网络);

- 百度服务器所在网络→百度服务器:进入百度的局域网后,再靠百度服务器的MAC地址,把数据精准传到目标服务器。

简单说:跨网络时,IP地址负责“找大方向(哪个网络)”,子网掩码负责“判断是否需要跨网络”,MAC地址负责“最后一公里(同一网络内找具体设备)”。

3. 关键协议:ARP——连接IP和MAC的“翻译官”

在局域网内,设备只认MAC地址,但我们配置的是IP地址,这时候需要 ARP协议(地址解析协议) 做“翻译”:

- 当设备A知道设备B的IP地址,但不知道MAC地址时,会在局域网内发“ARP广播”:“谁是192.168.1.101(B的IP)?请告诉我你的MAC地址!”;

- 设备B收到广播后,回复自己的MAC地址;

- 设备A把“B的IP和MAC对应关系”存在“ARP缓存表”里,下次传数据直接用,不用再广播。

这就像:你知道朋友的“门牌号(IP)”,但不知道“身份证号(MAC)”,通过小区广播找到朋友,记下对应关系。

四、核心区别:一句话分清三者

| 对比维度 | MAC地址 | IP地址 | 子网掩码 |

|---|---|---|---|

| 地址类型 | 硬件地址(固化) | 逻辑地址(可改) | 辅助工具(无单独意义) |

| 作用范围 | 仅限局域网内 | 跨网络(全球/大网络) | 配合IP,判断局域网范围 |

| 核心功能 | 定位同一局域网的设备 | 定位跨网络的设备/网络 | 划分IP的网络/主机部分 |

| 唯一性 | 全球唯一 | 同一网络内唯一(可重复) | 无唯一性 |

总结:三者的协作逻辑

数据传输就像“快递配送”:

- 子网掩码:帮你判断“收件人是否在同一个小区”(是否同一局域网);

- IP地址:如果跨小区(跨网络),用“收件人城市+小区号(IP)”找到目标小区;

- MAC地址:到了目标小区后,用“收件人身份证号(MAC)”找到具体的设备,完成最后一步配送。

这样分工,既解决了“跨网络找大方向”的问题(IP),又解决了“局域网内精准定位”的问题(MAC),而子网掩码则是两者之间的“判断桥梁”。

6.5 配置动态IP

-

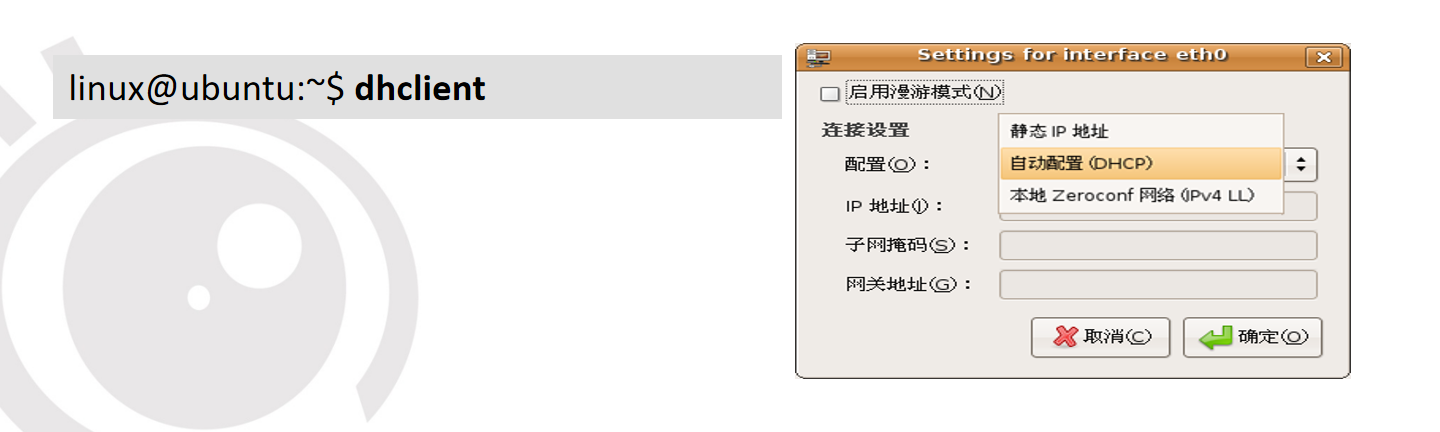

选择DHCP网络服务,在主机进入网络之后,动态随机获取IP地址。

-

在大型网络中,由于存在许多的移动计算机系统,随时都可能进入网络,在每次更换网络时,就不得不重新配置网络信息。如果计算机在网络里能够自动获取IP地址、子网掩码、路由表、DNS服务器地址等网络信息,具有动态配置IP的能力,就可以大大简化客户端的网络配置难度。动态主机配置协议(DHCP,Dynamic Host Configuration Protocol)可以实现动态分配IP资源。

-

只要在局域网中架设有DHCP服务器,在Ubuntu Linux中为主机配置DHCP客户端是非常容易的。需要说明的是,通常普通以太网卡和无线网卡可以配置动态IP,而调制解调器等网络设备不能配置动态IP。

调制解调器

调制解调器(Modem)是连接你家网络与互联网的"翻译官",它的核心作用是在数字信号和模拟信号之间进行转换,让你的手机、电脑等数字设备能够通过电话线、有线电视线或光纤等模拟传输介质连接到互联网。

调制解调器的核心功能:信号转换

调制解调器的工作原理基于两个关键过程:

-

调制(Modulation):将你设备发出的数字信号(0和1)转换为适合在传输线路上传输的模拟信号(比如电话线中的电流信号或光纤中的光信号)

-

解调(Demodulation):将从传输线路接收到的模拟信号转换回你设备能理解的数字信号

通俗来说,调制解调器就像一个"翻译",当你访问网页时,它把你设备的数字请求翻译成线路能传输的"语言"(模拟信号);当网页内容返回时,它又把接收到的"语言"翻译成你设备能理解的数字信号。

调制解调器的主要类型

根据使用的传输介质不同,调制解调器分为以下几种类型:

| 类型 | 传输介质 | 速度范围 | 适用场景 | 现状 |

|---|---|---|---|---|

| ADSL Modem (宽带猫) | 电话线 | 上行: 最高640kbps 下行: 1-24Mbps | 老旧小区、农村等仍使用电话线的宽带场景 | 逐渐被淘汰 |

| Cable Modem | 有线电视同轴电缆 | 10-1000Mbps | 广电网络、依托有线电视线路的宽带用户 | 仍在使用 |

| 光纤Modem (光猫) | 光纤 | 1Gbps-10Gbps | 主流家庭千兆/万兆光纤宽带(FTTH) | 最主流类型 |

调制解调器与路由器的区别

很多人容易混淆调制解调器和路由器,它们的主要区别如下:

| 设备 | 主要功能 | 连接方式 | 工作层次 | 外形特点 |

|---|---|---|---|---|

| 调制解调器(猫) | 信号转换(数字↔模拟) | 一端连接传输介质(电话线/光纤) 一端连接路由器 | 物理层和数据链路层 | 通常是扁扁的长方体 |

| 路由器 | 网络分配和数据路由 | 一端连接调制解调器 另一端连接多台设备 | 网络层及以上 | 形状多样,通常有多个天线 |

简单理解:调制解调器负责"翻译"(信号转换),让你能连接到互联网;路由器负责"分配"(网络资源),让多台设备能共享网络。

调制解调器的工作流程

以你用手机访问网页为例,调制解调器的工作流程是:

- 手机发出数字信号请求

- 调制解调器将数字信号转换为适合传输的模拟信号

- 模拟信号通过传输介质(如光纤)传输到互联网服务提供商(ISP)

- ISP处理请求后返回模拟信号

- 调制解调器将返回的模拟信号转换回数字信号

- 手机接收并显示网页内容

为什么我们需要调制解调器?

因为互联网服务提供商提供的信号与我们设备能理解的信号格式不同:

- 电话线传输的是模拟电流信号

- 有线电视线传输的是模拟射频信号

- 光纤传输的是模拟光信号

而我们的手机、电脑等设备只能处理数字信号(0和1),所以需要调制解调器作为"翻译"来实现两者之间的沟通。

调制解调器是互联网接入的基础设备,随着技术发展,它的形态和速度不断提升,但核心功能始终不变——连接数字世界与模拟传输介质的桥梁。

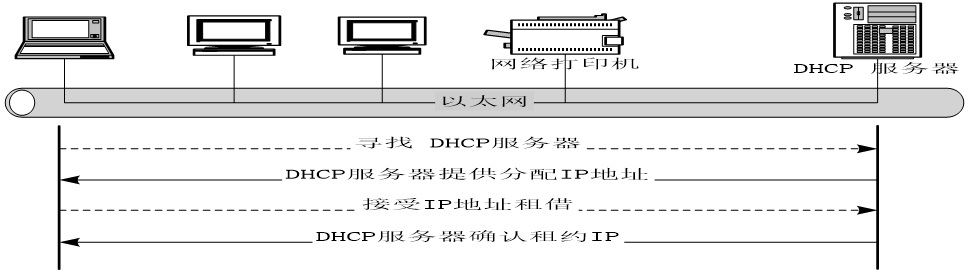

动态IP的获取过程

-

可比作一个“租赁”过程。DHCP服务器好比是IP地址的出租方,用户主机(即DHCP客户端)好比是IP地址的临时租用者。

-

如果将用户主机设置为DHCP客户端之后,手动启动网络服务,就可以从执行结果中看出获取动态IP的过程

执行过程中包括以下四个阶段。

- 客户端寻找DHCP服务器(DHCPDISCOVER):客户端广播申请动态IP的请求;

- 服务器提供可分配的IP地址(DHCPOFFER):所有接收到请求的DHCP服务器都将向客户端提供一个IP地址;

- 客户端接受IP地址租借(DHCPREQUEST):客户端从多个IP选择中挑选一个,通知DHCP服务器,并标识出所选中的服务器;

- 服务器确认租借IP(DHCPACK):被选中的DHCP服务器最后发出一个确认信息,包含IP地址、子网掩码、默认网关、DNS服务器和租借期(客户端使用这个IP的这段时间,称为租借期)。

最终客户端临时“租借”的IP地址为192.168.182.129。

动态IP的获取主要依靠 DHCP(动态主机配置协议) 实现,相当于设备和“IP分配服务器”之间的“自动租IP”流程,分4步完成,还包含租期管理,以下用“租客租房间(IP)”的类比讲清楚:

一、核心流程:DHCP的四次交互(像“租客找房东租IP”)

把**设备(电脑/手机)**比作“租客”,DHCP服务器(通常是路由器) 比作“房东”,IP地址 比作“房间号”,流程如下:

1. 第一步:租客广播喊“谁能租我IP?”(DHCP Discover)

设备刚连网(如新连WiFi、开机),还没有IP地址时:

- 会向整个局域网“广播”(相当于大声喊)发送

DHCP Discover报文; - 此时设备的源IP是

0.0.0.0(因为还没IP),目标IP是255.255.255.255(广播地址,让所有设备都能听到); - 报文里会带上设备的 MAC地址(硬件“身份证”),方便DHCP服务器识别“谁在要IP”。

2. 第二步:房东们回应“我有IP,你要不要?”(DHCP Offer)

局域网里的DHCP服务器(比如路由器内置的DHCP功能)收到“Discover”后:

- 从自己的 IP地址池(预先准备的可分配IP范围,如

192.168.1.100-200)中选一个空闲IP; - 向设备广播回复

DHCP Offer报文,里面包含:要分配的IP地址、子网掩码、网关、DNS服务器等网络配置; - 如果有多个DHCP服务器(比如公司多台服务器),设备会收到多个“Offer”,但通常只选最先收到的那个。

3. 第三步:租客选定房东,喊“我要这个IP!”(DHCP Request)

设备收到“Offer”后:

- 再次广播

DHCP Request报文,明确告诉所有DHCP服务器:“我选了某某服务器给我的IP,其他服务器可以收回Offer了”; - 报文里会带上选定的DHCP服务器IP,以及自己想要的IP地址。

4. 第四步:房东确认“好的,IP给你用,记得租期!”(DHCP ACK)

被选中的DHCP服务器收到“Request”后:

- 向设备单播回复

DHCP ACK报文(只发给该设备),正式确认IP分配; - 报文中会说明 IP的租期(比如默认24小时,到期前需“续租”);

- 设备收到“ACK”后,就会把这个IP配置到自己的网络接口,开始正常上网。

额外检查:设备还会发“免费ARP”报文,确认这个IP没被其他设备占用;如果发现冲突,会拒绝该IP,重新发起申请。

二、IP租期与续租:不是“永久使用”,要按时“续约”

IP地址有租期(比如默认24小时),到期前需要“续租”,否则会被回收:

- 租期过50%(如12小时):设备单播给DHCP服务器,请求续租;

- 租期过87.5%(如21小时):如果续租没成功,设备会广播请求续租;

- 租期到期仍未续租:设备释放该IP,重新走“Discover→Offer→Request→ACK”流程,获取新IP。

三、生活类比:更直观理解

把“动态IP获取”比作“去咖啡馆借充电位”:

- 你喊“谁有充电位?”(Discover);

- 多个店员举着充电线回应“我这有,来这充”(Offer);

- 你选最近的店员,喊“我选你这个充电位!”(Request);

- 店员把充电线给你,说“能用2小时,到期跟我说”(ACK);

- 快到2小时,你提醒店员“续下时间”(续租)。

这样,设备就能“自动拿到IP、按时续约”,无需手动设置,轻松上网

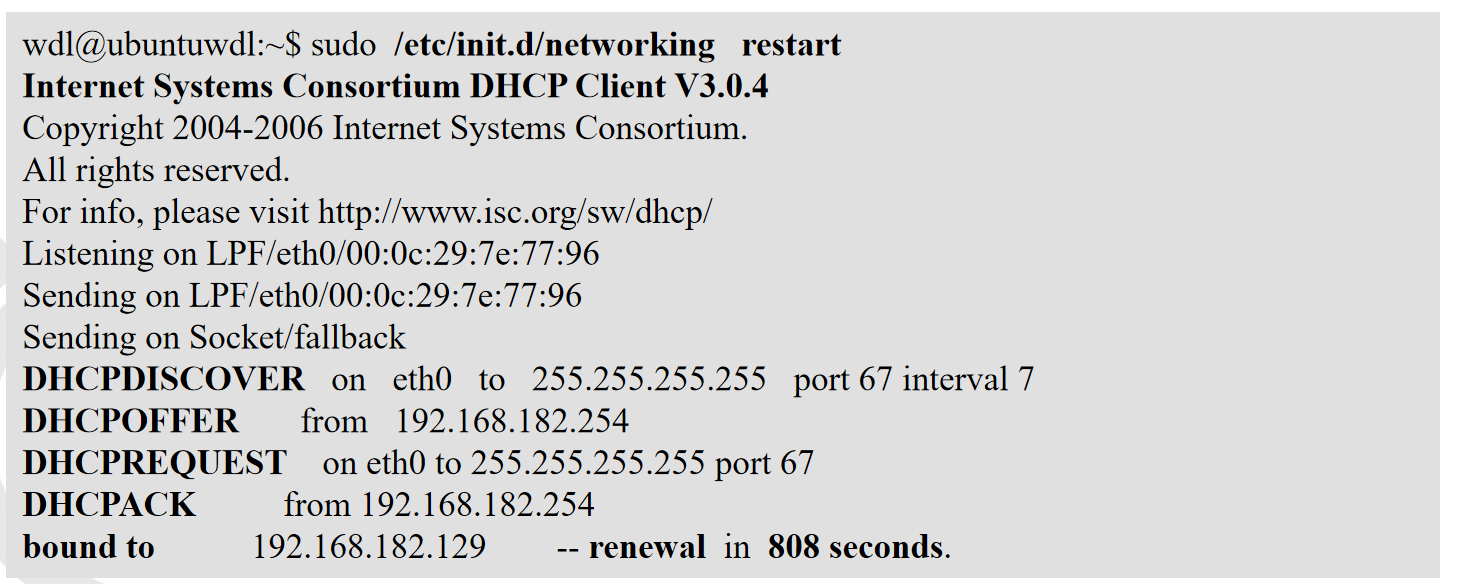

这张图展示了 Ubuntu 系统中通过 DHCP 协议动态获取 IP 地址的完整过程,结合命令和输出逐行解释:

1. 命令与背景

用户执行了 sudo /etc/init.d/networking restart,这是 Ubuntu 旧版本中重启网络服务的命令,目的是重新初始化网络配置,包括通过 DHCP 重新获取 IP 地址。

2. DHCP 客户端信息

Internet Systems Consortium DHCP Client V3.0.4

Copyright 2004-2006 Internet Systems Consortium.

All rights reserved.

For info, please visit http://www.isc.org/sw/dhcp/

这部分是 DHCP 客户端程序的版本和版权声明,说明当前使用的是 ISC(互联网系统联盟)开发的 DHCP 客户端(版本 V3.0.4)。

3. DHCP 四次握手过程(动态获取 IP 的核心逻辑)

DHCP 获取 IP 需经过「发现-提供-请求-确认」四次交互,输出中每一行对应一个步骤:

(1)第一步:DHCPDISCOVER(客户端找服务器)

Listening on LPF/eth0/00:0c:29:7e:77:96

Sending on LPF/eth0/00:0c:29:7e:77:96

Sending on Socket/fallback

DHCPDISCOVER on eth0 to 255.255.255.255 port 67 interval 7

- 客户端(这台 Ubuntu 机器)先在网卡

eth0(MAC 地址00:0c:29:7e:77:96)上“监听+发送”请求; - 然后向广播地址

255.255.255.255(局域网内所有设备都能收到)的 67 端口(DHCP 服务器的端口)发送DHCPDISCOVER报文,意思是:“谁是 DHCP 服务器?请给我分配 IP!”

(2)第二步:DHCPOFFER(服务器发offer)

DHCPOFFER from 192.168.182.254

- DHCP 服务器(IP 为

192.168.182.254,通常是路由器)收到请求后,回应DHCPOFFER报文,意思是:“我是服务器,给你分配一个可用 IP!”

(3)第三步:DHCPREQUEST(客户端确认选谁)

DHCPREQUEST on eth0 to 255.255.255.255 port 67

- 客户端向广播地址回应

DHCPREQUEST报文,意思是:“我选刚才192.168.182.254服务器给的 IP,其他服务器可以收回 offer 了!”

(4)第四步:DHCPACK(服务器最终确认)

DHCPACK from 192.168.182.254

- 被选中的 DHCP 服务器(

192.168.182.254)发送DHCPACK报文,意思是:“好的,IP 正式租给你,确认!”

4. 最终结果:成功绑定 IP

bound to 192.168.182.129 -- renewal in 808 seconds.

- 客户端成功“绑定”到 IP 地址

192.168.182.129,可以用这个 IP 上网了; renewal in 808 seconds表示:808 秒后需要“续租”(DHCP 分配的 IP 有“租期”,到期前要重新请求,避免 IP 被回收)。

总结

这张图完整展示了 “重启网络服务 → 通过 DHCP 四次握手 → 成功获取 IP 并约定续租时间” 的过程,是动态 IP 分配的典型日志。

Ubuntu 新版本中重启网络服务的命令

在 Ubuntu 新版本(如 18.04、20.04、22.04 及以后)中,网络服务的管理方式更偏向 systemd、NetworkManager 或 Netplan,重启网络服务的命令需根据网络管理工具和场景选择,以下是最常用的几种方法:

1. 重启 NetworkManager 服务(桌面版默认,最通用)

Ubuntu 桌面版默认用 NetworkManager 管理网络连接(如 WiFi、有线网络),重启它是最直接的方式:

sudo systemctl restart NetworkManager

- 效果:网络图标会短暂消失后重新出现,代表服务重启完成。

- 适用:桌面环境下的日常网络问题(如连接异常、IP 未获取)。

2. 用 nmcli 平滑重启网络(支持细粒度控制)

nmcli 是 NetworkManager 的命令行工具,可更灵活地管理网络:

- 全局关闭再开启网络:

sudo nmcli networking off # 关闭所有网络连接 sudo nmcli networking on # 重新开启所有网络连接 - 针对特定网络连接(需先通过

nmcli connection show查看连接名):sudo nmcli connection down "你的连接名" && sudo nmcli connection up "你的连接名"

3. 针对 systemd-networkd 的场景(服务器/特殊配置)

若系统用 systemd-networkd 替代 NetworkManager 管理网络(常见于服务器或定制环境),需重启它:

sudo systemctl restart systemd-networkd

4. Netplan 配置生效(Ubuntu 18.04+ 配置网络后)

Ubuntu 18.04 及以后引入 Netplan 作为网络配置工具,修改 /etc/netplan/ 下的配置文件后,需执行以下命令使新配置生效(相当于“重启网络”):

sudo netplan apply

5. 重启单个网络接口(如 eth0、ens33)

若只需重启某一个网卡(如有线网卡 ens33),可先通过 ip a 查看接口名称,再用 ip 命令操作:

sudo ip link set <接口名> down # 关闭接口

sudo ip link set <接口名> up # 重新开启接口

示例(接口为 ens33 时):

sudo ip link set ens33 down && sudo ip link set ens33 up

总结:选哪个命令?

- 桌面版日常用:优先选

sudo systemctl restart NetworkManager; - 改了 Netplan 配置:用

sudo netplan apply; - 服务器或特殊网络管理:选

sudo systemctl restart systemd-networkd; - 只想重启单个网卡:用

ip link set ... down/up。

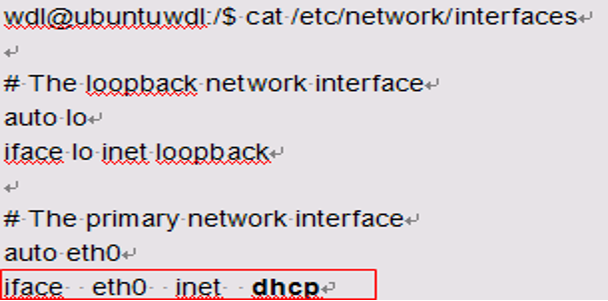

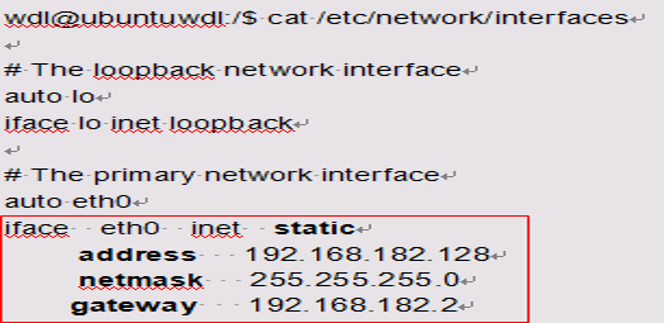

IP地址存放在哪里——interfaces配置文件

-

无论是配置静态IP还是动态IP,计算机系统将IP信息保存放在什么地方?答案是配置文件“/etc/network/interfaces”。在Ubuntu Linux启动时就能获得IP地址的配置信息。若是配置静态IP,就从配置文件中读取IP地址参数,直接配置网络接口设备;若是配置动态IP,就通知主机通过DHCP协议获取网络配置。

-

以下分别为配置静态IP和动态IP时,配置文件“/etc/network/interfaces”的实例。

这是 Ubuntu 系统中网络接口配置文件 /etc/network/interfaces 的内容,用来定义网络接口的工作方式,通俗解释关键配置:

-

回环接口(

lo):- 是“本机内部通信专用接口”(比如程序在本机内互相传数据时用),配置里

auto lo和iface lo inet loopback是启用它,默认 IP 是127.0.0.1。

- 是“本机内部通信专用接口”(比如程序在本机内互相传数据时用),配置里

-

有线网卡(

eth0):auto eth0:系统启动时自动启用这个有线网卡;iface eth0 inet dhcp:让eth0通过 DHCP(自动分配 IP 的协议) 获取 IP 地址(不用手动设置静态 IP,会从路由器自动拿到 IP、子网掩码、网关等配置)。

简单讲:这配置让“本机内部能自己通信”,且“有线网卡能自动找路由器要 IP 上网”。

这是 Ubuntu 系统的网络接口配置文件 /etc/network/interfaces,用来设定网络怎么工作,通俗解释关键内容:

1. 回环接口(lo)

- 作用:专供本机内部程序之间通信(比如你在电脑上开个网页服务,用

127.0.0.1访问,就走这个接口)。 - 配置:

auto lo表示系统启动时自动启用回环接口;iface lo inet loopback是标准配置,让本机内部能正常通信。

2. 有线网卡(eth0)

这部分是重点,配置了静态 IP 模式(不会自动变,固定用指定的 IP):

auto eth0:系统启动时自动启用eth0这个有线网卡;iface eth0 inet static:指定eth0用静态 IP(不是从路由器自动获取,而是手动固定);address 192.168.182.128:这台电脑的 IP 地址被设为192.168.182.128;netmask 255.255.255.0:子网掩码,用来划分“哪些 IP 和这台电脑在同一个局域网”;gateway 192.168.182.2:网关(一般是路由器的 IP),这台电脑要上网,所有对外的网络请求都通过192.168.182.2转发。

简单说:这台 Ubuntu 电脑的有线网卡被设为“固定 IP 模式”,用 192.168.182.128 这个 IP 上网,同时本机内部程序也能正常互相通信。

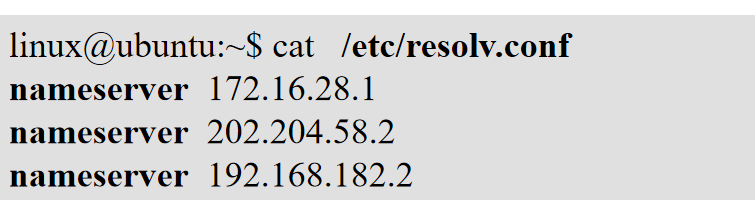

DNS客户端配置文件—resolv.conf

- Ubuntu Linux将DNS服务器地址保存在配置文件/etc/resolv.conf中。

- 添加DNS服务器IP地址后,查看配置文件/etc/hosts,如下所示。

这是 Linux(Ubuntu 系统)中 DNS 配置文件 /etc/resolv.conf 的内容,用来指定“域名转 IP(域名解析)”的服务器,通俗解释:

nameserver是“DNS 服务器”的配置项,系统会按顺序用这些服务器解析域名(比如把www.baidu.com转成对应的 IP 地址)。- 三个

nameserver分别是:172.16.28.1:大概率是局域网内的 DNS 服务器(比如公司/学校内网专用,解析内网系统的域名);202.204.58.2:属于公网 DNS 服务器(用来解析互联网域名,比如百度、淘宝的域名);192.168.182.2:也是局域网地址(可能是路由器或另一台内网设备,辅助解析域名)。

简单说:这台 Ubuntu 机器会“依次找这三个服务器”把域名变成 IP,从而访问网站或服务

ping命令

ping 命令是网络排查的“入门级工具”,作用类似“隔空喊话测试”——通过发送网络数据包并等待回应,判断两台设备之间的网络是否通畅、延迟高低、是否丢包。它是排查“上不了网”“连接超时”等问题的第一步,用法简单但实用。

一、先搞懂:ping 命令的核心作用

简单说,ping 是通过 ICMP协议(互联网控制消息协议) 向目标设备发送“探测包”,并等待对方回复,以此实现:

- 确认目标设备是否“在线”(网络是否连通);

- 测量数据传输的 延迟(从发送到收到回复的时间,单位毫秒ms);

- 检测是否有 丢包(发出的包没收到回复,说明网络不稳定)。

二、基础用法:最简单的“ping 一下”

语法:ping 目标地址(目标地址可以是 IP地址 或 域名)

1. 示例1:ping 域名(检查外网连接)

想知道“能否连接百度服务器”,直接 ping 百度的域名:

ping www.baidu.com # Linux/macOS 会持续发送包,按 Ctrl+C 停止

Windows 系统默认只发4个包,如需持续发送加 -t:

ping www.baidu.com -t # Windows 持续发送,按 Ctrl+C 停止

2. 示例2:ping IP地址(检查局域网/特定设备)

- 检查本机网络是否正常(ping 回环地址,永远应该通):

ping 127.0.0.1 # 127.0.0.1 是“本机地址”,ping 通说明网卡正常 - 检查路由器是否在线(假设路由器IP是192.168.1.1):

ping 192.168.1.1

三、看懂 ping 的输出结果(关键信息拆解)

以 ping www.baidu.com 的输出为例(Linux 系统),重点看这几个字段:

PING www.baidu.com (180.101.50.242) 56(84) bytes of data. # 目标IP是180.101.50.242,发送56字节的包

64 bytes from 180.101.50.242 (180.101.50.242): icmp_seq=1 ttl=55 time=32.6 ms

64 bytes from 180.101.50.242 (180.101.50.242): icmp_seq=2 ttl=55 time=31.8 ms

64 bytes from 180.101.50.242 (180.101.50.242): icmp_seq=3 ttl=55 time=33.1 ms--- www.baidu.com ping statistics --- # 统计信息

3 packets transmitted, 3 received, 0% packet loss, time 2002ms # 发3个包,收3个,0丢包

rtt min/avg/max/mdev = 31.823/32.511/33.145/0.567 ms # 延迟:最小/平均/最大/波动值(越小越好)

关键字段解释:

56(84) bytes:发送的数据包大小(56字节数据+28字节ICMP头部=84字节);icmp_seq=1:第1个探测包(序号递增,可看出是否丢包,比如缺了seq=2说明第2个包丢了);ttl=55:生存时间(数据包能经过的路由器数量上限,每过一个路由器减1,减到0就丢弃。Windows 设备通常 TTL=128,Linux/Unix 通常 TTL=64,可大致判断目标系统);time=32.6 ms:延迟(往返时间),数值越小,网络越通畅(一般<100ms 算正常,>500ms 说明卡顿);0% packet loss:丢包率(0% 最好,100% 说明完全不通,>10% 说明网络不稳定)。

四、常用参数:让 ping 更灵活(Linux/macOS 为主)

| 参数 | 作用 | 示例 |

|---|---|---|

-c 次数 | 指定发送包的数量(默认持续发送) | ping -c 4 www.baidu.com # 只发4个包 |

-i 秒数 | 指定发送间隔(默认1秒,最小0.2秒) | ping -i 2 192.168.1.1 # 每2秒发1个包 |

-s 字节数 | 指定数据包大小(默认56字节) | ping -s 1000 www.baidu.com # 发1000字节的包 |

-W 秒数 | 超时等待时间(超过多久算“没回应”) | ping -W 3 www.baidu.com # 等3秒没回应就算超时 |

-t(Windows) | 持续发送包(Linux 用 -c 0 类似效果) | ping -t 192.168.1.1 # Windows 持续发送 |

五、实际场景:用 ping 排查网络问题

1. 排查“上不了网”的步骤:

- ping 127.0.0.1:通 → 本机网卡正常;不通 → 网卡故障(需检查驱动)。

- ping 路由器IP(如192.168.1.1):通 → 局域网正常;不通 → 可能网线没插好、路由器故障。

- ping 公网IP(如114.114.114.114,公共DNS):通 → 能连外网;不通 → 运营商网络问题或路由器设置问题。

- ping 域名(如www.baidu.com):通 → 域名解析正常;不通但IP能通 → DNS配置问题(需检查DNS服务器)。

2. 常见问题解读:

Request timeout(请求超时):目标设备没回应(可能离线、被防火墙拦截、网络中断)。Destination Host Unreachable(目标主机不可达):本地网络找不到目标设备(可能IP错误、子网掩码不对)。- 高丢包率(如50% loss):网络拥堵、线路接触不良或设备负载过高。

六、注意事项

- 不是所有设备都能被 ping 通:部分服务器/路由器会禁用 ICMP 协议(防火墙拦截 ping 包),此时 ping 不通但实际服务可能正常(比如有些网站禁止 ping,但能正常访问)。

- 不同系统参数有差异:Linux/macOS 用

-c指定次数,Windows 用-n;Linux 按Ctrl+C停止,Windows 同样。 - 别频繁 ping 陌生服务器:可能被视为攻击,部分网络会限制 ping 频率。

总结:ping 命令核心用法

- 基础:

ping 目标IP/域名→ 测试连通性; - 控制次数:

ping -c 次数 目标(Linux)/ping -n 次数 目标(Windows); - 排查思路:从本机→路由器→公网IP→域名,一步步定位问题。

多试几次 ping 不同目标,很快就能通过输出结果判断网络状态了~

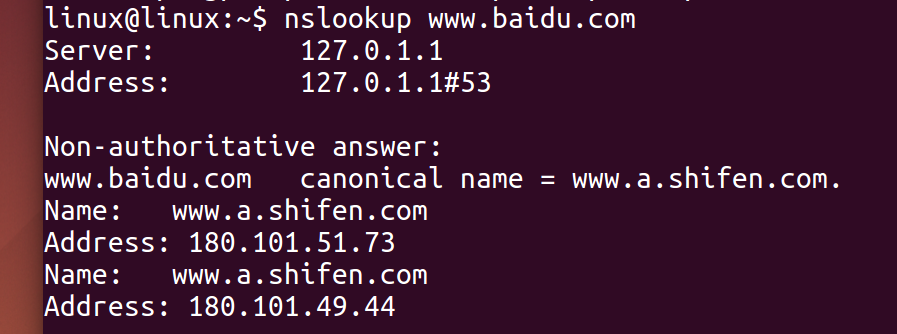

nslookup命令

- 管理DNS服务器地址

nslookup 是一款查询 DNS(域名系统)的命令行工具,能帮你获取“域名与 IP 的映射”“DNS 各类记录(如邮箱服务器、别名解析)”等信息,是排查域名解析问题的核心工具。它分为非交互式(快速单次查询)和交互式(连续多次查询)两种模式,以下是通俗易懂的用法讲解:

一、非交互式模式:快速查“单次结果”(适合脚本/临时查询)

直接在命令行输入 nslookup + 参数/目标,适合快速查 1 个域名/IP。

1. 基础:查“域名对应的 IP”(用默认 DNS 服务器)

示例:查询百度的 IP

nslookup www.baidu.com

输出会显示:

- 默认使用的 DNS 服务器(比如你的路由器或运营商的 DNS);

- 百度域名对应的 IP 地址(百度有多个服务器,可能返回多个 IP)。

2. 反向查询:查“IP 对应的域名”

示例:查询 114.114.114.114(公共 DNS 服务器)的域名

nslookup 114.114.114.114

如果该 IP 有“反向解析记录”,会返回对应的域名(比如可能显示为 public1.114dns.com 之类的名称)。

3. 指定 DNS 服务器查询

有时想绕过本地默认 DNS(比如测试谷歌 DNS 8.8.8.8),语法:nslookup 目标 指定的DNS服务器

示例:用谷歌 DNS 查淘宝域名

nslookup www.taobao.com 8.8.8.8

二、交互式模式:连续查“多次结果”(适合多轮操作)

如果需要反复查询(比如查多个域名、改查询规则),适合用交互式——输入 nslookup 回车,进入 > 提示符的交互环境。

1. 进入交互式

直接在命令行输入:

nslookup

此时会看到提示符变成 >,表示进入“连续查询模式”。

2. 交互式内的常用操作

-

查询域名:直接在

>后输入域名,示例:> www.jd.com会返回京东域名的 IP。

-

切换 DNS 服务器:用

server命令,示例:切换到114.114.114.114> server 114.114.114.114之后的查询都会用这个 DNS 服务器。

-

查询特殊 DNS 记录(如邮箱服务器 MX 记录、别名 CNAME 记录):

先用set querytype=记录类型改查询类型,再查域名。

示例:查 QQ 邮箱的 MX 记录(处理 QQ 邮件的服务器)> set querytype=mx > qq.com -

退出交互式:输入

exit回车即可。

三、常用“高级选项”(非交互式/交互式内用 set)

1. 显示“详细调试信息”(排查复杂问题)

- 非交互式:加

-d2参数nslookup -d2 www.baidu.com - 交互式:输入

set d2

会显示 DNS 查询的每一步细节(如数据包交互、解析过程)。> set d2 > www.baidu.com

2. 更改 DNS 查询端口(默认是 53,可测试非标准端口)

- 交互式:用

set port=端口号> set port=5353 > www.baidu.com - 非交互式:加

-port=端口号nslookup -port=5353 www.baidu.com

3. 显示“当前所有配置”

交互式内输入 set all,会列出默认 DNS、查询类型、超时时间等所有配置:

> set all

四、实际应用:排查网络问题

- 域名解析故障:网站打不开时,先

ping域名(看是否通),再用nslookup查域名 IP。如果nslookup能拿到 IP 但ping不通 → 网络链路问题;如果nslookup也拿不到 IP → DNS 解析故障。 - 验证 DNS 服务器:用不同 DNS(如默认 DNS 和

8.8.8.8)查同一个域名,看结果是否一致 → 判断 DNS 是否故障/被污染。 - 查企业邮箱服务器:用

set querytype=mx查公司域名 → 知道邮件发给哪个服务器。

总结:nslookup 是 DNS 查询的“万能工具”,非交互式适合“快查一次”,交互式适合“连续操作”;既能查“域名↔IP”,也能深入分析各类 DNS 记录,是网络排查的必备技能~

这是用 nslookup 命令查询 www.baidu.com 域名解析的结果,通俗解释每部分:

-

Server: 127.0.1.1和Address: 127.0.1.1#53:

表示当前用的 DNS 服务器是127.0.1.1(本机回环地址,通常是系统里的 DNS 缓存服务,比如dnsmasq在处理解析),端口53是 DNS 协议默认端口。 -

Non-authoritative answer:

意思是“非权威回答”——这个 DNS 服务器不是百度域名的“官方权威服务器”,结果是从其他服务器的缓存里拿到的,不是直接从百度的官方 DNS 服务器查的。 -

www.baidu.com canonical name = www.a.shifen.com.:

canonical name(简称 CNAME,“别名”)表示:访问www.baidu.com时,实际会被“转发”到www.a.shifen.com这个域名。 -

Name: www.a.shifen.com及两个Address:

最终www.a.shifen.com对应的 IP 地址是180.101.51.73和180.101.49.44——这就是www.baidu.com实际解析到的服务器 IP(因为别名指向了它)。

简单说:查百度域名时,它先“别名跳转”到 www.a.shifen.com,然后这个跳转后的域名对应两个 IP;用的是本机的 DNS 缓存服务,结果是缓存来的。