信息安全专业毕业设计选题推荐:课题建议与开题指导

目录

毕设选题

网络安全

数据加密与隐私保护

恶意软件分析

web应用安全

开题指导建议

更多精选选题

选题帮助

最后

前言

大家好,这里是海浪学长毕设专题!

大四是整个大学期间最忙碌的时光,一边要忙着准备考研、考公、考教资或者实习为毕业后面临的升学就业做准备,一边要为毕业设计耗费大量精力。学长给大家整理了信息安全专业最新精选选题,如遇选题困难或选题有任何疑问,都可以问学长哦(见文末)!

🚀对毕设有任何疑问都可以问学长哦!

更多选题指导:

最新最全计算机专业毕设选题精选推荐汇总

大家好,这里是海浪学长毕设选题专场,本次分享的是

🎯 信息安全专业毕业设计选题推荐:课题建议与开题指导

毕设选题

信息安全专业的研究方向涵盖了多个关键领域,包括网络安全、数据加密与隐私保护、恶意软件分析、Web应用安全、云安全、物联网安全、区块链安全、安全信息与事件管理(SIEM)、社交工程防护以及量子安全。研究内容涉及实时监控与防御机制的开发、对称与非对称加密算法的应用、恶意软件的检测与分类、Web应用漏洞的识别与防护、云环境中的数据保护、IoT设备的安全保障、区块链技术的隐私保护以及用户安全意识的提升等。

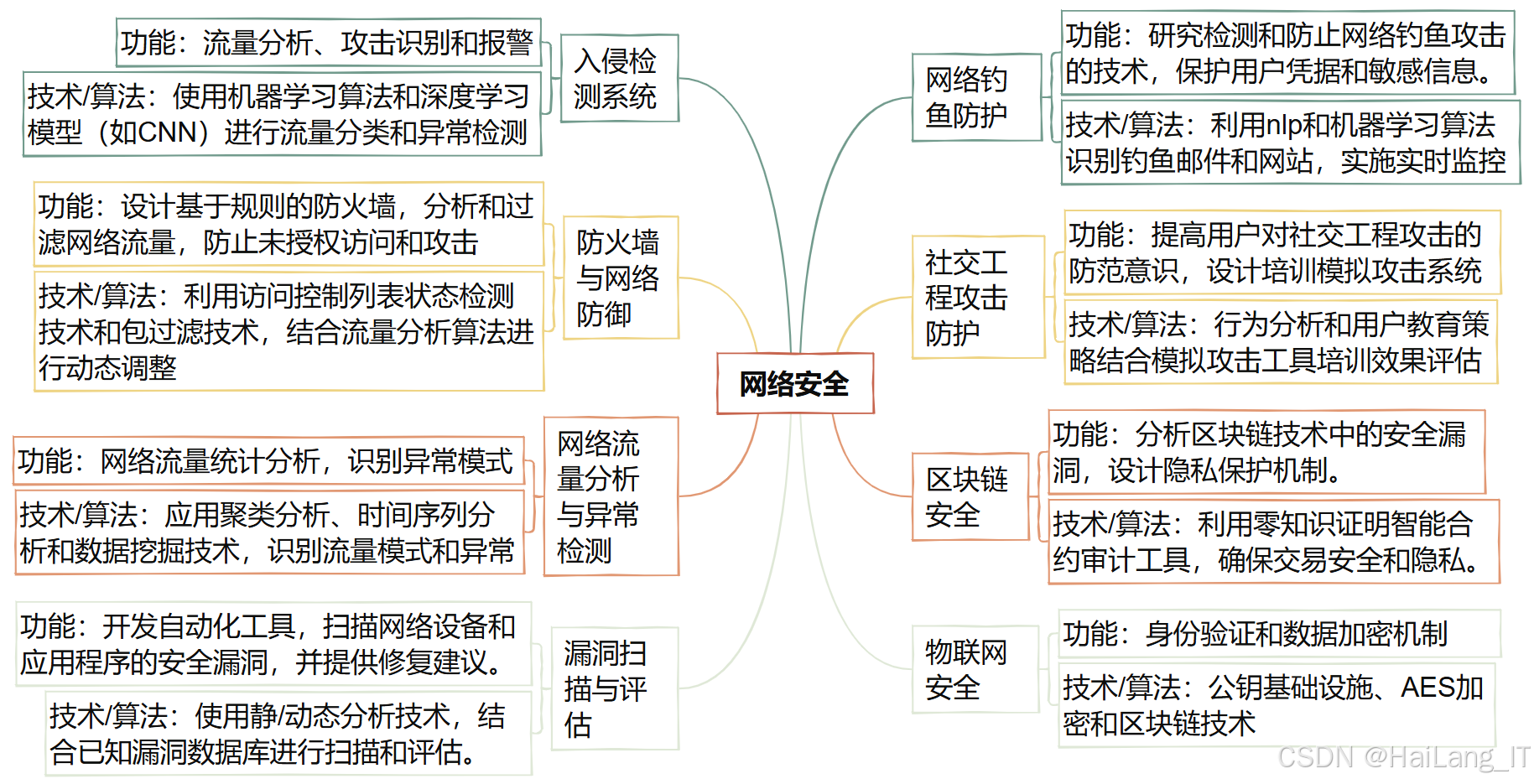

网络安全

网络安全毕业设计的研究方向涵盖多个关键领域,包括入侵检测系统、防火墙与网络防御、网络流量分析、漏洞扫描、钓鱼防护和区块链安全。在入侵检测系统方面,重点是设计和优化检测算法,以识别异常行为和攻击模式。防火墙与网络防御则关注开发智能防火墙,以增强对各种网络攻击的防御能力。网络流量分析旨在深入分析网络流量,以识别潜在威胁和异常活动。漏洞扫描研究自动化工具的开发,以评估系统的安全性和漏洞风险。钓鱼防护方面,重点是开发技术来识别和阻止钓鱼攻击,保护用户信息安全。最后,区块链安全研究则聚焦于分析区块链技术的安全性,探讨其潜在风险与解决方案。

以下是网络安全毕业设计选题示例:

- 基于模糊聚类的入侵检测研究

- 基于加密扩展的DNS安全系统

- 白盒密码的设计分析与应用研究

- 基于无线局域网的入侵检测研究

- 基于贝叶斯博弈的攻击预测模型

- 基于标识的认证体制研究与实施

- 中文邮件过滤系统的研究与实现

- 基于身份的在线/离线加密算法

- 基于AIS的异常入侵检测技术

- 基于外包计算的属性基加密研究

- 安全电子门票系统的研究与实现

- 密钥管理系统的前台设计与实现

- 基于网络的计算机取证技术研究

- 基于机器学习的流量异常识别方法

- 基于智能手机的入侵检测技术研究

- 电力营销信息化系统的分析与设计

- 基于强化学习的口令猜解方法研究

- 基于半监督学习的假警报过滤研究

- 基于eBPF的网络安全应用研究

- 基于椭圆曲线的快速数字签名算法

- 多校区一卡通系统的数据安全研究

- 基于数据挖掘的入侵检测系统研究

- 基于异常的网络入侵检测方法研究

- 基于主机的网络信息安全解决方案

- 基于机器学习的入侵检测系统研究

- 基于区块链的数据交易和追溯系统

- 基于图像重建的对抗样本防御方法

- 基于掌纹验证方式门禁系统的研究

- 基于混合属性的访问控制模型研究

- 基于数据挖掘的恶意软件检测研究

- 基于操作历史的数字图像取证研究

- 基于生物特征的匿名身份认证研究

- 网上银行客户端可信签名环境研究

- 基于神经网络的人脸识别模型研究

- 基于优化问题的量子遗传算法研究

- 基于可信取证的电子数据溯源方法

- 基于DCSK的混沌数字调制研究

- 基于人工免疫的入侵检测算法研究

- 基于系统调用特征的入侵检测研究

- 微博传播模式分析与流行度预测研究

- 基于多尺度卷积的网络入侵检测系统

- 基于粒子群算法的微薄用户推荐系统

- 基于Snort的入侵防御系统实现

- 具有特殊性质的数字签名和签密方案

- 基于参数化的数字媒体内容保护研究

- 远程教育入学考试系统的研究与实现

- 高速公路联网收费系统的安全性研究

- 电力系统物资管理系统的设计与实现

- 基于图神经网络的漏洞检测技术研究

- 基于机器学习的SDN网络安全研究

- 基于通信行为证据链的木马检测系统

- 网络攻击的能力评估与识别方法研究

- 基于联动的主动防御系统研究与实现

- PGP安全电子邮件系统研究与实现

- 基于HTTP的恶意软件检测与研究

- 基于安全标记的数据库访问控制研究

- 基于指纹识别的分布式考勤系统研究

- 基于人工免疫的入侵防御系统的研究

- 基于深度学习的多分类入侵检测研究

- 基于深度学习的数字图像水印伪造技术

- 基于同态加密的密文近似分类算法研究

- 基于数据驱动的敏感信息泄露检测系统

- 基于深度学习的安卓恶意软件检测研究

- 多级数字身份管理服务系统设计与实现

- 基于用户行为的内部威胁检测方法研究

- 基于卷积神经网络的HTTP隧道检测

- 基于身份数字签名的移动通信技术研究

- 家用型电子医疗安全系统的设计与开发

- 基于机器学习的恶意软件检测方法研究

- 基于SM2的数字签名系统研究与设计

- 基于信誉度的主机入侵防御系统的研究

- 基于统计特征的网络入侵检测技术研究

- 基于代理的入侵检测系统的研究与设计

- 基于属性加密的访问结构隐藏技术研究

- 基于机器学习算法的钓鱼网站检测系统

- 数据加密技术在军事气象网应用的研究

- 基于支持向量机的聚类及文本分类研究

- 基于深度学习的电磁信息泄漏检测方法

- 基于沙箱的恶意代码智能分析技术研究

- 基于行为的病毒检测系统的设计与实现

- 基于深度学习的恶意软件检测方法研究

- 基于类免疫的战术互联网新型网络架构

- 基于风格迁移的对抗样本防御方法研究

- 基于深度学习的入侵检测关键技术研究

- 基于感知不变特征的媒体认证技术研究

- 基于ASG技术的自适应入侵检测系统

- 基于可信进程的主机数据泄露防护系统

- 基于云计算的信息安全与防护策略研究

- 基于噪声特征及融合特征的盲取证研究

- 基于混沌系统的数字图像加密算法研究

- 基于混合代码表示的源代码脆弱性检测

- 信息安全中的光学加密和验证技术研究

- 基于区块链的物联网信息安全技术研究

- 基于感知内容的人脸图像认证技术研究

- 基于IPS的企业网络安全系统的设计

- 基于混沌耦合映射网络的图像加密方法

- 基于文本挖掘的网络安全文献分析系统

- 基于公钥的远程医疗网络认证协议研究

- 基于深度学习的二进制代码相似度检测

- 基于深度学习的DDoS检测模型研究

- 基于深度学习的网络入侵检测算法研究

- 基于局部和全局梯度上升的分段后门防御

- 基于行为分析的恶意代码检测与评估研究

- 基于微软护照协议的单点登录系统的研究

- 基于PKI的身份认证系统的研究与实现

- 基于操作码分析的智能合约漏洞检测研究

- 高校科研管理系统的信息安全与保密探讨

- 基于自组织特征映射的入侵检测算法研究

- 基于区块链的数字签名系统的设计与实现

- 基于攻击图的工业控制网络安全隐患分析

- 社交网络中基于聚类分析的可信推荐系统

- 基于机器学习的UDP流描述及分类研究

- 基于博弈的无线传感器网络入侵检测研究

- 基于家庭网关的防火墙技术的研究与实现

- 网络考试系统的组卷算法及安全策略研究

- 数字作品的安全与版权保护关键技术研究

- 基于区块链的医疗健康数据共享机制研究

- 基于数字签名的电子印章技术研究及实现

- 基于深度置信网的电力系统恶意软件检测

- 和田师专学生管理信息系统的设计与实现

- 基于深度学习的XSS攻击检测技术研究

- 基于身份指定验证者数字签名研究与应用

- 基于混沌的图像加密与数字水印技术研究

- 多媒体数字版权保护水印算法研究及应用

- 视频监控系统的人脸检测与识别技术研究

- 基于Linux系统的防火墙分析与研究

- 基于密罐技术的校园网络靶场研究与设计

- 基于双线性对的数字签名体制研究和设计

- 基于反汇编代码分析的软件安全保护研究

- 基于支持向量机的混合入侵报警分析研究

- 面向深度报文检测的流量特征研究与测量

- 基于区块链的异构跨域双向身份验证研究

- 融合元学习方法的安卓恶意应用家族研究

- 基于Web的网络数据库应用与安全研究

- 基于混沌与数字变换的图像加密算法研究

- 国家大剧院信息安全保障体系设计与实现

- 可证明安全的基于身份加密方案及其应用

- 基于主机内核的混合型入侵防御系统的研究

- 基于内容的网页恶意代码检测的研究与实现

- 基于信息安全的气象网络方案的设计与规划

- 基于多核平台的滥用检测模块的研究与实现

- 基于系统调用和上下文的异常检测技术研究

- 基于数据挖掘的网络入侵检测关键技术研究

- 基于Docker容器的信息安全攻防平台

- 基于人工智能的信息安全态势感知系统设计

- 基于模糊测试的工控协议漏洞检测技术研究

- 基于Linux的高可用状态防火墙的实现

- 基于透明代理的访问控制系统的设计与实现

- 基于高效联邦学习算法的网络入侵检测模型

- 基于深度学习的源代码多类型漏洞检测框架

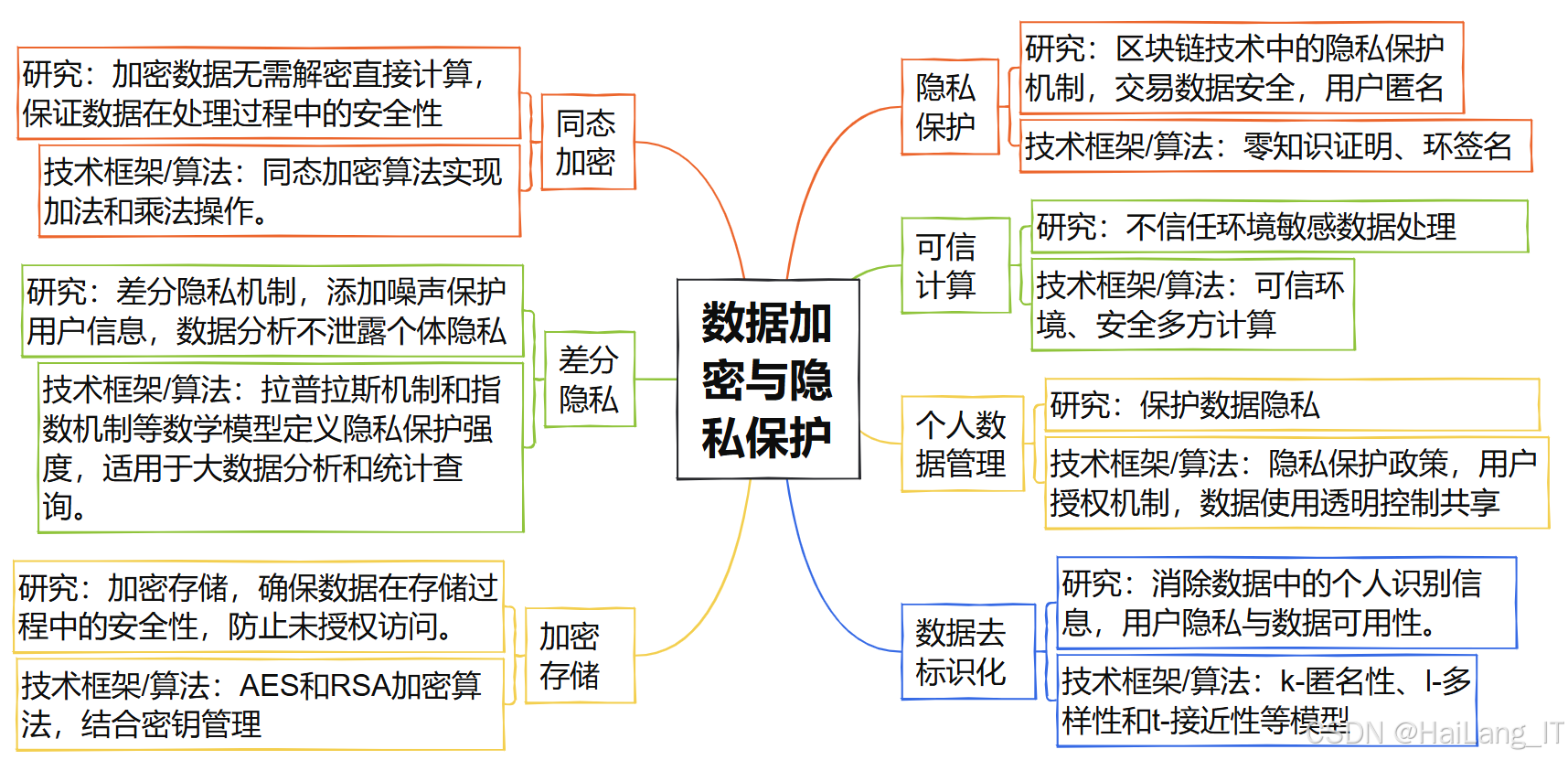

数据加密与隐私保护

数据加密与隐私毕业设计可涉及多个研究方向,包括同态加密、差分隐私、加密存储、隐私保护和数据去标识化。同态加密研究能够在加密数据上执行计算的算法,确保数据隐私。差分隐私设计机制,在数据发布时保护个人信息,防止数据泄露。加密存储开发安全的加密存储解决方案,保障数据在存储过程中的安全性。隐私保护研究用户数据的隐私保护技术,增强数据传输和共享的安全性。数据去标识化探索有效的去标识化方法,降低数据关联风险,保护用户隐私。

以下是数据加密与隐私保护毕业设计选题示例:

- 基于PKI身份认证技术系统

- 改进的传输层非对称加密系统

- 基于区块链的煤矿数据价值链

- 抗功耗攻击的RSA协处理器

- 数据安全视角下数据分享系统

- 基于区块链的管理会计信息化

- 医疗云中的密码防护关键技术

- 基于区块链的物联网安全通信

- 面向联邦学习的隐私保护方法

- 浅谈非对称加密方式及其应用

- 基于双勾函数的数据加密算法

- 数字电视可下载条件接收系统

- 信息化建设用地审批管理探索

- 二维码云端校验设计原理浅谈

- 基于处境感知技术的智能家居

- 基于BS架构的健康档案系统

- 基于数字水印的软件保护技术

- 快速置换排列编码与密码系统

- 网络安全入侵检测预处理方法

- 网络数据库的加密技术与应用

- 基于语音识别的用户认证系统

- 基于机器学习的网络入侵检测

- 基于信息安全的文件保密系统

- 基于混沌和纠错码的加密系统

- 基于身份认证的手机支付系统

- 基于CNN的混沌系统及应用

- 基于集成学习的网络入侵检测

- 网络广告发送系统与安全性分析

- 浅谈互联网安全与信息加密技术

- 非对称光学图像加密及其安全性

- 非对称加密在软件保护中的应用

- 数据加密—保护信息的有力手段

- 电子商务安全中的数据加密技术

- 数据加密常用技术及其发展趋势

- 区块链关键技术中的数据一致性

- 浅谈数字证书在电子政务中应用

- 基于SM9的匿名广播加密系统

- 基于区块链的国际冷链贸易平台

- 基于XML的安全数据交换模型

- 探析计算机信息安全及加密技术

- 基于SM9算法的邮件加密系统

- 基于区块链的数字版权认证模型

- 浅议信息加密技术的原理与应用

- 基于区块链技术的医疗众筹系统

- 电视支付系统中的安全性和应用

- 面向OTA的信息安全防护协议

- 通过证书实现邮件收发的安全性

- 区块链在科技保险中的创新应用

- 化工图像的加密解密算法与实现

- 基于D3D的三维游戏引擎系统

- 虚实结合工业控制入侵诱捕系统

- 基于软件定义安全入侵检测系统

- 基于DSP语音加密算法的实现

- 基于FPGA的并行控制器设计

- 基于GPU的高速加密解密系统

- 基于混沌映射的音频加解密算法

- 基于签名认证的可逆图像隐藏算法

- 基于区块链技术的疫情健康码系统

- 浅谈区块链于企业财务领域的应用

- 基于数字签名技术的证件防伪系统

- 形式语言文法在加密技术中的应用

- 基于区块链的可监管数据共享系统

- 实现软件注册码的非对称加密算法

- PKI系统原理及企业应用的探讨

- 哈尔滨市商品房预售资金监管系统

- 基于云计算的大数据安全保护技术

- 基于区块链的电子投票技术与实现

- 数字签名技术在电子商务中的应用

- 基于应用框架的数据加密服务系统

- 基于电力采集系统的安全传输机制

- 电子商务中混合数据加密技术系统

- 基于信息安全的文件安全存储系统

- 基于信息安全的新型序列密码系统

- 面向数字取证的数据加密解密系统

- 基于两种加密算法的加密解密系统

- 基于信息安全的企业入侵检测系统

- 基于聚类的校园网入侵检测与防御

- 同轴接入设备的系统升级机制设计

- 基于机器学习的网络入侵检测系统

- 基于公钥技术的账号安全管理系统

- 基于签名加密算法的手机支付系统

- 基于SOPC的混沌加密技术系统

- 基于信息安全的银联手机支付系统

- 基于信息安全的快速造字软件系统

- 基于图像载体的信息隐蔽传输系统

- 基于循环神经网络的攻击行为预测

- 基于信息安全的测绘成果汇交系统

- 无线局域网的用户数据安全与实现

- 基于稀疏模型组合的网络入侵分类

- 基于深度置信网络的入侵检测系统

- 基于密文压缩的防伪二维码生成方法

- 基于量子区块链的食品冷链追溯系统

- 标识解析应用中数据权限的控制方法

- 可扩展的多级安全会议密钥分发体制

- 基于PKI体系的数据加密系统架构

- 基于非对称加密算法的软件授权系统

- 基于区块链技术的智能设备认证系统

- 固定密钥与密文长度的访问控制系统

- 基于联盟链的环境监测数据安全模型

- 区块链技术在高校档案管理中的应用

- 电商环境中安全密钥交换算法的应用

- 区块链技术在网络货运平台中的应用

- 区块链应用环境下安全保护关键技术

- 云数据时代网络安全防御技术应用与

- 考虑生态约束的灌区水资源优化配置

- 基于涡旋阵列光束的多图像加密技术

- 数字签名与密钥协商在刷写流程上系统

- 基于联盟区块链的分布式电力交易技术

- 国密SM2算法电子印章设计原理浅谈

- 区块链技术赋能征信替代数据创新应用

- 基于PGP的非对称加密技术教学探讨

- 适用于无线体域网的动态口令认证协议

- 应用区块链的数据访问控制与共享模型

- 航空甚高频VHF数据链安全通信技术

- 基于区块链技术的身份认证与存储方法

- 面向数字政府的量子安全加密通信框架

- 基于数字签名技术的电子提案系统改进

- 数字签名技术在政府公文处理系统实现

- 车载FlexRay总线安全协议系统

- 基于区块链技术的甘肃省应急物流优化

- 区块链赋能老年群体信息过度采纳治理

- 基于JCE的数字签名中间件与实现种

- 云环境下排序非对称的可搜索加密系统

- 基于RSA算法的二维码防伪溯源系统

- 面向大数据通信的隐私保护与加密算法

- 区块链技术在物联网安全管理中的应用

- 格理论在变体RSA算法分析中的应用

- 基于数字签名的视频数据安全传输算法

- 混合加密机制在DNSSEC中的应用

- USB加密锁增强数字档案安全性系统

- 面向网络入侵检测系统的对抗学习技术

- 基于循环神经网络的工控网络入侵检测

- 无线传感器网络的入侵检测及防御响应

- 基于密码技术的电子商务安全解决系统

- 基于RSA算法的电子安全交易系统实现

- 基于区块链的森林火灾档案数据共享系统

- 基于密码强化加密的数据存储优化与实现

- 基于试探法对RSA加密解密算法的剖析

- 基于区块链技术的工控数据安全传输系统

- 基于加密QR二维码的商品包装防伪技术

- 基于混沌非对称加密算法的通信安全认证

- 基于二维码和非对称加密算法的认证机制

- 基于区块链的种质资源数据安全共享模型

- 基于代理的异步安全文件传送系统的实现

- 基于区块链的多元主体竞争情报交易平台

- 基于神经网络的互联网安全态势预测技术

- 基于信息安全的移动通信公司充值卡系统

- 基于IC卡的电子支付模型的设计与开发

- 基于数据挖掘的工业互联网入侵检测系统

- java类文件混合加密算法系统与分析

- 数字版权管理中加密技术和数字水印系统

- 电子采购系统中招投标数据安全技术系统

- 基于AES算法的信息安全磁盘加密系统

- 面向态势感知的入侵检测与漏洞分析预测

- 基于PKI技术的形象安全电子印章系统

- 基于信息安全的纹织CAD电子白板系统

- 基于三支决策和深度学习的入侵防御技术

- 基于信息安全的椭圆曲线加密IP核系统

- 基于半监督集成学习的网络入侵检测系统

- 医院综合管理与决策支持系统安全与实现

- 基于信息安全的检察院审讯电子笔录系统

- 基于COM组件技术的证书管理系统开发

- 基于云雾协同计算的车联网入侵检测系统

- 计算机密码学的加密解密算法分析与改进

- 面向联网汽车车内网络的防御技术与实现

- 基于C++的安全高效二维码编解码系统

- 基于信息安全的银行业务系统通信子系统

- 基于置信规则库的工业控制系统风险评估

- 云存储中开放网络资源稳定存储机制系统

- 基于Eclipse的警务系统密码平台

- 基于基础安全机制构建的组合加密安全系统

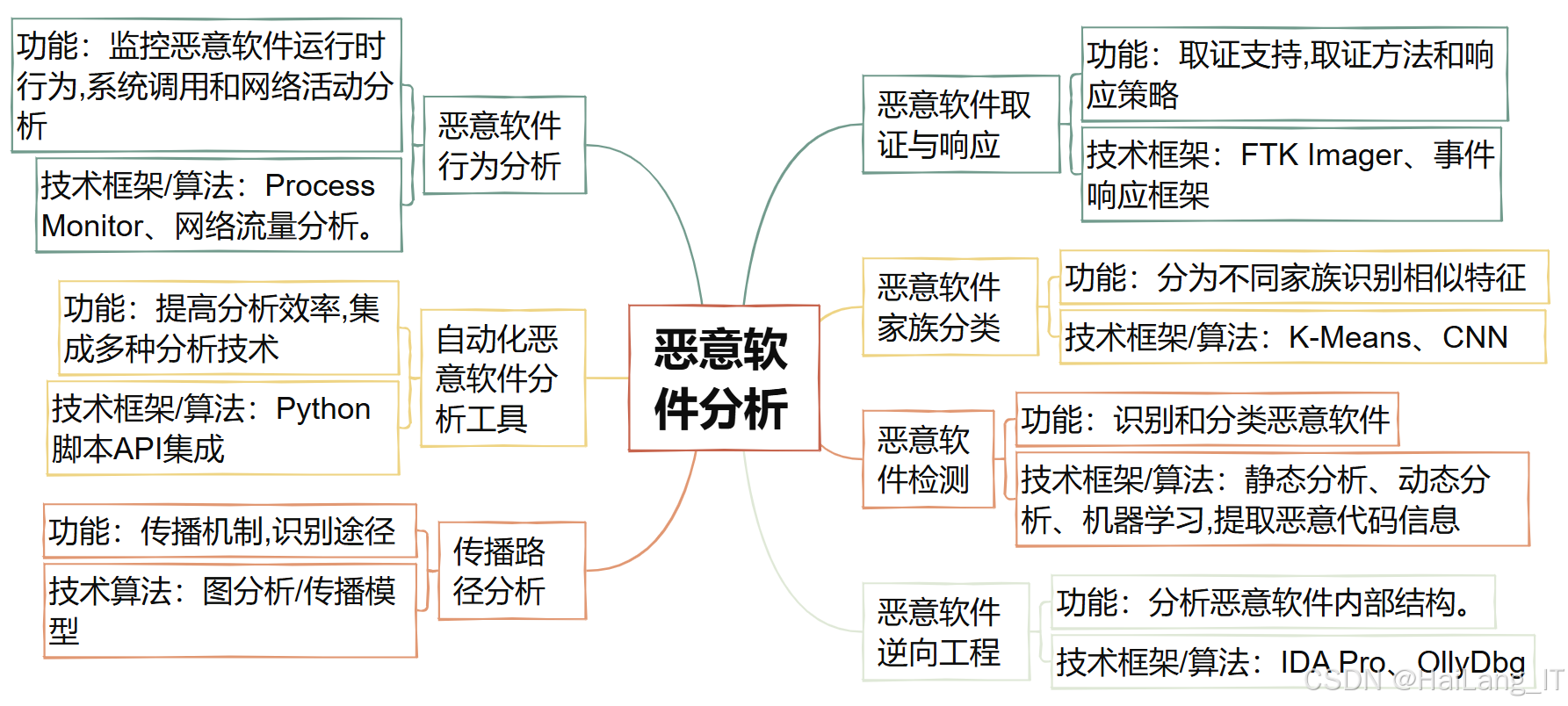

恶意软件分析

恶意软件分析的毕业设计可涵盖多个研究方向,包括恶意软件检测、行为分析、静态与动态分析、恶意软件逆向工程和网络传播分析。恶意软件检测研究新算法和工具,以识别和分类恶意软件。行为分析关注恶意软件在运行时的行为特征,帮助理解其影响。静态与动态分析分别通过代码审查和运行环境监测,深入研究恶意软件的结构和功能。恶意软件逆向工程则通过逆向分析,揭示其工作原理和攻击方式。网络传播分析研究恶意软件如何在网络中传播,评估其影响。

以下是恶意软件分析毕业设计选题示例:

- 基于行为分析的恶意代码检测系统

- 面向邮件附件的恶意代码检测系统

- 基于对象语义的恶意代码检测系统

- 路径条件驱动的混淆恶意代码检测

- 基于植入特征的网页恶意代码检测

- 基于时序特征的恶意代码检测系统

- 基于内核对象的动态恶意代码检测

- 基于行为分析方法的主动防御系统

- 基于蚁群智能的网络安全态势与应用

- 基于粗糙集理论的恶意代码特征分析

- 基于属性图匹配的漏洞代码检测技术

- 选择和提升多属性特征识别恶意代码

- 基于人工智能的网络安全技术与应用

- 基于大型工控网络的恶意代码检测技术

- 基于行为知识图谱的恶意代码分析方法

- 面向海量软件的未知恶意代码检测系统

- BIOS 恶意代码实现及其检测系统

- 基于虚拟化的恶意代码检测技术与实现

- 高效的面向虚拟桌面恶意代码检测机制

- 基于人工免疫系统的恶意代码检测技术

- 软件脆弱性分析及其恶意代码检测技术

- 基于综合行为特征的恶意代码识别方法

- 基于异质信息网络的恶意代码检测系统

- 基于知识图谱嵌入的恶意代码检测系统

- Android应用软件安全测评方法

- 基于深度强化学习的恶意代码生成对抗

- 基于序列模式挖掘算法的恶意代码检测

- 基于IRP的运行时恶意代码检测系统

- 基于深度学习的恶意代码检测技术进展

- 基于循环神经网络的恶意代码检测系统

- 基于SIEM系统的APT攻击检测框架

- 基于规则匹配的恶意代码检测系统与优化

- 运用机器学习技术提高沙盒安全检测效率

- 基于机器学习的分布式恶意代码检测系统

- 进程隐藏技术及其在恶意代码检测中的应用

- 基于图像纹理聚类的恶意代码家族标注方法

- 集成多特征的Android恶意代码检测

- 工业互联网恶意代码功能模块自动切分技术

- 一类恶意代码检测算法可靠性与完备性证明

- 基于文本识别技术的网页恶意代码检测系统

- 基于数据流分析的PLC恶意代码检测技术

- 基于词嵌入与API调用的恶意代码检测技术

- 基于数据挖掘和机器学习的恶意代码检测技术

- Android恶意软件检测技术分析和应用

- Android平台下诱捕防御检测模型系统

- 基于N-GRAM的恶意代码检测系统与开发

- 气象灾害系统的恶意代码攻击自动化免疫方法

- 基于蜜罐的Android恶意代码动态分析

- 基于系统调用的变形恶意代码的行为特征检测

- 基于特征匹配的计算机网络恶意代码预警系统

- 基于频谱分析的PDF文件恶意代码检测系统

- 结合语义的统计机器学习方法在代码安全中应用

- 基于CNN的Android恶意代码检测系统

- 基于群体智能算法优化的深度学习恶意代码检测

- 基于C4.5决策树的嵌入型恶意代码检测系统

- 基于随机森林的Android恶意代码检测系统

- 基于行为的Android系统资源访问控制系统

- 基于数据流分析的云平台恶意代码检测和防御机制

- Android平台恶意代码特征提取与检测技术

- Android移动恶意代码检测系统概述与展望

- 两层模型的Android恶意代码检测系统系统

- 基于高维多目标序贯三支决策的恶意代码检测模型

- 基于多维特征的Android恶意应用检测系统

- 恶意代码检测中的PrefixSpan*算法应用

- Android平台下基于行为的恶意代码检测技术

- 基于Bi-LSTM和自注意力的恶意代码检测系统

- 基于Android的手机恶意代码检测与防护技术

- 基于组件和行为相似性的Android恶意代码检测

- 基于机器学习的Android恶意代码静态检测系统

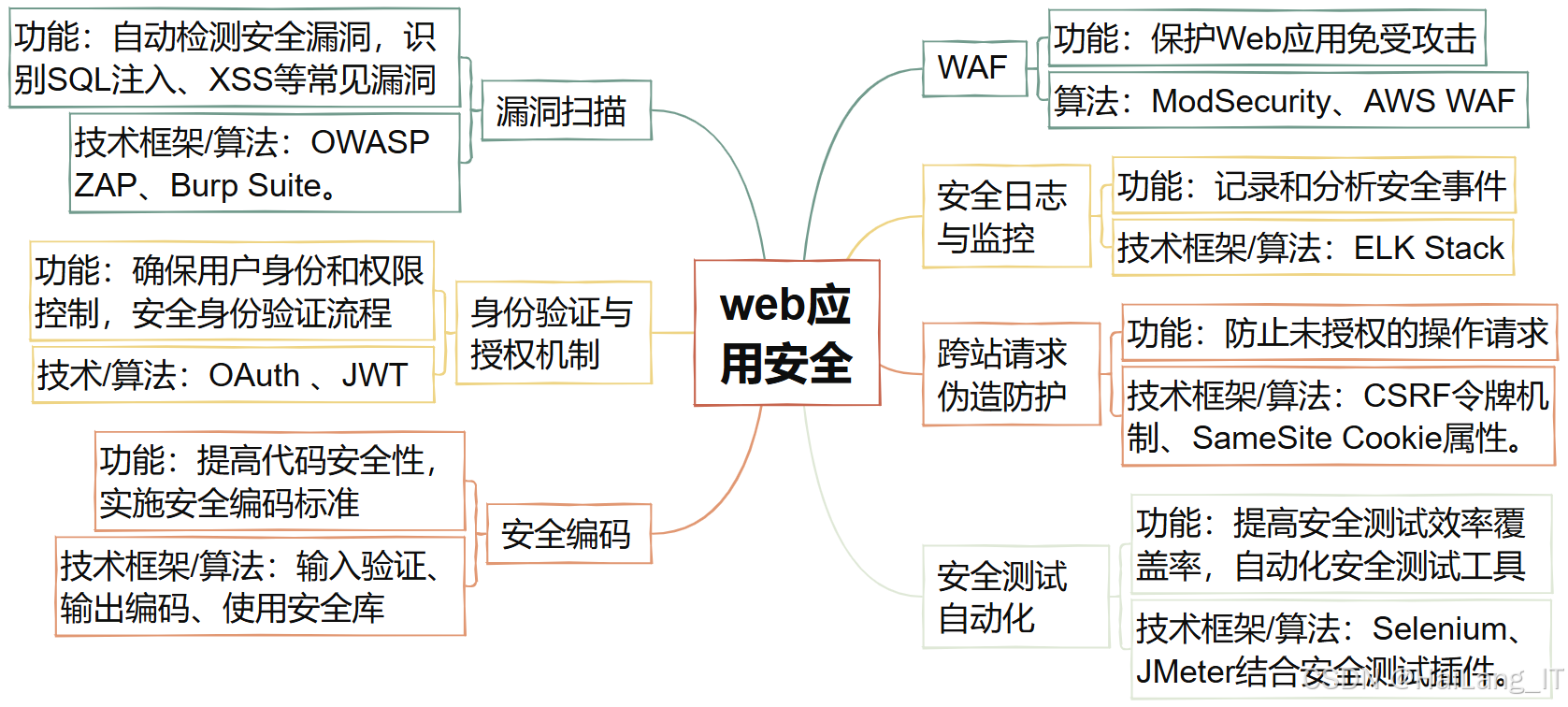

web应用安全

Web应用安全的毕业设计可涵盖多个研究方向,包括安全漏洞检测、身份验证与授权、输入验证、会话管理和安全配置。安全漏洞检测研究自动化工具,识别应用中的安全缺陷。身份验证与授权关注安全机制的设计,确保用户身份的合法性。输入验证研究有效的数据验证方法,防止SQL注入和跨站脚本攻击。会话管理关注安全的会话控制技术,保护用户信息。安全配置则评估和优化Web应用的安全设置,以降低风险。这些方向为提升Web应用的安全性提供了重要的研究内容。

以下是Web应用安全毕业设计选题示例:

- 基于安全网络的阅卷系统实现

- 基于Web的煤矿安全评价系统

- 基于身份签名方案的安全性分析

- 基于校园网的网络流量特征分析

- 基于深度聚类的人脸身份认证研究

- 基于信息安全的威胁文件检测系统

- 基于同态加密策略的电子选举系统

- 网购消费者个人信息安全问题研究

- 统一身份认证平台技术开发与应用

- 基于云存储的数字校园信息安全研究

- 基于区块链的医疗数据共享机制研究

- 基于国密算法的签名方案及应用研究

- 基于内容过滤的反垃圾邮件系统研究

- 基于身份密码体制的电子招投标方案

- 基于信息流的社交网络安全本体模型

- 基于角色的Web安全访问控制系统

- 基于二值化计算鬼成像的盲水印方法

- 基于洋葱加密的对等云存储安全研究

- 基于身份的密码体制的保密电话方案

- Web环境下气象信息安全技术实现

- 基于PKI的网上证券交易系统的构建

- 基于学习的源代码漏洞检测研究与进展

- 基于数字签名技术的电子提案系统改进

- 生物特征密钥绑定方案设计及应用研究

- 基于深度学习的网络入侵检测系统综述

- 基于数据分类的恶意加密流量检测方法

- 基于区块链的数据交易与共享安全研究

- 基于机器学习的网络入侵检测算法研究

- 基于社交网络的学生信息安全问题研究

- 基于大数据多源安全日志的设计与实现

- 数字化车间信息安全机制的设计与实现

- 基于深度学习的图像信息隐藏方法综述

- 基于PKI技术的文件加密锁设计开发

- 基于云平台和数据挖掘的智慧系统设计

- 基于Web的安全评价辅助系统的研究

- 基于Web的远程教学系统安全性研究

- 基于社区发现算法的恶意流量识别方法

- 基于指纹识别的电子商务认证系统设计

- 基于域名流量活动的网络服务特征发现

- 基于对称加密的透明数字文件保密柜系统

- 基于身份加密技术的网络支付系统的研究

- 基于电子签章的网上报税系统分析与设计

- 基于半监督学习的社交网络用户属性预测

- 基于Web物流信息系统的网络安全研究

- 基于区块链的数字图像版权保护方法研究

- 基于区块链的电商诚信问答关键技术研究

- 基于企业网的入侵检测系统的研究与设计

- 基于大数据的网络流量异常检测应用研究

- 基于流量的僵尸网络检测方法与系统实现

- 基于云计算的气象数据信息安全技术研究

- 基于隐私保护的高校大数据挖掘平台设计

- 基于防火墙的访问控制系统的设计与实现

- 基于发布/订阅系统的安全管理平台设计

- 基于网络环境下的地图版权保护技术研究

- 基于电子签章系统的数字签名算法的研究

- 基于可信身份检索的物联网隐私保护方案

- 基于区块链技术的银行身份认证系统设计

- 基于群盲签名的多银行电子现金系统研究

- 基于流量分割与填充的网站指纹防御技术

- 基于数据挖掘的入侵检测方法及系统研究

- 基于知识蒸馏的轻量级网络流量分类研究

- 基于风险管理的图书馆信息安全框架研究

- 基于区级政府移动办公系统的设计与实现

- 基于区块链的房屋租赁系统的设计与实现

- 基于格的确定性代理重加密及其应用研究

- 基于机器学习的Web安全检测技术研究

- 基于信息安全的数据资产信息化处理方法

- 基于可搜索加密算法的电子病历管理系统

- 基于Web的教务管理系统安全方案设计

- 基于神经网络的加密恶意流量检测技术研究

- 面向邮件网络事件检测的用户行为模式挖掘

- 基于加权复杂网络的恶意软件入侵预警算法

- 基于区块链技术的身份认证与权限管理系统

- 基于爬虫的XSS漏洞检测工具设计与实现

- 基于web的学生管理系统的信息安全设计

- 基于电子现金的在线购物方案的设计与实现

- 基于僵尸网络流量特征的深度学习检测研究

- 基于Linux平台的身份认证系统的设计

- 基于多源日志集成学习的网络行为攻击检测

- 基于深度学习的恶意软件检测分类方法研究

- 基于人工免疫系统的恶意代码检测技术研究

- 基于XML的高校成绩管理系统研究与实现

- 基于数字签名链的电子履历系统设计与实现

- 高校校园网中基于WEB应用的安全与对策

- 远程办公中基于区块链技术的身份认证方法

- 基于双层加密和密钥共享的云数据去重方法

- 基于流量智能识别网络安全风险的技术研究

- 基于Java的信息加密技术的研究与实现

- 基于信息安全的个人所得税核算装置及方法

- 基于同态加密的可监管区块链融资租赁系统

- 基于轻量级数字签名的银行卡身份认证系统

- 基于手机令牌的身份认证系统的研究与实现

- 基于可信身份认证的企业信任服务体系研究

- 基于Web服务的电子商务工作流系统设计

- 基于波段叠加的影像地图无损数字水印算法

- 基于深度特征融合的恶意软件检测方法研究

- 电子邮件敏感信息泄露取证技术研究与实现

- 基于优化遗传算法的恶意软件漏洞检测方法

- 基于WEB和移动设备的学生安全平台设计

海浪学长作品示例:

开题指导建议

- 选题迷茫

毕设开题阶段,同学们都比较迷茫该如何选题,有的是被要求自己选题,但不知道自己该做什么题目比较合适,有的是老师分配题目,但题目难度比较大,指导老师提供的信息和帮助又比较少,不知道从何下手。与此同时,又要准备毕业后的事情,比如考研,考公,实习等,一边忙碌备考或者实习,一边还得为毕设伤透脑筋。

- 选题的重要性

毕设选题其实是重中之重,选题选得是否适合自己将直接影响到后面的论文撰写和答辩,选题不当很可能导致后期一系列的麻烦。

- 选题难易度

选题不能太难,也不能太简单。选题太难可能会导致知识储备不够项目做不出来,选题太难,则可能导致老师那边不同意开题,很多同学的课题被一次次打回来也是这个原因之一。

- 工作量要够

除非是算法类或者科研性项目,项目代码要有一定的工作量和完整度,否则后期论文的撰写会很难写,因为论文是要基于项目写的,如果项目的工作量太少,又缺乏研究性的东西,则会导致很难写出成篇幅的东西。

更多精选选题

最新最全计算机专业毕设选题精选推荐汇总

人工智能专业毕业设计最新最全选题精华汇总-持续更新中

计算机科学与技术专业毕业设计最新最全选题精华汇总-持续更新中

信息安全专业毕业设计最新最全选题精华汇总-持续更新中

软件工程专业毕业设计最新最全选题精华汇总-持续更新中

选题帮助

🏆🏆🏆为帮助大家节省时间,如果对开题选题,或者相关的技术有不理解,不知道毕设如何下手,都可以随时来问学长,我将根据你的具体情况,提供帮助。