前端漏洞(下)- URL跳转漏洞

漏洞复现目的:熟悉 URL跳转漏洞 原理

漏洞介绍:

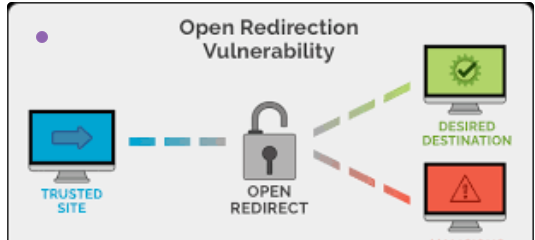

开放重定向(Open Redirect),也叫URL跳转漏洞,是指服务端未对传入的跳转url变量进行检查和控制,导致诱导用户跳转到恶意网站,由于是从可信的站点跳转出去的,用户会比较信任。

搭建环境:docker 环境

命令:yml 文件目录下 执行 docker-compose up -d 直接拉取镜像

实战指导:

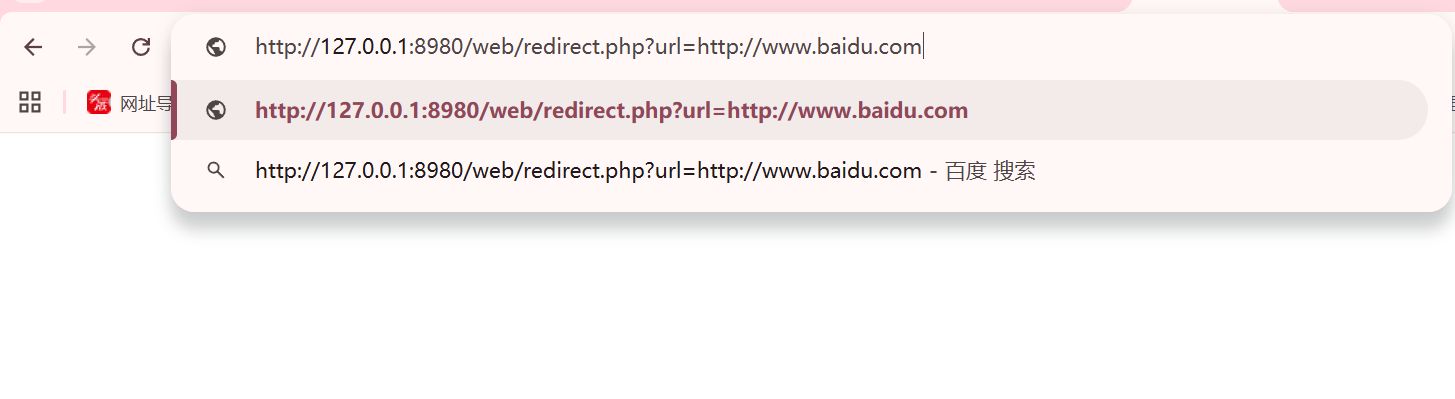

环境启动后 访问 http://127.0.0.1:8980/web/redirect.php?url=任一网站即可实现跳跃

1、URL跳转漏洞原理图

2、访问 http://127.0.0.1:8980/web/redirect.php 在url 参数后拼接想要跳转的网站,即可实现跳跃。

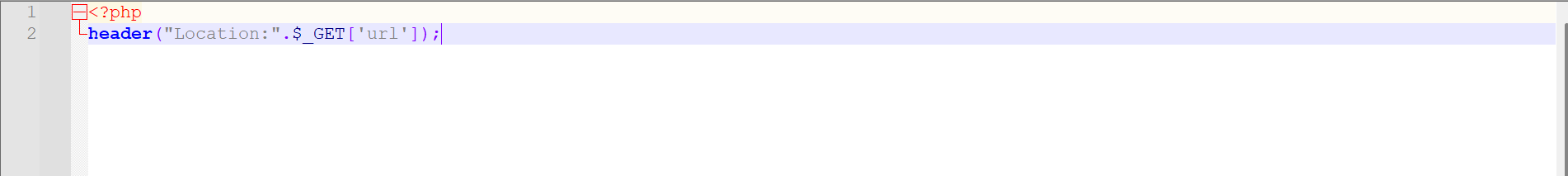

3、redirect.php文件内容,实现URL跳转的效果

4、漏洞防御

(1)避免由用户指定跳转的URL。

(2)使用白名单

(3)使用可逆加密技术对URL进行加密