SELinux存在于过去的Linux安全增强模块

前言

想象一下这样的场景:你家的每个房间都有一把特殊的智能锁,孩子只能进玩具房,保姆只能去厨房和客厅,而你拥有所有房间的钥匙——这就是SELinux在电脑世界里做的事情。

其实我们每个人早就习惯了"权限管理"。就像你不会让快递小哥直接进卧室放包裹,也不会让三岁的孩子随便玩厨房的菜刀。在数字世界里,SELinux就是那个聪明的"管家",它不会因为某个程序说"我是好人"就放行,而是要严格检查"你是谁?你要做什么?你够资格吗?"

今天,就让我们一起来认识这位隐藏在Linux系统里的安全专家,看看它是如何默默守护我们的数字家园,让黑客即使突破了第一道防线,也无法在我们的系统里"为所欲为"的。

一、SELinux 概述

1.1 SELinux 简介

SELinux(Security-Enhanced Linux)是由美国国家安全局(NSA)开发的一种安全性增强的 Linux 安全模块,构建于内核之上。它提供灵活的强制性访问控制结构,主要用于提高 Linux 系统的安全性,提供强健的安全保证,可防御未知攻击,据称其安全性能相当于 B1 级的军事安全标准。

注:信息安全评估标准分为 4 类(D、C、B、A),共 7 个级别:D、C1、C2、B1、B2、B3、A。SELinux 已整合到 2.6 及以上版本的 Kernel 中,可通过

uname -r查看内核版本。

在没有 SELinux 保护的传统 Linux 系统中,若服务器被入侵,最高权限可能随之丧失。而启用 SELinux 后,即使某个服务(如 Apache)被入侵,也仅会影响该服务本身,系统的整体权限仍然安全。

简单来说,SELinux 的作用是增强 Linux 系统安全性。例如,即使 Apache 服务器被入侵,也只会影响 httpd 服务,而不会危及整个系统的权限。

1.2 SELinux 特点

1.2.1 MAC(Mandatory Access Control)

SELinux 实现了强制访问控制,对所有文件、目录、端口的访问都基于预设策略。这些策略由管理员设定,普通用户无权修改。

1.2.2 RBAC(Role-Based Access Control)

SELinux 基于角色赋予用户最小权限。用户被分配特定角色,即使是 root 用户,若不属于 sysadm_r 角色,也无法执行 sysadm_t 的管理操作。

1.2.3 TE(Type Enforcement)

SELinux 通过类型强制机制,为进程赋予最小运行权限。文件被标记为 type,进程被标记为 domain,从而限制某个进程只能访问特定类型的文件。例如:

- 进程

vim只能读取标签为T1的文件:a.txt(标签为T1)b.txt(标签为T2,不可访问)

1.3 SELinux 的执行模式

SELinux 有三种执行模式:

- enforcing:强制模式,所有违反策略的操作都会被阻止。

- permissive:警告模式,允许执行操作但会记录所有违反策略的事件。

- disabled:完全关闭 SELinux。

1.4 SELinux 工作原理

当进程(Subject)尝试执行操作时,SELinux 会查询策略数据库,根据规则决定是否允许该操作。SELinux 的相关软件包通常默认安装,可通过以下命令查看:

rpm -qa | grep selinux

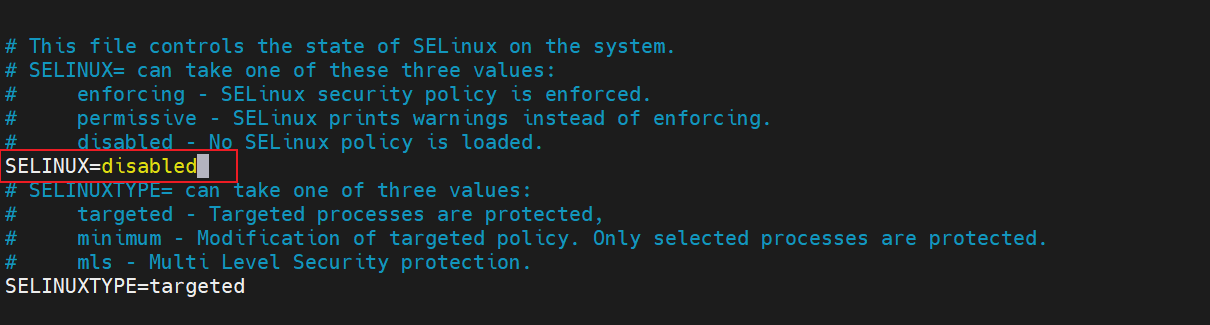

配置文件位于 /etc/sysconfig/selinux。可通过 getenforce 命令查看当前 SELinux 运行状态。

企业环境中,因为有硬件防火墙的存在,SELinux的功能再相较之下并没有那么必要,所以在实际工作环境中直接永久关闭就可以。

启用 SELinux 需编辑配置文件,将 SELINUX 设置为 enforcing,并重启系统。初次启用时,系统需更新文件标签,耗时较长。

二、SELinux 状态切换

2.1 查看当前状态

使用以下命令查看 SELinux 当前状态:

getenforce

2.2 切换为 Permissive 模式

从 enforcing 模式切换为 permissive 模式:

setenforce 0

getenforce

2.3 切换为 Enforcing 模式

从 permissive 模式切换为 enforcing 模式:

setenforce 1

getenforce

总结

站在数字时代的浪潮之巅,我们每个人都是自己系统的守护者。SELinux 不仅仅是一行行代码和策略,更是我们对安全的承诺,对责任的担当。它告诉我们:真正的强大不是无所不能,而是知道什么该做,什么不该做——无论是人,还是系统。

记住:每一次权限的严格管控,都是对潜在威胁的有力回击;每一次策略的精心设计,都是在构建不可逾越的数字长城。不要因为暂时的便利而放弃长久的安全,不要因为短暂的舒适而忽视隐藏的风险。

让我们像 SELinux 一样——在开放中保持警惕,在包容中坚守底线。在这个充满挑战的数字世界里,愿你既能拥抱创新的无限可能,也能守护好属于自己的每一寸数字疆域。安全不是终点,而是一场永不停歇的远征。现在,你已经掌握了又一项守护世界的技能,继续前行吧!