上网行为管理

一、用户认证技术

(一)需求背景与核心目标

用户认证技术的核心需求是实现网络访问的可控性与可追溯性。例如,企业公共上网区要求用户输入账号密码才能上网,确保每一次网络行为都能关联到具体用户;而办公区或 IT 部可能根据权限设置免认证或特殊认证规则。

核心目标:通过验证用户身份(用户名密码等),允许合法用户访问网络,并记录其上网日志。

第一次上网就会认证

当用户认证后,安全设备可以根据用户的身份对安全行为做管控,有两点:权限(如:主人,访客),隔离(对访问的内容做安全检查或控制)

(二)HTTP 协议基础

HTTP(超文本传输协议)基于客户端/服务器架构是用户认证与网络访问的基础协议,需掌握以下核心知识点:

请求头部和请求正文区分,从第一行连续到出现空白行就是头部,空白行以下的都是请求正文;GET请求没有请求正文

核心概念

- 超文本:包含超链接和多媒体标记的文本(如 HTML 网页),通过 URL 相互链接形成网状结构(Web)。

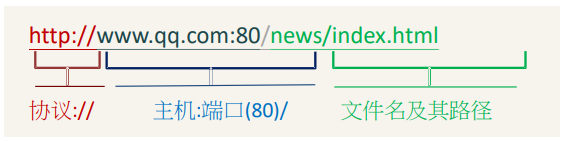

- URL(统一资源定位符):唯一标识网络资源,格式为

协议://主机:端口/文件名(如http://www.qq.com:80/news/index.html)。

- 超文本传输协议HTTP:是一种按照URL指示,将超文本文档从一台主机(Web服务器)传输到另一台主 机(浏览器)的应用层协议,以实现超链接的功能

工作原理(请求 / 响应模型)

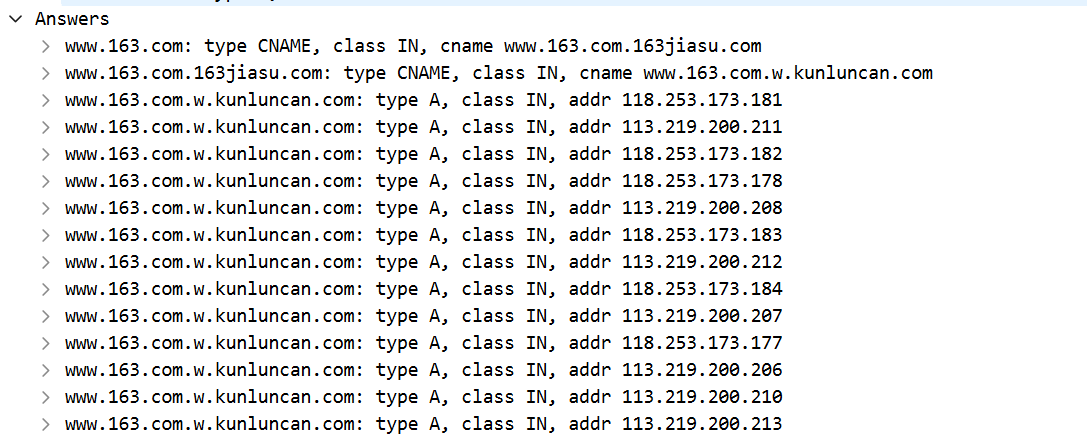

以访问www.qq.com为例,完整流程如下:- 步骤 1:浏览器解析 URL,提取主机名

www.qq.com; - 步骤 2:向 DNS 服务器请求解析,获取 IP 地址(如

59.37.96.63);

- 步骤 3:DNS将解析出来的IP地址返回给浏览器

- 步骤 4:浏览器与服务器建立 TCP 连接(80 端口,三次握手);

- 步骤 5:浏览器发送 GET 请求(如

GET /index.html);为了请求文档 - 步骤 6:服务器返回响应(如

HTTP/1.1 200 OK),包含网页内容;将文档发送给浏览器 - 步骤 7:数据交互完成后,四次挥手断开 TCP 连接。

- 步骤 8:浏览器将文档中的内容展示出来

- 步骤 1:浏览器解析 URL,提取主机名

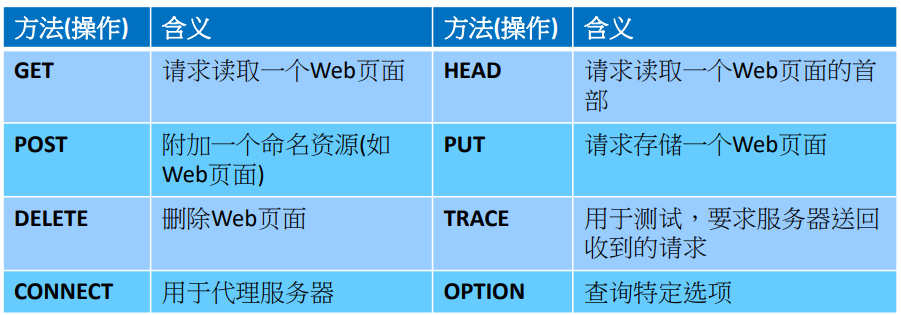

请求方法与响应状态码

- 请求方法:GET(读取网页)、POST(提交数据,如登录表单)、HEAD(获取网页头部)等。例如,用户登录网页时,浏览器通过 POST 方法将账号密码发送给服务器。常用的请求方法:GET:用户发给服务器的所有参数都放在了URL里面,用户想要访问服务器的内容都在URL里面;POST:在请求的正文里面添加一个字句,将用户需要提交的内容添加到正文里面;

- GET:用于获取资源(从服务器读取数据),是 “读取” 操作。

例如:访问网页、查询商品列表、获取用户信息等。 - POST:用于提交数据(向服务器发送数据并可能修改服务器状态),是 “写入” 或 “修改” 操作。

例如:提交表单(注册、登录)、创建订单、上传文件等。 - 状态码:2xx(成功,如 200 OK)、3xx(重定向,如301页面改变了位置, 302 临时转移)、4xx(客户端错误,如403禁止的页面, 404 页面未找到)、5xx(服务器错误,如 500 内部错误)。

- 请求方法:GET(读取网页)、POST(提交数据,如登录表单)、HEAD(获取网页头部)等。例如,用户登录网页时,浏览器通过 POST 方法将账号密码发送给服务器。常用的请求方法:GET:用户发给服务器的所有参数都放在了URL里面,用户想要访问服务器的内容都在URL里面;POST:在请求的正文里面添加一个字句,将用户需要提交的内容添加到正文里面;

头部字段

用于传递请求 / 响应的附加信息,例如:- User-Agent:标识浏览器(如

Mozilla/5.0 (Windows NT 10.0)),帮助服务器适配不同设备; - Host:指定服务器域名(如

Host: www.qq.com),是 HTTP 请求必需字段; - Set-Cookie:服务器向客户端发送 Cookie(如登录状态),用于维持会话。

- User-Agent:标识浏览器(如

(三)密码认证实战

认证流程

第一步:pc进行域名解析(1.DNS与网页认证没有关系,DNS是一个单独服务 2.如果DNS都无法解析出来,用户根本不能上网,所以先进行DNS解析)

第二步:PC向解析出的服务器发起三次握手。

第三步:PC向服务器发出GET请求,请求主页。

第四步:AC(上网行为管理设备)会拦截请求并伪装成服务器返回 302 重定向,引导用户到 AC 的认证界面(如

http://10.1.3.4:80/ac_portal/proxy.html);用户输入正确账号密码后,AC 验证通过并允许上网。第五步:PC自动重定向访问AC的认证界面,输入正确的账号密码,登录成功。

配置思路

- 步骤 1:在【用户管理】中创建用户组(如 “公共区”);

- 步骤 2:新增用户并设置本地密码;

- 步骤 3:配置认证策略,选择 “密码认证”;

- 步骤 4:开启 “未认证时允许访问 DNS 服务”(否则用户无法解析域名,无法触发认证流程)。

故障排查

若认证页面无法弹出,可能原因包括:如果以设备网桥模式部署在30位掩码的环境中是否还能弹 出重定向页面?

答:可以,AC设备以网桥模式部署,在交换机和边界设备之间,边界设备:路由器或防火墙的接口是可以配置多个IP地址的,所以AC可以配置成边界设备的另一个接口的同一网段的IP地址

- 网桥虚拟地址与内网冲突(如 AC 的 LAN IP 与内网设备 IP 重复);

- AC下接的设备是否有做限制

- 未开启 DNS 访问权限(用户无法解析域名,无法触发重定向);需要启用未通过认证的用户允许访问dns服务

- 访问的如果是https的网站需要启用HTTPS请求未通过认证时,重定向到认证页 面(代理时除外)

- 根据关联的上网策略不能拒绝http应用和dns应用

- 防火墙禁止 80 端口(HTTP 默认端口)或 53 端口(DNS 端口)。防火墙规则不能拒绝80和53端口【系统管理】-【防火墙】-【LAN-WAN】

(四)用户与用户组管理

组织结构

采用树形结构管理用户和组(如 “Root / 公共区 / 用户 A”),便于继承上网策略。例如,“公共区” 组的所有用户自动应用该组的认证规则。用户绑定与限制

- 终端绑定:将用户与 IP/MAC 绑定(如用户 A 仅允许在

10.10.10.10或00-00-00-00-01-02设备登录),可实现免认证; - 登录限制:限制用户仅能在指定 IP 范围登录(如

192.168.0.1-192.168.0.100)。

- 终端绑定:将用户与 IP/MAC 绑定(如用户 A 仅允许在

用户注销方式

包括强制注销(管理员在【在线用户管理】操作)、无流量自动注销、每天定时注销等、关闭认证页面自动注销、设置MAC变动时自动注销(移动端)。

二、应用控制技术

应用分为两大类:1.连接不同服务器的浏览器2.连接固定服务器的APP应用程序

(一)需求背景与核心目标

应用控制技术用于限制或允许特定网络应用(如 QQ、视频网站、购物网站等),核心目标是保障网络资源合理使用、提高工作效率。例如:

- 办公区全天禁止 QQ 聊天;由于服务器端口固定,可以将此端口禁用即可实现

- 全天只允许特定QQ账号上网, 不允许其他QQ账号上网;需要识别应用层数据,账号

- IT 部上班时间禁止访问视频网站;

- 公共上网区禁止访问淘宝。

(二)应用特征识别技术

传统行为检测(五元组识别)禁用某一种聊天软件,某一个固定软件,即禁用固定端口号即可

基于数据包的源 IP、目的 IP、源端口、目的端口、协议识别应用。例如,QQ 聊天常用 UDP 协议 + 8000 端口,通过封堵该端口可禁止 QQ 登录。深度行为检测(检测到应用层数据)

传统技术无法识别伪装或精细应用,需依赖深度检测(DPI 和 DFI):- 深度包检测(DPI):分析应用层内容,通过 “特征字” 识别应用。例如,手机与电脑的 HTTP 请求中,User-Agent 字段不同(手机含

iPhone OS,电脑含Windows NT),可通过 DPI 区分设备类型并限制手机上网。 - 深度流检测(DFI):基于流量行为特征(如包长、连接速率、会话时间)识别应用。例如,P2P 下载的平均包长 > 450 字节、连接速率高,而 VOIP 语音的平均包长 130-220 字节,可通过 DFI 区分并限制 P2P。

举例:DPI 像快递安检时拆开包裹看内容(检查特征字),DFI 像观察快递的运输频率和重量(分析流量行为)。

- 深度包检测(DPI):分析应用层内容,通过 “特征字” 识别应用。例如,手机与电脑的 HTTP 请求中,User-Agent 字段不同(手机含

(三)HTTP 与 HTTPS 识别控制

HTTP 识别与控制

- 识别:通过 GET 请求中的 Host 字段获取 URL(如

Host: www.youku.com)。 - 控制:AC 伪装服务器返回 302 重定向,引导用户到拒绝页面(如

http://10.1.3.40/disable/disable.htm),同时发送 RST 包断开连接。例如,限制 IT 部访问视频网站时,用户打开www.youku.com会被跳转至拒绝页。

- 识别:通过 GET 请求中的 Host 字段获取 URL(如

HTTPS 识别与控制

- 识别:HTTPS 基于 SSL 加密,通过 Client hello 报文中的 server_name 字段获取域名(如

www.baidu.com)。 - 控制:直接发送 RST 包断开 TCP 连接(无法重定向,因数据加密)。例如,公共上网区禁止访问

https://www.baidu.com时,用户会看到 “连接已重置”。

- 识别:HTTPS 基于 SSL 加密,通过 Client hello 报文中的 server_name 字段获取域名(如

异同点

- 相同:均通过服务器标识(Host 或 server_name)识别目标,均用 RST 包断开连接;

- 不同:HTTP 可重定向到提示页,HTTPS 因加密只能直接断开。

(四)自定义应用识别

当内置规则库未覆盖特殊应用时,可自定义识别规则:

- 配置路径:【对象定义】-【自定义应用】,设置协议(如 TCP)、目标端口、IP 或域名等特征。例如,某企业内部系统使用

192.168.1.100:8080,可自定义规则仅允许指定用户访问该地址。

(五)策略配置与故障排查

配置思路

以 “允许特定 QQ 账号登录” 为例:- 步骤 1:创建上网权限策略,拒绝办公区所有 IM 应用;

- 步骤 2:添加 QQ 白名单,将允许的账号加入列表;

- 步骤 3:将策略关联到 “办公区” 用户组。

故障排查

- 若 HTTPS 网站未被封堵:检查 URL 库是否更新、策略是否关联正确用户、是否开启直通模式;

- 若应用识别错误:检查规则库版本,通过抓包确认特征字是否匹配。