应急响应复现

Linux入侵排查

1.账号安全

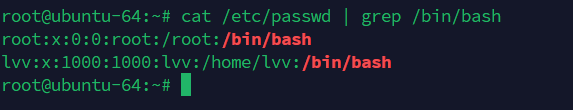

使用该命令查看是否被添加了新用户,如果有用户说明系统被入侵了,没有新用户则表明没被入侵。

cat /etc/passwd | grep /bin/bash

接下来要查看密码

cat /etc/shadow

root:$y$j9T$QaWe2X7uGqS0np13Ya75h.$B04vYyeCP4YHhhtDKu1p66yTAhK3V.UDgzeq4:20176:0:99999:7:::

lvv:$6$NVH4GUXyQqbQF0Vb$9k95J8ClpqvEqAGpdjf8KjZcf3zjFHc6alBXUyt5/CLGDlxta7mnIJeK39AJ1mcAzfgGoRbPlP.A81:20176:0:99999:7:::

入侵排查:

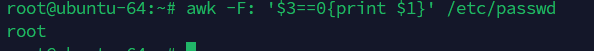

查询特权用户

awk -F: '$3==0{print $1}' /etc/passwd

查询可以远程登录的帐号信息

awk '/\$1|\$6/{print $1}' /etc/shadow

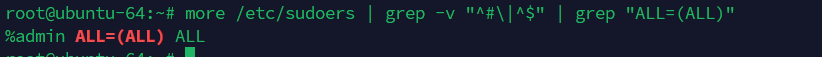

![]() 查看除root帐号外,其他帐号是否存在sudo权限。

查看除root帐号外,其他帐号是否存在sudo权限。

more /etc/sudoers | grep -v "^#\|^$" | grep "ALL=(ALL)"

禁用或删除多余及可疑的帐号

usermod -L user 禁用帐号,帐号无法登录,/etc/shadow 第二栏为 ! 开头

userdel user 删除 user 用户

userdel -r user 将删除 user 用户,并且将 /home 目录下的 user 目录一并删除

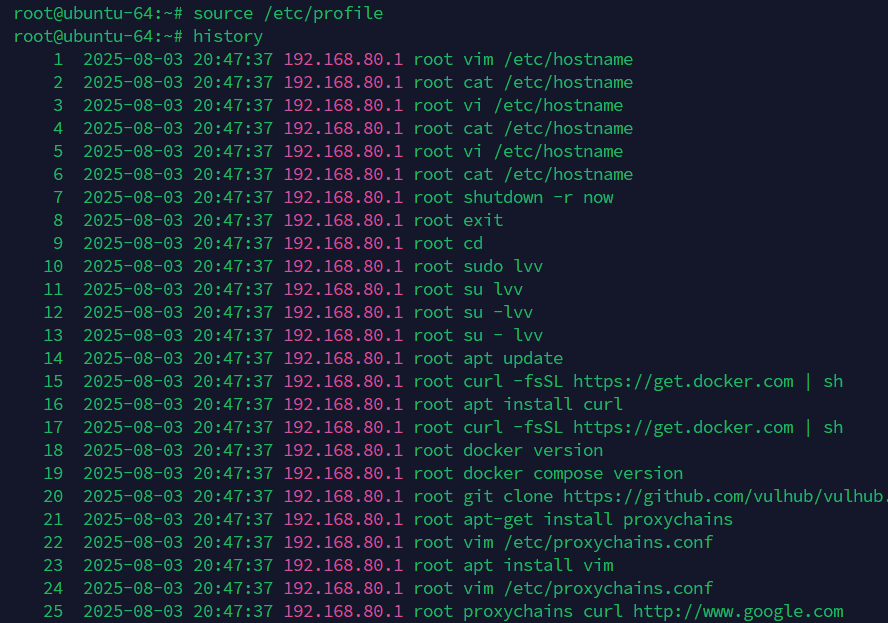

2.查看历史命令

基本使用:

history

在/etc/profile的文件尾部添加如下行数配置信息

USER_IP=`who -u am i 2>/dev/null | awk '{print $NF}' | sed -e 's/[()]//g'`

if [ "$USER_IP" = "" ]

then

USER_IP=`hostname`

fi

export HISTTIMEFORMAT="%F %T $USER_IP `whoami` "

shopt -s histappend

export PROMPT_COMMAND="history -a"

source /etc/profile 让配置生效,效果如下:

历史操作命令的清除:

history -c

但此命令并不会清除保存在文件中的记录,因此需要手动删除 .bash_profile 文件中的记录。

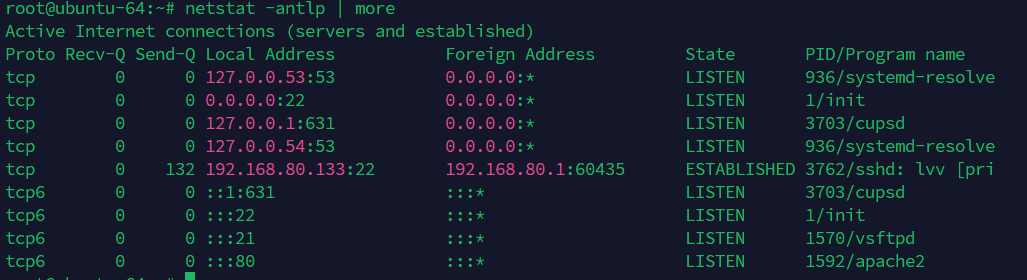

3.检查异常端口

使用 netstat 网络连接命令,分析可疑端口、IP、PID

netstat -antlp | more

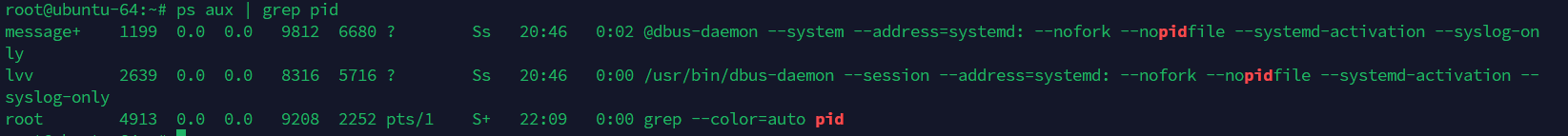

4. 检查异常进程

使用 ps 命令,分析进程

ps aux | grep pid

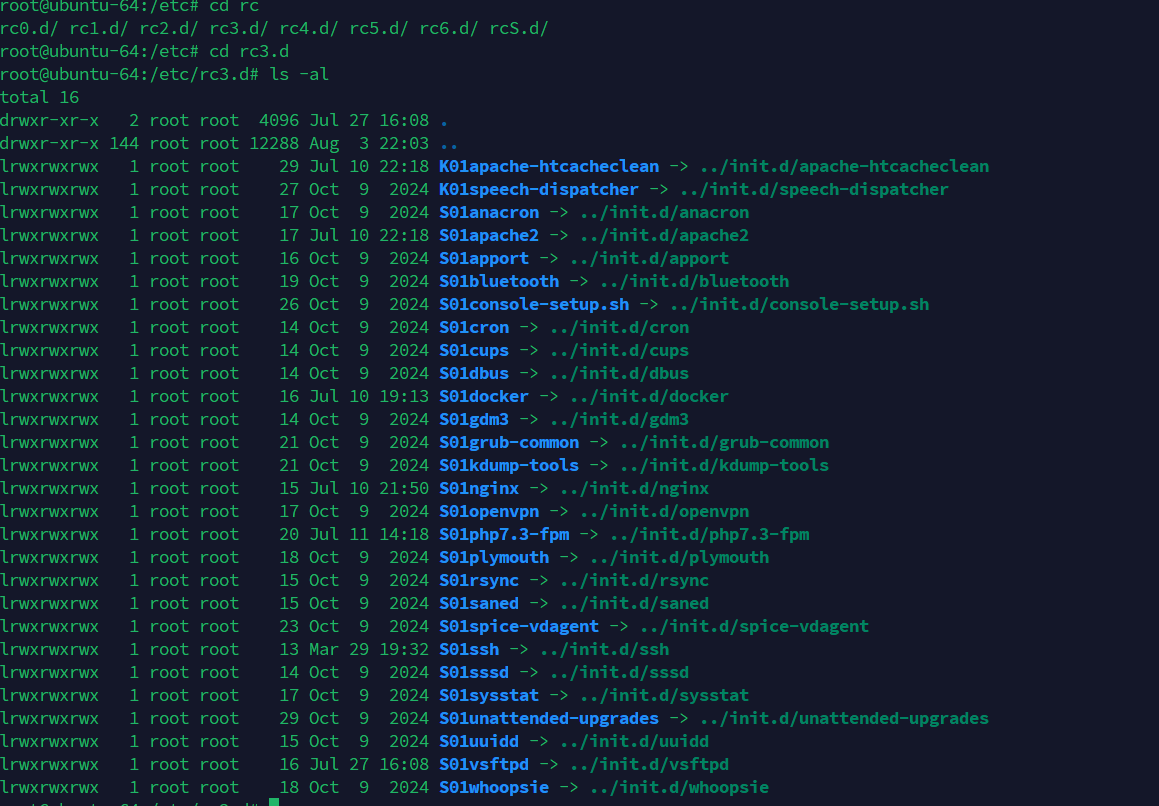

5.检查开机启动项

基本使用:

排查:

在/etc/下查看启动项rc.d文件,观察是否有特殊的启动项,这里只是查看了rc3.d的启动项。

6.检查定时任务

列出某个用户cron服务的详细内容

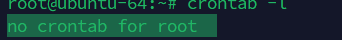

crontab -l

这里没有任务所以显示no crontab for root

还有命令crontab -r 删除每个用户cront任务(谨慎:删除所有的计划任务)

crontab -e 使用编辑器编辑当前的crontab文件

如:*/1 * * * * echo "hello world" >> /tmp/test.txt 每分钟写入文件

排查:

重点观察下列的目录是否存在恶意脚本

/var/spool/cron/*

/etc/crontab

/etc/cron.d/*

/etc/cron.daily/*

/etc/cron.hourly/*

/etc/cron.monthly/*

/etc/cron.weekly/

/etc/anacrontab

/var/spool/anacron/*

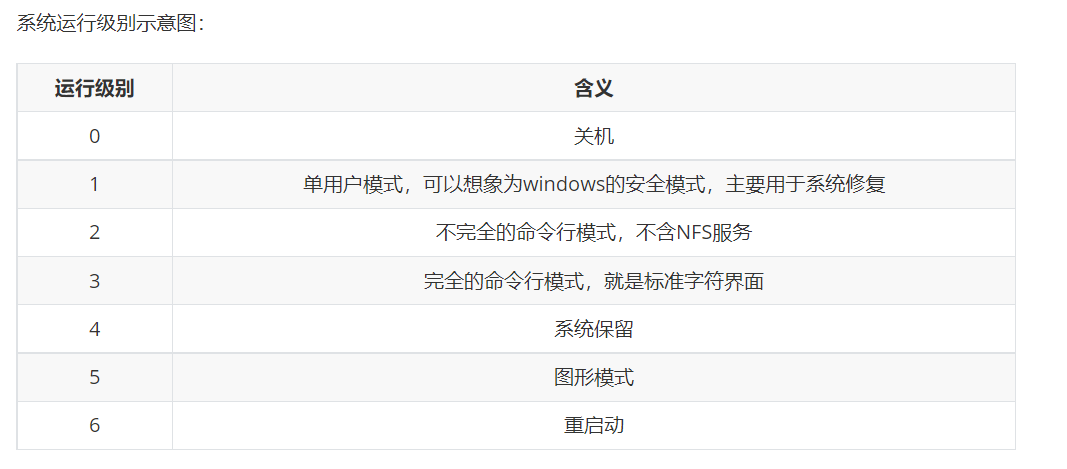

7.检查服务

服务自启动

第一种修改方法:

chkconfig [--level 运行级别] [独立服务名] [on|off] chkconfig –level 2345 httpd on 开启自启动 chkconfig httpd on (默认level是2345)

第二种修改方法:

修改 /etc/re.d/rc.local 文件 加入 /etc/init.d/httpd start

第三种修改方法:

使用 ntsysv 命令管理自启动,可以管理独立服务和 xinetd 服务。

8.检查异常文件

8.1 查看敏感目录,如/tmp目录下的文件,同时注意隐藏文件夹,以“..”为名的文件夹具有隐藏属性

8.2 得到发现WEBSHELL、远控木马的创建时间,如何找出同一时间范围内创建的文件?可以使用find命令来查找,如 find /opt -iname "*" -atime 1 -type f 找出 /opt 下一天前访问过的文件

8.3 针对可疑文件可以使用 stat 进行创建修改时间。

9.检查系统日志