【服务器与部署 26】配置管理实战:Ansible、Puppet自动化配置管理让运维效率提升10倍

【服务器与部署 26】配置管理实战:Ansible、Puppet自动化配置管理让运维效率提升10倍

关键词:配置管理、Ansible、Puppet、自动化运维、基础设施即代码、DevOps、服务器管理、批量部署

摘要:在当今复杂的IT环境中,手动配置服务器已成为效率瓶颈。本文将深入探讨Ansible和Puppet两大配置管理工具,通过实际案例展示如何实现基础设施即代码,让服务器配置从手工操作转变为自动化流程,显著提升运维效率和系统一致性。

文章目录

- 【服务器与部署 26】配置管理实战:Ansible、Puppet自动化配置管理让运维效率提升10倍

- 引言:为什么我们需要配置管理?

- 配置管理的核心价值

- 1. 一致性保证

- 2. 效率提升

- 3. 版本控制

- 4. 可重复性

- Ansible:简单易用的配置管理工具

- Ansible的核心优势

- 1. 声明式配置

- 2. 幂等性设计

- 3. 丰富的模块生态

- Ansible实战案例:Web服务器集群配置

- 步骤1:准备Ansible环境

- 步骤2:创建Web服务器配置Playbook

- 步骤3:创建Nginx配置模板

- 步骤4:执行配置

- Puppet:企业级配置管理平台

- Puppet的设计理念

- 1. 资源抽象层

- 2. 模块化设计

- 3. 强大的依赖管理

- Puppet实战案例:数据库服务器配置

- 步骤1:创建Puppet模块

- 步骤2:定义MySQL模块

- 步骤3:创建MySQL配置文件模板

- 步骤4:应用配置

- Ansible vs Puppet:如何选择?

- 选择Ansible的场景

- 选择Puppet的场景

- 对比总结

- 最佳实践与进阶技巧

- 1. 配置管理的最佳实践

- 版本控制

- 环境分离

- 安全考虑

- 2. 监控和报告

- Ansible回调插件

- Puppet报告

- 3. 集成CI/CD流水线

- 与Jenkins集成

- 常见问题与解决方案

- 1. 配置漂移问题

- 2. 性能优化

- 3. 故障排查

- 总结

- 关键要点回顾

- 下一步学习方向

- 参考资料

引言:为什么我们需要配置管理?

想象一下这样的场景:你管理着100台服务器,每台服务器都需要安装相同的软件包、配置相同的服务、设置相同的防火墙规则。如果手动操作,你需要重复100次相同的步骤,不仅耗时费力,还容易出错。

这就是配置管理要解决的问题。就像工厂的流水线一样,我们需要将服务器配置过程标准化、自动化,确保每台服务器都按照相同的"配方"进行配置。

配置管理的核心价值

1. 一致性保证

传统的手工配置容易出现"雪花服务器"问题——每台服务器都有细微的差异。配置管理工具确保所有服务器按照相同的配置模板运行。

2. 效率提升

自动化配置可以将原本需要数小时的部署工作缩短到几分钟,同时支持批量操作。

3. 版本控制

配置即代码,可以像管理源代码一样管理服务器配置,支持版本控制和回滚。

4. 可重复性

配置过程完全可重复,新服务器可以快速部署到与现有服务器相同的状态。

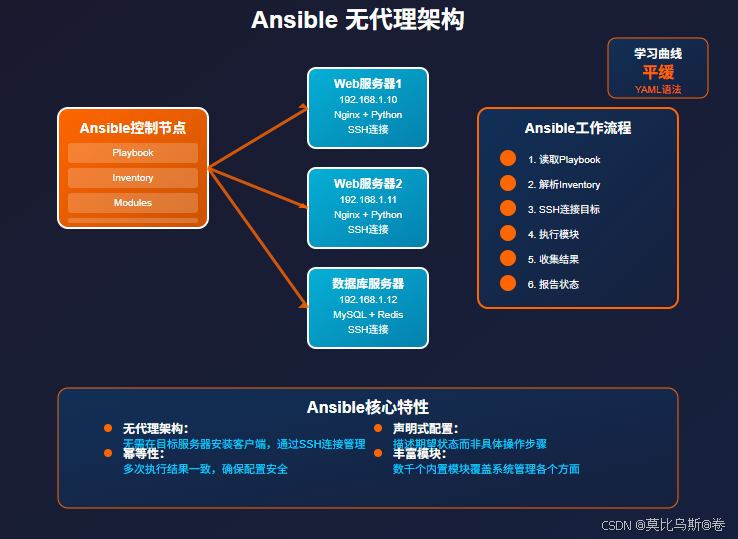

Ansible:简单易用的配置管理工具

Ansible的核心优势

Ansible采用"无代理"架构,不需要在目标服务器上安装任何客户端软件,通过SSH连接即可管理。这种设计让Ansible特别适合快速部署和临时管理任务。

1. 声明式配置

Ansible使用YAML格式的playbook来描述期望的系统状态,而不是具体的操作步骤。

# 示例:安装Nginx并启动服务

- name: 安装并配置Nginxhosts: webserversbecome: yestasks:- name: 安装Nginxapt:name: nginxstate: present- name: 启动Nginx服务service:name: nginxstate: startedenabled: yes

2. 幂等性设计

Ansible的每个任务都是幂等的,无论执行多少次,最终结果都是一样的。这确保了配置过程的安全性和可重复性。

3. 丰富的模块生态

Ansible提供了数千个内置模块,覆盖了系统管理、网络配置、云服务等各个方面。

Ansible实战案例:Web服务器集群配置

让我们通过一个完整的案例来学习Ansible的使用。

步骤1:准备Ansible环境

# 安装Ansible

pip install ansible# 创建项目目录

mkdir ansible-web-cluster

cd ansible-web-cluster# 创建inventory文件

cat > inventory.ini << EOF

[webservers]

web1 ansible_host=192.168.1.10

web2 ansible_host=192.168.1.11

web3 ansible_host=192.168.1.12[loadbalancer]

lb1 ansible_host=192.168.1.20[all:vars]

ansible_user=ubuntu

ansible_ssh_private_key_file=~/.ssh/id_rsa

EOF

步骤2:创建Web服务器配置Playbook

# webservers.yml

- name: 配置Web服务器集群hosts: webserversbecome: yesvars:app_port: 8080app_user: webapptasks:- name: 更新包缓存apt:update_cache: yescache_valid_time: 3600- name: 安装必要软件包apt:name:- nginx- python3- python3-pip- gitstate: present- name: 创建应用用户user:name: "{{ app_user }}"system: yesshell: /bin/bashhome: /home/{{ app_user }}- name: 创建应用目录file:path: /var/www/webappstate: directoryowner: "{{ app_user }}"group: "{{ app_user }}"mode: '0755'- name: 配置Nginx反向代理template:src: nginx.conf.j2dest: /etc/nginx/sites-available/webappowner: rootgroup: rootmode: '0644'notify: restart nginx- name: 启用Nginx站点file:src: /etc/nginx/sites-available/webappdest: /etc/nginx/sites-enabled/webappstate: link- name: 启动Nginx服务service:name: nginxstate: startedenabled: yeshandlers:- name: restart nginxservice:name: nginxstate: restarted

步骤3:创建Nginx配置模板

# nginx.conf.j2

server {listen 80;server_name {{ ansible_hostname }};location / {proxy_pass http://127.0.0.1:{{ app_port }};proxy_set_header Host $host;proxy_set_header X-Real-IP $remote_addr;proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;proxy_set_header X-Forwarded-Proto $scheme;}location /static/ {alias /var/www/webapp/static/;expires 30d;}

}

步骤4:执行配置

# 测试连接

ansible webservers -m ping# 执行配置

ansible-playbook -i inventory.ini webservers.yml

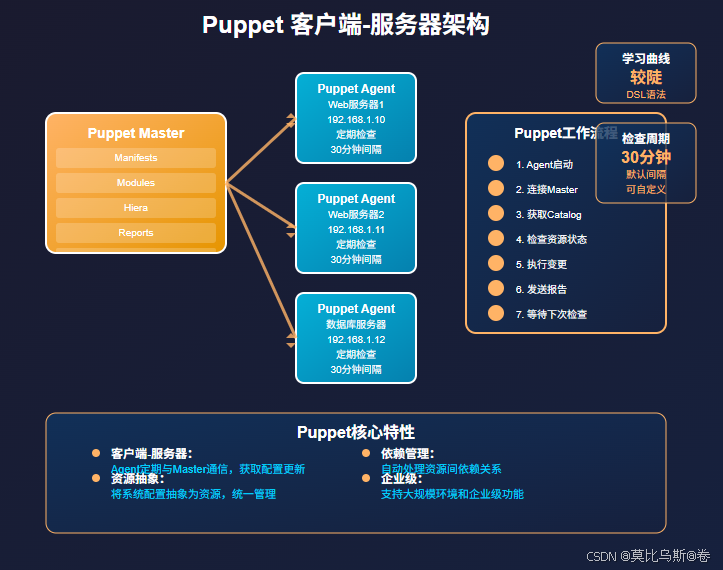

Puppet:企业级配置管理平台

Puppet的设计理念

Puppet采用"声明式"配置语言,专注于描述系统的期望状态。与Ansible不同,Puppet需要在目标服务器上安装Puppet Agent,并定期与Puppet Master通信。

1. 资源抽象层

Puppet将系统配置抽象为资源(Resource),如文件、服务、用户等,每个资源都有特定的属性。

# 示例:配置Web服务器

class web_server {# 安装Apachepackage { 'apache2':ensure => 'installed',}# 启动Apache服务service { 'apache2':ensure => 'running',enable => true,require => Package['apache2'],}# 配置虚拟主机file { '/etc/apache2/sites-available/example.com.conf':ensure => 'present',content => template('web_server/vhost.conf.erb'),require => Package['apache2'],notify => Service['apache2'],}# 启用站点file { '/etc/apache2/sites-enabled/example.com.conf':ensure => 'link',target => '/etc/apache2/sites-available/example.com.conf',require => File['/etc/apache2/sites-available/example.com.conf'],notify => Service['apache2'],}

}

2. 模块化设计

Puppet鼓励模块化开发,每个模块包含相关的类、资源定义和模板。

3. 强大的依赖管理

Puppet自动处理资源之间的依赖关系,确保配置按正确顺序执行。

Puppet实战案例:数据库服务器配置

步骤1:创建Puppet模块

# 创建模块目录结构

mkdir -p puppet-mysql/{manifests,files,templates}

步骤2:定义MySQL模块

# puppet-mysql/manifests/init.pp

class mysql_server (String $root_password,String $database_name,String $database_user,String $database_password,

) {# 安装MySQL服务器package { 'mysql-server':ensure => 'installed',}# 启动MySQL服务service { 'mysql':ensure => 'running',enable => true,require => Package['mysql-server'],}# 配置MySQLfile { '/etc/mysql/mysql.conf.d/mysqld.cnf':ensure => 'present',content => template('mysql_server/mysqld.cnf.erb'),require => Package['mysql-server'],notify => Service['mysql'],}# 设置root密码exec { 'set-mysql-root-password':command => "mysql -u root -e \"ALTER USER 'root'@'localhost' IDENTIFIED WITH mysql_native_password BY '${root_password}';\"",path => '/usr/bin:/usr/sbin:/bin:/sbin',require => Service['mysql'],unless => "mysql -u root -p${root_password} -e 'SELECT 1'",}# 创建数据库mysql_database { $database_name:ensure => 'present',charset => 'utf8mb4',collate => 'utf8mb4_unicode_ci',require => Exec['set-mysql-root-password'],}# 创建用户并授权mysql_user { "${database_user}@localhost":ensure => 'present',password_hash => mysql_password($database_password),require => Exec['set-mysql-root-password'],}mysql_grant { "${database_user}@localhost/${database_name}.*":ensure => 'present',privileges => 'ALL',require => [Mysql_user["${database_user}@localhost"], Mysql_database[$database_name]],}

}

步骤3:创建MySQL配置文件模板

# puppet-mysql/templates/mysqld.cnf.erb

[mysqld]

pid-file = /var/run/mysqld/mysqld.pid

socket = /var/run/mysqld/mysqld.sock

datadir = /var/lib/mysql

log-error = /var/log/mysql/error.log# 性能优化

innodb_buffer_pool_size = 1G

innodb_log_file_size = 256M

innodb_flush_log_at_trx_commit = 2# 连接设置

max_connections = 200

max_connect_errors = 10000# 字符集

character-set-server = utf8mb4

collation-server = utf8mb4_unicode_ci

步骤4:应用配置

# 在目标服务器上应用配置

puppet apply --modulepath=/path/to/modules -e "

class { 'mysql_server':root_password => 'SecurePass123!',database_name => 'webapp',database_user => 'webapp_user',database_password => 'UserPass456!',

}"

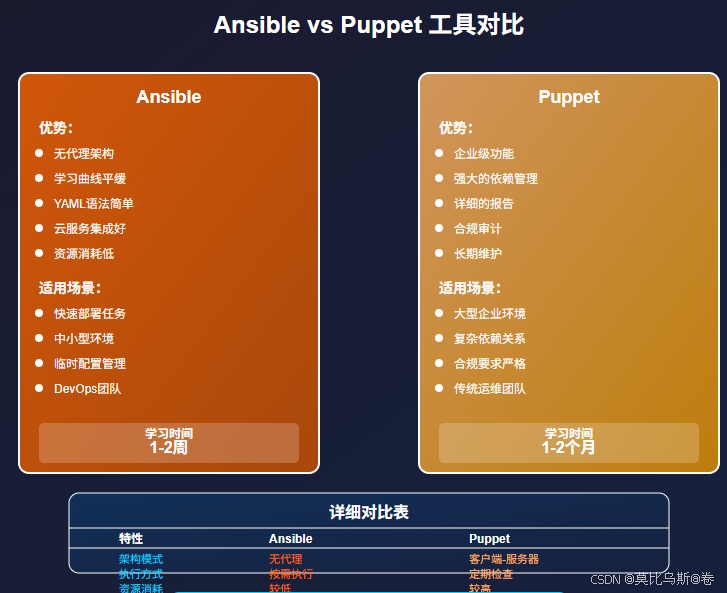

Ansible vs Puppet:如何选择?

选择Ansible的场景

- 快速部署和临时管理:Ansible的无代理架构适合快速部署

- 简单环境:中小型环境或临时配置任务

- 学习成本:团队对YAML和SSH比较熟悉

- 云环境:与云服务集成较好

选择Puppet的场景

- 企业级环境:大型企业需要严格的配置管理

- 复杂依赖:系统配置有复杂的依赖关系

- 长期维护:需要长期维护和版本控制

- 合规要求:需要详细的配置审计和报告

对比总结

| 特性 | Ansible | Puppet |

|---|---|---|

| 架构 | 无代理 | 客户端-服务器 |

| 学习曲线 | 平缓 | 较陡 |

| 适用规模 | 中小型 | 大型企业 |

| 实时性 | 按需执行 | 定期检查 |

| 资源消耗 | 较低 | 较高 |

最佳实践与进阶技巧

1. 配置管理的最佳实践

版本控制

将所有配置文件纳入版本控制系统,实现配置的版本管理和回滚。

# Git仓库结构示例

config-management/

├── ansible/

│ ├── inventory/

│ ├── playbooks/

│ ├── roles/

│ └── group_vars/

├── puppet/

│ ├── modules/

│ ├── manifests/

│ └── hiera/

└── terraform/├── environments/└── modules/

环境分离

为不同环境(开发、测试、生产)创建独立的配置。

# Ansible环境分离示例

# group_vars/production/vars.yml

app_environment: production

db_host: prod-db.example.com

app_instances: 5# group_vars/staging/vars.yml

app_environment: staging

db_host: staging-db.example.com

app_instances: 2

安全考虑

敏感信息(密码、密钥)应该加密存储,不要直接写在配置文件中。

# 使用Ansible Vault加密敏感数据

# 创建加密文件

ansible-vault create group_vars/production/vault.yml# 在playbook中使用

- name: 部署应用hosts: webserversvars_files:- group_vars/production/vault.ymltasks:- name: 设置数据库密码set_fact:db_password: "{{ vault_db_password }}"

2. 监控和报告

Ansible回调插件

配置Ansible在任务执行后发送通知或生成报告。

# callback_plugins/notify.py

from ansible.plugins.callback import CallbackBaseclass CallbackModule(CallbackBase):def v2_playbook_on_play_start(self, play):self._display.display(f"开始执行play: {play.name}")def v2_runner_on_ok(self, result):self._display.display(f"任务成功: {result.task_name}")def v2_runner_on_failed(self, result):self._display.display(f"任务失败: {result.task_name}")

Puppet报告

配置Puppet生成详细的执行报告。

# puppet.conf

[main]

report = true

reports = http,store

reporturl = http://puppet-dashboard.example.com/reports

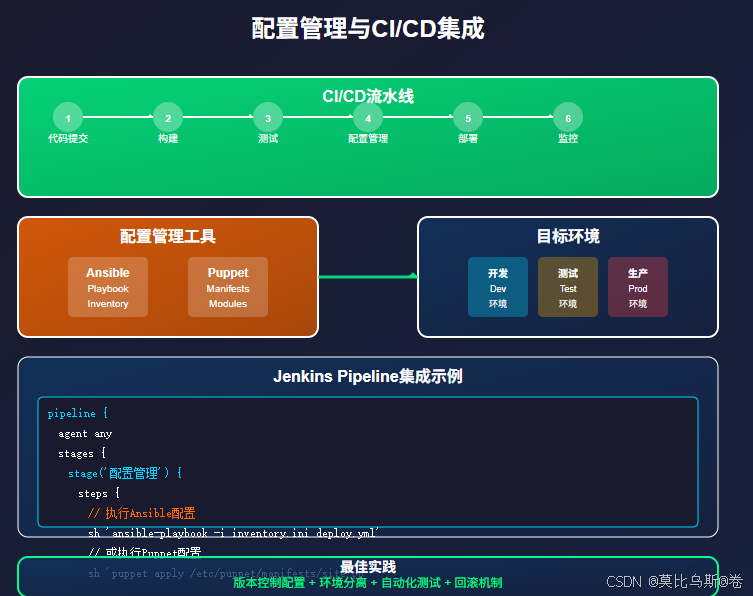

3. 集成CI/CD流水线

与Jenkins集成

在CI/CD流水线中集成配置管理工具。

// Jenkins Pipeline示例

pipeline {agent anystages {stage('配置管理') {steps {// 执行Ansible配置sh 'ansible-playbook -i inventory.ini deploy.yml'// 或执行Puppet配置sh 'puppet apply /etc/puppet/manifests/site.pp'}}}

}

常见问题与解决方案

1. 配置漂移问题

问题:服务器配置随时间发生变化,与预期状态不符。

解决方案:

- 定期执行配置检查

- 使用配置监控工具

- 实施变更管理流程

# Ansible配置检查

ansible-playbook --check --diff playbook.yml# Puppet配置检查

puppet agent --test --noop

2. 性能优化

问题:大规模环境配置执行缓慢。

解决方案:

- 使用并行执行

- 优化inventory结构

- 实施增量配置

# Ansible并行执行

ansible-playbook -i inventory.ini playbook.yml --forks 20# 使用异步任务

- name: 长时间运行的任务command: /usr/bin/long-running-commandasync: 300poll: 10

3. 故障排查

问题:配置执行失败,难以定位问题。

解决方案:

- 启用详细日志

- 使用调试模式

- 实施分步执行

# Ansible详细输出

ansible-playbook -i inventory.ini playbook.yml -vvv# Puppet调试模式

puppet apply --debug --verbose manifest.pp

总结

配置管理是现代IT运维的核心技能。通过Ansible和Puppet这样的工具,我们可以将服务器配置从手工操作转变为自动化流程,实现基础设施即代码的理念。

关键要点回顾

- 选择合适的工具:根据环境规模和复杂度选择Ansible或Puppet

- 遵循最佳实践:版本控制、环境分离、安全考虑

- 持续改进:监控配置执行、优化性能、及时排查问题

- 团队协作:建立配置管理流程,确保团队协作效率

下一步学习方向

- 容器化配置管理:Docker、Kubernetes环境下的配置管理

- 云原生配置:Terraform、CloudFormation等IaC工具

- 配置管理平台:Chef、SaltStack等其他工具

- DevOps实践:将配置管理与CI/CD流水线深度集成

通过掌握配置管理技术,你将能够构建更加稳定、高效、可维护的IT基础设施,为业务发展提供强有力的技术支撑。

参考资料

- Ansible官方文档

- Puppet官方文档

- 基础设施即代码最佳实践

- DevOps实践指南

- 配置管理工具对比分析