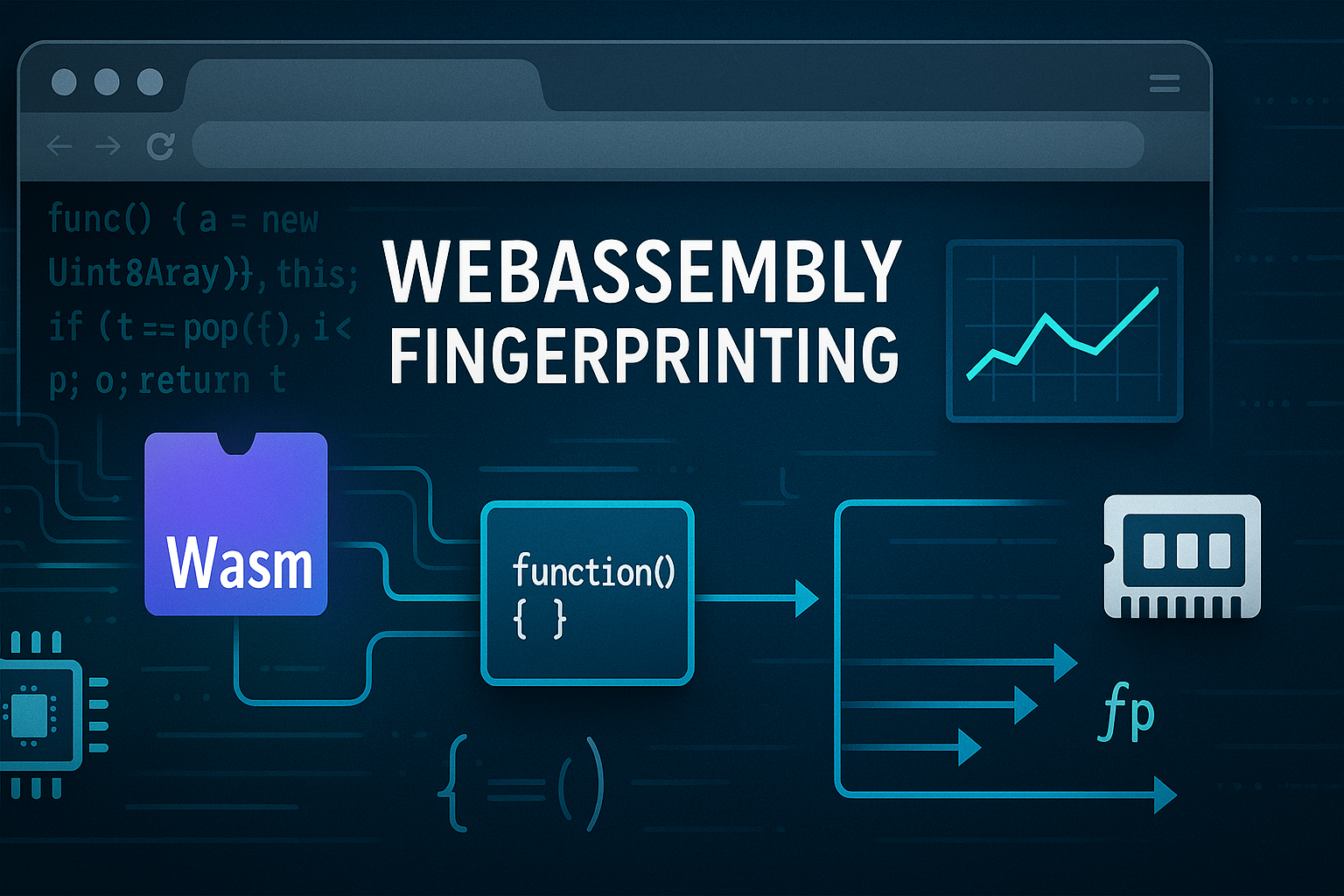

WebAssembly浏览器指纹识别技术——实验评估与应用展望(下篇)

引言

在上篇文章中,我们详细阐述了基于WebAssembly的浏览器指纹识别技术的理论基础和核心方法。本文将进一步展示该技术在实际应用中的表现,通过大规模的实验验证其有效性,并深入探讨相应的防护策略。同时,我们也将客观分析该技术的应用前景与潜在风险,为相关领域的研究和实践提供全面的参考。

实验评估与结果分析

2.1 测试环境配置

为了全面评估所提出方法的有效性,我们在多种设备和环境中进行了大规模的实验测试。测试平台包括Windows PC、macOS、Android、iOS等操作系统,共涉及25台物理设备以及多种虚拟化平台(VMWare、KVM、VirtualBox等)。

测试浏览器涵盖了市场上的主流浏览器,包括Chrome、Firefox、Edge、Safari等,并且针对每种浏览器测试了多个版本,以确保结果的代表性和可靠性。这种广泛的测试覆盖确保了我们的方法在各种真实环境中的适用性。

2.2 不同环境下的性能表现差异

实验结果显示,scripted-setter系列测试在不同设备与浏览器上表现出极高的敏感性。在Chromium系列浏览器中,setter函数的平均执行时间相比getter函数提升高达300%到700%,而Firefox和Safari则维持相对稳定的水平。

这种显著的性能差异反映了不同浏览器引擎在JavaScript引擎优化策略上的根本差异。Chromium系浏览器的V8引擎在处理动态属性访问时采用了更加保守的优化策略,导致setter操作的性能相对较低。

特别值得注意的是,移动设备(如Android/iOS)上的执行结果也具有明显的平台特征,这些特征能够在一定程度上反映硬件性能、浏览器优化策略与系统负载等因素的综合影响。