隧道代理IP的使用与技术优势分析

“在数字世界中,网络安全和隐私保护日益成为用户关注的焦点。隧道代理IP作为一种高效且安全的网络工具,正逐渐受到广大用户的青睐。它为用户提供了一个安全可靠的通道,使得用户能够安全地访问互联网,并保护自己的隐私和数据安全。”

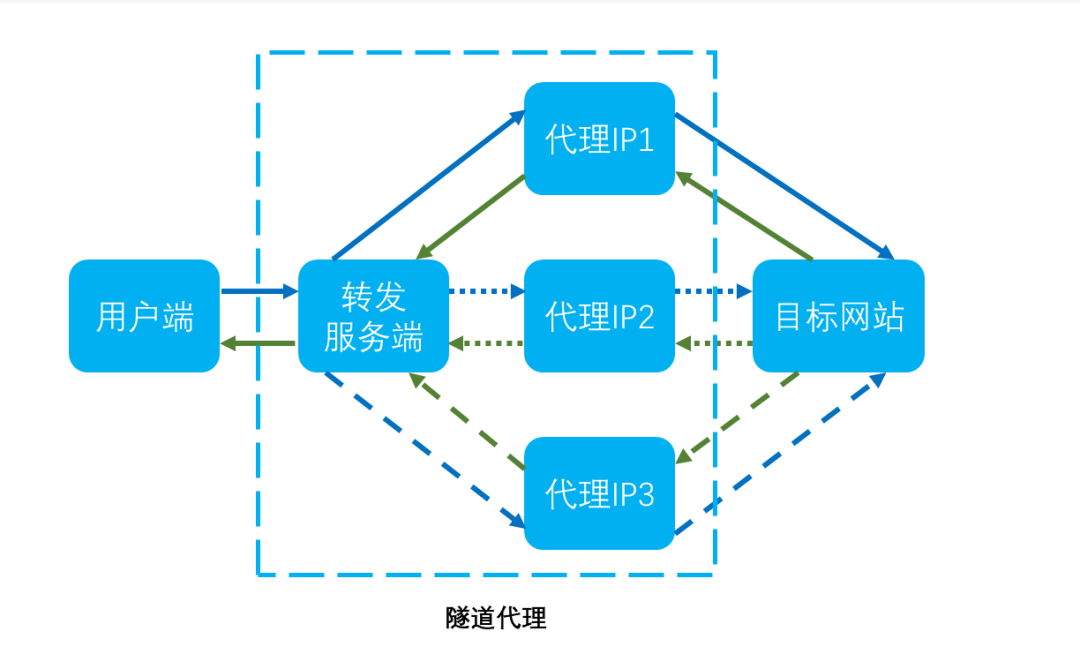

一、隧道代理IP的基本概念与工作原理

隧道代理IP(Tunnel Proxy IP)是一种智能化的动态代理技术,它通过建立稳定的网关服务器,使用户只需连接到该网关,即可自动访问代理池内动态切换的不同IP地址。与传统代理模式不同,隧道代理无需用户手动管理或切换IP,实现了IP使用的全自动化,特别适合大规模、长时间、高频率的网络操作需求。

从技术实现角度看,隧道代理通过封装HTTP请求和响应数据,实现了更高的匿名性和网络稳定性。其工作流程通常包括:用户请求首先发送到隧道代理服务器,然后代理服务器从IP池中选择合适的IP地址,将请求转发到目标网站,最后将响应数据通过加密通道返回给用户。这种机制有效隐藏了用户的真实IP地址和网络行为。

二、隧道代理IP的使用方法

1.服务选择与购买

使用隧道代理IP的第一步是选择可靠的服务提供商。优质的服务商应具备稳定的连接速度、高效的加密技术以及完善的售后服务体系。市场上如携趣网络、比邻IP等提供商因其IP池覆盖全国可用地区而受到青睐。用户应根据自身需求(如目标地区、流量需求、协议支持等)选择合适的服务套餐。

2.基本配置流程

配置隧道代理IP通常包括以下步骤:

1.账户注册与实名认证:大多数服务商要求用户完成注册和实名验证

2.白名单设置:为安全起见,需将使用代理的服务器IP添加到服务商的白名单中

3.客户端配置:根据操作系统和网络环境,下载安装相应客户端或进行手动设置

以浏览器配置为例,用户需进入网络设置,开启手动代理选项,输入代理服务器地址、端口及认证信息(如有)。对于开发者而言,可以通过API接口调用代理服务,通常需要密钥或白名单验证。

三、隧道代理IP的核心技术优势

1.高级匿名性与隐私保护

隧道代理IP通过加密通信和多层代理技术,确保用户的真实IP地址不被泄露。与传统代理相比,隧道代理的IP池资源通常动态更新,能有效避开被过多操作的IP段,显著提高业务成功率和可靠性。青果网络的业务分池技术甚至能使业务成功率比行业平均水平高出30%.

2.强大的网络穿透能力

隧道代理能够轻松穿透各种网络限制和防火墙,实现对目标网站的访问。它通过选择最优网络路径进行数据传输,减少延迟,提高采集效率,同时降低网络抖动和丢包率。这一特性使其在需要访问地理限制内容或突破网络审查的场景中表现卓越。

3.多协议支持与自适应能力

现代隧道代理通常支持HTTP、HTTPS、SOCKS5等多种协议,使其能够广泛应用于不同的业务需求,减少技术障碍。例如AdsPower等工具支持SOCKS5代理配置,用户可以轻松修改浏览器IP地址。这种灵活性使隧道代理成为多场景适用的网络解决方案。

4.高效的动态IP管理

隧道代理采用集群形式提供服务,实现了稳定、高效和自动化的IP切换,用户无需关心IP更换的具体细节,系统会自动从IP池中选择最优资源,大大简化了操作流程。这种动态管理机制特别适合需要频繁更换IP的大规模数据采集任务。

5.卓越的并发处理性能

隧道代理IP具备强大的并发处理能力,支持同时进行大量数据请求。这一特性使其在大规模数据采集任务中表现尤为突出,能够满足企业级高并发需求,显著提升数据采集效率。

四、隧道代理IP的应用场景

隧道代理技术在实际应用中展现出广泛的价值,主要包括:

1.数据采集领域:帮助企业从多个国家或地区获取商业数据,解决数据地域覆盖不足的问题。在广告监控、跨境电商等领域尤为关键。

2.隐私保护与安全:作为"网络安全的隐形守护者”,隧道代理有效保护用户IP地址,防止恶意攻击。

3.跨境网络访问:帮助用户解决地域障碍,访问被管理的网站或服务。

4.网络性能优化:通过缓存常用内容和选择最优路径,提升网络浏览体验。配合工具如AdsPower,实现浏览器多账号安全管理。

五、使用注意事项与建议

尽管隧道代理IP优势显著,用户仍需注意以下方面:

1.合法合规使用:确保代理使用符合当地法律法规,避免用于非法用途。

2.服务商选择:优先考虑技术实力强、信誉良好的提供商,关注其IP质量和服务稳定性。

3.安全增强:可搭配VPN、加密工具等其他安全措施,最大化隐私保护效果。

4.成本效益分析:根据实际需求选择合适的服务套餐,避免资源浪费。

结语

隧道代理IP技术以其高度匿名性、强大的网络穿透能力、灵活的配置管理和卓越的并发性能,成为现代网络访问和数据采集的重要工具。无论是企业的大规模数据采集需求,还是个人的隐私保护要求,隧道代理都能提供有效的解决方案。为用户提供更加安全、高效和便捷的网络访问体验。在选择和使用过程中,用户应充分了解自身需求,权衡利弊,确保技术的合法合规使用,最大化发挥其价值。