28.[MRCTF2020]Xor1(保姆教程)

猛攻!!!!

查壳了解基础信息:32bit

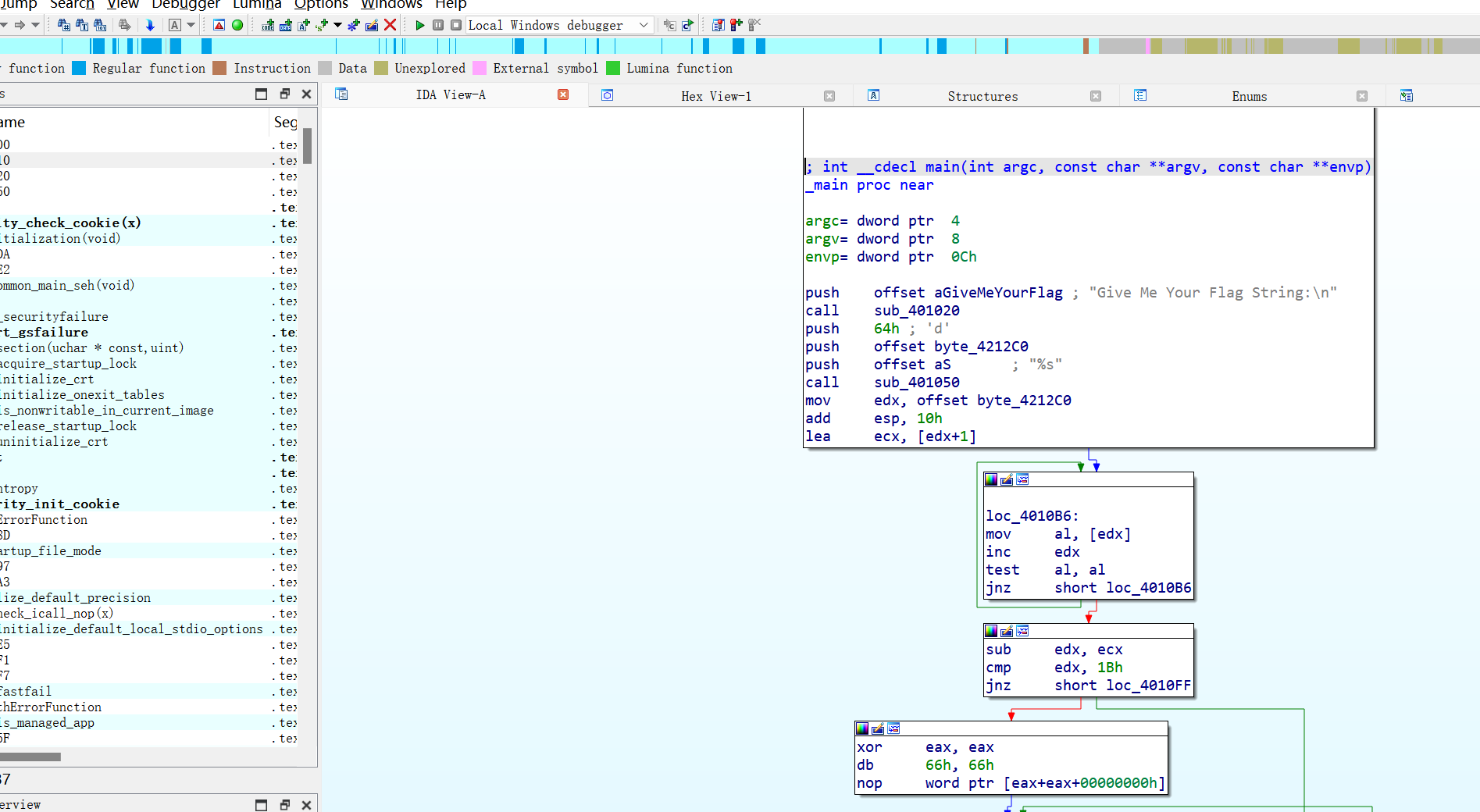

拖入ida分析:

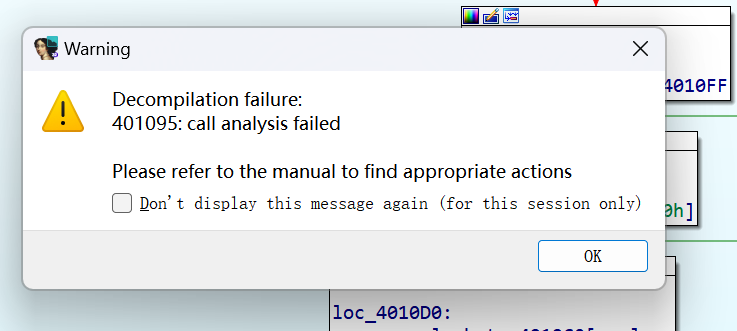

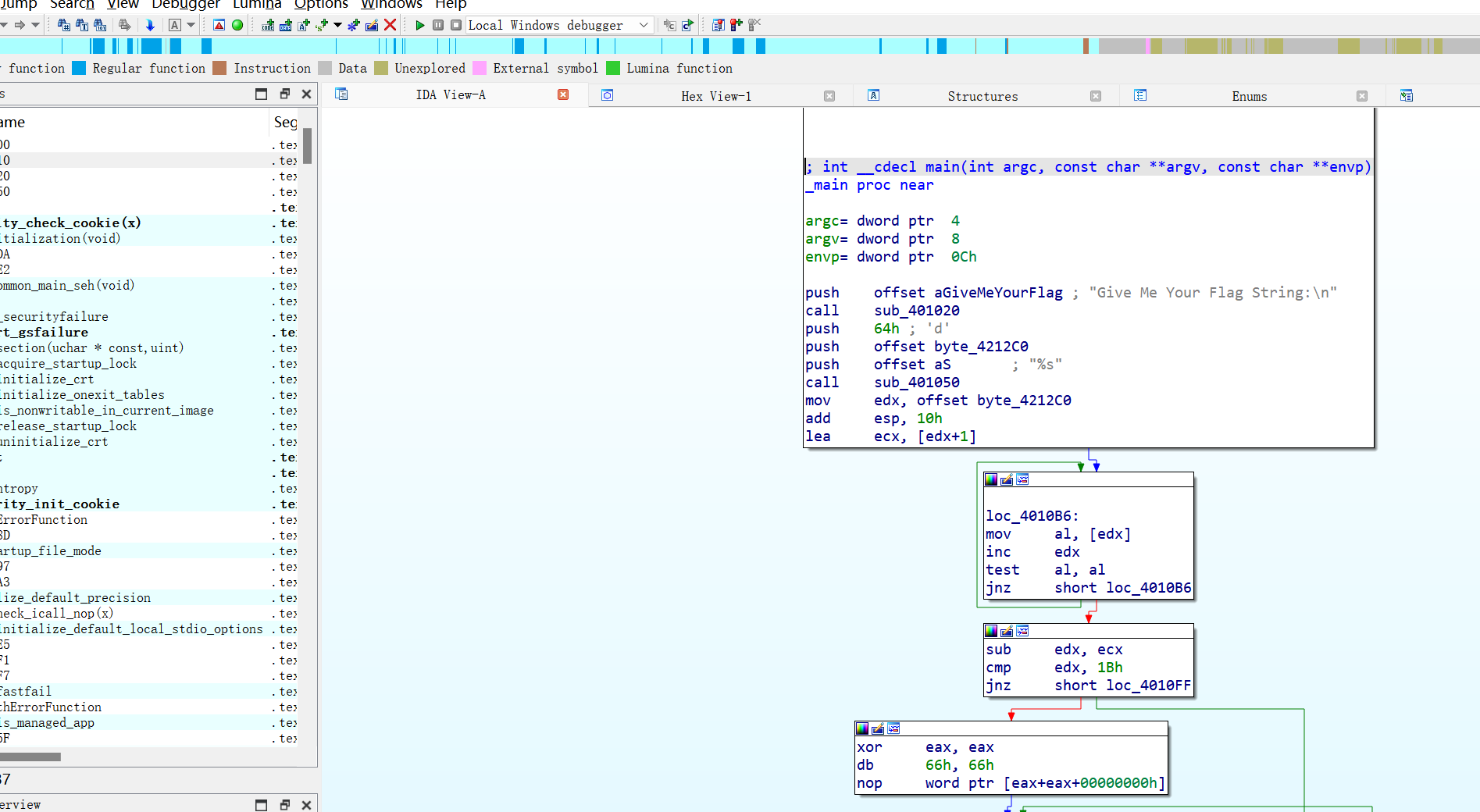

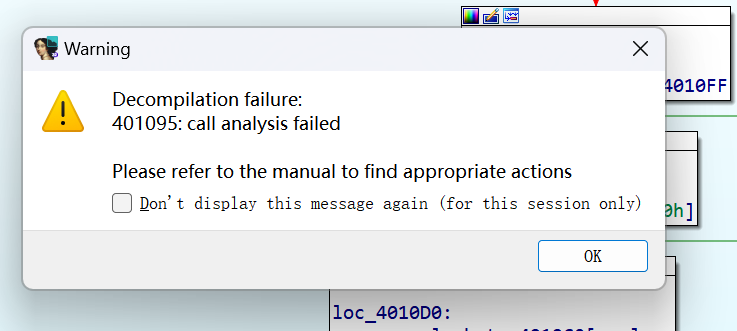

F5报错,根据提示,找到401095

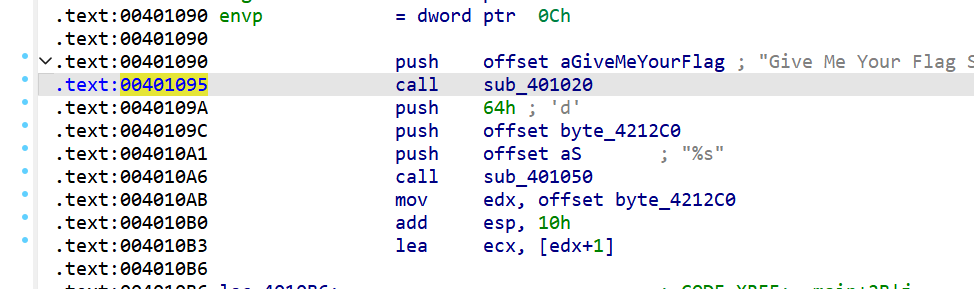

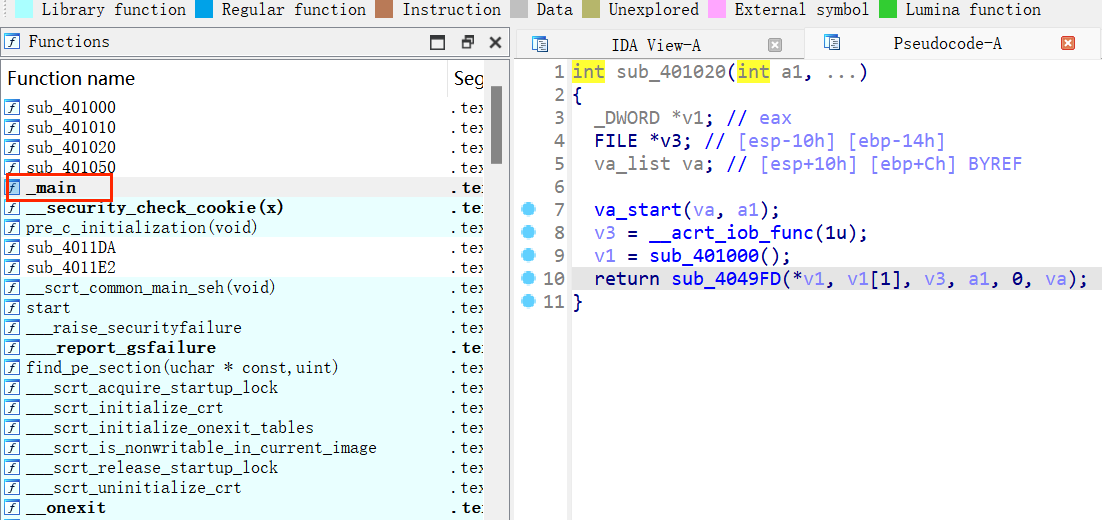

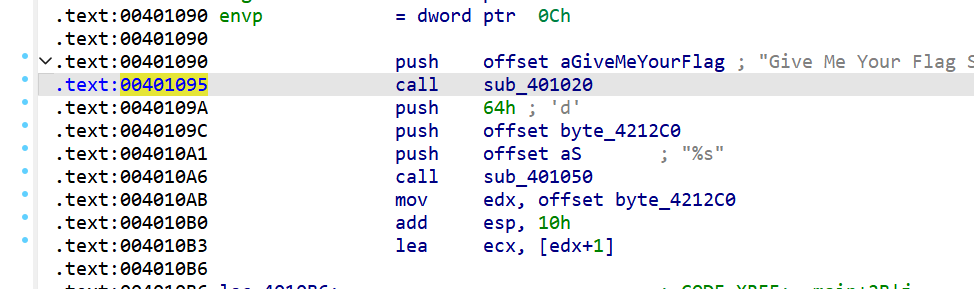

按空格键,会呈现出地址,找到了,call指令调用 一个函数,跟进一下

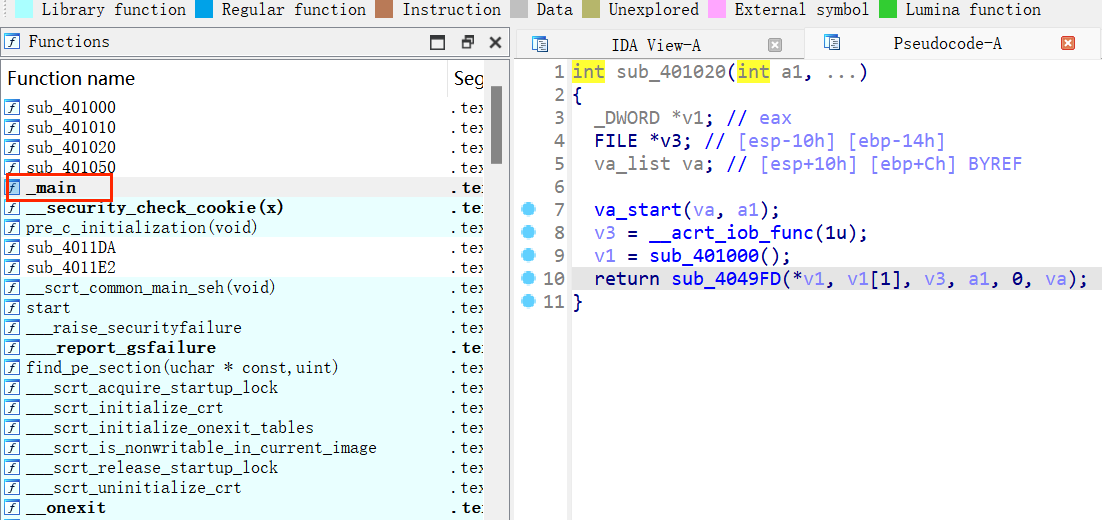

跟进进去,F5可以使用了,左侧找到main函数,直接进入

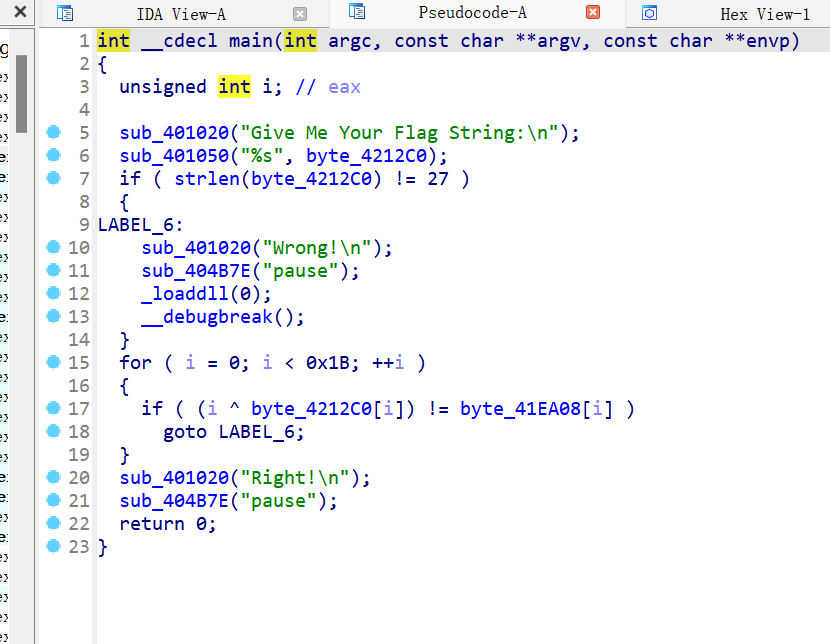

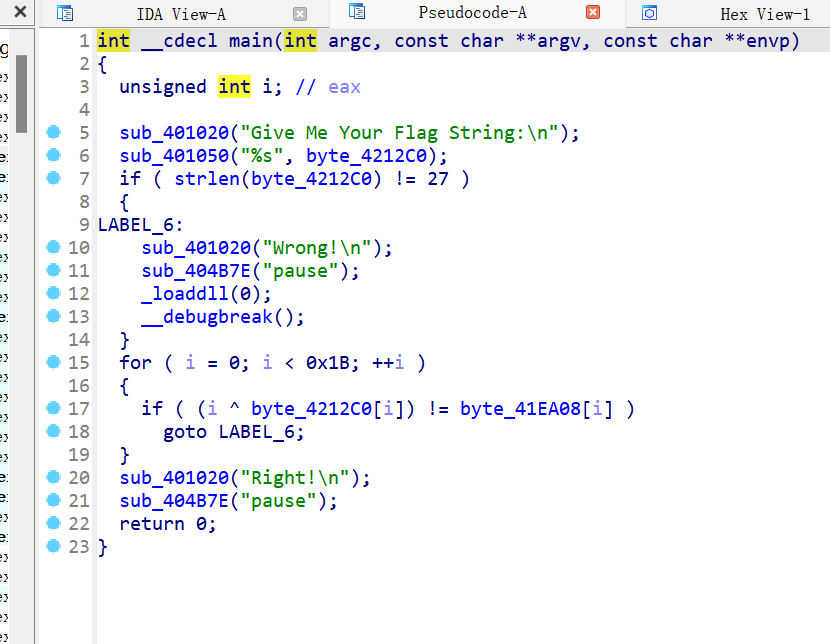

ok,正常的伪代码出现,简单分析:

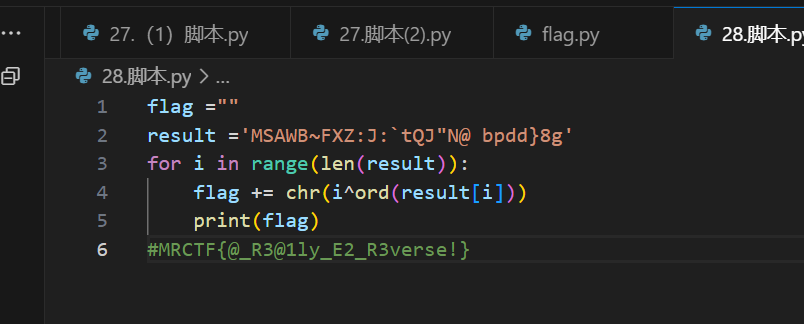

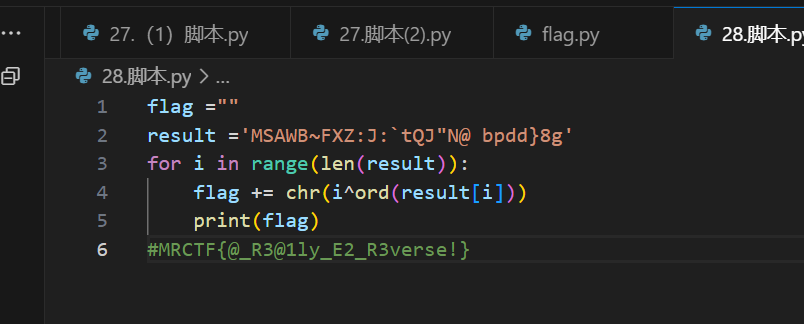

嗯,大致是,输入flag,对flag的数位判断要等于27,否则报错,之后对flag进行异或,结果为MSAWB~FXZ:J:`tQJ"N@ bpdd}8g,脚本直接写:(拿捏)!

猛攻!!!!

查壳了解基础信息:32bit

拖入ida分析:

F5报错,根据提示,找到401095

按空格键,会呈现出地址,找到了,call指令调用 一个函数,跟进一下

跟进进去,F5可以使用了,左侧找到main函数,直接进入

ok,正常的伪代码出现,简单分析:

嗯,大致是,输入flag,对flag的数位判断要等于27,否则报错,之后对flag进行异或,结果为MSAWB~FXZ:J:`tQJ"N@ bpdd}8g,脚本直接写:(拿捏)!