Day19 -实例:xcx逆向提取+微信开发者工具动态调试+bp动态抓包对小程序进行资产收集

思路:

拿到源码后的测试方向:

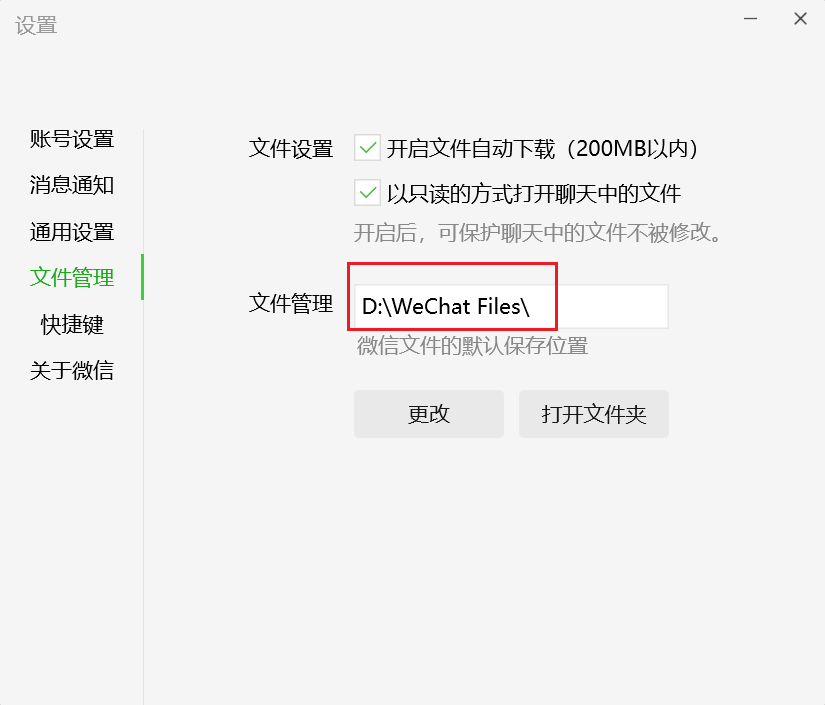

Step1、xcx逆向提取源码

00x1 先将曾经使用小程序记录删除

00x2 访问小程序

例:汉川袁老四小程序

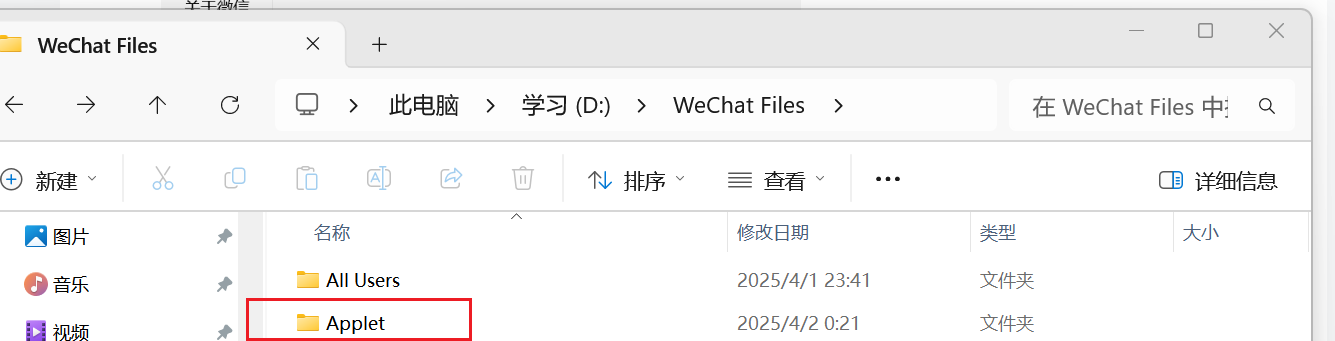

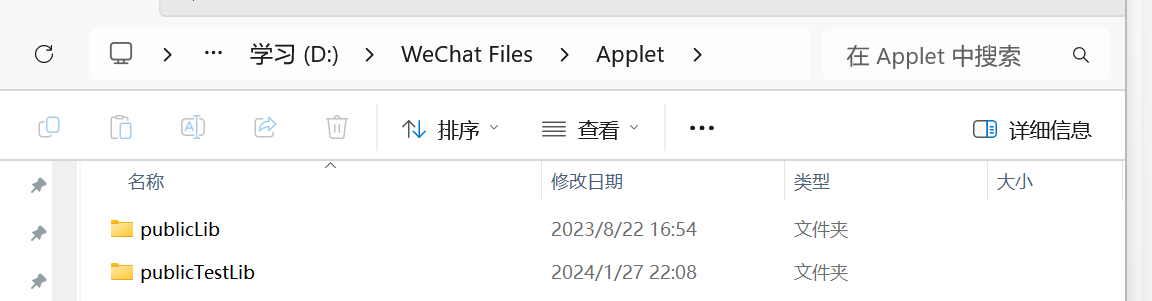

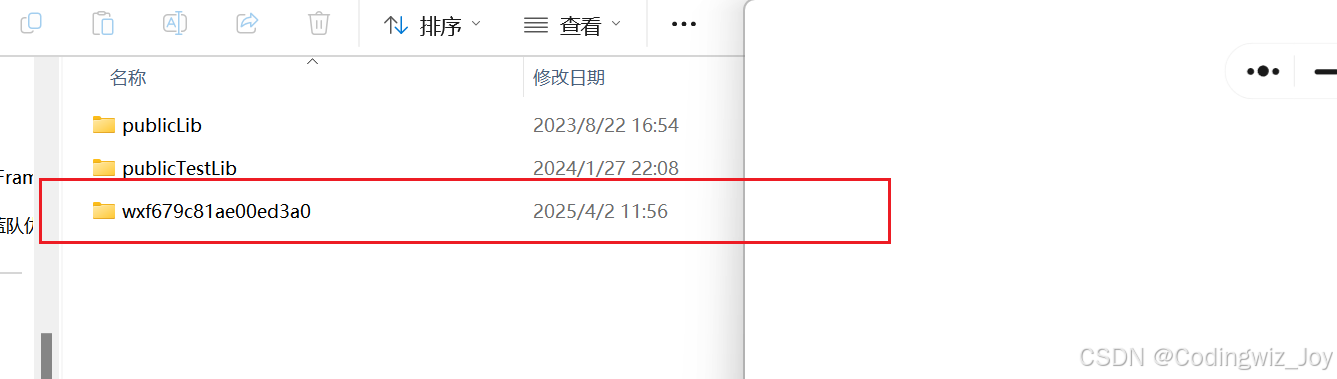

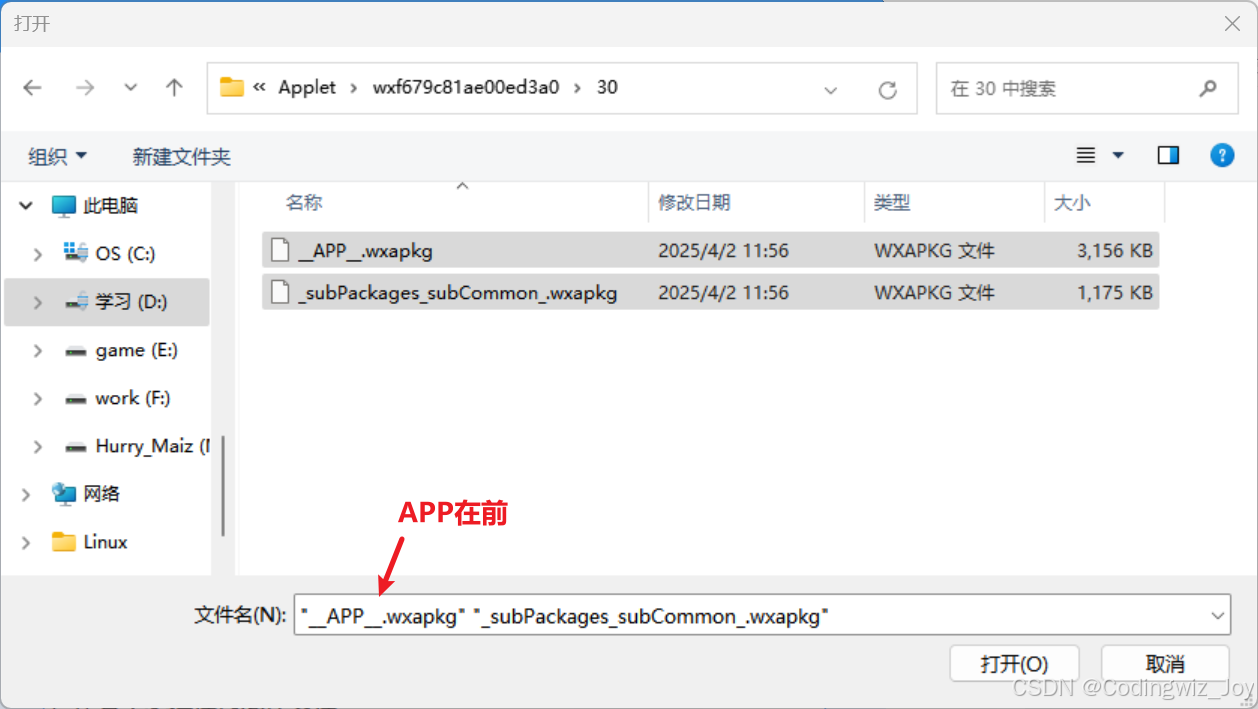

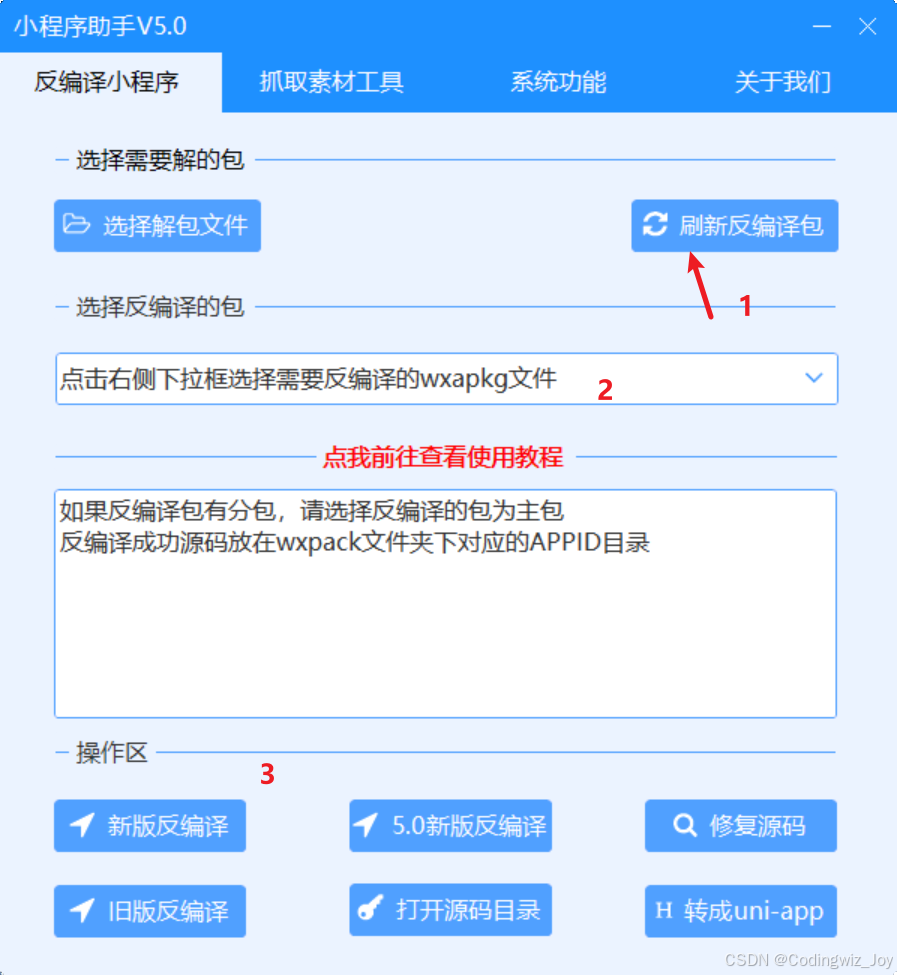

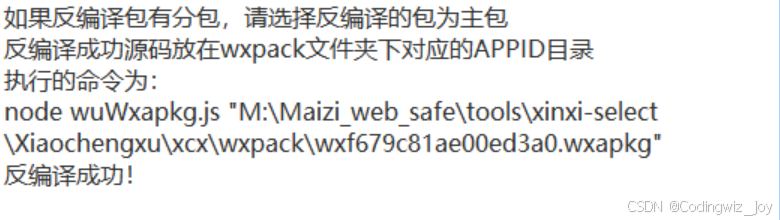

00x3 将文件给xcx进行逆向解包

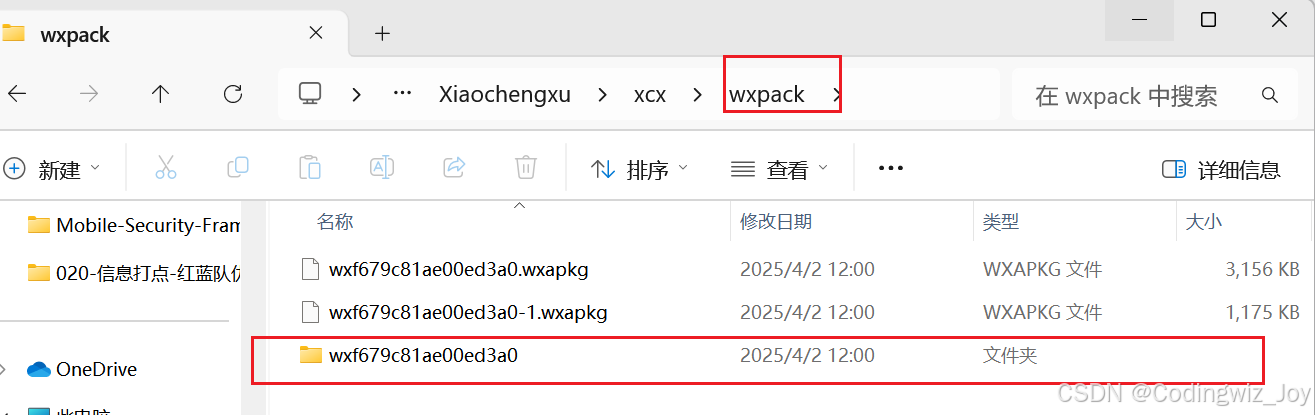

xcx工具的目录下,wxpack文件夹内

Step2、微信开发者工具进行动态调试

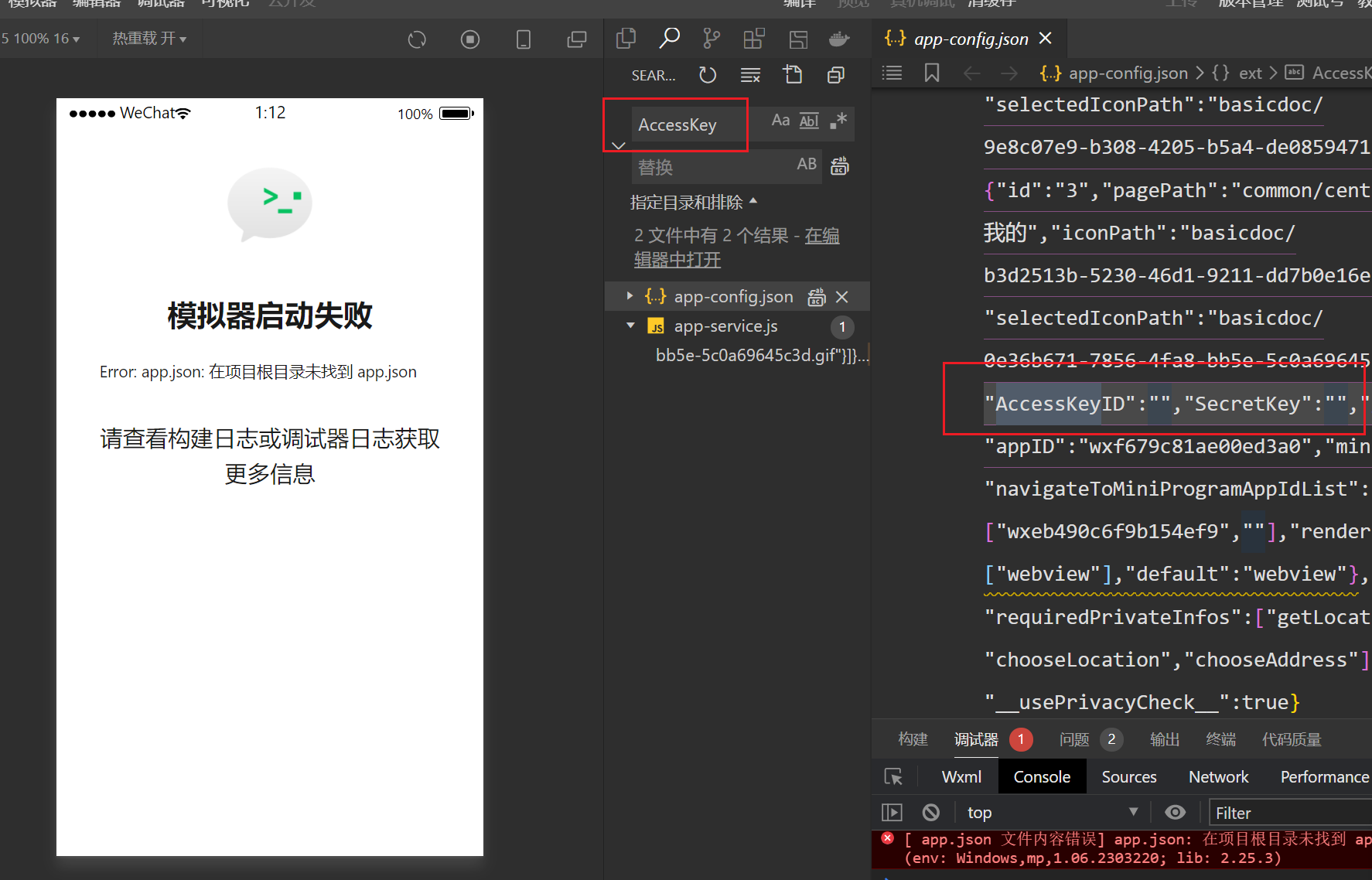

00x1 导入刚刚xcx生成在wxpack内的文件夹。

PS:这里是因为没有app.json导致页面没法正常显示,但是可以测其他敏感信息,例如这里的accesskey,其中短剧小程序常用oss服务进行云端存储,会配置这些敏感的key。

00x2 进行动态调试

Step3、配合bp+proxifier进行动态抓包

00x1 开启proxifier的小程序代理

00x2 开启bp抓包即可