RCE--解法

目录

一、利用php伪协议

1.代码分析

2.过程

3.结果

编辑

4.防御手段

二、RCE(php中点的构造)

1.代码分析

2.过程

一、利用php伪协议

<?php

error_reporting(0);

if(isset($_GET['c'])){

$c = $_GET['c'];

if(!preg_match("/flag|system|php|cat|sort|shell|\.| |\'|\`|echo|\;|\(|\:|\"|\<|\=|\/|[0-9]/i", $c)){

eval($c);

}

}else{

highlight_file(__FILE__);

} 1.代码分析

代码对一些特殊字符进行了过滤,例如flag、systemctl、标点符号、还有数字等等,一旦检测出这些特殊字符就会跳出代码不能执行

2.过程

因为对括号进行了过滤,所以只能使用一些不带括号执行的函数,例如include,因为eval要带括号进行执行函数,括号又被过滤,所以可以使用断标签?>来结束eval。

3.结果

使用了base64对flag文本内容加密,此时需要解密。

4.防御手段

在php.ini中禁用allow_url_include或者配置白名单。

二、RCE(php中点的构造)

1.代码分析

<?php

highlight_file(__FILE__);

if(';' === preg_replace('/[^\W]+\((?R)?\)/', '', $_GET['code'])) {

eval($_GET['code']);

}

?>代码中过滤了数字,字母和下划线,\w匹配字母、数字和下划线,?R是递归匹配,后面的?是匹配0次到多次,所以该正则就是匹配无参函数。

2.过程

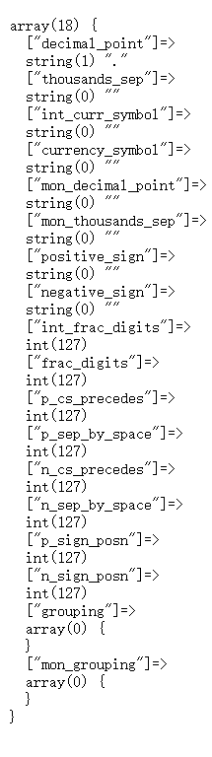

构造无参函数进行命令执行或者文件,print_r(scandir('.'));可以用来查看当前目录所有文件名,共有两种构造点的方法,首先使用localeconv函数返回一包含本地数字及货币格式信息的数组,点就出现在第一个数组当中,可以使用current函数,默认去到数组中第一个单元值,所以可以取到点,如果current函数被禁止,也可以使用pos代替该函数 。

成功执行命令。

成功执行命令。