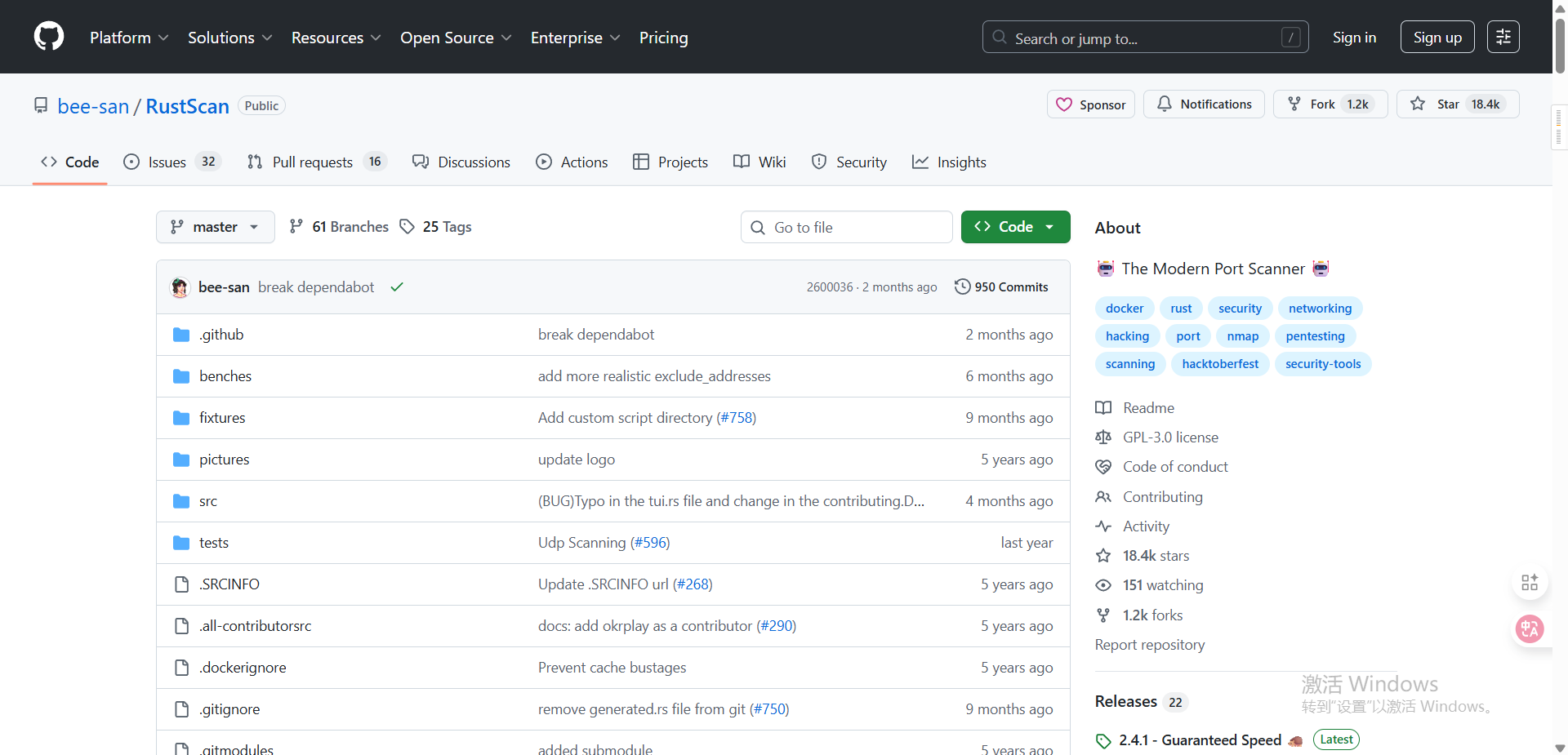

GitHub爆火开源项目——RustScan深度拆解

本次我们来了解一款在 GitHub 上面斩获18.4k的爆火项目——RustScan,相信读完这篇文章,会让你对于这个项目的疑惑大大减少,本文将从概述、用法、架构、高级功能、配置、开发指南等六个方面深入拆解,让你完全理解这个项目,并且最后附上想要加如这个项目的开发指南,让你轻松入手整个项目。

原文地址:RustScan

一、概述:重新定义端口扫描

在网络安全与系统管理领域,端口扫描是一项基础而关键的技术。无论是漏洞检测、网络映射还是服务监控,高效准确的端口扫描工具都是不可或缺的利器。RustScan作为一款"现代端口扫描器",凭借其卓越的性能与灵活的扩展性,正在改变传统端口扫描的体验。

1.1 RustScan的核心优势

RustScan的设计理念可以用三个词概括:快速、智能、可扩展。从项目README中我们可以看到,它具备以下核心特性:

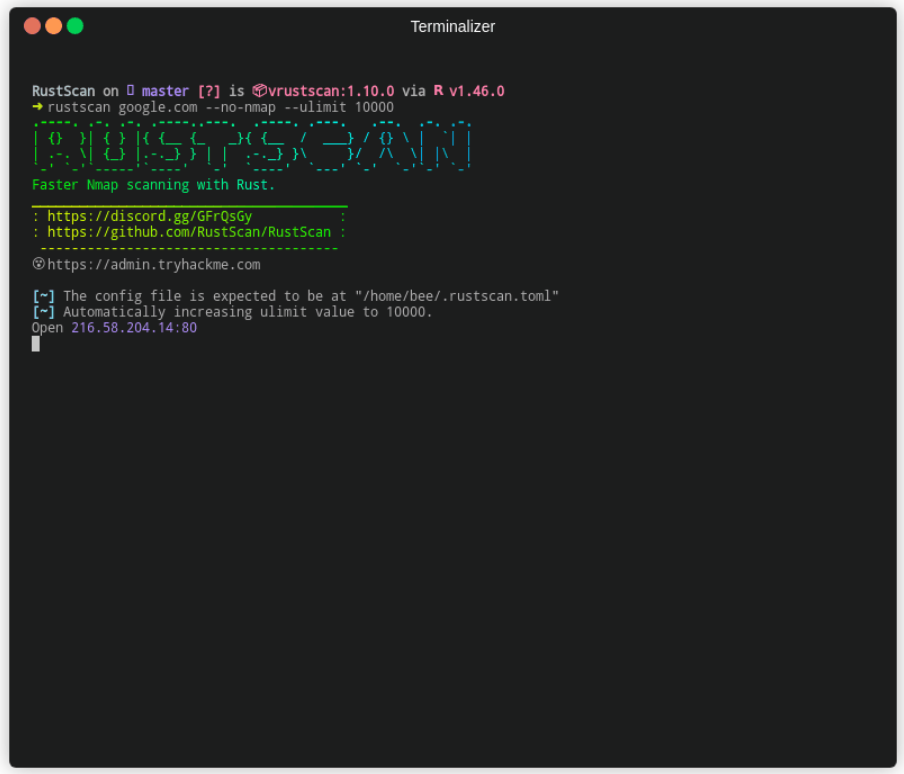

- 极致速度:能够在3秒内完成65535个端口的扫描,远超传统工具的效率

- 脚本引擎:支持Python、Lua、Shell等多种语言的脚本扩展,可实现扫描结果的自动化处理

- 自适应学习:通过基础数学模型而非复杂的机器学习,根据用户使用习惯和环境自动优化扫描策略

- 全面兼容:支持IPv6、CIDR表示法、文件输入等多种目标指定方式

- 无缝集成:可自动将扫描结果传递给Nmap进行深度分析

这些特性的实现,得益于Rust语言的特性——内存安全、零成本抽象和出色的并发处理能力。正如项目README中所述:“RustScan is a modern take on the port scanner. Sleek & fast. All while providing extensive extendability to you.”

1.2 安装指南

RustScan提供了多种安装方式,适用于不同操作系统和用户习惯。官方推荐使用包管理器安装,以确保兼容性和稳定性。

1.2.1 包管理器安装

MacOS:

使用Homebrew包管理器:

brew install rustscan

Arch Linux:

通过AUR助手(如yay)安装:

yay rustscan

其他Linux发行版:

RustScan已被收录到多个Linux发行版的软件仓库中,可通过Repology查询具体安装方式:

作为Rust语言开的一款工具,集成了各种各样的安装方式,大家可以根据自己使用情况进行安装,例如通过Cargo、Docker、拉取源码等方式进行安装,详情可以参考仓库安装说明部分。

二、用法:高效端口扫描的实现方式

RustScan的使用方式设计简洁而强大,既提供了直观的命令行接口,也支持复杂的自定义配置。无论是简单的单IP扫描,还是大规模的网络探测,都能通过灵活的参数组合实现。

2.1 基本用法

最基础的扫描命令格式如下:

rustscan <目标> [选项]

例如,扫描本地主机的默认端口范围:

rustscan 127.0.0.1

这一命令会使用默认配置扫描目标,输出开放的端口信息。从src/main.rs的代码中可以看到,程序的入口函数会解析命令行参数,初始化扫描器,并执行扫描流程:

fn main() {// 初始化日志env_logger::init();// 读取命令行选项let mut opts: Opts = Opts::read();// 读取配置文件并合并let config = Config::read(opts.config_path.clone());opts.merge(&config);// 初始化脚本let scripts_to_run: Vec<ScriptFile> = match init_scripts(&opts.scripts) {Ok(scripts_to_run) => scripts_to_run,Err(e) => {warning!(format!("Initiating scripts failed!\n{e}"),opts.greppable,opts.accessible);std::process::exit(1);}};// 解析目标IP地址let ips: Vec<IpAddr> = parse_addresses(&opts);// 初始化扫描器let scanner = Scanner::new(&ips,batch_size,Duration::from_millis(opts.timeout.into()),opts.tries,opts.greppable,PortStrategy::pick(&opts.range, opts.ports, opts.scan_order),opts.accessible,opts.exclude_ports.unwrap_or_default(),opts.udp,);// 执行扫描let scan_result = block_on(scanner.run());// 处理扫描结果...

}

这段代码展示了RustScan的核心工作流程:参数解析→配置合并→目标解析→扫描器初始化→执行扫描→结果处理。

2.2 扫描选项

RustScan提供了丰富的命令行选项,以满足不同场景的需求。这些选项可分为性能控制、扫描范围、输出格式等类别。

2.2.1 性能控制选项

-

-b, --batch-size <SIZE>:设置批量扫描的端口数量,默认值会根据系统限制自动调整rustscan 192.168.1.1 -b 5000代码中通过

infer_batch_size函数动态调整批量大小:#[cfg(unix)] fn infer_batch_size(opts: &Opts, ulimit: u64) -> u16 {let mut batch_size: u64 = opts.batch_size.into();// 如果系统文件描述符限制低于批量大小,则调整if ulimit < batch_size {warning!("File limit is lower than default batch size. Consider upping with --ulimit.");if ulimit < AVERAGE_BATCH_SIZE.into() {// 当限制小于平均批量大小时,使用一半限制作为批量大小batch_size = ulimit / 2;} else if ulimit > DEFAULT_FILE_DESCRIPTORS_LIMIT {batch_size = AVERAGE_BATCH_SIZE.into();} else {batch_size = ulimit - 100;}}// 转换为u16并返回batch_size.try_into().unwrap_or(AVERAGE_BATCH_SIZE) } -

-t, --timeout <MILLISECONDS>:设置端口响应超时时间(毫秒)rustscan 192.168.1.1 -t 2000 # 超时时间设为2秒 -

-r, --retries <NUM>:设置扫描失败的重试次数rustscan 192.168.1.1 -r 3 # 最多重试3次 -

--ulimit <LIMIT>:调整系统文件描述符限制,影响并发能力rustscan 192.168.1.1 --ulimit 10000代码中通过

adjust_ulimit_size函数调整系统限制:#[cfg(unix)] fn adjust_ulimit_size(opts: &Opts) -> u64 {use rlimit::Resource;if let Some(limit) = opts.ulimit {if Resource::NOFILE.set(limit, limit).is_ok() {detail!(format!("Automatically increasing ulimit value to {limit}."),opts.greppable,opts.accessible);} else {warning!("ERROR. Failed to set ulimit value.",opts.greppable,opts.accessible);}}let (soft, _) = Resource::NOFILE.get().unwrap();soft }

2.2.2 扫描范围选项

-

-p, --ports <PORTS>:指定要扫描的端口,支持范围表示法rustscan 192.168.1.1 -p 1-100,3000,8080 # 扫描1-100端口、3000和8080端口 -

--exclude-ports <PORTS>:排除指定的端口rustscan 192.168.1.1 --exclude-ports 22,80 # 不扫描22和80端口 -

--scan-order <ORDER>:设置端口扫描顺序,支持serial(顺序)和random(随机)rustscan 192.168.1.1 --scan-order random # 随机顺序扫描端口 -

-u, --udp:启用UDP扫描(默认是TCP扫描)rustscan 192.168.1.1 -u -p 53,161 # UDP扫描53和161端口

2.2.3 输出格式选项

-

-g, --greppable:输出便于grep处理的格式rustscan 192.168.1.1 -g # 输出格式:IP -> [端口1,端口2,...] -

--accessible:启用无障碍模式,优化屏幕阅读器兼容性rustscan 192.168.1.1 --accessible项目对无障碍性的重视体现在多个方面,README中特别提到:“RustScan is one of the first penetration testing tools that aims to be entirely accessible.” 代码中也处处体现这种考虑,如输出信息时都会根据

accessible标志调整格式:detail!(format!("The config file is expected to be at {config_path:?}"),opts.greppable,opts.accessible ); -

--no-banner:禁用启动横幅输出rustscan 192.168.1.1 --no-banner

2.3 目标规格

RustScan支持多种目标指定方式,满足不同场景的需求:

-

单IP地址:

rustscan 192.168.1.1 rustscan 2001:db8::1 # IPv6地址 -

CIDR表示法:

rustscan 192.168.1.0/24 # 扫描整个子网 rustscan 2001:db8::/64 # IPv6子网 -

IP范围:

rustscan 192.168.1.1-10 # 扫描192.168.1.1到192.168.1.10 -

从文件读取目标:

rustscan -a targets.txt # 从文件读取目标列表其中

targets.txt内容格式为每行一个目标:192.168.1.1 192.168.1.2-5 10.0.0.0/24

目标解析的核心代码在parse_addresses函数中,位于src/address.rs中,它能够处理各种格式的目标输入并转换为IP地址列表:

// 伪代码展示目标解析流程

fn parse_addresses(opts: &Opts) -> Vec<IpAddr> {let mut addresses = Vec::new();// 处理命令行直接指定的地址for addr_str in &opts.addresses {addresses.extend(parse_single_address(addr_str));}// 处理从文件读取的地址if let Some(file_path) = &opts.address_file {let content = std::fs::read_to_string(file_path).unwrap();for line in content.lines() {addresses.extend(parse_single_address(line.trim()));}}// 处理排除的地址if let Some(exclude_strs) = &opts.exclude_addresses {let exclude_ips = exclude_strs.iter().flat_map(|s| parse_single_address(s)).collect::<HashSet<_>>();addresses.retain(|ip| !exclude_ips.contains(ip));}addresses

}

2.4 输出格式

RustScan根据不同的选项提供多种输出格式,以适应不同的使用场景:

- 默认格式:

包含启动横幅、扫描进度和结果摘要,适合人工阅读:.----. .-. .-. .----..---. .----. .---. .--. .-. .-. | {} }| { } |{ {__ {_ _}{ {__ / ___} / {} \ | `| | | .-. \| {_} |.-._} } | | .-._} }\ }/ /\ \| |\ | `-' `-'`-----'`----' `-' `----' `---' `-' `-'`-' `-' The Modern Day Port Scanner. ________________________________________ : http://discord.skerritt.blog : : https://github.com/RustScan/RustScan :--------------------------------------[~] The config file is expected to be at "/home/user/.rustscan.toml" [~] Starting scan on 127.0.0.1 [+] 53, 631, 46624 - Open ports on 127.0.0.1

- Greppable格式:

使用-g选项启用,输出简洁的IP-端口映射,便于命令行工具处理:rustscan 127.0.0.1 -g # 输出: 127.0.0.1 -> [53, 631, 46624]

https://fcnibbkvu3nv.feishu.cn/wiki/A5hgwnPRrilU1Xk4UplcEmnUnhb?from=from_copylink

- 无障碍格式:

使用--accessible选项启用,优化屏幕阅读器兼容性,避免使用复杂的ASCII艺术和颜色代码:RustScan - The Modern Day Port Scanner. Project links: http://discord.skerritt.blog, https://github.com/RustScan/RustScanInformation: The config file is expected to be at "/home/user/.rustscan.toml" Information: Starting scan on 127.0.0.1 Result: Open ports on 127.0.0.1 are: 53, 631, 46624

输出格式的控制在代码中通过greppable和accessible标志实现,例如print_opening函数:

fn print_opening(opts: &Opts) {if !opts.greppable && !opts.accessible && !opts.no_banner {let s = r#".----. .-. .-. .----..---. .----. .---. .--. .-. .-.

| {} }| { } |{ {__ {_ _}{ {__ / ___} / {} \ | `| |

| .-. \| {_} |.-._} } | | .-._} }\ }/ /\ \| |\ |

`-' `-'`-----'`----' `-' `----' `---' `-' `-'`-' `-'

The Modern Day Port Scanner."#;println!("{}", s.gradient(Color::Green).bold());// 输出其他横幅内容...}

}

三、架构:RustScan的技术实现

RustScan的高性能和灵活性源于其精心设计的架构。作为一个用Rust编写的现代端口扫描器,它充分利用了Rust的并发特性、内存安全保障和零成本抽象,实现了既快速又可靠的扫描体验。

3.1 整体架构概览

RustScan的架构可以分为以下几个核心组件:

- 输入处理层:负责解析命令行参数和配置文件,生成统一的扫描配置

- 目标解析层:将用户指定的目标(IP、CIDR、范围等)转换为可扫描的IP地址列表

- 端口策略层:确定要扫描的端口范围和扫描顺序

- 扫描引擎层:核心组件,实现高效的端口扫描逻辑

- 结果处理层:收集、整理并输出扫描结果

- 脚本引擎层:处理扫描后的脚本执行(将在第二篇中详细介绍)

这些组件在代码中通过模块化设计实现,主要分布在以下几个模块中:

src/input/:处理命令行参数和配置文件src/address/:解析目标地址src/port_strategy/:实现端口选择策略src/scanner/:核心扫描逻辑src/scripts/:脚本引擎相关功能src/benchmark/:性能基准测试

这种模块化设计使得代码具有良好的可维护性和可扩展性,符合现代软件工程的最佳实践。

3.2 扫描仪引擎

扫描引擎是RustScan的核心,负责实际执行端口扫描操作。它的设计直接影响扫描速度和准确性。

3.2.1 异步扫描实现

RustScan使用异步I/O模型实现高效的端口扫描,这也是其能实现"3秒扫描所有端口"的关键。代码中使用async-std作为异步运行时,通过block_on函数启动异步任务:

// 启动扫描的代码

let scan_result = block_on(scanner.run());

Scanner结构体的run方法是异步的,它会为每个目标IP和端口生成扫描任务,并通过并发执行提高效率:

// 扫描器运行逻辑的伪代码

impl Scanner {pub async fn run(&self) -> Vec<Socket> {let mut results = Vec::new();// 为每个IP地址创建扫描任务for ip in &self.ips {let ports = self.port_strategy.generate_ports();let port_chunks = ports.chunks(self.batch_size as usize);// 分批扫描端口for chunk in port_chunks {let mut tasks = Vec::new();// 为每个端口创建扫描任务for &port in chunk {if self.exclude_ports.contains(&port) {continue;}let ip = *ip;let timeout = self.timeout;let udp = self.udp;// 创建异步任务tasks.push(async move {if udp {scan_udp_port(ip, port, timeout).await} else {scan_tcp_port(ip, port, timeout).await}});}// 并发执行任务并收集结果let chunk_results = futures::future::join_all(tasks).await;results.extend(chunk_results.into_iter().flatten());}}results}

}

这种批量异步的方式能够充分利用系统资源,同时避免过度并发导致的系统限制问题。

3.2.2 TCP与UDP扫描实现

RustScan同时支持TCP和UDP扫描,两种扫描方式的实现各有特点。

TCP扫描采用连接尝试(类似telnet)的方式,尝试与目标端口建立TCP连接:

// TCP端口扫描的伪代码

async fn scan_tcp_port(ip: IpAddr, port: u16, timeout: Duration) -> Option<Socket> {let addr = SocketAddr::new(ip, port);// 使用异步TCP连接match async_std::net::TcpStream::connect_timeout(&addr, timeout).await {Ok(_stream) => Some(Socket::new(ip, port, "tcp".to_string())),Err(_) => None,}

}

UDP扫描则通过发送特定 payload 并等待响应来判断端口是否开放,这比TCP扫描更复杂,因为UDP是无连接的协议:

// UDP端口扫描的伪代码

async fn scan_udp_port(ip: IpAddr, port: u16, timeout: Duration) -> Option<Socket> {let addr = SocketAddr::new(ip, port);// 创建UDP套接字let socket = match async_std::net::UdpSocket::bind("0.0.0.0:0").await {Ok(s) => s,Err(_) => return None,};// 设置接收超时if let Err(_) = socket.set_read_timeout(Some(timeout)) {return None;}// 发送特定的payload(根据端口类型)let payload = get_udp_payload_for_port(port);if let Err(_) = socket.send_to(&payload, addr).await {return None;}// 等待响应let mut buf = [0u8; 1024];match socket.recv_from(&mut buf).await {Ok((_, src_addr)) if src_addr == addr => {Some(Socket::new(ip, port, "udp".to_string()))}_ => None,}

}

UDP扫描的准确性通常低于TCP扫描,因为许多UDP服务不会响应未请求的数据包,或者响应可能被防火墙过滤。RustScan通过为常见端口使用特定的探测 payload 来提高UDP扫描的准确性。

3.3 端口选择策略

端口选择策略决定了扫描哪些端口以及按什么顺序扫描,这对扫描效率和结果完整性有重要影响。RustScan提供了多种灵活的端口选择策略。

3.3.1 端口范围生成

PortStrategy枚举(位于src/port_strategy/mod.rs)定义了不同的端口选择策略:

// 端口策略定义

pub enum PortStrategy {/// 扫描指定范围的端口Range { start: u16, end: u16 },/// 扫描指定的端口列表List(Vec<u16>),/// 扫描所有端口(1-65535)All,

}impl PortStrategy {/// 根据用户输入选择合适的端口策略pub fn pick(range: &Option<PortRange>, ports: Option<Vec<u16>>, order: ScanOrder) -> Self {if let Some(ports) = ports {Self::List(ports)} else if let Some(range) = range {Self::Range {start: range.start,end: range.end,}} else {// 默认扫描常见端口Self::List(DEFAULT_PORTS.to_vec())}}/// 生成要扫描的端口列表pub fn generate_ports(&self, order: ScanOrder) -> Vec<u16> {let mut ports = match self {PortStrategy::Range { start, end } => {(*start..=*end).collect()}PortStrategy::List(list) => list.clone(),PortStrategy::All => (1..=65535).collect(),};// 根据扫描顺序调整端口列表match order {ScanOrder::Serial => ports, // 保持顺序ScanOrder::Random => {let mut rng = rand::thread_rng();ports.shuffle(&mut rng);ports}}}

}

这种设计允许用户根据需求灵活指定扫描的端口范围,同时支持不同的扫描顺序。

3.3.2 扫描顺序

RustScan支持两种端口扫描顺序:

- 串行顺序(Serial):从低端口到高端口依次扫描,适合需要按顺序记录结果的场景。

- 随机顺序(Random):随机扫描端口,适合需要规避简单端口扫描检测的场景。

扫描顺序的实现通过ScanOrder枚举控制,在生成端口列表后根据指定的顺序进行调整。

3.3.3 默认端口列表

当用户未指定端口范围时,RustScan会使用一个默认的常见端口列表进行扫描。这个列表包含了大多数常用服务的端口,如HTTP(80)、HTTPS(443)、SSH(22)等,平衡了扫描效率和实用性。

3.4 性能优化

RustScan的高性能并非偶然,而是通过多种优化技术实现的。这些优化既包括算法层面的改进,也包括对系统特性的充分利用。

3.4.1 批量扫描与并发控制

RustScan的核心优化之一是批量扫描——将端口分成多个批次,每批次同时扫描多个端口。批量大小(batch size)的选择对性能至关重要:

- 批量过大会导致系统资源耗尽(文件描述符不足)

- 批量过小则无法充分利用系统的并发能力

infer_batch_size函数动态调整批量大小,平衡系统限制和扫描效率:

const AVERAGE_BATCH_SIZE: u16 = 3000;

#[cfg(unix)]

const DEFAULT_FILE_DESCRIPTORS_LIMIT: u64 = 8000;#[cfg(unix)]

fn infer_batch_size(opts: &Opts, ulimit: u64) -> u16 {let mut batch_size: u64 = opts.batch_size.into();// 根据系统文件描述符限制调整批量大小if ulimit < batch_size {warning!("File limit is lower than default batch size. Consider upping with --ulimit.");if ulimit < AVERAGE_BATCH_SIZE.into() {// 系统限制较小,使用一半限制作为批量大小batch_size = ulimit / 2;} else if ulimit > DEFAULT_FILE_DESCRIPTORS_LIMIT {// 系统限制较大,使用平均批量大小batch_size = AVERAGE_BATCH_SIZE.into();} else {// 系统限制适中,预留100个文件描述符batch_size = ulimit - 100;}} // 当系统限制足够大时,提示用户可以增加批量大小else if ulimit + 2 > batch_size && opts.ulimit.is_none() {detail!(format!("File limit higher than batch size. Can increase speed by increasing batch size '-b {}'.", ulimit - 100),opts.greppable,opts.accessible);}// 转换为u16类型,确保在安全范围内batch_size.try_into().unwrap_or(AVERAGE_BATCH_SIZE)

}

这种动态调整机制确保了RustScan在不同系统环境下都能发挥最佳性能。

3.4.2 文件描述符优化

在类Unix系统中,每个网络连接都会消耗一个文件描述符。系统对进程能打开的文件描述符数量有默认限制(通常较低),这会成为大规模并发扫描的瓶颈。

RustScan通过以下方式解决这个问题:

- 自动调整限制:尝试提高进程的文件描述符限制(通过

rlimit库) - 智能批量调整:根据实际可用的文件描述符数量调整批量大小

- 资源回收:及时关闭不需要的连接,释放文件描述符

代码中adjust_ulimit_size函数负责调整系统限制:

#[cfg(unix)]

fn adjust_ulimit_size(opts: &Opts) -> u64 {use rlimit::Resource;if let Some(limit) = opts.ulimit {// 尝试设置文件描述符限制if Resource::NOFILE.set(limit, limit).is_ok() {detail!(format!("Automatically increasing ulimit value to {limit}."),opts.greppable,opts.accessible);} else {warning!("ERROR. Failed to set ulimit value.",opts.greppable,opts.accessible);}}// 返回当前的软限制let (soft, _) = Resource::NOFILE.get().unwrap();soft

}

3.4.3 自适应学习

RustScan引入了"自适应学习"的概念,通过分析扫描结果和系统反馈,自动优化扫描参数。这不是复杂的机器学习,而是基于统计和反馈的简单优化:

- 超时调整:根据目标响应时间动态调整超时设置

- 批量大小优化:记录不同批量大小下的扫描效率,选择最优值

- 重试策略:根据历史成功率调整重试次数

虽然具体的自适应学习算法在代码中较为分散,但核心思想体现在多个地方。例如,当扫描某个IP未发现任何开放端口时,程序会给出提示并建议调整批量大小或超时时间:

for ip in ips {if ports_per_ip.contains_key(&ip) {continue;}// 未发现开放端口时的提示let x = format!("Looks like I didn't find any open ports for {:?}. This is usually caused by a high batch size.\n*I used {} batch size, consider lowering it with {} or a comfortable number for your system.\n Alternatively, increase the timeout if your ping is high. Rustscan -t 2000 for 2000 milliseconds (2s) timeout.\n",ip,opts.batch_size,"'rustscan -b <batch_size> -a <ip address>'");warning!(x, opts.greppable, opts.accessible);

}

这种反馈机制帮助用户优化扫描参数,同时也是自适应学习的基础。

3.4.4 性能基准测试

为了确保性能不会随着版本迭代而下降,RustScan使用criterion库进行性能基准测试。基准测试代码位于benches/benchmark_portscan.rs,涵盖了TCP扫描、UDP扫描、地址解析等关键功能:

fn criterion_benchmark(c: &mut Criterion) {let addrs = vec!["127.0.0.1".parse::<IpAddr>().unwrap()];let range = PortRange {start: 1,end: 1_000,};let strategy_tcp = PortStrategy::pick(&Some(range.clone()), None, ScanOrder::Serial);// 创建TCP扫描器let scanner_tcp = Scanner::new(&addrs,10,Duration::from_millis(10),1,false,strategy_tcp,true,vec![],false,);// 基准测试TCP扫描c.bench_function("portscan tcp", |b| {b.iter(|| portscan_tcp(black_box(&scanner_tcp)))});// 类似地测试UDP扫描和其他功能...

}criterion_group!(benches, criterion_benchmark);

criterion_main!(benches);

此外,项目还使用hyperfine工具进行更全面的性能对比测试,确保每个版本的性能都优于或至少不低于之前的版本。这种严格的性能监控是RustScan保持高性能的重要保障。

3.5 错误处理与健壮性

在网络扫描过程中,各种错误(如网络中断、目标不可达、权限不足等)是不可避免的。RustScan通过精心设计的错误处理机制,确保在出现错误时能够优雅处理,而不是崩溃或产生不准确的结果。

3.5.1 多层次错误处理

RustScan的错误处理采用多层次策略:

- 端口级错误处理:单个端口扫描失败不会影响整个扫描任务

- 批量级错误处理:一批端口扫描中出现部分失败时,会重试失败的端口

- 目标级错误处理:单个目标不可达不会影响其他目标的扫描

代码中通过Option和Result类型来处理可能的错误,例如在端口扫描函数中:

// 简化的端口扫描错误处理

async fn scan_tcp_port(ip: IpAddr, port: u16, timeout: Duration) -> Option<Socket> {let addr = SocketAddr::new(ip, port);// 使用match处理连接结果match async_std::net::TcpStream::connect_timeout(&addr, timeout).await {Ok(_stream) => Some(Socket::new(ip, port, "tcp".to_string())),Err(e) => {debug!("TCP connect error to {}:{}: {}", ip, port, e);None}}

}

3.5.2 重试机制

对于可能的暂时性错误,RustScan实现了重试机制。用户可以通过--retries选项指定重试次数,默认为1次:

// 重试逻辑的伪代码

async fn scan_with_retry<F, Fut>(f: F, retries: u32) -> Option<Socket>

whereF: Fn() -> Fut,Fut: Future<Output = Option<Socket>>,

{let mut last_result = None;for i in 0..=retries {match f().await {Some(socket) => return Some(socket),None => {last_result = None;if i < retries {// 短暂等待后重试async_std::task::sleep(Duration::from_millis(100)).await;}}}}last_result

}

这种重试机制提高了扫描结果的准确性,尤其是在网络不稳定的环境中。

3.5.3 用户反馈

当检测到可能影响扫描结果的问题时,RustScan会向用户提供友好的提示和建议。例如:

- 当文件描述符限制过低时,建议提高限制

- 当未发现开放端口时,建议调整批量大小或超时时间

- 当扫描速度异常缓慢时,建议检查网络连接

这些反馈帮助用户理解扫描过程中可能遇到的问题,并采取相应的解决措施。

通过以上架构设计和技术实现,RustScan实现了高性能、高可靠性和良好的用户体验。其模块化的设计不仅便于维护和扩展,也为后续功能增强奠定了基础。

总结

本文深入探讨了 RustScan 的高级功能、配置方式和开发指南。通过脚本引擎,RustScan 实现了强大的扩展性,允许用户自定义处理扫描结果;与 Nmap 的集成则结合了两者的优势,提供了更全面的扫描能力;UDP 扫描支持使得 RustScan 能够应对更多网络场景。灵活的配置方式让用户可以根据需求定制扫描行为,而完善的开发指南则为程序设计人员参与项目开发提供了便利。作为一款现代端口扫描工具,RustScan 凭借其快速、灵活、可扩展的特点,在网络安全领域具有广泛的应用前景。无论是网络管理员进行日常网络维护,还是安全研究人员进行渗透测试,RustScan 都能成为得力的助手。对于程序设计人员来说,深入了解 RustScan 的内部机制和开发流程,不仅可以更好地使用该工具,还能从中学习到 Rust 语言的最佳实践和现代软件的设计理念。如果你有扫描的需求,不妨点击文章开头的链接,进入仓库主页下载体验一番,好了今天的分享就到这里,如果你感觉本篇文章对你有帮助也别忘了点个赞支持一下,同时也感谢各位的观看,我们下次见。

想了解更多关于Rust语言的知识及应用,可前往华为开放原子旋武开源社区(https://xuanwu.openatom.cn/),了解更多资讯~