计算机安全 第四节:访问控制(上)

访问控制(上)

访问控制:访问控制是在身份认证基础上,依据授权对提出的资源访问请求加以控制

- 即限制已授权的用户、程序、进程或计算机网络中其他系统访问本系统资源的过程

- 两个过程:授权、访问监控

访问控制机制:在信息系统中,为检测和防止未授权访问,以及为使授权访问正确进行所涉及的硬件或软件功能、操作规程、管理规程和它们的各种组合

访问控制的内容

- 保密性控制:保证数据资源不被非法读出

- 完整性控制:保证数据资源不被非法改写或删除

- 可用性控制:保证网络/系统中所有客体不被非法主体破坏

访问控制的目的

- 阻止访问?

- 保护被访问的客体安全,在保证安全的前提下最大限度共享资源

访问控制的核心:授权控制

对授权控制的要求有:

- 一致性: 对信息资源的控制没有二义性,各种定义之间不冲突

- 统一性: 对所有信息资源进行集中管理,安全政策统一贯彻,要求有审计功能,对所授权记录可以核查,尽可能地提供细粒度的控制。

访问控制的分类

系统访问控制

- 为不同用户赋予不同主机资源访问权限,通常由操作系统功能实现访问控制

- 系统访问控制的属性有:用户、组、资源、权限等

网络访问控制

- 限制外部对网络服务的访问和系统内部对外部的访问,通常用防火墙来实现

- 网络访问控制的属性有:源IP地址、端口地址; 目的IP地址、端口地址等

物理访问控制

访问控制的基本原则

最小权限原则

应限定每个主体所必需的最小权限,确保可能的事故、错误、网络部件的篡改等原因造成的损失最小

多人负责原则

即授权分散化,对于关键的任务必须在功能上进行划分,由多人来共同承担,保证没有任何个人具有完成任务的全部授权或信息

职责分离原则

- 职责分离是保障安全的一个基本原则

- 职责分离是指将不同的责任分派给不同的人员以期达到互相牵制,消除一个人执行两项不相容的工作的风险

访问模式

在最基本的级别上,主题可以观察或改变客体,可以定义两种访问模式

- 查看

- 修改

访问权限:主体对客体进行访问的具体形式

- 读

- 写

- 执行:不打开文件而使用文件

所有权

所有权是所有人依法对自己财产所享有的占有、使用、收益和处分的权利

- 是一种财产权,所以又称财产所有权

所有权的性质:

- 绝对性:所有权人行使权利不需要他人的积极行为配合

- 排他性:同一物上不能存在两个以上的所有权

- 永续性:所有权的存在不能预定其存续期间,除非发生法律事实导致所有权消灭

访问控制时考虑所有权

在规定谁负责制定这些策略方面,有两个基本的选择:

自主访问控制(Discretionary Access Control) : 为每个资源定义一个所有者,让所有者规定谁可以访问,这类策略被称为自主的,因为访问控制由所有者来处理

强制访问控制(Mandatory Access Control):系统策略规定谁可以访问,这类策略被称强制的

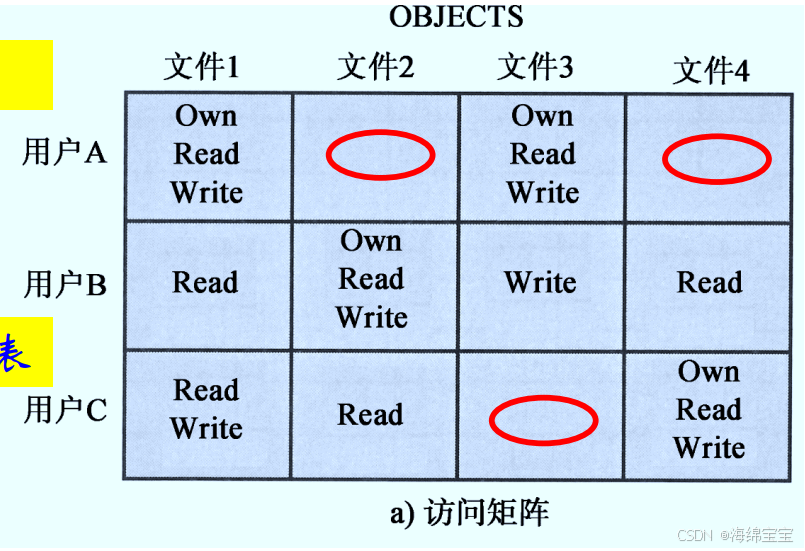

访问控制矩阵

可为每个主体和客体的组合单独定义:即访问控制矩阵。

对于数量众多的主体和客体或者主体和客体的集合频繁改变时,这种结构管理起来很不方便,而采用中间控制层是较为可取的。

可以将矩阵看作一个大的表格。访问控制矩阵模型是用来描述保护状态最精确的抽象模型。但它是一个抽象概念,不适用于直接实现,也不方便进行安全管理。

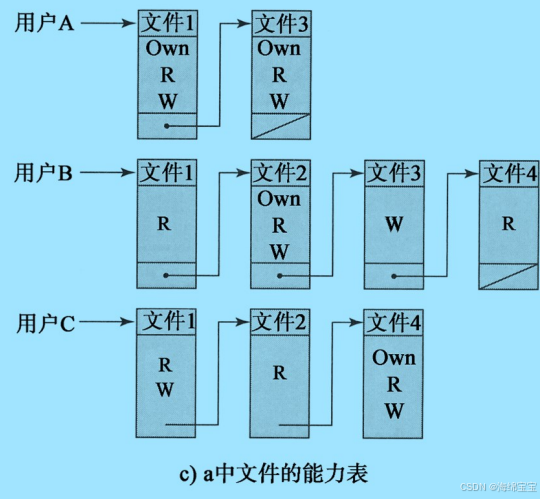

能力

每个主体被赋予一个能力,这是说明该主体访问权限的不可更改的令牌。能力 = 访问控制矩阵中的主体行 列出了一个主体所有的访问权限或一个用户拥有的能力,如下图

能力与自主访问控制相联系,当一个主体创建一个新的客体时,它可以通过授予其他主体合适的能力来允许它们访问这个客体。当一个主体(进程)调用另一个主体时,它的能力,或者它的部分能力传递给被调用的主体

但是如果想查询特定客体能被哪些主体访问,则需要遍历查询所有主体的能力。

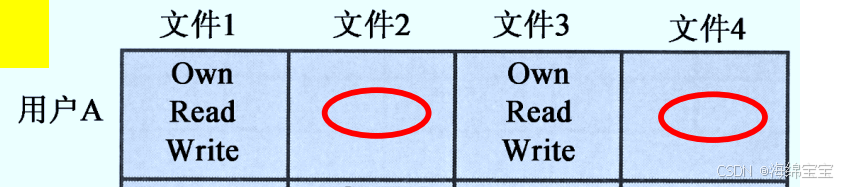

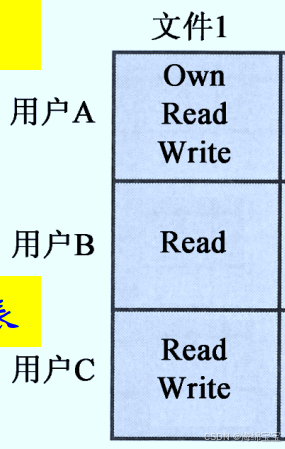

访问控制列表(ACL)

ACL(Access Control Lists)将对客体的访 问权限与客体本身存放在一起,可以视作访问控制矩阵中的一列

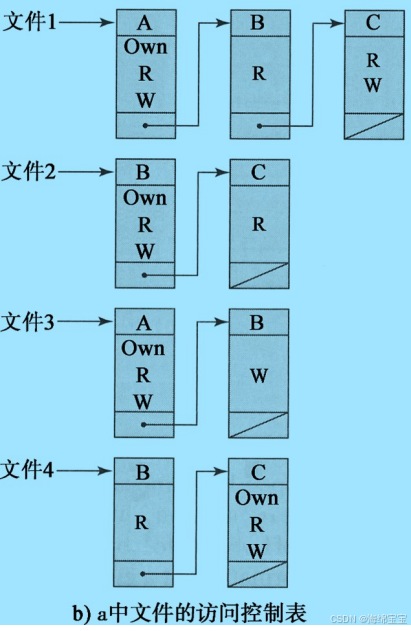

优点:能够很容易的判断出对于特定客体的授权访问,哪些主体可以访问并有哪些访问权限。一个访问控制列表的例子如下图:

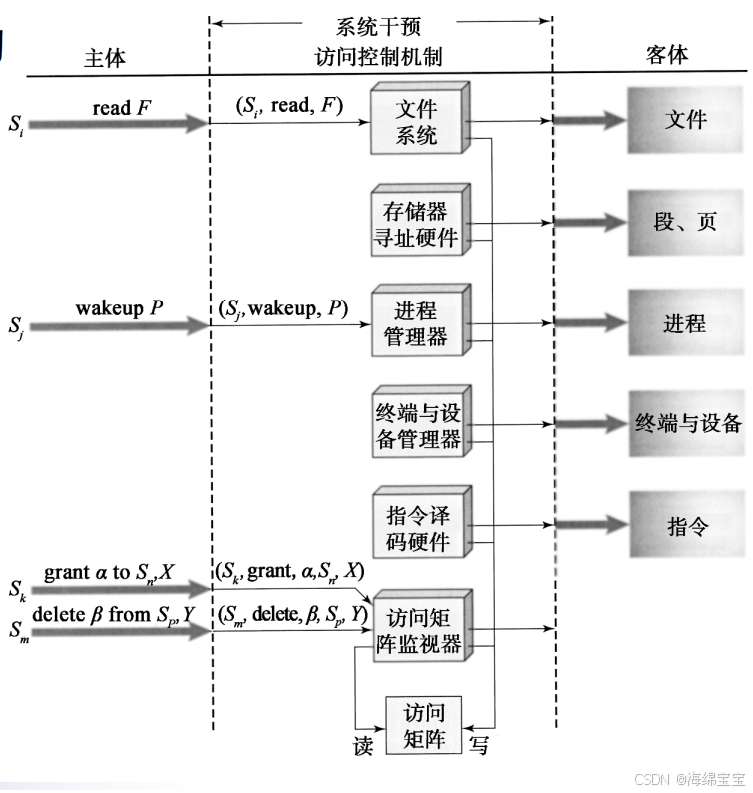

一个访问控制模型,则是将客体的内容扩展到:进程,设备,存储单元或区域以及主体中

主体对客体的每次访问通过该客体的控制器完成。控制器的决定取决于矩阵的当前内容,某些主体具有对访问矩阵进行特定修改的权力。修改访问矩阵的请求被看作对矩阵的一次访问,其中将矩阵的单个项作为客体。这些访问通过控制矩阵更新的访问矩阵控制器完成。