API请求关键指标全解:Apipost视角下,从连接到性能的全景分析

在 API 开发、测试和运维日常工作中,我们总会跟各类指标打交道。比如用 Apipost 调试 API 时,大家通常会关注响应体、响应头、响应时长、数据大小这些直观信息。但实际上,除了这些常见内容,还有一些藏在细节里的关键指标常被忽略——而这些指标,恰恰是分析 API 性能瓶颈、排查安全隐患的重要突破口。

本文就从通信基础、安全机制和性能表现三个维度,结合实际场景,跟大家好好聊聊这些“隐藏指标”的来龙去脉。

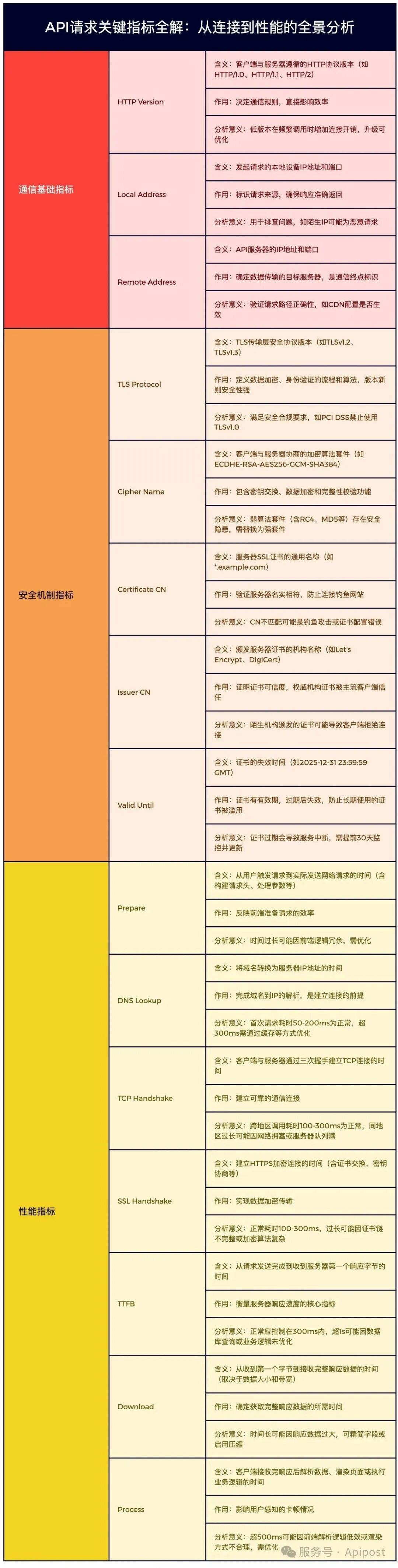

一、通信基础指标:API请求的“身份信息”

就像寄快递需要明确收发件地址和运输方式,API 请求也得有一套“基础信息”来确保数据能准确传输。这些指标是整个通信的基石。

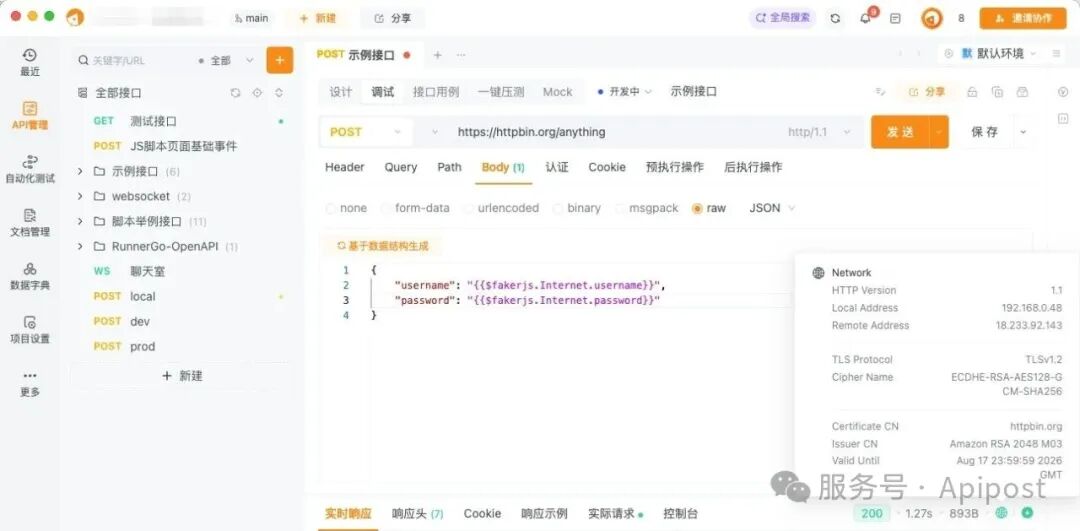

图 | Apipost Network指标

1. HTTP Version:通信的“语言版本”

含义:客户端和服务器之间遵循的 HTTP 协议版本,常见的有 HTTP/1.0、HTTP/1.1、HTTP/2 等。

作用:不同版本决定了通信的“规则”,直接影响效率。比如 HTTP/1.1 支持长连接(keep-alive),一次连接建立后可复用,不用每次请求都重新握手;而 HTTP/1.0 默认短连接,每次请求都得重新建立连接,额外开销大。HTTP/2 则更进一步,支持多路复用,多个请求能在同一个连接里并行处理,效率更高。

实例:用 HTTP/1.0 调用 API 就像打电话每次说完一句话就挂掉,下次再说还要重新拨号;而 HTTP/1.1 就像拨通后不挂线,持续对话,明显更省时间。

分析意义:如果 API 调用频繁,且 HTTP Version 还是 1.0,那大量的连接建立/断开操作会浪费资源。这时升级到 1.1 或 2.0,能显著降低连接开销。测试时发现某支付 API 用 1.0 版本,峰值期每秒有上千次连接,升级到 1.1 后,服务器负载下降了 30%。

2. Local Address:请求的“出发地”

含义:发起 API 请求的本地设备 IP 地址和端口,比如 192.168.1.100:54321。

作用:标识请求来源,确保服务器的响应能准确“原路返回”。

实例:在公司内网调用 API 时,Local Address 是公司分配的内网 IP;用手机 4G 调用时,就是运营商分配的临时 IP。

分析意义:排查问题时很有用。比如某 API 频繁报错,查日志发现 Local Address 是一个陌生 IP,可能是恶意请求;如果同一 Local Address 多次请求超时,大概率是本地网络(如客户端所在机房)有问题。

3. Remote Address:请求的“目的地”

含义:API 服务器的 IP 地址和端口,比如 203.0.113.5:443。

作用:确定数据要发到哪台服务器,是通信的“终点标识”。

实例:调用 api.example.com 时,DNS 会把域名解析成 Remote Address,就像快递单上的收件人地址。

分析意义:判断请求是否“走对路”。比如配置了 CDN 却发现 Remote Address 是源站 IP,说明 CDN 没生效;负载均衡场景下,如果某台服务器的 Remote Address 接收请求极少,可能是负载均衡策略有问题。

二、安全机制指标:API通信的“防护盾”

当 API 涉及用户信息、支付数据等敏感内容时,安全机制是重中之重。以下指标反映了数据传输的加密和身份验证情况。

1. TLS Protocol:加密的“协议版本”

含义:TLS(传输层安全协议)的版本,如 TLSv1.2、TLSv1.3,是加密通信的“基础规则”。

作用:定义了数据加密、身份验证的流程和算法。版本越新,安全性通常越强。比如 TLSv1.2 修复了早期版本的漏洞,TLSv1.3 则进一步简化握手流程,安全性和效率都更优。

实例:用 TLSv1.0 传输支付数据,就像用旧锁防小偷,容易被破解;而 TLSv1.2 相当于换了高级密码锁,防护能力显著提升。

分析意义:安全合规的基本要求。比如 PCI DSS(支付卡行业安全标准)明确禁止使用 TLSv1.0,若 API 还在用,必须升级。测试时曾发现某金融 API 用 TLSv1.0,扫描后发现存在“心脏滴血”漏洞风险,升级到 1.2 后才通过合规检查。

2. Cipher Name:加密的“密码本”

含义:客户端和服务器协商的加密算法套件,如 ECDHE-RSA-AES256-GCM-SHA384。

作用:一套“组合拳”,包含三部分功能:

密钥交换(如 ECDHE-RSA):确保双方安全协商加密密钥,防止密钥被窃听;

数据加密(如 AES256-GCM):对传输内容加密,保证私密性;

完整性校验(如 SHA384):验证数据是否被篡改。

实例:就像两个人约定“用拼音首字母+数字校验码”传递信息,既让外人看不懂,又能发现内容是否被改过。

分析意义:弱算法套件是安全隐患。比如 RC4、MD5 等算法已被证明不安全,若 Cipher Name 包含这些,需换成 AES-GCM、SHA256 及以上的强套件。某电商 API 曾用 RC4 算法,被检测出数据可被解密,更换为 AES256-GCM 后才解决问题。

3. Certificate CN:服务器的“身份证姓名”

含义:服务器 SSL 证书的“通用名称”,如 *.example.com,即证书标注的服务器身份。

作用:验证服务器是否“名实相符”。比如访问 api.example.com 时,证书 CN 为 *.example.com,说明证书对该域名有效,确保你连接的是真正的服务器,而非钓鱼网站。

实例:就像收到快递时,核对收件人姓名是否和你一致,避免错收或被冒领。

分析意义:CN 不匹配是典型的安全告警。比如调用 api.test.com 时,证书 CN 是 api.fake.com,浏览器或客户端会提示“证书无效”,可能是遭遇钓鱼攻击,或证书配置错误(如绑错域名)。

4. Issuer CN:证书的“发证机构”

含义:颁发服务器证书的机构名称,如 Let's Encrypt、DigiCert。

作用:证明证书的可信度。权威机构颁发的证书被主流浏览器和客户端信任;未知机构颁发的证书会被视为“伪造证件”。

实例:就像身份证必须由公安部颁发才有效,若由不知名机构颁发,没人会认可。

分析意义:若 Issuer CN 是陌生机构,客户端可能拒绝连接。曾遇到某内部 API 用自签证书(Issuer CN 是公司名称),导致外部客户端调用时直接报错,换成 Let's Encrypt 颁发的证书后解决了兼容性问题。

5. Valid Until:证书的“有效期”

含义:证书的失效时间,如 2025-12-31 23:59:59 GMT。

作用:证书有有效期,过期后失效,防止长期使用的证书被破解后滥用。

实例:类似身份证有效期,过期后无法用于办理业务。

分析意义:证书过期会直接导致服务中断。某支付 API 曾因证书过期,导致用户支付时提示“安全证书无效”,业务中断 2 小时。建议提前 30 天监控 Valid Until,及时更新证书。

三、性能指标:API请求的“速度仪表盘”

性能是用户体验的核心,以下指标拆解了 API 请求从发起 to 完成的全流程耗时。

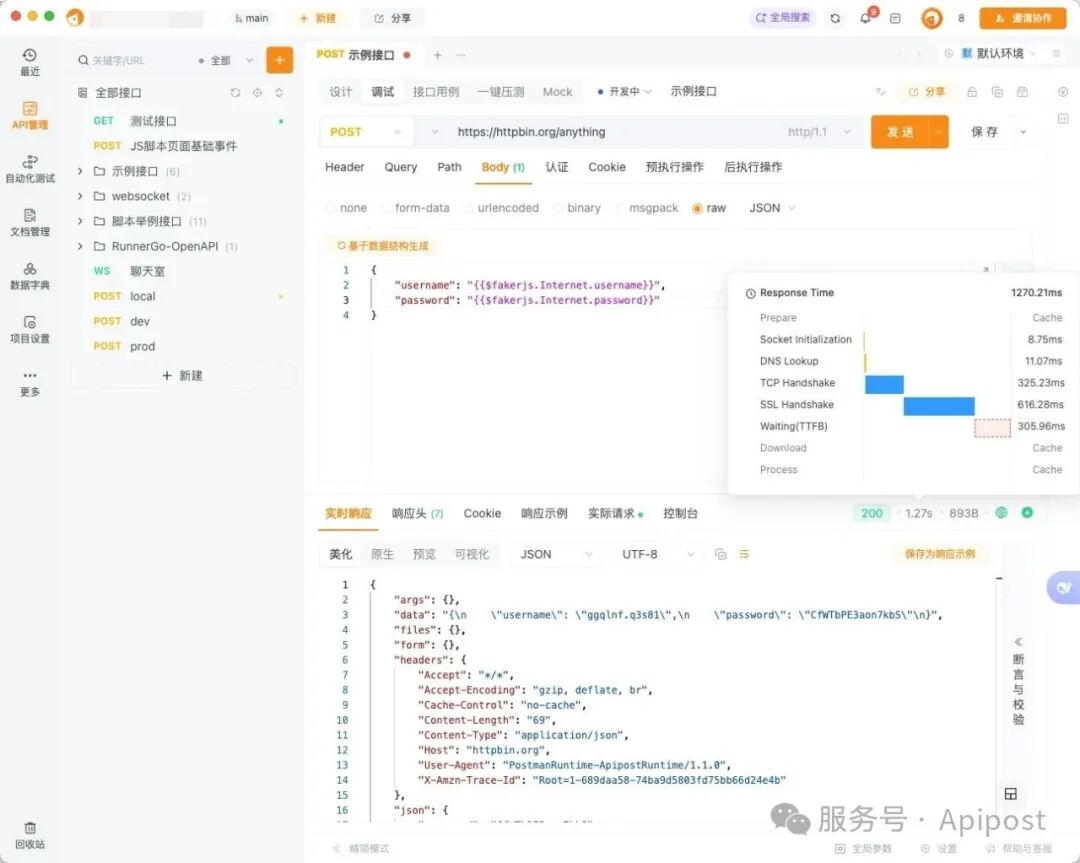

图 | Apipost 响应时间指标

1. Prepare:请求准备时间

含义:从用户触发请求到实际发送网络请求的时间,包括构建请求头、处理参数、检查缓存等。

实例:APP 点击“提交订单”后,先校验收货地址是否完整、计算商品总价,这个过程就是 Prepare 阶段。

分析意义:若 Prepare 时间过长(比如超过 100ms),可能是前端逻辑冗余(如重复校验、无效计算)。某电商 APP 曾因 Prepare 阶段调用了 5 次本地存储检查,导致点击后 300ms 才发请求,优化后缩减到 50ms。

2. DNS Lookup:域名解析时间

含义:将域名(如 api.example.com)转换为服务器 IP 地址的时间。

实例:就像查通讯录找朋友电话的过程,找到号码才能拨号。

分析意义:首次请求时 DNS 解析可能耗时 50-200ms,若超过 300ms 需优化。可通过客户端缓存 DNS 结果(如设置 TTL 为 300s)、使用 DNS 预解析等方式缩短时间。某资讯 API 启用 DNS 缓存后,首次请求耗时减少了 150ms。

3. TCP Handshake:TCP 连接建立时间

含义:客户端和服务器通过三次握手建立 TCP 连接的时间。

实例:相当于打电话时“拨号→响铃→对方接起”的过程,确认双方都能正常通信。

分析意义:受网络距离影响大,跨地区调用可能耗时 100-300ms。若同一地区连接握手时间过长(如超过 200ms),可能是网络拥塞或服务器连接队列满了。某游戏 API 因服务器 TCP 半连接队列设置过小,导致高峰期握手时间飙升到 500ms,扩容队列后恢复正常。

4. SSL Handshake:SSL 加密握手时间

含义:建立 HTTPS 加密连接的时间,包括证书交换、密钥协商等步骤。

实例:就像打电话时,双方先约定“用暗语交流”,确认暗语规则后才开始说正事。

分析意义:HTTPS 比 HTTP 慢的主要原因之一,正常在 100-300ms。若过长,可能是证书链不完整(客户端需要额外下载中间证书)、加密算法太复杂。某银行 API 更换为 ECDSA 证书(比 RSA 证书握手更快)后,SSL 时间从 250ms 降到 120ms。

5. TTFB(Time To First Byte):首字节响应时间

含义:从请求发送完成到收到服务器第一个响应字节的时间,反映服务器处理请求的效率。

实例:相当于问客服“这个商品有货吗”,到客服开始回答“有的...”的等待时间。

分析意义:服务器性能的核心指标。正常应控制在 300ms 内,超过 1s 说明服务器处理慢。可能原因:数据库查询未优化(如全表扫描)、业务逻辑复杂(如多接口嵌套调用)。某订单 API 因 TTFB 长期 1.5s,排查后发现是订单状态查询用了未索引的字段,加索引后降到 200ms。

6. Download:响应数据下载时间

含义:从收到第一个字节到接收完整响应数据的时间,取决于数据大小和网络带宽。

实例:客服开始回答后,到把所有信息(库存、价格、发货时间)说完的时间。

分析意义:若下载时间长(如超过 500ms),可能是响应数据太大(如返回冗余字段)。某用户信息 API 原本返回 200 多个字段,精简到必要的 30 个后,下载时间从 400ms 降到 80ms。也可启用 gzip 压缩(通常能压缩 60%-80%)进一步优化。

7. Process:客户端处理时间

含义:客户端接收完响应后,解析数据、渲染页面或执行业务逻辑的时间。

实例:APP 收到商品列表数据后,解析 JSON、渲染图片和文字的过程。

分析意义:直接影响用户感知的“卡顿”。若超过 500ms,可能是前端解析逻辑低效(如未用 JSON 流式解析)、渲染方式不合理(如一次性渲染大量数据)。某列表 API 优化前 Process 时间 800ms,改用虚拟列表(只渲染可视区域数据)后降到 100ms。

四、指标联动:如何综合分析 API 请求?

单一指标只能反映局部问题,组合分析才能定位根因。举几个常见场景:

场景 1:API 响应慢,哪里出问题?

若 DNS Lookup + TCP Handshake 时间长:网络链路或 DNS 解析有问题,建议用 CDN 或就近部署服务器。

若 TTFB 高但其他网络指标正常:服务器处理逻辑有瓶颈,服务器距离核心用户群体物理距离较远,是否需要优化代码或数据库。

若 Download 时间长:响应数据太大,精简字段或启用压缩。

场景 2:客户端提示“安全风险”?

检查 TLS Protocol 是否低于 1.2:升级到 1.2 及以上。

查看 Cipher Name 是否含弱算法(如 RC4、MD5):更换强加密套件。

确认 Certificate CN 与域名是否匹配:排查证书配置或是否遭遇钓鱼。

场景 3:API 突然不可用?

若提示“证书过期”:检查 Valid Until 是否已过期,紧急更新证书。

若 Remote Address 变化且请求失败:DNS 解析异常或服务器集群故障,检查 DNS 配置或服务器状态。

总结

API 请求的指标体系是一套“多维体检报告”:

通信基础指标(HTTP Version、Local/Remote Address)确保数据“走对路”;

安全机制指标(TLS、证书信息)保障数据“安全传”;

性能指标(各阶段耗时)决定数据“传得快”。

理解这些指标,能帮我们在开发时提前规避风险,测试时精准定位问题,运维时高效排查故障。下次分析 API 请求,不妨按“通信→安全→性能”的逻辑拆解,你会发现每个数字背后都藏着优化的空间。

毕竟,稳定、安全、快速的 API,才是业务顺畅运行的基石。