Windows Server Web 服务器安全防护(开放 HTTP端口,限制恶意 IP)

Windows Server Web 服务器安全防护(开放 HTTP端口,限制恶意 IP)

企业对外提供 Web 服务,需开放 HTTP/HTTPS 端口保障公网访问,但同时面临恶意 IP 攻击风险。本案例通过 Windows Server 防火墙,在开放 80、443 端口的基础上,封禁高频攻击 IP,平衡服务可用性与安全性。

本案例基于 Windows Server 系统,演示 Web 服务器安全防护的核心操作:

IIS 服务搭建与端口配置:通过服务器管理器安装 IIS 服务,将默认 HTTP 端口(80)修改为 8081,测试发现宿主机因防火墙限制无法访问。

防火墙规则配置:

放行端口:通过firewall.cpl打开高级安全防火墙,创建入站规则放行 TCP 8081 端口,使宿主机成功访问 Web 服务。

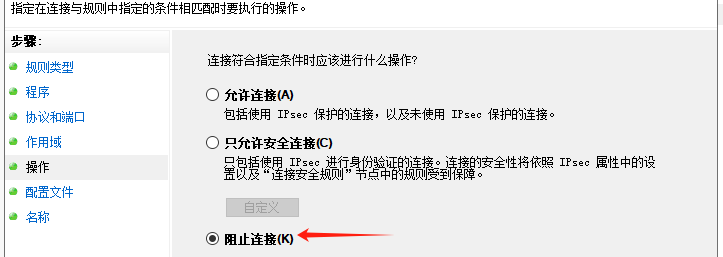

封禁恶意 IP:新建自定义规则,在 “作用域” 中指定远程 IP(如 192.168.1.100),操作选择 “阻止连接”,完成对恶意 IP 的访问限制。

效果验证:验证端口放行后服务可达性,以及恶意 IP 封禁后的连接阻断效果,确保规则生效。

4.1.1 安全IIS服务

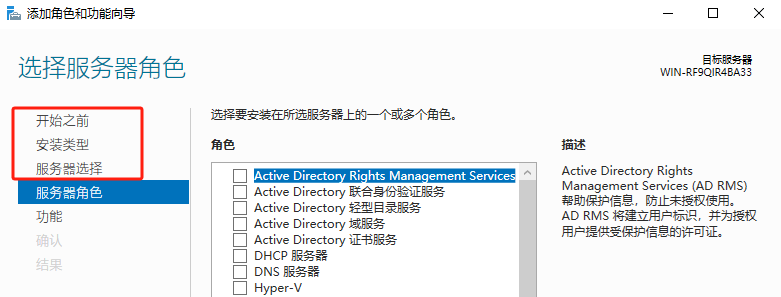

(1)打开服务器管理器,点击添加角色和功能。

(2)前面三个步骤默认即可。

(3)在服务器角色项找到Web服务器并点击。

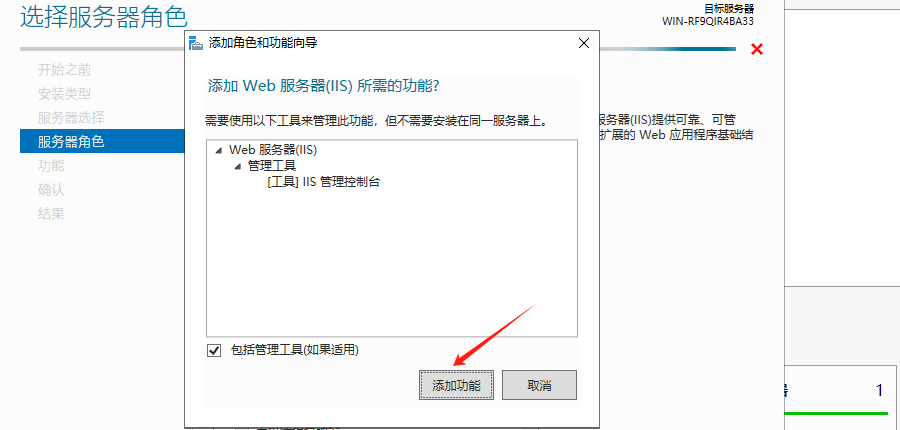

(4)在田间角色和功能导向窗口点击添加功能

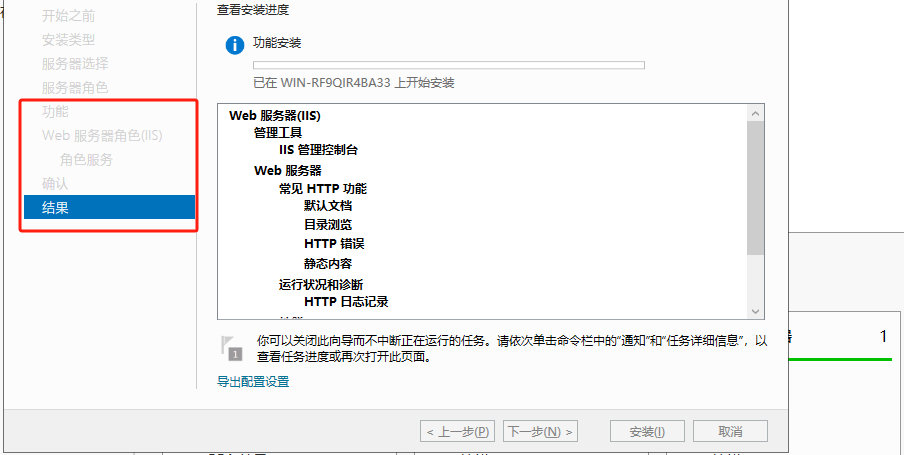

(5)后续步骤点击下一步默认即可。

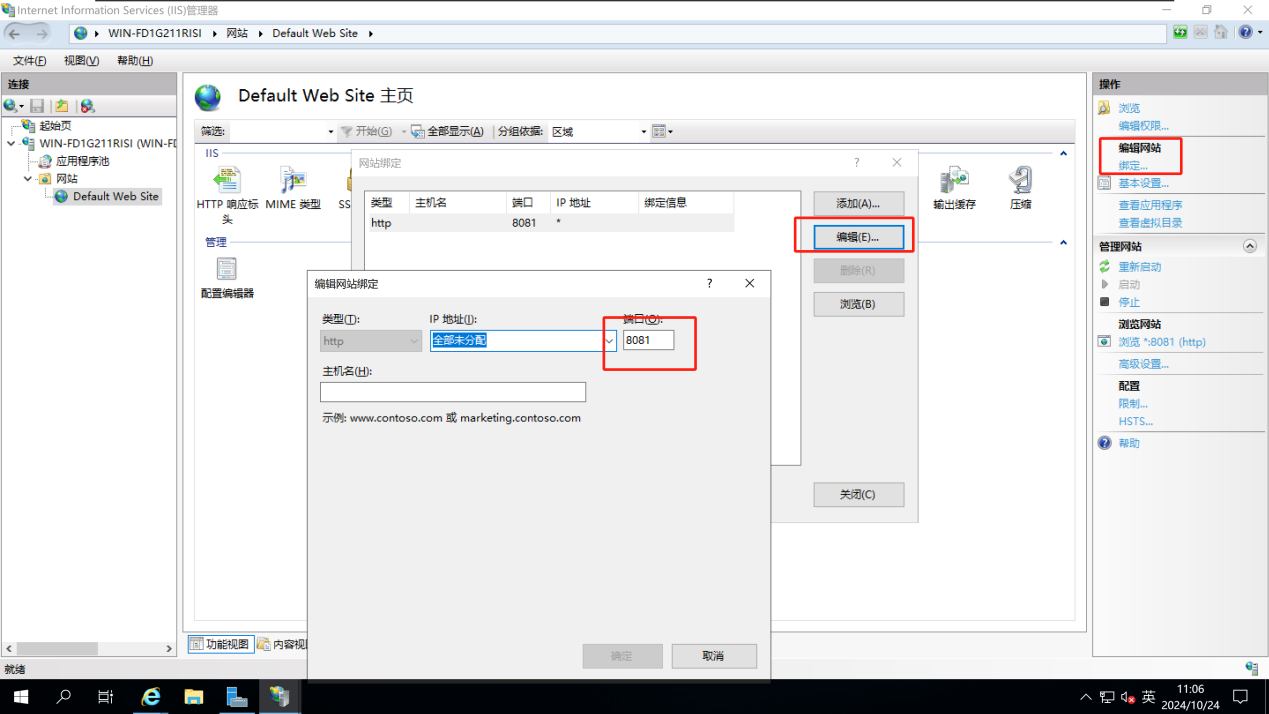

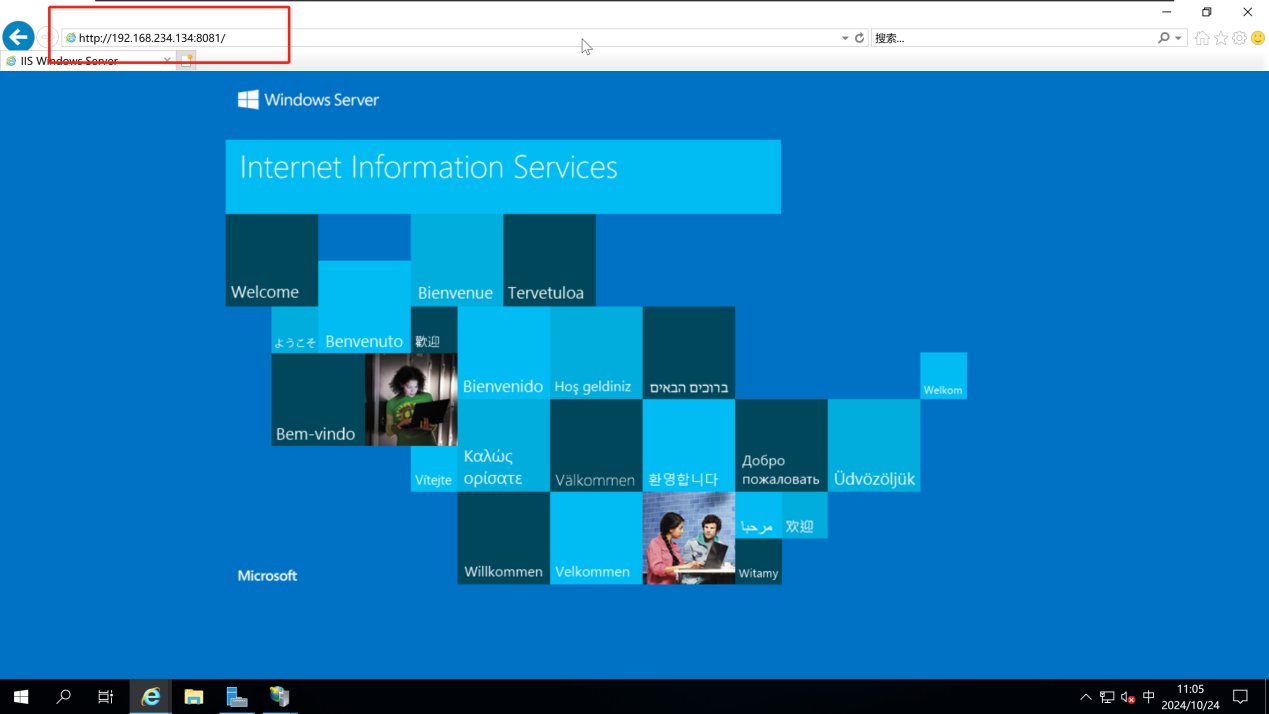

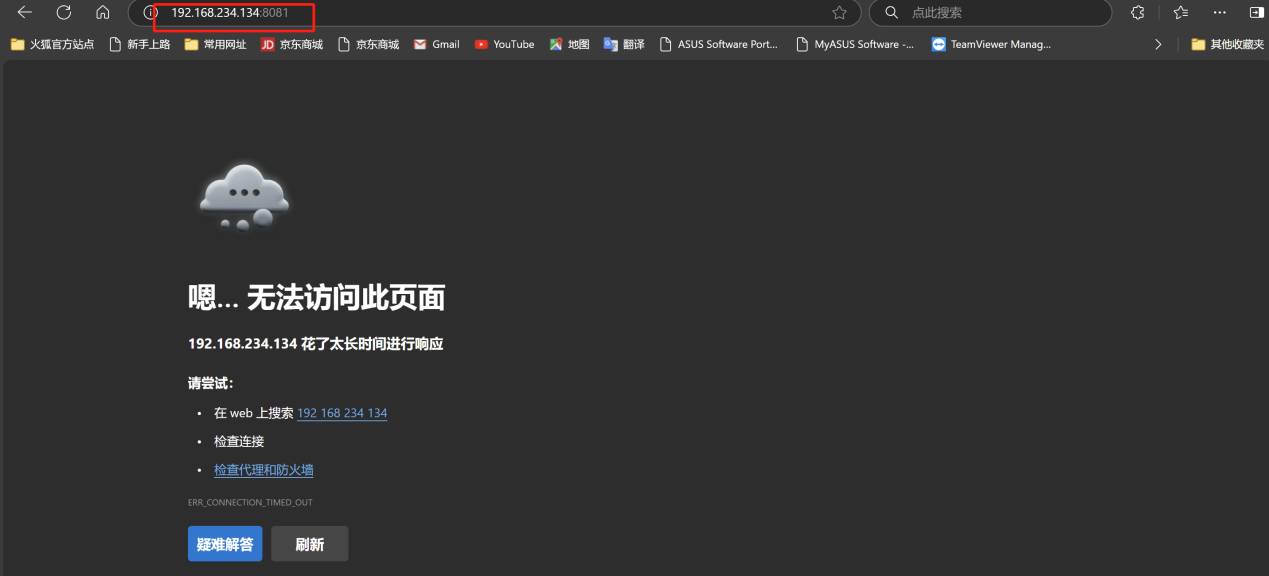

4.1.2 修改网站默认的网站端口并测试访问默认网站

(1)修改网站默认的网站端口(80)改为其他端口(8081)。

(2)修改完成后,在Windows Server系统浏览器访问本机的IP地址,可以打开一个网页即表示成功。

(3)测试在Windows 10(宿主机)上面访问Windows Server 2019搭建的网站,发现访问不了。

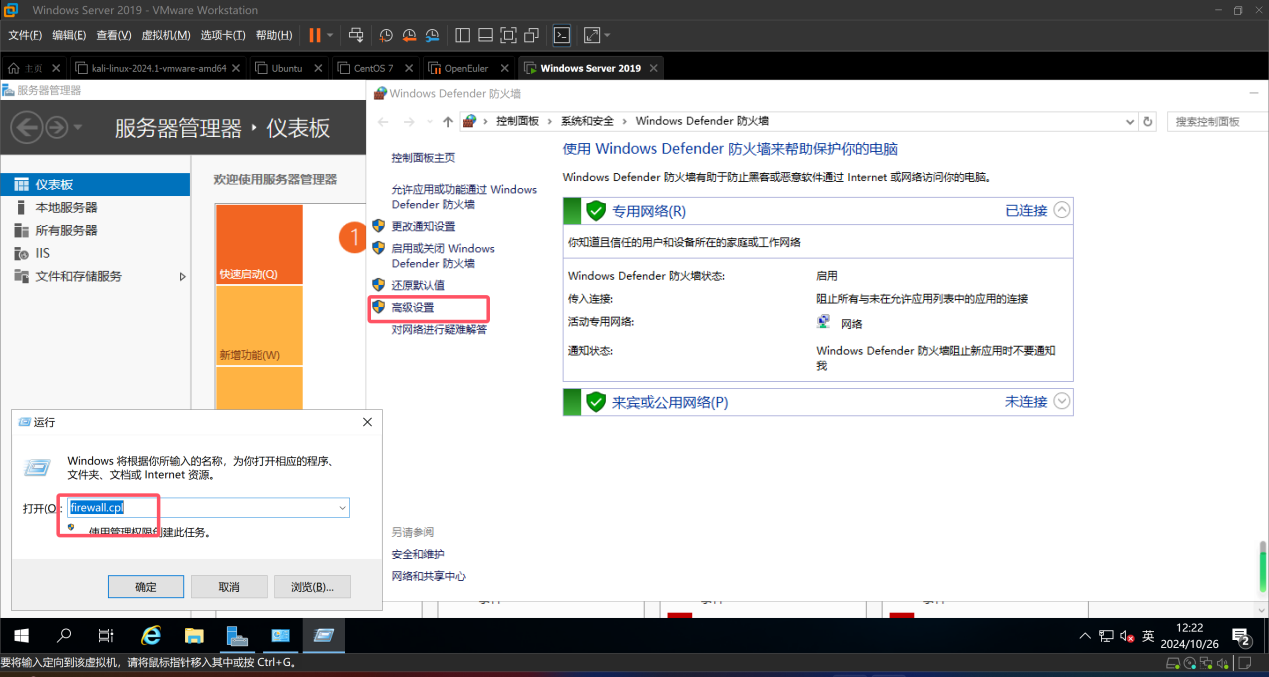

4.2.3 创建规则放行端口并测试访问

(1)放行http端口,打开Windows Server 2019 按win+r输入firewall.cpl打开防火墙设置,点击高级设置。

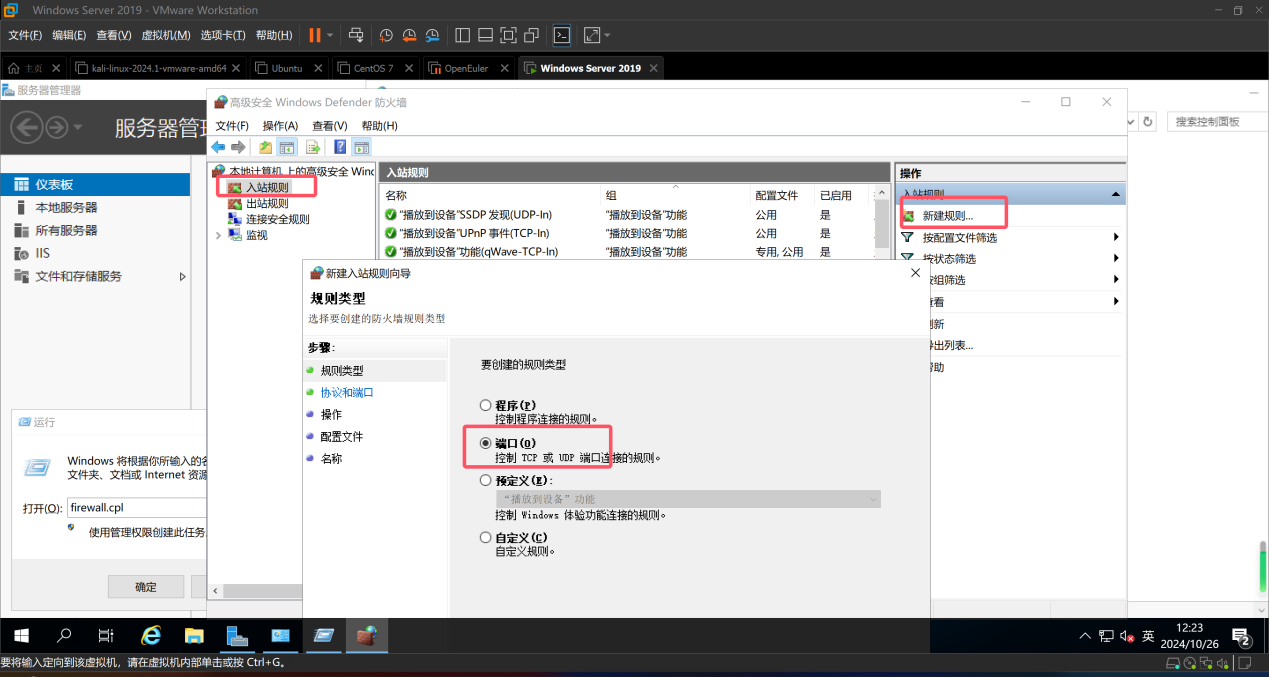

(2)点击入站规则,然后点击新建规则,选择端口。

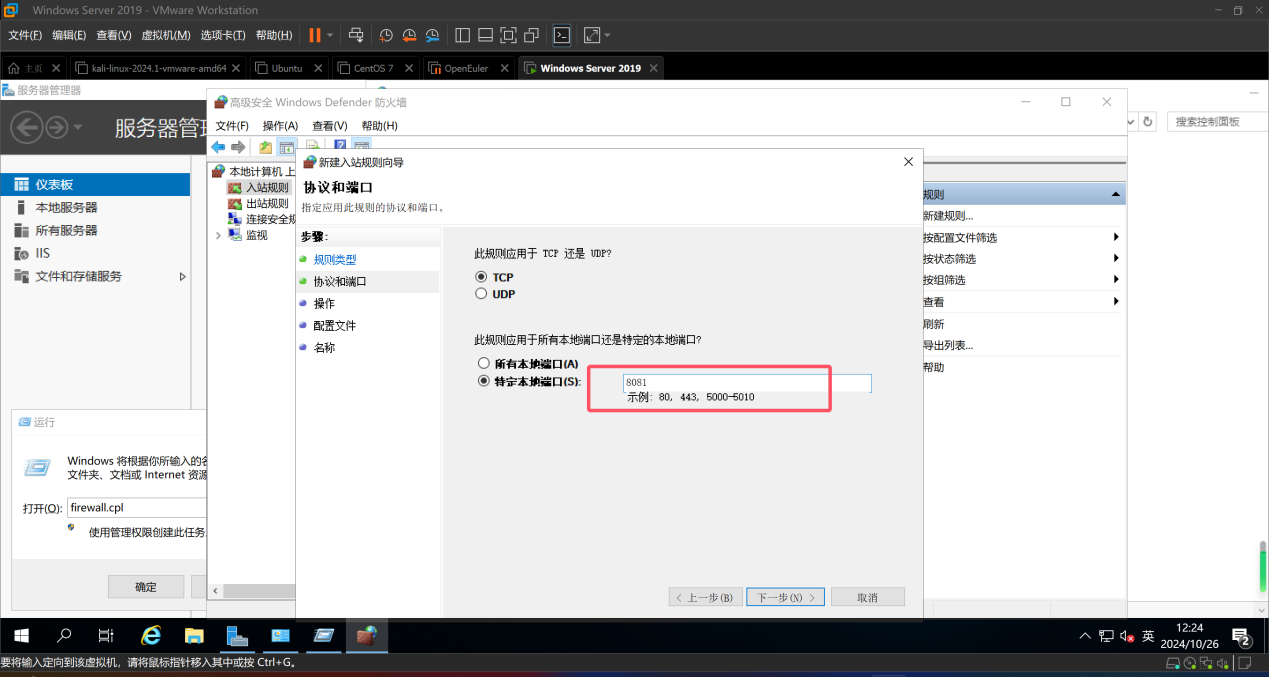

(3)输入要开放的端口(8081)。

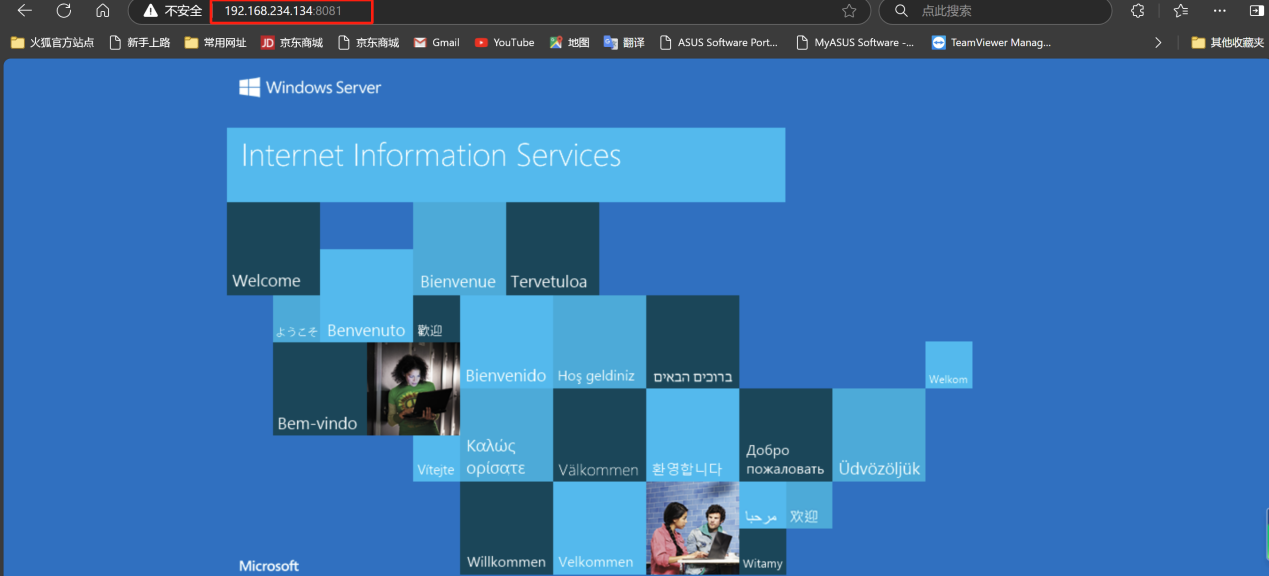

(4)端口放行之后,在宿主机上重新刷新网页,发现可以打开了。

4.2.4 封禁恶意IP

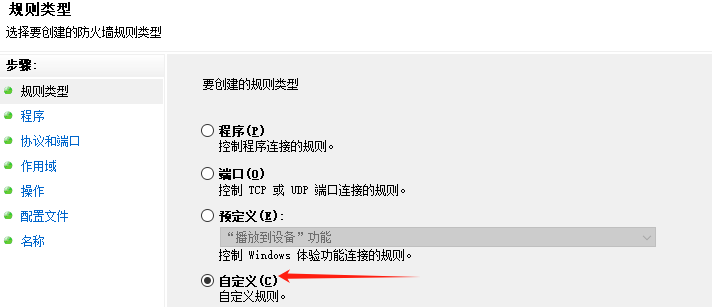

(1)新建防火墙规则,选择自定义。

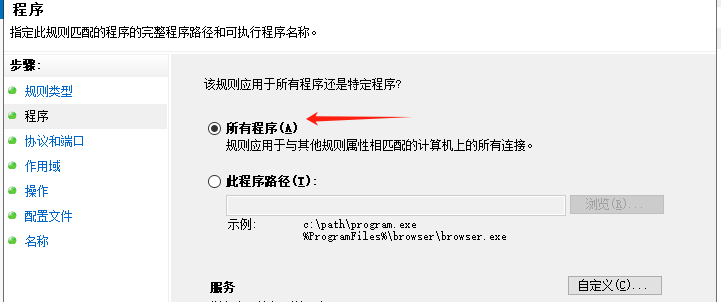

(2)在程序和服务页面,保持默认(所有程序)。

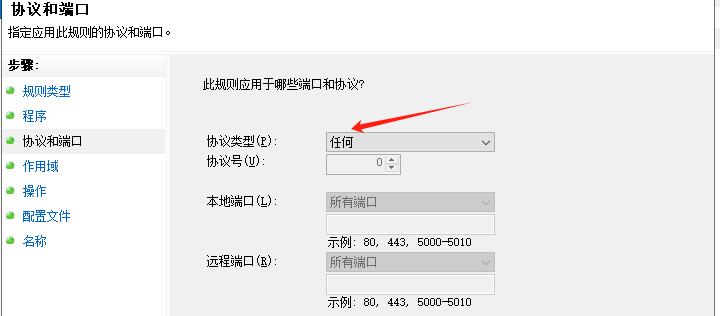

(3)协议和端口页面,协议类型选择任意。

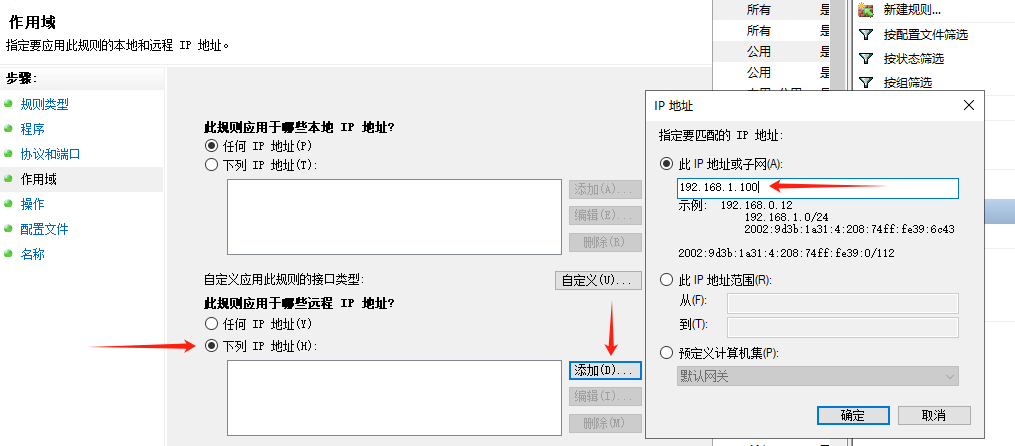

(4)在作用域页面,远程 IP 地址处点击添加,输入192.168.1.100,本地 IP 地址保持默认(所有 IP 地址)。

(5)操作选项选择阻止连接,后面两个步骤默认即可。