BurpSuite_Pro_V2024.6使用教程-Burp Suite代理设置详解

导语

在之前的介绍中,我们了解了如何在Burp Suite中设置代理,这篇文章中我们主要来记录一下Burp Suite的代理设置。

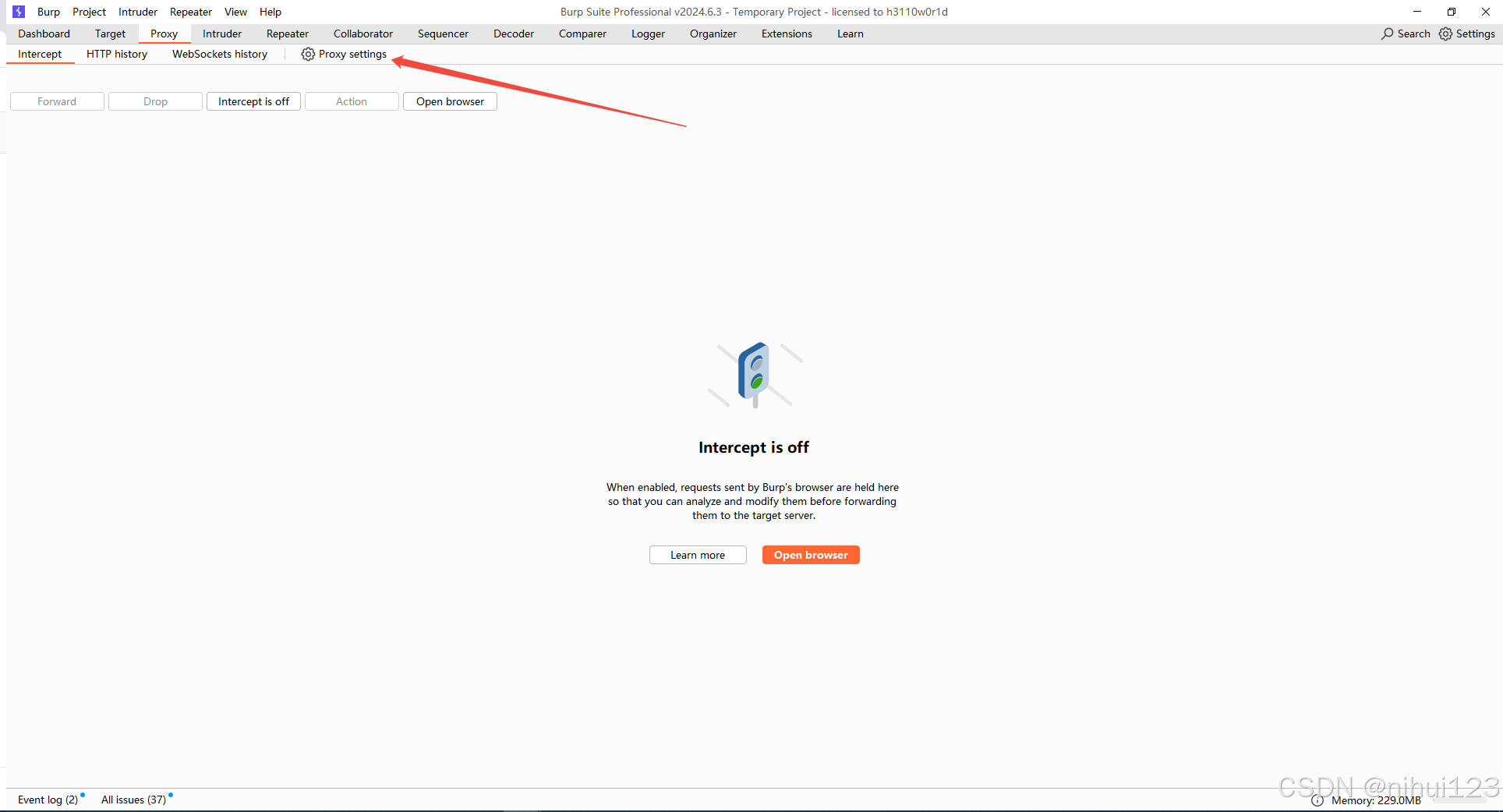

设置选项

在打开Burp Suite之后,点击进入代理选项中,我们会看到有如下的一个选项。

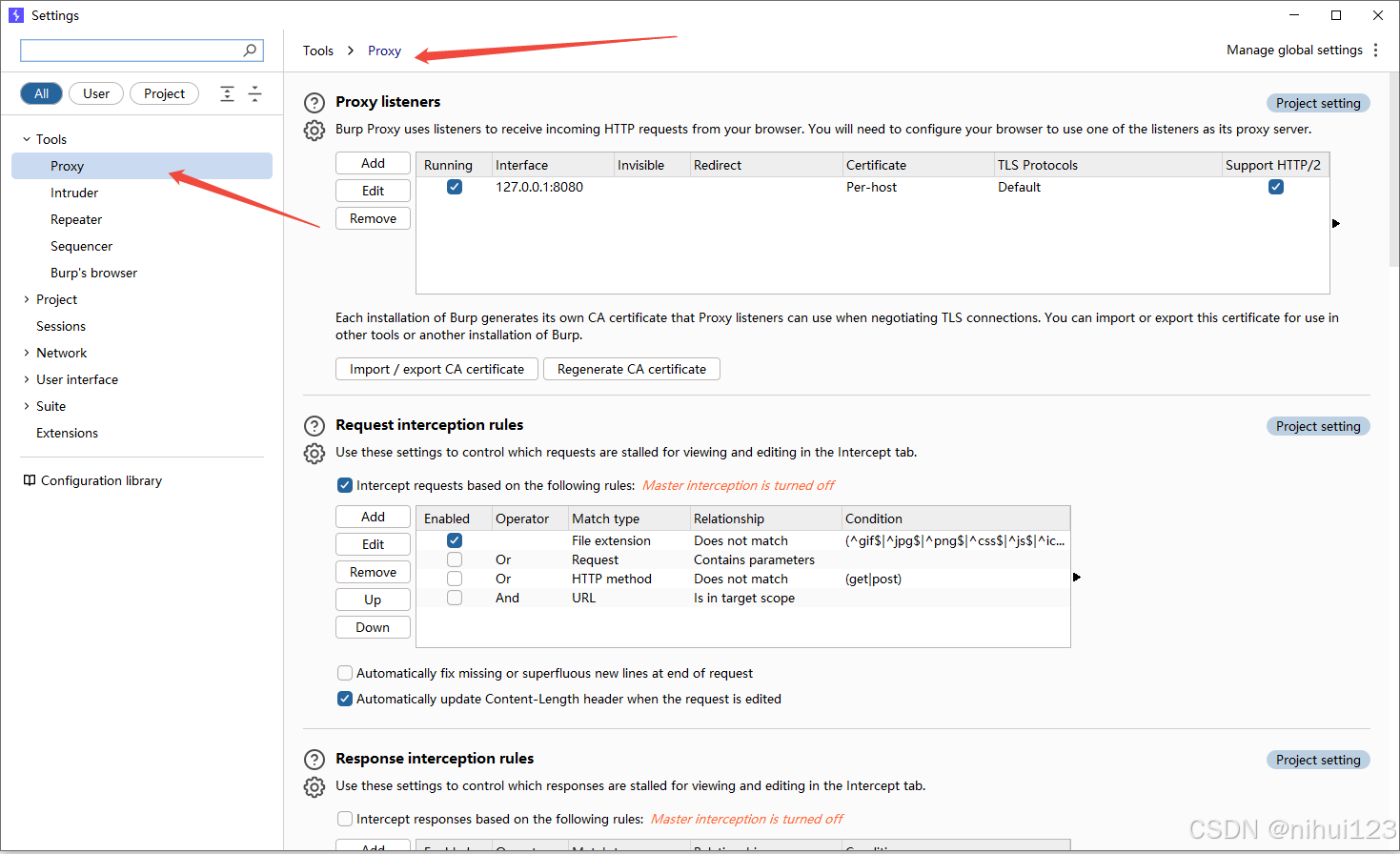

我们打开这个选项之后,会看到如下的一个操作页面。

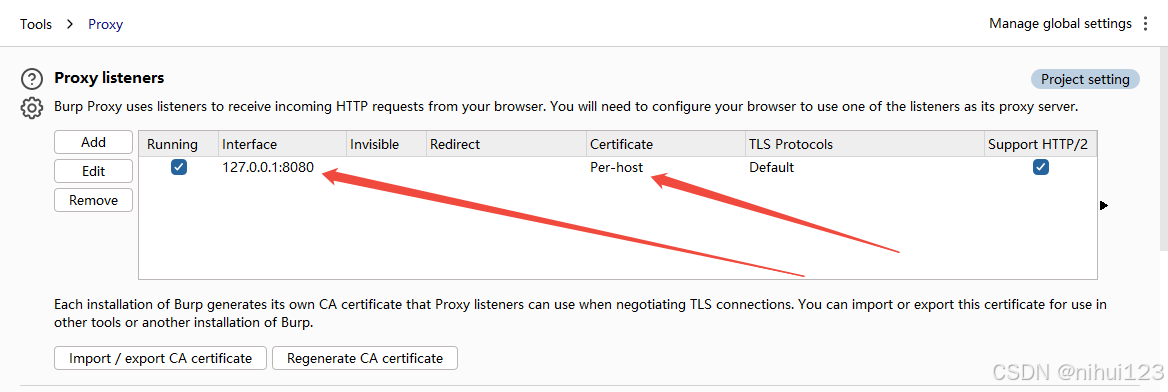

在这个页面上我们可以对代理相关的操作进行设置,例如之前我们在Proxy listeners中设置了代理监听。

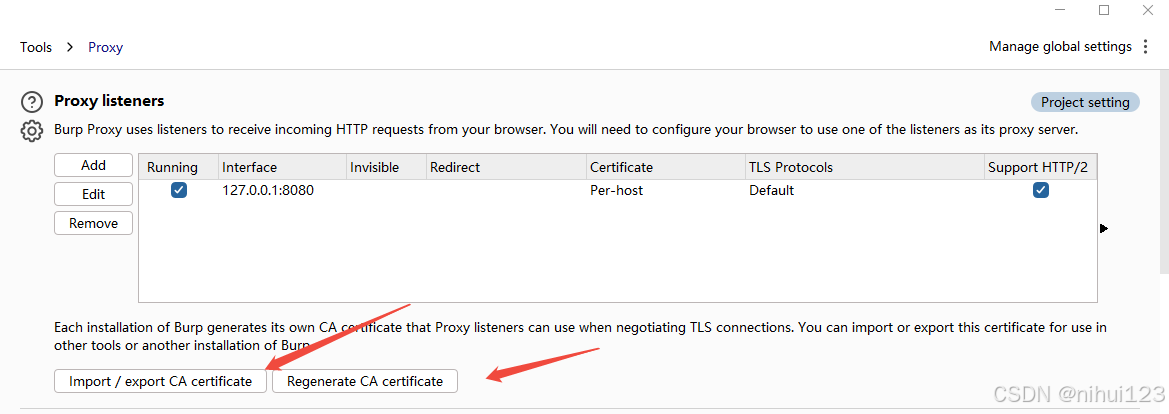

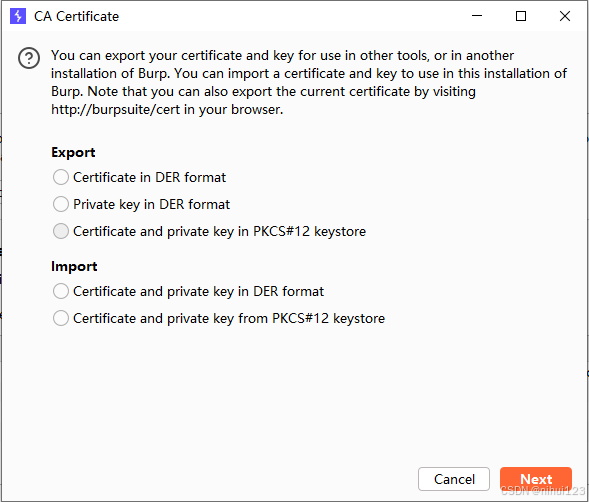

当然如果我们遇到一些需要证书验证的请求的域名访问的地址的时候,我们还可以通过下面的CA certificate证书管理来配置相关的证书选项。

当我们每次启动Burp Suite的时候,都会自动生成自己的CA证书,并在代理监听建立TLS连接的时候使用,当然这个证书也可以导入使用,并且与其他的浏览器或者是其他的软件客户端一起使用,如下所示。

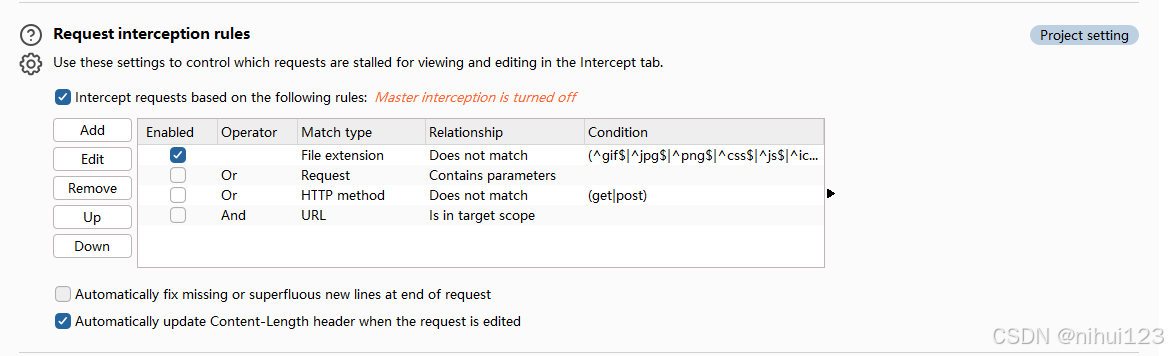

Request interception rules配置

介绍完代理监听配置之后,接下来我们介绍一下请求拦截规则配置,如下所示。

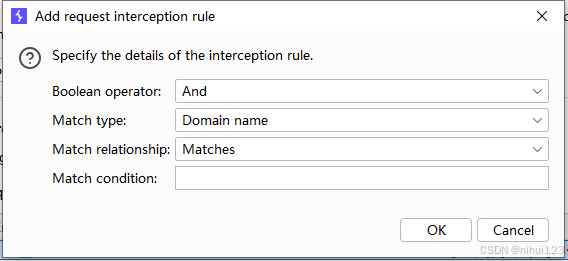

我们可以在这个拦截器选项卡中开启或者停用某个拦截器规则,我们也可以新增或者编辑删除某个规则,如下所示。

在这里我们可以编辑一个拦截器规则,拦截对应的域名。

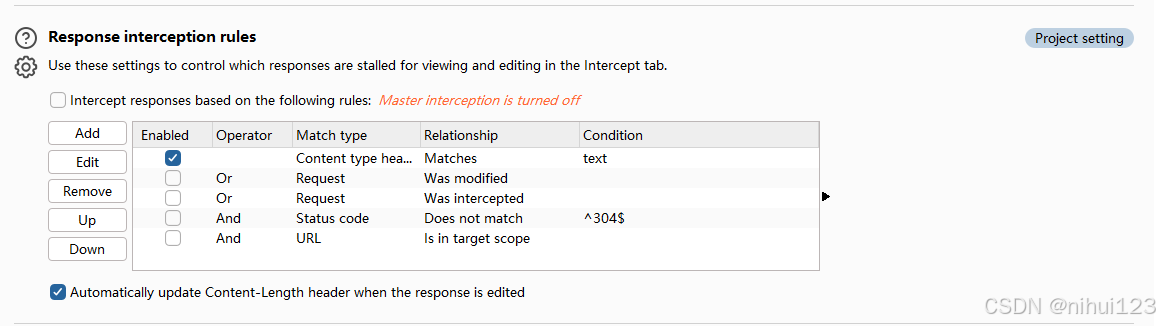

Response interception rules配置

与之对应的就是响应器的拦截规则。如下所示。

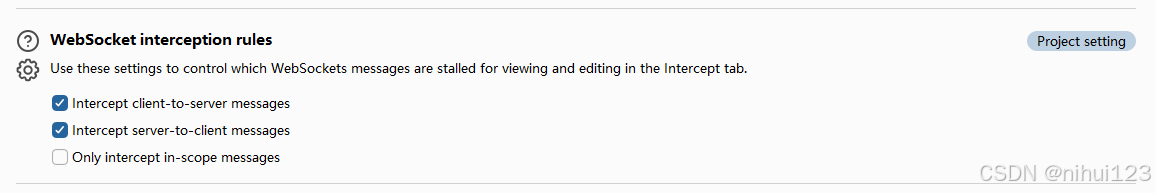

WebSocket interception rules配置

接下来就是对WebSocket请求的拦截器规则配置,如下所示。

这个配置相对来说比较简单,可以在这个拦截器选项卡上停止或者启用某个规则。

- 拦截从客户端到服务端的消息

- 拦截从服务器到客户端的消息

- 仅拦截在作用域上的消息

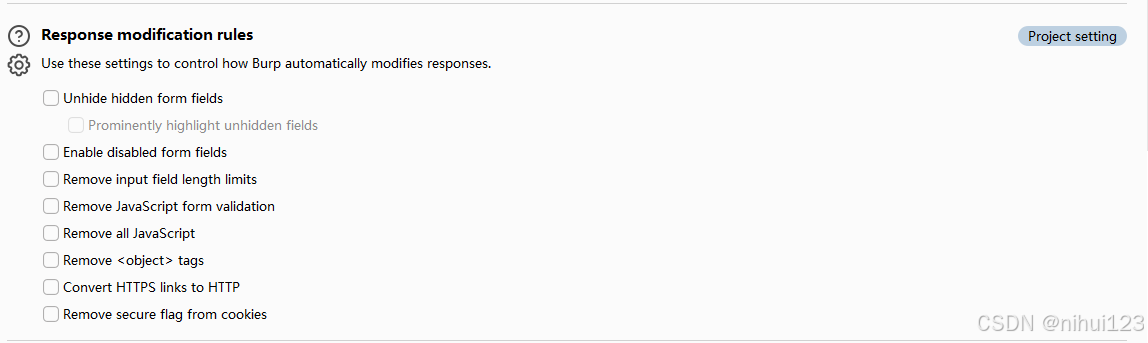

Response modification rules配置

这个是响应规则的配置,如下所示。

一个选项分别对应一个功能。

- 显示隐藏表单字段

- 启用被禁用的表单字段

- 删除输入字段长度限制

- 删除JavaScript的表单验证

- 删除

<object>标记 - 将HTTPS连接转换为HTTP连接

- 从Cookie中删除安全属性

通过服务器返回消息的修改可以选择项的配置,可以方便渗透测试人员在安全评估过程中突破原有数据的限制,更好、更快的检测服务端的安全性。

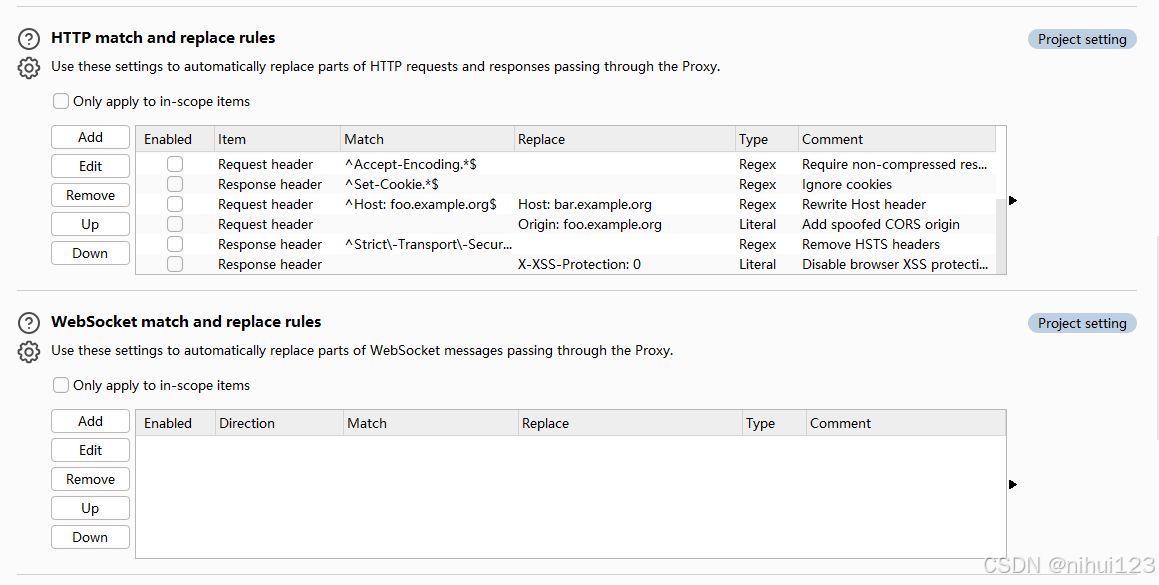

HTTP和WebSocket的匹配设置

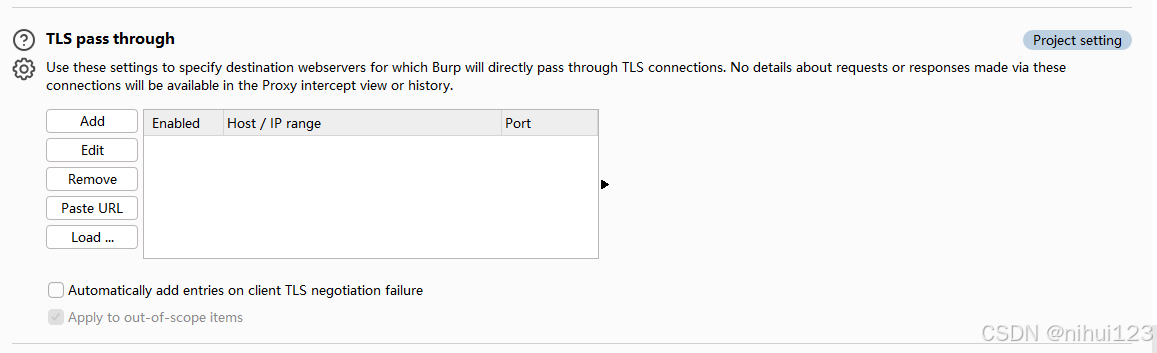

TLS直通

&emps;是指在指定网络目标服务器,Burp将通过TLS进行拦截。

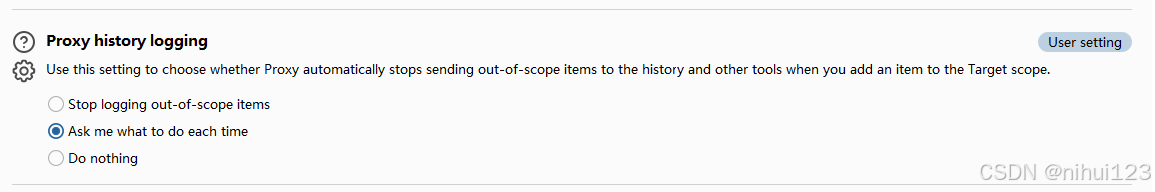

代理日志

选择Proxy是否在向目标范围添加项目的时候自动停止向历史和其他工具发送范围之外的项目

- 停止记录范围外的条目

- 每次询问

- 不操作

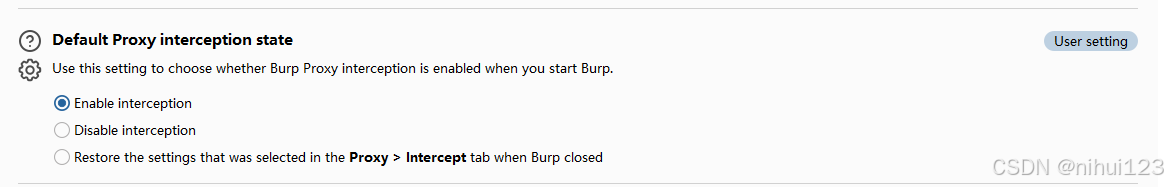

默认拦截状态

当你启动的时候默认拦截Burp proxy代理。

- 启用拦截

- 禁用拦截

- 在Proxy>intercept选项中进行设置

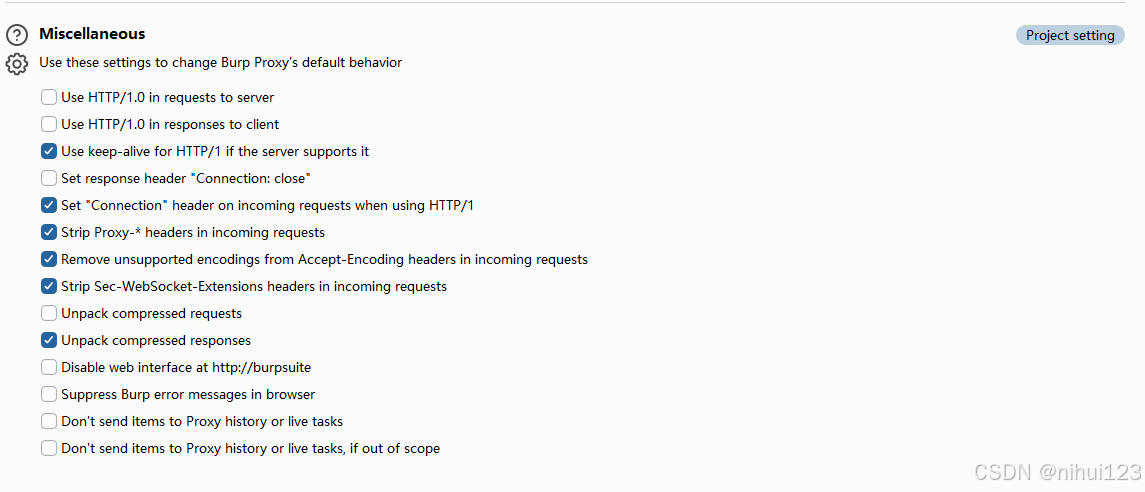

其他配置项Miscellaneous

通过这些配置项可以改变Burp Proxy的默认请求行为

自上而下的内容分别是。

- 指定使用HTTP/1.0协议与服务器进行通信,这个配置项主要使用用来设置强制客户端采用HTTP1.0协议与服务器端进行通信,一般情况下客户端使用的HTTP协议版本依赖于客户端浏览器,但是某些服务如果必须使用HTTP1.0的协议,这里我们可以通过这个选项来进行设置。

- 指定使用HTTP1.0协议反馈消息给客户端,目前所有的浏览器均支持HTTP1.0的和HTTP1.1的协议,强制指定的作用就是为了适配浏览器中的某些特殊的需求,例如阻止了通过HTTP管道攻击。

- 设置支持HTTP1使用keep-live属性。

- 设置返回消息投中的Connection:close可以用于某些情况下的阻止HTTP管道攻击。

- 在使用HTTP/1的时候,在传入的请求上设置 Connection 包头

- 删除请求中的Proxy-*包头在浏览器请求消息中,通常会携带代理服务器相关的信息,此选项主要是用于清除消息头中的代理服务器信息。

- 从已接收的请求的Accept-Encoding报头中删除不受支持的编码

- 从传入的请求中删除Sec-WebSocket-Extensions报头

- 解压请求消息中的压缩文件,某些应用在于服务器端交互的时候,会压缩消息体,勾选这个选项之后,会自动解压消息体

- 解压返回体中的压缩文件,大多数浏览器都支持压缩消息的响应体,勾选这个选项会自动加压缩被压缩的消息体。

- 禁用http://burpsuiteweb界面

- 忽略浏览器的Burp错误消息

- 不要将项目发送到代理记录或者是实时记录

- 如果超出范围,请不要将项目发送到代理记录或者是实时记录