网络流量分析——熟悉Wireshark

文章目录

- 任务#1

- 任务#2

- 任务#3

- 任务#4

- 任务 #5

- 概括

- 备忘单

本实验旨在帮助您基本熟悉 Wireshark,并利用其图形界面执行流量捕获。我们将花时间学习使用捕获和显示过滤器,并熟悉该工具显示的不同输出。

一位用户带着他们的笔记本电脑来到服务台,抱怨上网时加载时间异常长。他们说,这几乎就像网络瘫痪了,电脑一直在建立许多不同的连接。我们的任务是验证这台电脑是否运行正常。为此,我们将电脑连接到网络,并在上网时启动数据包捕获。分析输出中显示的内容,以确定是否存在问题。目前我们只关注有问题的笔记本电脑,因此请过滤掉所有并非发往或来自该笔记本电脑的流量。

任务#1

确认 Wireshark 已安装,然后打开 Wireshark 并熟悉其 GUI 窗口和工具栏。

花点时间探索 Wireshark GUI。确保我们知道命令菜单中哪些选项位于哪些选项卡下。请特别注意“捕获”选项卡及其包含的内容。

任务#2

选择要运行捕获的接口,并创建捕获过滤器,以仅显示往返于主机 IP 的流量。 选择要从中捕获的活动接口(eth0 或 Wifi 卡)。

在主屏幕上,从下拉菜单中选择要捕获的接口。您也可以点击“捕获”选项卡 →“选项”→“接口”,然后选择相应的接口。

任务#3

创建捕获过滤器。

接下来,我们要创建一个捕获过滤器,仅显示来自或发往我们 IP 地址的流量,并应用它。

为此,请在主屏幕上选择捕获选项,然后输入过滤器主机 X.X.X.X(或界面上的 IP)。 捕获过滤器正确无误后,选择“开始”。

任务#4

导航到一个网页来生成一些流量。

打开 Web 浏览器并导航到 pepsi.com。对 http://apache.org 重复此步骤。在页面加载期间,切换回 Wireshark 窗口。我们应该可以看到流量流经我们的捕获窗口。页面加载完成后,点击操作栏中标有“停止”的红色方块来停止捕获。

任务 #5

使用捕获结果回答以下问题。

机器和 Web 服务器之间是否建立了多个会话?

如何判断?

结果中显示了哪些应用级协议?

我们能辨别出任何明文信息吗?

是什么?

访问 pepsi.com 和 http://apache.org 时,您会收到几个不同的数据流和许多不同的协议。DNS 用于请求页面记录,HTTP 用于访问 apache.org 网站,HTTPS 用于 Pepsi.com,以及当时您的网段中发生的任何其他流量。如果您注意到流量之间的差异,则说明您走对了路。如果您查看 apache.org 的输出,它会以纯文本形式显示。这是因为 HTTP 未加密。然而,查看 HTTPS 流量会大不相同。

不要止步于此。花点时间熟悉一下 Wireshark 提供的输出以及如何转换视图。我们还可以利用 https://wiki.wireshark.org/SampleCaptures 上的示例 PCAP 文件来分析不同的协议,甚至 ICS SCADA 流量和病毒等。如果您连接到学院网络进行此实验,请花点时间在提供的接口上捕获流量。如果仔细观察,就能发现一些有趣的网络流量。

概括

在本实验结束时,我们应该熟悉 Wireshark 及其 GUI 的外观和操作方式。我们已经熟悉了命令栏和操作栏,以及每个选项卡中的内容。您应该了解如何选择要捕获的接口,以及如何在应用过滤器的情况下成功启动捕获。尝试使用一些您自己设计的过滤器,看看可以使用哪些不同的组合以及它们如何影响结果。

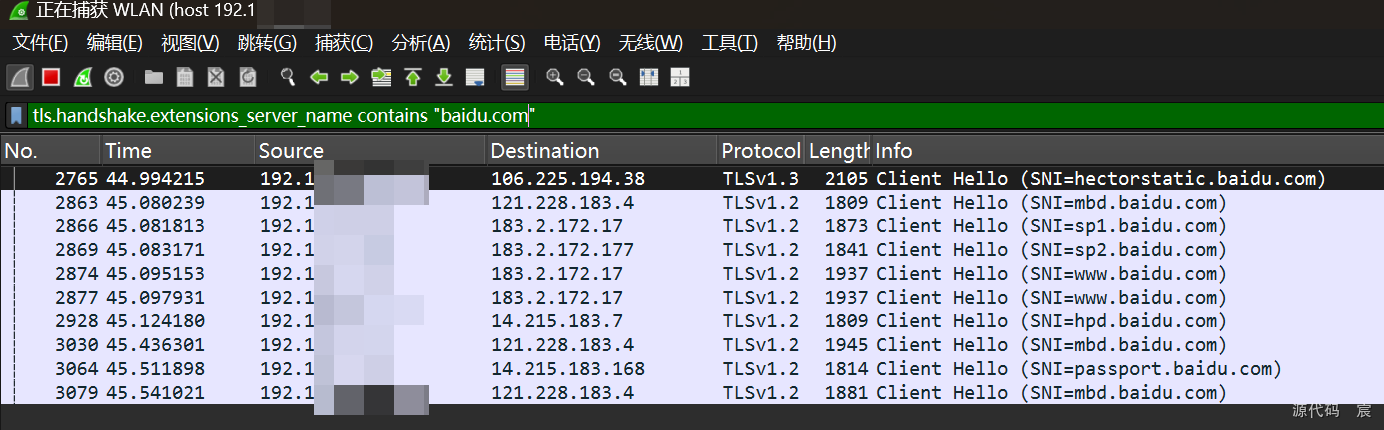

tls.handshake.extensions_server_name contains "baidu.com"

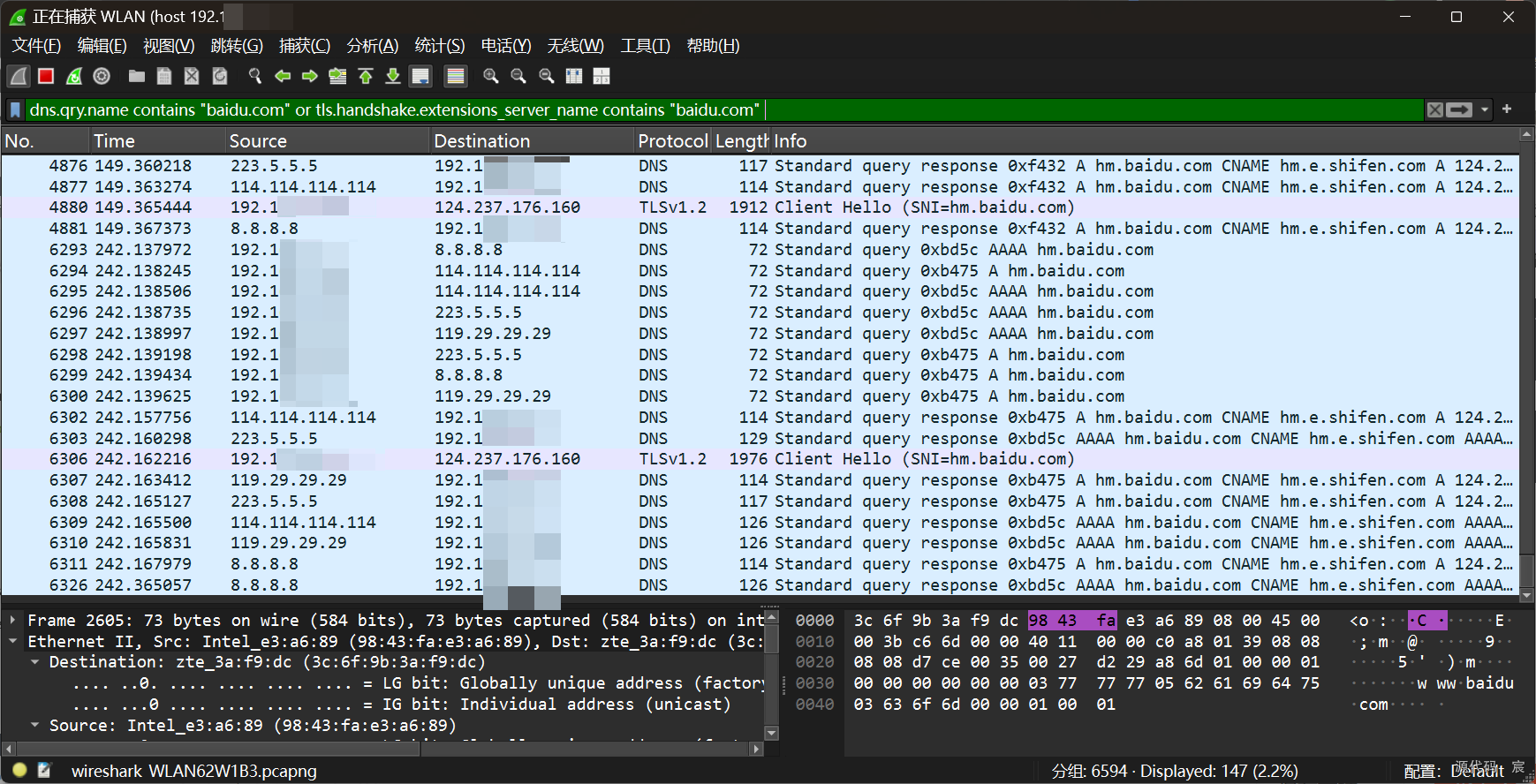

dns.qry.name contains "baidu.com" or tls.handshake.extensions_server_name contains "baidu.com"

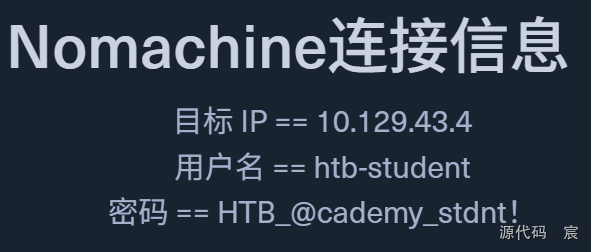

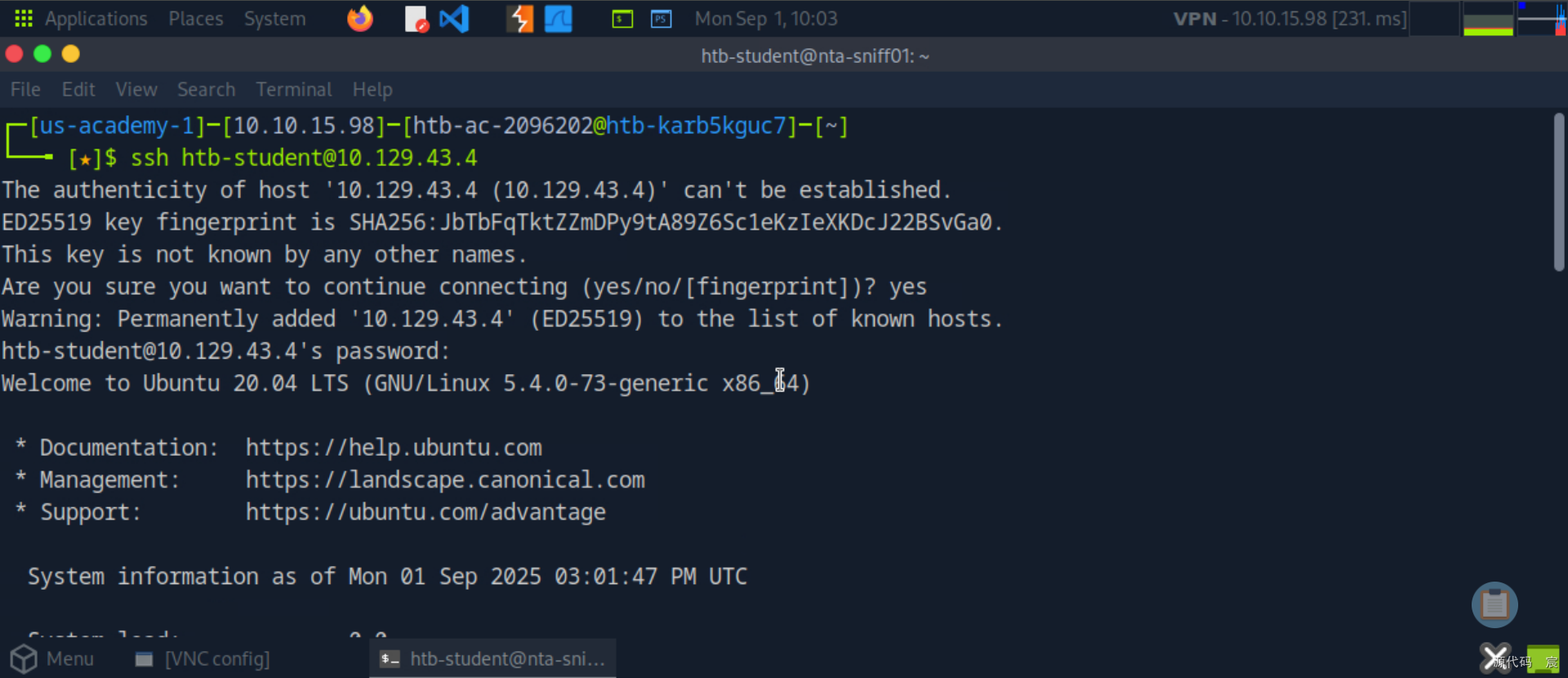

ssh htb-student@10.129.43.4

HTB_@cademy_stdnt!

备忘单

之后我会持续更新,如果喜欢我的文章,请记得一键三连哦,点赞关注收藏,你的每一个赞每一份关注每一次收藏都将是我前进路上的无限动力 !!!↖(▔▽▔)↗感谢支持!