AC上网行为安全管理

未使用AC可能出现的问题

| 大类 | 核心症状 | 根因 | 一句话总结 |

|---|---|---|---|

| 带宽滥用 | P2P/视频占 70% 以上,语音视频会议卡、邮件发不出去 | 无流量识别与带宽保障策略 | “路被大车堵死,救护车过不去” |

| 上网难监管 | 办公室变网吧、政务窗口被暗访、学校阅览室失控 | 缺身份+应用+时间多维权限控制 | “谁都能上网,干什么没人管” |

| 信息泄露 | 高层邮件、源代码外泄,竞争对手先知动向 | 无审计、无 DLP、无追溯 | “大门敞开,进出不留痕” |

| 网络违法 | 造谣、翻墙、黄赌毒信息外发,单位被追责 | 无内容过滤、无日志留痕 | “说话不用负责,出事找不到人” |

| 安全威胁 | 终端裸奔、网页挂马、ARP 欺骗、病毒爆发 | 缺终端安检、缺入侵防护、缺联动处置 | “带病上岗,一点就炸” |

上网行为管理的三要素

| 模块 | 目的(Why) | 关键功能(How) | 一句话价值 |

|---|---|---|---|

| 用户认证 | 实名入网+营销线索 | IP/MAC、本地/第三方/SSO、短信/微信、双因素、终端识别 | 谁在用网络,一认到底 |

| 网页过滤 | 防违法、提效率、保安全 | 千万级URL库、智能识别、云共享、自定义、恶意网址 | 不该看的网站,一律打不开 |

| 应用控制 | 禁娱乐/翻墙/泄密工具 | 应用特征库、标签化、精细化、防代理共享 | 无关应用一键封,工作应用跑得快 |

| 流量管理 | 保核心业务、削P2P | 用户/应用/网站流控、父子通道、动态/P2P智能、黑名单 | 关键业务“专用车道”,P2P“限流收费” |

| 行为审计 | 留痕、追责、决策依据 | 网页/邮件/IM/文件/论坛发帖全记录 | 事后追责有证据,事前预防有数据 |

用户认证技术

确认上网者身份,确保网络行为可追溯。

把“账号/身份”作为策略执行粒度(谁、什么时候、能做什么)。

为后续流控、审计、营销提供实名制数据。

应用控制技术

应用特征识别技术

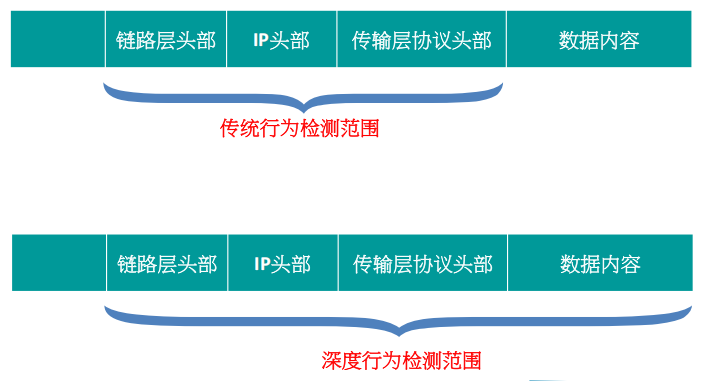

传统行为检测原理:传统的网络设备根据根据数据包的五元组(源IP,目的IP,源端口,目的端口,协议)这些特征等来识别应用并进行丢弃、转发、接收、处理等行为。

优点:

- 可视化全网

- 流量精细化管理

- 减少或延迟带宽投入,降低网络运营成本

- 及时发现和抑制异常流量

- 透视全网服务质量,保障关键业务质量

- 丰富的QoS提供能力

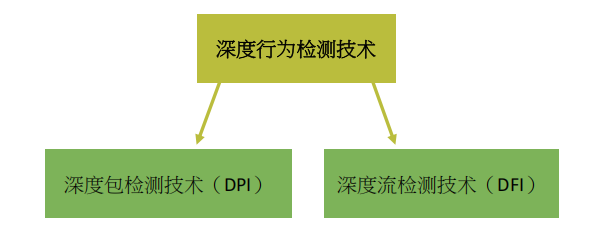

深度包检测技术(DPI)

深度包检测不仅检测源地址、目的地址、源端口、目的端口以及协议类型,还增加了应用层分析,另外识别各种应用及其内容。

1.基于“特征字”的检测技术(DPI)

- 不同的应用通常依赖于不同的协议,而不同的协议都有其特殊的特征,这些特征可能是特定的端口、特定的字符串或者特定的 Bit 序列。

- 基于“特征字”的识别技术通过对业务流中特定数据报文中的特征信息的检测以确定业务流承载的应用和内容。

- 通过对应用特征信息的升级(例如http数据包中的User-Agent的位置),基于特征的识别技术可以很方便的进行功能扩展,实现对新协议的检测。

2.基于应用层网关的检测技术(ALG)

- 某些应用的控制流和数据流是分离的,数据流没有任何特征。这种情况下,我们就需要采用应用层网关识别技术。

- 应用层网关需要先识别出控制流,根据的协议,对控制流进行解析,从协议内容中识别出相应的业务流。

3.基于行为模式的检测技术

- 基于对终端已经实施的行为的分析,判断出用户正在进行的动作或者即将实施的动作。

- 行为模式识别技术通常用于无法根据协议判断的业务的识别。

深度流检测技术(DFI)

DFI采用的是一种基于流量行为的应用识别技术,即不同的应用类型体现在会话连接或数据流上的状态等各有不同。基于流的行为特征,通过与已建立的应用数据流的数据模型对比,判断流的应用类型或业务。

DFI技术正是基于这一系列流量的行为特征,建立流量特征模型,通过分析会话连接流的包长、连接速率、传输字节量、包与包之间的间隔等信息来与流量模型对比,从而实现鉴别应用类型。

| 对比维度 | 深度包检测(DPI) | 深度流检测(DFI) |

|---|---|---|

| 检测依据 | 解析数据包载荷内容、协议字段 | 分析流的行为特征、统计模型 |

| 识别粒度 | 精确到具体协议/应用(如 HTTP、H.323) | 只能粗略分类(如 P2P、VoIP) |

| 加密流量 | 无法识别具体应用(内容不可见) | 不受影响,行为特征仍可识别 |

| 典型示例 | 识别“QQ聊天内容”“HTTP URL” | 识别“这是 P2P 流量”“这是 VoIP 流量” |

HTTP识别控制技术

当 AC 要对 HTTP 网站“封/重定向”时,会在终端发出 GET 请求后,立即伪造一条源 IP=目标网站、状态码 302 的响应包,把用户强制跳转到“拒绝/提示”页面,再发RST断开连接;整个过程对终端完全透明。

HTTPS识别控制技术

HTTPS 封堵只能“看见域名(SNI),无法看内容”,因此 AC 在 Client Hello 阶段识别域名后,直接伪造 RST 包强行断链;由于全程加密,无法像 HTTP 那样 302 重定向到拒绝页面,用户只会看到“连接被重置”。

| 对比维度 | HTTP 封堵 | HTTPS 封堵 |

|---|---|---|

| 获取封堵标识 | 三次握手后,解析 GET 请求包中的 Host 字段 | SSL 四次握手第一阶段,解析 ClientHello 中的 ServerName (SNI) 字段 |

| 封堵动作顺序 | 先发 302 重定向包 → 再发 RST 断开 | 直接发送 RST 包,无重定向 |

| 用户感知 | 浏览器被重定向到拒绝/提示页面 | 浏览器显示“连接已重置”或“无法访问” |

| 能否注入内容 | 可以(明文可见,可 302/200 回复) | 不能(全程加密,无中间人证书无法篡改) |

| 依赖条件 | 允许完成三次握手并收到首个 HTTP 请求 | 允许完成 TCP 三次握手并收到 ClientHello |

自定义应用识别技术

上网行为管理已经内置规则库已经覆盖常见的应用和网站,并已半个月为周期的持续更新,但难免有部分不常见的应用和网站没有更新。在这种环境下面,只要我们提供应用的特征或者url就可以通过自定义进行识别和控制。

内容审计技术

1.上网行为审计技术

2.外发邮件审计技术

3.SSL内容解密技术

4.WEB关键字过滤技术

5.IM聊天内容审计技术

组网—部署模式

简介:部署模式是指设备以什么样的工作方式部署到客户网络中去,不同的部署模式对客户原有网络的影响各有不同;设备在不同模式下支持的功能也各不一样,设备以何种方式部署需要综合用户具体的网络环境和功能需求而定。

以路由模式部署时,AC的工作方式与路由器相当,具备基本的路由转发及NAT功能。一般在客户还没有相应的网关设备或者用户的网络环境规模比较小,需要将AC做网关使用时,建议以路由模式部署。

网桥模式

以网桥模式部署时对客户原有的网络基本没有改动。网桥模式部署AC时,对客户来说AC就是个透明的设备,如果因为AC自身的原因而导致网络中断时可以开启硬件bypass功能,即可恢复网络通信。(bypass:网桥设备在自身故障时,用继电器把两对接口物理连接)

旁路模式

旁路模式主要用于实现审计功能,完全不需要改变用户的网络环境,通过把设备的监听口接在交换机的镜像口,实现对上网数据的监控。这种模式对用户的网络环境完全没有影响,即使宕机也不会对用户的网络造成中断。

TCP RST

RST作用:标示复位、用来异常的关闭连接。

1. 发送RST包关闭连接时,不必等缓冲区的包都发出去,直接就丢弃缓冲区中的包。

2. 而接收端收到RST包后,也不必发送ACK包来确认。

三种模式支持功能

AC的防火墙过滤功能

防火墙规则是控制设备各个网口转发数据的开关。这里设置的规则可基于IP和端口进行数据包的转发控制,和传统的四层防火墙相似。

端口映射

端口映射即DNAT,用来设置对数据包目标IP地址进行转换的规则。常用来实现客户内网有服务器需要发布到公网,或者内网用户需要通过公网地址访问内部服务器的需求。