Azure、RDP、NTLM 均现高危漏洞,微软发布2025年8月安全更新

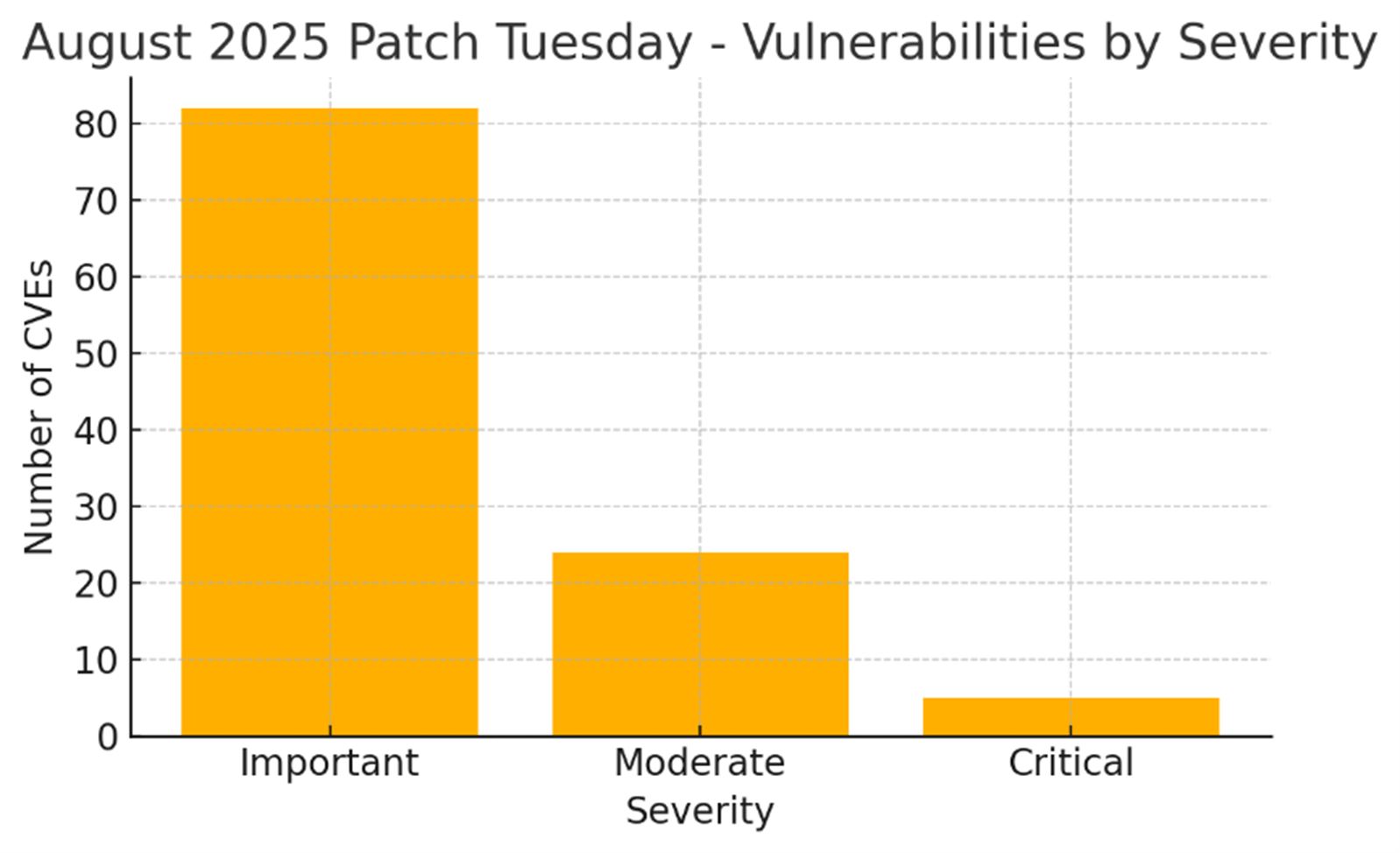

微软2025年8月的“补丁星期二”发布了针对 Windows、Office、SQL Server、Exchange、Azure 等产品的107个漏洞的修复更新。本月更新包含:

✦ 1个已公开披露的零日漏洞

- CVE-2025-53779:Windows Kerberos 漏洞,允许攻击者将权限提升至域管理员。

✦ 13个严重漏洞:

- 9个远程代码执行漏洞

- 3个信息泄露漏洞

- 1 个权限提升漏洞

✦ 漏洞类型细分:

- 44个权限提升漏洞

- 35个远程代码执行漏洞

- 18个信息泄露漏洞

- 9个欺骗漏洞

- 4个拒绝服务漏洞

本次更新聚焦于权限提升和远程代码执行(RCE)漏洞,尤其是核心 Windows系统与云服务的核心区域。微软还标记了几个更有可能被利用的漏洞,需要立即安装补丁。

本月的“补丁星期二”修复了 Microsoft SQL Server 中一个已公开披露的零日漏洞,具体为:CVE-2025-53779- Windows Kerberos 权限提升漏洞.

微软近日通过安全更新修复了 Windows Kerberos 中的一个权限提升漏洞,该漏洞可使已通过身份验证的攻击者获取域管理员权限。

据微软说明,Windows Kerberos 中的相对路径遍历允许授权攻击者通过网络提升权限。

微软表示,攻击者需要拥有对以下 dMSA(托管服务账户)属性的提升访问权限才能利用该漏洞:

✦ msds-groupMSAMembership:此属性允许用户利用 dMSA。

✦ msds-ManagedAccountPrecededByLink:攻击者需要对此属性拥有写入权限,从而允许其指定 dMSA 可以代表的用户。

第三方厂商关键安全更新

在此次"补丁星期二"前后,多家非微软供应商也发布了关键安全更新,修复了多个已被活跃利用的漏洞,企业应将其及时纳入应急响应计划。发布重要补丁的厂商包括:

✦ 7-Zip 发布了一个针对可能导致 RCE 的路径遍历漏洞的安全更新。

✦ Adobe 在概念验证(PoC)发布后,为 AEM Forms 的零日漏洞发布了紧急更新。

✦ Cisco 为 WebEx 和 Identity Services Engine 发布了补丁。

✦ Fortinet 今日为多款产品发布了安全更新,包括 FortiOS、FortiManager、FortiSandbox 和 FortiProxy。

✦ Google 发布了针对 Android 的安全更新,修复了2个被积极利用的 Qualcomm 漏洞。

✦ 微软警告了1个跟踪为 CVE-2025-53786的 Microsoft Exchange 漏洞,该漏洞可能被用于劫持云环境。

✦ Proton 修复了其新款 iOS Authenticator 应用中的1个错误,该错误以明文记录用户的敏感 TOTP 密钥。

✦ SAP 7月份针对多个产品发布了安全更新,其中包括多个评级为9.9的漏洞。

✦ Trend Micro 针对 Apex One 中一个被积极利用的远程代码执行漏洞发布了“修复工具”。完整的安全更新将在稍后发布。

✦ WinRAR 在7月底发布了1个安全更新,修复了1个被积极利用的、可能导致远程代码执行的路径遍历错误。

Splashtop AEM 为大量第三方应用程序提供集中的实时补丁管理支持。通过 Splashtop AEM 的策略化自动部署机制,可高效处理诸如 Adobe、WinRAR 和7-Zip 等关键软件的更新,缩短漏洞暴露窗口,全程无需人工干预。

安全更新处理优先级

面对本月出现的107个漏洞,优先修补利用风险最高的漏洞至关重要。微软官方指南和 CVSS 评级可作为关键依据,帮助识别需紧急处理的安全更新。

建议依据 CVSS 评分、是否公开披露及利用可能性等因素,按照以下优先级处理各类补丁:

立即修补(最高优先级)

✦ CVE-2025-53779

- 类型:权限提升

- CVSS:7.2

- 重要性:Windows Kerberos 中公开披露的零日漏洞。可用于获得域管理员权限。请立即修补所有域控制器。

✦ CVE-2025-50165– Microsoft 图形组件 (CVSS 9.8, RCE)

✦ CVE-2025-53766– Windows GDI+ (CVSS 9.8, RCE)

✦ CVE-2025-53792– Azure 门户 (CVSS 9.1, 权限提升)

✦ CVE-2025-50171–远程桌面服务器 (CVSS 9.1, 基于网络的 RCE)

✦ CVE-2025-53778– Windows NTLM (CVSS 8.8, 被利用可能性更高)

以上漏洞将影响面向互联网的核心服务,如 RDP、Azure 和 Windows 身份验证系统。任意一个漏洞被利用都可能允许攻击者获得特权访问权限或在环境中横向移动。

72 小时内修补(高优先级)

✦ SQL Server 漏洞 – 例如 CVE-2025-24999、CVE-2025-49758、CVE-2025-53727(CVSS 8.8)

✦ Microsoft 消息队列(MSMQ)– CVE-2025-53143到 CVE-2025-53145(CVSS 8.8, RCE)

✦ CVE-2025-53786– Exchange Server(CVSS 8.0, 被利用可能性更高)

✦ Windows RRAS – 多个 CVSS 8.0+ 的 CVE

以上漏洞将影响通常在初始访问或横向移动场景中被针对的高价值服务。

1-2 周内修补(中优先级)

✦ Win32K、Hyper-V、LSASS、DirectX – CVSS 7.x 级漏洞

✦ Office 宏和文档解析漏洞 – 可通过网络钓鱼利用

以上漏洞非常重要,但通常需要用户交互或现有访问权限。

在常规周期内修补(低优先级)

✦ Office、Visio、PowerPoint 中的低严重性漏洞

✦ Android 版 Edge 中 CVSS 分数低于7.0的 CVE

以上漏洞带来的即时风险较低,可以纳入标准更新工作流进行处理。

Splashtop AEM 如何提供帮助

8月的安全更新表明,面对 Kerberos 零日漏洞及 RDP、NTLM 与 Azure 中的高风险漏洞等快速演变的安全威胁,仅依靠每月一次的常规补丁远远不够。Splashtop AEM 可为 IT 团队提供充足的灵活性和响应速度,使其能够实时应对威胁,同时保障业务连续不中断。

Splashtop AEM 的核心功能:

✦ 实时跨平台补丁管理:支持 Windows、macOS 及主流第三方软件的操作系统和应用程序补丁实时部署

✦ 基于 CVE 的风险洞察与优先级管理:提供漏洞明细视图,支持按实际风险筛选、排序和修补

✦ 自动化补丁策略:减少重复人工操作,实现策略驱动的高效修补

✦ 分级部署控制:支持分阶段发布策略,保障更新过程平稳可控

✦ 统一实时仪表盘:集中监控补丁状态、执行失败情况及合规性,全面掌握修复进展

Splashtop AEM 可与现有技术栈协同工作:

无论采用 Microsoft Intune、传统 RMM 工具,还是依靠手动维护,Splashtop AEM 都能与现有环境无缝衔接,提供关键增强功能:

✦ 如果使用 Intune:Splashtop AEM 可为其增强实时补丁管理能力,扩展第三方应用支持范围,并提供更深入的漏洞可视性。

✦ 如果已部署 RMM 工具:Splashtop AEM 能以更快的补丁速度、更简化的配置流程和更轻量的资源占用,提升现有运维效率。

✦ 如果仍依靠手动修补:Splashtop AEM 可帮助实现全环境更新自动化,大幅节省管理时间,让您专注于更高价值的工作。

借助 Splashtop AEM,您将能够:

✦ 及时响应关键威胁:在漏洞披露的第一时间部署补丁,包括 CVE-2025-53779等零日漏洞。

✦ 实现全自动更新:统一管理操作系统及第三方软件补丁,覆盖整个端点设备组。

✦ 全面掌握合规状态:通过实时仪表盘与详细报告,消除可见性盲区,确保合规要求。

Splashtop AEM 在强化安全防护的同时,绝不增加管理负担。我们重新定义了补丁管理:快速、可靠,一切尽在掌握。

关于 Splashtop

Splashtop Inc.(中文名:浪桥科技)成立于2006年,是全球领先的远程连接解决方案提供商,专注于提供安全高效的跨设备远程访问与技术支持服务。公司总部位于美国硅谷,并在杭州、东京、新加坡、阿姆斯特丹和台北等区域设有分支机构,其核心团队来自英特尔、摩托罗拉、惠普、华尔街等机构,拥有前沿技术实力与丰富行业经验。

Splashtop产品与服务严格遵循 ISO/IEC27001、GDPR、HIPAA、SOC2 和 PCI 等国际安全标准与法规,确保用户在任何场景下都能安全、高效地远程连接异地设备,其解决方案已广泛应用于远程办公、技术支持、IT 运维等多种场景。

作为独角兽企业,Splashtop 获得了Storm Ventures、NEA、DFJ DragonFund 和 Sapphire Ventures 等知名机构的战略投资,其产品与服务已深度覆盖全球制造、娱乐、互联网、金融、零售、医疗等多个行业,累计服务超3000万用户及25万家企业,其中包括85%的世界500强企业,累计远程会话量突破8亿次。

在中国市场,Splashtop通过中国子公司浪桥科技(杭州)有限公司提供本地化服务与技术支持,持续赋能企业提升远程连接效率与安全管控能力。