艾体宝新闻 | 98%好评率!KnowBe4 连续5年蝉联第一,现开放免费钓鱼测试等你解锁

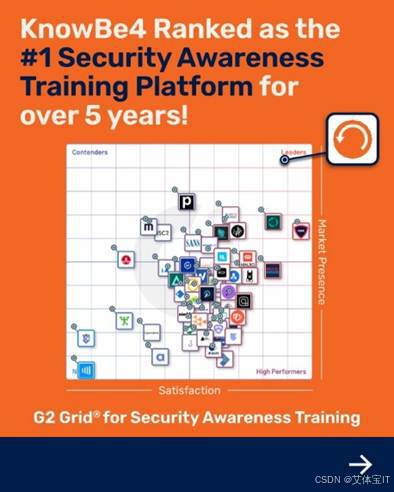

一、独占鳌头:安全意识培训平台 KnowBe4 在 G2 2025 年夏季网格报告中连续5年蝉联第一

2025年7月,全球最大、最受信赖的商业软件评测平台G2发布了备受瞩目的2025夏季报告(G2 Summer 2025 Report)。G2成立于2012年,是全球领先的商业软件评测平台,因其严格的用户评价验证机制和独立性被誉为“软件领域的大众点评”。现今,每年有超过6000万人访问G2,积累了超过10万款软件的海量真实用户反馈(月访问量超9000万),成为企业采购决策中公认的权威参考依据,并被福布斯、德勤等机构多次认可为行业标准。

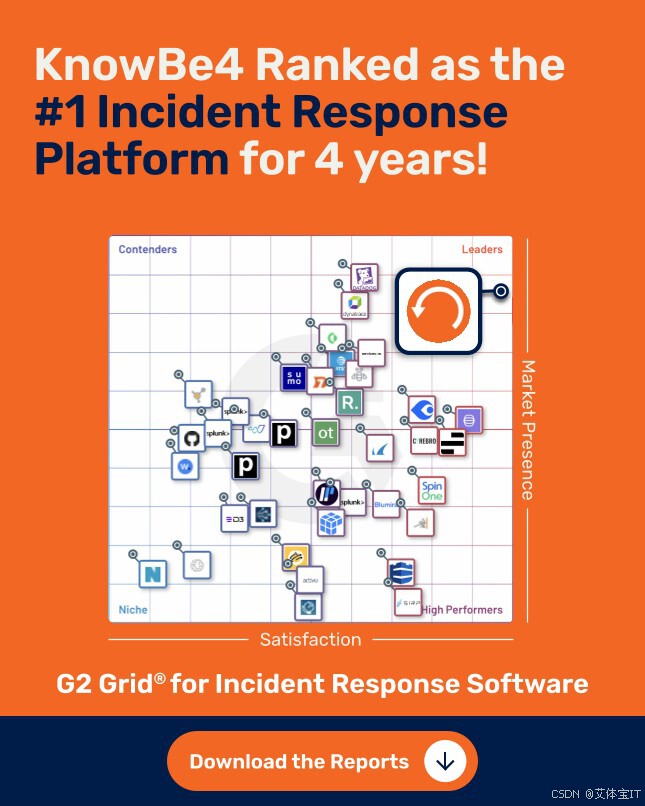

作为全球最大的综合安全意识培训和模拟网络钓鱼平台,KnowBe4 在 G2 2025 年夏季网格报告中独占鳌头,目前已连续 5 年多稳居安全意识培训领域第一名,并连续 4 年在事件响应平台方面排名第一。据悉,有98%的安全意识培训用户给 KnowBe4 打出了 4 星或 5 星的评价,PhishER 的用户也给出了高达97%的好评率。而在易用性、效果和客户关系方面,KnowBe4 的 PhishER 均获得了满分评价。

二、何以最优?破解网络钓鱼,KnowBe4提供硬核解法

艾体宝KnowBe4 是一个致力于提供安全意识培训和钓鱼模拟服务的平台,集网络钓鱼、安全培训、安全分析与一体,通过逼真的钓鱼模拟测试评估风险,利用深度分析报告洞察弱点,提供全面且持续更新的安全意识培训(含丰富内容且支持移动端),并通过自动化平台和游戏化/实战化手段提升员工参与度与安全意识,最终帮助企业降低人为因素导致的安全风险。目前免费开放了钓鱼安全测试和域名欺骗测试名额,点击头像私信即可获取:

✅钓鱼安全测试

钓鱼安全测试的工作流程:

- 立即启动测试,最多覆盖100个用户(无需与任何人沟通)。

- 从20多种语言中选择,并根据您的环境自定义钓鱼测试模板。

- 选择用户点击后看到的登录页面,可以是培训页面,也可以是404页面,帮助提醒用户注意到安全漏洞。

- 展示用户忽略的红旗或错误信息,帮助他们了解哪些钓鱼特征未被识别。

- 在24小时内将包含钓鱼易感性百分比和图表的PDF发送到您的邮箱,方便与管理层分享。

- 查看您的组织与同行业其他公司相比的钓鱼易感性。

- 钓鱼易感性百分比通常高于预期,这是为安全预算争取支持的有力证据。

通过这种测试,您可以清晰地评估员工的钓鱼识别能力,了解可能的安全漏洞,并将测试结果作为改进安全培训和争取预算的依据。

✅域名欺骗测试

黑客通常会尝试的首要攻击方式之一是看看是否能够伪造您公司CEO的电子邮件地址。如果他们能够成功发起“CEO欺诈”或鱼叉式钓鱼攻击,突破您的网络防御就像探囊取物一般容易。

通过域名欺骗测试,您可以检查是否存在您的域名被伪造的风险。通过此测试,您可以验证是否有外部攻击者能够伪造您的组织域名进行欺诈,进而采取相应的措施来加强防护。

✅测试的好处:

- 发现潜在漏洞,防止域名伪造攻击。

- 提前防范CEO欺诈,保护组织免受重要信息泄露的威胁。

- 提高员工警觉性,确保他们在接到伪造的CEO邮件时能及时识别。

立即进行域名欺骗测试,了解是否您的域名容易受到伪造攻击!

检查员工安全意识,免费测试,快来联系我们!