精准阻断内网渗透:联软科技终端接入方案如何“锁死”横向移动?

在企业网络攻防战中,攻击者一旦突破边界防御,往往会利用已控制的终端作为跳板,在企业内部网络进行横向移动,以窃取核心数据或扩大破坏范围。这种“内网渗透”威胁日益严峻。联软科技推出的终端接入域横向移动控制解决方案,其核心目标之一便是精准识别并严格限制终端在企业内部的非授权移动与访问,从源头切断攻击链条。

方案如何精准“锁死”横向移动

动态权限围墙:最小授权,访问控制实时响应

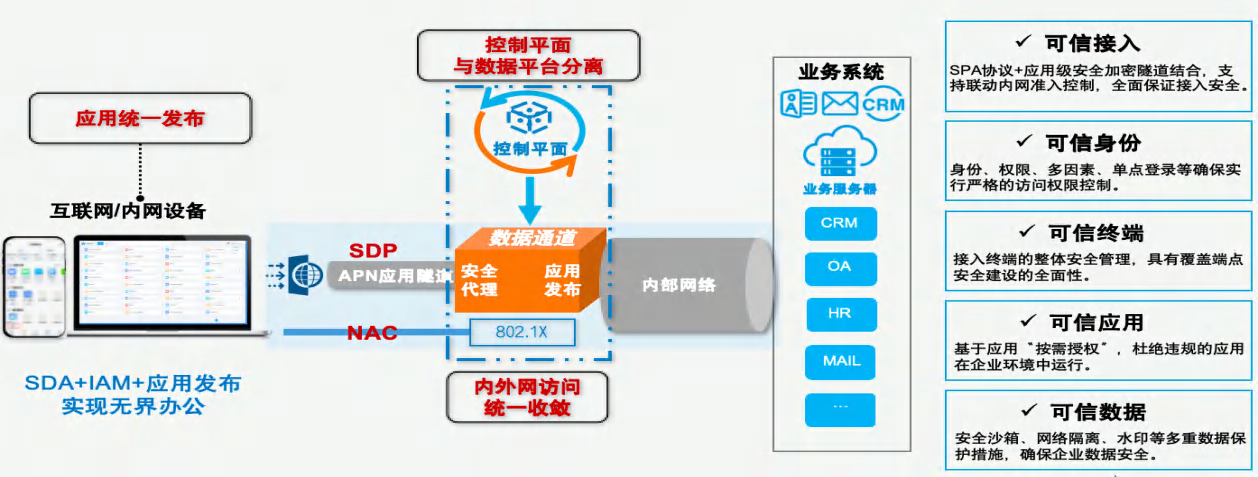

认证即授权: 终端接入时(无论内网802.1x还是外网SDP),方案会实时评估终端的安全状态(合规性、补丁、安全软件等),动态赋予最小化的访问权限。

动态ACL实时生效: 基于终端认证状态和安全评估结果,方案实时向网络设备下发精细化的访问控制列表(ACL)。这意味着每台终端只能访问其被明确授权的特定业务资源,无法随意访问网络内其他设备或服务,从根本上限制了移动范围。数据显示,联软方案拦截了99%+的非授权内部扫描和跨网段访问尝试,确保每台终端仅能访问授权资源,杜绝随意“串门”。

环境变化即触发: 当终端网络环境(如从内网切到外网)或安全状态发生变化时,信任等级立即重新评估,权限动态调整或回收,确保控制策略始终有效。

网络硬隔离:分区分域,阻断跨区渗透路径

逻辑安全域划分:方案将网络划分为多个逻辑安全域(如:核心业务域、办公域、隔离域、互联网接入域等)。

域间访问严格管控:严格限制不同安全域之间的直接通信。任何跨域访问请求(例如从办公域访问核心业务域),必须经过指定的安全控制点(如安渡系统、API网关)进行严格的身份验证、授权审计和安全检查。

违规终端强制隔离:检测到未授权接入或存在高风险的终端,会被自动隔离至隔离域,彻底切断其与其他域内资源的连接,阻止其成为攻击跳板。

主动防御诱捕:让攻击者“现身”

部署“幻影”系统:在网络中策略性地部署蜜罐/蜜网(幻影设备),伪装成易受攻击或有价值的目标。

精准识别异常行为:任何试图访问或探测这些“幻影”资源的行为,都高度可疑,极可能是攻击者在进行横向扫描或渗透尝试。方案结合流量分析技术,能主动发现并告警此类行为。

快速响应阻断: 一旦确认横向移动攻击,系统可联动其他安全组件(如防火墙、交换机)快速阻断攻击源(被控终端)的连接,遏制攻击蔓延。

终端行为强约束:堵住源头漏洞

统一管控:方案可管理数万至数十万台异构终端(Windows/UOS/麒麟OS)

软件与补丁管理: 统一管理终端软件安装(黑白名单),强制关键安全补丁更新,减少终端自身漏洞被利用进行横向传播的风险。

外设与操作管控: 严格控制USB等外设使用,审计关键操作(如屏幕录像),防止通过终端进行数据窃取或作为攻击中转站。

基线安全加固: 确保所有接入终端符合统一的安全基线配置,提升终端自身“免疫力”。

方案在控制横向移动上的核心价值体现

显著降低内网渗透成功率: 组合拳式防御(最小权限+网络隔离+主动诱捕+终端加固),使攻击者成功实施横向移动的难度和成本倍增。

毫秒级精准控制:动态ACL和策略下发响应速度达毫秒级,确保控制实时有效。

超大规模终端防护:方案架构支持超10万台终端的统一安全管控与策略执行。

提升安全运营效率:自动化策略、集中管控、主动威胁发现,降低安全团队事件响应时间约40%。

核心资产强保护:核心域严格隔离,即使外围终端失陷,核心业务和数据泄露风险显著降低。

合规达标:满足等保2.0三级/四级对访问控制、安全审计、入侵防范、恶意代码防范等多项要求。

权威认可:联软荣膺赛可达实验室(SECLAB) “东方之星” 勒索病毒防护能力证书,UniEDR对勒索病毒以及挖矿病毒样本的检测率均达到了100%,误报率为0,同时支持WebShell检测,印证方案技术领先性与有效性。

横向移动是高级持续性威胁(APT)的关键环节,也是企业内网安全的重大隐患。联软科技终端接入域横向移动控制方案,不追求“绝对安全”的口号,而是通过一系列可落地的技术手段(动态ACL、分区分域、蜜罐、终端管控),构建起多层、动态的纵深防御体系,将终端访问权限“锁死”在最小必要范围,将网络不同区域“隔离”开来,并主动“设伏”诱捕攻击行为。这种务实、精准的防护思路,正是当前企业应对复杂内网安全挑战,特别是防范横向移动渗透的有效选择。