XSS攻击演示

之前我们在 Vue 3 快速入门 第二章 中讲了v-html会导致XSS攻击,那么什么是XSS攻击呢?

简介

XSS(跨站脚本攻击)是一种常见的Web安全漏洞,攻击者通过注入恶意脚本到网页中,当用户浏览该页面时,脚本在用户浏览器执行,窃取Cookie、会话信息或进行其他恶意操作。XSS分为三类:反射型(非持久化)、存储型(持久化)和DOM型。防御措施包括输入验证、输出编码、使用Content Security Policy(CSP)等。XSS危害用户数据安全,需开发者高度重视并采取防护措施。

| 类型 | 存储位置 | 持久性 | 触发方式 | 数据流向 |

|---|---|---|---|---|

| 反射型XSS | 不存储 | 非持久化 | 用户点击恶意构造的URL | 服务器→浏览器 |

| 存储型XSS | 服务器数据库/文件 | 持久化 | 用户访问正常页面 | 服务器→数据库→浏览器 |

| DOM型XSS | 不存储 | 非持久化 | 用户点击恶意构造的URL | 浏览器内部处理 |

演示

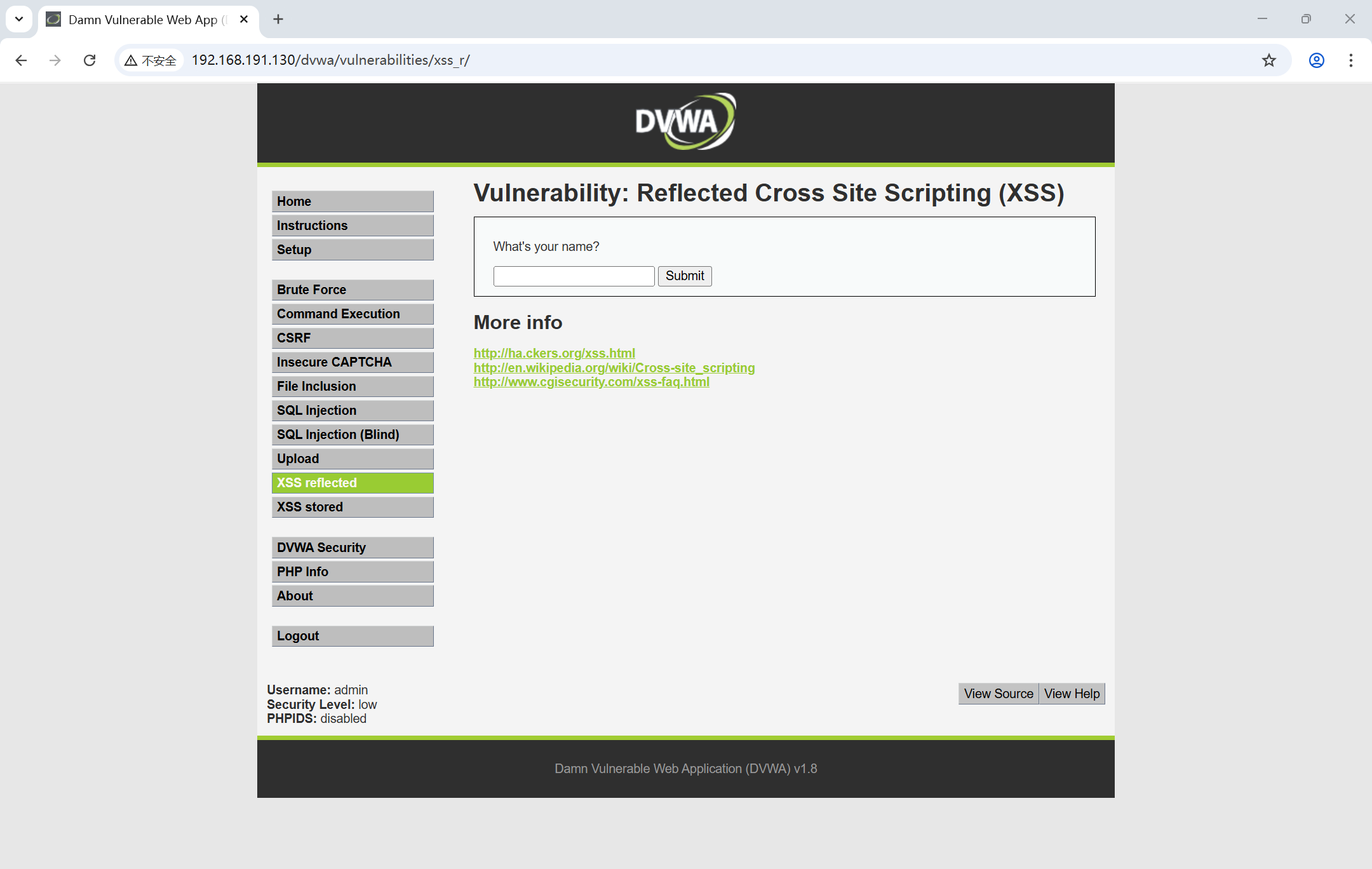

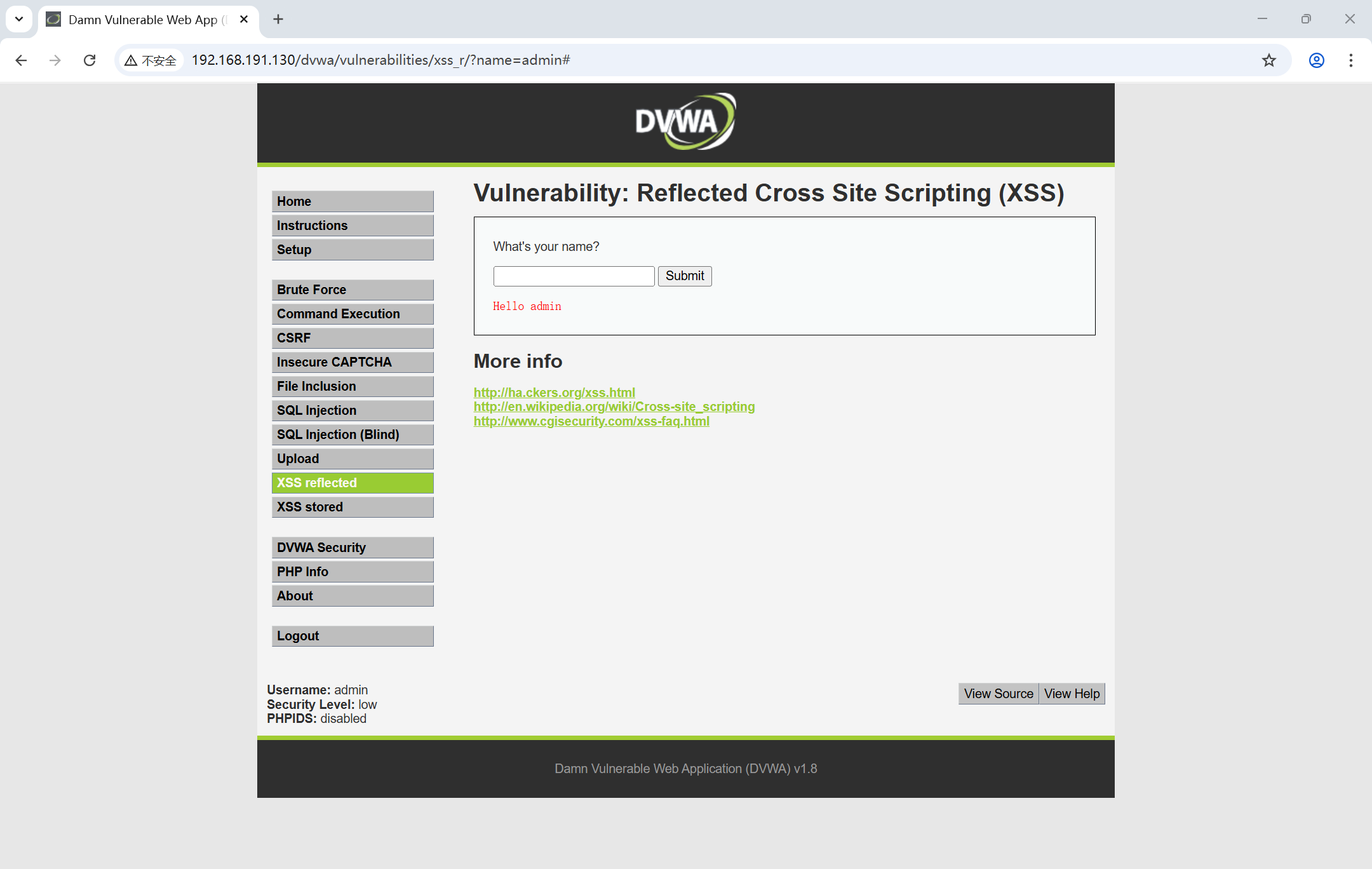

本次演示我们依旧以DVWA为靶场进行演示

注:未经授权的渗透测试属于违法行为

我们这里使用LOW级别的反射型XSS漏洞进行演示

这是正常情况下的响应结果,但是当我们把输入内容改成:

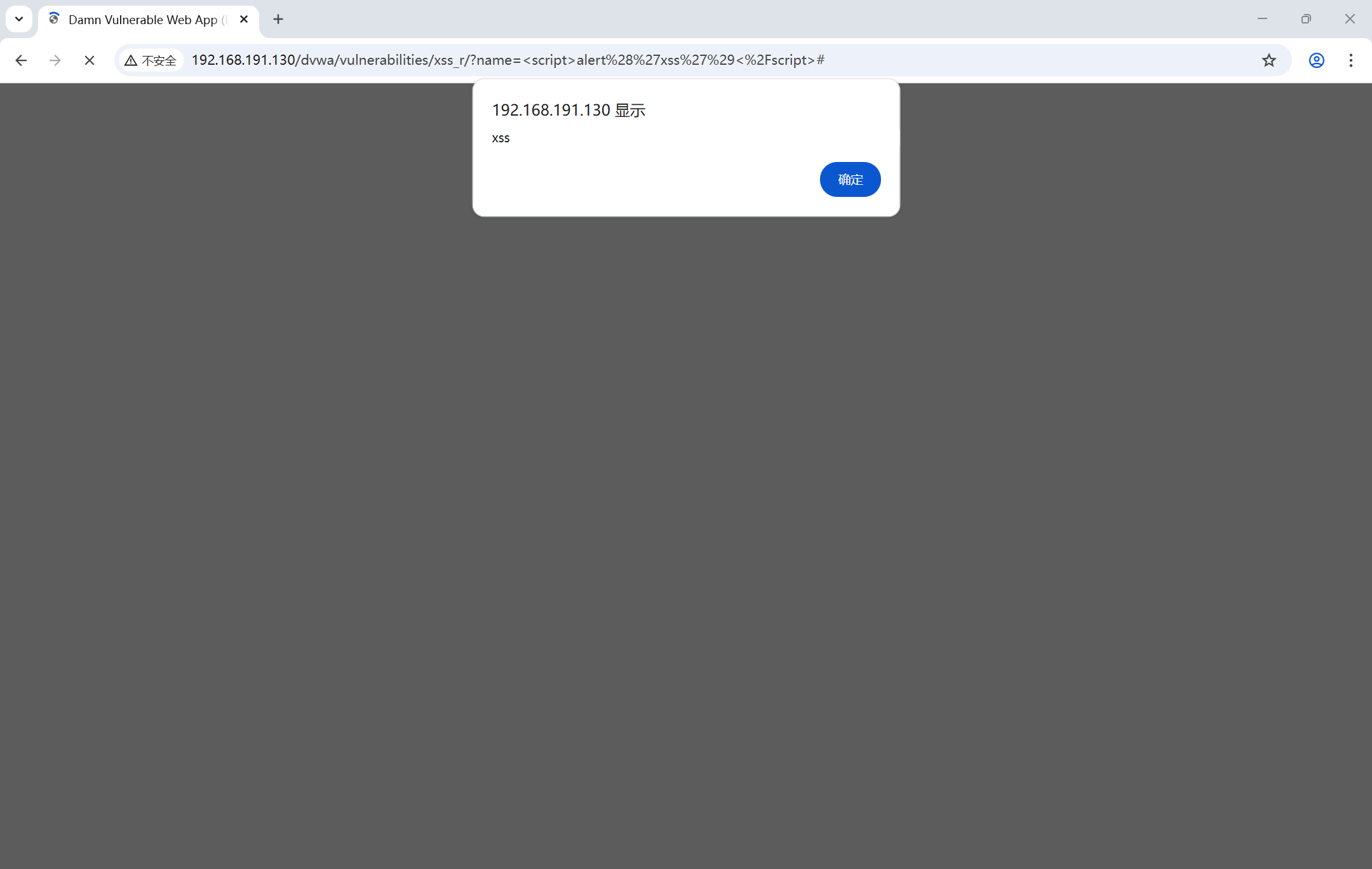

<script>alert('xss')</script>

说明可以执行js代码存在XSS漏洞,我们可以通过构造js代码获取我们想要的数据

我们可以通过XSS平台帮我们构造js代码

当然了你也可以使用beef-xss