防御保护07-08

CIDR 可变长子网掩码

VLSM 无类域间路由

NET 用少量的私有地址替换大量的共有地址

私网地址不能再互联网上去使用、去分配。这里的互联网指的是公网。

服务器映射--用来使外部用户能访问私网服务器。

静态映射--公网地址和私网地址进行一对一的映射。

地址池--中存在多个公网IP地址时,在进行NAT转换时,使用哪一个公网地址是随机的。

NAT策略是有条件+动作组成的。

源NAT转换--必须引用NAT地址池

不进行NAT转换

防火墙上,安全策略的检测,是在源NAT策略转换之前。如果要针对源IP设置NAT策略,那么应该做源NAT转换。

ASPF和No-PAT转换二者产生的server-map表作用是不同的,使用No-PAT机制产生的server-map表项,代表的是略过NAT策略匹配,与ASPF不同,ASPF机制产生的s-m表项是略过安全策略检测。

因为存在正反两条s-m表项,故只要该表项没有老化,则外部设备理论上都可以访问到内部的设备,前提是安全策略正常运行。

用户 --- 访问网络资源的主体

上网用户--内部网络中访问网络资源的主体,上网用户可以直接通过FW访问网络资源。

接入用户 --外部网络中访问网络资源的主体。 需要先通过VPN接入企业网络,然后访问企业内部的网络资源。

认证方式:

本地认证 --- 在FW本地进行认证,使用Portal认证页面进行

服务器认证 --- 账号密码信息在服务器上

单点登录 --- 认证由服务器完成,FW只记录身份信息,不参与认证。

认证策略 --- 用于决定FW需要对那些数据流量进行认证,匹配认证策略的数据流必须经过FW的身份 认证才能通过。--- 默认情况下,FW不对经过自身的任何数据进行认证。

认证动作 --- FW对匹配到的流量的处理方式

会话认证 --- 特指HTTP业务,如果流量匹配该动作,则FW会推送认证界面给访问者

事前认证 --- 访问非HTTP业务时,访问者主动访问认证页面的动作。

免认证 --- 访问业务时,无需输入用户和密码信息,则直接可以访问网络资源。

免认证不是不认证。

免认证无需输入信息,但是FW会获取用户对应的IP和MAC信息。

单点登录 --- 不受认证策略的控制

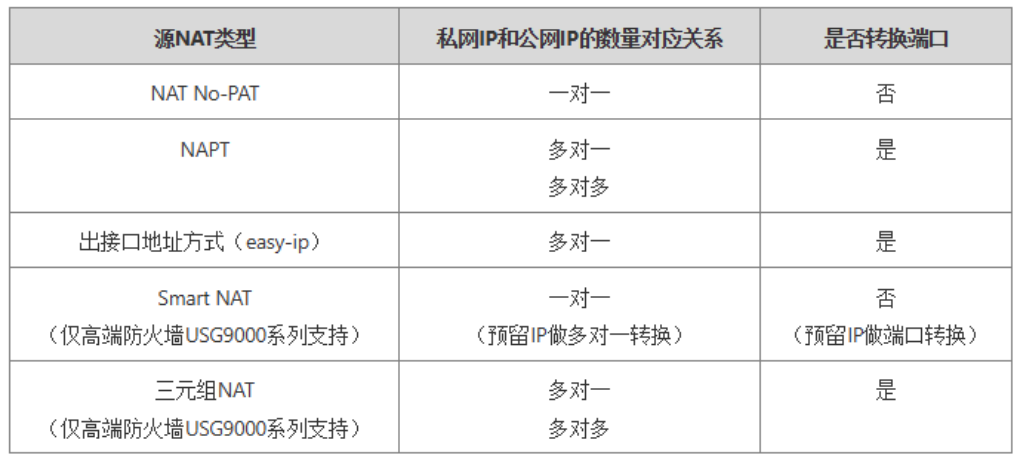

根据应用场景的不同,NAT可分为三类:

防火墙检测流量是否符合安全策略的操作,是发生在检测源NAT策略之前,所以,如果要针对源IP

设置NAT策略,那么应该做源NAT转换前的IP地址 --- 先进行安全策略检测,在进行源NAT转换。

Smart NAT --- 聪明的NAT

逻辑:假设该方式下,NAT地址池存在N个IP地址,其中1个会被指定为预留地址,另外N-1个地址

构成地址族1,进行NO-PAT转换,而预留的1个进行NAPT转换,优先使用no-pat转换方式,只有该地

址被使用完,才会进行NAPT转换。 --- 一般被用于防止用户数量激增的情况

智能选路:

在多出口场景下,假设到达目标网段存在多条等价路由,FW默认采用逐流负载分担模式进行转发; 使用源IP和目的IP进行HASH运算选择出接口。

FW会根据链路带宽、权重或链路质量动态选择出口链路。

链路带宽负载分担 --- 每条链路均会使用,根据带宽的比值进行流量分配

链路质量负载分担 --- 优先使用链路质量较高的链路转发流量

时延、丢包率、时延抖动

链路权重负载分担 --- FW按照权重的比例来分配流量

链路优先级主备备份

主备备份 --- 优先使用主接口发送,如果主接口超过过载保护,才会使用其他链路;如果没有

设定过载保护机制,则任何情况都不会使用其他接口。

只有主接口故障时,其他接口才会履行转发数据流量的功能。

负载分担 --- 为各个接口设定过载保护阈值,当主接口过载时,FW优先使用优先级次高的备份接口和主接口一起分担流量。

过载保护机制 --- 设定一个链路阈值,一般为90%;当链路使用率高于90%,已建立会话的流量仍从 该链路发送,但是后续建立会话的流量不再从此链路转发,会从其他未过载的链路选择发送。---针对带宽负载

会话保持机制 --- 四种智能选路均具备的功能。上网用户首次智能选路选择某条链路后,FW生成相关的会话保持表项,新流量如果命中该表项,则FW按照会话保持表项中记录的链路转发流量。